Bemærk

Adgang til denne side kræver godkendelse. Du kan prøve at logge på eller ændre mapper.

Adgang til denne side kræver godkendelse. Du kan prøve at ændre mapper.

I denne artikel kan du se, hvordan du føjer indikatorer fra en CSV- eller STIX-objekter fra en JSON-fil til Microsoft Sentinel threat intelligence. Da deling af trusselsintelligens stadig sker på tværs af mails og andre uformelle kanaler under en løbende undersøgelse, er det vigtigt at kunne importere disse oplysninger hurtigt i Microsoft Sentinel at videresende nye trusler til dit team. Disse identificerede trusler er derefter tilgængelige til at styrke andre analyser, f.eks. producere sikkerhedsbeskeder, hændelser og automatiserede svar.

Vigtigt!

Efter den 31. marts 2027 understøttes Microsoft Sentinel ikke længere i Azure Portal og er kun tilgængelig på Microsoft Defender-portalen. Alle kunder, der bruger Microsoft Sentinel i Azure Portal, omdirigeres til Defender-portalen og bruger kun Microsoft Sentinel på Defender-portalen. Fra og med juli 2025 bliver mange nye kunder automatisk onboardet og omdirigeret til Defender-portalen.

Hvis du stadig bruger Microsoft Sentinel i Azure Portal, anbefaler vi, at du begynder at planlægge overgangen til Defender-portalen for at sikre en problemfri overgang og drage fuld fordel af den samlede oplevelse med sikkerhedshandlinger, der tilbydes af Microsoft Defender. Du kan få flere oplysninger under Det er tid til at flytte: Udgå Microsoft Sentinel er Azure Portal for større sikkerhed.

Forudsætninger

Du skal have læse- og skrivetilladelser til det Microsoft Sentinel arbejdsområde for at kunne gemme din trusselsintelligens.

Vælg en importskabelon til din trusselsintelligens

Tilføj flere trusselsintelligensobjekter med en specielt udformet CSV- eller JSON-fil. Download filskabelonerne for at blive fortrolig med felterne, og hvordan de knyttes til de data, du har. Gennemse de påkrævede felter for hver skabelontype for at validere dine data, før du importerer dem.

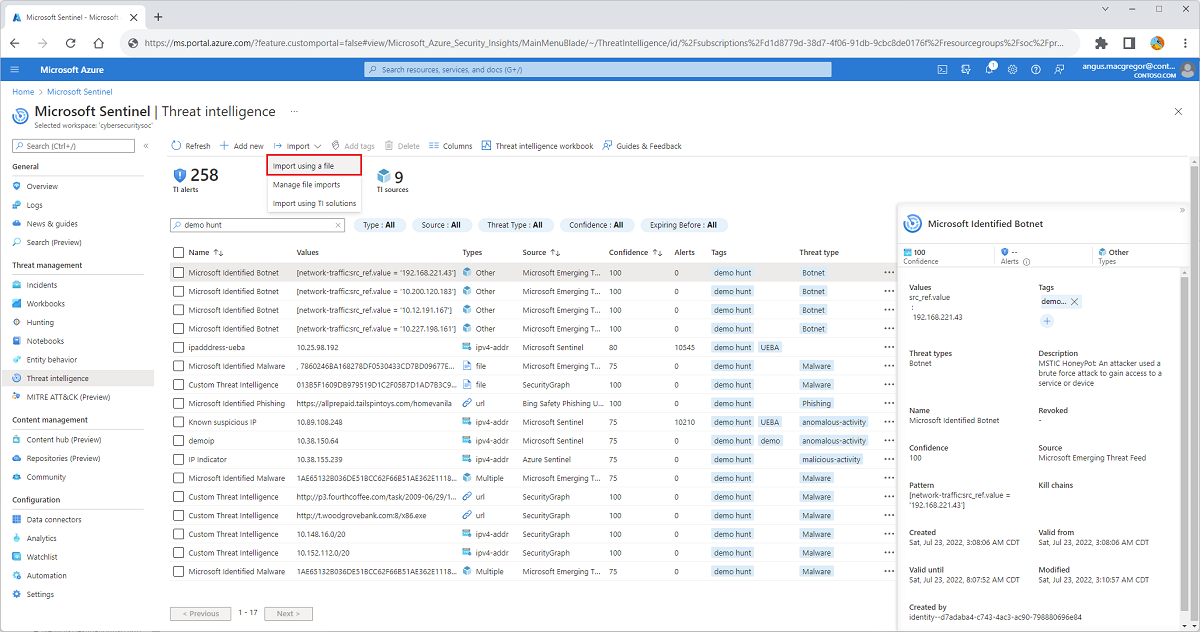

For Microsoft Sentinel i Azure Portal under Trusselsstyring skal du vælge Trusselsintelligens.

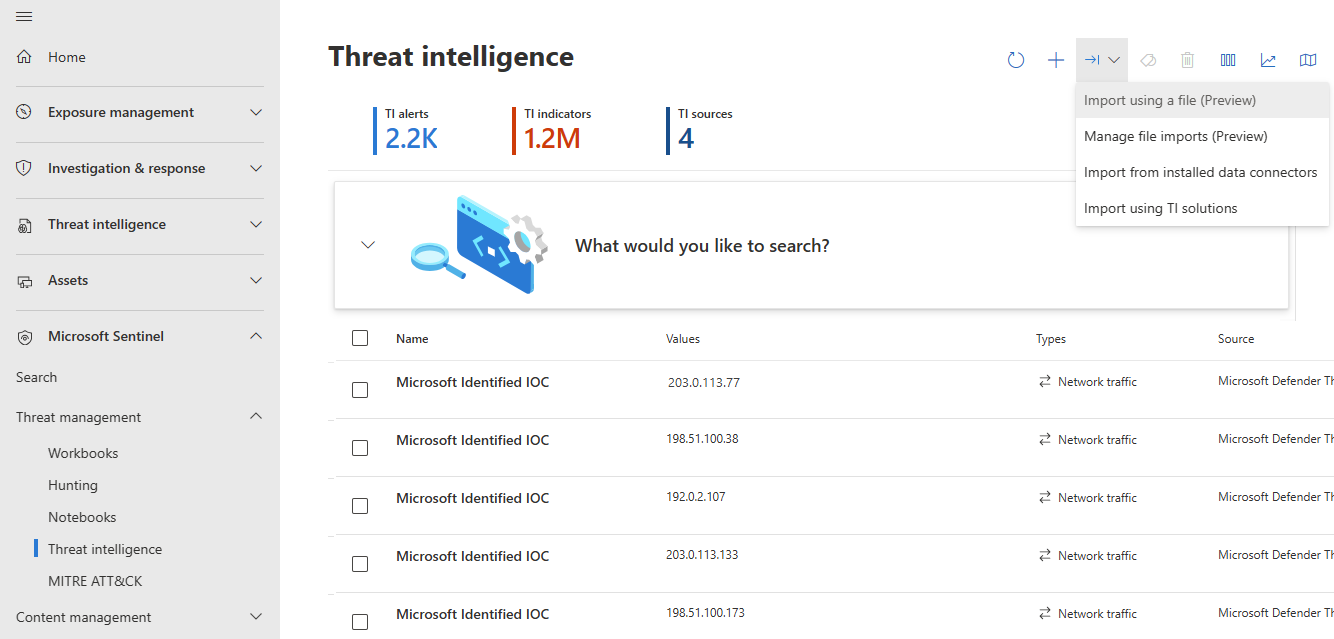

For Microsoft Sentinel på Defender-portalen skal du vælge Microsoft Sentinel>Threat management>Threat Intelligence.

Vælg Importér>import ved hjælp af en fil.

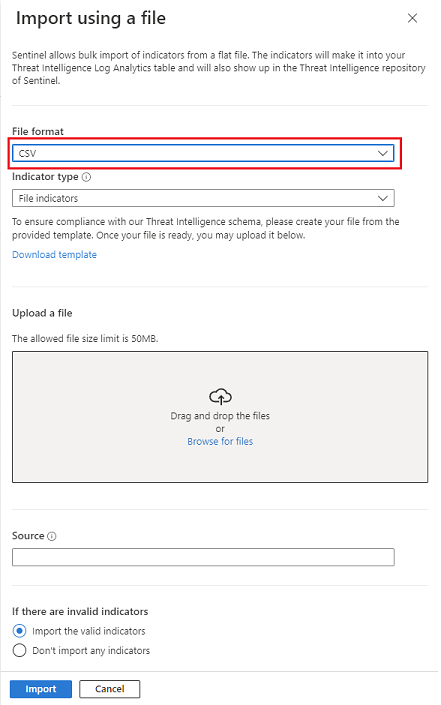

Vælg CSV eller JSON i rullemenuen Filformat.

Bemærk!

CSV-skabelonen understøtter kun indikatorer. JSON-skabelonen understøtter indikatorer og andre STIX-objekter, f.eks. trusselsaktører, angrebsmønstre, identiteter og relationer. Du kan få flere oplysninger om, hvordan du opretter understøttede STIX-objekter i JSON, under Upload API-reference.

Når du har valgt en skabelon til masseupload, skal du vælge linket Download skabelon .

Overvej at gruppere din trusselsintelligens efter kilde, fordi hver filupload kræver én.

Skabelonerne indeholder alle de felter, du skal bruge for at oprette en enkelt gyldig indikator, herunder påkrævede felter og valideringsparametre. Repliker denne struktur for at udfylde flere indikatorer i én fil, eller føj STIX-objekter til JSON-filen. Du kan få flere oplysninger om skabelonerne under Forstå importskabelonerne.

Upload trusselsintelligensfilen

Skift filnavnet fra standardskabelonen, men behold filtypenavnet som .csv eller .json. Når du opretter et entydigt filnavn, er det nemmere at overvåge dine importer fra ruden Administrer filimport .

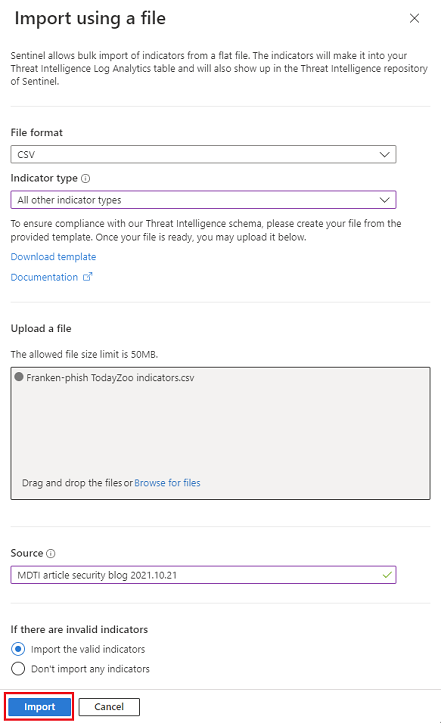

Træk din massetrusselintelligensfil til afsnittet Overfør en fil , eller søg efter filen ved hjælp af linket.

Angiv en kilde til trusselsintelligens i tekstfeltet Kilde . Denne værdi stemples på alle de indikatorer, der er inkluderet i filen. Vis denne egenskab som feltet

SourceSystem. Kilden vises også i ruden Administrer filimport . Du kan få mere at vide under Arbejd med trusselsindikatorer.Vælg, hvordan Microsoft Sentinel skal håndtere ugyldige poster, ved at vælge en af knapperne nederst i ruden Importér ved hjælp af en filrude:

- Importér kun de gyldige poster, og lad eventuelle ugyldige poster fra filen være væk.

- Importér ikke nogen poster, hvis et enkelt objekt i filen er ugyldigt.

Vælg Importér.

Administrer filimporter

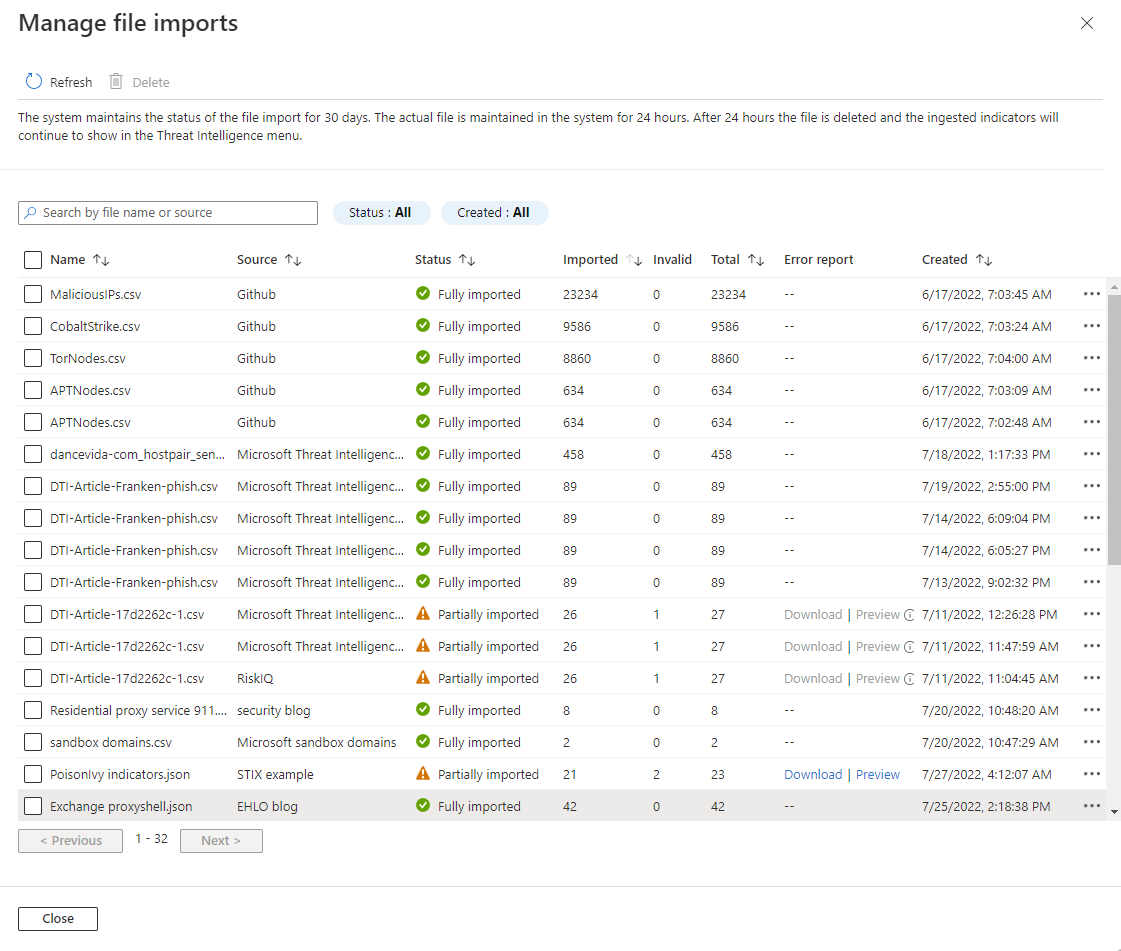

Overvåg dine importer, og få vist fejlrapporter for delvist importerede eller mislykkede importer.

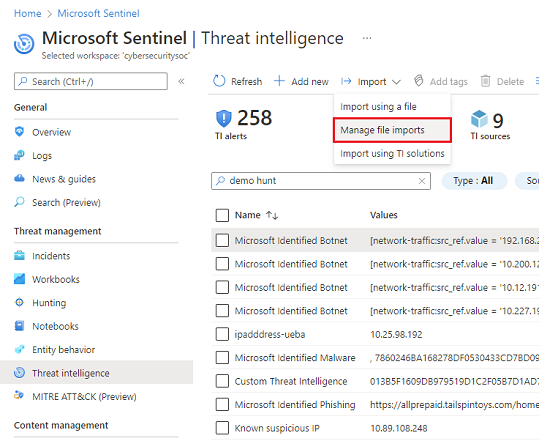

Vælg Importér>Administrer filimport.

Gennemse status for importerede filer og antallet af ugyldige poster. Det gyldige antal poster opdateres, når filen er behandlet. Vent på, at importen afsluttes for at hente det opdaterede antal gyldige poster.

Få vist og sortér import ved at vælge Kilde, navnet på threat intelligence-filen, tallet Importeret, det samlede antal poster i hver fil eller oprettelsesdatoen .

Vælg eksempelvisningen af fejlfilen, eller hent den fejlfil, der indeholder fejlene om ugyldige poster.

Microsoft Sentinel bevarer status for filimporten i 30 dage. Den faktiske fil og den tilknyttede fejlfil vedligeholdes i systemet i 24 timer. Efter 24 timer slettes filen og fejlfilen, men alle indtagne indikatorer vises fortsat i trusselsintelligens.

Forstå importskabelonerne

Gennemse hver skabelon for at sikre, at din trusselsintelligens importeres korrekt. Sørg for at referere til instruktionerne i skabelonfilen og følgende supplerende vejledning.

Struktur af CSV-skabelon

Vælg CSV i rullemenuen Indikatortype. Vælg derefter mellem filindikatorerne eller alle andre indstillinger for indikatortyper .

CSV-skabelonen skal bruge flere kolonner for at passe til filtypen, fordi filindikatorer kan have flere hashtyper, f.eks. MD5 og SHA256. Alle andre indikatortyper som IP-adresser kræver kun den observerede type og den observerede værdi.

Kolonneoverskrifterne for skabelonen CSV Alle andre indikatortyper indeholder felter som

threatTypes, enkelt eller fleretags,confidenceogtlpLevel. Traffic Light Protocol (TLP) er en følsomhedsangivelse, der hjælper med at træffe beslutninger om deling af trusselsintelligens.validFromKun felterne ,observableTypeogobservableValueer påkrævet.Slet hele den første række fra skabelonen for at fjerne kommentarerne, før du uploader den.

Den maksimale filstørrelse for en CSV-filimport er 50 MB.

Her er et eksempel på en indikator for domænenavne, der bruger CSV-skabelonen:

threatTypes,tags,name,description,confidence,revoked,validFrom,validUntil,tlpLevel,severity,observableType,observableValue

Phishing,"demo, csv",MDTI article - Franken-Phish domainname,Entity appears in MDTI article Franken-phish,100,,2022-07-18T12:00:00.000Z,,white,5,domain-name,1776769042.tailspintoys.com

JSON-skabelonstruktur

Der er kun én JSON-skabelon til alle STIX-objekttyper. JSON-skabelonen er baseret på STIX 2.1-formatet.

Elementet

typeunderstøtterindicator,attack-pattern,identity,threat-actorogrelationship.I forbindelse med indikatorer understøtter elementet

patternindikatortypernefile,ipv4-addr,ipv6-addr,domain-name,urluser-account,email-addr, ogwindows-registry-key.Fjern kommentarerne til skabelonen, før du uploader den.

Luk det sidste objekt i matrixen ved hjælp

}af uden et komma.Den maksimale filstørrelse for en JSON-filimport er 250 MB.

Her er et eksempel ipv4-addr på, hvordan attack-pattern du bruger JSON-filformatet:

[

{

"type": "indicator",

"id": "indicator--dbc48d87-b5e9-4380-85ae-e1184abf5ff4",

"spec_version": "2.1",

"pattern": "[ipv4-addr:value = '198.168.100.5']",

"pattern_type": "stix",

"created": "2022-07-27T12:00:00.000Z",

"modified": "2022-07-27T12:00:00.000Z",

"valid_from": "2016-07-20T12:00:00.000Z",

"name": "Sample IPv4 indicator",

"description": "This indicator implements an observation expression.",

"indicator_types": [

"anonymization",

"malicious-activity"

],

"kill_chain_phases": [

{

"kill_chain_name": "mandiant-attack-lifecycle-model",

"phase_name": "establish-foothold"

}

],

"labels": ["proxy","demo"],

"confidence": "95",

"lang": "",

"external_references": [],

"object_marking_refs": [],

"granular_markings": []

},

{

"type": "attack-pattern",

"spec_version": "2.1",

"id": "attack-pattern--fb6aa549-c94a-4e45-b4fd-7e32602dad85",

"created": "2015-05-15T09:12:16.432Z",

"modified": "2015-05-20T09:12:16.432Z",

"created_by_ref": "identity--f431f809-377b-45e0-aa1c-6a4751cae5ff",

"revoked": false,

"labels": [

"heartbleed",

"has-logo"

],

"confidence": 55,

"lang": "en",

"object_marking_refs": [

"marking-definition--34098fce-860f-48ae-8e50-ebd3cc5e41da"

],

"granular_markings": [

{

"marking_ref": "marking-definition--089a6ecb-cc15-43cc-9494-767639779123",

"selectors": [

"description",

"labels"

],

"lang": "en"

}

],

"extensions": {

"extension-definition--d83fce45-ef58-4c6c-a3f4-1fbc32e98c6e": {

"extension_type": "property-extension",

"rank": 5,

"toxicity": 8

}

},

"external_references": [

{

"source_name": "capec",

"description": "spear phishing",

"external_id": "CAPEC-163"

}

],

"name": "Attack Pattern 2.1",

"description": "menuPass appears to favor spear phishing to deliver payloads to the intended targets. While the attackers behind menuPass have used other RATs in their campaign, it appears that they use PIVY as their primary persistence mechanism.",

"kill_chain_phases": [

{

"kill_chain_name": "mandiant-attack-lifecycle-model",

"phase_name": "initial-compromise"

}

],

"aliases": [

"alias_1",

"alias_2"

]

}

]

Relateret indhold

I denne artikel har du lært, hvordan du manuelt kan styrke din trusselsintelligens ved at importere indikatorer og andre STIX-objekter, der er indsamlet i flade filer. Du kan få mere at vide om, hvordan trusselsintelligens driver andre analyser i Microsoft Sentinel, i følgende artikler: