Bemærk

Adgang til denne side kræver godkendelse. Du kan prøve at logge på eller ændre mapper.

Adgang til denne side kræver godkendelse. Du kan prøve at ændre mapper.

Når der udløses en sikkerhedsadvarsel, eller der registreres mistænkelig aktivitet, er det vigtigt at undersøge den pågældende enhed for at forstå omfanget af potentielle trusler og reducere risikoen. Microsoft Defender for Endpoint indeholder omfattende værktøjer til at undersøge enheder, herunder enhedstidslinjer, vurdering af netværkseksponering, sikkerhedsvurderinger og svarhandlinger.

I denne artikel forklares processen for enhedsundersøgelse og de værktøjer, der er tilgængelige for sikkerhedsanalytikere.

Oversigt over enhedsundersøgelse

Undersøgelse af enheder i Microsoft Defender for Endpoint følger en systematisk tilgang til forståelse af sikkerhedstrusler:

| Undersøgelsesfase | Sådan gør du | Værktøjer, der skal bruges |

|---|---|---|

| 1. Få adgang til enhedsoplysninger | Naviger til enheden fra beskedkøen, enhedsoversigten eller søgning | Enhedslager, Beskedkø, Global søgning |

| 2. Gennemse enhedsoversigten | Kontrollér aktive beskeder, brugere, der er logget på, sikkerhedsvurdering og enhedstilstand | Fanen Enhedsoversigt, kortet Aktive beskeder |

| 3. Analysér tidslinje | Gennemse kronologiske hændelser, identificer mistænkelig aktivitet, og korreler hændelser | Enhedstidslinje, Hændelsesfiltre, Procestræer |

| 4. Undersøg beskeder og hændelser | Gennemse tilknyttede hændelser, alvorsgrad af beskeder og undersøgelsestilstand | Fanen Hændelser og beskeder |

| 5. Vurder sikkerhedsholdning | Gennemse sikkerhedsanbefalinger, registrerede sikkerhedsrisici og manglende opdateringer | Sikkerhedsanbefalinger, registrerede sikkerhedsrisici, manglende nøgletal |

| 6. Kontrollér netværkseksponering | Identificer, om enheden er på internettet, og gennemse eksterne forbindelser | Mærke på internettet, Netværkshændelser på tidslinjen |

| 7. Udfør svarhandlinger | Isolere enhed, begrænse udførelse af apps, indsamle undersøgelsespakke eller køre antivirusscanning | Menuen Svarhandlinger |

Måder at få adgang til enhedsundersøgelse på

Du kan få adgang til enhedsundersøgelsessider fra flere placeringer på Microsoft Defender portalen:

| Placering | Sådan får du adgang | Hvornår skal du bruge? |

|---|---|---|

| Enhedslager | Gå til Aktiver>enheder , og vælg en enhed | Startpunkt for proaktive enhedsgennemgange, eller når du kender enhedens navn |

| Beskedkøer | Gå til Hændelser & beskeder>Beskeder , og vælg enhedsnavnet fra en besked | Når du undersøger en bestemt besked og har brug for enhedskontekst |

| Hændelser | Gå til Hændelser & beskeder>Hændelser, vælg en hændelse, og vælg derefter en enhed i hændelsesgrafen | Under svar på hændelser, når flere enheder kan blive påvirket |

| Global søgning | Brug søgefeltet øverst på portalen, og vælg Enhed på rullelisten | Hurtig adgang, når du kender enhedsnavnet eller IP-adressen |

| Fildetaljer | Naviger til en side med filoplysninger, og vælg de enheder, hvor filen blev observeret | Når du sporer filbaserede trusler på tværs af flere enheder |

| IP-adresse eller domæneoplysninger | Naviger til IP- eller domæneoplysninger, og vælg enheder, der kommunikeres med den | Når du undersøger netværksbaserede trusler eller C2-kommunikation |

Bemærk!

Som en del af undersøgelses- eller svarprocessen kan du indsamle en undersøgelsespakke fra en enhed. Sådan gør du: Indsaml undersøgelsespakke fra enheder.

Bemærk!

På grund af produktbegrænsninger tager enhedsprofilen ikke alle cyberbeviser i betragtning, når tidsrammen 'Sidst set' skal fastlægges (som det også ses på enhedens side). Værdien 'Sidst set' på siden Enhed kan f.eks. vise en ældre tidsramme, selvom der er nyere beskeder eller data tilgængelige på computerens tidslinje.

Enhedsdetaljer

Afsnittet med enhedsoplysninger indeholder oplysninger som f.eks. enhedens domæne, operativsystem og tilstandstilstand. Hvis der er en undersøgelsespakke tilgængelig på enheden, får du vist et link, der giver dig mulighed for at downloade pakken.

Svarhandlinger

Svarhandlinger kører langs toppen af en bestemt enhedsside og omfatter:

- Vis på kort

- Enhedsværdi

- Angiv kritiskhed

- Administrer mærker

- Isoler enhed

- Begræns appudførelse

- Kør antivirusscanning

- Hent undersøgelsespakke

- Start live-svarsession

- Start en automatiseret undersøgelse

- Kontakt en trusselsekspert

- Handlingscenter

Du kan udføre svarhandlinger i Løsningscenter, på en bestemt enhedsside eller på en bestemt filside.

Du kan få flere oplysninger om, hvordan du udfører handlinger på en enhed, under Udfør svarhandling på en enhed.

Du kan få flere oplysninger under Undersøg brugerobjekter.

Bemærk!

Vis på kort og angiv kritisk værdi er funktioner fra Microsoft Exposure Management, som i øjeblikket er en offentlig prøveversion.

Faner

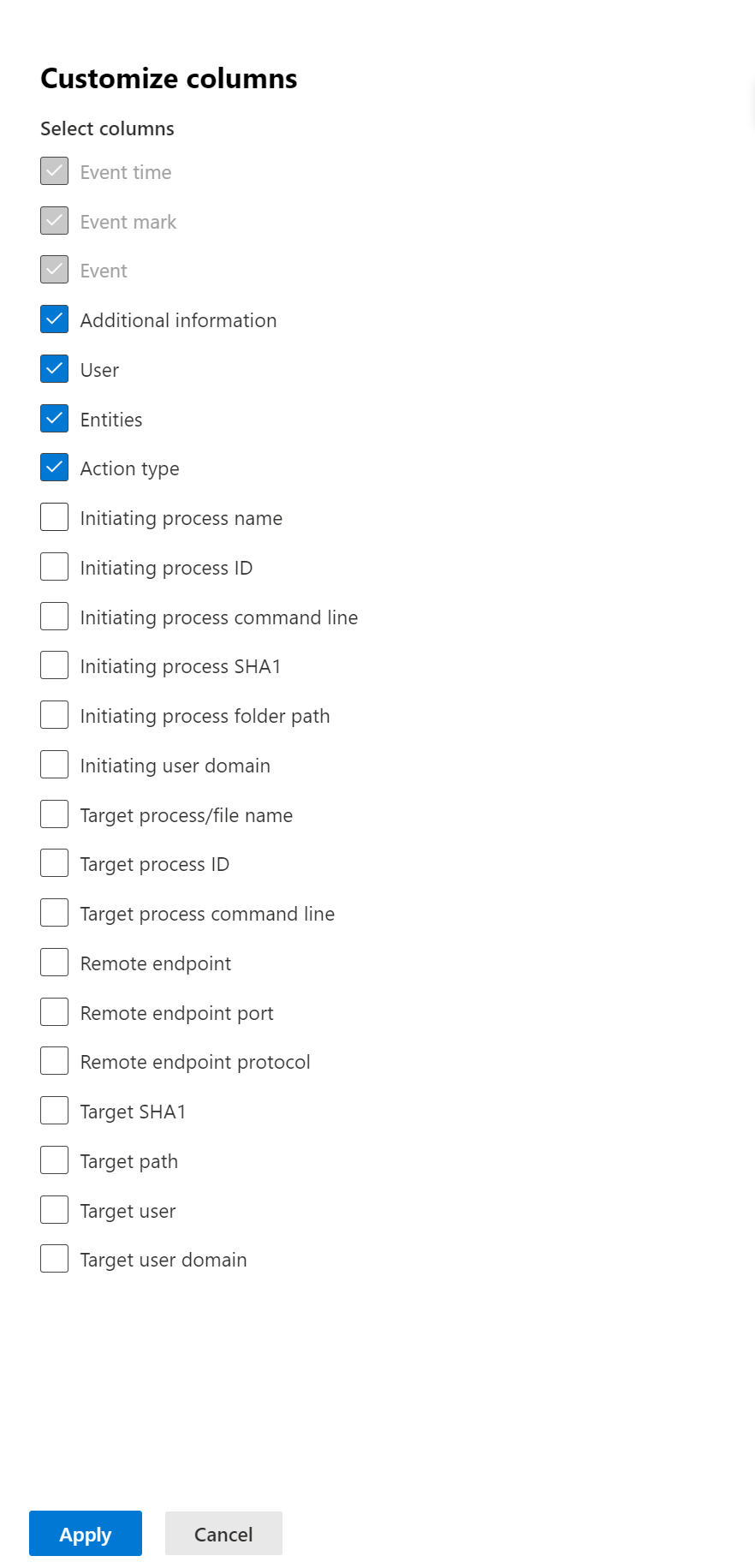

Fanerne giver relevante oplysninger om sikkerhed og trusselsforebyggelse, der er relateret til enheden. Under hver fane kan du tilpasse de kolonner, der vises, ved at vælge Tilpas kolonner på linjen over kolonneoverskrifterne.

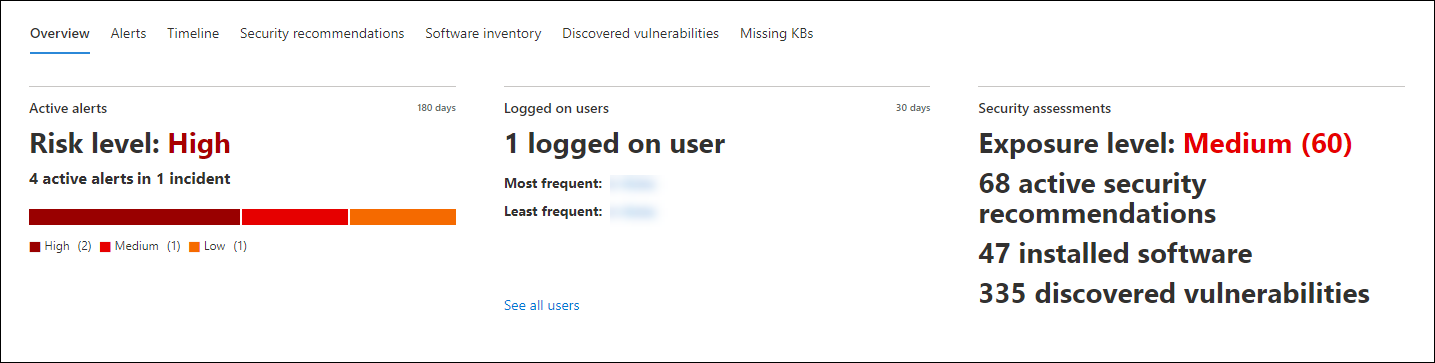

Oversigt

Under fanen Oversigt vises kortene for aktive beskeder, der er logget på brugere, og sikkerhedsvurdering.

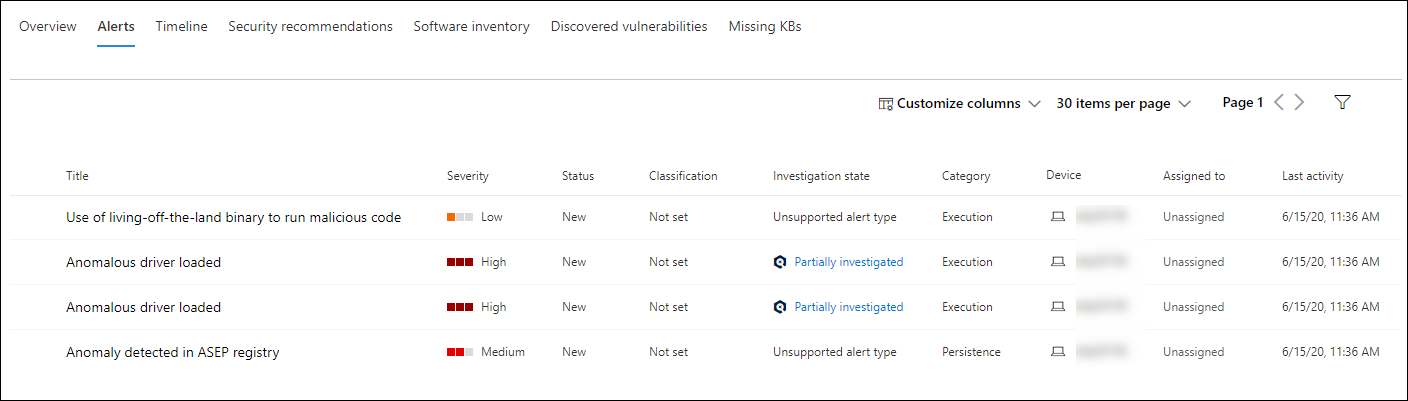

Hændelser og beskeder

Fanen Hændelser og beskeder indeholder en liste over hændelser og beskeder, der er knyttet til enheden. Denne liste er en filtreret version af beskedkøen og viser en kort beskrivelse af hændelsen, vigtig besked, alvorsgrad (høj, mellem, lav, oplysende), status i køen (ny, i gang, løst), klassificering (ikke angivet, falsk besked, sand besked), undersøgelsestilstand, kategori for besked, hvem der løser beskeden og sidste aktivitet. Du kan også filtrere beskederne.

Når der er valgt en besked, vises der et fly-out. I dette panel kan du administrere beskeden og få vist flere oplysninger, f.eks. hændelsesnummer og relaterede enheder. Der kan vælges flere beskeder ad gangen.

Hvis du vil se en hel sidevisning af en besked, skal du vælge titlen på beskeden.

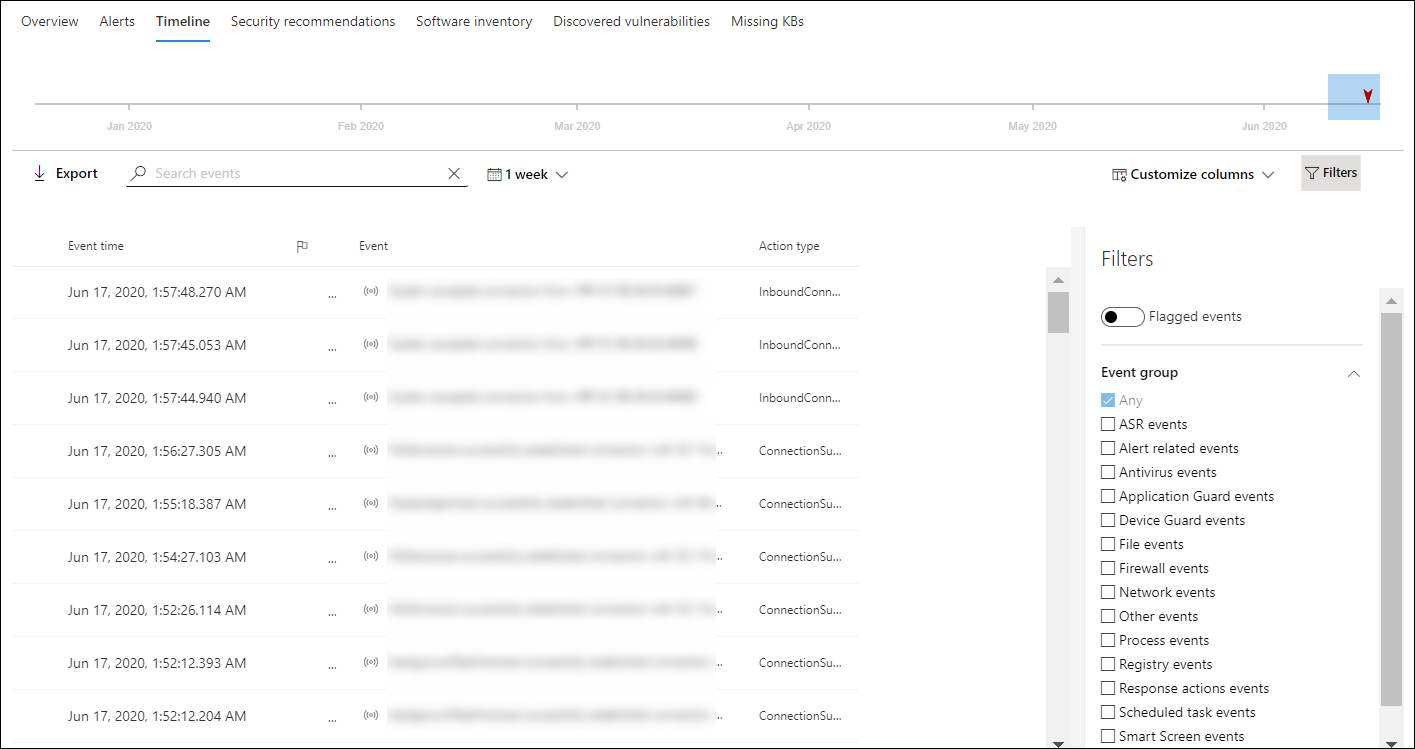

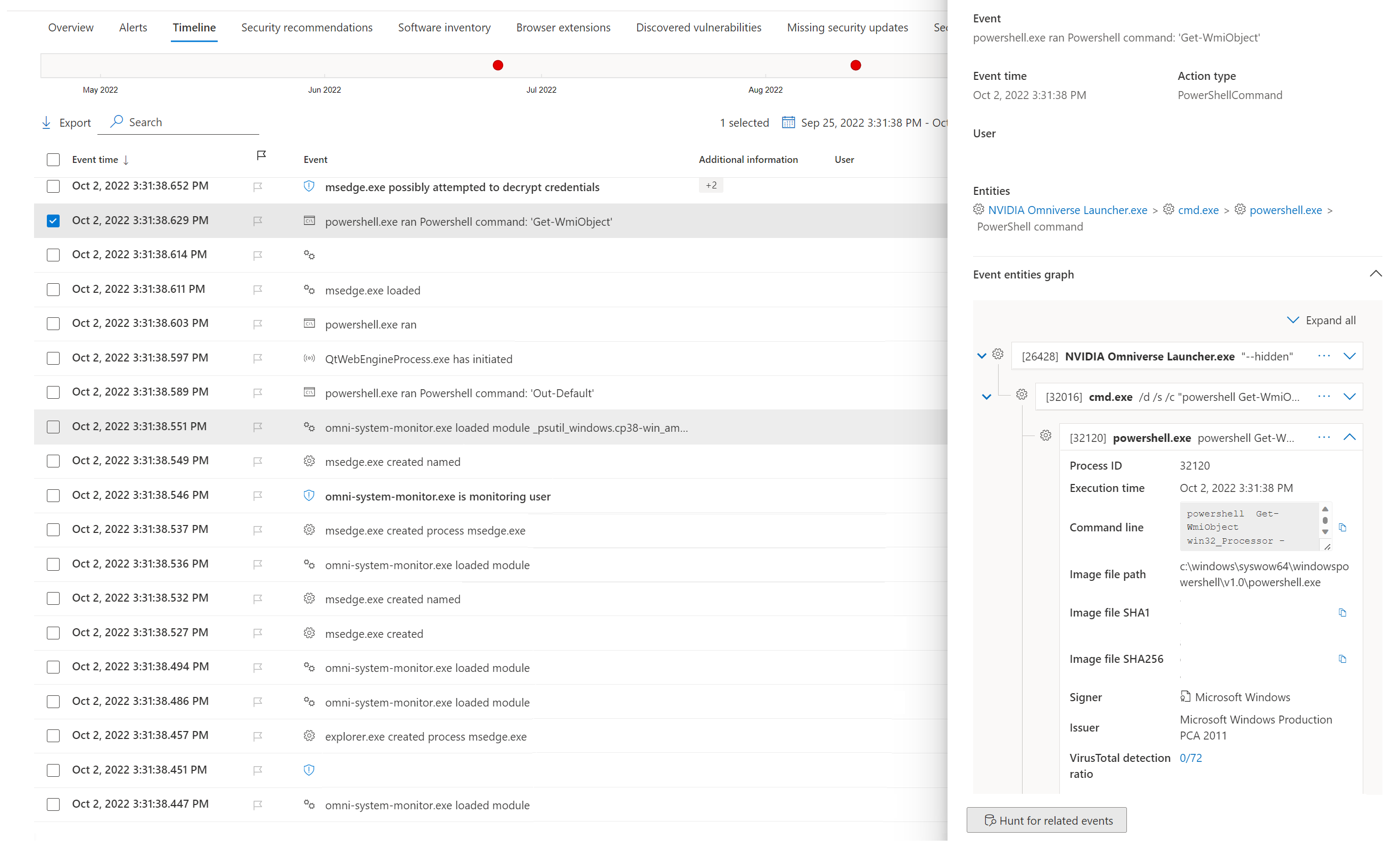

Tidslinjen

Fanen Tidslinje indeholder en kronologisk visning af hændelserne og de tilknyttede beskeder, der er blevet observeret på enheden. Du kan finde en detaljeret gennemgang, herunder MITRE ATT-&CK-teknikker, hændelsesflag og procestræer, under Undersøg enhedens tidslinje.

Sikkerhedsanbefalinger

Sikkerhedsanbefalinger genereres ud fra Microsoft Defender for Endpoint funktionalitet til administration af sårbarheder. Når du vælger en anbefaling, vises et panel, hvor du kan få vist relevante oplysninger, f.eks. beskrivelse af anbefalingen og de potentielle risici, der er forbundet med ikke at vedtage den. Se Sikkerhedsanbefaling for at få flere oplysninger.

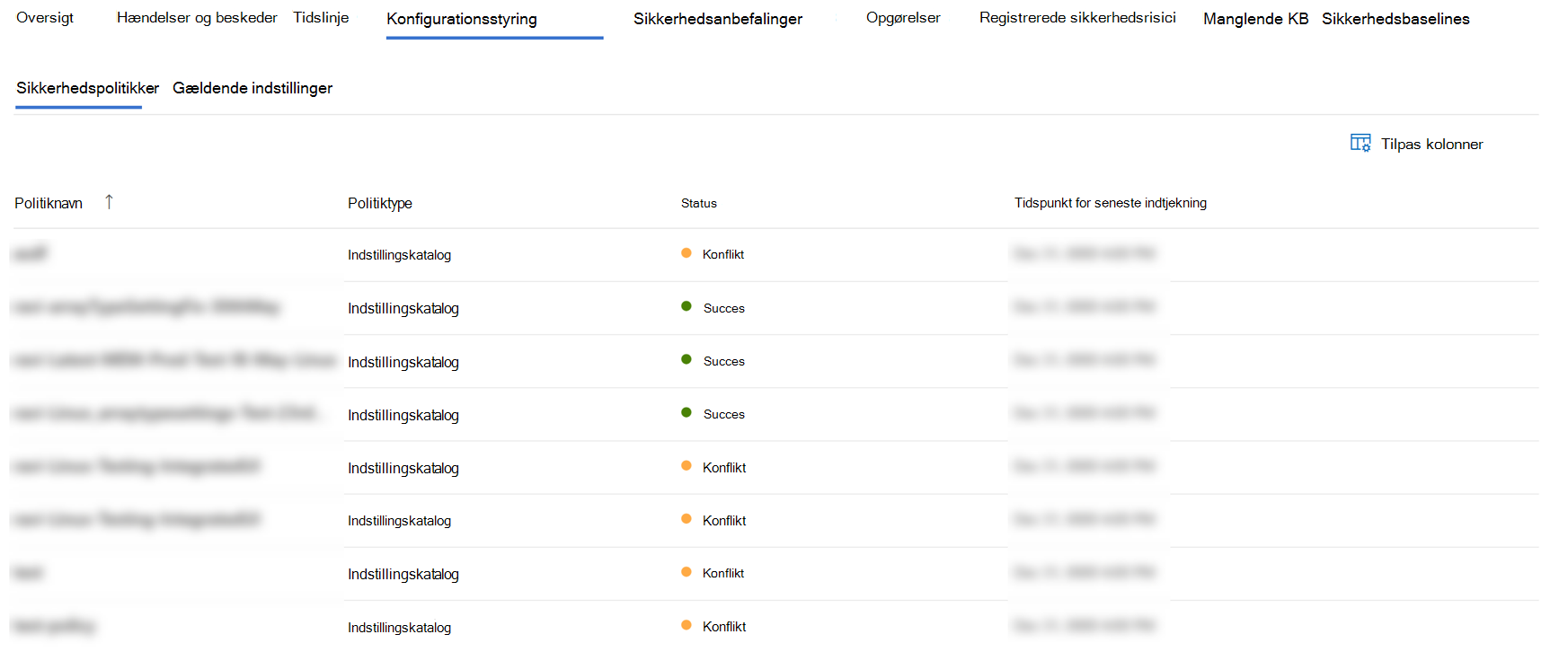

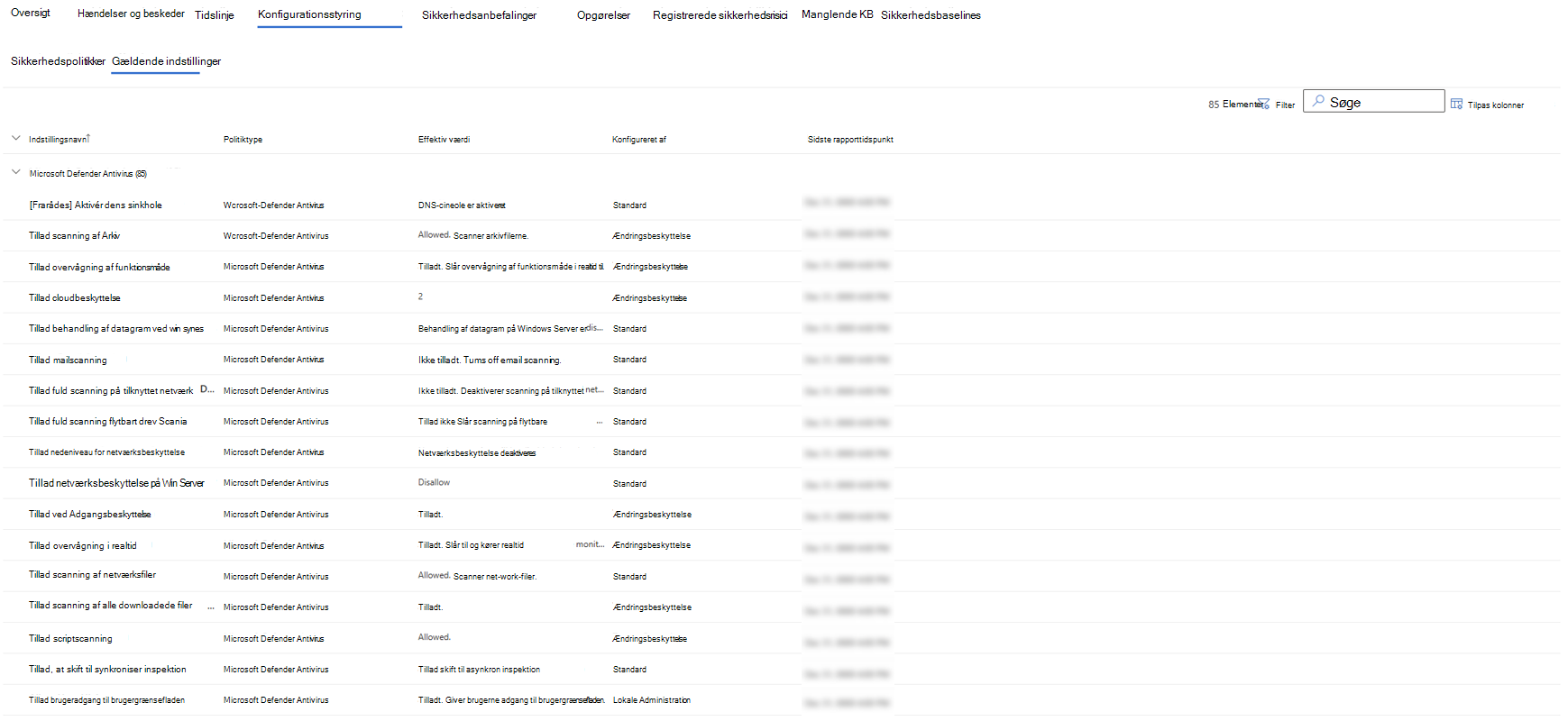

Konfigurationsstyring – sikkerhedspolitikker

Fanen Sikkerhedspolitikker viser de sikkerhedspolitikker for slutpunkter, der anvendes på enheden. Du kan se en liste over politikker, type, status og tidspunkt for seneste indtjekning. Når du vælger navnet på en politik, kommer du til siden med politikoplysninger, hvor du kan se status for politikindstillinger, anvendte enheder og tildelte grupper.

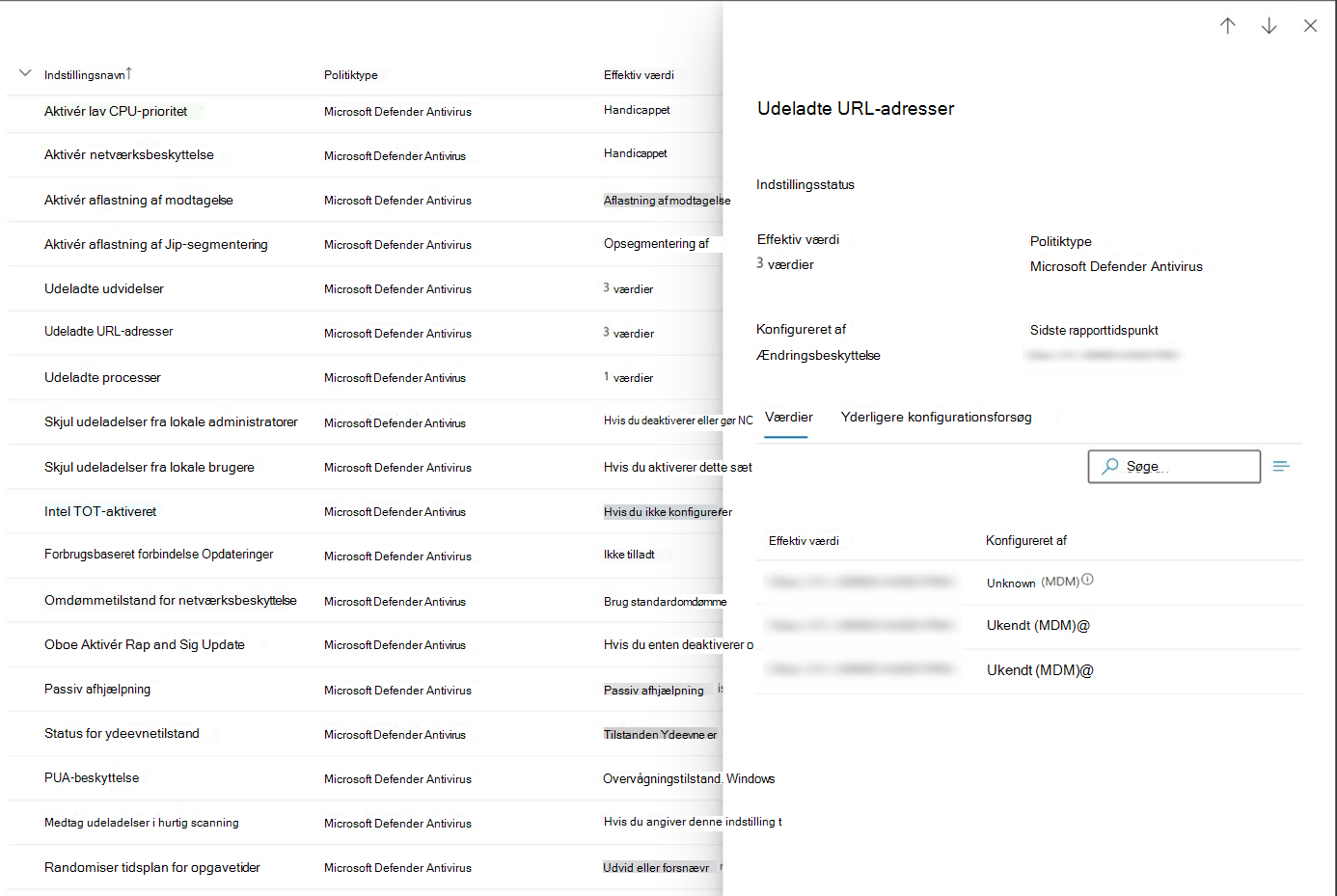

Konfigurationsstyring – effektive indstillinger

Fanen Effektive indstillinger giver indsigt i den faktiske værdi for hver sikkerhedsindstilling og identificerer den kilde, der har konfigureret den. Den viser indstillingsnavne, politiktyper, effektive værdier, kilden til hver effektive værdi og sidste rapporttid.

Konfigurationskilder kan omfatte værktøjer som Microsoft Defender for Endpoint, Gruppepolitik, Intune eller standardindstillinger. De kan også være specifikke stier i registreringsdatabasen, f.eks. MDM- eller Gruppepolitik-hives. Hvis kilden er en placering i registreringsdatabasen, vises feltet Konfigureret af som Ukendt sammen med stien til registreringsdatabasen.

Vælg en indstilling for at åbne et sidepanel med flere oplysninger. Du kan se den aktuelle værdi, eventuelle andre konfigurationsforsøg, der ikke trådte i kraft, og – for komplekse indstillinger som ASR-regler eller AV-udeladelser – en opdeling af alle konfigurerede regler, deres kilder og eventuelle udeladelser.

Bemærk!

De præsenterede indstillinger er AV-sikkerhedsindstillinger, regler for reduktion af angrebsoverflade og undtagelser for Windows-platforme.

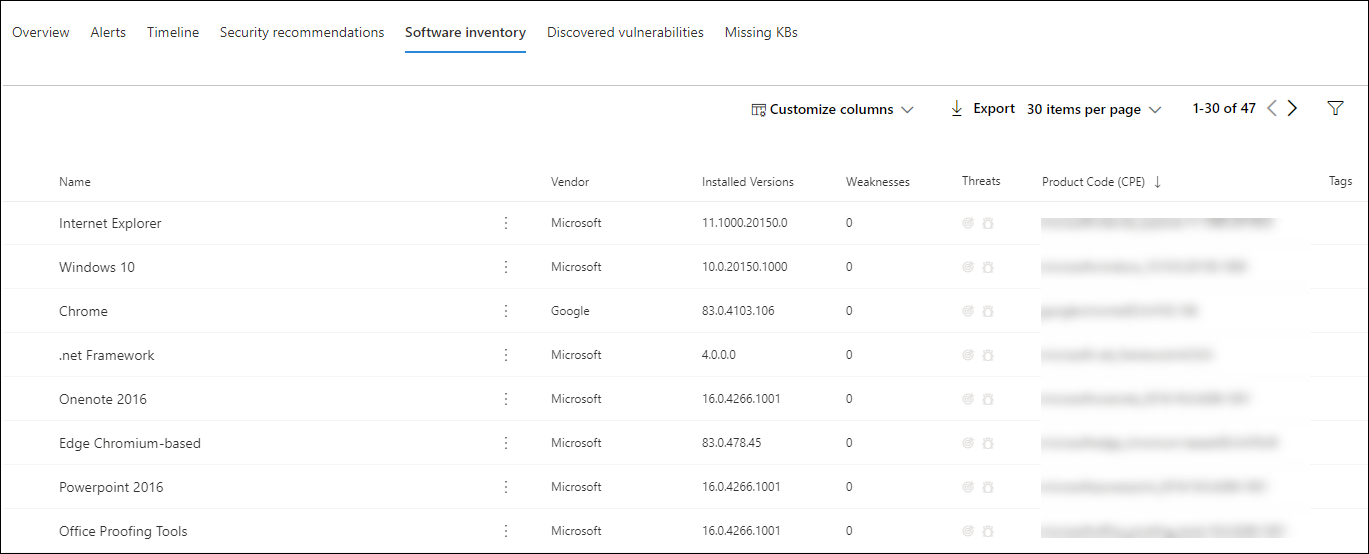

Softwarelager

Under fanen Softwareoversigt kan du se software på enheden sammen med eventuelle svagheder eller trusler. Hvis du vælger navnet på softwaren, kommer du til siden med softwareoplysninger, hvor du kan se sikkerhedsanbefalinger, registrerede sikkerhedsrisici, installerede enheder og versionsdistribution. Se Softwareoversigt for at få flere oplysninger.

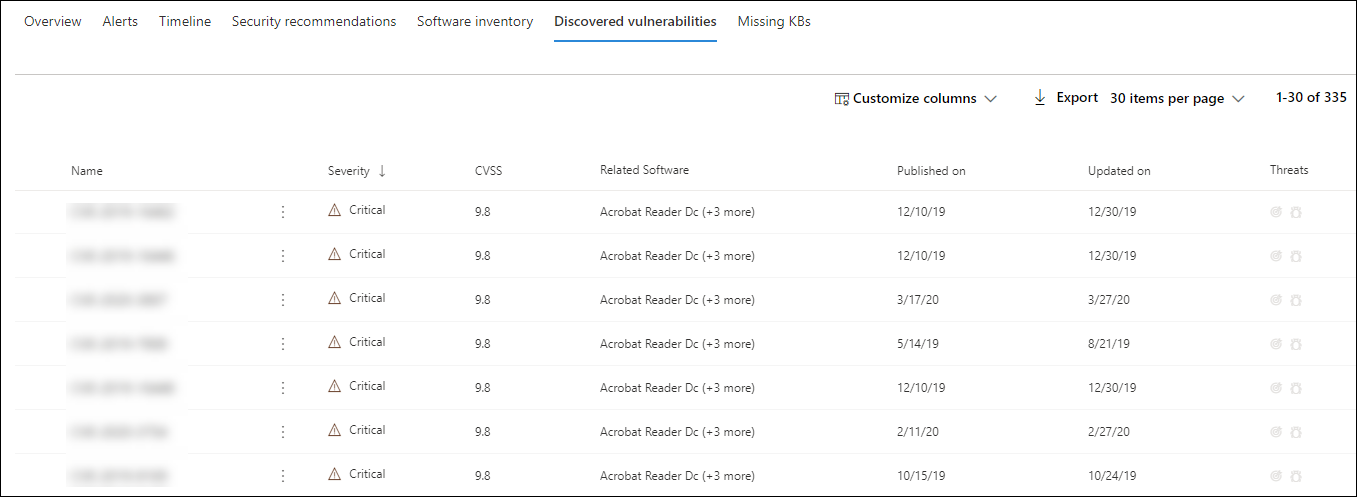

Registrerede sikkerhedsrisici

Fanen Fundne sikkerhedsrisici viser navn, alvorsgrad og trusselsindsigt for fundne sikkerhedsrisici på enheden. Hvis du vælger en bestemt sikkerhedsrisiko, får du vist en beskrivelse og oplysninger.

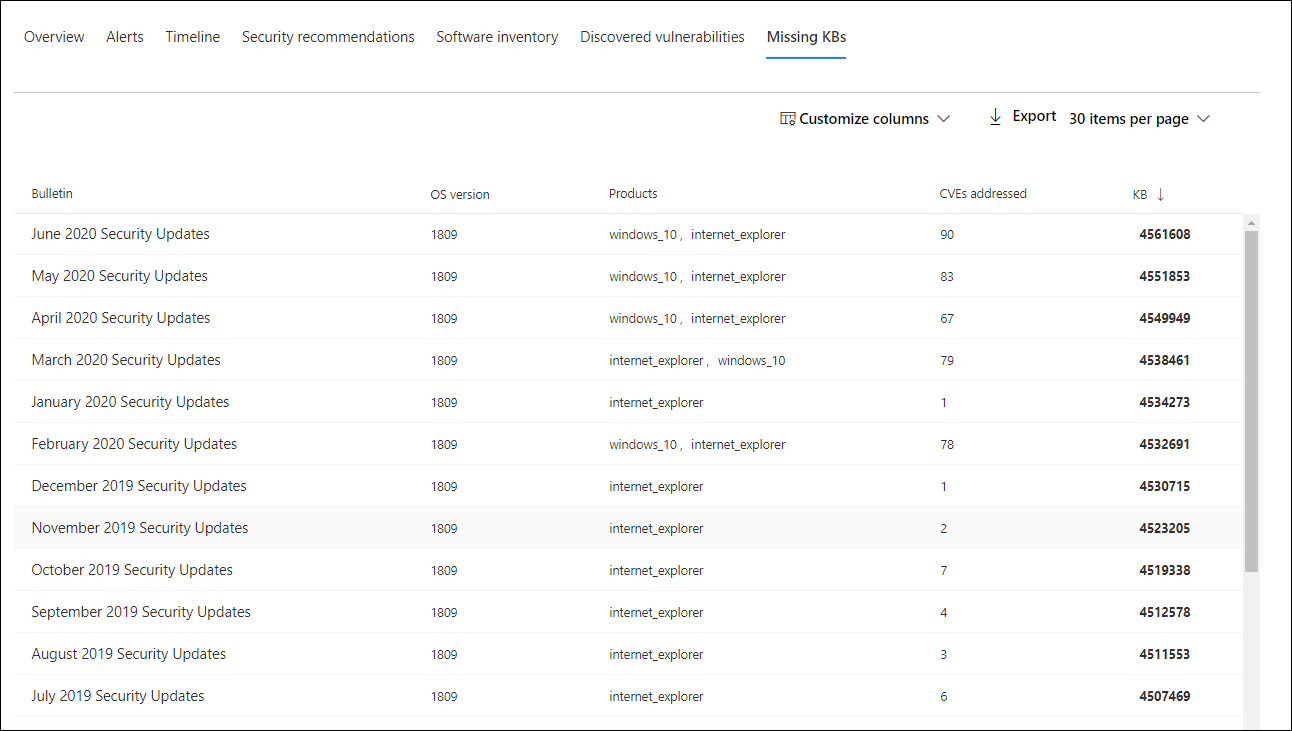

Manglende KB

Fanen Manglende NØGLETAL viser de manglende sikkerhedsopdateringer til enheden.

Kort

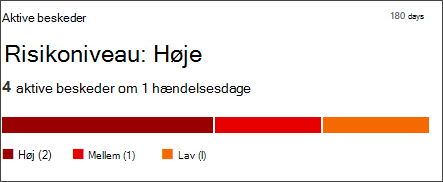

Aktive beskeder

Kortet Azure Advanced Threat Protection viser en overordnet oversigt over beskeder, der er relateret til enheden, og deres risikoniveau, hvis du bruger funktionen Microsoft Defender for Identity, og der er aktive beskeder. Du kan få flere oplysninger i detailudledning for beskeder .

Bemærk!

Du skal aktivere integrationen på både Microsoft Defender for Identity og Defender for Endpoint for at bruge denne funktion. I Defender for Endpoint kan du aktivere denne funktion i avancerede funktioner. Du kan få flere oplysninger om, hvordan du aktiverer avancerede funktioner, under Slå avancerede funktioner til.

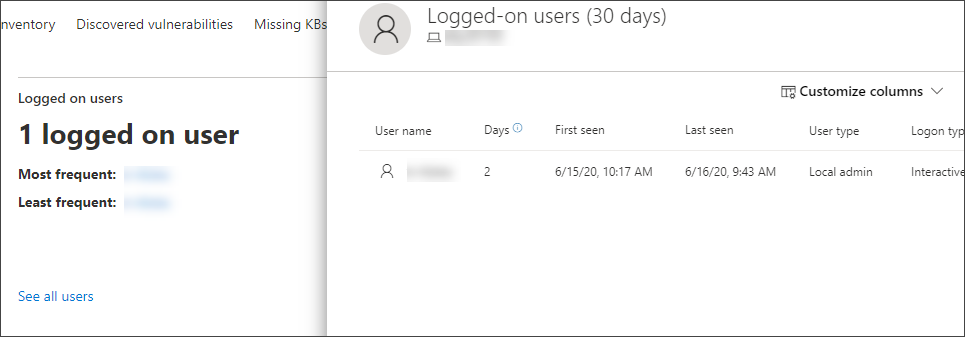

Brugere, der er logget på

Kortet Log på brugere viser, hvor mange brugere der er logget på inden for de seneste 30 dage sammen med de mest og mindst hyppige brugere. Hvis du vælger linket Se alle brugere , åbnes detaljeruden, som viser oplysninger som f.eks. brugertype, logontype, og hvornår brugeren blev set første og sidste gang. Du kan få flere oplysninger under Undersøg brugerobjekter.

Bemærk!

Brugerværdien 'Oftest' beregnes kun på baggrund af beviser for brugere, der er logget på interaktivt. Sideruden Alle brugere beregner dog alle former for brugerlogon, så det forventes, at de ser hyppigere brugere i sideruden, da disse brugere muligvis ikke er interaktive.

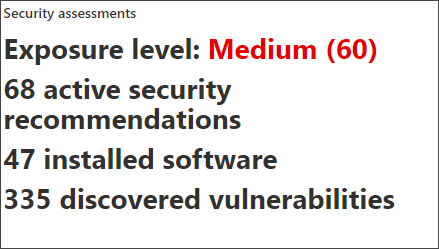

Sikkerhedsvurderinger

Kortet Sikkerhedsvurderinger viser det overordnede eksponeringsniveau, sikkerhedsanbefalinger, installeret software og registrerede sikkerhedsrisici. En enheds eksponeringsniveau bestemmes af den kumulative virkning af dens afventende sikkerhedsanbefalinger.

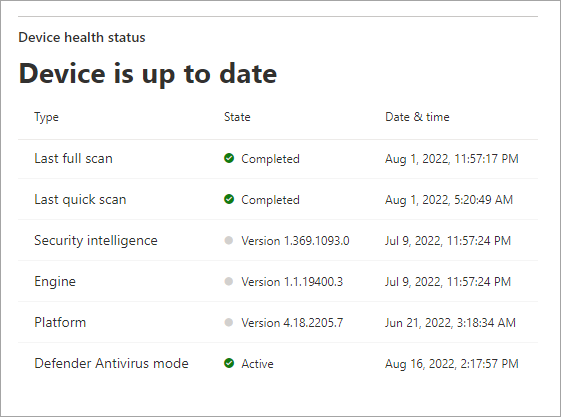

Status for enhedens tilstand

Kortet Enhedens tilstandsstatus viser en opsummeret tilstandsrapport for den specifikke enhed. En af følgende meddelelser vises øverst på kortet for at angive enhedens overordnede status (angivet i rækkefølge efter højeste til laveste prioritet):

- Defender Antivirus ikke aktiv

- Sikkerhedsintelligens er ikke opdateret

- Programmet er ikke opdateret

- Hurtig scanning mislykkedes

- Fuld scanning mislykkedes

- Platformen er ikke opdateret

- Status for sikkerhedsintelligensopdatering er ukendt

- Status for programopdatering er ukendt

- Status for hurtigsøgning er ukendt

- Fuld scanningsstatus er ukendt

- Status for opdatering af platformen er ukendt

- Enheden er opdateret

- Status er ikke tilgængelig for macOS-& Linux

Andre oplysninger på kortet omfatter: sidste komplette scanning, seneste hurtig scanning, version af sikkerhedsintelligensopdatering, programopdateringsversion, platformsopdateringsversion og Defender Antivirus-tilstand.

En grå cirkel angiver, at dataene er ukendte.

Bemærk!

Den overordnede statusmeddelelse for macOS- og Linux-enheder vises i øjeblikket som "Status er ikke tilgængelig for macOS-& Linux". Statusoversigten er i øjeblikket kun tilgængelig for Windows-enheder. Alle andre oplysninger i tabellen er opdateret, så de enkelte tilstande for hvert enhedstilstandssignal vises for alle understøttede platforme.

Hvis du vil have en detaljeret visning af rapporten over enhedens tilstand, kan du gå til Rapporter > Enheders tilstand. Du kan få flere oplysninger i Rapporten om enhedens tilstand og overholdelse af angivne standarder i Microsoft Defender for Endpoint.

Bemærk!

Dato og klokkeslæt for Defender Antivirus tilstand er i øjeblikket ikke tilgængelig.

Undersøg enhedens tidslinje

Enhedens tidslinje indeholder en kronologisk visning af hændelser og tilknyttede beskeder, der er observeret på en enhed, hvilket hjælper dig med at undersøge uregelmæssigheder og potentielle angreb. Du kan udforske bestemte begivenheder, gennemse MITRE ATT&CK-teknikker, bruge procestræer og flaghændelser til opfølgning.

Sådan får du adgang til enhedens tidslinje:

- Naviger til enhedssiden fra:

- Enhedsoversigt (aktiverenheder>)

- En besked i køen Beskeder

- En hændelse i hændelser & beskeder

- Vælg fanen Tidslinje .

Vigtige tidslinjefunktioner

Enhedens tidslinje indeholder flere funktioner, der kan hjælpe dig med at undersøge hændelser effektivt:

| Funktion | Beskrivelse | Sådan bruges de |

|---|---|---|

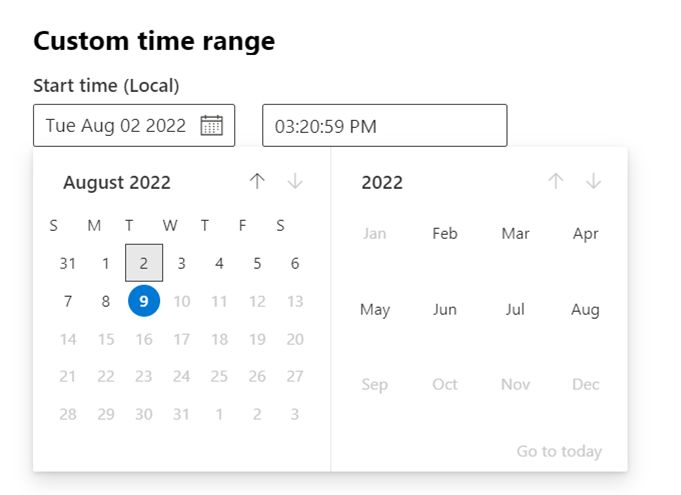

| Brugerdefineret tidsintervalvælger | Vælg bestemte datointervaller for at fokusere din undersøgelse | Vælg datointervalvælgeren øverst på tidslinjen |

| Procestrævisning | Visualiser overordnede/underordnede relationer mellem processer | Vælg en hændelse for at åbne sidepanelet med procestræet |

| MITRE ATT&CK-teknikker | Få vist alle relaterede MITRE-teknikker for hændelser | Teknikker vises som fed tekst med blå ikoner. vælg for at få vist detaljer |

| Integration af brugerside | Se, hvilke brugerkonti der er knyttet til hændelser | Vælg brugernavne i hændelser for at navigere til brugerundersøgelsessiden |

| Synlige filtre | Se, hvilke filtre der aktuelt anvendes på tidslinjen | Aktive filtre vises øverst på tidslinjen |

| Hændelsesflag | Markér vigtige hændelser til opfølgning under undersøgelsen | Vælg flagikonet ud for en hændelse |

Bemærk!

Hvis firewallhændelser skal vises, skal du aktivere overvågningspolitikken under Overvågningsfilterplatformsforbindelse.

Firewall dækker følgende hændelser:

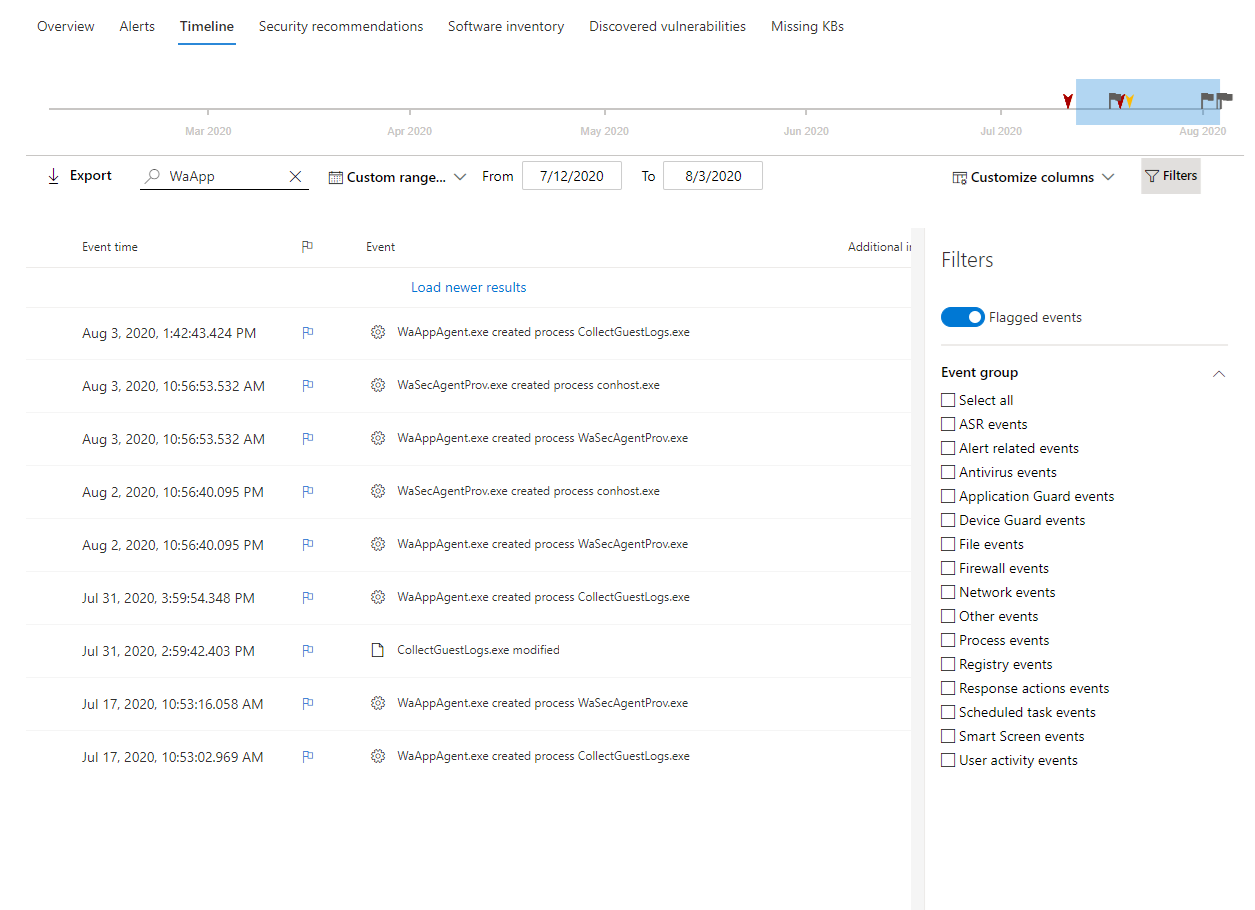

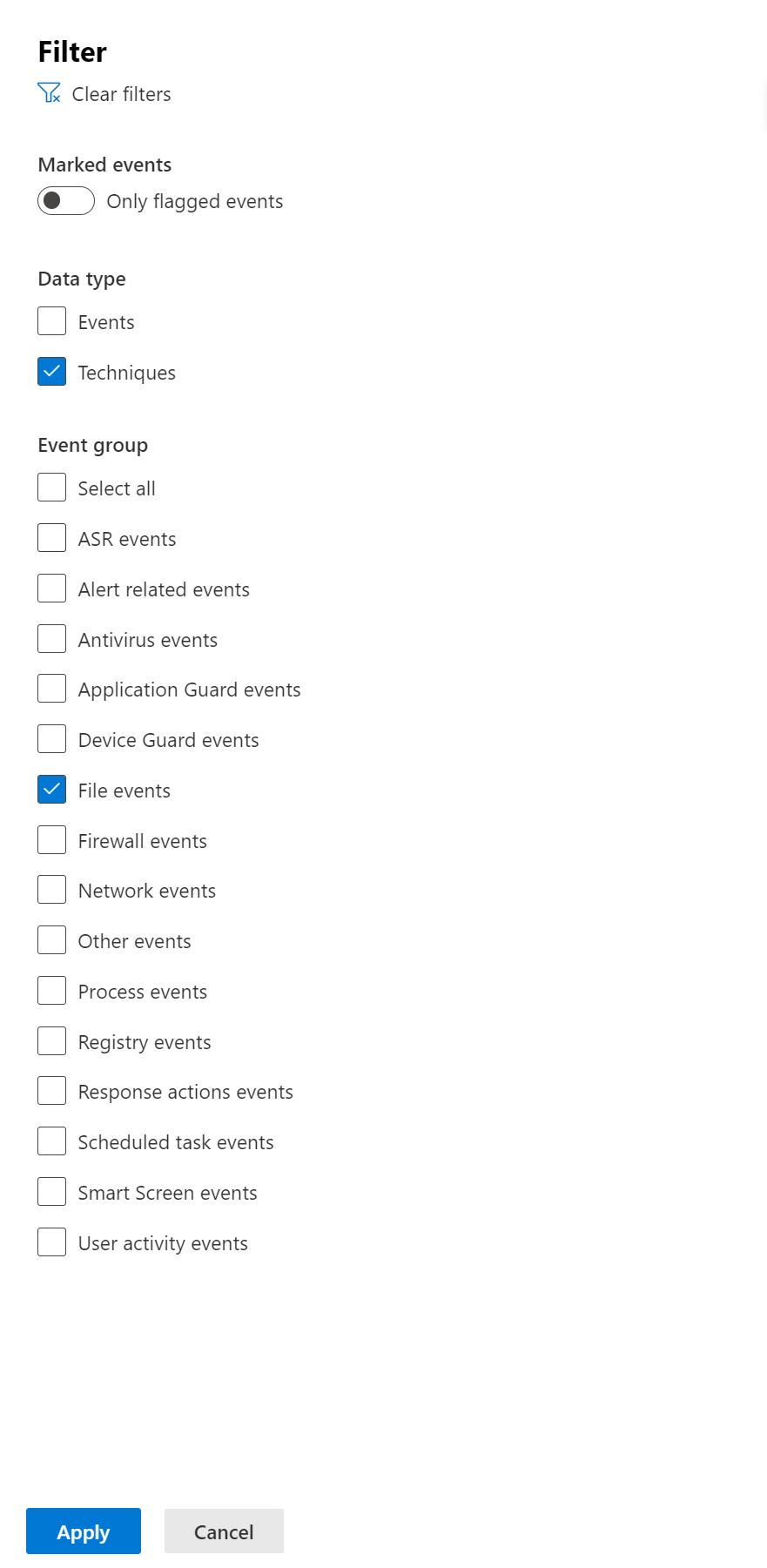

Søg efter, filtrer og eksportér hændelser

- Søg efter bestemte hændelser: Brug søgelinjen til at søge efter bestemte tidslinjehændelser.

- Filtrer hændelser fra en bestemt dato: Vælg kalenderikonet øverst til venstre i tabellen for at få vist hændelser i den seneste dag, uge, 30 dage eller det brugerdefinerede interval. Enhedstidslinjen viser som standard hændelser fra de seneste 30 dage. Brug tidslinjen til at gå til et bestemt øjeblik ved at fremhæve sektionen. Pilene på tidslinjen identificerer automatiserede undersøgelser.

- Eksportér detaljerede hændelser for enhedens tidslinje: Eksportér enhedstidslinjen for den aktuelle dato eller et angivet datointerval op til syv dage.

Du kan finde flere oplysninger om visse hændelser i afsnittet Yderligere oplysninger . Disse oplysninger varierer afhængigt af typen af hændelse, f.eks.:

- Indeholdt af Application Guard – webbrowserhændelsen var begrænset af en isoleret objektbeholder

- Aktiv trussel registreret – trusselsregistreringen fandt sted, mens truslen kørte

- Afhjælpning lykkedes ikke – et forsøg på at afhjælpe den registrerede trussel blev kaldt, men mislykkedes

- Afhjælpning lykkedes – den registrerede trussel blev stoppet og renset

- Advarsel tilsidesættes af brugeren – Windows Defender SmartScreen-advarslen blev afvist og tilsidesat af en bruger

- Der blev fundet et mistænkeligt script – der blev fundet et potentielt skadeligt script, der kører

- Kategorien vigtig besked – hvis hændelsen førte til oprettelsen af en besked, angives beskedkategorien (f.eks. tværgående bevægelse)

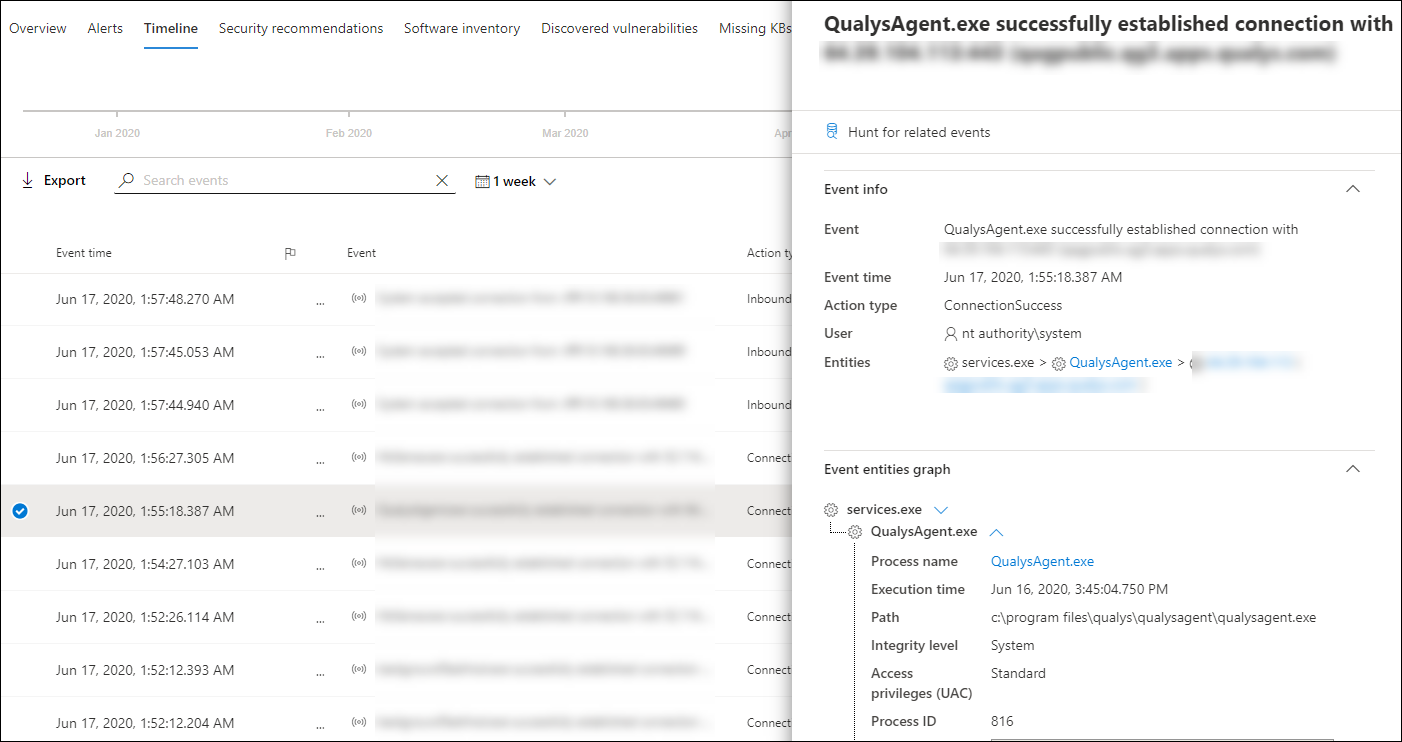

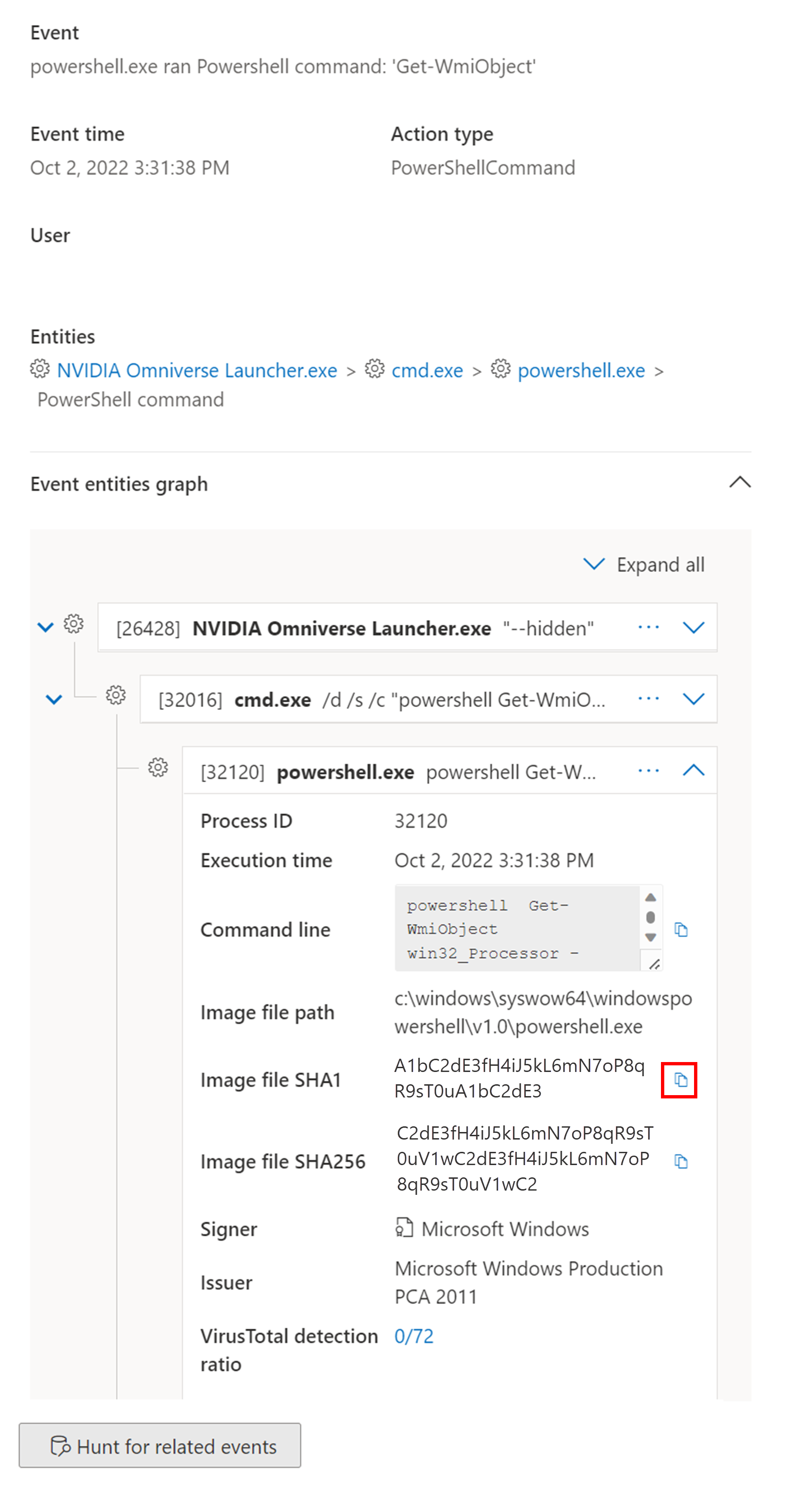

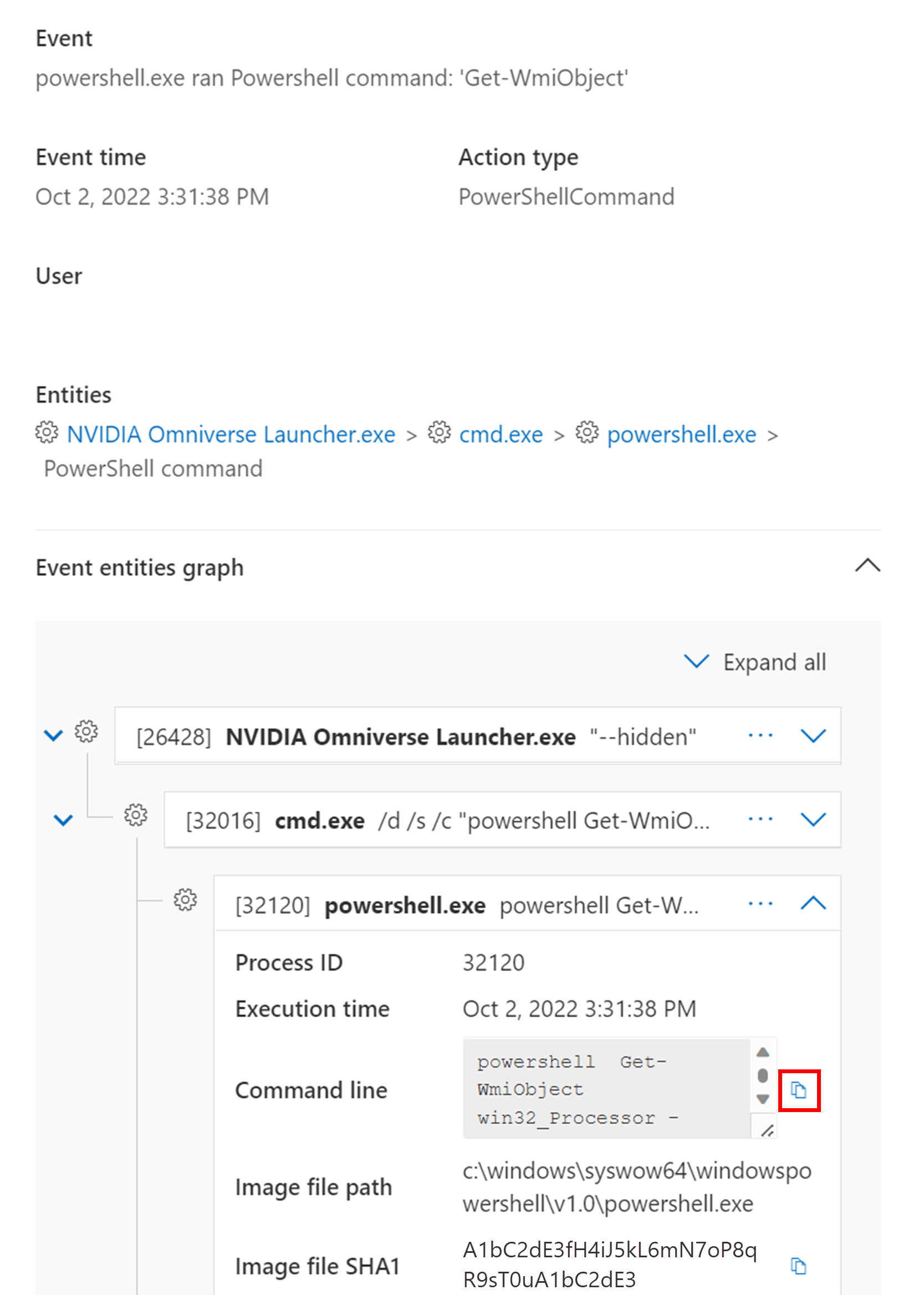

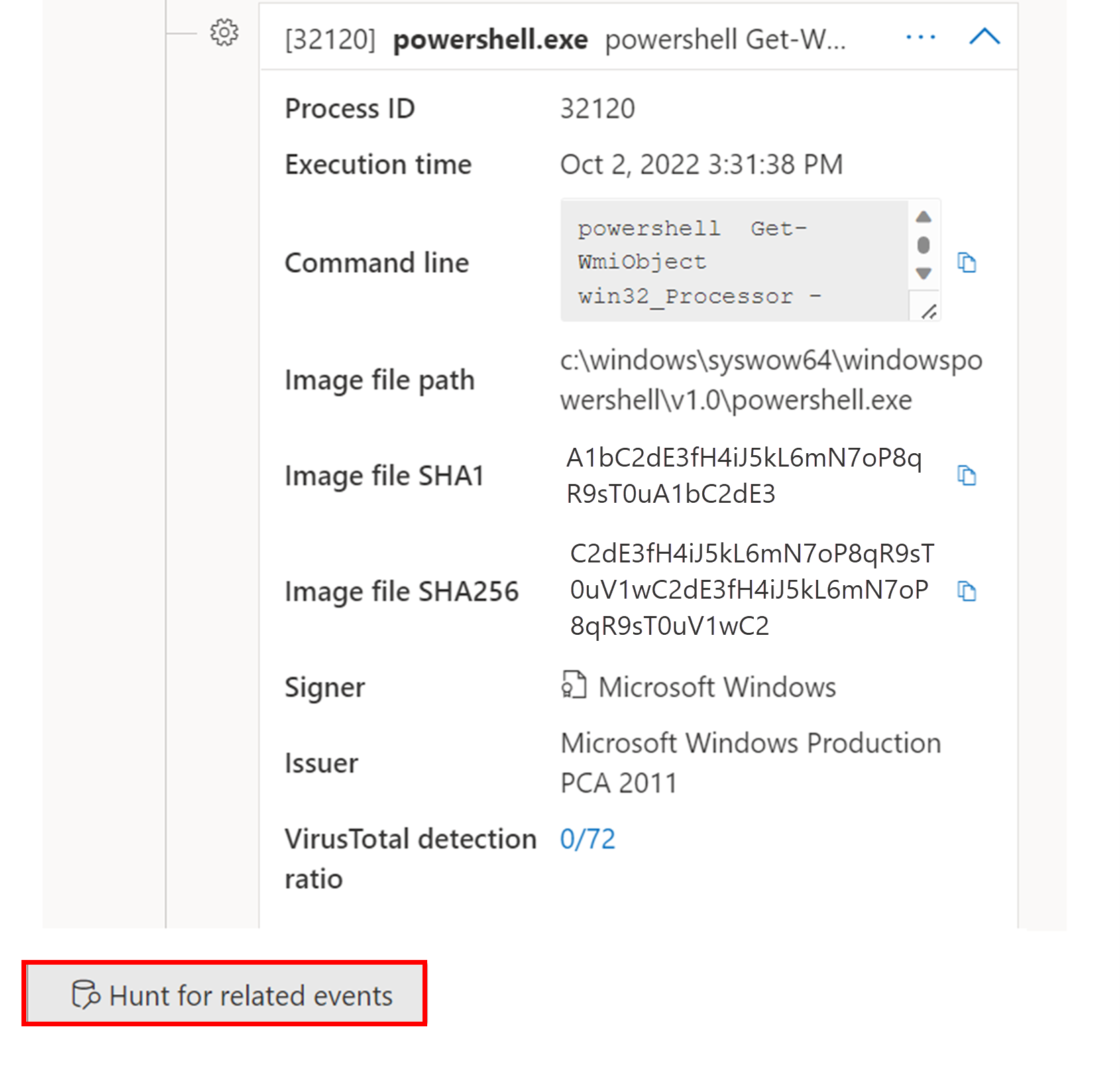

Oplysninger om begivenhed

Vælg en hændelse for at få vist relevante oplysninger om hændelsen. Et panel viser generelle hændelsesoplysninger. Når det er relevant, og der er data tilgængelige, vises der også en graf, der viser relaterede objekter og deres relationer.

Hvis du vil undersøge hændelsen og relaterede hændelser yderligere, kan du hurtigt køre en avanceret jagtforespørgsel ved at vælge Jagt for relaterede hændelser. Forespørgslen returnerer den valgte hændelse og listen over andre hændelser, der fandt sted omkring samme tid på det samme slutpunkt.

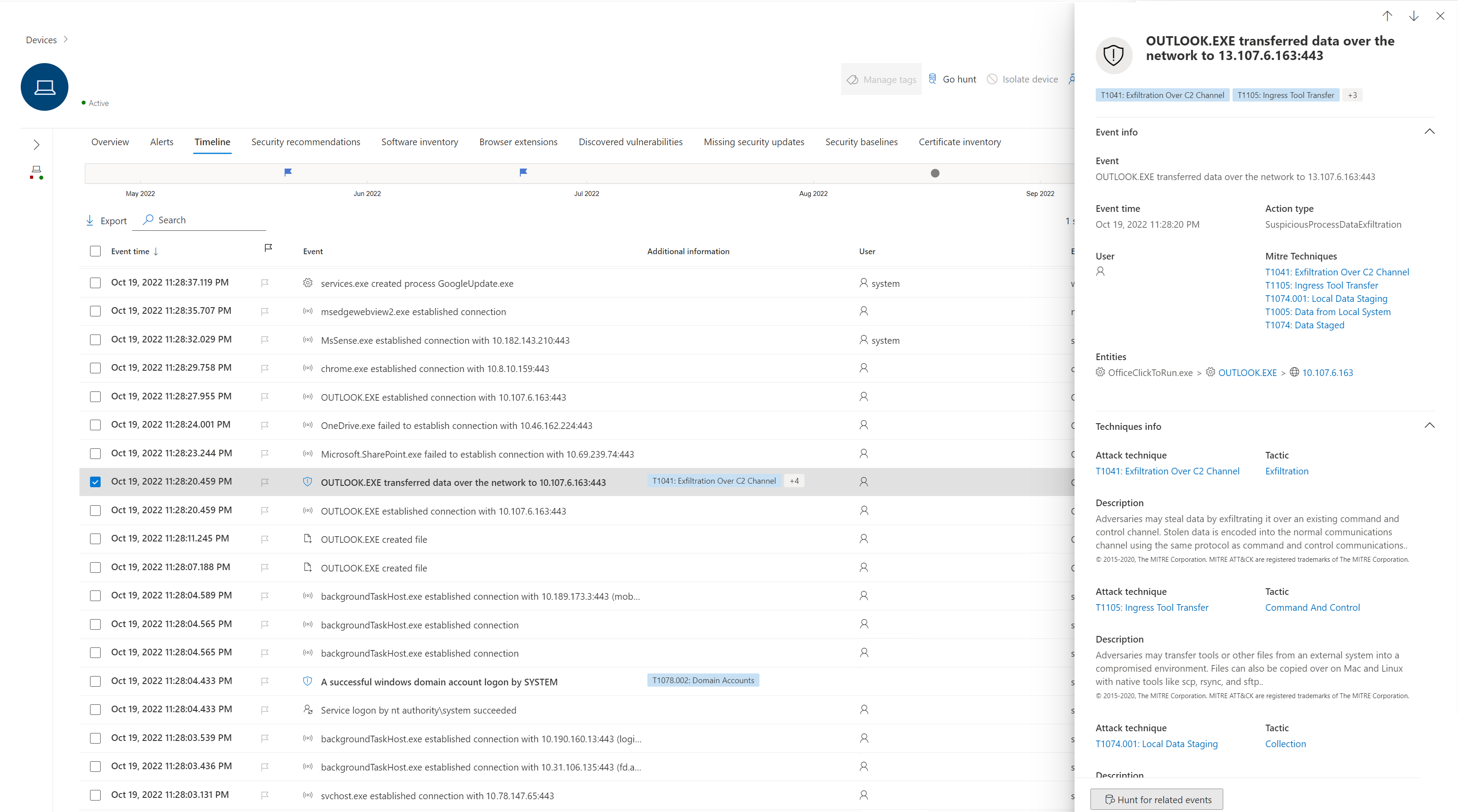

MITRE ATT&CK-teknikker på enhedens tidslinje

Teknikker er en ekstra datatype i hændelsestidslinjen, der giver mere indsigt i aktiviteter, der er knyttet til MITRE ATT&CK-teknikker eller underteknologier. Denne funktion forenkler undersøgelsesoplevelsen ved at hjælpe analytikere med at forstå de aktiviteter, der blev observeret på en enhed.

Teknikker er fremhævet med fed tekst og vises med et blåt ikon til venstre. Det tilsvarende MITRE ATT&CK ID og tekniknavn vises også som mærker under Yderligere oplysninger. Søge- og eksportindstillinger er også tilgængelige for teknikker.

Vælg en teknik for at åbne den tilsvarende siderude. Her kan du se yderligere oplysninger og indsigt som f.eks. relaterede ATT-&CK-teknikker, taktik og beskrivelser. Vælg den specifikke angrebsteknik for at åbne den relaterede ATT-&CK-teknikside, hvor du kan finde flere oplysninger om det.

Du kan kopiere en enheds oplysninger, når du ser et blåt ikon til højre. Hvis du f.eks. vil kopiere en relateret fils SHA1, skal du vælge det blå sideikon.

Du kan gøre det samme for kommandolinjer.

Hvis du vil bruge avanceret jagt til at finde hændelser, der er relateret til den valgte teknik, skal du vælge Jagt for relaterede hændelser. Dette fører til den avancerede jagtside med en forespørgsel for at finde hændelser, der er relateret til teknikken.

Bemærk!

Hvis du forespørger ved hjælp af knappen Jagt efter relaterede hændelser fra ruden Teknik, vises alle de hændelser, der er relateret til den identificerede teknik, men selve teknikken medtages ikke i forespørgselsresultaterne.

EDR-klienten (MsSense.exe) ressourceadministration

Når EDR-klienten på en enhed er ved at løbe tør for ressourcer, skifter den til kritisk tilstand for at opretholde enhedens normale arbejdsfunktion. Enheden behandler ikke nye hændelser, før EDR-klienten vender tilbage til normal tilstand. Der vises en ny hændelse på tidslinjen for den pågældende enhed, der angiver, at EDR-klienten skiftede til kritisk tilstand.

Når EDR-klientens ressourceforbrug går tilbage til normale niveauer, vender den automatisk tilbage til normal tilstand.

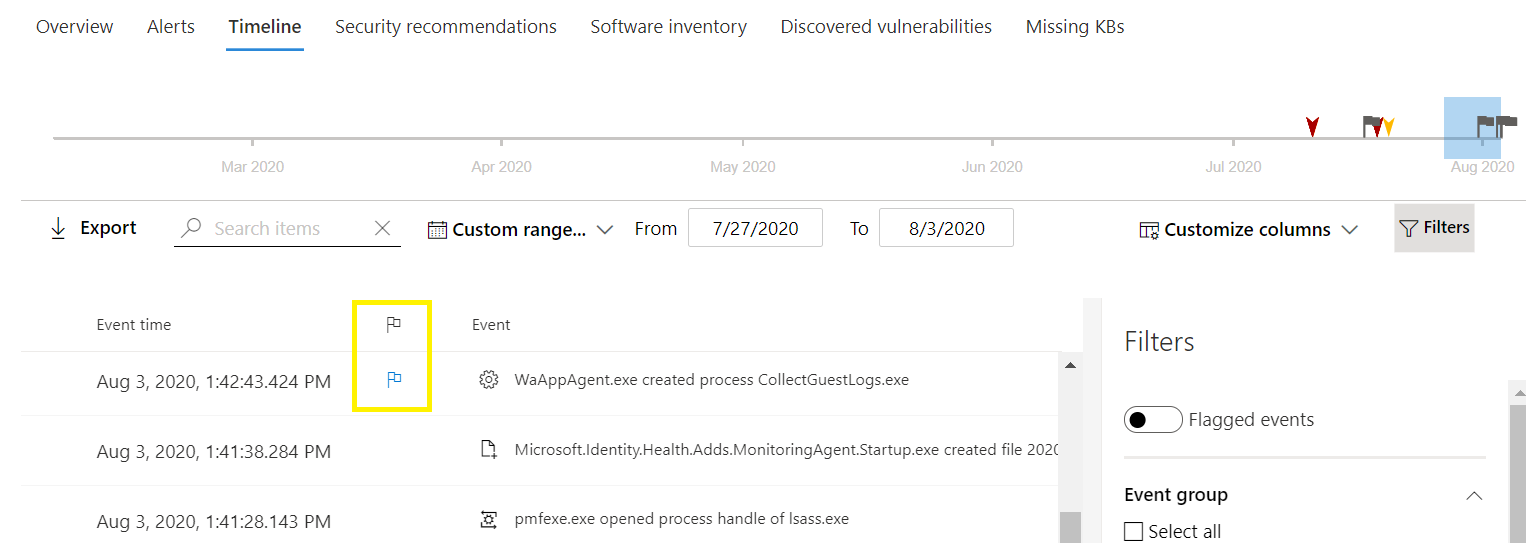

Flaghændelser til opfølgning

Hændelsesflag på enhedens tidslinje hjælper dig med at filtrere og organisere bestemte hændelser, når du undersøger potentielle angreb.

Når du har gennemgået en enhedstidslinje, kan du sortere, filtrere og eksportere de specifikke hændelser, du har markeret. Du kan angive hændelsesflag ved at:

- Fremhævning af de vigtigste begivenheder

- Markering af hændelser, der kræver detaljeret gennemgang

- Oprettelse af en tidslinje for rent brud

Sådan markerer du en hændelse med flag:

- Find den hændelse, du vil markere med flag.

- Vælg flagikonet i kolonnen Flag.

Sådan får du vist hændelser, der er markeret med flag:

- Aktivér hændelser, der er markeret med flag, i afsnittet Tidslinjefiltre.

- Vælg Anvend. Der vises kun hændelser, der er markeret med flag.

Du kan anvende flere filtre ved at klikke på tidslinjen. Dette viser kun hændelser før den afmærkede hændelse.

Tilpas enhedens tidslinje

I øverste højre side af enhedens tidslinje kan du vælge et datointerval for at begrænse antallet af hændelser og teknikker på tidslinjen. Du kan tilpasse, hvilke kolonner der skal vises og filtreres efter hændelser, der er markeret med flag, efter datatype eller efter hændelsesgruppe.

Hvis du kun vil have vist enten hændelser eller teknikker, skal du vælge Filtre på enhedens tidslinje og vælge din foretrukne datatype for at få vist.

Opbevaring af tidslinjedata

Enhedstidslinjehændelser i Microsoft Defender for Endpoint bevares i henhold til organisationens politik for dataopbevaring, der er konfigureret i sikkerhedsportalen og indstillingerne for det underliggende arbejdsområde. Data om sikkerhedshændelser (herunder elementer på enhedens tidslinje) i Defender for Endpoint bevares som standard i 90 dage. Hvis din lejer sender logge til et forbundet Microsoft Sentinel- eller Log Analytics-arbejdsområde med en brugerdefineret opbevaringsperiode, kan tidslinjehændelser, der bevares der, være tilgængelige i længere varighed, som defineret af disse opbevaringsindstillinger.

Vigtigt!

Tilgængeligheden af historiske tidslinjedata afhænger af din opbevaringskonfiguration. Hvis standardopbevaringen på 90 dage ikke er tilstrækkelig til din undersøgelse eller overholdelse af angivne standarder, kan du overveje at eksportere hændelser til langsigtet lager eller øge opbevaringsperioden i det tilknyttede arbejdsområde.

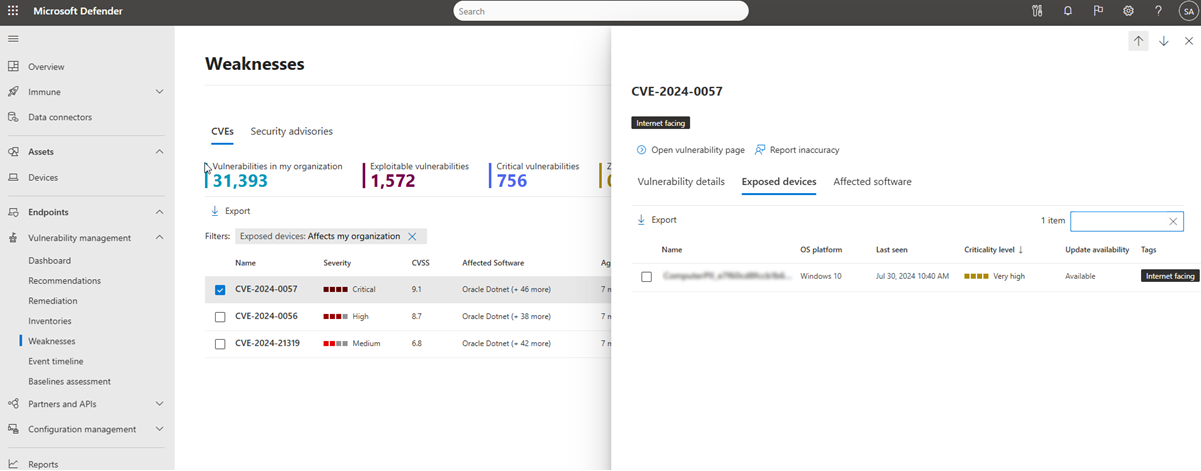

Undersøg enheder, der vender mod internettet

Enheder, der vender mod internettet, kan tilsluttes eller nås udefra, hvilket udgør en betydelig trussel for din organisation. Kortlægning af din organisations eksterne angrebsoverflade er en vigtig del af administration af sikkerhedsholdning. Microsoft Defender for Endpoint identificerer og markerer automatisk onboardede, eksponerede enheder på Microsoft Defender portalen.

Bemærk!

I øjeblikket er det kun Windows-enheder, der er onboardet til Microsoft Defender for Endpoint, der kan identificeres som internetvendte. Understøttelse af andre platforme er tilgængelig i kommende udgivelser.

Sådan markeres enheder som internetvendte

Enheder, der har oprettet forbindelse via TCP eller identificeret som vært, som kan nås via UDP, markeres som internetvendte. Defender for Endpoint bruger to datakilder:

| Datakilde | Beskrivelse |

|---|---|

| Eksterne scanninger | Identificer, hvilke enheder der kan kontaktes udefra |

| Enhedsnetværksforbindelser | Registreres som en del af Defender for Endpoint-signaler for at identificere eksterne indgående forbindelser, der når interne enheder |

Enheder kan markeres, når en konfigureret firewallpolitik (værtsfirewallregel eller virksomhedsfirewallregel) tillader indgående internetkommunikation. Hvis du forstår firewallpolitikken og skelner mellem enheder, der bevidst er mod internettet, og enheder, der kan kompromittere din organisation, får du vigtige oplysninger til tilknytning af din eksterne angrebsoverflade.

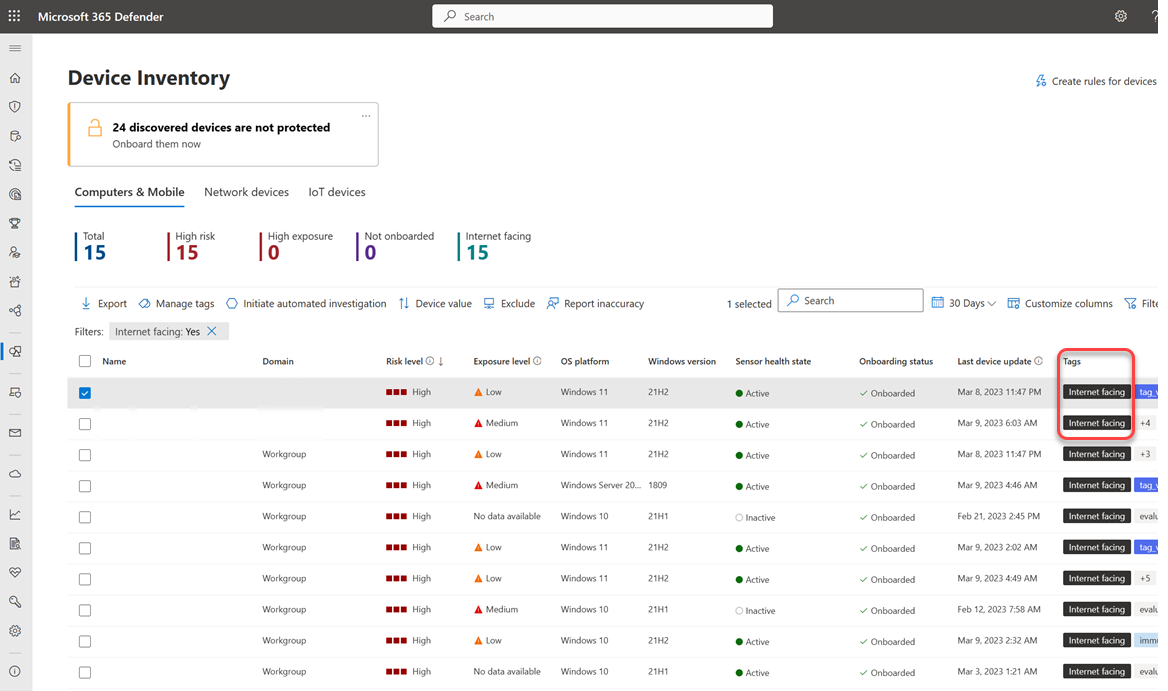

Vis enheder, der vender mod internettet

Sådan får du vist enheder mod internettet på Microsoft Defender-portalen:

Gå til Aktiver>enhed på Microsoft Defender-portalen.

Søg efter enheder med mærket over for internettet i kolonnen Mærker .

Peg på mærket for at se, hvorfor det blev anvendt:

- Denne enhed blev registreret ved en ekstern scanning

- Denne enhed modtog ekstern indgående kommunikation

Øverst på siden kan du se en tæller, der viser antallet af enheder, der er identificeret som internetvendte og muligvis mindre sikre.

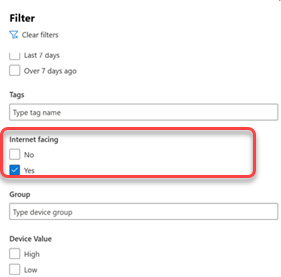

Filtrer efter enheder med adgang via internettet

Brug filtre til at fokusere på enheder, der vender mod internettet, og undersøg den risiko, de kan medføre:

Tagget over for enheder, der vender mod internettet, vises også i Admininstration af håndtering af sikkerhedsrisici til Microsoft Defender, hvilket giver dig mulighed for at filtrere efter enheder på internettet fra siderne med svagheder og sikkerhedsanbefalinger på portalen Microsoft Defender.

Bemærk!

Hvis der ikke forekommer nye hændelser for en enhed i 48 timer, fjernes koden på internettet, og den er ikke længere synlig på Microsoft Defender-portalen.

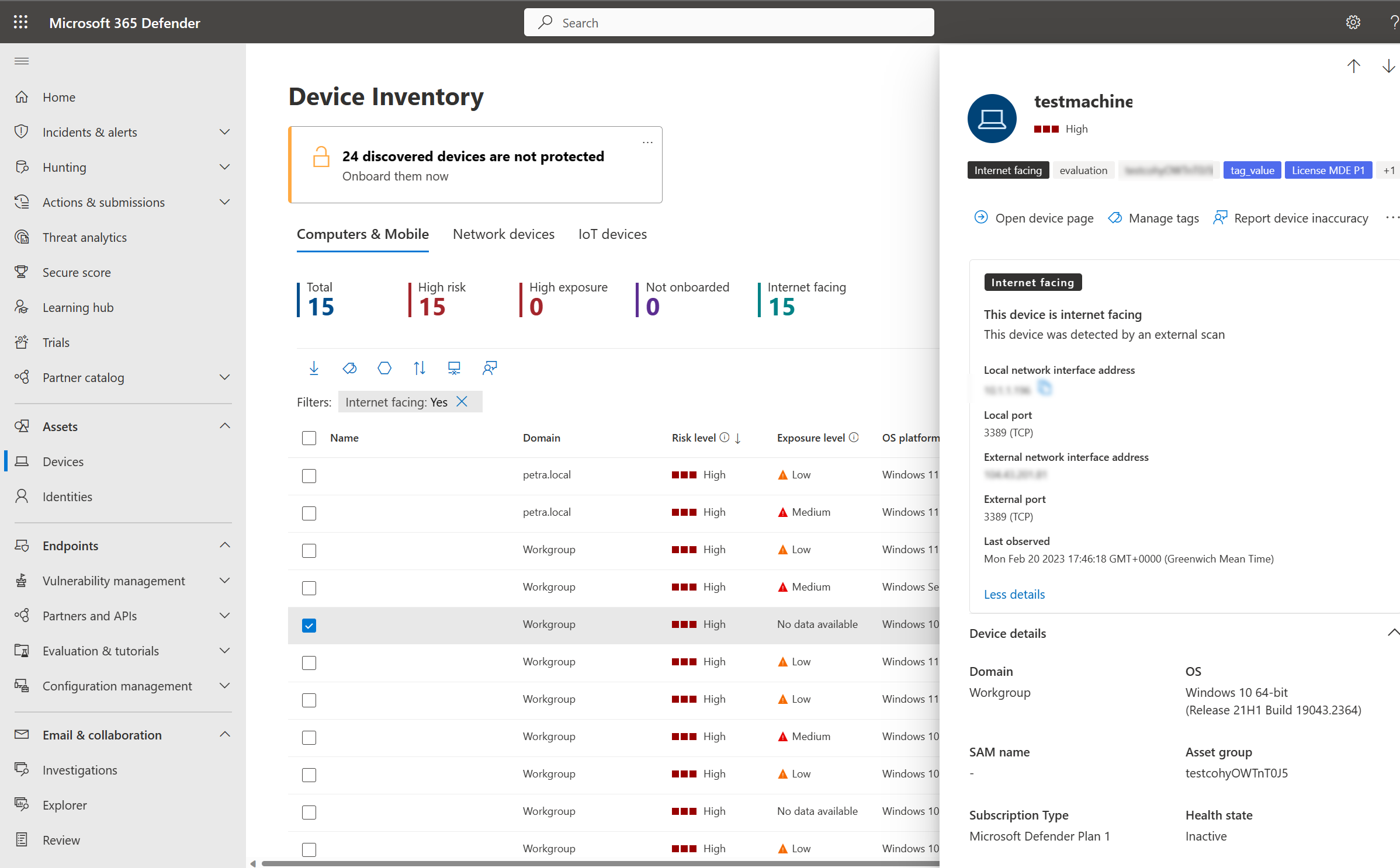

Undersøg en enhed på internettet

Hvis du vil have vist detaljerede oplysninger om en enhed med adgang via internettet, skal du vælge enheden på enhedens lager for at åbne dens pop op-rude:

Pop op-vinduet indeholder:

| Oplysninger | Beskrivelse |

|---|---|

| Registreringsmetode | Om enheden blev registreret ved en ekstern Microsoft-scanning eller modtaget en ekstern indgående kommunikation |

| Ekstern netværksgrænseflade | Ekstern IP-adresse og port, der blev scannet, da enheden blev identificeret som mod internettet |

| Grænseflade på lokalt netværk | Adresse og port på den lokale netværksgrænseflade for denne enhed |

| Sidst set | Sidste gang enheden blev identificeret som internetvendt |

Brug avancerede jagtforespørgsler

Brug avancerede jagtforespørgsler til at få synlighed og indsigt i enheder på internettet i din organisation.

Hent alle enheder på internettet

Brug denne forespørgsel til at finde alle enheder, der har adgang til internettet:

// Find all devices that are internet-facing

DeviceInfo

| where Timestamp > ago(7d)

| where IsInternetFacing

| extend InternetFacingInfo = AdditionalFields

| extend InternetFacingReason = extractjson("$.InternetFacingReason", InternetFacingInfo, typeof(string)), InternetFacingLocalPort = extractjson("$.InternetFacingLocalPort", InternetFacingInfo, typeof(int)), InternetFacingScannedPublicPort = extractjson("$.InternetFacingPublicScannedPort", InternetFacingInfo, typeof(int)), InternetFacingScannedPublicIp = extractjson("$.InternetFacingPublicScannedIp", InternetFacingInfo, typeof(string)), InternetFacingLocalIp = extractjson("$.InternetFacingLocalIp", InternetFacingInfo, typeof(string)), InternetFacingTransportProtocol=extractjson("$.InternetFacingTransportProtocol", InternetFacingInfo, typeof(string)), InternetFacingLastSeen = extractjson("$.InternetFacingLastSeen", InternetFacingInfo, typeof(datetime))

| summarize arg_max(Timestamp, *) by DeviceId

Denne forespørgsel returnerer følgende felter for hver enhed på internettet:

| Feltet | Beskrivelse |

|---|---|

| InternetFacingReason | Om enheden blev registreret ved en ekstern scanning eller modtaget indgående kommunikation fra internettet |

| InternetFacingLocalIp | Den lokale IP-adresse på grænsefladen med adgang via internettet |

| InternetFacingLocalPort | Den lokale havn, hvor kommunikation mod internettet blev observeret |

| InternetFacingPublicScannedIp | Den offentlige IP-adresse, der blev scannet eksternt |

| InternetFacingPublicScannedPort | Porten over for internettet, der blev scannet eksternt |

| InternetFacingTransportProtocol | Den anvendte transportprotokol (TCP/UDP) |

Hent oplysninger om indgående forbindelser

I forbindelse med TCP-forbindelser kan du få indsigt i programmer eller tjenester, der er identificeret som lyttende på en enhed, ved at forespørge DeviceNetworkEvents.

| Scenarie | Forespørgsel | Bemærkninger |

|---|---|---|

| Enheden modtog ekstern indgående kommunikation | InboundExternalNetworkEvents("<DeviceId>") |

Returnerer de sidste 7 dage af enhedens indgående kommunikation fra offentlige IP-adresser. Erstat <DeviceId> med det enheds-id, du vil undersøge. Procesrelaterede oplysninger er kun tilgængelige for TCP-forbindelser. |

| Enhed registreret ved ekstern scanning (TCP) | DeviceNetworkEvents\| where Timestamp > ago(7d)\| where DeviceId == ""\| where Protocol == "Tcp"\| where ActionType == "InboundInternetScanInspected" |

Bruges til enheder, der er mærket med Denne enhed blev registreret af en ekstern scanning. Erstat den tomme DeviceId værdi med det enheds-id, du vil undersøge. |

| Enhed registreret af ekstern scanning (UDP) | DeviceNetworkEvents\| where Timestamp > ago(7d)\| where DeviceId == ""\| where Protocol == "Udp"\| where ActionType == "InboundInternetScanInspected" |

Identificerer enheder, der var tilgængelige for værten, men som muligvis ikke har oprettet forbindelse (f.eks. som et resultat af værtsfirewallpolitikken). Erstat den tomme DeviceId værdi med det enheds-id, du vil undersøge. |

Hvis ovenstående forespørgsler ikke leverer de relevante forbindelser, kan du bruge metoder til samling af sockets til at hente kildeprocessen. Hvis du vil vide mere om forskellige værktøjer og funktioner, der er tilgængelige til dette, skal du se:

Rapport unøjagtighed

Hvis en enhed har forkerte oplysninger på internettet, kan du rapportere en unøjagtighed:

- Åbn enhedsoversigten fra siden Enhedslager.

- Vælg Rapportenheds unøjagtighed.

- På rullelisten Hvilken del er unøjagtig skal du vælge Enhedsoplysninger.

- For Hvilke oplysninger er unøjagtige skal du markere afkrydsningsfeltet klassificering via internettet på rullelisten.

- Udfyld de ønskede oplysninger om, hvad de korrekte oplysninger skal være.

- Angiv en mailadresse (valgfrit).

- Vælg Send rapport.

Relaterede artikler

- Få vist og organiser køen Microsoft Defender for Endpoint beskeder

- Administrer Microsoft Defender for Endpoint beskeder

- Undersøg Microsoft Defender for Endpoint beskeder

- Undersøg en fil, der er knyttet til en defender for endpoint-besked

- Undersøg en IP-adresse, der er knyttet til en Defender for Endpoint-besked

- Undersøg et domæne, der er knyttet til en Defender for Endpoint-besked

- Undersøg en brugerkonto i Defender for Endpoint

- Sikkerhedsanbefaling

- Softwarelager