Indsaml supportlogge i Microsoft Defender for Endpoint ved hjælp af direkte svar

Gælder for:

Vil du opleve Defender for Endpoint? Tilmeld dig en gratis prøveversion.

Når du kontakter support, bliver du muligvis bedt om at levere outputpakken til værktøjet Microsoft Defender for Endpoint Client Analyzer.

Denne artikel indeholder instruktioner om, hvordan du kører værktøjet via Live Response på Windows- og Linux-maskiner.

Windows

Hent og hent de påkrævede scripts, der er tilgængelige i undermappen Værktøjer i Microsoft Defender for Endpoint Client Analyzer.

Hvis du f.eks. vil hente de grundlæggende sensor- og enhedstilstandslogge, skal du hente

..\Tools\MDELiveAnalyzer.ps1.Hvis du også har brug for Microsoft Defender Antivirus-supportlogge (

MpSupportFiles.cab), skal du hente..\Tools\MDELiveAnalyzerAV.ps1.Start en Live Response-session på den computer, du skal undersøge.

Vælg Overfør fil til bibliotek.

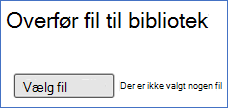

Vælg Vælg fil.

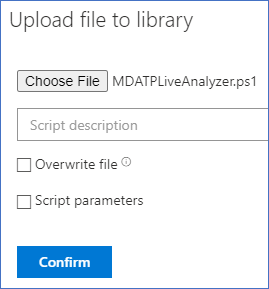

Vælg den downloadede fil med navnet

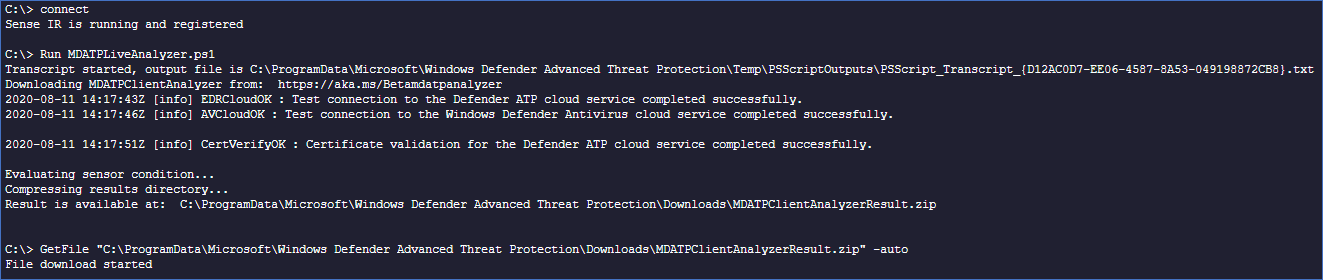

MDELiveAnalyzer.ps1, og vælg derefter Bekræft.Mens du stadig er i LiveResponse-sessionen, skal du bruge følgende kommandoer til at køre analysen og indsamle den resulterende fil.

Run MDELiveAnalyzer.ps1 GetFile "C:\ProgramData\Microsoft\Windows Defender Advanced Threat Protection\Downloads\MDEClientAnalyzerResult.zip"

Flere oplysninger

Den nyeste prøveversion af MDEClientAnalyzer kan downloades her: https://aka.ms/Betamdeanalyzer.

LiveAnalyzer-scriptet downloader fejlfindingspakken på destinationscomputeren fra:

https://mdatpclientanalyzer.blob.core.windows.net.Hvis du ikke kan tillade, at computeren når ovenstående URL-adresse, skal du uploade

MDEClientAnalyzerPreview.zipfilen til biblioteket, før du kører LiveAnalyzer-scriptet:PutFile MDEClientAnalyzerPreview.zip -overwrite Run MDELiveAnalyzer.ps1 GetFile "C:\ProgramData\Microsoft\Windows Defender Advanced Threat Protection\Downloads\MDEClientAnalyzerResult.zip"Du kan finde flere oplysninger om lokal indsamling af data på en computer, hvis computeren ikke kommunikerer med Microsoft Defender for Endpoint-cloudtjenester eller ikke vises i Microsoft Defender for Endpoint-portalen som forventet, under Bekræft klientforbindelse til URL-adresser til Microsoft Defender for Endpoint-tjenesten.

Som beskrevet i eksempler på direkte svarkommandoer kan det være en god idé at bruge symbolet

&i slutningen af kommandoen til at indsamle logge som en handling i baggrunden:Run MDELiveAnalyzer.ps1&

Linux

Værktøjet XMDE-klientanalyse kan downloades som en binær eller Python-pakke , der kan udtrækkes og udføres på Linux-maskiner. Begge versioner af XMDE-klientanalysen kan udføres under en Live Response-session.

Forudsætninger

Til installation

unziper pakken påkrævet.Pakken er påkrævet for at kunne udføres

acl.

Vigtigt!

Window bruger usynlige tegn for vognretur og linjeskift til at repræsentere slutningen af én linje og begyndelsen af en ny linje i en fil, men Linux-systemer bruger kun det usynlige tegn Line Feed i slutningen af fillinjerne. Når du bruger følgende scripts, kan denne forskel resultere i fejl og fejl i de scripts, der skal køres, hvis de udføres på Windows. En mulig løsning på dette er at bruge Windows-undersystemet til Linux og dos2unix pakken til at omformatere scriptet, så det stemmer overens med Unix- og Linux-formatstandarden.

Installation af XMDE-klientanalysen

Begge versioner af XMDE Client Analyzer, binær og Python, en selvstændig pakke, der skal downloades og udtrækkes, før der udføres, og det komplette sæt trin til denne proces kan findes:

På grund af de begrænsede kommandoer, der er tilgængelige i Live Response, skal de detaljerede trin udføres i et bash-script, og ved at opdele installations- og udførelsesdelen af disse kommandoer er det muligt at køre installationsscriptet én gang, mens kørselsscriptet køres flere gange.

Vigtigt!

I eksempelscripts antages det, at computeren har direkte internetadgang og kan hente XMDE-klientanalysen fra Microsoft. Hvis computeren ikke har direkte internetadgang, skal installationsscripts opdateres for at hente XMDE-klientanalysen fra en placering, som maskinerne har adgang til.

Script til installation af binær klientanalyse

Følgende script udfører de første seks trin i Kørsel af den binære version af Klientanalyse. Når processen er fuldført, er den binære XMDE-klientanalyse tilgængelig fra /tmp/XMDEClientAnalyzerBinary/ClientAnalyzer mappen.

Opret en bash-fil

InstallXMDEClientAnalyzer.sh, og indsæt følgende indhold i den.#! /usr/bin/bash echo "Starting Client Analyzer Script. Running As:" whoami echo "Getting XMDEClientAnalyzerBinary" wget --quiet -O /tmp/XMDEClientAnalyzerBinary.zip https://aka.ms/XMDEClientAnalyzerBinary echo '9D0552DBBD1693D2E2ED55F36147019CFECFDC009E76BAC4186CF03CD691B469 /tmp/XMDEClientAnalyzerBinary.zip' | sha256sum -c echo "Unzipping XMDEClientAnalyzerBinary.zip" unzip -q /tmp/XMDEClientAnalyzerBinary.zip -d /tmp/XMDEClientAnalyzerBinary echo "Unzipping SupportToolLinuxBinary.zip" unzip -q /tmp/XMDEClientAnalyzerBinary/SupportToolLinuxBinary.zip -d /tmp/XMDEClientAnalyzerBinary/ClientAnalyzer echo "MDESupportTool installed at /tmp/XMDEClientAnalyzerBinary/ClientAnalyzer"

Script til installation af Python-klientanalyse

Følgende script udfører de første seks trin i Kørsel af Python-versionen af Klientanalyse. Når processen er fuldført, er Python-scripts til XMDE-klientanalyse tilgængelige fra /tmp/XMDEClientAnalyzer mappen.

Opret en bash-fil

InstallXMDEClientAnalyzer.sh, og indsæt følgende indhold i den.#! /usr/bin/bash echo "Starting Client Analyzer Install Script. Running As:" whoami echo "Getting XMDEClientAnalyzer.zip" wget --quiet -O XMDEClientAnalyzer.zip https://aka.ms/XMDEClientAnalyzer echo '36C2B13AE657456119F3DC2A898FD9D354499A33F65015670CE2CD8A937F3C66 XMDEClientAnalyzer.zip' | sha256sum -c echo "Unzipping XMDEClientAnalyzer.zip" unzip -q XMDEClientAnalyzer.zip -d /tmp/XMDEClientAnalyzer echo "Setting execute permissions on mde_support_tool.sh script" cd /tmp/XMDEClientAnalyzer chmod a+x mde_support_tool.sh echo "Performing final support tool setup" ./mde_support_tool.sh

Kørsel af klientanalysens installationsscripts

Start en Live Response-session på den computer, du skal undersøge.

Vælg Overfør fil til bibliotek.

Vælg Vælg fil.

Vælg den downloadede fil med navnet

InstallXMDEClientAnalyzer.sh, og vælg derefter Bekræft.Mens du stadig er i LiveResponse-sessionen, skal du bruge følgende kommandoer til at installere analysen:

run InstallXMDEClientAnalyzer.sh

Kørsel af XMDE-klientanalyse

Live Response understøtter ikke direkte kørsel af XMDE-klientanalysen eller Python, så det er nødvendigt med et udførelsesscript.

Vigtigt!

Følgende scripts forudsætter, at XMDE-klientanalysen blev installeret på samme placering fra de scripts, der er nævnt tidligere. Hvis din organisation har valgt at installere scripts på en anden placering, skal følgende scripts opdateres, så de passer til din organisations valgte installationsplacering.

Kør script for binær klientanalyse

Den binære klientanalyse accepterer kommandolinjeparametre for at udføre forskellige analysetest. Hvis du vil levere lignende funktioner under Live Response, benytter udførelsesscriptet $@ bashvariablen til at overføre alle inputparametre, der er angivet til scriptet, til XMDE-klientanalysen.

Opret en bash-fil

MDESupportTool.sh, og indsæt følgende indhold i den.#! /usr/bin/bash echo "cd /tmp/XMDEClientAnalyzerBinary/ClientAnalyzer" cd /tmp/XMDEClientAnalyzerBinary/ClientAnalyzer echo "Running MDESupportTool" ./MDESupportTool $@

Kør script for Python-klientanalyse

Python-klientanalysen accepterer kommandolinjeparametre for at udføre forskellige analysetest. Hvis du vil levere lignende funktioner under Live Response, benytter udførelsesscriptet $@ bashvariablen til at overføre alle inputparametre, der er angivet til scriptet, til XMDE-klientanalysen.

Opret en bash-fil

MDESupportTool.sh, og indsæt følgende indhold i den.#! /usr/bin/bash echo "cd /tmp/XMDEClientAnalyzer" cd /tmp/XMDEClientAnalyzer echo "Running mde_support_tool" ./mde_support_tool.sh $@

Kørsel af klientanalysescriptet

Bemærk!

Hvis du har en aktiv Live Response-session, kan du springe trin 1 over.

Start en Live Response-session på den computer, du skal undersøge.

Vælg Overfør fil til bibliotek.

Vælg Vælg fil.

Vælg den downloadede fil med navnet

MDESupportTool.sh, og vælg derefter Bekræft.Mens du stadig er i Live Response-sessionen, skal du bruge følgende kommandoer til at køre analysen og indsamle den resulterende fil.

run MDESupportTool.sh -parameters "--bypass-disclaimer -d" GetFile "/tmp/your_archive_file_name_here.zip"

Se også

- Oversigt over klientanalyse

- Download og kør klientanalysen

- Kør klientanalysen på Windows

- Kør klientanalysen på macOS eller Linux

- Dataindsamling til avanceret fejlfinding på Windows

- Forstå HTML-analyserapporten

Tip

Vil du vide mere? Kontakt Microsoft Security-community'et i vores Tech Community: Microsoft Defender for Endpoint Tech Community.

Feedback

Kommer snart: I hele 2024 udfaser vi GitHub-problemer som feedbackmekanisme for indhold og erstatter det med et nyt feedbacksystem. Du kan få flere oplysninger under: https://aka.ms/ContentUserFeedback.

Indsend og få vist feedback om