Bemærk

Adgang til denne side kræver godkendelse. Du kan prøve at logge på eller ændre mapper.

Adgang til denne side kræver godkendelse. Du kan prøve at ændre mapper.

Bemærkning

Community'et Power Platform virtuelt netværk på Microsoft Viva Engage er tilgængeligt. Du kan sende eventuelle spørgsmål eller feedback, du har om denne funktionalitet. Du kan tilmelde dig ved at udfylde en anmodning via følgende formular: Anmodning om adgang til Finance and Operations Viva Engage Community.

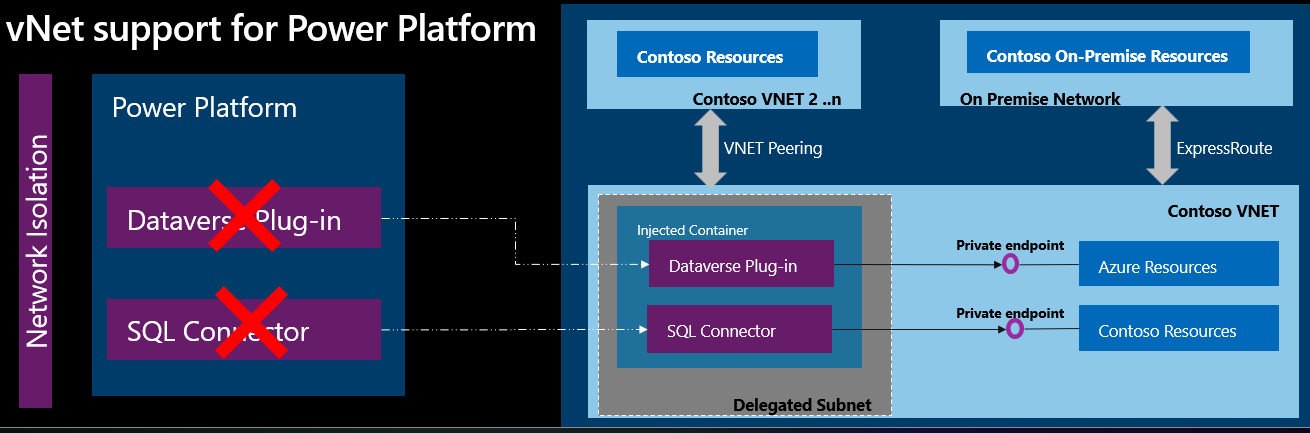

Ved hjælp af Azure Virtual Network understøttelse af Power Platform kan du integrere Power Platform med ressourcer i dit virtuelle netværk uden at udsætte dem over det offentlige internet. virtuelt netværk support bruger Azure undernetdelegering til at administrere udgående trafik fra Power Platform på kørselstidspunktet. Ved hjælp af Azure Subnet-delegering behøver beskyttede ressourcer ikke at være tilgængelige via internettet for at kunne integreres med Power Platform. Ved hjælp af understøttelse af virtuelle netværk kan Power Platform-komponenter kalde ressourcer, der ejes af din virksomhed, i dit netværk, uanset om de hostes i Azure eller i det lokale miljø, og bruge plug-ins og connectors til at foretage udgående opkald.

Power Platform integreres typisk med virksomhedsressourcer via offentlige netværk. Med offentlige netværk skal virksomhedsressourcer være tilgængelige fra en liste over Azure IP-intervaller eller tjenestekoder, der beskriver offentlige IP-adresser. Azure Virtual Network understøttelse af Power Platform giver dig dog mulighed for at bruge et privat netværk og still integrere med cloudtjenester eller -tjenester, der hostes på virksomhedsnetværket.

Azure tjenester er beskyttet i en virtuelt netværk af private slutpunkter. Du kan bruge Express Route til at hente dine ressourcer i det lokale miljø ind i virtuelt netværk.

Power Platform bruger de virtuelt netværk og undernet, du uddelegerer, til at foretage udgående opkald til virksomhedsressourcer via det private virksomhedsnetværk. Når du bruger et privat netværk, behøver du ikke at dirigere trafikken over det offentlige internet, hvilket kan vise virksomhedsressourcer.

I en virtuelt netværk har du fuld kontrol over den udgående trafik fra Power Platform. Trafik er underlagt netværkspolitikker, der anvendes af administrator. I følgende diagram kan du se, hvordan ressourcer på netværket interagerer med en virtuelt netværk.

Fordele ved virtuelt netværk support

Ved hjælp af understøttelse af virtuelt netværk får dine Power Platform- og Dataverse-komponenter alle de fordele , som Azure-undernetdelegering giver, f.eks.:

Databeskyttelse: virtuelt netværk gør det muligt for Power Platform-tjenester at oprette forbindelse til dine private og beskyttede ressourcer uden at udsætte dem for internettet.

Der er ingen uautoriseret adgang: virtuelt netværk opretter forbindelse til dine ressourcer, uden at der er brug for IP-intervaller eller tjenestekoder for Power Platform i forbindelsen.

Estimering af undernetstørrelse for Power Platform-miljøer

Telemetridata og observationer fra det seneste år angiver, at produktionsmiljøer typisk kræver 25 til 30 IP-adresser, hvor de fleste use cases falder inden for dette interval. På baggrund af disse oplysninger skal du tildele 25 til 30 IP'er til produktionsmiljøer og 6 til 10 IP'er til ikke-produktionsmiljøer, f.eks. sandkasse- eller udviklermiljøer. Containere, der er forbundet til det virtuelle netværk, bruger primært IP-adresser i undernettet. Når miljøet begynder at blive brugt, oprettes der mindst fire objektbeholdere, som dynamisk skaleres baseret på opkaldsvolumen, selvom de typisk forbliver inden for 10-30-objektbeholderområdet. Disse objektbeholdere udfører alle anmodninger for deres respektive miljøer og håndterer parallelle forbindelsesanmodninger effektivt.

Planlægning for flere miljøer

Hvis du bruger det samme delegerede undernet til flere Power Platform-miljøer, skal du muligvis bruge en større blok af klasseløs IP-adresser på tværs af domæner (CIDR). Overvej det anbefalede antal IP-adresser til produktions- og ikke-produktionsmiljøer, når du sammenkæder miljøer med en enkelt politik. Hvert undernet reserverer fem IP-adresser, så medtag disse reserverede adresser i dit estimering.

Bemærkning

For at øge synligheden af ressourceudnyttelsen arbejder produktteamet på at vise delegeret IP-forbrug for undernet for virksomhedspolitikker og undernet.

Eksempel på IP-allokering

Overvej en lejer med to virksomhedspolitikker. Den første politik er for produktionsmiljøer, og den anden politik er for ikke-produktionsmiljøer.

Produktionsvirksomhedspolitik

Hvis du har fire produktionsmiljøer knyttet til din virksomhedspolitik, og hvert miljø kræver 30 IP-adresser, er den samlede IP-allokering:

(Fire miljøer x 30 IP'er) + 5 reserverede IP'er = 125 IP-adresser

Dette scenarie kræver en CIDR-blok på /25, som har kapacitet til 128 IP-adresser.

Virksomhedspolitik uden for produktion

For en virksomhedspolitik uden produktion med 20 udvikler- og sandkassemiljøer, og hvert miljø kræver 10 IP-adresser, er den samlede IP-allokering:

(Tyve miljøer x 10 IP'er) + 5 reserverede IP'er = 205 IP'er

Dette scenarie kræver en CIDR-blok på /24, som har kapacitet til 256 IP-adresser og har tilstrækkelig plads til at føje flere miljøer til virksomhedspolitikken.

Understøttede scenarier

Power Platform understøtter virtuelt netværk for både Dataverse-plug-ins og connectors. Ved hjælp af denne support kan du oprette sikre, private, udgående forbindelser fra Power Platform til ressourcer i dit virtuelle netværk. Dataverse-plug-ins og -connectors forbedrer sikkerheden for dataintegration ved at oprette forbindelse til eksterne datakilder fra Power Apps, Power Automate og Dynamics 365-apps. Du kan f.eks.:

- Brug Dataverse-plug-ins til at oprette forbindelse til dine clouddatakilder, f.eks. Azure SQL, Azure Storage, bloblager eller Azure Key Vault. Du kan beskytte dine data mod dataudtrækning og andre hændelser.

- Brug Dataverse-plug-ins til sikkert at oprette forbindelse til private slutpunktsbeskyttede ressourcer i Azure, f.eks. web-API, eller eventuelle ressourcer i dit private netværk, f.eks. SQL og Web API. Du kan beskytte dine data mod databrud og andre eksterne trusler.

- Brug virtuelt netværk-understøttede connectors f.eks. SQL Server til sikkert at oprette forbindelse til dine datakilder, der hostes i skyen, f.eks. Azure SQL eller SQL Server, uden at udsætte dem for internettet. På samme måde kan du bruge Azure Queue connector til at oprette sikre forbindelser til private slutpunktaktiverede Azure køer.

- Brug Azure Key Vault connector til sikkert at oprette forbindelse til private, slutpunktsbeskyttede Azure Key Vault.

- Brug custom connectors til sikkert at oprette forbindelse til dine tjenester, der er beskyttet af private slutpunkter i Azure eller tjenester, der hostes på dit private netværk.

- Brug Azure File Storage til sikkert at oprette forbindelse til privat, slutpunktaktiveret Azure fillager.

- Brug HTTP med Microsoft Entra ID (forhåndsgodkendt) til sikkert at hente ressourcer via virtuelle netværk fra forskellige webtjenester, der er godkendt af Microsoft Entra ID eller fra en webtjeneste i det lokale miljø.

Limitations

- Dataverse-low-code-plug-ins, der bruger connectorer, understøttes ikke, før de pågældende connectortyper er blevet opdateret til at bruge undernetdelegering.

- Du bruger kopiering, sikkerhedskopiering og gendannelse af miljøers livscyklushandlinger i virtuelle netværks understøttede Power Platform-miljøer. Du kan udføre gendannelsen i det samme virtuelle netværk og på tværs af forskellige miljøer, forudsat at de har forbindelse til det samme virtuelle netværk. Derudover er gendannelseshandlingen tilladt fra miljøer, der ikke understøtter virtuelle netværk, til dem, der gør.

Understøttede områder

Før du opretter din virtuelt netværk- og virksomhedspolitik, skal du validere dit Power Platform-miljøs område for at sikre, at det er i et understøttet område. Du kan bruge cmdlet'en Get-EnvironmentRegion fra PowerShell-modulet til undernetdiagnosticering til at hente oplysninger om dit miljøs område.

Når du har bekræftet dit miljøs område, skal du sikre, at din virksomhedspolitik og Azure-ressourcer er konfigureret i de tilsvarende understøttede Azure-områder. Hvis dit Power Platform-miljø f.eks. er i Storbritannien, skal dit virtuelle netværk og undernet være i Azure-områderne uksouth og ukwest . Hvis et Power Platform-område har mere end to tilgængelige områdepar, skal du bruge det specifikke områdepar, der svarer til dit miljøs område. Hvis Get-EnvironmentRegion f.eks. returnerer westus for dit miljø, skal dit virtuelle netværk og undernet være i eastus og westus.

| Power Platform-område | Azure-område |

|---|---|

| USA | eastus, westus |

| Sydafrika | Sydafrika Nord, Sydafrika Vest |

| UK | uksouth, ukwest |

| Japan | Japan Øst, Japan Vest |

| Indien | centralindien, sydindien |

| Frankrig | francecentral, francesouth |

| Europa | Vesteuropa, Nordeuropa |

| Tyskland | tyskernord, tysklandvestcentral |

| Schweiz | schweiznorth, schweizwest |

| Canada | canadacentralt, canadaøst |

| Brasilien | brazilsouth |

| Australien | australiasoutheast, australiaeast |

| Asien | østasien, sydøstasia |

| Forenede Arabiske Emirater | uaenorth |

| Sydkorea | koreasouth, koreacentral |

| Norge | norge vest, norge øst |

| Singapore | southeastasia |

| Sverige | swedencentral |

| Italien | italynorth |

| US regering | usgovtexas, usgovvirginia |

Bemærkning

Support i US Government Community Cloud (GCC) er i øjeblikket kun tilgængelig for miljøer, der er udrullet i GCC High. Understøttelse af DoD- (Department of Defense) og GCC-miljøer er ikke tilgængelig.

Understøttede tjenester

I følgende tabel vises de tjenester, der understøtter Azure undernetdelegering for virtuelt netværk support til Power Platform.

| Område | Power Platform-servicer | virtuelt netværk supporttilgængelighed |

|---|---|---|

| Dataverse | Dataverse-plug-ins | Generelt tilgængelig |

| Connectorer | Generelt tilgængelig | |

| Connectorer | Generelt tilgængelig |

Understøttede miljøer

Understøttelse af virtuelt netværk til Power Platform er ikke tilgængelig for alle Power Platform-miljøer. I følgende tabel kan du se, hvilke miljøtyper der understøtter virtuelt netværk.

| Miljøtype | Understøttet |

|---|---|

| Produktion | Ja |

| Standard | Ja |

| Sandkasse | Ja |

| Developer | Ja |

| Prøveversion | Nej |

| Microsoft Dataverse til Teams | Nej |

Overvejelser i forbindelse med aktivering virtuelt netværk understøttelse af Power Platform-miljø

Når du bruger virtuelt netværk support i et Power Platform-miljø, udfører alle understøttede tjenester, f.eks. Dataverse-plug-ins og -connectors, anmodninger på kørselstidspunktet i det delegerede undernet og er underlagt dine netværkspolitikker. Opkaldene til offentligt tilgængelige ressourcer begynder at blive utilgængelige.

Vigtigt!

Før du aktiverer understøttelse af det virtuelle miljø for Power Platform-miljøet, skal du kontrollere koden for plug-ins og connectorer. Du skal opdatere URL-adresserne og forbindelserne for at arbejde med private forbindelser.

En plug-in kan f.eks. forsøge at oprette forbindelse til en offentligt tilgængelig tjeneste, men din netværkspolitik tillader ikke offentlig internetadgang i din virtuelt netværk. Netværkspolitikken blokerer opkaldet fra plug-in'en. Hvis du vil undgå det blokerede opkald, kan du hoste den offentligt tilgængelige tjeneste i din virtuelt netværk. Hvis din tjeneste hostes i Azure, kan du også bruge et privat slutpunkt på tjenesten, før du aktiverer virtuelt netværk support i Power Platform-miljøet.

Ofte stillede spørgsmål

Hvad er forskellen mellem en virtuelt netværk-datagateway og understøttelse af Azure Virtual Network til Power Platform?

En virtuelt netværk-datagateway er en administreret gateway, som du bruger til at få adgang til Azure- og Power Platform-tjenester fra dit virtuelle netværk uden at skulle konfigurere en datagateway i det lokale miljø. Gatewayen er f.eks. optimeret til ETL-arbejdsbelastninger (udtræk, transformér, indlæs) i Power BI og Power Platform-dataflow.

Azure Virtual Network support til Power Platform bruger en Azure undernetdelegering til dit Power Platform-miljø. Undernet bruges af arbejdsbelastninger i Power Platform-miljøet. Power Platform API-arbejdsbelastninger bruger virtuelt netværk support, fordi anmodningerne er kortlivede og optimeret til et stort antal anmodninger.

Hvilke scenarier skal jeg bruge virtuelt netværk support til Power Platform og virtual network-datagatewayen?

virtuelt netværk understøttelse af Power Platform er den eneste understøttede mulighed for alle scenarier for udgående forbindelse fra Power Platform undtagen Power BI og Power Platform-dataflow.

Power BI og Power Platform-dataflow fortsætter med at bruge datagatewayen virtual network (vNet) .

Hvordan kan du sikre, at et virtuelt netværksundernet eller en datagateway fra en kunde ikke bruges af en anden kunde i Power Platform?

virtuelt netværk support til Power Platform bruger Azure undernetdelegering.

De enkelte Power Platform-miljøer er knyttet til ét virtuelt netværksundernet. Det er kun opkald fra det pågældende miljø, der har adgang til det pågældende virtuelle netværk.

Delegering giver dig mulighed for at angive et bestemt undernet for alle Azure platform som en tjeneste (PaaS), der skal sprøjtes ind i dit virtuelle netværk.

Understøtter virtuelt netværk Power Platform-failover?

Ja, du skal delegere virtuelle netværk for begge Azure områder, der er knyttet til dit Power Platform-område. Hvis dit Power Platform-miljø f.eks. er i Canada, skal du oprette, uddelegere og konfigurere virtuelle netværk i CanadaCentral og CanadaEast.

Hvordan kan et Power Platform-miljø i ét område oprette forbindelse til ressourcer med vært i et andet område?

Et virtuelt netværk, der er knyttet til et Power Platform-miljø, skal være placeret i området Power Platform-miljøets område. Hvis virtuelt netværk er i et andet område, skal du oprette en virtuelt netværk i området for Power Platform-miljøet og bruge virtuelt netværk peering på begge Azure områdes undernet delegerede virtuelle netværk til at bygge bro over kløften med virtuelt netværk i det separate område.

Kan jeg overvåge udgående trafik fra uddelegerede undernet?

Ja. Du kan bruge netværkssikkerhedsgruppen og/eller firewalls til at overvåge udgående trafik fra delegerede undernet. Du kan få flere oplysninger under Monitor Azure Virtual Network.

Kan jeg foretage internetbundne opkald fra plug-ins eller connectorer, når mit miljø er uddelegeret til et undernet?

Ja. Internetbunden adgang er som standard tilgængelig fra plug-ins og connectors i et undernetdelegeret miljø. Vi anbefaler, at du tilknytter en Azure NAT-gateway til det delegerede undernet, så din organisation kan styre og sikre udgående adgang. Du kan finde flere oplysninger under Bedste fremgangsmåder til sikring af udgående forbindelser fra Power Platform-tjenester.

Kan jeg opdatere IP-adresseområdet for undernettet, når det er uddelegeret til "Microsoft.PowerPlatform/enterprisePolicies"?

Nej, ikke mens funktionen bruges i dit miljø. Du kan ikke ændre IP-adresseområdet for undernettet, når det er delegeret til "Microsoft.PowerPlatform/enterprisePolicies". Hvis du gør dette, brydes delegeringskonfigurationen, og miljøet holder op med at fungere. Hvis du vil ændre IP-adresseområdet, skal du fjerne delegeringsfunktionen fra dit miljø, foretage de nødvendige ændringer og derefter aktivere funktionen for dit miljø.

Kan jeg opdatere DNS-adressen på mit virtuelt netværk, når den er uddelegeret til "Microsoft.PowerPlatform/enterprisePolicies"?

Nej, ikke mens funktionen bruges i dit miljø. Du kan ikke ændre DNS-adressen på det virtuelle netværk, når den er uddelegeret til "Microsoft.PowerPlatform/enterprisePolicies". Hvis du gør dette, hentes ændringen ikke i konfigurationen, og dit miljø holder muligvis op med at fungere. Hvis du vil ændre DNS-adressen, skal du fjerne delegeringsfunktionen fra dit miljø, foretage de nødvendige ændringer og derefter aktivere funktionen for dit miljø.

Kan jeg bruge den samme virksomhedspolitik til flere Power Platform-miljøer?

Ja. Du kan bruge den samme virksomhedspolitik til flere Power Platform-miljøer. Der er dog en begrænsning i, at miljøer med tidlig udgivelsescyklus ikke kan bruges med den samme virksomhedspolitik som andre miljøer.

Mit virtuelt netværk har konfigureret en brugerdefineret DNS. Bruger Power Platform min brugerdefinerede DNS?

Ja. Power Platform bruger den brugerdefinerede DNS, der er konfigureret i virtuelt netværk, som indeholder det delegerede undernet, til at løse alle slutpunkter. Når du har uddelegeret miljøet, kan du opdatere plug-ins for at bruge det korrekte slutpunkt, så din brugerdefinerede DNS kan løse dem.

Mit miljø har ISV-angivne plug-ins. Ville disse plug-ins køre på det uddelegerede undernet?

Ja. Alle kunde-plug-ins og ISV-plug-ins kan køre ved hjælp af dit undernet. Hvis ISV-plug-ins har udgående forbindelse, skal disse URL-adresser muligvis vises i din firewall.

Mine lokale slutpunkt TLS-certifikater er ikke signeret af velkendte rod-certificeringsmyndigheder (CA). Understøtter du ukendte certifikater?

Nummer Vi skal sikre, at slutpunkt præsenterer et TLS-certifikat med det fuldstændige certifikat. Det er ikke muligt at føje dit brugerdefinerede rodnøglecenter til listen over kendte nøglecentercertifikater.

Hvad er den anbefalede konfiguration af en virtuelt netværk i en kundelejer?

Vi anbefaler ikke nogen specifik topologi. Vores kunder bruger dog i vid udstrækning Hub-spoke-netværkstopologien i Azure.

Er det nødvendigt at linke et Azure abonnement til min Power Platform-lejer for at aktivere virtuelt netværk?

Ja, hvis du vil aktivere virtuelt netværk understøttelse af Power Platform-miljøer, er det vigtigt at have et Azure abonnement, der er knyttet til Power Platform-lejeren.

Hvordan bruger Power Platform Azure delegering af undernet?

Når et Power Platform-miljø har fået tildelt et uddelegeret Azure undernet, bruger det Azure Virtual Network injektion til at indsætte objektbeholderen på kørselstidspunktet i et delegeret undernet. I denne proces tildeles et NIC-kort (Network Interface Card) for objektbeholderen en IP-adresse fra det uddelegerede undernet. Kommunikationen mellem værten (Power Platform) og objektbeholderen sker via en lokal port på objektbeholderen, og trafikflowet over Azure Fabric.

Kan jeg bruge en eksisterende virtuelt netværk til Power Platform?

Ja, du kan bruge en eksisterende virtuelt netværk til Power Platform, hvis et enkelt, nyt undernet i virtuelt netværk er uddelegeret specifikt til Power Platform. Du skal dedikere det delegerede undernet til delegering af undernet og kan ikke bruge det til andre formål.

Kan jeg genbruge det samme delegerede undernet i flere virksomhedspolitikker?

Nummer Du kan ikke genbruge det samme undernet i flere virksomhedspolitikker. Hver Power Platform-virksomhedspolitik skal have sit eget unikke undernet til delegering.

Hvad er en Dataverse-plug-in?

En Dataverse-plug-in er en del af en brugerdefineret kode, som du kan installere i et Power Platform-miljø. Du kan konfigurere denne plug-in til at køre under hændelser (f.eks. en ændring i data) eller udløse den som en brugerdefineret API. Du kan få flere oplysninger under Dataverse-plug-ins.

Hvordan køres en Dataverse-plug-in?

En Dataverse-plug-in kører i en objektbeholder. Når du tildeler et delegeret undernet til et Power Platform-miljø, får objektbeholderens netværksgrænsefladekort (NIC) en IP-adresse fra det pågældende undernets adresseområde. Værten (Power Platform) og objektbeholderen kommunikerer via en lokal port på objektbeholderen, og trafikken flyder over Azure Fabric.

Kan flere plug-ins køre i samme objektbeholder?

Ja. I et givet Power Platform- eller Dataverse-miljø kan flere plug-ins køre i den samme objektbeholder. Hver objektbeholder bruger én IP-adresse fra undernetadresseområdet, og hver objektbeholder kan køre flere anmodninger.

Hvordan håndterer infrastrukturen en stigning i samtidige kørsler af plug-ins?

Efterhånden som antallet af samtidige kørsler af plug-ins stiger, udfører infrastrukturen automatisk autoskalering (ud eller ind), så der er plads til belastningen. Det undernet, der er uddelegeret til et Power Platform-miljø, skal have tilstrækkelige adresseintervaller til at håndtere det maksimale antal udførelser for arbejdsbelastningerne i det pågældende Power Platform-miljø.

Hvem styrer de virtuelt netværk og netværkspolitikker, der er knyttet til den?

Du har ejerskab og kontrol over det virtuelle netværk og dets tilknyttede netværkspolitikker. På den anden side bruger Power Platform de tildelte IP-adresser fra det delegerede undernet i det pågældende virtuelt netværk.

Understøtter Azure plug-ins virtuelt netværk?

Nej, Azure-opmærksomme plug-ins understøtter ikke virtuelt netværk.

Næste trin

Konfigurer virtuelt netværk support