Erstellen und Verwalten von Active Directory-Verbindungen für Azure NetApp Files

Für einige Features von Azure NetApp Files ist eine Active Directory-Verbindung erforderlich. Sie benötigen beispielsweise eine Active Directory-Verbindung, damit Sie ein SMB-Volume, ein NFSv4.1-Kerberos-Volume oder ein Dual-Protokoll-Volume erstellen können. In diesem Artikel wird das Erstellen und Verwalten von Active Directory-Verbindungen für Azure NetApp Files erläutert.

Anforderungen und Überlegungen zu Active Directory-Verbindungen

Wichtig

Befolgen Sie die Leitfäden unter Grundlegendes zu Richtlinien für Active Directory Domain Services-Websitedesign und -planung für Azure NetApp Files für Active Directory Domain Services (AD DS) oder Microsoft Entra Domain Services mit Azure NetApp Files.

Informieren Sie sich vor dem Erstellen der AD-Verbindung im Artikel Ändern von Active Directory-Verbindungen für Azure NetApp Files darüber, welche Auswirkungen Änderungen an den AD-Verbindungskonfigurationsoptionen nach der Erstellung der AD-Verbindung haben. Änderungen an den AD-Verbindungskonfigurationsoptionen beeinträchtigen den Clientzugriff, und einige Optionen können überhaupt nicht geändert werden.

Ein Azure NetApp Files-Konto muss in der Region erstellt werden, in der die Azure NetApp Files Volumes bereitgestellt werden sollen.

Standardmäßig lässt Azure NetApp Files pro Abonnement nur eine Active Directory-Verbindung zu.

Sie können eine Active Directory-Verbindung pro NetApp-Konto herstellen.

Überprüfen Sie vor der Registrierung bei diesem Feature das Feld Active Directory-Typ auf Ihrer Kontoseite.

Das Administratorkonto für die AD-Verbindung von Azure NetApp Files muss folgende Eigenschaften besitzen:

- Es muss sich um ein AD DS-Domänenbenutzerkonto in der gleichen Domäne handeln, in der auch die Azure NetApp Files Computerkonten erstellt werden.

- Es muss über die Berechtigung zum Erstellen von Computerkonten (z. B. AD-Domänenbeitritt) in dem AD DS-Organisationseinheitenpfad verfügen, der in der Option Pfad der Organisationseinheit der AD-Verbindung angegeben ist.

- Es darf kein gruppenverwaltetes Dienstkonto sein.

Das Administratorkonto für die AD-Verbindung unterstützt die Verschlüsselungstypen Kerberos AES-128 und Kerberos AES-256 für die Authentifizierung mit AD DS für die Azure NetApp Files-Computerkontenerstellung (z. B. AD-Domänenbeitrittsvorgänge).

Zum Aktivieren der AES-Verschlüsselung für das Administratorkonto der AD-Verbindung von Azure NetApp Files muss ein AD-Domänenbenutzerkonto verwendet werden, das einer der folgenden AD DS-Gruppen angehört:

- Domänen-Admins

- Organisations-Admins

- Administratoren

- Konten-Operatoren

- Microsoft Entra Domain Services-Administratoren und -Administratorinnen _(nur Microsoft Entra Domain Services)_

- Alternativ kann auch ein AD-Domänenbenutzerkonto mit Schreibberechtigung vom Typ

msDS-SupportedEncryptionTypesfür das Administratorkonto der AD-Verbindung verwendet werden, um die Kerberos-Verschlüsselungstypeigenschaft für das Administratorkonto der AD-Verbindung festzulegen.

Hinweis

Wenn Sie die Einstellung so ändern, dass AES für das AD-Verbindungsadministratorkonto aktiviert wird, empfiehlt es sich, ein Benutzerkonto zu verwenden, das über Schreibberechtigungen für das AD-Objekt verfügt und das nicht das AD-Administratorkonto für Azure NetApp Files ist. Sie können dafür ein anderes Domänenadministratorkonto verwenden oder die Steuerung an ein Konto delegieren. Weitere Informationen finden Sie unter Delegieren der Verwaltung mit Organisationseinheitenobjekten.

Wenn Sie sowohl die Kerberos-Verschlüsselung AES-128 als auch die Kerberos-Verschlüsselung AES-256 für das Administratorkonto der AD-Verbindung festlegen, handelt der Windows-Client die höchste Verschlüsselungsebene aus, die von Ihrer AD DS-Instanz unterstützt wird. Wenn beispielsweise AES-128 und AES-256 unterstützt werden und der Client AES-256 unterstützt, wird AES-256 verwendet.

Führen Sie die folgenden Active Directory-PowerShell-Befehle aus, um die AES-Verschlüsselungsunterstützung für das Administratorkonto in der AD-Verbindung zu aktivieren:

Get-ADUser -Identity <ANF AD connection account username> Set-ADUser -KerberosEncryptionType <encryption_type>KerberosEncryptionTypeist ein mehrwertiger Parameter, der AES-128- und AES-256-Werte unterstützt.Weitere Informationen finden Sie in der Dokumentation zu „Set-ADUser“.

Wenn Sie die Anforderung haben, bestimmte Kerberos-Verschlüsselungstypen für Active Directory-Computerkonten für in Domänen eingebundene Windows-Hosts, die mit Azure NetApp Files verwendet werden, aktivieren und deaktivieren zu können, müssen Sie die Gruppenrichtlinie

Network Security: Configure Encryption types allowed for Kerberosverwenden.Legen Sie nicht den Registrierungsschlüssel

HKEY_LOCAL_MACHINE\Software\Microsoft\Windows\CurrentVersion\Policies\System\Kerberos\Parameters\SupportedEncryptionTypesfest. Dadurch wird die Kerberos-Authentifizierung mit Azure NetApp Files für den Windows-Host, auf dem dieser Registrierungsschlüssel manuell festgelegt wurde, unterbrochen.Hinweis

Die Standardrichtlinieneinstellung für

Network Security: Configure Encryption types allowed for KerberosistNot Defined. Wenn diese Richtlinieneinstellung aufNot Definedfestgelegt ist, sind alle Verschlüsselungstypen außer DES für die Kerberos-Verschlüsselung verfügbar. Sie haben die Möglichkeit, die Unterstützung nur für bestimmte Kerberos-Verschlüsselungstypen zu aktivieren (z. B.AES128_HMAC_SHA1oderAES256_HMAC_SHA1). Die Standardrichtlinie sollte jedoch in den meisten Fällen ausreichend sein, wenn die AES-Verschlüsselungsunterstützung mit Azure NetApp Files aktiviert wird.Weitere Informationen finden Sie unter Netzwerksicherheit: Konfigurieren von Verschlüsselungstypen, die für Kerberos zulässig sind oder Windows-Konfigurationen für von Kerberos unterstützte Verschlüsselungstypen.

LDAP-Abfragen gelten nur in der Domäne, die in den Active Directory-Verbindungen angegeben ist (das Feld AD-DNS-Domänenname). Dieses Verhalten gilt für NFS- und SMB-Volumes und solche mit beiden Protokollen.

-

Standardmäßig tritt bei LDAP-Abfragen ein Timeout auf, wenn sie nicht rechtzeitig abgeschlossen werden können. Wenn eine LDAP-Abfrage aufgrund eines Timeouts Fehler verursacht, schlägt die Benutzer- und/oder Gruppensuche fehl, und der Zugriff auf das Azure NetApp Files-Volume wird je nach Berechtigungseinstellungen des Volumes möglicherweise verweigert.

Abfragetimeouts können in großen LDAP-Umgebungen mit vielen Benutzer- und Gruppenobjekten und bei langsamen WAN-Verbindungen auftreten und wenn ein LDAP-Server mit Anforderungen überlastet ist. Das Timeout von Azure NetApp Files für LDAP-Abfragen ist auf 10 Sekunden festgelegt. Erwägen Sie die Nutzung der Benutzer- und Gruppen-DN-Funktionen für die Active Directory-Verbindung des LDAP-Servers, um Suchvorgänge zu filtern, wenn Timeoutprobleme mit LDAP-Abfragen auftreten.

NetApp-Konten und Active Directory-Typ

Sie können die Übersichtsseite des NetApp-Kontos verwenden, um den Active Directory-Kontotyp zu bestätigen. Es gibt drei Werte für den AD-Typ:

- NA: Vorhandenes NetApp-Konto, das nur eine AD-Konfiguration pro Abonnement und Region unterstützt. Die AD-Konfiguration wird nicht für andere NetApp-Konten im Abonnement freigegeben.

- Multi-AD: Das NetApp-Konto unterstützt eine AD-Konfiguration in jedem NetApp-Konto im Abonnement. Dies ermöglicht mehr als eine AD-Verbindung pro Abonnement bei Verwendung mehrerer NetApp-Konten.

- Freigegebenes AD: Das NetApp-Konto unterstützt nur eine AD-Konfiguration pro Abonnement und Region, die Konfiguration wird jedoch für NetApp-Konten im Abonnement und in der Region freigegeben.

Weitere Informationen zur Beziehung zwischen NetApp-Konten und -Abonnements finden Sie unter Speicherhierarchie von Azure NetApp Files.

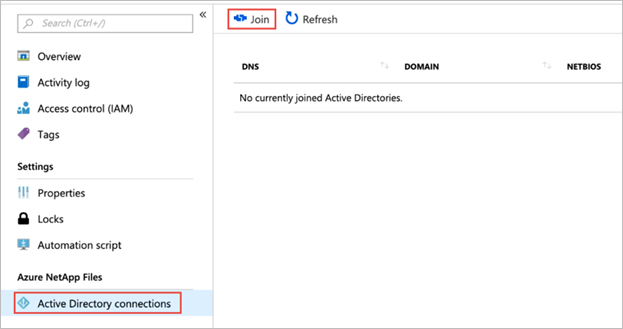

Erstellen einer Active Directory-Verbindung

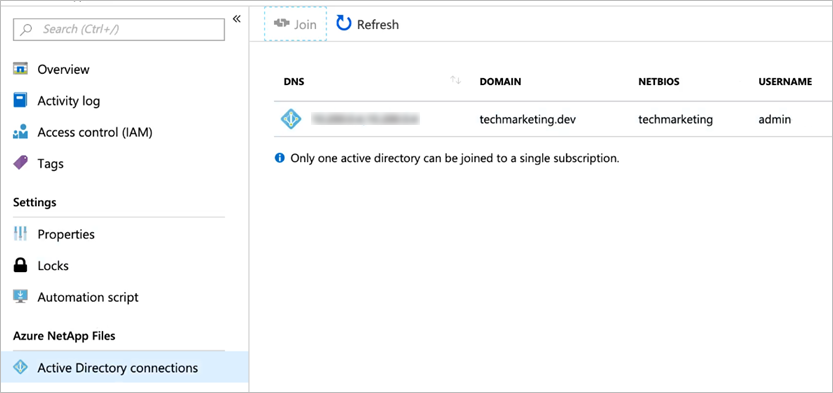

Wählen Sie über Ihr NetApp-Konto Active Directory-Verbindungen und dann Verbinden aus.

Hinweis

Azure NetApp Files unterstützt nur eine Active Directory-Verbindung innerhalb derselben Region und desselben Abonnements.

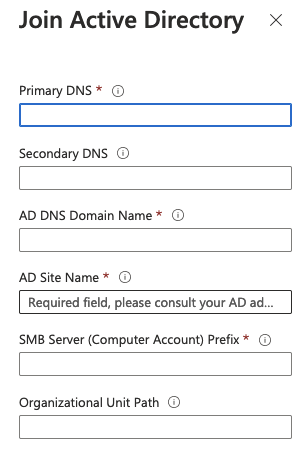

Geben Sie im Fenster „Active Directory beitreten“ basierend auf den zu verwendenden Domänendiensten die folgenden Informationen an:

Primäres DNS (erforderlich)

Dies ist die IP-Adresse des primären DNS-Servers, der für Active Directory-Domänenbeitrittsvorgänge sowie für SMB-Authentifizierungs-, Kerberos- und LDAP-Vorgänge erforderlich ist.Sekundäres DNS

Dies ist die IP-Adresse des sekundären DNS-Servers, der für Active Directory-Domänenbeitrittsvorgänge sowie für SMB-Authentifizierungs-, Kerberos- und LDAP-Vorgänge erforderlich ist.Hinweis

Es empfiehlt sich, einen sekundären DNS-Server zu konfigurieren. Weitere Informationen finden Sie unter Grundlegendes zu Richtlinien für Active Directory Domain Services-Websitedesign und -planung für Azure NetApp Files. Stellen Sie sicher, dass Ihre DNS-Serverkonfiguration die Anforderungen für Azure NetApp Files erfüllt. Andernfalls sind Azure NetApp Files-Dienstvorgänge sowie SMB-Authentifizierungs-, Kerberos- oder LDAP-Vorgänge möglicherweise nicht erfolgreich.

Wenn Sie Microsoft Entra Domain Services verwenden, verwenden Sie die IP-Adressen der Domänencontroller von Microsoft Entra Domain Services für primäres DNS bzw. sekundäres DNS.

AD DNS-Domänenname (erforderlich)

Dies ist der vollqualifizierte Domänenname der AD DS-Instanz, die mit Azure NetApp Files verwendet wird (z. B.contoso.com).AD-Standortname (erforderlich)

Dies ist der AD DS-Standortname, der von Azure NetApp Files für die Domänencontrollerermittlung verwendet wird.Der Standardwebsitename lautet sowohl für AD DS als auch für Microsoft Entra Domain Services

Default-First-Site-Name. Befolgen Sie die Benennungskonventionen für Websitenamen, wenn Sie den Websitenamen umbenennen möchten.Hinweis

Weitere Informationen finden Sie unter Grundlegendes zu Richtlinien für Active Directory Domain Services-Websitedesign und -planung für Azure NetApp Files. Stellen Sie sicher, dass Ihr AD DS-Standortentwurf und die zugehörige Konfiguration die Anforderungen für Azure NetApp Files erfüllen. Andernfalls sind Azure NetApp Files-Dienstvorgänge sowie SMB-Authentifizierungs-, Kerberos- oder LDAP-Vorgänge möglicherweise nicht erfolgreich.

Präfix des SMB-Servers (Computerkonto)(erforderlich)

Dies ist das Namenspräfix für neue Computerkonten, die in AD DS für SMB-, Dual Protocol- und NFSv4.1-Kerberos-Volumes von Azure NetApp Files erstellt werden.Wenn also für Dateidienste in Ihrer Organisation beispielsweise der Benennungsstandard

NAS-01,NAS-02usw. verwendet wird, verwenden SieNASals Präfix.Zusätzliche Computerkonten in AD DS werden von Azure NetApp Files nach Bedarf erstellt.

Wichtig

Das Umbenennen des SMB-Serverpräfixes nach dem Erstellen der Active Directory-Verbindung sorgt für Unterbrechungen. Sie müssen vorhandene SMB-Freigaben nach dem Umbenennen des SMB-Serverpräfixes erneut einbinden.

Pfad der Organisationseinheit

Dies ist der LDAP-Pfad für die Organisationseinheit, in der Computerkonten für SMB-Server erstellt werden. Das heißt, sie erfüllen die BedingungOU=second level, OU=first level. Wenn Sie also z. B. eine im Stammverzeichnis der Domäne erstellte Organisationseinheit namensANFverwenden möchten, lautet der WertOU=ANF.Ohne Angabe verwendet Azure NetApp Files den Container

CN=Computers.Wenn Sie Azure NetApp Files mit Microsoft Entra Directory Domain Services verwenden, lautet der Pfad der Organisationseinheit

OU=AADDC Computers.

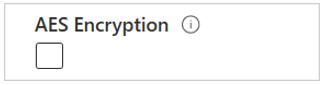

AES-Verschlüsselung

Diese Option aktiviert die Unterstützung der Authentifizierung mit AES-Verschlüsselung für das Administratorkonto der AD-Verbindung.

Informationen zu Anforderungen finden Sie unter Anforderungen für Active Directory-Verbindungen.

-

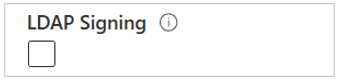

Mit dieser Option kann die LDAP-Signatur aktiviert werden. Diese Funktion ermöglicht Integritätsüberprüfungen für SASL-LDAP-Bindungen (Simple Authentication and Security Layer) von Azure NetApp Files und benutzerseitig angegebenen Active Directory Domain Services-Domänencontrollern.

Azure NetApp Files unterstützt LDAP-Kanalbindungen, wenn in der Active Directory-Verbindung sowohl die Einstellungsoption „LDAP-Signatur“ als auch die Einstellungsoption „LDAP über TLS“ aktiviert ist. Weitere Informationen finden Sie unter ADV190023 | Microsoft-Leitfaden zum Aktivieren der LDAP-Kanalbindung und der LDAP-Signatur.

Hinweis

Die DNS-PTR-Einträge für die AD DS-Computerkonten müssen in der AD DS-Organisationseinheit erstellt werden, die in der AD-Verbindung von Azure NetApp Files angegeben ist, damit das Signieren mit LDAP funktioniert.

Lokale NFS-Benutzer mit LDAP zulassen Mit dieser Option können lokale NFS-Clientbenutzer auf NFS-Volumes zugreifen. Wenn Sie diese Option festlegen, werden erweiterte Gruppen für NFS-Volumes deaktiviert, wodurch die Anzahl der unterstützten Gruppen für einen Benutzer auf 16 beschränkt wird. Wenn diese Option aktiviert ist, werden Gruppen, die über das Limit von 16 Gruppen hinausgehen, in Zugriffsberechtigungen nicht berücksichtigt. Weitere Informationen finden Sie unter Lokalen NFS-Benutzern mit LDAP den Zugriff auf ein Doppelprotokollvolume gestatten.

LDAP über TLS

Diese Option ermöglicht die Verwendung von LDAP über TLS, um die Kommunikation zwischen einem Azure NetApp Files-Volume und dem Active Directory-LDAP-Server zu schützen. Sie können LDAP über TLS für NFS-, SMB- und Dualprotokollvolumes von Azure NetApp Files aktivieren.

Hinweis

LDAP über TLS darf nicht aktiviert werden, wenn Sie Microsoft Entra Domain Dienste verwenden. Microsoft Entra Domain Services verwendet LDAPS (Port 636) anstelle von LDAP über TLS (Port 389), um LDAP-Datenverkehr zu schützen.

Weitere Informationen finden Sie unter Aktivieren der LDAP-Authentifizierung in Active Directory Domain Services (AD DS) für NFS-Volumes.

Serverzertifikat von Stammzertifizierungsstelle

Diese Option dient zum Hochladen des Zertifizierungsstellenzertifikats, das mit LDAP über TLS verwendet wird.

Weitere Informationen finden Sie unter Aktivieren der LDAP-Authentifizierung in Active Directory Domain Services (AD DS) für NFS-Volumes.

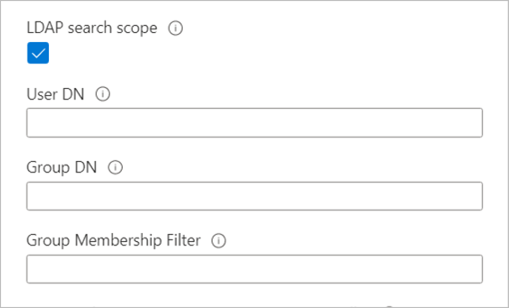

LDAP-Suchbereich, Benutzer-DN, Gruppen-DN und Gruppenmitgliedschaftsfilter

Die Option LDAP-Suchbereich optimiert LDAP-Abfragen für Azure NetApp Files-Speicher für die Verwendung mit großen AD DS-Topologien und LDAP mit erweiterten Gruppen oder Unix-Sicherheitsstil mit einem Dual-Protokoll-Volume von Azure NetApp Files.

Mit den Optionen Benutzer-DN und Gruppen-DN können Sie die Suchbasis in AD DS-LDAP festlegen. Diese Optionen beschränken die Suchbereiche für LDAP-Abfragen, reduzieren die Suchzeit und tragen dazu bei, LDAP-Abfragetimeouts zu reduzieren.

Mit der Option Gruppenmitgliedschaftsfilter können Sie einen benutzerdefinierten Suchfilter für Benutzer erstellen, die Mitglieder bestimmter AD DS-Gruppen sind.

Informationen zu diesen Optionen finden Sie unter Konfigurieren von AD DS LDAP mit erweiterten Gruppen für den NFS-Volumezugriff.

Bevorzugter Server für LDAP-Client

Mit der Option Bevorzugter Server für LDAP-Client können Sie die IP-Adressen von bis zu zwei AD-Servern als durch Trennzeichen getrennte Liste übermitteln. Anstatt nacheinander alle ermittelten AD-Dienste für eine Domäne zu kontaktieren, wendet sich der LDAP-Client zuerst an die angegebenen Server.

Verschlüsselte SMB-Verbindungen zum Domänencontroller

Verschlüsselte SMB-Verbindungen mit Domänencontroller gibt an, ob für die Kommunikation zwischen einem SMB-Server und dem Domänencontroller Verschlüsselung verwendet werden soll. Bei einer Aktivierung wird für verschlüsselte Verbindungen mit Domänencontrollern nur SMB3 verwendet.

Diese Funktion steht derzeit als Vorschau zur Verfügung. Wenn Sie zum ersten Mal verschlüsselte SMB-Verbindungen mit dem Domänencontroller verwenden, müssen Sie ihn registrieren:

Register-AzProviderFeature -ProviderNamespace Microsoft.NetApp -FeatureName ANFEncryptedSMBConnectionsToDCÜberprüfen Sie den Status der Funktionsregistrierung:

Hinweis

Der RegistrationState kann bis zu 60 Minuten lang den Wert

Registeringaufweisen, bevor er sich inRegisteredändert. Warten Sie, bis der StatusRegisteredlautet, bevor Sie fortfahren.Get-AzProviderFeature -ProviderNamespace Microsoft.NetApp -FeatureName ANFEncryptedSMBConnectionsToDCSie können auch die Azure CLI-Befehle

az feature registerundaz feature showverwenden, um das Feature zu registrieren und den Registrierungsstatus anzuzeigen.Sicherungsrichtlinienbenutzer Diese Option gewährt zusätzliche Sicherheitsberechtigungen für AD DS-Domänenbenutzer oder -Gruppen, die erhöhte Sicherungsberechtigungen benötigen, um Sicherungs-, Wiederherstellungs- und Migrationsworkflows in Azure NetApp Files zu unterstützen. Die angegebenen AD DS-Benutzerkonten oder -Gruppen erhalten erhöhte NTFS-Berechtigungen auf Datei- oder Ordnerebene.

Bei Verwendung der Einstellung Sicherungsrichtlinienbenutzer gelten die folgenden Berechtigungen:

Berechtigung Beschreibung SeBackupPrivilegeSichern von Dateien und Verzeichnissen und Überschreiben aller ACLs SeRestorePrivilegeWiederherstellen von Dateien und Verzeichnissen und Überschreiben aller ACLs.

Festlegen einer gültigen Benutzer- oder Gruppen-SID als Dateibesitzer.SeChangeNotifyPrivilegeUmgehen Sie die Traversierungsüberprüfung.

Benutzer mit dieser Berechtigung müssen nicht über Berechtigungen zum Durchlaufen (x) verfügen, um Ordner oder symbolische Verknüpfungen zu durchlaufen.Benutzer mit Sicherheitsberechtigungen

Diese Option gewährt AD DS-Domänenbenutzern oder -Gruppen, die erhöhte Rechte für den Zugriff auf Azure NetApp Files-Volumes benötigen, Sicherheitsberechtigungen (SeSecurityPrivilege). Die angegebenen AD DS-Benutzer oder -Gruppen dürfen bestimmte Aktionen für SMB-Freigaben ausführen, für die Sicherheitsberechtigungen erforderlich sind, die Domänenbenutzern standardmäßig nicht zugewiesen sind.

Bei Verwendung der Einstellung Security privilege users (Benutzer mit Sicherheitsberechtigungen) gilt die folgende Berechtigung:

Berechtigung Beschreibung SeSecurityPrivilegeVerwalten von Protokollvorgängen. Dieses Feature wird zum Installieren von SQL Server in bestimmten Szenarien verwendet, in denen einem AD DS-Domänenkonto ohne Administratorrechte vorübergehend erhöhte Sicherheitsrechte gewährt werden müssen.

Hinweis

Die Verwendung des Features „Sicherheitsberechtigungen“ basiert auf dem Feature SMB-Freigaben für fortlaufende Verfügbarkeit. Kontinuierliche Verfügbarkeit von SMB wird für benutzerdefinierte Anwendungen nicht unterstützt. Sie wird nur für Workloads unterstützt, die Citrix App Layering, FSLogix-Benutzerprofilcontainer und Microsoft SQL Server (nicht Linux SQL Server) verwenden.

Wichtig

Wenn Sie das Feature Benutzer mit Sicherheitsberechtigungen verwenden möchten, müssen Sie über die Seite Azure NetApp Files SMB Continuous Availability Shares Public Preview eine Wartelistenanforderung für den Zugriff auf das Feature übermitteln. Warten Sie auf eine offizielle Bestätigungs-E-Mail des Azure NetApp Files-Teams, bevor Sie dieses Feature verwenden.

Dieses Feature ist optional und wird nur für SQL Server unterstützt. Das für die Installation von SQL Server verwendete AD DS-Domänenkonto muss bereits vorhanden sein, um es der Option Benutzer mit Sicherheitsberechtigungen hinzufügen zu können. Wenn Sie das Konto des SQL Server-Installers der Option Benutzer mit Sicherheitsberechtigungen hinzufügen, überprüft der Azure NetApp Files-Dienst möglicherweise das Konto, indem er eine Verbindung mit einem AD DS-Domänencontroller herstellt. Diese Aktion ist möglicherweise nicht erfolgreich, wenn der AD DS-Domänencontroller für Azure NetApp Files nicht erreichbar ist.Weitere Informationen zu

SeSecurityPrivilegeund SQL Server finden Sie unter SQL Server-Installation schlägt fehl, wenn das Einrichtungskonto nicht über bestimmte Benutzerrechte verfügt.Benutzer mit Administratorberechtigungen

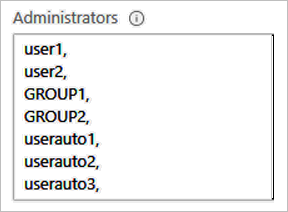

Diese Option gewährt AD DS-Domänenbenutzern oder -Gruppen, die erhöhte Rechte für den Zugriff auf die Azure NetApp Files-Volumes benötigen, zusätzliche Sicherheitsberechtigungen. Die angegebenen Konten erhalten erhöhte Rechte auf Datei- oder Ordnerebene.

Hinweis

Die Domänenadministratoren und -administratorinnen werden der Berechtigungsgruppe „Administratoren“ automatisch hinzugefügt.

Hinweis

Diese Berechtigung ist für Datenmigrationen nützlich.

Bei Verwendung der Einstellung Administrators privilege users (Benutzer mit Administratorberechtigungen) gelten folgende Berechtigungen:

Berechtigung Beschreibung SeBackupPrivilegeSichern von Dateien und Verzeichnissen und Überschreiben aller ACLs SeRestorePrivilegeWiederherstellen von Dateien und Verzeichnissen und Überschreiben aller ACLs.

Festlegen einer gültigen Benutzer- oder Gruppen-SID als Dateibesitzer.SeChangeNotifyPrivilegeUmgehen Sie die Traversierungsüberprüfung.

Benutzer*innen mit dieser Berechtigung müssen nicht über Berechtigungen zum Durchlaufen (x) verfügen, um Ordner oder symbolische Verknüpfungen zu durchlaufen.SeTakeOwnershipPrivilegeÜbernehmen des Besitzes von Dateien und Objekten. SeSecurityPrivilegeVerwalten von Protokollvorgängen. SeChangeNotifyPrivilegeUmgehen Sie die Traversierungsüberprüfung.

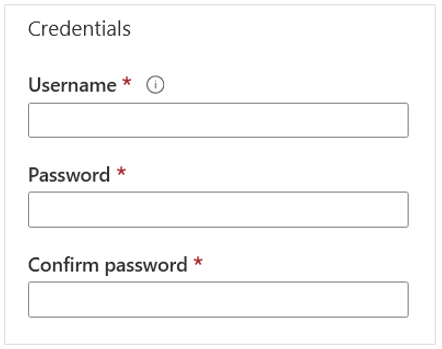

Benutzer*innen mit dieser Berechtigung müssen nicht über Berechtigungen zum Durchlaufen (x) verfügen, um Ordner oder symbolische Verknüpfungen zu durchlaufen.Anmeldeinformationen, einschließlich Benutzername und Kennwort

Wichtig

Obwohl Active Directory Kennwörter mit 256 Zeichen unterstützt, dürfen Active Directory-Kennwörter bei Azure NetApp Files 64 Zeichen nicht überschreiten.

Wählen Sie Beitreten.

Die von Ihnen erstellte Active Directory-Verbindung wird angezeigt.

Erstellen einer Active Directory-Verbindung pro NetApp-Konto (Vorschau)

Mit diesem Feature kann jedes NetApp-Konto innerhalb eines Azure-Abonnements über eine eigene AD-Verbindung verfügen. Nach der Konfiguration wird die AD-Verbindung des NetApp-Kontos verwendet, wenn Sie ein SMB-Volume, ein NFSv4.1 Kerberos-Volume oder ein Dual-Protokoll-Volume erstellen. Das bedeutet, dass Azure NetApp Files mehr als eine AD-Verbindung pro Azure-Abonnement unterstützt, wenn mehrere NetApp-Konten verwendet werden.

Hinweis

Wenn in einem Abonnement dieses und das Feature Freigegebenes Active Directory aktiviert ist, verwenden die vorhandenen Konten weiterhin die AD-Konfiguration. Alle neuen NetApp-Konten, die im Abonnement erstellt wurden, können ihre eigenen AD-Konfigurationen verwenden. Sie können Ihre Konfiguration auf der Kontoübersichtsseite im Feld AD-Typ nachsehen.

Überlegungen

- Der Umfang jeder AD-Konfiguration ist auf das übergeordnete NetApp-Konto beschränkt.

Registrieren der Funktion

Das Feature zum Erstellen einer AD-Verbindung pro NetApp-Konto befindet sich derzeit in der Vorschauphase. Sie müssen das Feature registrieren, bevor Sie sie zum ersten Mal verwenden. Nach der Registrierung ist das Feature aktiviert und funktioniert im Hintergrund.

Registrieren Sie die Funktion:

Register-AzProviderFeature -ProviderNamespace Microsoft.NetApp -FeatureName ANFMultipleActiveDirectoryÜberprüfen Sie den Status der Funktionsregistrierung:

Hinweis

Der RegistrationState kann bis zu 60 Minuten lang den Wert

Registeringaufweisen, bevor er sich inRegisteredändert. Warten Sie, bis der Status Registriert lautet, bevor Sie fortfahren.Get-AzProviderFeature -ProviderNamespace Microsoft.NetApp -FeatureName ANFMultipleActiveDirectory

Sie können auch die Azure CLI-Befehle az feature register und az feature show verwenden, um das Feature zu registrieren und den Registrierungsstatus anzuzeigen.

Zuordnen mehrerer NetApp-Konten im selben Abonnement und derselben Region zu einer AD-Verbindung (Vorschau)

Dank des Features „Freigegebenes“ AD kann von allen NetApp-Konten, die über eines der zu einem Abonnement und einer Region gehörenden NetApp-Konten erstellt wurden, eine AD-Verbindung gemeinsam genutzt werden. Bei Verwendung dieses Features kann beispielsweise von allen zu einem Abonnement und einer Region gehörenden NetApp-Konten die allgemeine AD-Konfiguration verwendet werden, um ein SMB-Volume, ein NFSv4.1-Kerberos-Volume oder ein Dual-Protokoll-Volume zu erstellen. Wenn Sie dieses Feature verwenden, ist die AD-Verbindung in allen zu einem Abonnement und einer Region gehörenden NetApp-Konten sichtbar.

Mit der Einführung des Features zum Erstellen einer AD-Verbindung pro NetApp-Konto werden neue Featureregistrierungen für das Feature „Freigegebenes AD“ nicht akzeptiert.

Hinweis

Sie können sich registrieren, um eine AD-Verbindung pro NetApp-Konto zu verwenden, wenn Sie bereits in der Vorschauversion für freigegebenes AD registriert sind. Wenn Sie derzeit das Limit von zehn NetApp-Konten pro Azure-Region pro Abonnement ausgereizt haben, müssen Sie eine Supportanfrage stellen, um das Limit zu erhöhen. Sie können Ihre Konfiguration auf der Kontoübersichtsseite im Feld AD-Typ nachsehen.

Zurücksetzen des Kennworts für das Active Directory-Computerkonto

Wenn Sie versehentlich das Kennwort des AD-Computerkontos auf dem AD-Server zurückgesetzt haben oder der AD-Server nicht erreichbar ist, können Sie das Kennwort des Computerkontos gefahrlos zurücksetzen, um die Konnektivität mit Ihren Volumes aufrechtzuerhalten. Die Zurücksetzung wirkt sich auf alle Volumes auf dem SMB-Server aus.

Registrieren der Funktion

Das Feature zum Zurücksetzen des Kennwortfeatures für das Active Directory-Computerkonto befindet sich derzeit in der Public Preview-Phase. Wenn Sie diese Funktion zum ersten Mal verwenden, müssen Sie sie zuerst registrieren.

- Registrieren Sie das Feature Kennwort des Active Directory-Computerkontos zurücksetzen:

Register-AzProviderFeature -ProviderNamespace Microsoft.NetApp -FeatureName ANFResetADAccountForVolume

- Überprüfen Sie den Status der Featureregistrierung. Der RegistrationState kann bis zu 60 Minuten lang den Wert

Registeringaufweisen, bevor er sich inRegisteredändert. Warten Sie, bis der StatusRegisteredlautet, bevor Sie fortfahren.

Get-AzProviderFeature -ProviderNamespace Microsoft.NetApp -FeatureName ANFResetADAccountForVolume

Sie können auch die Azure CLI-Befehle az feature register und az feature show verwenden, um das Feature zu registrieren und den Registrierungsstatus anzuzeigen.

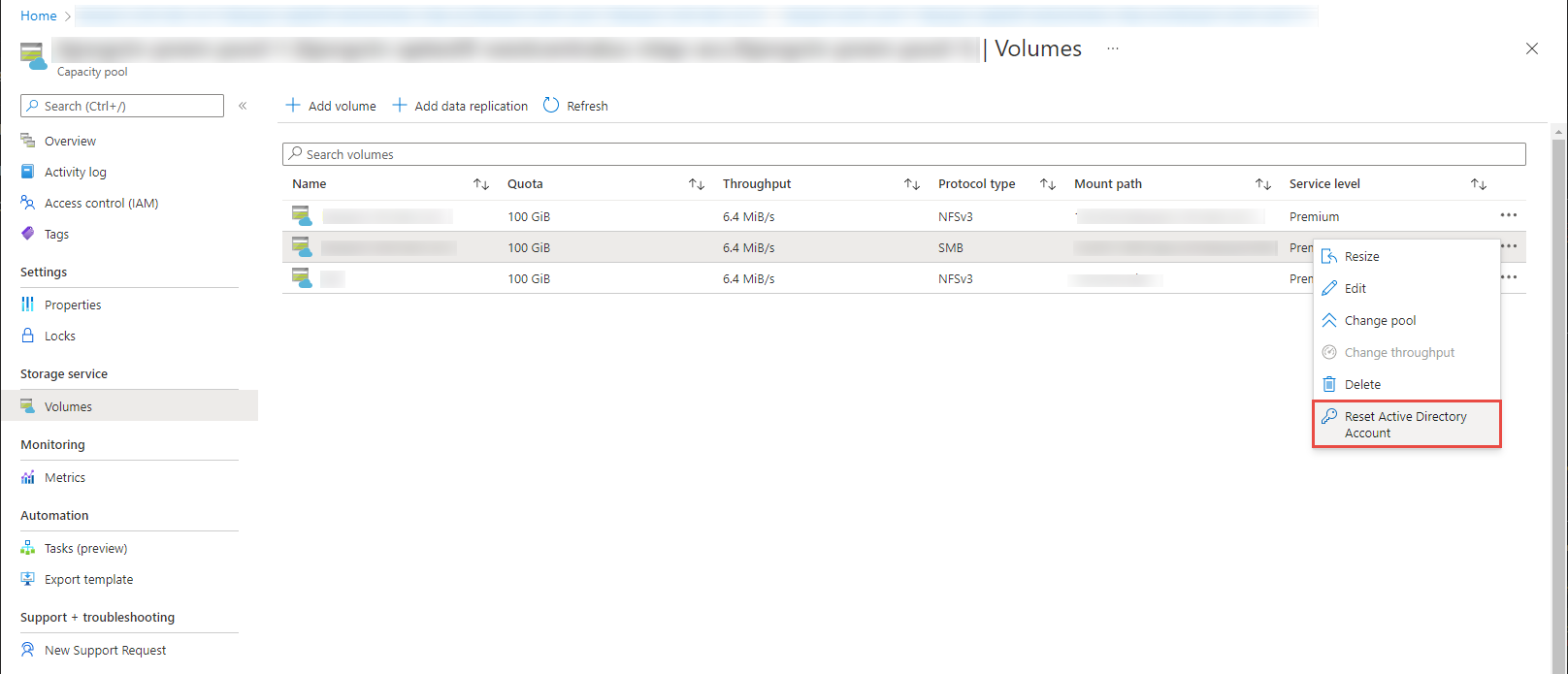

Schritte

- Navigieren Sie zum Menü Übersicht für das Volume. Wählen Sie Active Directory-Konto zurücksetzen aus.

Navigieren Sie alternativ zum Menü Volumes. Identifizieren Sie das Volume, für das Sie das Active Directory-Konto zurücksetzen möchten, und wählen Sie die drei Punkte (

Navigieren Sie alternativ zum Menü Volumes. Identifizieren Sie das Volume, für das Sie das Active Directory-Konto zurücksetzen möchten, und wählen Sie die drei Punkte (...) am Ende der Zeile aus. Wählen Sie Active Directory-Konto zurücksetzen aus.

- Eine Warnmeldung mit Informationen zu den Auswirkungen dieser Aktion wird angezeigt. Geben Sie Ja in das Textfeld ein, um den Vorgang fortzusetzen.

Nächste Schritte

- Grundlegendes zu Richtlinien für Active Directory Domain Services-Websitedesign und -planung für Azure NetApp Files

- Ändern von Active Directory-Verbindungen

- Erstellen eines SMB-Volumes

- Erstellen eines Dual-Protokoll-Volumes

- Konfigurieren der NFSv4.1-Kerberos-Verschlüsselung

- Installieren einer neuen Active Directory-Gesamtstruktur mit der Azure CLI

- Aktivieren der LDAP-Authentifizierung in Active Directory Domain Services (AD DS) für NFS-Volumes

- Hinzufügen von AD DS LDAP mit erweiterten Gruppen für den NFS-Volumezugriff