Hinweis

Für den Zugriff auf diese Seite ist eine Autorisierung erforderlich. Sie können versuchen, sich anzumelden oder das Verzeichnis zu wechseln.

Für den Zugriff auf diese Seite ist eine Autorisierung erforderlich. Sie können versuchen, das Verzeichnis zu wechseln.

Best Practices-Anleitungen finden Sie in der gesamten technischen Dokumentation für Microsoft Sentinel. In diesem Artikel werden einige wichtige Anleitungen zum Bereitstellen, Verwalten und Verwenden von Microsoft Sentinel beschrieben.

Wichtig

Nach dem 31. März 2027 werden Microsoft Sentinel im Azure-Portal nicht mehr unterstützt und sind nur im Microsoft Defender-Portal verfügbar. Alle Kunden, die Microsoft Sentinel im Azure-Portal verwenden, werden zum Defender-Portal umgeleitet und verwenden Microsoft Sentinel nur im Defender-Portal.

Wenn Sie weiterhin Microsoft Sentinel im Azure-Portal verwenden, empfehlen wir Ihnen, den Übergang zum Defender-Portal zu planen, um einen reibungslosen Übergang zu gewährleisten und die von Microsoft Defender angebotenen einheitlichen Sicherheitsvorgänge in vollem Umfang zu nutzen.

Informationen zu den ersten Schritten mit Microsoft Sentinel finden Sie im Bereitstellungshandbuch, das die allgemeinen Schritte zum Planen, Bereitstellen und Optimieren Ihrer Microsoft Sentinel Bereitstellung enthält. Wählen Sie in diesem Leitfaden die bereitgestellten Links aus, um ausführliche Anleitungen für die einzelnen Phasen Ihrer Bereitstellung zu erhalten.

Einführung einer Architektur mit einer einzelnen Plattform

Microsoft Sentinel ist in einen modernen Data Lake integriert, der erschwinglichen, langfristigen Speicher bietet, sodass Teams die Datenverwaltung vereinfachen, Kosten optimieren und die Einführung von KI beschleunigen können. Der Microsoft Sentinel Data Lake ermöglicht eine Architektur mit einer einzigen Plattform für Sicherheitsdaten und ermöglicht Analysten eine einheitliche Abfrageumgebung, während Microsoft Sentinel umfassende Connector-Ökosystem genutzt wird. Weitere Informationen finden Sie unter Microsoft Sentinel Data Lake .

Integrieren von Microsoft Sentinel in das Microsoft Defender-Portal und Integration in Microsoft Defender XDR

Erwägen Sie das Onboarding Microsoft Sentinel in das Microsoft Defender-Portal, um Funktionen mit Microsoft Defender XDR wie Incident management und advanced Hunting zu vereinheitlichen.

Wenn Sie kein Onboarding Microsoft Sentinel in das Microsoft Defender-Portal durchführen, beachten Sie Folgendes:

- Bis Juli 2026 werden alle Microsoft Sentinel Kunden, die die Azure-Portal verwenden, an das Defender-Portal umgeleitet.

- Bis dahin können Sie den Defender XDR-Datenconnector verwenden, um Microsoft Defender Dienstdaten in Microsoft Sentinel im Azure-Portal zu integrieren.

Die folgende Abbildung zeigt, wie die XDR-Lösung von Microsoft nahtlos in Microsoft Sentinel integriert wird.

Weitere Informationen finden Sie in den folgenden Artikeln:

- Microsoft Defender XDR Integration mit Microsoft Sentinel

- Verbinden von Microsoft Sentinel mit Microsoft Defender XDR

- Microsoft Sentinel im Microsoft Defender-Portal

Integrieren von Microsoft-Sicherheitsdiensten

Microsoft Sentinel wird durch die Komponenten unterstützt, die Daten an Ihren Arbeitsbereich senden, und wird durch Integrationen in andere Microsoft-Dienste verstärkt. Alle Protokolle, die in Produkten erfasst werden, z. B. Microsoft Defender for Cloud Apps, Microsoft Defender for Endpoint und Microsoft Defender for Identity, ermöglichen es diesen Diensten, Erkennungen zu erstellen und diese Erkennungen für Microsoft Sentinel. Protokolle können auch direkt in Microsoft Sentinel erfasst werden, um ein umfassenderes Bild für Ereignisse und Vorfälle zu bieten.

Mehr als das Erfassen von Warnungen und Protokollen aus anderen Quellen bietet Microsoft Sentinel auch Folgendes:

| Funktion | Beschreibung |

|---|---|

| Bedrohungserkennung | Funktionen zur Bedrohungserkennung mit künstlicher Intelligenz, mit denen Sie interaktive Visuals über Arbeitsmappen erstellen und präsentieren, Playbooks ausführen können, um automatisch auf Warnungen zu reagieren, Machine Learning-Modelle integrieren, um Ihre Sicherheitsvorgänge zu verbessern, und Anreicherungsfeeds von Threat Intelligence-Plattformen erfassen und abrufen. |

| Bedrohungsuntersuchung | Funktionen zur Bedrohungsuntersuchung ermöglichen es Ihnen, Warnungen und Entitäten zu visualisieren und zu untersuchen, Anomalien im Benutzer- und Entitätsverhalten zu erkennen und Während einer Untersuchung Echtzeitereignisse zu überwachen. |

| Datenerfassung | Sammeln Sie Daten für alle Benutzer, Geräte, Anwendungen und Infrastruktur, sowohl lokal als auch in mehreren Clouds. |

| Reaktion auf Bedrohungen | Funktionen zur Reaktion auf Bedrohungen, z. B. Playbooks, die in Azure-Dienste und Ihre vorhandenen Tools integriert werden können. |

| Partnerintegrationen | Lässt sich mithilfe von Microsoft Sentinel Datenconnectors in Partnerplattformen integrieren und stellt so wichtige Dienste für SOC-Teams bereit. |

Erstellen benutzerdefinierter Integrationslösungen (Partner)

Partner, die benutzerdefinierte Lösungen erstellen möchten, die in Microsoft Sentinel integriert werden, finden Sie unter Bewährte Methoden für Partner, die in Microsoft Sentinel integrieren.

Planen des Incidentmanagement- und Reaktionsprozesses

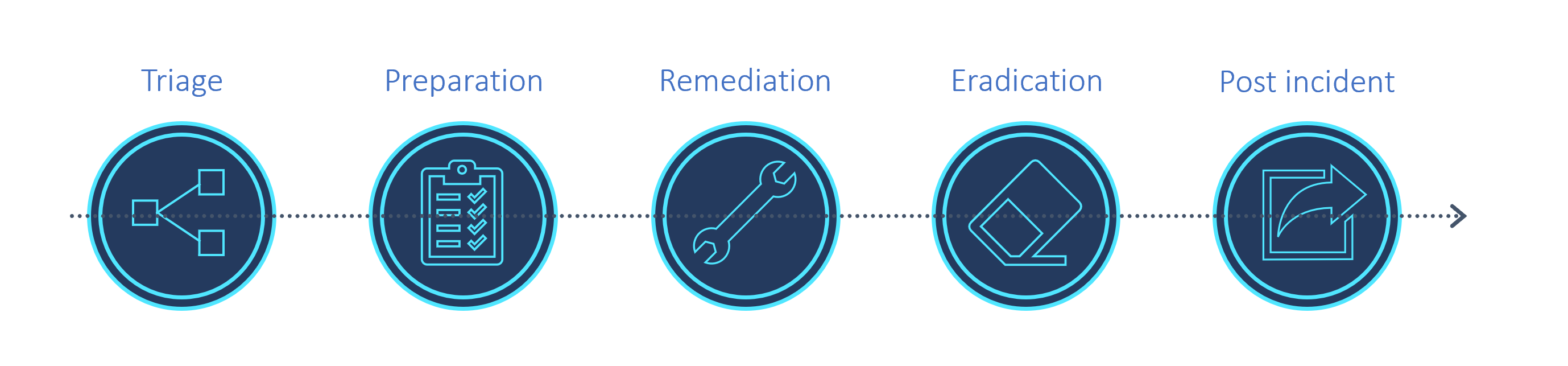

Die folgende Abbildung zeigt die empfohlenen Schritte in einem Prozess zur Verwaltung und Reaktion auf Vorfälle.

Die folgende Tabelle enthält allgemeine Aufgaben zur Verwaltung und Reaktion auf Vorfälle sowie zugehörige bewährte Methoden. Weitere Informationen finden Sie unter Microsoft Sentinel Untersuchung von Vorfällen im Azure-Portal oder Incidents und Warnungen im Microsoft Defender-Portal.

| Aufgabe | Bewährte Methode |

|---|---|

| Seite "Incidents überprüfen" | Überprüfen Sie einen Incident auf der Seite Incidents , auf der titel, schweregrad und zugehörige Warnungen, Protokolle und alle relevanten Entitäten aufgeführt sind. Sie können auch von Incidents zu gesammelten Protokollen und allen Tools wechseln, die sich auf den Incident beziehen. |

| Verwenden des Incidentdiagramms | Überprüfen Sie das Incidentdiagramm für einen Incident, um den gesamten Umfang eines Angriffs anzuzeigen. Anschließend können Sie eine Zeitleiste von Ereignissen erstellen und den Umfang einer Bedrohungskette ermitteln. |

| Überprüfen von Vorfällen auf falsch positive Ergebnisse | Verwenden Sie Daten zu wichtigen Entitäten, z. B. Konten, URLs, IP-Adressen, Hostnamen, Aktivitäten Zeitleiste, um zu verstehen, ob ein falsch positives Ergebnis vorhanden ist. In diesem Fall können Sie den Incident direkt schließen. Wenn Sie feststellen, dass der Vorfall ein wahrer Positiver ist, ergreifen Sie direkt auf der Seite Incidents Maßnahmen, um Protokolle und Entitäten zu untersuchen und die Bedrohungskette zu untersuchen. Nachdem Sie die Bedrohung identifiziert und einen Aktionsplan erstellt haben, verwenden Sie andere Tools in Microsoft Sentinel und anderen Microsoft-Sicherheitsdiensten, um die Untersuchung fortzusetzen. |

| Visualisieren von Informationen | Sehen Sie sich die Microsoft Sentinel Übersicht Dashboard an, um sich einen Eindruck vom Sicherheitsstatus Ihrer organization zu verschaffen. Weitere Informationen finden Sie unter Visualisieren gesammelter Daten. Neben Informationen und Trends auf der Microsoft Sentinel Übersichtsseite sind Arbeitsmappen wertvolle Ermittlungstools. Verwenden Sie beispielsweise die Arbeitsmappe Untersuchungserkenntnisse , um bestimmte Vorfälle zusammen mit allen zugehörigen Entitäten und Warnungen zu untersuchen. Mit dieser Arbeitsmappe können Sie tiefer in Entitäten eintauchen, indem Sie verwandte Protokolle, Aktionen und Warnungen anzeigen. |

| Suche nach Bedrohungen | Führen Sie beim Untersuchen und Suchen nach Grundursachen integrierte Bedrohungssucheabfragen aus, und überprüfen Sie die Ergebnisse auf Mögliche Anzeichen für eine Gefährdung. Weitere Informationen finden Sie unter Bedrohungssuche in Microsoft Sentinel. |

| Entitätsverhalten | Das Entitätsverhalten in Microsoft Sentinel ermöglicht Benutzern das Überprüfen und Untersuchen von Aktionen und Warnungen für bestimmte Entitäten, z. B. das Untersuchen von Konten und Hostnamen. Weitere Informationen finden Sie unter: - Aktivieren der Benutzer- und Entitätsverhaltensanalyse (User and Entity Behavior Analytics, UEBA) in Microsoft Sentinel - Untersuchen von Vorfällen mit UEBA-Daten - Referenz zu Microsoft Sentinel UEBA-Anreicherungen |

| Watchlists | Verwenden Sie eine Watchlist, die Daten aus erfassten Daten und externen Quellen kombiniert, z. B. Anreicherungsdaten. Erstellen Sie beispielsweise Listen mit IP-Adressbereichen, die von Ihren organization oder kürzlich gekündigten Mitarbeitern verwendet werden. Verwenden Sie Watchlists mit Playbooks, um Anreicherungsdaten zu sammeln, z. B. das Hinzufügen bösartiger IP-Adressen zu Watchlists, die sie während der Erkennung, Bedrohungssuche und Untersuchungen verwenden können. Verwenden Sie während eines Incidents Watchlists, um Untersuchungsdaten zu enthalten, und löschen Sie sie dann, wenn Ihre Untersuchung abgeschlossen ist, um sicherzustellen, dass vertrauliche Daten nicht im Blick bleiben. Weitere Informationen finden Sie unter Watchlists in Microsoft Sentinel. |

Optimieren der Datensammlung und -erfassung

Sehen Sie sich die bewährten Methoden für die Microsoft Sentinel Datensammlung an, zu denen die Priorisierung von Datenconnectors, das Filtern von Protokollen und die Optimierung der Datenerfassung gehören.

Schnellere Kusto-Abfragesprache Abfragen

Überprüfen Sie die Kusto-Abfragesprache bewährten Methoden, um Abfragen schneller zu machen.