Hinweis

Für den Zugriff auf diese Seite ist eine Autorisierung erforderlich. Sie können versuchen, sich anzumelden oder das Verzeichnis zu wechseln.

Für den Zugriff auf diese Seite ist eine Autorisierung erforderlich. Sie können versuchen, das Verzeichnis zu wechseln.

Häufig gestellte Fragen (FAQs) zum Azure-Feature „vertrauenswürdiger Start“ – Anwendungsfälle, Unterstützung für andere Azure-Features und Fixes für häufige Fehler

Anwendungsfälle

In diesem Abschnitt werden Fragen zu Anwendungsfällen für den vertrauenswürdigen Start beantwortet.

Warum sollte ich den "Trusted Launch" verwenden? Wovor schützt der vertrauenswürdige Start?

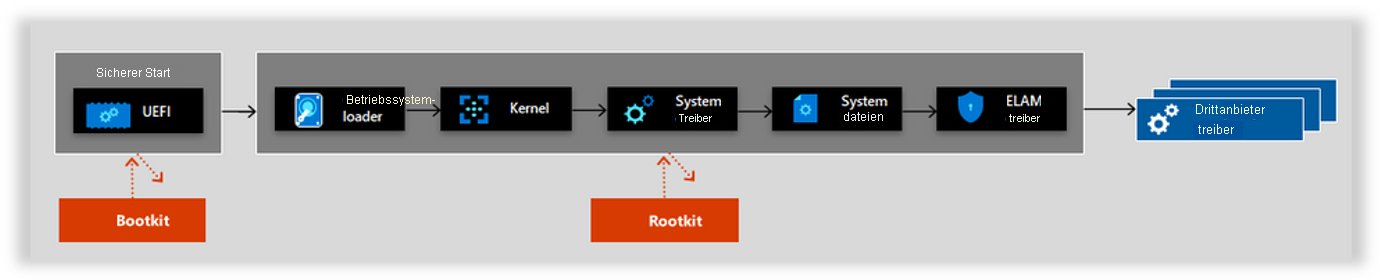

Der vertrauenswürdige Start bietet Schutz vor Bootkits, Rootkits und Schadsoftware auf Kernelebene. Diese komplexen Schadsoftwaretypen werden im Kernelmodus ausgeführt und bleiben für Benutzer verborgen. Zum Beispiel:

- Firmware-Rootkits: Diese Kits überschreiben die Firmware des BIOS des virtuellen Computers (VM), sodass das Rootkit vor dem Betriebssystem (Betriebssystem) gestartet werden kann.

- Startkits: Diese Kits ersetzen das Startladeprogramm des Betriebssystems, sodass der virtuelle Computer das Startkit vor dem Betriebssystem lädt.

- Kernel-Rootkits: Diese Kits ersetzen einen Teil des Betriebssystem-Kernels, sodass das Rootkit automatisch gestartet werden kann, wenn das Betriebssystem geladen wird.

- Treiberstammkits: Diese Kits geben vor, einer der vertrauenswürdigen Treiber zu sein, die das Betriebssystem für die Kommunikation mit den Komponenten der VM verwendet.

Worin bestehen die Unterschiede zwischen „Sicherer Start“ und „Kontrollierter Start“?

In der Kette für „Sicherer Start“ wird in jedem Schritt im Startprozess eine kryptografische Signatur der nachfolgenden Schritte geprüft. Das BIOS prüft z. B. eine Signatur im Ladeprogramm, das Ladeprogramm prüft die Signaturen aller zu ladenden Kernelobjekte usw. Ist eines der Objekte kompromittiert, stimmt die Signatur nicht überein, und die VM wird nicht gestartet. Weitere Informationen finden Sie unter "Sicherer Start".

Wie unterscheidet sich der vertrauenswürdige Start von einer abgeschirmten Hyper-V-VM?

Abgeschirmte Hyper-V-VMs sind derzeit nur für Hyper-V verfügbar. Abgeschirmte Hyper-V-VMs werden normalerweise mit einer geschützten Fabric bereitgestellt. Ein geschütztes Fabric besteht aus einem Hostüberwachungsdienst (Host Guardian Service, HGS), einem oder mehreren geschützten Hosts und einer Gruppe von abgeschirmten VMs. Abgeschirmte Hyper-V-VMs werden in Fabrics verwendet, in denen die Daten und der Status der VM vor verschiedenen Akteuren geschützt werden müssen. Bei diesen Akteuren handelt es sich sowohl um Fabric-Administratoren als auch um nicht vertrauenswürdige Software, die möglicherweise auf den Hyper-V-Hosts ausgeführt wird.

Der vertrauenswürdige Start kann in Azure als eigenständige VM oder als VM-Skalierungsgruppe ohne weitere Bereitstellung und Verwaltung von HGS bereitgestellt werden. Alle vertrauenswürdigen Startfeatures können mit einer einfachen Änderung der Bereitstellung oder eines Kontrollkästchens im Azure-Portal aktiviert werden.

Was ist der VM-Gastzustand (VMGS)?

Der VM-Gastzustand (VMGS) ist für VMs mit vertrauenswürdigem Start spezifisch. Es handelt sich um ein von Azure verwaltetes Blob, das die UEFI-Datenbanken (Unified Extensible Firmware Interface) für sichere Startsignaturen und andere Sicherheitsinformationen enthält. Der Lebenszyklus des VMGS-Blobs ist an den Lebenszyklus des Betriebssystemdatenträgers gebunden.

Unterstützte Features und Bereitstellungen

In diesem Abschnitt werden die unterstützten Funktionen und Bereitstellungen von Trusted Launch erläutert.

Wird die Azure Compute Gallery durch Trusted Launch unterstützt?

Trusted Launch ermöglicht jetzt das Erstellen und Freigeben von Bildern über die Azure Compute Gallery (früher Geteilte Bildergalerie). Mögliche Imagequellen:

- Vorhandene Azure-VM (generalisiert oder spezialisiert)

- Ein vorhandener verwalteter Datenträger oder eine Momentaufnahme.

- Eine virtuelle Festplatte (VHD) oder eine Imageversion aus einer anderen Galerie.

Weitere Informationen zum Bereitstellen einer VM mit vertrauenswürdigem Start mithilfe des Azure Compute Gallery finden Sie unter Deploy Trusted Launch VMs.

Wird Azure Backup durch Trusted Launch unterstützt?

Der vertrauenswürdige Start unterstützt jetzt Azure Backup. Weitere Informationen finden Sie unter Supportmatrix für die Azure VM-Sicherung.

Funktioniert Azure Backup nach dem Aktivieren des vertrauenswürdigen Starts weiterhin?

Sicherungen, die mit der erweiterten Richtlinie konfiguriert sind, führen weiterhin Sicherungen von virtuellen Computern durch, nachdem Sie den sicheren Start aktiviert haben.

Unterstützt der vertrauenswürdige Start kurzlebige Datenträger?

Der vertrauenswürdige Start unterstützt temporäre OS-Festplatten. Weitere Informationen finden Sie unter "Trusted Launch" für kurzlebige Betriebssystemdatenträger.

Hinweis

Für VMs mit vertrauenswürdigem Start, die mit kurzlebigen Datenträgern erstellt werden, werden Schlüssel und Geheimnisse, die vom virtuellen Trusted Platform Module (vTPM) nach der VM-Erstellung generiert oder versiegelt wurden, bei Vorgängen wie Reimaging und Plattformereignissen wie Dienstreparatur möglicherweise nicht aufrechterhalten.

Sind Sicherheitsfunktionen mit Trusted Launch auch für Datenträger verfügbar?

Der vertrauenswürdige Start bietet grundlegende Sicherheit für das Betriebssystem, das auf virtuellen Computern gehostet wird, indem die Startintegrität bestätigt wird. Vertrauenswürdige Startsicherheitsfeatures gelten nur für die Ausführung von Betriebssystem- und Betriebssystemdatenträgern, sie gelten nicht für Datenträger oder Binärdateien des Betriebssystems, die auf Datenträgern gespeichert sind. Weitere Informationen finden Sie in der Übersicht über den vertrauenswürdigen Start

Kann eine VM mithilfe von Sicherungen wiederhergestellt werden, die vor der Aktivierung des vertrauenswürdigen Starts durchgeführt wurden?

Sicherungen, die vor dem Upgrade einer vorhandenen VM der Generation 2 auf den vertrauenswürdigen Start durchgeführt wurden, können verwendet werden, um die gesamte VM oder einzelne Datenträger wiederherzustellen. Sie können nicht nur zum Wiederherstellen oder Ersetzen des Betriebssystemdatenträgers verwendet werden.

Wie finde ich VM-Größen, die den vertrauenswürdigen Start unterstützen?

Sehen Sie sich die Liste der VM-Größen der Generation 2 an, die den vertrauenswürdigen Start unterstützen.

Verwenden Sie die folgenden Befehle, um zu überprüfen, ob eine VM-Größe der Generation 2 keinen sicheren Start unterstützt.

subscription="<yourSubID>"

region="westus"

vmSize="Standard_NC12s_v3"

az vm list-skus --resource-type virtualMachines --location $region --query "[?name=='$vmSize'].capabilities" --subscription $subscription

Wie kann ich überprüfen, ob mein Betriebssystemimage den vertrauenswürdigen Start unterstützt?

Sehen Sie sich die Liste der Betriebssystemversionen an, die mit dem vertrauenswürdigen Start unterstützt werden.

Marketplace-Betriebssystemabbilder

Mit den folgenden Befehlen können Sie überprüfen, ob ein Azure Marketplace-Betriebssystemimage den vertrauenswürdigen Start unterstützt.

az vm image show --urn "MicrosoftWindowsServer:WindowsServer:2022-datacenter-azure-edition:latest"

Die Antwort ähnelt dem folgenden Formular. Wenn hyperVGeneration gleich v2 ist und SecurityType in der Ausgabe TrustedLaunch enthält, unterstützt das Image der Generation 2 den vertrauenswürdigen Start.

{

"architecture": "x64",

"automaticOsUpgradeProperties": {

"automaticOsUpgradeSupported": false

},

"dataDiskImages": [],

"disallowed": {

"vmDiskType": "Unmanaged"

},

"extendedLocation": null,

"features": [

{

"name": "SecurityType",

"value": "TrustedLaunchAndConfidentialVmSupported"

},

{

"name": "IsAcceleratedNetworkSupported",

"value": "True"

},

{

"name": "DiskControllerTypes",

"value": "SCSI, NVMe"

},

{

"name": "IsHibernateSupported",

"value": "True"

}

],

"hyperVGeneration": "V2",

"id": "/Subscriptions/00000000-0000-0000-0000-00000000000/Providers/Microsoft.Compute/Locations/westus/Publishers/MicrosoftWindowsServer/ArtifactTypes/VMImage/Offers/WindowsServer/Skus/2022-datacenter-azure-edition/Versions/20348.1906.230803",

"imageDeprecationStatus": {

"alternativeOption": null,

"imageState": "Active",

"scheduledDeprecationTime": null

},

"location": "westus",

"name": "20348.1906.230803",

"osDiskImage": {

"operatingSystem": "Windows",

"sizeInGb": 127

},

"plan": null,

"tags": null

}

Azure Compute Gallery-Betriebssystemimage

Mit den folgenden Befehlen können Sie überprüfen, ob ein Betriebssystemimage aus Azure Compute Gallery den vertrauenswürdigen Start unterstützt.

az sig image-definition show `

--gallery-image-definition myImageDefinition `

--gallery-name myImageGallery `

--resource-group myImageGalleryRg

Die Antwort ähnelt dem folgenden Formular. Wenn hyperVGeneration gleich v2 ist und SecurityType in der Ausgabe TrustedLaunch enthält, unterstützt das Image der Generation 2 den vertrauenswürdigen Start.

{

"architecture": "x64",

"features": [

{

"name": "SecurityType",

"value": "TrustedLaunchSupported"

}

],

"hyperVGeneration": "V2",

"id": "/subscriptions/00000000-0000-0000-0000-000000000000/resourceGroups/myImageGalleryRg/providers/Microsoft.Compute/galleries/myImageGallery/images/myImageDefinition",

"identifier": {

"offer": "myImageDefinition",

"publisher": "myImageDefinition",

"sku": "myImageDefinition"

},

"location": "westus3",

"name": "myImageDefinition",

"osState": "Generalized",

"osType": "Windows",

"provisioningState": "Succeeded",

"recommended": {

"memory": {

"max": 32,

"min": 1

},

"vCPUs": {

"max": 16,

"min": 1

}

},

"resourceGroup": "myImageGalleryRg",

"tags": {},

"type": "Microsoft.Compute/galleries/images"

}

Wie funktionieren externe Kommunikationstreiber mit VMs mit vertrauenswürdigem Start?

Zum Hinzufügen von COM-Ports (Component Object Model) müssen Sie den sicheren Start deaktivieren. COM-Ports sind standardmäßig in VMs mit vertrauenswürdigem Start deaktiviert.

Vertrauenswürdiger Start als Standard (TLaD)

Was ist vertrauenswürdiger Start als Standard?

Der vertrauenswürdige Start als Standard (TLaD) befindet sich derzeit in der Vorschau für alle Clients UND ist allgemein für Azure-Portal, PowerShell und CLI verfügbar. Weitere Informationen finden Sie unter "Standard für den vertrauenswürdigen Start" (Vorschau).

Wirkt sich TLaD auf vorhandene VM- und Skalierungssätze aus?

Der vertrauenswürdige Start als Standardvorgabe wird keine vorhandenen Azure-VMs oder Skalierungsgruppen ändern, die bereits in Ihrer Umgebung ausgeführt werden.

Muss ich meine Automatisierungsskripts oder Bereitstellungsvorlagen aktualisieren?

Sie müssen die API-Versionen für die folgenden Ressourcenanbieter aktualisieren, um die Ende-zu-Ende-Erfahrung Vertrauenswürdiger Start als Standard als Teil der Vorschau zu überprüfen.

Microsoft.Compute/virtualMachines– API-Version2021-11-01oder höher.Microsoft.Compute/virtualMachineScaleSets– API-Version2021-11-01oder höher.

Ich verwende derzeit eine Gen2 VM oder eine Skalierungsgruppe ohne vertrauenswürdigen Start und möchte die Konfiguration ohne vertrauenswürdigen Start nach der allgemeinen Verfügbarkeit von TLaD weiterhin verwenden.

Vertrauenswürdige Start-VMs bieten Ihnen grundlegende Computesicherheit ohne zusätzliche Kosten. Wir empfehlen Ihnen dringend, diesen für neue VM- oder Skalierungsgruppen-Bereitstellungen nicht zu deaktivieren. Kontaktieren Sie uns über Vertrauenswürdiger Start als Standard-Feedback.

Siehe Kann ich den vertrauenswürdigen Start für neue Bereitstellungen deaktivieren, wenn Sie den vertrauenswürdigen Start explizit deaktivieren müssen.

In welchen Situationen muss ich die Standardeinstellungen für den vertrauenswürdigen Start für VM oder Skalierungsgruppen umgehen?

Sie müssen explizit die Standardeinstellung des vertrauenswürdigen Starts umgehen, wenn eines der folgenden Szenarien für Ihre Gen2-VM- oder Skalierungsgruppenbereitstellungen zutrifft:

- Die Gen2-VM wird verwendet, um

TrustedLaunchSupported-,TrustedLaunchAndConfidentialVMSupported- oderConfidentialVMSupportedAzure Compute Gallery-Bilder mithilfe des Azure Image Builder (AIB) oder Packer zu generieren. ODER - Der virtuelle Gen2-Computer wird verwendet, um verwaltete Images* zu erstellen. ODER

- Die Gen2 Linux-VM erfordert einen aktivierten Ruhezustand.

Hinweis

Falls die Bereitstellung von verwalteten Images abhängt, sollten Sie für die aktuellste Technologie die Azure Compute Gallery verwenden. Alle neuen Features wie ARM64, vertrauenswürdiger Start und Confidential VM werden nur über Azure Compute Gallery unterstützt. Wenn Sie über ein vorhandenes verwaltetes Image verfügen, können Sie es in den Azure-Computekatalog migrieren.

Kann ich den vertrauenswürdigen Start für eine neue VM-Bereitstellung deaktivieren?

VMs mit vertrauenswürdigem Start bieten Ihnen grundlegende Computesicherheit. Es wird dringend empfohlen , sie nicht für neue VM- oder Skalierungsgruppenbereitstellungen zu deaktivieren, es sei denn, Ihre Bereitstellungen sind abhängig von:

- Eine VM-Größe wird derzeit nicht unterstützt

- Nicht unterstützte Funktionen mit Trusted Launch

- Ein Betriebssystem, das den vertrauenswürdigen Start nicht unterstützt

- VM zur Erstellung eines Azure Compute Gallery-Images mit TrustedLaunchSupported

Sie können den securityType Parameter mit dem Standard Wert verwenden, um Trusted Launch bei neuen Bereitstellungen von VMs oder Skalensätzen mithilfe von Azure PowerShell (v10.3.0+) und der Azure CLI (v2.53.0+) zu deaktivieren.

Hinweis

- Der Parameter

securityTypemit dem WertStandardkann verwendet werden, wenn das Abonnement das Feature-FlagUseStandardSecurityTypeunter demMicrosoft.Compute-Namespace registriert hat. Um das erforderliche Feature zu aktivieren, finden Sie die Schritte im Setup-Feature im Azure-Abonnement. - Es wird nicht empfohlen, „Sicherer Start“ zu deaktivieren, es sei denn, Sie verwenden benutzerdefinierte nicht signierte Kernel oder Treiber.

Wenn Sie den sicheren Start deaktivieren müssen, deaktivieren Sie unter der Konfiguration des virtuellen Computers die Option " Sicherer Start aktivieren ".

Beispiel securityProfile-Element der ARM-Vorlage für die Verwendung securityType eines Parameters mit dem Wert Standard

"securityProfile": {

"securityType": "Standard",

"uefiSettings": "[null()]"

}

Probleme bei der Fehlerbehebung

In diesem Abschnitt werden Fragen zu bestimmten Zuständen, Starttypen und häufig auftretenden Startproblemen beantwortet.

Was sollte ich tun, wenn meine VM für den vertrauenswürdigen Start Bereitstellungsfehler aufweist?

Dieser Abschnitt enthält weitere Details zu Bereitstellungsfehlern bei Trusted Launch, damit Sie geeignete Maßnahmen ergreifen können, um sie zu verhindern.

Virtual machine <vm name> failed to create from the selected snapshot because the virtual Trusted Platform Module (vTPM) state is locked.

To proceed with the VM creation, please select a different snapshot without a locked vTPM state.

For more assistance, please refer to “Troubleshooting locked vTPM state” in FAQ page at https://aka.ms/TrustedLaunch-FAQ.

Dieser Bereitstellungsfehler tritt auf, wenn der bereitgestellte Momentaufnahme- oder Wiederherstellungspunkt aus den folgenden Gründen nicht zugänglich oder nicht verwendbar ist:

- Beschädigter Zustand des virtuellen Gastcomputers (VMGS).

- vTPM in einem gesperrten Zustand.

- Mindestens ein kritischer vTPM-Index befindet sich in einem ungültigen Zustand.

Die aufgelisteten Gründe können auftreten, wenn ein Benutzer oder eine Workload, die auf der virtuellen Maschine ausgeführt wird, die Sperre auf vTPM festlegt oder kritische vTPM-Indizes ändert, die den vTPM in einen ungültigen Zustand versetzen.

Das Wiederholen mit demselben Momentaufnahme- oder Wiederherstellungspunkt führt zum gleichen Fehler.

Auflösung:

- Auf der Quell-VM mit vertrauenswürdigem Start, auf der der Momentaufnahme- oder Wiederherstellungspunkt generiert wurde, müssen die vTPM-Fehler korrigiert werden.

- Für den vTPM-Zustand, der von einer Workload auf der virtuellen Maschine geändert wurde, müssen Sie denselben verwenden, um die Fehlerzustände zu überprüfen und den vTPM in einen fehlerfreien Zustand zu bringen.

- Für vTPM-Status, der mithilfe von TPM-Tools (Trusted Platform Module) geändert wurde, sollten Sie dieselben Tools verwenden, um die Fehlerzustände zu überprüfen und vTPM in einen Nicht-Fehlerzustand zu versetzen.

Sobald der Momentaufnahme- oder Wiederherstellungspunkt von diesen Fehlern frei ist, können Sie denselben verwenden, um eine neue VM für den vertrauenswürdigen Start zu erstellen.

Warum wird die VM mit vertrauenswürdigem Start nicht ordnungsgemäß gestartet?

Wenn unsignierte Komponenten von der UEFI (Gast-Firmware), dem Bootloader, dem Betriebssystem oder den Boot-Treibern erkannt werden, wird eine Trusted Launch-VM nicht gestartet. Die Einstellung für den sicheren Start in der VM "Vertrauenswürdiger Start" kann nicht gestartet werden, wenn während des Startvorgangs nicht signierte oder nicht vertrauenswürdige Startkomponenten auftreten, und meldet einen Fehler beim sicheren Start.

Hinweis

Vertrauenswürdige Start-VMs, die direkt aus einem Azure Marketplace-Image erstellt werden, sollten keine Fehler beim sicheren Start aufweisen. Bei Azure Compute Gallery-Bildern mit einer ursprünglichen Bildquelle von Azure Marketplace und Snapshots, die von VMs mit Trusted Launch erstellt wurden, sollten diese Fehler ebenfalls nicht auftreten.

Wie kann ich ein „no-boot“-Szenario im Azure-Portal überprüfen?

Wenn ein virtueller Computer aufgrund eines Fehlers beim sicheren Start nicht verfügbar ist, bedeutet dies, no-boot dass der virtuelle Computer über eine Betriebssystemkomponente verfügt, die nicht von einer vertrauenswürdigen Autorität signiert ist, wodurch das Starten einer VM für vertrauenswürdige Starte blockiert wird. Bei der VM-Bereitstellung werden möglicherweise Informationen aus der Ressourcenintegrität im Azure-Portal angezeigt, die besagen, dass bei „Sicherer Start“ ein Validierungsfehler aufgetreten ist.

Um von der VM-Konfigurationsseite auf den Ressourcenstatus zuzugreifen, wechseln Sie im Hilfebereich zu "Ressourcenintegrität".

Wenn Sie überprüft haben, dass der No-Boot aufgrund eines Fehlers beim sicheren Start verursacht wird:

- Das von Ihnen verwendete Image ist eine ältere Version, die möglicherweise eine oder mehrere nicht vertrauenswürdige Startkomponenten aufweist und sich auf einem veraltendem Pfad befindet. Um Probleme durch ein veraltetes Image zu beheben, aktualisieren Sie auf eine unterstützte neuere Imageversion.

- Das von Ihnen verwendete Image wurde möglicherweise außerhalb einer Marketplace-Quelle erstellt oder weist geänderte Startkomponenten auf und enthält nicht signierte oder nicht vertrauenswürdige Startkomponenten. Informationen dazu, ob Ihr Image nicht signierte oder nicht vertrauenswürdige Startkomponenten enthält, finden Sie im folgenden Abschnitt „Überprüfen von Fehlern bei ‚Sicherer Start‘“.

- Wenn die oben genannten beiden Szenarios nicht zutreffen, ist die VM potenziell mit Schadsoftware (Bootkit/Rootkit) infiziert. Erwägen Sie, die VM zu löschen und eine neue VM aus demselben Quellimage zu erstellen, während die gesamte installierte Software ausgewertet wird.

Warum zeigt meine VM für den vertrauenswürdigen Start 50 MB weniger Arbeitsspeicher an?

Beim vertrauenswürdigen Start wird eine Ausführungsumgebung erstellt und innerhalb der VM ausgeführt, die allgemein als „Paravisor“ bezeichnet wird. In der Regel werden etwa 50 MB des Arbeitsspeichers vom Paravisor verwendet und im Gastbetriebssystem als „reserviert“ angezeigt.

Überprüfen von Fehlern bei „Sicherer Start“

In diesem Abschnitt finden Sie Informationen, um Fehler bei „Sicherer Start“ zu überprüfen.

Virtuelle Linux-Computer

Um zu überprüfen, welche Startkomponenten für Fehler beim sicheren Start innerhalb einer Azure-Linux-VM verantwortlich sind, können Sie das SBInfo-Tool aus dem Linux-Sicherheitspaket verwenden.

- Deaktivieren Sie „Sicherer Start“.

- Stellen Sie eine Verbindung mit Ihrer Azure-Linux-VM mit vertrauenswürdigem Start her.

- Installieren Sie das SBInfo-Tool für die Distribution, die Ihre VM ausführt. Es befindet sich im Linux-Sicherheitspaket.

Diese Befehle gelten für Ubuntu, Debian und andere Debian-basierte Distributionen.

echo "deb [arch=amd64] http://packages.microsoft.com/repos/azurecore/ trusty main" | sudo tee -a /etc/apt/sources.list.d/azure.list

echo "deb [arch=amd64] http://packages.microsoft.com/repos/azurecore/ xenial main" | sudo tee -a /etc/apt/sources.list.d/azure.list

echo "deb [arch=amd64] http://packages.microsoft.com/repos/azurecore/ bionic main" | sudo tee -a /etc/apt/sources.list.d/azure.list

wget https://packages.microsoft.com/keys/microsoft.asc

wget https://packages.microsoft.com/keys/msopentech.asc

sudo apt-key add microsoft.asc && sudo apt-key add msopentech.asc

sudo apt update && sudo apt install azure-security

Führen Sie nach der Installation des Linux-Sicherheitspakets für Ihre Distribution den Befehl sbinfo aus, um zu überprüfen, welche Startkomponenten für Fehler bei „Sicherer Start“ verantwortlich sind, indem Sie alle nicht signierten Module, Kernels und Bootloader anzeigen.

sudo sbinfo -u -m -k -b

Um mehr über das SBInfo-Diagnosetool zu erfahren, können Sie sudo sbinfo -help ausführen.

Warum erhalte ich einen Fehler bei der Startintegritätsüberwachung?

Der vertrauenswürdige Start für Azure-VMs wird auf komplexe Bedrohungen überwacht. Wenn solche Bedrohungen erkannt werden, wird eine Warnung ausgelöst. Warnungen sind nur verfügbar, wenn erweiterte Sicherheitsfeatures in Microsoft Defender für Cloud aktiviert sind.

Microsoft Defender for Cloud führt in regelmäßigen Abständen einen Nachweis durch. Wenn beim Nachweis ein Fehler auftritt, wird eine Warnung mit mittlerem Schweregrad ausgelöst. Bei Nachweisvorgängen beim vertrauenswürdigen Start können aus folgenden Gründen Fehler auftreten:

- Die nachgewiesenen Informationen, einschließlich eines Protokolls der vertrauenswürdigen Computingbasis (Trusted Computing Base, TCB), weichen von einer vertrauenswürdigen Baseline ab (z. B. wenn der sichere Start aktiviert ist). Jede Abweichung deutet darauf hin, dass nicht vertrauenswürdige Module geladen wurden und das Betriebssystem kompromittiert sein könnte.

- Es konnte nicht überprüft werden, ob das Nachweisangebot von der vTPM-Instanz der VM stammt, für die der Nachweis erstellt wurde. Der Verifizierungsfehler kann darauf hindeuten, dass Schadsoftware vorhanden ist und möglicherweise Datenverkehr an das TPM abfängt.

- Die Nachweiserweiterung auf der VM reagiert nicht. Eine nicht reagierende Erweiterung deutet auf einen Denial-of-Service-Angriff durch Schadsoftware oder einen Betriebssystemadministrator hin.

Zertifikate

Dieser Abschnitt enthält Informationen zu Zertifikaten.

Wie können Benutzer den Vertrauensanker für VMs mit vertrauenswürdigem Start einrichten?

Das öffentliche TPM-AK-Zertifikat bietet transparente Einblicke in die vollständige Zertifikatkette (Stamm- und Zwischenzertifikate), die Ihnen dabei helfen, die Vertrauensstellung in der Zertifikat- und Stammkette zu validieren. Er stellt Informationen zu Instanzeigenschaften bereit, damit Sie die komplette Kette zurückverfolgen können. Dadurch wird sichergestellt, dass Sie kontinuierlich über den höchsten Sicherheitsstatus für den vertrauenswürdigen Start verfügen.

Downloadanweisungen

Paketzertifikate bestehen aus den Dateitypen .p7b (vollständige Zertifizierungsstelle) und .cer (Zwischenzertifizierungsstelle) und zeigen die Signatur- und Zertifizierungsstelle an. Kopieren Sie die relevanten Inhalte, und verwenden Sie zertifikatbasierte Tools, um Details von Zertifikaten zu überprüfen und zu bewerten.

CRT-Datei für „Azure Virtual TPM Root Certificate Authority 2023“ herunterladen

Wählen Sie diese Option aus, um den P7b-Inhalt anzuzeigen.

Global Virtual TPM CA – 01:

-----BEGIN CERTIFICATE-----

MIIRKQYJKoZIhvcNAQcCoIIRGjCCERYCAQExADCCBbMGCSqGSIb3DQEHAaCCBaQE

ggWgMIIFnDCCA4SgAwIBAgITMwAAAALA0XtLj5ecNQAAAAAAAjANBgkqhkiG9w0B

AQwFADBpMQswCQYDVQQGEwJVUzEeMBwGA1UEChMVTWljcm9zb2Z0IENvcnBvcmF0

aW9uMTowOAYDVQQDEzFBenVyZSBWaXJ0dWFsIFRQTSBSb290IENlcnRpZmljYXRl

IEF1dGhvcml0eSAyMDIzMB4XDTIzMDYwODE3NTMwNFoXDTI1MTEwMzE3NTMwNFow

JTEjMCEGA1UEAxMaR2xvYmFsIFZpcnR1YWwgVFBNIENBIC0gMDEwggEiMA0GCSqG

SIb3DQEBAQUAA4IBDwAwggEKAoIBAQC/NqouHGBovTadw1GLMQYNxWrEciPSh7gE

7VxsfbbPCE0SfTO80OF2raLdRYN2gEWE2Dr8+TDUuAb/WBFyczhU1aHFPssg8B3/

DT6pTXlDlohLLPWkjYU+OuT1/Ls7RzjQBe2se/MJyPaIJXI6KgCwePw7EcWFChe8

aCTUMHYBG0Ju4xNlMTUd/tcu6a53CXn6Nq48umwlaJelRh+i1f0vcwB2CY/v+Rli

wb/8DM5Ed9FUHZOKyp5Vnaw9GWloM46sLQT/fdHB0jmugfNZzafkkhQAYiNL3jYN

YFZH5/IgUfYJ/yybwnwoxOdV2NV0Q2i+P5Pcb0WNGaJY47aqOj8BAgMBAAGjggF/

MIIBezASBgNVHRMBAf8ECDAGAQH/AgEAMA4GA1UdDwEB/wQEAwICBDAXBgNVHSUE

EDAOBgVngQUIAQYFZ4EFCAMwHQYDVR0OBBYEFP/2zueowUhpKMuKS/LYgYG1bYCB

MB8GA1UdIwQYMBaAFEv+JlqUwfYzw4NIJt3z5bBksqqVMHYGA1UdHwRvMG0wa6Bp

oGeGZWh0dHA6Ly93d3cubWljcm9zb2Z0LmNvbS9wa2lvcHMvY3JsL0F6dXJlJTIw

VmlydHVhbCUyMFRQTSUyMFJvb3QlMjBDZXJ0aWZpY2F0ZSUyMEF1dGhvcml0eSUy

MDIwMjMuY3JsMIGDBggrBgEFBQcBAQR3MHUwcwYIKwYBBQUHMAKGZ2h0dHA6Ly93

d3cubWljcm9zb2Z0LmNvbS9wa2lvcHMvY2VydHMvQXp1cmUlMjBWaXJ0dWFsJTIw

VFBNJTIwUm9vdCUyMENlcnRpZmljYXRlJTIwQXV0aG9yaXR5JTIwMjAyMy5jcnQw

DQYJKoZIhvcNAQEMBQADggIBAEhTwx26W+Xap7zXExbAwnHYtN6kB4dIGXdgQIiQ

y5OQltsSj2jx7qZ/af5n5OnTBQ+gXM8siVipgaAIdBkbGgOjCb6b6MTe1YpFAH4f

Qv8eVwTVDziBMD0EKI30h0JbFKLdSdKe48O9Lw+T2b0PBXvMFJOSdZT7meGIkpNx

SqmAZ+RNyreLxil9knNjF5ymPT0RcGK52+MwGlElBb/jc+snhr+ZJZ1grjFky9Nz

jCTiE5SG+6H3YgiHCqfXr0L3NRt/QZ5IgkuGkNPeMvn4JjevFwAhXFxBqJYJ7mY6

1MJuWTdyhhoUJgzmZo1hS+GNyuMKaKBLreUwtc1y7LRH3YGGed57HbQ9bmyMdhO7

x8KZNrBDX2/cRLzrCmpSUldmKMu9G4dpzXpde4pFMObiVFrGRq8/9HMOJwZlQvzh

wQp0PUMY/gIU5rf23n1M1M36tM5g5CEzxQUGtVaG9ABTJQ2zijD5wDo840vbznyK

t3ihimrUs+LqpPDNXyxbwvibcZidwSdhu0QmUoyYsgSP2Zff5E8ks53h2xQSM3zz

2qaWVS1vVqG4zC0EfRnO65ogPPfrtK6ZiFmVHSWP9vPkFcUNYDnYQXW/TArO/JCe

2I++GClM7AcDQwWLxcopzskGQdHNM1zMsprRRwYaVpTJH67xeNda6+Y7IOPJYTvy

oXHPoIILVDCCBZwwggOEoAMCAQICEzMAAAACwNF7S4+XnDUAAAAAAAIwDQYJKoZI

hvcNAQEMBQAwaTELMAkGA1UEBhMCVVMxHjAcBgNVBAoTFU1pY3Jvc29mdCBDb3Jw

b3JhdGlvbjE6MDgGA1UEAxMxQXp1cmUgVmlydHVhbCBUUE0gUm9vdCBDZXJ0aWZp

Y2F0ZSBBdXRob3JpdHkgMjAyMzAeFw0yMzA2MDgxNzUzMDRaFw0yNTExMDMxNzUz

MDRaMCUxIzAhBgNVBAMTGkdsb2JhbCBWaXJ0dWFsIFRQTSBDQSAtIDAxMIIBIjAN

BgkqhkiG9w0BAQEFAAOCAQ8AMIIBCgKCAQEAvzaqLhxgaL02ncNRizEGDcVqxHIj

0oe4BO1cbH22zwhNEn0zvNDhdq2i3UWDdoBFhNg6/Pkw1LgG/1gRcnM4VNWhxT7L

IPAd/w0+qU15Q5aISyz1pI2FPjrk9fy7O0c40AXtrHvzCcj2iCVyOioAsHj8OxHF

hQoXvGgk1DB2ARtCbuMTZTE1Hf7XLumudwl5+jauPLpsJWiXpUYfotX9L3MAdgmP

7/kZYsG//AzORHfRVB2TisqeVZ2sPRlpaDOOrC0E/33RwdI5roHzWc2n5JIUAGIj

S942DWBWR+fyIFH2Cf8sm8J8KMTnVdjVdENovj+T3G9FjRmiWOO2qjo/AQIDAQAB

o4IBfzCCAXswEgYDVR0TAQH/BAgwBgEB/wIBADAOBgNVHQ8BAf8EBAMCAgQwFwYD

VR0lBBAwDgYFZ4EFCAEGBWeBBQgDMB0GA1UdDgQWBBT/9s7nqMFIaSjLikvy2IGB

tW2AgTAfBgNVHSMEGDAWgBRL/iZalMH2M8ODSCbd8+WwZLKqlTB2BgNVHR8EbzBt

MGugaaBnhmVodHRwOi8vd3d3Lm1pY3Jvc29mdC5jb20vcGtpb3BzL2NybC9BenVy

ZSUyMFZpcnR1YWwlMjBUUE0lMjBSb290JTIwQ2VydGlmaWNhdGUlMjBBdXRob3Jp

dHklMjAyMDIzLmNybDCBgwYIKwYBBQUHAQEEdzB1MHMGCCsGAQUFBzAChmdodHRw

Oi8vd3d3Lm1pY3Jvc29mdC5jb20vcGtpb3BzL2NlcnRzL0F6dXJlJTIwVmlydHVh

bCUyMFRQTSUyMFJvb3QlMjBDZXJ0aWZpY2F0ZSUyMEF1dGhvcml0eSUyMDIwMjMu

Y3J0MA0GCSqGSIb3DQEBDAUAA4ICAQBIU8Mdulvl2qe81xMWwMJx2LTepAeHSBl3

YECIkMuTkJbbEo9o8e6mf2n+Z+Tp0wUPoFzPLIlYqYGgCHQZGxoDowm+m+jE3tWK

RQB+H0L/HlcE1Q84gTA9BCiN9IdCWxSi3UnSnuPDvS8Pk9m9DwV7zBSTknWU+5nh

iJKTcUqpgGfkTcq3i8YpfZJzYxecpj09EXBiudvjMBpRJQW/43PrJ4a/mSWdYK4x

ZMvTc4wk4hOUhvuh92IIhwqn169C9zUbf0GeSIJLhpDT3jL5+CY3rxcAIVxcQaiW

Ce5mOtTCblk3coYaFCYM5maNYUvhjcrjCmigS63lMLXNcuy0R92Bhnneex20PW5s

jHYTu8fCmTawQ19v3ES86wpqUlJXZijLvRuHac16XXuKRTDm4lRaxkavP/RzDicG

ZUL84cEKdD1DGP4CFOa39t59TNTN+rTOYOQhM8UFBrVWhvQAUyUNs4ow+cA6PONL

2858ird4oYpq1LPi6qTwzV8sW8L4m3GYncEnYbtEJlKMmLIEj9mX3+RPJLOd4dsU

EjN889qmllUtb1ahuMwtBH0ZzuuaIDz367SumYhZlR0lj/bz5BXFDWA52EF1v0wK

zvyQntiPvhgpTOwHA0MFi8XKKc7JBkHRzTNczLKa0UcGGlaUyR+u8XjXWuvmOyDj

yWE78qFxzzCCBbAwggOYoAMCAQICEFH0MdoskgiKTing2SneSqcwDQYJKoZIhvcN

AQEMBQAwaTELMAkGA1UEBhMCVVMxHjAcBgNVBAoTFU1pY3Jvc29mdCBDb3Jwb3Jh

dGlvbjE6MDgGA1UEAxMxQXp1cmUgVmlydHVhbCBUUE0gUm9vdCBDZXJ0aWZpY2F0

ZSBBdXRob3JpdHkgMjAyMzAeFw0yMzA2MDExODA4NTNaFw00ODA2MDExODE1NDFa

MGkxCzAJBgNVBAYTAlVTMR4wHAYDVQQKExVNaWNyb3NvZnQgQ29ycG9yYXRpb24x

OjA4BgNVBAMTMUF6dXJlIFZpcnR1YWwgVFBNIFJvb3QgQ2VydGlmaWNhdGUgQXV0

aG9yaXR5IDIwMjMwggIiMA0GCSqGSIb3DQEBAQUAA4ICDwAwggIKAoICAQC6DDML

3USe/m1tNGnShNVXpjaiUvtuvFK3vEHH2V1TrFTttvjy/VkaD51qNK+XVaKJmBm6

G4eBwu9rPbBmOgRkXvlItizMLlp4qwbTo2id+K9WYnjTHFTSU/3V1uRzfxy5Zv4E

ipVs6ghMeoBRQEE78mJf+Y2CODntOcye6I4Iyv+mR16RcrF58lCEyfaoI5+eOiCY

fxuTjAt5g3xVOwPxgIvi2Gjh0s14+vS5Nbwn7TavQ3EB7Qe6LTtFcRZES2lC3H7v

wGBzOxQv0qunCW/QLvCvyFIcP+ZSUl2WsCycB6XBGMxE5tm5WndFR7AAmizbnGS+

cAYvBhLrEPVqPFtada1AjKfPabn8WtwK/bGGb1niZbyoIFnEFVJYb7yGRJ0/n7Xh

L8E3aGo5eakr2Wwzxgj42/da0s56Ii6vF6oEAQRY5xIky/lYmmZsmT2FLAbwWN5S

lwdZdoYIGoXwSGoOI9MHIKpS/Nki+6QHRo6tBaLukioB55JK1eQjcVAQVTDQsFKI

+ZrxI3eZhe1z4HzPfKjQAW9gKrX5flbgpFPxtV7xaE6kvQJMGy0xhTEvfowhFNq8

OsJyrhr9U8fYrknTb7F7fLLceH5FXib5xaSXgCMAWVYCkUk2t8N9PfZNJlvKhojJ

8AiOUn3Wdkicg+LhJrM7J4nhOsAFndbSy4NY7wIDAQABo1QwUjAOBgNVHQ8BAf8E

BAMCAYYwDwYDVR0TAQH/BAUwAwEB/zAdBgNVHQ4EFgQUS/4mWpTB9jPDg0gm3fPl

sGSyqpUwEAYJKwYBBAGCNxUBBAMCAQAwDQYJKoZIhvcNAQEMBQADggIBAC4DQMoP

CNADTTv/CNgYaUzrG8sDdmEpkoQJooOYeLArWiUjNXUV8APpHmOjwl0BLfz0QEAI

hzXDhec27jlNQcP2eWe5PaJLdOHrvArEtgaXPjzoPY7OpQbZooDOS1iQh9YKDA9J

CWKc5Ggs8dU3Q98o6NMUsYBoWm5OSLtbKA9zsYVMiBXMWpbocJIlSDbdyYcuxu1S

U5RMJJNtQKDq0MVLCR9H9hl42EoUta/aiz8y3+8pHDputoxxpi2VWbowcyyHTZNW

5Yz/VbhlvnCEgcM5DXhDDBbn3C9sYerP6IlJ14nBVrxuxOoqD52smF6x8t0YevFy

54X6c3gs728/yOMjFd/KhqP3AGNjiaV1Lrg/2WyOa0/pUQRJA1tZMRz/HKcJEcBq

KVfPoF9iklLnCCDeJfP66zQxF/E9G+VPgVKoju2eWJ8Qsmvx9GSMJkJ05S0U1Nn1

vjhhvsciK4zIv9Jev8lj1JCAJDbb0v8ju1EkVSz27RlZN0K3uh3KmnAl8xIyDXCY

RhFYPN2PJzPmPmvSdJVJx8rTEhWRPOYfPDrHkUtkMKo6M1KNo9Q6MJoUklL/TWuQ

HttsnHIgZBGUqvGuK0pcKrYWhCzaXqEy1JOolaFJCv4i72jL65HY/ciWNTv4L5Xz

dmojU0k/9m3fjwOEQU6Bva15+rzZFFnWy4m1MQA=

-----END CERTIFICATE-----

Full Certificate Authority Details

Thumbprint # cdb9bc34197a5355f652f1583fbd4e9a1d4801f0

Serial Number # 51f431da2c92088a4e29e0d929de4aa7

Valid Until # 01/Jun/2048

Wählen Sie diese Option aus, um den Zertifikatinhalt für das Stammzertifikat anzuzeigen.

Azure Virtual TPM Root Certificate Authority 2023

-----BEGIN CERTIFICATE-----

MIIFsDCCA5igAwIBAgIQUfQx2iySCIpOKeDZKd5KpzANBgkqhkiG9w0BAQwFADBp

MQswCQYDVQQGEwJVUzEeMBwGA1UEChMVTWljcm9zb2Z0IENvcnBvcmF0aW9uMTow

OAYDVQQDEzFBenVyZSBWaXJ0dWFsIFRQTSBSb290IENlcnRpZmljYXRlIEF1dGhv

cml0eSAyMDIzMB4XDTIzMDYwMTE4MDg1M1oXDTQ4MDYwMTE4MTU0MVowaTELMAkG

A1UEBhMCVVMxHjAcBgNVBAoTFU1pY3Jvc29mdCBDb3Jwb3JhdGlvbjE6MDgGA1UE

AxMxQXp1cmUgVmlydHVhbCBUUE0gUm9vdCBDZXJ0aWZpY2F0ZSBBdXRob3JpdHkg

MjAyMzCCAiIwDQYJKoZIhvcNAQEBBQADggIPADCCAgoCggIBALoMMwvdRJ7+bW00

adKE1VemNqJS+268Ure8QcfZXVOsVO22+PL9WRoPnWo0r5dVoomYGbobh4HC72s9

sGY6BGRe+Ui2LMwuWnirBtOjaJ34r1ZieNMcVNJT/dXW5HN/HLlm/gSKlWzqCEx6

gFFAQTvyYl/5jYI4Oe05zJ7ojgjK/6ZHXpFysXnyUITJ9qgjn546IJh/G5OMC3mD

fFU7A/GAi+LYaOHSzXj69Lk1vCftNq9DcQHtB7otO0VxFkRLaULcfu/AYHM7FC/S

q6cJb9Au8K/IUhw/5lJSXZawLJwHpcEYzETm2blad0VHsACaLNucZL5wBi8GEusQ

9Wo8W1p1rUCMp89pufxa3Ar9sYZvWeJlvKggWcQVUlhvvIZEnT+fteEvwTdoajl5

qSvZbDPGCPjb91rSznoiLq8XqgQBBFjnEiTL+ViaZmyZPYUsBvBY3lKXB1l2hgga

hfBIag4j0wcgqlL82SL7pAdGjq0Fou6SKgHnkkrV5CNxUBBVMNCwUoj5mvEjd5mF

7XPgfM98qNABb2Aqtfl+VuCkU/G1XvFoTqS9AkwbLTGFMS9+jCEU2rw6wnKuGv1T

x9iuSdNvsXt8stx4fkVeJvnFpJeAIwBZVgKRSTa3w3099k0mW8qGiMnwCI5SfdZ2

SJyD4uEmszsnieE6wAWd1tLLg1jvAgMBAAGjVDBSMA4GA1UdDwEB/wQEAwIBhjAP

BgNVHRMBAf8EBTADAQH/MB0GA1UdDgQWBBRL/iZalMH2M8ODSCbd8+WwZLKqlTAQ

BgkrBgEEAYI3FQEEAwIBADANBgkqhkiG9w0BAQwFAAOCAgEALgNAyg8I0ANNO/8I

2BhpTOsbywN2YSmShAmig5h4sCtaJSM1dRXwA+keY6PCXQEt/PRAQAiHNcOF5zbu

OU1Bw/Z5Z7k9okt04eu8CsS2Bpc+POg9js6lBtmigM5LWJCH1goMD0kJYpzkaCzx

1TdD3yjo0xSxgGhabk5Iu1soD3OxhUyIFcxaluhwkiVINt3Jhy7G7VJTlEwkk21A

oOrQxUsJH0f2GXjYShS1r9qLPzLf7ykcOm62jHGmLZVZujBzLIdNk1bljP9VuGW+

cISBwzkNeEMMFufcL2xh6s/oiUnXicFWvG7E6ioPnayYXrHy3Rh68XLnhfpzeCzv

bz/I4yMV38qGo/cAY2OJpXUuuD/ZbI5rT+lRBEkDW1kxHP8cpwkRwGopV8+gX2KS

UucIIN4l8/rrNDEX8T0b5U+BUqiO7Z5YnxCya/H0ZIwmQnTlLRTU2fW+OGG+xyIr

jMi/0l6/yWPUkIAkNtvS/yO7USRVLPbtGVk3Qre6HcqacCXzEjINcJhGEVg83Y8n

M+Y+a9J0lUnHytMSFZE85h88OseRS2QwqjozUo2j1DowmhSSUv9Na5Ae22ycciBk

EZSq8a4rSlwqthaELNpeoTLUk6iVoUkK/iLvaMvrkdj9yJY1O/gvlfN2aiNTST/2

bd+PA4RBToG9rXn6vNkUWdbLibU=

-----END CERTIFICATE-----

Wählen Sie diese Option aus, um den Inhalt der Zwischenzertifizierungsstelle anzuzeigen.

Zwischenzertifizierungsstelle für TPM-Zertifikat:

"Global Virtual TPM CA - XX" (intermediate CA) [.cer],

-----BEGIN CERTIFICATE-----

MIIFnDCCA4SgAwIBAgITMwAAAALA0XtLj5ecNQAAAAAAAjANBgkqhkiG9w0BAQwF

ADBpMQswCQYDVQQGEwJVUzEeMBwGA1UEChMVTWljcm9zb2Z0IENvcnBvcmF0aW9u

MTowOAYDVQQDEzFBenVyZSBWaXJ0dWFsIFRQTSBSb290IENlcnRpZmljYXRlIEF1

dGhvcml0eSAyMDIzMB4XDTIzMDYwODE3NTMwNFoXDTI1MTEwMzE3NTMwNFowJTEj

MCEGA1UEAxMaR2xvYmFsIFZpcnR1YWwgVFBNIENBIC0gMDEwggEiMA0GCSqGSIb3

DQEBAQUAA4IBDwAwggEKAoIBAQC/NqouHGBovTadw1GLMQYNxWrEciPSh7gE7Vxs

fbbPCE0SfTO80OF2raLdRYN2gEWE2Dr8+TDUuAb/WBFyczhU1aHFPssg8B3/DT6p

TXlDlohLLPWkjYU+OuT1/Ls7RzjQBe2se/MJyPaIJXI6KgCwePw7EcWFChe8aCTU

MHYBG0Ju4xNlMTUd/tcu6a53CXn6Nq48umwlaJelRh+i1f0vcwB2CY/v+Rliwb/8

DM5Ed9FUHZOKyp5Vnaw9GWloM46sLQT/fdHB0jmugfNZzafkkhQAYiNL3jYNYFZH

5/IgUfYJ/yybwnwoxOdV2NV0Q2i+P5Pcb0WNGaJY47aqOj8BAgMBAAGjggF/MIIB

ezASBgNVHRMBAf8ECDAGAQH/AgEAMA4GA1UdDwEB/wQEAwICBDAXBgNVHSUEEDAO

BgVngQUIAQYFZ4EFCAMwHQYDVR0OBBYEFP/2zueowUhpKMuKS/LYgYG1bYCBMB8G

A1UdIwQYMBaAFEv+JlqUwfYzw4NIJt3z5bBksqqVMHYGA1UdHwRvMG0wa6BpoGeG

ZWh0dHA6Ly93d3cubWljcm9zb2Z0LmNvbS9wa2lvcHMvY3JsL0F6dXJlJTIwVmly

dHVhbCUyMFRQTSUyMFJvb3QlMjBDZXJ0aWZpY2F0ZSUyMEF1dGhvcml0eSUyMDIw

MjMuY3JsMIGDBggrBgEFBQcBAQR3MHUwcwYIKwYBBQUHMAKGZ2h0dHA6Ly93d3cu

bWljcm9zb2Z0LmNvbS9wa2lvcHMvY2VydHMvQXp1cmUlMjBWaXJ0dWFsJTIwVFBN

JTIwUm9vdCUyMENlcnRpZmljYXRlJTIwQXV0aG9yaXR5JTIwMjAyMy5jcnQwDQYJ

KoZIhvcNAQEMBQADggIBAEhTwx26W+Xap7zXExbAwnHYtN6kB4dIGXdgQIiQy5OQ

ltsSj2jx7qZ/af5n5OnTBQ+gXM8siVipgaAIdBkbGgOjCb6b6MTe1YpFAH4fQv8e

VwTVDziBMD0EKI30h0JbFKLdSdKe48O9Lw+T2b0PBXvMFJOSdZT7meGIkpNxSqmA

Z+RNyreLxil9knNjF5ymPT0RcGK52+MwGlElBb/jc+snhr+ZJZ1grjFky9NzjCTi

E5SG+6H3YgiHCqfXr0L3NRt/QZ5IgkuGkNPeMvn4JjevFwAhXFxBqJYJ7mY61MJu

WTdyhhoUJgzmZo1hS+GNyuMKaKBLreUwtc1y7LRH3YGGed57HbQ9bmyMdhO7x8KZ

NrBDX2/cRLzrCmpSUldmKMu9G4dpzXpde4pFMObiVFrGRq8/9HMOJwZlQvzhwQp0

PUMY/gIU5rf23n1M1M36tM5g5CEzxQUGtVaG9ABTJQ2zijD5wDo840vbznyKt3ih

imrUs+LqpPDNXyxbwvibcZidwSdhu0QmUoyYsgSP2Zff5E8ks53h2xQSM3zz2qaW

VS1vVqG4zC0EfRnO65ogPPfrtK6ZiFmVHSWP9vPkFcUNYDnYQXW/TArO/JCe2I++

GClM7AcDQwWLxcopzskGQdHNM1zMsprRRwYaVpTJH67xeNda6+Y7IOPJYTvyoXHP

-----END CERTIFICATE-----

Intermediate Certificate Authority

Thumbprint # db1f3959dcce7091f87c43446be1f4ab2d3415b7

Serial Number # 3300000002c0d17b4b8f979c35000000000002

Valid Until # November 3rd, 2025

Welche vertrauenswürdigen Zertifikate von Microsoft sind in Azure-VMs integriert?

Bei virtuellen Windows-Computern ist das Windows-Zertifizierungsstellenzertifikat in der UEFI-Firmware integriert. Bei virtuellen Linux-Computern ist das Microsoft UEFI-Zertifizierungsstellenzertifikat in der UEFI-Firmware integriert.

Nur für Azure Linux-VMs wird das Azure Services Linux Kmod PCA-Zertifikat auch in der UEFI-Firmware für alle Linux-Distributionen hinzugefügt. Linux Kmod PCA wird zum Signieren von Kernelmodulen im Besitz von Microsoft verwendet.

Das Linux Kmod PCA-Zertifikat wurde hinzugefügt, um die Kundenerfahrung bei der Verwendung von Microsoft-Lösungen wie Azure Site Recovery (Sitewiederherstellung), die ein Kernelmodul installieren, zu verbessern. Das Kernelmodul für die Wiederherstellung der Site wird ohne Zutun des Kunden geladen, da es mit dem vertrauenswürdigen Zertifikat „Azure Services Linux Kmod PCA“ signiert ist, wodurch kein Schlüssel erforderlich ist.

Downloadanweisungen

Paketzertifikate, die sich aus .p7b- und .cer-Dateien zusammensetzen, legen die Unterzeichnungs- und Zertifizierungsstelle offen. Kopieren Sie die relevanten Inhalte, und verwenden Sie zertifikatbasierte Tools, um Details von Zertifikaten zu überprüfen und zu bewerten.

Wählen Sie aus, um die folgende .crt-Datei für die Microsoft Windows-Zertifizierungsstelle herunterzuladen.

Wählen Sie aus, um die folgende .crt-Datei für die Microsoft UEFI CA herunterzuladen.

Wählen Sie diese Option aus, um den P7b-Inhalt anzuzeigen.

Azure Services Linux kmod PCA-Zertifikat:

-----BEGIN CERTIFICATE-----

MIIGrjCCBJagAwIBAgITMwAAAATCM9cMfybr0QAAAAAABDANBgkqhkiG9w0BAQwF

ADBbMQswCQYDVQQGEwJVUzEeMBwGA1UEChMVTWljcm9zb2Z0IENvcnBvcmF0aW9u

MSwwKgYDVQQDEyNNaWNyb3NvZnQgUlNBIFNlcnZpY2VzIFJvb3QgQ0EgMjAyMTAe

Fw0yMzA4MDgxODE0NTVaFw0zODA4MDgxODI0NTVaMFUxCzAJBgNVBAYTAlVTMR4w

HAYDVQQKExVNaWNyb3NvZnQgQ29ycG9yYXRpb24xJjAkBgNVBAMTHUF6dXJlIFNl

cnZpY2VzIExpbnV4IEttb2QgUENBMIICIjANBgkqhkiG9w0BAQEFAAOCAg8AMIIC

CgKCAgEAwQAMp1T5lFW9RKdeuXVts2Wcim44ObsCNa4PVMfdpiPNOCPCYFBkyB2o

k/s/8Is5pYxNkjcvNdYPKW+8E8IC1HU6Vj+jR+sdtuFX1mbYV9I4LWNZEWHr/FHn

A2lk8QLGwj9HfElQxKNjEtgkJPfvtp5B3XlPkhMzxZCdzqWZk9qNd8l9PaccSidC

m/BB8dBbf7MirXAphT9FPn5gNAUqmc2Sz2/HcGPp0n1X3VMf/9gemri/MEKScO6r

byLT7rpLnVUNWfSVARM35e0cFkyGfYtDh4LgrNUnl2lpZg/nvCdeR4k4mgYbYGWQ

EppENAJ8Hh3gxKiG7phYShxxG+x5NZdIqhBa71VGgrlqys/9ybZNsqW5iBjleflQ

L7SWz4vbZGkVNDQ1tpWF/UrM4rHfmLiXhofDmN3/lYZ4veeyMkktvmLk9RUcO9X4

MzKVipZGr9a6gDIU5obNAuD5enny3ejD1ny6azSbRY6YYgJx/zgxg93wbVgVMljy

ke8y0QDtZfDi078AuOWhrUzw4t87NfdlZ/NmAJIcildRaICDes6/kW5AOyCfZqV4

vXVD7dokC8pbt7hvmTZeWrGBTSPvo8PiJvRdhQYE2lDiOjtXFElcDG6/xs4XLrUy

P/U1L2Q7F7GgA46KhQILqYkJhmEgrSVc4EsZ2xDFmdHRpSM5EjsCAwEAAaOCAW8w

ggFrMA4GA1UdDwEB/wQEAwIBhjAQBgkrBgEEAYI3FQEEAwIBADAdBgNVHQ4EFgQU

aXzE9BoiCaer0GBMHxlvTYxXNdkwGQYJKwYBBAGCNxQCBAweCgBTAHUAYgBDAEEw

DwYDVR0TAQH/BAUwAwEB/zAfBgNVHSMEGDAWgBQODLFkab0tsdVrJqZH6lZOgMPt

ijBmBgNVHR8EXzBdMFugWaBXhlVodHRwOi8vd3d3Lm1pY3Jvc29mdC5jb20vcGtp

b3BzL2NybC9NaWNyb3NvZnQlMjBSU0ElMjBTZXJ2aWNlcyUyMFJvb3QlMjBDQSUy

MDIwMjEuY3JsMHMGCCsGAQUFBwEBBGcwZTBjBggrBgEFBQcwAoZXaHR0cDovL3d3

dy5taWNyb3NvZnQuY29tL3BraW9wcy9jZXJ0cy9NaWNyb3NvZnQlMjBSU0ElMjBT

ZXJ2aWNlcyUyMFJvb3QlMjBDQSUyMDIwMjEuY3J0MA0GCSqGSIb3DQEBDAUAA4IC

AQB2eZw8jfATH/wiLEpIA4Npc3+f6KhmsMlbC5o+ud3mkKMy7O3IgUP3nITvtFPV

ekyfGQZB3Hm0dOVCNaGZ6BLYD4iEXD6I1Z2XqUayKitGZaagOjAjr2piRpcwGSql

V8lVq1EfKH/iJYf/408D/hkH8M/6TQqZRSjpsmeX/PxYXKZrEKr6XQsUy1dGq7oR

UTc6WU0iy7WMagrqQAQlGpZpSehhoGvodwJoSGhPM9/GDIiEiwXT2hkswJX8/MQQ

T8O9Is0aLAgf+bwuk9Ng8TDNr/m8B2VXYrfcW2OTlJy7kXh8LmiQfxV7JtS8UKSx

OL+AXJtcAn3MBMscG+Lb3SGoQywGeNqCeeglIvMeOYhFrQ5WT3Ob04ZHAbt+aQ/r

psceMSMsE3RwcCANZhq98/6kh8cUsblmJbBgUV4pFJtEMjmUByZa8aRfABM7FUZ4

My/GJL6iPgcqzCTofkc7Z50Fa3NjXEyGzWMae3mS/djRePlr3RaTBTELCdtHVG/H

OFIyldD/wdlzvoOIkNc7UoIQPbjvxM0qCb6ruQiifCjvo8KFXjdmft/Dh3h60idH

g2Zz8q2u48vpBVBwxv5mJOF6ioYTpJpMtLfFgAOdTxIma89Ibja866Sr73Sg/J0b

KoeRpZWk8vqiJUl9PAk+JMqy8Fe/DoKq5OYT3zeZuVxGUQ==

-----END CERTIFICATE-----

Linux kmod PCA Details

Serial Number # 3300000004c233d70c7f26ebd1000000000004

Valid Until # 08/Aug/2038