Hinweis

Für den Zugriff auf diese Seite ist eine Autorisierung erforderlich. Sie können versuchen, sich anzumelden oder das Verzeichnis zu wechseln.

Für den Zugriff auf diese Seite ist eine Autorisierung erforderlich. Sie können versuchen, das Verzeichnis zu wechseln.

Microsoft 365 ist eine Produktivitätssuite, die Tools für cloudbasierte Dateispeicherung, Zusammenarbeit, Business Intelligence (BI) und Customer Relationship Management (CRM) bereitstellt. Es hilft Benutzern, ihre Dokumente in Ihrer organization und mit externen Partnern auf optimierte und effiziente Weise freizugeben. Die Verwendung von Microsoft 365 könnte Ihre vertraulichen Daten nicht nur intern, sondern auch für externe Mitarbeiter verfügbar machen oder noch schlimmer, sie über einen freigegebenen Link öffentlich verfügbar zu machen. Solche Vorfälle können aufgrund eines böswilligen Akteurs oder eines unwissenden Mitarbeiters auftreten. Microsoft 365 bietet auch ein großes App-Ökosystem von Drittanbietern, um die Produktivität zu steigern. Die Verwendung dieser Apps kann Ihre organization dem Risiko von schädlichen Apps oder der Verwendung von Apps mit übermäßigen Berechtigungen aussetzen.

Wenn Sie Microsoft 365 mit Defender for Cloud Apps verbinden, erhalten Sie bessere Einblicke in die Aktivitäten Ihrer Benutzer. Es hilft bei der Erkennung von Bedrohungen mithilfe von Machine Learning-basierten Anomalieerkennungen und Informationsschutzerkennungen, z. B. beim Erkennen der Freigabe externer Informationen. Außerdem werden automatisierte Wiederherstellungskontrollen angewendet und Bedrohungen von aktivierten Drittanbieter-Apps in Ihrem organization erkannt.

Defender for Cloud Apps kann direkt in die Überwachungsprotokolle von Microsoft 365 integriert werden und bietet Schutz für alle unterstützten Dienste. Eine Liste der unterstützten Dienste finden Sie unter Microsoft 365-Dienste, die die Überwachung unterstützen.

Verwenden Sie diesen App-Connector, um auf SSPM-Features (SaaS Security Posture Management) über Sicherheitskontrollen zuzugreifen, die in der Microsoft-Sicherheitsbewertung angegeben sind. Weitere Informationen.

Dateiüberprüfungsupdates für Microsoft 365

Um die Effizienz und Genauigkeit der Dateiüberprüfung in Microsoft 365-Umgebungen zu verbessern, Defender for Cloud Apps den Dateiüberprüfungsprozess für Microsoft 365 aktualisiert. Es sei denn, Sie aktivieren Informationsschutzrichtlinien, Defender for Cloud Apps überprüft oder speichert keine Organisationsdateien.

Wenn Sie Informationsschutzrichtlinien aktiv verwenden, können Organisationsdateien aufgrund einer hohen Menge an Dateiüberprüfungsaktivitäten eine erhebliche Überprüfungsdauer aufweisen.

Defender for Cloud Apps neue Verbesserungen bei der Dateiüberprüfung für SharePoint und OneDrive hinzugefügt:

Schnellere Scangeschwindigkeit nahezu in Echtzeit für Dateien in SharePoint und OneDrive.

Bessere Identifizierung für die Zugriffsebene einer Datei in SharePoint: Die Dateizugriffsebene in SharePoint ist standardmäßig als Intern und nicht als Privat gekennzeichnet (da auf jede Datei in SharePoint der Websitebesitzer und nicht nur der Dateibesitzer zugreifen kann).

Hinweis

Diese Änderung kann sich auf Ihre Dateirichtlinien auswirken (wenn eine Dateirichtlinie nach internen oder privaten Dateien in SharePoint sucht).

Hauptbedrohungen

- Kompromittierte Konten und Insider-Bedrohungen

- Datenlecks

- Unzureichendes Sicherheitsbewusstsein

- Schädliche Drittanbieter-Apps

- Schadsoftware

- Phishing

- Ransomware

- Nicht verwaltetes Bring Your Own Device (BYOD)

Wie Defender for Cloud Apps ihre Umgebung schützt

- Erkennen von Cloudbedrohungen, kompromittierten Konten und böswilligen Insidern

- Ermitteln, Klassifizieren, Bezeichnen und Schützen regulierter und vertraulicher Daten, die in der Cloud gespeichert sind

- Ermitteln und Verwalten von OAuth-Apps, die Zugriff auf Ihre Umgebung haben

- Erzwingen von DLP- und Compliancerichtlinien für in der Cloud gespeicherte Daten

- Beschränken der Gefährdung freigegebener Daten und Erzwingen von Richtlinien für die Zusammenarbeit

- Verwenden des Überwachungspfads von Aktivitäten für forensische Untersuchungen

Steuern von Microsoft 365 mit integrierten Richtlinien und Richtlinienvorlagen

Sie können die folgenden integrierten Richtlinienvorlagen verwenden, um potenzielle Bedrohungen zu erkennen und zu benachrichtigen:

| Typ | Name |

|---|---|

| Integrierte Richtlinie zur Anomalieerkennung |

Aktivität von anonymen IP-Adressen Aktivität aus seltenen Ländern Aktivität von verdächtigen IP-Adressen Unmöglicher Ortswechsel Aktivität, die vom beendeten Benutzer ausgeführt wird (erfordert Microsoft Entra ID als IdP) Schadsoftwareerkennung Mehrere fehlgeschlagene Anmeldeversuche Ransomware-Erkennung Verdächtige E-Mail-Löschaktivität (Vorschau) Verdächtige Posteingangsweiterleitung Ungewöhnliche Dateilöschaktivitäten Ungewöhnliche Dateifreigabeaktivitäten Ungewöhnliche Aktivitäten zum Herunterladen mehrerer Dateien |

| Aktivitätsrichtlinienvorlage | Anmeldung von einer riskanten IP-Adresse Massendownload durch einen einzelnen Benutzer Potenzielle Ransomware-Aktivität Änderung der Zugriffsebene (Teams) Externer Benutzer hinzugefügt (Teams) Massenlöschung (Teams) |

| Dateirichtlinienvorlage | Erkennen einer Datei, die für eine nicht autorisierte Domäne freigegeben wurde Erkennen einer Datei, die mit persönlichen E-Mail-Adressen geteilt wurde Erkennen von Dateien mit PII/PCI/PHI |

| Anomalieerkennungsrichtlinie für OAuth-Apps |

Irreführender OAuth-App-Name Irreführender Herausgebername für eine OAuth-App Zustimmung der böswilligen OAuth-App |

Weitere Informationen zum Erstellen von Richtlinien finden Sie unter Erstellen einer Richtlinie.

Automatisieren von Governancekontrollen

Zusätzlich zur Überwachung auf potenzielle Bedrohungen können Sie die folgenden Microsoft 365-Governanceaktionen anwenden und automatisieren, um erkannte Bedrohungen zu beheben:

| Typ | Aktion |

|---|---|

| Datengovernance |

OneDrive: – Berechtigungen für übergeordnete Ordner erben - Datei/Ordner privat machen - Datei/Ordner in Administratorquarantäne versetzen – Datei/Ordner in Benutzerquarantäne versetzen - Papierkorbdatei/Ordner – Entfernen eines bestimmten Mitarbeiters – Entfernen externer Projektmitarbeiter in Datei/Ordner – Anwenden Microsoft Purview Information Protection Vertraulichkeitsbezeichnung – Entfernen Microsoft Purview Information Protection Vertraulichkeitsbezeichnung Sharepoint: – Berechtigungen für übergeordnete Ordner erben - Datei/Ordner privat machen - Datei/Ordner in Administratorquarantäne versetzen – Datei/Ordner in Benutzerquarantäne versetzen – Datei/Ordner in Benutzerquarantäne versetzen und Besitzerberechtigungen hinzufügen - Papierkorbdatei/Ordner – Entfernen externer Projektmitarbeiter in Datei/Ordner – Entfernen eines bestimmten Mitarbeiters – Anwenden Microsoft Purview Information Protection Vertraulichkeitsbezeichnung – Entfernen Microsoft Purview Information Protection Vertraulichkeitsbezeichnung |

| Benutzergovernance | – Benutzer bei Warnung benachrichtigen (über Microsoft Entra ID) – Benutzer muss sich erneut anmelden (über Microsoft Entra ID) – Benutzer anhalten (über Microsoft Entra ID) |

| OAuth-App-Governance | – Widerrufen der OAuth-App-Berechtigung |

Weitere Informationen zum Beheben von Bedrohungen durch Apps finden Sie unter Steuern verbundener Apps.

Schützen von Microsoft 365 in Echtzeit

Überprüfen Sie unsere bewährten Methoden zum Schützen und Zusammenarbeiten mit externen Benutzern sowie zum Blockieren und Schützen des Downloads vertraulicher Daten auf nicht verwaltete oder riskante Geräte.

Defender for Cloud Apps Integration in Microsoft 365

Defender for Cloud Apps unterstützt die ältere dedizierte Microsoft 365-Plattform und die neuesten Angebote von Microsoft 365-Diensten, die häufig als vNext-Releasefamilie von Microsoft 365 bezeichnet werden.

In einigen Fällen unterscheidet sich ein vNext-Dienstrelease auf verwaltungs- und Verwaltungsebene geringfügig vom Standardangebot von Microsoft 365.

Überwachungsprotokollierung

Defender for Cloud Apps lässt sich direkt in die Überwachungsprotokolle von Microsoft 365 integrieren und empfängt alle überwachten Ereignisse von allen unterstützten Diensten. Eine Liste der unterstützten Dienste finden Sie unter Microsoft 365-Dienste, die die Überwachung unterstützen.

Die Überwachungsprotokollierung des Exchange-Administrators ist in Microsoft 365 standardmäßig aktiviert. Es protokolliert ein Ereignis im Microsoft 365-Überwachungsprotokoll, wenn ein Administrator (oder ein Benutzer mit Administratorrechten) eine Änderung an Ihrer Exchange Online organization vornimmt. Änderungen, die über das Exchange Admin Center oder durch Ausführen eines Cmdlets in Windows PowerShell vorgenommen werden, werden im Exchange-Administratorüberwachungsprotokoll protokolliert. Weitere Informationen zur Administratorüberwachungsprotokollierung in Exchange finden Sie unter Administratorüberwachungsprotokollierung.

Ereignisse aus Exchange, Power BI und Teams werden nur angezeigt, nachdem Aktivitäten aus diesen Diensten im Portal erkannt wurden.

Multi-Geo-Bereitstellungen werden nur für OneDrive unterstützt.

Ereignisse aus Exchange spiegeln den Akteur wider, der entweder die Anwendung oder der Benutzer ist, der die Aktion ausgeführt hat.

Microsoft Entra Integration

Wenn Ihre Microsoft Entra ID so festgelegt ist, dass sie automatisch mit den Benutzern in Ihrer lokalen Active Directory-Umgebung synchronisiert wird, setzen die Einstellungen in der lokalen Umgebung die Microsoft Entra Einstellungen außer Kraft, und die Verwendung der Aktion Benutzergovernance anhalten wird wiederhergestellt.

Für Microsoft Entra Anmeldeaktivitäten werden Defender for Cloud Apps nur interaktive Anmeldeaktivitäten und Anmeldeaktivitäten aus älteren Protokollen wie ActiveSync angezeigt.

Hinweis

Microsoft Defender for Cloud Apps zeigt nicht interaktive Anmeldeereignisse in bestimmten Szenarien an, z. B. Anmeldeaktivitäten mit der Bezeichnung

Call: OrgIdWsTrust2:process.Nicht interaktive Anmeldeaktivitäten können im Microsoft Entra Überwachungsprotokoll angezeigt werden.

Wenn Office-Apps aktiviert sind, werden Auch Gruppen, die Teil von Microsoft 365 sind, aus den jeweiligen Office-Apps in Defender for Cloud Apps importiert. Wenn Beispielsweise SharePoint aktiviert ist, werden Microsoft 365-Gruppen als SharePoint-Gruppen importiert.

Quarantäneunterstützung

In SharePoint und OneDrive unterstützt Defender for Cloud Apps die Benutzerquarantäne nur für Dateien in Bibliotheken für freigegebene Dokumente (SharePoint Online) und Dateien in der Dokumentbibliothek (OneDrive for Business).

In SharePoint unterstützt Defender for Cloud Apps Quarantäneaufgaben nur für Dateien mit freigegebenen Dokumenten im Pfad in Englisch.

Verbinden von Microsoft 365 mit Microsoft Defender for Cloud Apps

Dieser Abschnitt enthält Anweisungen zum Herstellen einer Verbindung Microsoft Defender for Cloud Apps mit Ihrem vorhandenen Microsoft 365-Konto mithilfe der App-Connector-API. Diese Verbindung bietet Ihnen Einblick in die Verwendung von Microsoft 365 und kontrolle. Informationen dazu, wie Defender for Cloud Apps Microsoft 365 schützt, finden Sie unter Schützen von Microsoft 365.

Verwenden Sie diesen App-Connector, um auf SSPM-Features (SaaS Security Posture Management) über Sicherheitskontrollen zuzugreifen, die in der Microsoft-Sicherheitsbewertung angegeben sind. Weitere Informationen.

Voraussetzungen

Um die Dateiüberwachung von Microsoft 365-Dateien zu aktivieren, müssen Sie eine relevante Microsoft Entra Admin-ID verwenden, z. B. Anwendungsadministrator oder Cloudanwendungsadministrator. Weitere Informationen finden Sie unter Microsoft Entra integrierten Rollen.

Sie müssen über mindestens eine zugewiesene Microsoft 365-Lizenz verfügen, um Microsoft 365 mit Defender for Cloud Apps verbinden zu können.

Um die Überwachung von Microsoft 365-Aktivitäten in Defender for Cloud Apps zu ermöglichen, müssen Sie die Überwachung in Microsoft Purview aktivieren.

Die Exchange-Postfachüberwachungsprotokollierung muss für jedes Benutzerpostfach aktiviert sein, bevor die Benutzeraktivität in Exchange Online protokolliert wird. Weitere Informationen finden Sie unter Exchange-Postfachaktivitäten.

Sie müssen die Überwachung in Power BI aktivieren , um die Protokolle von dort abzurufen. Sobald die Überwachung aktiviert ist, erhält Defender for Cloud Apps die Protokolle (mit einer Verzögerung von 24 bis 72 Stunden).

Sie müssen die Überwachung in Dynamics 365 aktivieren, um die Protokolle von dort abzurufen. Sobald die Überwachung aktiviert ist, erhält Defender for Cloud Apps die Protokolle (mit einer Verzögerung von 24 bis 72 Stunden).

Sie müssen den Dienstprinzipal aktivieren , um Unterstützung für die Erkennung und Reaktion auf Schadsoftware zu erhalten (diese Dienst-API ist standardmäßig aktiviert). Sobald die API aktiviert ist, beginnt Defender for Cloud Apps mit dem Abrufen der Protokolle (mit einer Verzögerung von 24 bis 72 Stunden).

So verbinden Sie Microsoft 365 mit Defender for Cloud Apps:

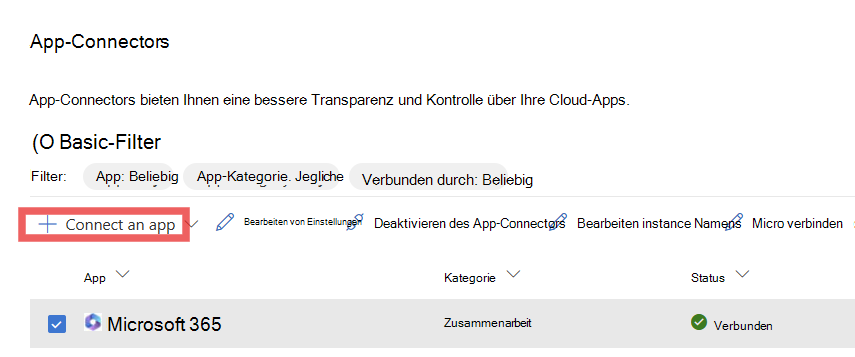

Wählen Sie im Microsoft Defender Portal die Option Einstellungen aus. Wählen Sie dann Cloud-Apps aus. Wählen Sie unter Verbundene Appsdie Option App-Connectors aus.

Wählen Sie auf der Seite App-Connectorsdie Option +App verbinden und dann Microsoft 365 aus.

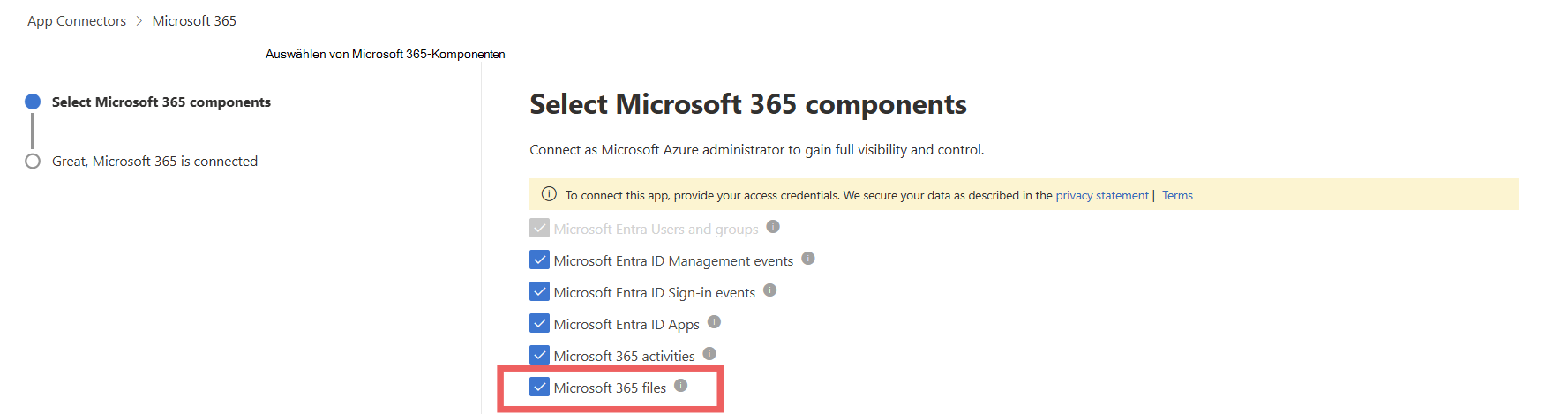

Wählen Sie auf der Seite Microsoft 365-Komponenten auswählen die Komponenten aus, die Sie schützen möchten, und wählen Sie dann Verbinden aus. Standardmäßig sind alle Komponenten für maximalen Schutz ausgewählt.

Hinweis

- Im Januar 2026 wurden die Standardwerte hinzugefügt, um eine vollständige Sicherheitsabdeckung zu unterstützen. Wenn Sie Ihre Anwendung vor Januar 2026 konfiguriert haben, stellen Sie sicher, dass Sie alle Standardoptionen auswählen und erneut Verbinden auswählen, um Ihre Konfiguration zu aktualisieren.

- Für maximalen Schutz wird empfohlen, alle Microsoft 365-Komponenten auszuwählen. Einige Funktionen zur Bedrohungserkennung und -reaktion funktionieren nur, wenn alle erforderlichen Komponenten ordnungsgemäß ausgewählt sind.

- Um den Schutz für Microsoft 365-Dateien zu aktivieren, müssen Sie Defender for Cloud Apps Dateiüberwachung aktivieren (Einstellungen>Cloud-Apps-Dateien>>Dateiüberwachung aktivieren).

Wählen Sie auf der Seite Dem Link folgen die Option Microsoft 365 verbinden aus.

Nachdem Microsoft 365 als erfolgreich verbunden angezeigt wurde, wählen Sie Fertig aus.

Wählen Sie im Microsoft Defender Portal die Option Einstellungen aus. Wählen Sie dann Cloud-Apps aus. Wählen Sie unter Verbundene Appsdie Option App-Connectors aus.

Stellen Sie sicher, dass der status des verbundenen App-Connectors Verbunden ist.

SaaS Security Posture Management (SSPM)-Daten werden im Microsoft Defender Portal auf der Seite Sicherheitsbewertung angezeigt. Weitere Informationen finden Sie unter Sicherheitsstatusverwaltung für SaaS-Apps.

Hinweis

- Nach dem Herstellen einer Verbindung mit Microsoft 365 werden Daten aus der letzten Woche angezeigt, einschließlich aller Anwendungen von Drittanbietern, die mit Microsoft 365 verbunden sind und APIs pullen. Für Apps von Drittanbietern, die keine APIs vor der Verbindung pullen, werden Ereignisse angezeigt, die mit dem Herstellen einer Verbindung mit Microsoft 365 beginnen, da Defender for Cloud Apps alle APIs aktiviert, die standardmäßig deaktiviert sind.

- Dateien und Ordner, die in SharePoint oder OneDrive öffentlich freigegeben (für "jeder" freigegeben) sind, werden möglicherweise fälschlicherweise als privat angezeigt.

Wenn Sie Probleme beim Herstellen einer Verbindung mit der App haben, finden Sie weitere Informationen unter Problembehandlung für App-Connectors.

Nächste Schritte

Wenn Probleme auftreten, helfen wir Ihnen gerne weiter. Um Unterstützung oder Support für Ihr Produktproblem zu erhalten, öffnen Sie ein Supportticket.