Hinweis

Für den Zugriff auf diese Seite ist eine Autorisierung erforderlich. Sie können versuchen, sich anzumelden oder das Verzeichnis zu wechseln.

Für den Zugriff auf diese Seite ist eine Autorisierung erforderlich. Sie können versuchen, das Verzeichnis zu wechseln.

Gilt für:  Mitarbeitermandanten

Mitarbeitermandanten  Externe Mandanten (weitere Informationen)

Externe Mandanten (weitere Informationen)

Mithilfe der Einstellungen für die externe Zusammenarbeit können Sie angeben, welche Rollen in Ihrer Organisation externe Benutzer zur B2B-Zusammenarbeit einladen können. Zu diesen Einstellungen gehören auch Optionen zum Zulassen oder Blockieren bestimmter Domänen sowie Optionen zum Einschränken, was externe Gastbenutzer in Ihrem Microsoft Entra-Verzeichnis sehen können. Die folgenden Optionen stehen zur Verfügung:

Bestimmen des Gastbenutzerzugriffs: Mit der externen Microsoft Entra-ID können Sie einschränken, welche externen Gastbenutzer in Ihrem Microsoft Entra-Verzeichnis angezeigt werden können. Sie können zum Beispiel die Anzeige von Gruppenmitgliedschaften für Gastbenutzer einschränken oder Gastbenutzern nur die Anzeige ihrer eigenen Profilinformationen erlauben.

Geben Sie an, wer Gäste einladen kann: Standardmäßig können alle Benutzer in Ihrer Organisation, einschließlich Gastbenutzer der B2B-Zusammenarbeit, externe Benutzer zur B2B-Zusammenarbeit einladen. Wenn Sie die Möglichkeit zum Versenden von Einladungen einschränken möchten, können Sie die Funktion für alle Benutzer aktivieren bzw. deaktivieren oder auf bestimmte Rollen beschränken.

Aktivieren Sie die Self-Service-Registrierung von Gastbenutzern über Benutzerflüsse: Für Anwendungen, die Sie erstellen, können Sie Benutzerflüsse erstellen, die es einem Benutzer ermöglichen, sich für eine App zu registrieren und ein neues Gastkonto zu erstellen. Sie können das Feature in Ihren Einstellungen für die externe Zusammenarbeit aktivieren und dann Ihrer App einen Self-Service-Benutzerablauf für die Registrierung hinzufügen.

Zulassen oder Blockieren von Domänen: Sie können Einschränkungen für die Zusammenarbeit verwenden, um Einladungen zu den von Ihnen angegebenen Domänen zuzulassen oder zu verweigern. Ausführliche Informationen finden Sie unter Zulassen oder Blockieren von Domänen.

Für die B2B-Zusammenarbeit mit anderen Microsoft Entra-Organisationen sollten Sie auch Ihre mandantenübergreifenden Zugriffseinstellungen überprüfen, um sicherzustellen, dass Ihre eingehende und ausgehende B2B-Zusammenarbeit und der Umfangszugriff auf bestimmte Benutzer, Gruppen und Anwendungen gewährleistet sind.

Hinweis

Im Juli 2025 beginnt Microsoft mit dem Rollout eines Updates für die Anmeldeerfahrung von Gastbenutzern für die B2B-Zusammenarbeit. Der Rollout wird bis Ende 2025 fortgesetzt. Mit diesem Update greifen Gastbenutzer zunächst auf die Branding-Anmeldeseite Ihrer Organisation zu. Nachdem sie ihre E-Mail-Adresse eingegeben und "Weiter" ausgewählt haben, werden sie zur Anmeldeseite ihrer eigenen Organisation umgeleitet, um ihre Anmeldeinformationen anzugeben. Gastbenutzer sehen die Marke und den URL-Endpunkt ihres Heimatmandanten. Dieser Schritt sorgt für mehr Klarheit darüber, welche Anmeldeinformationen verwendet werden sollen. Nach erfolgreicher Authentifizierung in ihrer eigenen Organisation werden Gastbenutzer an Ihre Organisation zurückgesendet, um den Anmeldevorgang abzuschließen. Dieses Update wurde entwickelt, um die Anmeldung für Gäste aus anderen Organisationen weniger verwirrend zu machen. Vor dem Rollout ist keine administrative Aktion erforderlich. Wir empfehlen, Ihre aktuelle B2B-Konfiguration für die Zusammenarbeit zu überprüfen, um mögliche Auswirkungen zu bewerten.

Konfigurieren von Einstellungen im Portal

Im Microsoft Entra Admin Center müssen Sie der Rolle "Globaler Administrator" zugewiesen sein, um die Seite "Einstellungen für die externe Zusammenarbeit" zu aktivieren und die Einstellungen zu aktualisieren. Wenn Sie Microsoft Graph verwenden, stehen möglicherweise weniger privilegierte Rollen für einzelne Einstellungen zur Verfügung; siehe Konfigurieren von Einstellungen mit Microsoft Graph weiter unten in diesem Artikel.

So konfigurieren Sie den Gastzugriff für Benutzer

Melden Sie sich beim Microsoft Entra Admin Center an.

Navigieren Sie zu Entra ID>Externe Identitäten>Einstellungen für externe Zusammenarbeit.

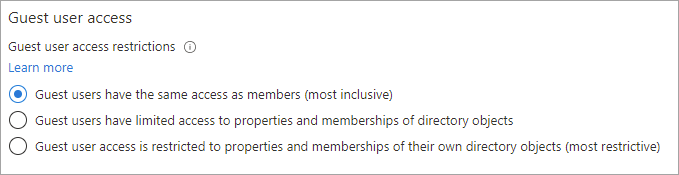

Wählen Sie unter "Gastbenutzerzugriff" die Zugriffsebene aus, über die Gastbenutzer verfügen sollen:

Gastbenutzer haben denselben Zugriff wie Mitglieder (einschließlich): Diese Option ermöglicht Gästen den gleichen Zugriff auf Microsoft Entra-Ressourcen und Verzeichnisdaten wie Mitgliederbenutzer.

Gastbenutzer haben eingeschränkten Zugriff auf Eigenschaften und Mitgliedschaften von Verzeichnisobjekten: (Standard) Diese Einstellung blockiert Gäste von bestimmten Verzeichnisaufgaben, z. B. das Aufzählen von Benutzern, Gruppen oder anderen Verzeichnisressourcen. Gäste können die Mitgliedschaft in allen nicht ausgeblendeten Gruppen anzeigen. Weitere Informationen zu Standard-Gastberechtigungen.

Der Gastbenutzerzugriff ist auf Eigenschaften und Mitgliedschaften ihrer eigenen Verzeichnisobjekte (am restriktivsten) beschränkt: Mit dieser Einstellung können Gäste nur auf ihre eigenen Profile zugreifen. Gäste dürfen die Profile, Gruppen oder Gruppenmitgliedschaften anderer Benutzer nicht sehen.

So legen Sie die Einstellungen für die Einladung von Gästen fest

Melden Sie sich beim Microsoft Entra Admin Center an.

Navigieren Sie zu Entra ID>Externe Identitäten>Einstellungen für externe Zusammenarbeit.

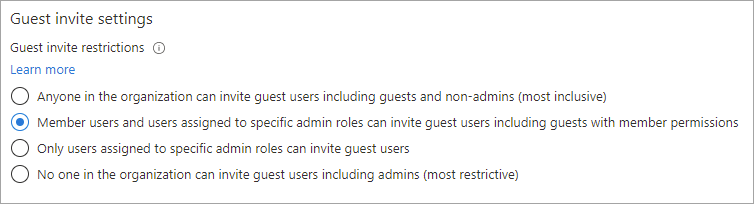

Wählen Sie unter " Einstellungen für Gastseinladungen" die entsprechenden Einstellungen aus:

- Jeder Benutzer (auch Gäste und Nicht-Administratoren) in der Organisation kann Gastbenutzer einladen (umfassendste Einstellung): Um Gästen in der Organisation zu erlauben, andere Gäste einzuladen, einschließlich Benutzer*innen, die keine Mitglieder einer Organisation sind, aktivieren Sie dieses Optionsfeld.

- Mitgliederbenutzer und Benutzer, die bestimmten Administratorrollen zugewiesen sind, können Gastbenutzer einschließlich Gäste mit Mitgliedsberechtigungen einladen: Um Mitgliedsbenutzern und Benutzern mit bestimmten Administratorrollen das Einladen von Gästen zu ermöglichen, wählen Sie dieses Optionsfeld aus.

- Nur Benutzer, die bestimmten Administratorrollen zugewiesen sind, können Gastbenutzer einladen: Um nur benutzern mit Benutzeradministrator - oder Gast-Einladungsrollen das Einladen von Gästen zu erlauben, wählen Sie dieses Optionsfeld aus.

- Niemand in der Organisation kann Gastbenutzer einschließlich Administratoren (am restriktivsten) einladen: Um allen Personen in der Organisation das Einladen von Gästen zu verweigern, wählen Sie dieses Optionsfeld aus.

So konfigurieren Sie die Self-Service-Anmeldung von Gästen

Melden Sie sich beim Microsoft Entra Admin Center an.

Navigieren Sie zu Entra ID>Externe Identitäten>Einstellungen für externe Zusammenarbeit.

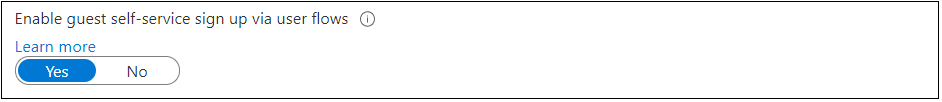

Wählen Sie unter "Gast-Self-Service-Registrierung über Benutzerflüsse aktivieren" die Option "Ja " aus, wenn Sie Benutzerflüsse erstellen möchten, mit denen Benutzer sich für Apps registrieren können. Weitere Informationen zu dieser Einstellung finden Sie unter Hinzufügen eines Self-Service-Registrierungsbenutzerablaufs zu einer App.

So legen Sie die Einstellungen für das Verlassen bei externen Benutzern fest

Melden Sie sich beim Microsoft Entra Admin Center an.

Navigieren Sie zu Entra ID>Externe Identitäten>Einstellungen für externe Zusammenarbeit.

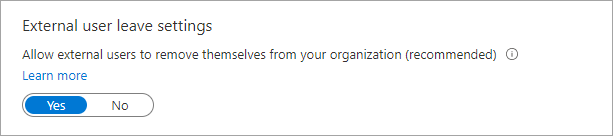

Unter Einstellungen für das Verlassen durch externe Benutzer können Sie steuern, ob externe Benutzer sich selbst aus Ihrer Organisation entfernen können.

- Ja: Benutzer können die Organisation selbst verlassen, ohne dass sie von Ihrem Administrator oder Ihrem Datenschutzkontakt genehmigt werden.

- Nein: Benutzer können Ihre Organisation nicht selbst verlassen. Es wird eine Nachricht angezeigt, in der sie aufgefordert werden, sich an Ihre Administratoren oder Datenschutzkontakte zu wenden, um aus Ihrer Organisation entfernt zu werden.

Wichtig

Sie können Einstellungen zum Austritt externer Benutzer nur konfigurieren, wenn Sie Ihrem Microsoft Entra-Mandanten Ihre Datenschutzinformationen hinzugefügt haben. Andernfalls ist diese Einstellung nicht verfügbar.

So konfigurieren Sie Einschränkungen für die Zusammenarbeit (Domänen zulassen oder blockieren)

Wichtig

Microsoft empfiehlt, Rollen mit den geringsten Berechtigungen zu verwenden. Diese Vorgehensweise trägt zur Verbesserung der Sicherheit für Ihre Organisation bei. Globaler Administrator ist eine rolle mit hoher Berechtigung, die auf Notfallszenarien beschränkt sein sollte oder wenn Sie keine vorhandene Rolle verwenden können.

Melden Sie sich beim Microsoft Entra Admin Center an.

Navigieren Sie zu Entra ID>Externe Identitäten>Einstellungen für externe Zusammenarbeit.

Unter Einschränkungen für die Zusammenarbeit können Sie auswählen, ob Sie Einladungen zu den von Ihnen angegebenen Domänen zulassen oder verweigern und bestimmte Domänennamen in die Textfelder eingeben möchten. Geben Sie für mehrere Domänen jede Domäne in einer neuen Zeile ein. Weitere Informationen finden Sie unter Zulassen oder Blockieren von Einladungen für B2B-Benutzer aus bestimmten Organisationen.

Konfigurieren von Einstellungen mit Microsoft Graph

Einstellungen für die externe Zusammenarbeit können mithilfe der Microsoft Graph-API konfiguriert werden:

- Verwenden Sie für Gastbenutzerzugriffseinschränkungen und Gasteinladungseinschränkungen den Ressourcentyp authorizationPolicy.

- Um die Einstellung "Self-Service-Anmeldung für Gastbenutzer über Benutzerflüsse aktivieren" zu verwenden, nutzen Sie den Ressourcentyp "authenticationFlowsPolicy".

- Für Einstellungen für das Verlassen bei externen Benutzen verwenden Sie den Ressourcentyp Externe Identitäten.

- Verwenden Sie für einmalige E-Mail-Kennungseinstellungen (jetzt auf der Seite "Alle Identitätsanbieter " im Microsoft Entra Admin Center) den Ressourcentyp "emailAuthenticationMethodConfiguration" .

Zuweisen der Rolle „Gasteinladender“ an einen Benutzer

Mit der Rolle " Gasteinladung" können Sie einzelnen Benutzern die Möglichkeit geben, Gäste einzuladen, ohne ihnen eine höhere Administratorrolle zuzuweisen. Benutzer mit der Rolle "Guest Inviter" können Gäste auch dann einladen, wenn die Option "Nur Benutzern, die bestimmten Administratorrollen zugewiesen sind, Gastbenutzer einladen" ausgewählt ist (unter den Einstellungen für Gastseinladungen).

Hier ist ein Beispiel, das zeigt, wie Sie Microsoft Graph PowerShell verwenden, um der Guest Inviter Rolle einen Benutzer hinzuzufügen:

Import-Module Microsoft.Graph.Identity.DirectoryManagement

$roleName = "Guest Inviter"

$role = Get-MgDirectoryRole | where {$_.DisplayName -eq $roleName}

$userId = <User Id/User Principal Name>

$DirObject = @{

"@odata.id" = "https://graph.microsoft.com/v1.0/directoryObjects/$userId"

}

New-MgDirectoryRoleMemberByRef -DirectoryRoleId $role.Id -BodyParameter $DirObject

Anmeldeprotokolle für B2B-Benutzer

Wenn sich ein B2B-Benutzer für die Zusammenarbeit bei einem Ressourcenmandanten anmeldet, wird sowohl im Stammmandanten als auch im Ressourcenmandanten ein Anmeldeprotokoll generiert. Diese Protokolle enthalten Informationen wie die verwendete Anwendung, E-Mail-Adressen, den Mandantennamen und die Mandanten-ID für den Stammmandanten und den Ressourcenmandanten.

Nächste Schritte

Weitere Artikel zur Microsoft Entra B2B-Zusammenarbeit: