Microsoft Intune verwaltet sicher Identitäten, Apps und Geräte

Da Organisationen Hybrid- und Remotemitarbeiter unterstützen, müssen sie die verschiedenen Geräte verwalten, die auf Organisationsressourcen zugreifen. Mitarbeiter, Schüler und Studenten müssen zusammenarbeiten, von überall aus arbeiten, und sicher auf diese Ressourcen zugreifen sowie eine Verbindung mit ihnen herstellen. Administratoren müssen Organisationsdaten schützen, den Endbenutzerzugriff verwalten und Benutzer von überall aus unterstützen.

✅ Microsoft Intune kann Ihnen bei diesen Herausforderungen und Aufgaben helfen.

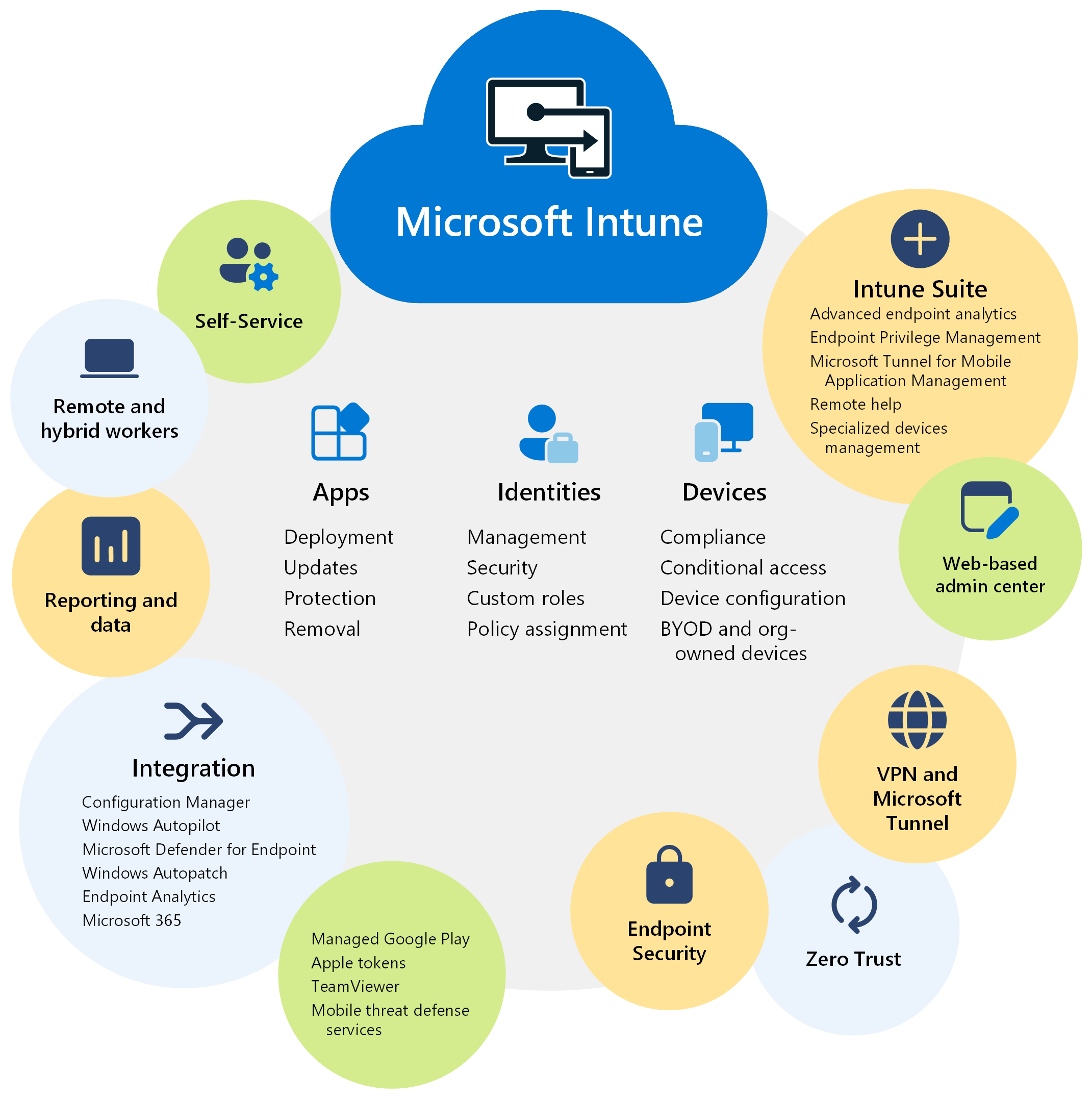

Microsoft Intune ist eine cloudbasierte Lösung für die Endpunktverwaltung. Es verwaltet den Benutzerzugriff auf Organisationsressourcen und vereinfacht die App- und Geräteverwaltung auf Ihren vielen Geräten, einschließlich mobiler Geräte, Desktopcomputer und virtueller Endpunkte.

Sie können den Zugriff und die Daten auf Organisationsgeräten und persönlichen Geräten schützen. Darüber hinaus verfügt Intune über Compliance- und Berichterstellungsfunktionen, die das Zero Trust-Sicherheitsmodell unterstützen.

In diesem Artikel werden einige Features und Vorteile von Microsoft Intune aufgeführt.

Tipp

- Um Intune zu erhalten, wechseln Sie zu Lizenzen, die für Microsoft Intune und Intune-30-Tage-Testversion verfügbar sind.

- Weitere Informationen zu den Intune-Lizenzierungsplänen finden Sie unter Microsoft Intune-Funktionen und Pläne.

- Weitere Informationen dazu, was es bedeutet, cloudnativ zu sein, finden Sie unter Weitere Informationen zu cloudnativen Endpunkten.

Wichtige Features und Vorteile

Zu den wichtigsten Features und Vorteilen von Intune gehören:

✅ Verwalten von Benutzern und Geräten

Mit Intune können Sie Geräte verwalten, die sich im Besitz Ihrer Organisation befinden, und Geräte, die sich im Besitz Ihrer Endbenutzer befinden. Microsoft Intune unterstützt Android-, Android Open Source Project (AOSP), iOS/iPadOS-, Linux Ubuntu Desktop-, macOS- und Windows-Clientgeräte. Mit Intune können Sie diese Geräte verwenden, um mit von Ihnen erstellten Richtlinien sicher auf Organisationsressourcen zuzugreifen.

Für weitere Informationen wechseln Sie zu:

- Verwalten von Identitäten mit Microsoft Intune

- Verwalten von Geräten mit Microsoft Intune

- Unterstützte Betriebssysteme in Microsoft Intune

Hinweis

Wenn Sie lokale Windows Server-Instanzen verwalten, können Sie Configuration Manager verwenden.

✅ Vereinfachen der App-Verwaltung

Intune verfügt über eine integrierte App-Oberfläche, einschließlich App-Bereitstellung, Updates und Entfernung. Sie haben folgende Möglichkeiten:

- Stellen Sie eine Verbindung mit Ihren privaten App-Stores her, und verteilen Sie sie.

- Aktivieren Sie Microsoft 365-Apps, einschließlich Microsoft Teams.

- Bereitstellen von Win32- und branchenspezifischen Apps.

- Erstellen Sie App-Schutzrichtlinien, die Daten innerhalb einer App schützen.

- Verwalten sie den Zugriff auf Apps und ihre Daten.

Weitere Informationen finden Sie unter Verwalten von Apps mit Microsoft Intune.

✅ Automatisieren der Richtlinienbereitstellung

Sie können Richtlinien für Apps, Sicherheit, Gerätekonfiguration, Konformität, bedingten Zugriff und vieles mehr erstellen. Wenn die Richtlinien soweit sind, können Sie diese Richtlinien für Ihre Benutzer- und Gerätegruppen bereitstellen. Um diese Richtlinien zu erhalten, benötigen die Geräte nur Internetzugriff.

Weitere Informationen finden Sie unter Zuweisen von Richtlinien in Microsoft Intune.

✅ Verwenden der Self-Service-Features

Mitarbeiter und Kursteilnehmer können die Unternehmensportal-App und -Website verwenden, um eine PIN/ein Kennwort zurückzusetzen, Apps zu installieren, Gruppen beizutreten und vieles mehr. Sie können die Unternehmensportal anpassen, um Supportanrufe zu reduzieren.

Weitere Informationen finden Sie unter Konfigurieren der Intune-Unternehmensportal-Apps, Unternehmensportal-Website und der Intune-App.

✅ Integration mit Mobile Threat Defense

Intune lässt sich mit Microsoft Defender for Endpoint und Partnerdiensten von Drittanbietern integrieren. Bei diesen Diensten liegt der Fokus auf der Endpunktsicherheit. Sie können Richtlinien erstellen, die auf Bedrohungen reagieren, Echtzeit-Risikoanalysen durchführen und die Behebung automatisieren.

Weitere Informationen finden Sie unter Mobile Threat Defense-Integration in Intune.

✅ Verwenden eines webbasierten Admin Centers

Das Intune Admin Center konzentriert sich auf die Endpunktverwaltung, einschließlich der datengesteuerten Berichterstellung. Administratoren können sich von jedem Gerät mit Internetzugriff beim Admin Center anmelden.

Weitere Informationen finden Sie unter Exemplarische Vorgehensweise im Intune Admin Center. Um sich beim Admin Center anzumelden, wechseln Sie zu Microsoft Intune Admin Center.

Dieses Admin Center verwendet Microsoft Graph REST-APIs, um programmgesteuert auf den Intune-Dienst zuzugreifen. Jede Aktion im Admin Center ist ein Microsoft Graph Aufruf. Wenn Sie mit Graph nicht vertraut sind und mehr erfahren möchten, wechseln Sie zu Graph-Integrationen mit Microsoft Intune.

✅ Erweiterte Endpunktverwaltung und -sicherheit

Die Microsoft Intune Suite bietet verschiedene Features, z. B. Remotehilfe, Verwaltung von Endpunktberechtigungen, Microsoft Tunnel für MAM und mehr.

Weitere Informationen finden Sie unter Intune Suite-Add-On-Features.

Tipp

Erfahren Sie in einem Trainingsmodul, wie Sie mit Microsoft Intune von der modernen Endpunktverwaltung profitieren können.

✅ Verwenden von Microsoft Copilot in Intune für KI-generierte Analysen

Copilot in Intune ist verfügbar und verfügt über Funktionen, die von Copilot für Security unterstützt werden.

Copilot kann vorhandene Richtlinien zusammenfassen und Ihnen weitere Einstellungsinformationen bereitstellen, einschließlich empfohlener Werte und potenzieller Konflikte. Sie können auch Gerätedetails abrufen und Fehler eines Geräts beheben.

Weitere Informationen finden Sie unter Microsoft Copilot in Intune.

Integration in andere Microsoft-Dienste und -Apps

Microsoft Intune lässt sich in andere Microsoft-Produkte und -Dienste integrieren, die sich auf die Endpunktverwaltung konzentrieren, einschließlich:

Configuration Manager für die lokale Endpunktverwaltung und Windows Server, einschließlich der Bereitstellung von Softwareupdates und der Verwaltung von Rechenzentren

Sie können Intune und Configuration Manager zusammen in einem Co-Verwaltungsszenario verwenden, Mandantenanfügung oder beides verwenden. Mit diesen Optionen profitieren Sie von den Vorteilen des webbasierten Admin Centers und können andere cloudbasierte Features verwenden, die in Intune verfügbar sind.

Ausführlichere Informationen finden Sie unter:

Windows Autopilot für moderne Betriebssystembereitstellung

Mit Windows Autopilot können Sie neue Geräte bereitstellen und diese Geräte direkt von einem OEM oder Geräteanbieter an Benutzer senden. Für vorhandene Geräte können Sie ein Reimaging dieser Geräte durchführen, um Windows Autopilot zu verwenden und die neueste Windows-Version bereitzustellen.

Ausführlichere Informationen finden Sie unter:

Endpunktanalysen für Sichtbarkeit und Berichterstellung für Endbenutzererfahrungen, einschließlich Geräteleistung und -zuverlässigkeit

Sie können Endpunktanalysen verwenden, um Richtlinien oder Hardwareprobleme zu identifizieren, die Geräte verlangsamen. Außerdem finden Sie Anleitungen, die Ihnen helfen können, die Endbenutzererfahrung proaktiv zu verbessern und Helpdesktickets zu reduzieren.

Ausführlichere Informationen finden Sie unter:

Microsoft 365 für Office-Apps für Endbenutzerproduktivität, einschließlich Outlook, Teams, SharePoint, OneDrive und mehr

Mit Intune können Sie Microsoft 365 Apps für Benutzer und Geräte in Ihrer Organisation bereitstellen. Sie können diese Apps auch bereitstellen, wenn sich Benutzer zum ersten Mal anmelden.

Ausführlichere Informationen finden Sie unter:

Microsoft Defender for Endpoint, um Unternehmen dabei zu unterstützen, Bedrohungen zu verhindern, zu erkennen, zu untersuchen und darauf zu reagieren

In Intune können Sie eine Dienst-zu-Dienst-Verbindung zwischen Intune und Microsoft Defender for Endpoint erstellen. Wenn sie verbunden sind, können Sie Richtlinien erstellen, die Dateien überprüfen, Bedrohungen erkennen und Bedrohungsstufen an Microsoft Defender for Endpoint melden. Sie können auch Konformitätsrichtlinien erstellen, die ein zulässiges Risikoniveau festlegen. In Kombination mit bedingtem Zugriff können Sie den Zugriff auf Organisationsressourcen für Geräte blockieren, die nicht konform sind.

Ausführlichere Informationen finden Sie unter:

Windows Autopatch für automatisches Patchen von Windows, Microsoft 365 Apps für Unternehmen, Microsoft Edge und Microsoft Teams

Windows Autopatch ist ein cloudbasierter Dienst. Ee hält Software auf dem neuesten Stand, bietet Benutzern die neuesten Produktivitätstools, minimiert die lokale Infrastruktur und hilft Ihren IT-Administratoren, sich auf andere Projekte zu konzentrieren. Windows Autopatch verwendet Microsoft Intune zum Verwalten von Patches für Geräte, die bei Intune registriert sind oder für Geräte mit Co-Verwaltung (Intune + Configuration Manager).

Ausführlichere Informationen finden Sie unter:

Integration in Geräte und Apps von Drittanbietern

Das Intune Admin Center erleichtert das Herstellen einer Verbindung mit verschiedenen Partnerdiensten, wie z. B.:

Managed Google Play für Android-Apps: Wenn Sie eine Verbindung mit Ihrem verwalteten Google Play-Konto herstellen, können Administratoren auf den privaten Store Ihrer Organisation für Android-Apps zugreifen und diese Apps auf Ihren Geräten bereitstellen.

Weitere Informationen finden Sie unter Hinzufügen von Managed Google Play-Apps zu Android Enterprise-Geräten mit Intune.

Apple-Token und -Zertifikate für Registrierung und Apps: Wenn sie hinzugefügt werden, können sich Ihre iOS/iPadOS- und macOS-Geräte bei Intune anmelden und Richtlinien von Intune erhalten. Administratoren können auf Ihre per Volumenlizenz erworbenen iOS-/iPad- und macOS-App-Lizenzen zugreifen und diese Apps auf Ihren Geräten bereitstellen.

Für weitere Informationen wechseln Sie zu:

TeamViewer: Wenn Sie eine Verbindung mit Ihrem TeamViewer-Konto herstellen, können Sie TeamViewer verwenden, um Geräte remote zu unterstützen.

Weitere Informationen finden Sie unter Verwenden von TeamViewer zum Remoteverwaltung von Intune-Geräten.

Mit diesen Diensten kann Intune Folgendes tun:

- Ermöglicht Administratoren den vereinfachten Zugriff auf Partnerapp-Dienste von Drittanbietern.

- Kann Hunderte von Drittanbieter-Partnerapps verwalten.

- Unterstützt Apps für den öffentlichen Einzelhandel, Branchen-Apps, private Apps, die nicht im öffentlichen Store verfügbar sind, benutzerdefinierte Apps und vieles mehr.

Weitere plattformspezifische Anforderungen zum Registrieren von Drittanbieter-Partnergeräten in Intune finden Sie unter:

- Bereitstellungsanleitung: Registrieren von Android-Geräten in Microsoft Intune

- Bereitstellungsanleitung: Registrieren von iOS- und iPadOS-Geräten bei Microsoft Intune

- Bereitstellungshandbuch: Registrieren von Linux-Geräten in Microsoft Intune

- Bereitstellungsleitfaden: Registrieren von macOS-Geräten in Microsoft Intune

Registrieren sie sich für die Geräteverwaltung, Anwendungsverwaltung oder beides.

✅ Organisationseigene Geräte werden bei Intune für die Verwaltung mobiler Geräte (Mobile Device Management, MDM) registriert. MDM ist gerätezentriert, sodass Gerätefeatures basierend darauf konfiguriert werden, wer sie benötigt. Beispielsweise können Sie ein Gerät so konfigurieren, dass der Zugriff auf WLAN zugelassen wird, jedoch nur, wenn der angemeldete Benutzer ein Organisationskonto ist.

In Intune erstellen Sie Richtlinien, die Features und Einstellungen konfigurieren und Sicherheit und Schutz bieten. Ihr Administratorteam verwaltet die Geräte vollständig, einschließlich der Benutzeridentitäten, die sich anmelden, der installierten Apps und der Daten, auf die zugegriffen wird.

Wenn Geräte registriert werden, können Sie Ihre Richtlinien während des Registrierungsprozesses bereitstellen. Wenn die Registrierung abgeschlossen ist, kann das Gerät verwendet werden.

✅Für persönliche Geräte in BYOD-Szenarien (Bring-Your-Own-Device) können Sie Intune für die Verwaltung mobiler Anwendungen (Mobile Application Management, MAM) verwenden. MAM ist benutzerzentrisch, sodass die Appdaten unabhängig vom Gerät geschützt werden, das für den Zugriff auf diese Daten verwendet wird. Der Schwerpunkt liegt auf Apps, einschließlich des sicheren Zugriffs auf Apps und des Schutzes von Daten innerhalb der Apps.

Mit MAM haben Sie folgende Möglichkeiten:

- Veröffentlichen Sie mobile Apps für Benutzer.

- Konfigurieren Sie Apps, und aktualisieren Sie Apps automatisch.

- Zeigen Sie Datenberichte an, die sich auf den App-Bestand und die App-Nutzung konzentrieren.

✅Sie können MDM und MAM auch zusammen verwenden. Wenn Ihre Geräte registriert sind und es Apps gibt, die zusätzliche Sicherheit benötigen, können Sie auch MAM-App-Schutzrichtlinien verwenden.

Für weitere Informationen wechseln Sie zu:

Schützen von Daten auf jedem Gerät

Mit Intune können Sie Daten auf verwalteten Geräten (in Intune registriert) und Daten auf nicht verwalteten Geräten (nicht in Intune registriert) schützen. Intune kann Organisationsdaten von personenbezogenen Daten isolieren. Die Idee ist, Ihre Unternehmensdaten mit Hilfe von Richtlinien zu schützen, die Sie konfigurieren und einsetzen.

Für unternehmenseigene Geräte benötigen Sie die vollständige Kontrolle über die Geräte, insbesondere die Sicherheit. Wenn Geräte registriert werden, erhalten sie Ihre Sicherheitsregeln und -einstellungen.

Auf Geräten, die bei Intune registriert sind, haben Sie folgende Möglichkeiten:

- Erstellen und stellen Sie Richtlinien bereit, die Sicherheitseinstellungen konfigurieren, Kennwortanforderungen festlegen, Zertifikate verteilen und vieles mehr.

- Verwenden Sie mobile Threat Defense-Dienste, um Geräte zu scannen, Bedrohungen zu erkennen und Bedrohungen zu beseitigen.

- Zeigen Sie Daten und Berichte an, die die Konformität mit Ihren Sicherheitseinstellungen und -regeln messen.

- Verwenden Sie bedingten Zugriff, um nur verwalteten und konformen Geräten Zugriff auf Organisationsressourcen, -apps und -daten zu gewähren.

- Entfernen Sie Organisationsdaten, wenn ein Gerät verloren geht oder gestohlen wird.

Bei persönlichen Geräten möchten Benutzer möglicherweise nicht, dass ihre IT-Administratoren volle Kontrolle haben. Um eine Hybridarbeitsumgebung zu unterstützen, geben Sie Benutzern Optionen. Beispielsweise registrieren Benutzer ihre Geräte, wenn sie Vollzugriff auf die Ressourcen Ihrer Organisation wünschen. Wenn diese Benutzer nur Zugriff auf Outlook oder Microsoft Teams benötigen, verwenden Sie stattdessen App-Schutzrichtlinien, die Multi-Faktor-Authentifizierung (Multi-Factor Authentication, MFA) erfordern.

Auf Geräten, die die Anwendungsverwaltung verwenden, haben Sie folgende Möglichkeiten:

- Verwenden Sie Mobile Threat Defense-Dienste, um App-Daten zu schützen. Der Dienst kann Geräte überprüfen, Bedrohungen erkennen und Risiken bewerten.

- Verhindern Sie, dass Organisationsdaten kopiert und in persönliche Apps eingefügt werden.

- Verwenden Sie App-Schutzrichtlinien für Apps und auf nicht verwalteten Geräten, die bei einer Drittanbieter- oder Partner-MDM registriert sind.

- Verwenden Sie bedingten Zugriff, um die Apps einzuschränken, die auf Organisations-E-Mails und -Dateien zugreifen können.

- Entfernen Sie Organisationsdaten innerhalb von Apps.

Für weitere Informationen wechseln Sie zu:

- Schützen von Daten und Geräten mit Microsoft Intune

- MDTD-Integration in Intune (Mobile Threat Defense)

Vereinfachen des Zugriffs

Intune unterstützt Organisationen dabei, Mitarbeiter zu unterstützen, die von überall aus arbeiten können. Es gibt Funktionen, die Sie konfigurieren können, mit denen Benutzer eine Verbindung mit einer Organisation herstellen können, wo auch immer sie sich befinden.

Dieser Abschnitt enthält einige allgemeine Features, die Sie in Intune konfigurieren können.

Verwenden von Windows Hello for Business anstelle von Kennwörtern

Windows Hello for Business trägt zum Schutz vor Phishingangriffen und anderen Sicherheitsbedrohungen bei. Außerdem können sich Benutzer schneller und einfacher bei ihren Geräten und Apps anmelden.

Windows Hello for Business ersetzt Kennwörter durch eine PIN oder biometrische Daten, z. B. Fingerabdruck oder Gesichtserkennung. Diese biometrischen Informationen werden lokal auf den Geräten gespeichert und nie an externe Geräte oder Server gesendet.

Für weitere Informationen wechseln Sie zu:

- Überblick über Windows Hello for Business

- Verwalten von Windows Hello for Business auf Geräten bei der Registrierung bei Intune

- Verwalten von Identitäten mit Microsoft Intune

Erstellen einer VPN-Verbindung für Remotebenutzer

VPN-Richtlinien bieten Benutzern sicheren Remotezugriff auf Ihr Organisationsnetzwerk.

Mit gängigen VPN-Verbindungspartnern wie Check Point, Cisco, Microsoft Tunnel, NetMotion, Pulse Secure und mehr können Sie eine VPN-Richtlinie mit Ihren Netzwerkeinstellungen erstellen. Wenn die Richtlinie soweit ist, stellen Sie diese Richtlinie für Ihre Benutzer und Geräte bereit, die eine Remoteverbindung mit Ihrem Netzwerk herstellen müssen.

In der VPN-Richtlinie können Sie Zertifikate verwenden, um die VPN-Verbindung zu authentifizieren. Wenn Sie Zertifikate verwenden, müssen Ihre Endbenutzer keine Benutzernamen und Kennwörter eingeben.

Für weitere Informationen wechseln Sie zu:

- VPN-Profile zum Herstellen einer Verbindung mit VPN-Servern in Intune erstellen

- Verwenden von Zertifikaten für die Authentifizierung in Intune

- Weitere Informationen über Microsoft Tunnel für Intune

- Verwenden von Microsoft Tunnel für MAM

Erstellen einer WLAN-Verbindung für lokale Benutzer

Für Benutzer, die eine lokale Verbindung mit Ihrem Organisationsnetzwerk herstellen müssen, können Sie eine WLAN-Richtlinie mit Ihren Netzwerkeinstellungen erstellen. Sie können eine Verbindung mit einer bestimmten SSID herstellen, eine Authentifizierungsmethode auswählen, einen Proxy verwenden und vieles mehr. Sie können die Richtlinie auch so konfigurieren, dass automatisch eine WLAN-Verbindung hergestellt wird, wenn sich das Gerät in Reichweite befindet.

In der WLAN-Richtlinie können Sie Zertifikate verwenden, um die WLAN-Verbindung zu authentifizieren. Wenn Sie Zertifikate verwenden, müssen Ihre Endbenutzer keine Benutzernamen und Kennwörter eingeben.

Wenn die Richtlinie soweit ist, stellen Sie diese Richtlinie für Ihre lokalen Benutzer und Geräte bereit, die eine Verbindung mit Ihrem lokalen Netzwerk herstellen müssen.

Für weitere Informationen wechseln Sie zu:

- Erstellen einer WLAN-Richtlinie zum Herstellen einer Verbindung mit WLAN-Netzwerken in Intune

- Verwenden von Zertifikaten zur Authentifizierung in Microsoft Intune

Aktivieren des Single Sign-On (SSO) für Ihre Apps und Dienste

Wenn Sie SSO aktivieren, können sich Benutzer automatisch mit ihrem Microsoft Entra-Organisationskonto bei Apps und Diensten anmelden, einschließlich einiger Mobile Threat Defense-Partnerapps.

Insbesondere gilt:

Auf Windows-Geräten wird SSO automatisch integriert und verwendet, um sich bei Apps und Websites anzumelden, die Microsoft Entra ID für die Authentifizierung verwenden, einschließlich Microsoft 365 Apps. Sie können auch SSO für VPN- und WLAN-Richtlinien aktivieren.

Auf iOS-/iPadOS- und macOS-Geräten können Sie das Microsoft Enterprise-SSO-Plug-In verwenden, um sich automatisch bei Apps und Websites anzumelden, die Microsoft Entra ID für die Authentifizierung verwenden, einschließlich Microsoft 365 Apps.

Weitere Informationen finden Sie unter Übersicht über einmaliges Anmelden (Single Sign-On, SSO) und Optionen für Apple-Geräte in Microsoft Intune.

Auf Android-Geräten können Sie die Microsoft Authentication Library (MSAL) verwenden, um SSO für Android-Apps zu aktivieren.

Für weitere Informationen wechseln Sie zu:

Verwandte Artikel

Feedback

Bald verfügbar: Im Laufe des Jahres 2024 werden wir GitHub-Issues stufenweise als Feedbackmechanismus für Inhalte abbauen und durch ein neues Feedbacksystem ersetzen. Weitere Informationen finden Sie unter https://aka.ms/ContentUserFeedback.

Feedback senden und anzeigen für