Hinweis

Für den Zugriff auf diese Seite ist eine Autorisierung erforderlich. Sie können versuchen, sich anzumelden oder das Verzeichnis zu wechseln.

Für den Zugriff auf diese Seite ist eine Autorisierung erforderlich. Sie können versuchen, das Verzeichnis zu wechseln.

Nach dem Einrichten des Kundenschlüssels besteht der nächste Schritt darin, eine oder mehrere Datenverschlüsselungsrichtlinien (Data Encryption Policies, DEPs) zu erstellen und zuzuweisen. Nach der Zuweisung können Sie Ihre Verschlüsselungsschlüssel und Richtlinien verwalten, wie in diesem Artikel beschrieben.

Wichtig

Microsoft empfiehlt die Verwendung von Rollen mit den wenigsten Berechtigungen. Die Minimierung der Anzahl von Benutzern mit der Rolle "Globaler Administrator" trägt zur Verbesserung der Sicherheit für Ihre organization bei. Erfahren Sie mehr über Microsoft Purview-Rollen und -Berechtigungen.

Microsoft Purview Customer Key unterstützt auch Windows 365 Cloud-PCs. Weitere Informationen finden Sie unter Microsoft Purview-Kundenschlüssel für Windows 365 Cloud-PCs.

Weitere Informationen zu Den Konzepten und zur Einrichtung von Kundenschlüsseln finden Sie in den zugehörigen Artikeln am Ende dieser Seite.

Erstellen eines DEP für die Verwendung mit mehreren Workloads für alle Mandantenbenutzer

Bevor Sie fortfahren, führen Sie die Schritte zum Einrichten des Kundenschlüssels aus. Anleitungen finden Sie unter Einrichten des Kundenschlüssels.

Zum Erstellen des DEP benötigen Sie die Key Vault URIs, die während des Setups abgerufen wurden. Anweisungen hierzu finden Sie unter Abrufen eines URI für jeden Azure Key Vault-Schlüssel.

Melden Sie sich auf Ihrem lokalen Computer mit einem Geschäfts-, Schul- oder Unikonto mit Complianceadministratorberechtigungen an, und stellen Sie eine Verbindung mit Exchange Online PowerShell her.

Führen Sie das folgende Cmdlet aus, um eine Datenverschlüsselungsrichtlinie mit mehreren Workloads zu erstellen:

New-M365DataAtRestEncryptionPolicy -Name <PolicyName> -AzureKeyIDs <KeyVaultURI1, KeyVaultURI2> [-Description <String>]Parameterdefinitionen:

-Name: Der Name, den Sie für die Richtlinie verwenden möchten. Keine Leerzeichen zulässig.-AzureKeyIDs: URIs der beiden Azure Key Vault Schlüssel, die in der Richtlinie verwendet werden, getrennt durch Kommas.Beispiel:

"https://contosoCentralUSvault1.vault.azure.net/keys/Key_02""https://contosoWestUSvault1.vault.azure.net/keys/Key_01"Description(optional): Eine lesbare Beschreibung der Richtlinie.Beispiel:

"Policy for multiple workloads for all users in the tenant."

New-M365DataAtRestEncryptionPolicy -Name "Contoso_Global" -AzureKeyIDs "https://contosoWestUSvault1.vault.azure.net/keys/Key_01","https://contosoCentralUSvault1.vault.azure.net/keys/Key_02" -Description "Policy for multiple workloads for all users in the tenant."

Zuweisen einer Richtlinie für mehrere Workloads

Nachdem Sie eine Datenverschlüsselungsrichtlinie (DEP) mit mehreren Workloads erstellt haben, weisen Sie sie mithilfe des Cmdlets Set-M365DataAtRestEncryptionPolicyAssignment zu. Nach der Zuweisung verschlüsselt Microsoft 365 die Daten Ihrer organization mit den im DEP angegebenen Schlüsseln.

Set-M365DataAtRestEncryptionPolicyAssignment -DataEncryptionPolicy <PolicyName or ID>

Ersetzen Sie durch <PolicyName or ID> den Namen oder die GUID der Richtlinie.

Beispiel:

Set-M365DataAtRestEncryptionPolicyAssignment -DataEncryptionPolicy "Contoso_Global"

Windows 365 Cloud-PCs:

Warten Sie nach dem Zuweisen der Richtlinie 3 bis 4 Stunden, bis das Intune Admin Center das Update widerspiegelt. Führen Sie nach der Aktualisierung die Schritte im Admin Center aus, um vorhandene Cloud-PCs zu verschlüsseln.

Weitere Informationen finden Sie unter Einrichten von Kundenschlüsseln für Ihre Windows 365 Cloud-PCs.

Erstellen eines DEP für die Verwendung mit Exchange-Postfächern

Bevor Sie beginnen, führen Sie die erforderlichen Setupschritte aus. Weitere Informationen finden Sie unter Einrichten des Kundenschlüssels. Zum Erstellen des DEP benötigen Sie die Azure Key Vault URIs, die Sie während des Setups erhalten haben. Weitere Informationen finden Sie unter Abrufen des URI für jeden Azure Key Vault Schlüssel.

Führen Sie die folgenden Schritte aus, um einen DEP für Exchange-Postfächer zu erstellen:

Stellen Sie auf Ihrem lokalen Computer mithilfe eines Geschäfts-, Schul- oder Unikontos mit Exchange-Administratorberechtigungen eine Verbindung mit Exchange Online PowerShell her.

Erstellen Sie mithilfe des Cmdlets

New-DataEncryptionPolicyeinen DEP:New-DataEncryptionPolicy -Name <PolicyName> -Description "Policy Description" -AzureKeyIDs <KeyVaultURI1>, <KeyVaultURI2>Parameter Beschreibung Beispiel -NameGeben Sie einen Namen für die Richtlinie ein. Namen dürfen keine Leerzeichen enthalten. USA_mailboxes-AzureKeyIDsGeben Sie die URIs für zwei Schlüssel in separaten Azure Key Vaults ein. Trennen Sie sie durch ein Komma und ein Leerzeichen. https://contosoEastUSvault01.vault.azure.net/keys/USA_key_01,https://contosoEastUS2vault01.vault.azure.net/keys/USA_key_02-DescriptionEine benutzerfreundliche Beschreibung, die ihnen hilft, den Zweck der Richtlinie zu identifizieren. "Root key for mailboxes in USA and its territories"Beispiel:

New-DataEncryptionPolicy -Name USA_mailboxes -Description "Root key for mailboxes in USA and its territories" -AzureKeyIDs https://contoso_EastUSvault02.vault.azure.net/keys/USA_key_01, https://contoso_CentralUSvault02.vault.azure.net/keys/USA_Key_02Syntax- und Parameterinformationen finden Sie unter New-DataEncryptionPolicy.

Zuweisen einer Datenverschlüsselungsrichtlinie (DEP) zu einem Postfach

Weisen Sie den DEP mithilfe des Cmdlets zu Set-Mailbox . Nachdem Sie die Richtlinie zugewiesen haben, verschlüsselt Microsoft 365 das Postfach mit den schlüsseln, die im DEP identifiziert wurden.

Set-Mailbox -Identity <MailboxIdParameter> -DataEncryptionPolicy <PolicyName>

| Parameter | Beschreibung |

|---|---|

-Identity |

Gibt das Postfach an, dem der DEP zugewiesen werden soll. Verwenden Sie einen gültigen Benutzerbezeichner. |

-DataEncryptionPolicy |

Name der Datenverschlüsselungsrichtlinie (Data Encryption Policy, DEP), die dem Postfach zugewiesen werden soll. |

Weitere Informationen finden Sie unter Set-Mailbox.

Zuweisen eines DEP zu Hybridpostfächern

Weisen Sie in Hybridumgebungen mithilfe des Cmdlets Set-MailUser einem synchronisierten lokalen Postfach einen DEP zu.

Set-MailUser -Identity <MailUserIdParameter> -DataEncryptionPolicy <PolicyName>

| Parameter | Beschreibung |

|---|---|

-Identity |

Gibt den E-Mail-Benutzer (E-Mail-aktivierter Benutzer) an, dem der DEP zugewiesen werden soll. |

-DataEncryptionPolicy |

Name der Datenverschlüsselungsrichtlinie (Data Encryption Policy, DEP), die dem E-Mail-Benutzer zugewiesen werden soll. |

Weitere Informationen finden Sie unter Set-MailUser.

Weitere Informationen zur Unterstützung hybrider Postfächer finden Sie unter Lokale Postfächer mit Outlook für iOS und Android mit moderner Hybridauthentifizierung.

Zuweisen eines DEP vor dem Migrieren eines Postfachs in die Cloud

Durch das Zuweisen einer Datenverschlüsselungsrichtlinie (Data Encryption Policy, DEP) vor der Migration eines Postfachs wird sichergestellt, dass postfachinhalte während der Migration verschlüsselt werden. Diese Methode ist effizienter als das Zuweisen des DEP nach der Migration, was zu Verzögerungen führen kann, während der Verschlüsselungsprozess abgeschlossen ist.

Stellen Sie mithilfe eines Geschäfts-, Schul- oder Unikontos, das über die entsprechenden Berechtigungen in Ihrem organization verfügt, eine Verbindung mit Exchange Online PowerShell her.

Führen Sie den folgenden Befehl aus:

Set-MailUser -Identity <GeneralMailboxOrMailUserIdParameter> -DataEncryptionPolicy <DataEncryptionPolicyIdParameter>Parameter Beschreibung -IdentityGibt das Benutzerpostfach (oder einen E-Mail-aktivierten Benutzer) an -DataEncryptionPolicyName oder ID der anzuwendenden Datenverschlüsselungsrichtlinie. Weitere Informationen finden Sie unter Set-MailUser.

Anzeigen der DEPs, die Sie für Exchange-Postfächer erstellt haben

Sie können alle Datenverschlüsselungsrichtlinien (DATA Encryption Policies, DEPs) anzeigen, die für Exchange-Postfächer mit PowerShell erstellt wurden.

Stellen Sie mithilfe eines Geschäfts-, Schul- oder Unikontos, das über die entsprechenden Berechtigungen in Ihrem organization verfügt, eine Verbindung mit Exchange Online PowerShell her.

Führen Sie den folgenden Befehl aus, um alle DEPs in Ihrem organization zurückzugeben:

Get-DataEncryptionPolicyAusführliche Cmdlet-Informationen finden Sie unter Get-DataEncryptionPolicy.

Ermitteln der Datenverschlüsselungsrichtlinie (DEP), die einem Postfach zugewiesen ist

Verwenden Sie das Cmdlet „Get-MailboxStatistics“, um zu ermitteln, welche Datenverschlüsselungsrichtlinie (DEP) einem Postfach zugewiesen ist. Das Cmdlet meldet einen eindeutigen Bezeichner (GUID) zurück.

Stellen Sie mithilfe eines Geschäfts-, Schul- oder Unikontos, das über die entsprechenden Berechtigungen in Ihrem organization verfügt, eine Verbindung mit Exchange Online PowerShell her.

Get-MailboxStatistics -Identity <GeneralMailboxOrMailUserIdParameter> | fl DataEncryptionPolicyIDParameter Beschreibung -IdentityGibt das Benutzerpostfach (oder einen E-Mail-aktivierten Benutzer) an DataEncryptionPolicyIDGibt die GUID des DEP zurück. Weitere Informationen zum Cmdlet „Get-MailboxStatistics“ finden Sie unter Get-MailboxStatistics.

Führen Sie das Cmdlet Get-DataEncryptionPolicy aus, um den Anzeigenamen des DEP zu ermitteln, dem das Postfach zugewiesen ist.

Get-DataEncryptionPolicy <GUID>Dabei ist der GUID derjenige GUID, der vom Cmdlet „Get-MailboxStatistics“ im vorherigen Schritt zurückgemeldet wurde.

Erstellen eines DEP für die Verwendung mit SharePoint und OneDrive

Bevor Sie beginnen, stellen Sie sicher, dass Sie die erforderlichen Setupschritte ausführen. Weitere Informationen finden Sie unter Einrichten des Kundenschlüssels.

Verwenden Sie SharePoint PowerShell, um Kundenschlüssel für SharePoint und OneDrive zu konfigurieren.

Informationen zu Datenverschlüsselungsrichtlinien:

Eine Datenverschlüsselungsrichtlinie (Data Encryption Policy, DEP) ist zwei Schlüsseln zugeordnet, die in separaten Azure Key Vaults gespeichert sind. Diese Schlüssel müssen sich in verschiedenen Azure Regionen befinden, um Georedundanz zu vermeiden.

Einzel-Geo-Mandanten: Sie können einen DEP erstellen, um alle Daten in Ihrem geografischen Raum zu schützen.

Multi-Geo-Mandanten: Erstellen Sie einen DEP pro geografischer Region, wobei jeweils unterschiedliche Schlüssel verwendet werden.

Sie benötigen die Key Vault URIs für beide Schlüssel. Weitere Informationen finden Sie unter Abrufen des URI für jeden Azure Key Vault Schlüssel.

Stellen Sie auf Ihrem lokalen Computer mithilfe eines Geschäfts-, Schul- oder Unikontos, das über die entsprechenden Berechtigungen in Ihrem organization verfügt, eine Verbindung mit SharePoint PowerShell her.

Verwenden Sie das

Register-SPODataEncryptionPolicyCmdlet, um den DEP zu registrieren.Register-SPODataEncryptionPolicy -PrimaryKeyVaultName <PrimaryKeyVaultName> -PrimaryKeyName <PrimaryKeyName> -PrimaryKeyVersion <PrimaryKeyVersion> -SecondaryKeyVaultName <SecondaryKeyVaultName> -SecondaryKeyName <SecondaryKeyName> -SecondaryKeyVersion <SecondaryKeyVersion>Beispiel:

Register-SPODataEncryptionPolicy -PrimaryKeyVaultName 'stageRG3vault' -PrimaryKeyName 'SPKey3' -PrimaryKeyVersion 'f635a23bd4a44b9996ff6aadd88d42ba' -SecondaryKeyVaultName 'stageRG5vault' -SecondaryKeyName 'SPKey5' -SecondaryKeyVersion '2b3e8f1d754f438dacdec1f0945f251a'Bei Verwendung von verwaltetem HSM: Verwenden Sie die vollständige URL des Schlüssels einschließlich der Version für jeden Tresor.

Register-SPODataEncryptionPolicy -PrimaryKeyVaultUri <PrimaryKeyVaultURL> -SecondaryKeyVaultUri <SecondaryKeyVaultURL>Beispiel:

Register-SPODataEncryptionPolicy -PrimaryKeyVaultURL https://M365-Test.managedhsm.azure.net/keys/Sharepoint-01/aaaa5513974f4780ea67b2f5d8c3dd -SecondaryKeyVaultURL https://M365-Test-02.managedhsm.azure.net/keys/Sharepoint-02/7d8f30343bed4e44a57225bae2012388Hinweis

Sobald der DEP registriert wurde, beginnt die Verschlüsselung der Daten des geografischen Standorts. Dieser Vorgang kann einige Zeit in Anspruch nehmen.

Eine vollständige Cmdlet-Referenz finden Sie unter Register-SPODataEncryptionPolicy.

Vergewissern Sie sich, dass die Verschlüsselung mit dem Kundenschlüssel abgeschlossen ist.

Führen Sie nach dem Rollieren eines Kundenschlüssels, dem Zuweisen einer neuen Datenverschlüsselungsrichtlinie (Data Encryption Policy, DEP) oder der Migration eines Postfachs die Schritte in diesem Abschnitt aus, um zu bestätigen, dass die Verschlüsselung abgeschlossen ist.

Überprüfen, ob die Verschlüsselung für Exchange-Postfächer abgeschlossen ist

Das Verschlüsseln eines Postfachs kann einige Zeit in Anspruch nehmen. Für die erstmalige Verschlüsselung muss das Postfach vollständig in eine neue Datenbank verschoben werden, bevor die Verschlüsselung abgeschlossen werden kann.

Verwenden Sie das Cmdlet, um zu Get-MailboxStatistics überprüfen, ob ein Postfach verschlüsselt ist:

Get-MailboxStatistics -Identity <GeneralMailboxOrMailUserIdParameter> | fl IsEncrypted

Die IsEncrypted -Eigenschaft gibt true zurück, wenn das Postfach verschlüsselt ist, und false , wenn dies nicht der Fall ist.

Die zum Abschließen von Postfachverschiebungen erforderliche Zeit hängt von der Anzahl der Postfächer ab, die zum ersten Mal verschlüsselt werden, und deren Größe. Wenn ein Postfach innerhalb einer Woche nach dem Zuweisen der Datenverschlüsselungsrichtlinie (DATA Encryption Policy, DEP) nicht verschlüsselt wird, wenden Sie sich an Microsoft-Support.

Hinweis

Das New-MoveRequest Cmdlet ist für lokale Postfachverschiebungen nicht mehr verfügbar. Weitere Informationen finden Sie in dieser Ankündigung.

Überprüfen, ob die Verschlüsselung für SharePoint und OneDrive abgeschlossen ist

Überprüfen Sie die status der Verschlüsselung, indem Sie das Cmdlet Get-SPODataEncryptionPolicy wie folgt ausführen:

Get-SPODataEncryptionPolicy <SPOAdminSiteUrl>

Die Ausgabe dieses Cmdlets umfasst Folgendes:

Primärschlüssel-URI

URI des Primärschlüssels.

Sekundärschlüssel-URI

URI des Primärschlüssels.

Verschlüsselungsstatus für den geografischen Raum

Die status kann einer der folgenden Zustände sein:

- Unregistriert: Die Kundenschlüsselverschlüsselung wird nicht angewendet.

- Einschreibend: Die Verschlüsselung des Kundenschlüssels wird ausgeführt. Wenn der Schlüssel für den geografischen Standort registriert ist, enthält die Ausgabe den Prozentsatz verschlüsselter Websites, damit Sie den Fortschritt überwachen können.

- Registriert: Die Verschlüsselung des Kundenschlüssels ist abgeschlossen. Alle Dateien an allen Standorten sind verschlüsselt.

- Rolling: Das Erstellen eines sich fortlaufend ändernden, sogenannten Rolling-Codes für den Schlüssel ist in Gang. Wenn der Schlüssel für den geografischen Bereich rolliert, enthält die Ausgabe den Prozentsatz der abgeschlossenen Standortrollouts, damit Sie den Fortschritt überwachen können.

Onboarding von Websites

Der Prozentsatz der Websites, die für die Verschlüsselung integriert wurden.

Abrufen von Details zu DEPs, die Sie mit mehreren Workloads verwenden

Führen Sie die folgenden Schritte aus, um Details zu den DEPs anzuzeigen, die Sie für die Verwendung mit mehreren Workloads erstellt haben:

Verwenden Sie auf Ihrem lokalen Computer ein Geschäfts-, Schul- oder Unikonto mit Complianceadministratorberechtigungen, um eine Verbindung mit Exchange Online PowerShell herzustellen.

Führen Sie den folgenden Befehl aus, um alle DEPs mit mehreren Workloads in Ihrem organization aufzulisten:

Get-M365DataAtRestEncryptionPolicyVerwenden Sie den folgenden Befehl, um Details zu einem bestimmten DEP anzuzeigen. Dieses Beispiel zeigt Informationen für den DEP mit dem Namen

Contoso_Global:Get-M365DataAtRestEncryptionPolicy -Identity "Contoso_Global"

Abrufen von DEP-Zuweisungsinformationen für mehrere Workloads

Führen Sie die folgenden Schritte aus, um zu ermitteln, welcher DEP Ihrem Mandanten derzeit zugewiesen ist:

Verwenden Sie auf Ihrem lokalen Computer ein Geschäfts-, Schul- oder Unikonto mit Complianceadministratorberechtigungen, um eine Verbindung mit Exchange Online PowerShell herzustellen.

Führen Sie den folgenden Befehl aus:

Get-M365DataAtRestEncryptionPolicyAssignment

Deaktivieren eines DEP mit mehreren Workloads

Bevor Sie eine DEP mit mehreren Workloads deaktivieren, heben Sie die Zuweisung des DEP für Workloads in Ihrem Mandanten auf. Führen Sie die folgenden Schritte aus, um einen DEP zu deaktivieren, der mit mehreren Workloads verwendet wird:

Verwenden Sie auf Ihrem lokalen Computer ein Geschäfts-, Schul- oder Unikonto mit Complianceadministratorberechtigungen, um eine Verbindung mit Exchange Online PowerShell herzustellen.

Führen Sie den folgenden Befehl aus, und

PolicyNameersetzen Sie dabei durch den Namen oder die eindeutige ID der Richtlinie (z. BContoso_Global. ):Set-M365DataAtRestEncryptionPolicy -[Identity] "PolicyName" -Enabled $falseBeispiel:

Set-M365DataAtRestEncryptionPolicy -Identity "Contoso_Global" -Enabled $false

Wiederherstellen von Azure Key Vault-Schlüsseln

Verwenden Sie vor dem Ausführen einer Wiederherstellung das Feature für vorläufiges Löschen, um Schlüssel nach Möglichkeit wiederherzustellen. Für alle Schlüssel, die mit Dem Kundenschlüssel verwendet werden, muss vorläufiges Löschen aktiviert sein. Vorläufiges Löschen funktioniert wie ein Papierkorb und ermöglicht es Ihnen, gelöschte Schlüssel für bis zu 90 Tage wiederherzustellen, ohne eine vollständige Wiederherstellung zu benötigen.

Die Schlüsselwiederherstellung sollte nur in seltenen oder ausnahmefällen Fällen erforderlich sein, z. B. wenn ein Schlüssel oder Schlüsseltresor dauerhaft verloren geht.

Führen Sie den folgenden Befehl aus, um einen Schlüssel mithilfe von Azure PowerShell wiederherzustellen:

Restore-AzKeyVaultKey -VaultName <vault name> -InputFile <filename>

Beispiel:

Restore-AzKeyVaultKey -VaultName Contoso-O365EX-NA-VaultA1 -InputFile Contoso-O365EX-NA-VaultA1-Key001-Backup-20170802.backup

Wichtig

Wenn der Schlüsseltresor bereits einen Schlüssel mit demselben Namen enthält, schlägt der Wiederherstellungsvorgang fehl. Das Restore-AzKeyVaultKey Cmdlet stellt alle Versionen des Schlüssels einschließlich der Metadaten und des Namens wieder her.

Verwalten von Schlüsseltresor-Berechtigungen

Sie können Azure PowerShell verwenden, um Schlüsseltresorberechtigungen anzuzeigen oder zu entfernen. Beispielsweise müssen Sie möglicherweise den Zugriff eines Benutzers entfernen, wenn er das Team verlässt.

Tipp

Informationen zu den ersten Schritten mit Azure PowerShell finden Sie unter Übersicht über Azure PowerShell.

Führen Sie den folgenden Befehl aus, um die Berechtigungen für einen Schlüsseltresor anzuzeigen:

Get-AzKeyVault -VaultName <vault name>

Beispiel:

Get-AzKeyVault -VaultName Contoso-O365EX-NA-VaultA1

Verwenden Sie den folgenden Befehl, um den Zugriff eines Benutzers auf einen Schlüsseltresor zu entfernen:

Remove-AzKeyVaultAccessPolicy -VaultName <vault name> -UserPrincipalName <UPN of user>

Beispiel:

Remove-AzKeyVaultAccessPolicy -VaultName Contoso-O365EX-NA-VaultA1 -UserPrincipalName alice@contoso.com

Rollback vom Kundenschlüssel zu von Microsoft verwalteten Schlüsseln

Bei Bedarf können Sie rückgängig machen, von Microsoft verwaltete Schlüssel zu verwenden. Wenn Sie ein Rollback ausführen, werden Ihre Daten mit der standardbasierten Verschlüsselungsmethode erneut verschlüsselt, die von jeder Workload unterstützt wird. Exchange- und Windows 365 Cloud-PCs verwenden beispielsweise von Microsoft verwaltete Schlüssel für die Standardverschlüsselung.

Wichtig

Ein Rollback ist nicht dasselbe wie das Durchführen einer Datenlöschung.

- Eine Datenbereinigung löscht die Daten Ihrer organization dauerhaft aus Microsoft 365.

- Ein Rollback setzt die Verschlüsselung zurück, löscht jedoch keine Daten.

- Sie können keine Datenbereinigung für eine Richtlinie mit mehreren Workloads durchführen.

Rollback vom Kundenschlüssel für mehrere Workloads

Wenn Sie den Kundenschlüssel nicht mehr mit Datenverschlüsselungsrichtlinien (Data Encryption Policies, DEPs) mit mehreren Workloads verwenden möchten, senden Sie eine Supportanfrage über Microsoft-Support. Fügen Sie die folgenden Informationen in Ihre Anforderung ein:

- Vollqualifizierter Domänenname (FQDN) des Mandanten

- Mandantenkontakt für die Rollbackanforderung

- Grund für die Einstellung des Kundenschlüssels

- Incidentnummer

Wichtig

Sie müssen Ihre Azure Key Vaults (AKVs) und Verschlüsselungsschlüssel mit den entsprechenden Berechtigungen aufbewahren. Diese Aktion ist erforderlich, damit Daten mit von Microsoft verwalteten Schlüsseln erneut angewendet werden können.

Wichtig

Das Rollback vom Kundenschlüssel für mehrere Workloads wird in Gallatin nicht unterstützt.

Rollback vom Kundenschlüssel für Exchange

Wenn Sie einzelne Postfächer nicht mehr mithilfe von Datenverschlüsselungsrichtlinien (DEPs) auf Postfachebene verschlüsseln möchten, können Sie die Zuweisung dieser DEPs aus allen Postfächern aufheben.

Führen Sie die folgenden Schritte aus, um die Zuweisung eines DEP auf Postfachebene aufzuheben:

Verwenden Sie ein Geschäfts-, Schul- oder Unikonto, das über die erforderlichen Exchange Online PowerShell-Berechtigungen verfügt, und stellen Sie eine Verbindung mit Exchange Online PowerShell her.

Führen Sie das folgende Cmdlet aus.

Set-Mailbox -Identity <mailbox> -DataEncryptionPolicy $null

Dieser Befehl hebt die Zuweisung des aktuellen DEP auf und verschlüsselt das Postfach mit den von Microsoft verwalteten Standardschlüsseln erneut.

Hinweis

Sie können die Zuweisung der DEP, die mit von Microsoft verwalteten Schlüsseln verknüpft ist, nicht aufheben. Wenn Sie keine von Microsoft verwalteten Schlüssel verwenden möchten, weisen Sie dem Postfach stattdessen einen anderen DEP zu.

Zurücksetzen des Kundenschlüssels für SharePoint und OneDrive

Ein Rollback von Kundenschlüssel zu von Microsoft verwalteten Schlüsseln wird für SharePoint oder OneDrive nicht unterstützt.

Widerrufen Sie Ihre Schlüssel, und starten Sie den Datenlöschpfad.

Sie steuern die Sperrung aller Stammschlüssel, einschließlich des Verfügbarkeitsschlüssels. Der Kundenschlüssel gibt Ihnen die Kontrolle über den Prozess der Exitplanung, der von vielen gesetzlichen Standards benötigt wird. Wenn Sie Ihre Schlüssel widerrufen möchten, um Daten zu bereinigen und den Dienst zu beenden, wird der Verfügbarkeitsschlüssel nach Abschluss des Datenlöschvorgangs gelöscht.

Diese Funktion wird nur für Kundenschlüssel-DEPs unterstützt, die einzelnen Postfächern zugewiesen sind.

Microsoft 365 überwacht und überprüft den Datenlöschprozess. Weitere Informationen finden Sie im SSAE 18 SOC 2-Bericht, der im Service Trust Portal verfügbar ist.

Microsoft empfiehlt außerdem, die folgenden Dokumente zu lesen:

Wichtig

Das Bereinigen eines DEP mit mehreren Workloads wird nicht unterstützt. Diese Richtlinien verschlüsseln Daten über mehrere Workloads und Benutzer in Ihrem Mandanten hinweg. Das Bereinigen eines solchen DEP würde dazu führen, dass auf Daten über alle Workloads nicht mehr zugegriffen werden kann.

Wenn Sie Microsoft 365-Dienste vollständig beenden, lesen Sie, wie Sie einen Mandanten in Microsoft Entra ID löschen.

Widerrufen Ihrer Kundenschlüssel und des Verfügbarkeitsschlüssels für Exchange

Wenn Sie den Datenbereinigungspfad für Exchange initiieren, stellen Sie eine permanente Datenlöschanforderung für eine Datenverschlüsselungsrichtlinie (Data Encryption Policy, DEP). Durch diese Aktion werden verschlüsselte Daten in allen Postfächern, die diesem DEP zugewiesen sind, endgültig gelöscht.

Da das PowerShell-Cmdlet jeweils nur auf einem DEP funktioniert, sollten Sie erwägen, allen Postfächern einen einzelnen DEP neu zuzuweisen, bevor Sie mit dem Datenbereinigungsprozess beginnen.

Warnung

Verwenden Sie nicht den Datenlöschpfad, um eine Teilmenge von Postfächern zu löschen. Dieser Prozess ist nur für Organisationen vorgesehen, die den Dienst vollständig beenden.

Führen Sie die folgenden Schritte aus, um den Datenlöschpfad zu initiieren:

Entfernen Sie die Berechtigungen zum Umbrechen und Entpacken für O365-Exchange Online aus Ihren Azure Key Vaults.

Verwenden Sie ein Geschäfts-, Schul- oder Unikonto mit den entsprechenden Exchange Online PowerShell-Berechtigungen, und stellen Sie eine Verbindung mit Exchange Online PowerShell her.

Führen Sie für jedes DEP, das Postfächer enthält, die Sie bereinigen möchten, das

Set-DataEncryptionPolicyCmdlet aus:Set-DataEncryptionPolicy <Policy ID> -PermanentDataPurgeRequested -PermanentDataPurgeReason <Reason> -PermanentDataPurgeContact <ContactName>Wenn der Befehl fehlschlägt, vergewissern Sie sich, dass Exchange Online Berechtigungen aus beiden Schlüsseln im Azure Key Vault entfernt wurden, wie zuvor erwähnt. Nachdem Sie das

Set-DataEncryptionPolicyCmdlet mit dem-PermanentDataPurgeRequestedSwitch ausgeführt haben, kann das DEP nicht mehr Postfächern zugewiesen werden.Wenden Sie sich an Microsoft-Support, und fordern Sie das Datenlöschungs-eDocument an.

Microsoft sendet ein rechtliches Dokument, um die Datenlöschung zu bestätigen und zu autorisieren. Die Person, die dies unterzeichnet, ist in der Regel ein leitender oder anderer gesetzlich bevollmächtigter Vertreter.

Nachdem Ihr Vertreter das Dokument unterzeichnet hat, geben Sie es an Microsoft zurück (in der Regel per E-Signatur).

Sobald Microsoft das signierte eDocument erhält, überprüft es die Echtheit der Signatur und des Unterzeichners. Nach der Überprüfung führen sie die erforderlichen Cmdlets aus, um die Datenlöschung abzuschließen. Dieser Prozess löscht das DEP, markiert betroffene Postfächer zum endgültigen Löschen und entfernt den Verfügbarkeitsschlüssel. Nach Abschluss des Prozesses werden die Daten gelöscht, exchange kann nicht mehr darauf zugreifen und können nicht wiederhergestellt werden.

Widerrufen Ihrer Kundenschlüssel und des Verfügbarkeitsschlüssels für SharePoint und OneDrive

Das Bereinigen von DEPs für SharePoint und OneDrive wird in Customer Key nicht unterstützt. Wenn Sie Microsoft 365-Dienste vollständig beenden, können Sie den dokumentierten Prozess zum Löschen Ihres Mandanten befolgen.

Ausführliche Informationen finden Sie unter Löschen eines Mandanten in Microsoft Entra ID.

Migrieren Ihrer Key Vaults vom Legacyzugriffsrichtlinienmodell zu RBAC

Wenn Sie das Onboarding in Customer Key mithilfe des Legacy-Zugriffsrichtlinienmodells durchgeführt haben, führen Sie die folgenden Schritte aus, um alle Azure Key Vaults zur Verwendung der rollenbasierten Zugriffssteuerung (Role-Based Access Control, RBAC) zu migrieren. Um die beiden Modelle zu vergleichen und zu verstehen, warum Microsoft RBAC empfiehlt, lesen Sie Azure rollenbasierte Zugriffssteuerung (Azure RBAC) im Vergleich zu Zugriffsrichtlinien (Legacy).

Entfernen von Legacyzugriffsrichtlinien

Verwenden Sie Remove-AzKeyVaultAccessPolicy das Cmdlet, um die vorhandenen Zugriffsrichtlinien aus Ihren Key Vaults zu entfernen.

Melden Sie sich mit Azure PowerShell bei Ihrem Azure-Abonnement an. Eine Anleitung finden Sie unter Anmelden mit Azure PowerShell.

Führen Sie den folgenden Befehl aus, um den Zugriff auf den Microsoft 365-Dienstprinzipal zu entfernen:

Remove-AzKeyVaultAccessPolicy -VaultName <VaultName> -ServicePrincipalName c066d759-24ae-40e7-a56f-027002b5d3e4Führen Sie den folgenden Befehl aus, um den Zugriff für den Exchange Online prinzipal zu entfernen:

Remove-AzKeyVaultAccessPolicy -VaultName <VaultName> -ServicePrincipalName 00000002-0000-0ff1-ce00-000000000000Führen Sie den folgenden Befehl aus, um den Zugriff für den Dienstprinzipal sharePoint und OneDrive für Geschäfts-, Schul- oder Unikonten zu entfernen:

Remove-AzKeyVaultAccessPolicy -VaultName <VaultName> -ServicePrincipalName 00000003-0000-0ff1-ce00-000000000000

Ändern des Zugriffskonfigurationsberechtigungsmodells

Aktualisieren Sie nach dem Entfernen der Zugriffsrichtlinien das Berechtigungsmodell für jede Key Vault im Azure-Portal:

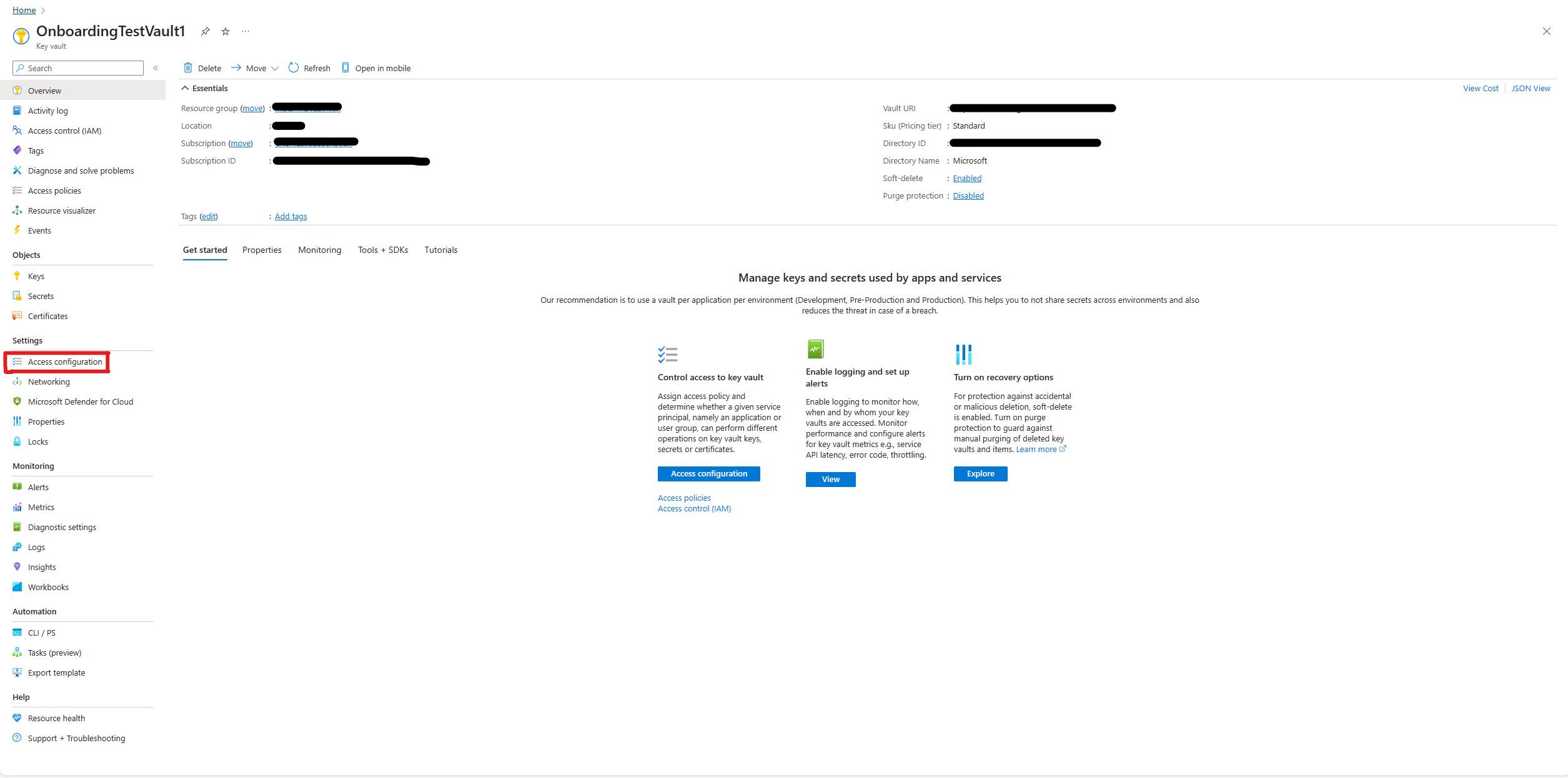

Navigieren Sie im Azure-Portal zu Ihrem Key Vault.

Wählen Sie im linken Menü unter Einstellungen die Option Zugriffskonfiguration aus.

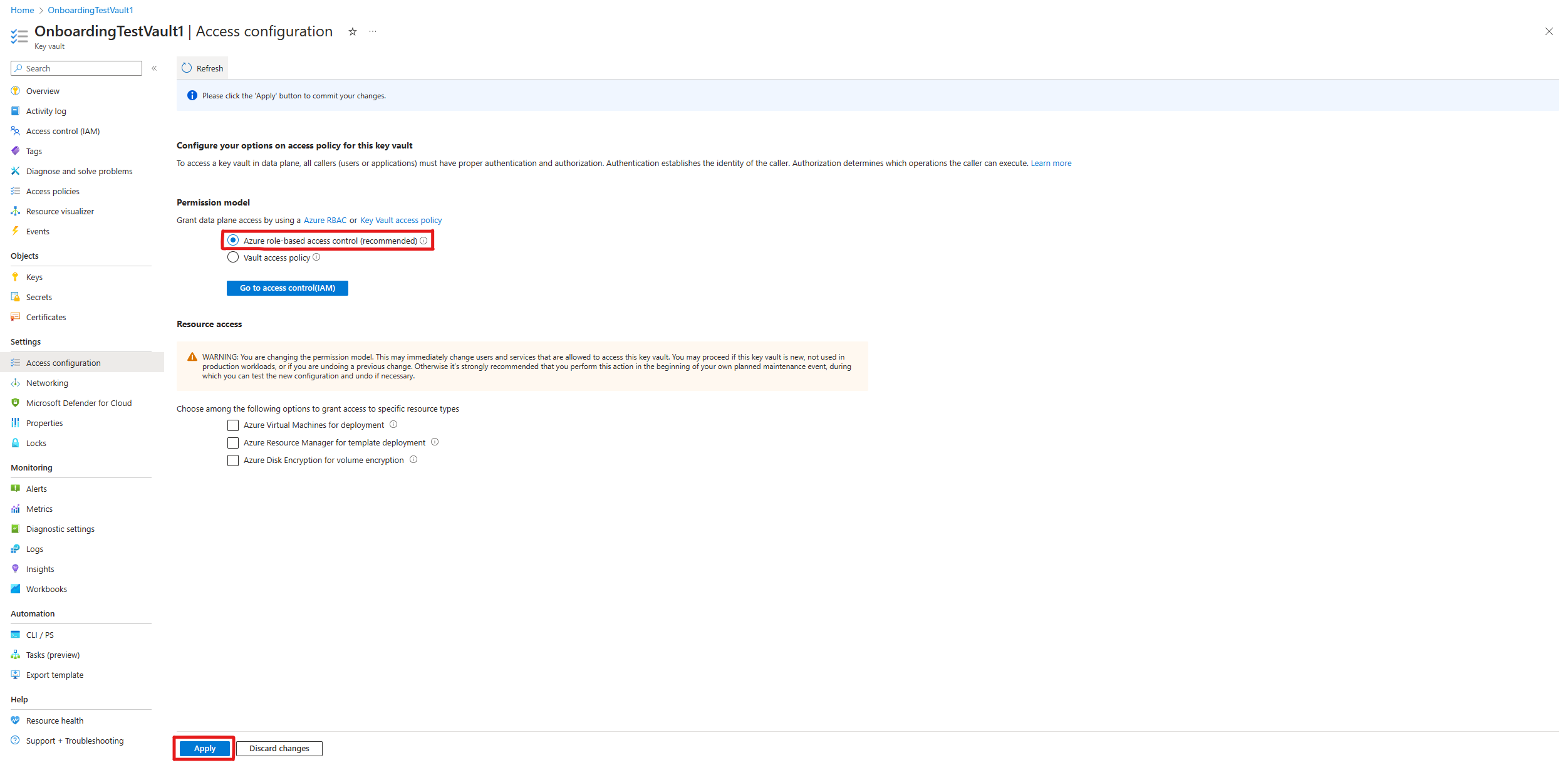

Wählen Sie unter BerechtigungsmodellAzure rollenbasierte Zugriffssteuerung aus.

Wählen Sie unten auf dem Bildschirm Übernehmen aus.

Zuweisen von RBAC-Berechtigungen

Nachdem Sie das Berechtigungsmodell gewechselt haben, führen Sie die Schritte unter Zuweisen von Berechtigungen zu jedem Key Vault aus, um die erforderlichen Rollen zu gewähren.