Importante

A partir del 1 de mayo de 2025, Azure AD B2C ya no estará disponible para la compra por parte de nuevos clientes. Obtenga más información en nuestras preguntas más frecuentes.

En esta página se responden las preguntas más frecuentes sobre Azure Active Directory B2C (Azure AD B2C). Siga comprobando si hay actualizaciones.

General

Fin de la venta de Azure AD B2C

A partir del 1 de mayo de 2025 , Azure AD B2C ya no estará disponible para comprar nuevos clientes, pero los clientes actuales de Azure AD B2C pueden seguir usando el producto. La experiencia del producto, incluida la creación de nuevos inquilinos o flujos de usuario, permanecerá sin cambios; sin embargo, solo se pueden crear nuevos inquilinos con Azure AD B2C P1. Azure AD B2C P2 se interrumpirá el 15 de marzo de 2026 para todos los clientes. Los compromisos operativos, incluidos los acuerdos de nivel de servicio (SLA), las actualizaciones de seguridad y el cumplimiento, también permanecerán sin cambios. Seguiremos admitiendo Azure AD B2C hasta al menos mayo de 2030. Más información, incluidos los planes de migración, estarán disponibles. Póngase en contacto con su representante de cuenta para obtener más información y aprender más sobre Microsoft Entra External ID.

¿Qué es Id. externa de Microsoft Entra?

Hemos lanzado nuestro producto Microsoft Entra External ID de próxima generación que combina soluciones eficaces para trabajar con personas fuera de su organización. Con las funcionalidades de identificador externo, puede permitir que las identidades externas accedan de forma segura a sus aplicaciones y recursos. Tanto si trabaja con asociados externos, consumidores o clientes empresariales, los usuarios pueden traer sus propias identidades. Estas identidades pueden oscilar entre cuentas corporativas o emitidas por el gobierno a proveedores de identidades sociales como Google o Facebook. Para obtener más información, vea Introduction to Microsoft Entra External ID (Introducción al identificador externo de Microsoft Entra).

¿Por qué no puedo acceder a la extensión de Azure AD B2C en Azure Portal?

Hay dos razones comunes por las que la extensión de Microsoft Entra no funciona para usted. Azure AD B2C requiere que tu rol de usuario en el directorio sea de administrador global. Póngase en contacto con el administrador si cree que debe tener acceso. Si tiene privilegios de administrador global, asegúrese de que está en un directorio de Azure AD B2C y no en un directorio de Microsoft Entra. Puede ver instrucciones para crear un inquilino de Azure AD B2C.

¿Puedo usar las características de Azure AD B2C en mi inquilino de Microsoft Entra existente basado en el empleado?

Microsoft Entra ID y Azure AD B2C son ofertas de productos independientes. Para usar las características de Azure AD B2C, cree un inquilino de Azure AD B2C independiente del inquilino de Microsoft Entra existente basado en el empleado. Un inquilino de Microsoft Entra representa una organización. Un inquilino de Azure AD B2C representa una colección de identidades para su uso con aplicaciones de usuario de confianza. Al agregar un nuevo proveedor de OpenID Connect en proveedores de identidades de Azure AD B2C > o con directivas personalizadas, Azure AD B2C puede federarse a Microsoft Entra ID, lo que permite la autenticación de los empleados de una organización.

¿Puedo usar Azure AD B2C para proporcionar inicio de sesión social (Facebook y Google+) en Microsoft 365?

Azure AD B2C no se puede usar para autenticar a los usuarios para Microsoft 365. Microsoft Entra ID es la solución de Microsoft para administrar el acceso de los empleados a las aplicaciones SaaS y tiene características diseñadas para este propósito, como licencias y acceso condicional. Azure AD B2C proporciona una plataforma de administración de identidades y acceso para crear aplicaciones web y móviles. Cuando Azure AD B2C está configurado para federarse en un inquilino de Microsoft Entra, el inquilino de Microsoft Entra administra el acceso de los empleados a las aplicaciones que dependen de Azure AD B2C.

¿Qué son las cuentas locales en Azure AD B2C? ¿En qué se diferencian de las cuentas de trabajo o escolares en Microsoft Entra ID?

En un cliente de Microsoft Entra, los usuarios que pertenecen al cliente inician sesión con una dirección de correo electrónico en el formato <xyz>@<tenant domain>.

<tenant domain> es uno de los dominios comprobados del inquilino o el dominio <...>.onmicrosoft.com inicial. Este tipo de cuenta es una cuenta profesional o educativa.

En un inquilino de Azure AD B2C, la mayoría de las aplicaciones quieren que el usuario inicie sesión con cualquier dirección de correo electrónico arbitraria (por ejemplo, joe@comcast.net, bob@gmail.com, sarah@contoso.como jim@live.com). Este tipo de cuenta es una cuenta local. También se admiten nombres de usuario arbitrarios como cuentas locales (por ejemplo, joe, bob, sarah o jim). Puede elegir uno de estos dos tipos de cuenta local al configurar proveedores de identidades para Azure AD B2C en Azure Portal. En el inquilino de Azure AD B2C, seleccione Proveedores de identidades, cuenta local y, a continuación, nombre de usuario.

Las cuentas de usuario para aplicaciones se pueden crear mediante un flujo de registro de usuario, un flujo de usuario de registro o inicio de sesión, la Microsoft Graph API o el Azure portal.

¿Cuántos usuarios pueden alojar un inquilino de Azure AD B2C?

De forma predeterminada, cada inquilino puede alojar un total de 1,25 millones de objetos (cuentas de usuario y aplicaciones), pero puede aumentar este límite a 5,25 millones de objetos al agregar y comprobar un dominio personalizado. Si quiere aumentar este límite, póngase en contacto con el Soporte técnico de Microsoft. Sin embargo, si creó el inquilino antes de septiembre de 2022, este límite no le afecta y el inquilino conservará el tamaño que se le asignara en su creación, es decir, 50 millones de objetos.

¿Qué proveedores de identidades sociales se admiten ahora? ¿Cuáles planea apoyar en el futuro?

Actualmente se admiten varios proveedores de identidades sociales, como Amazon, Facebook, GitHub (versión preliminar), Google, LinkedIn, Cuenta Microsoft (MSA), QQ (versión preliminar), X, WeChat (versión preliminar) y Weibo (versión preliminar). Se evalúa cómo agregar compatibilidad con otros proveedores de identidades sociales populares en función de la demanda del cliente.

Azure AD B2C también admite directivas personalizadas. Las directivas personalizadas le permiten crear su propia directiva para cualquier proveedor de identidades que admita OpenID Connect o SAML. Para empezar a trabajar con directivas personalizadas, consulte nuestro paquete de inicio de directivas personalizado.

¿Puedo configurar ámbitos para recopilar más información sobre los consumidores de varios proveedores de identidades sociales?

No. Los ámbitos predeterminados que se usan para nuestros proveedores de identidad social admitidos son:

- Facebook: correo electrónico

- Google+: correo electrónico

- Cuenta Microsoft: perfil de correo electrónico openid

- Amazon: perfil

- LinkedIn: r_emailaddress r_basicprofile

Uso ADFS como proveedor de identidades en Azure AD B2C. Cuando intento iniciar una solicitud de cierre de sesión desde Azure AD B2C, ADFS muestra el error *MSIS7084: los mensajes de solicitud de cierre de sesión de SAML y respuesta de cierre de sesión deben firmarse al usar el enlace HTTP Redirect o HTTP POST de SAML*. ¿Cómo se resuelve este problema?

En el servidor de ADFS, ejecute: Set-AdfsProperties -SignedSamlRequestsRequired $true. Esto obligará a Azure AD B2C a firmar todas las solicitudes a ADFS.

¿Mi aplicación tiene que ejecutarse en Azure para que funcione con Azure AD B2C?

No, puede hospedar la aplicación en cualquier lugar (en la nube o en el entorno local). Todo lo que necesita para interactuar con Azure AD B2C es la capacidad de enviar y recibir solicitudes HTTP en puntos de conexión accesibles públicamente.

Tengo varios inquilinos de Azure AD B2C. ¿Cómo puedo administrarlos en Azure Portal?

Antes de abrir el servicio Azure AD B2C en Azure Portal, debe cambiar al directorio que desea administrar. Seleccione el icono Configuración del menú superior para cambiar al directorio que desea administrar en el menú Directorios y suscripciones .

¿Por qué no puedo crear un inquilino de Azure AD B2C?

Es posible que no tenga permiso para crear una instancia de Azure AD B2C. Solo los usuarios con al menos el rol de Creador de Tenants pueden crear un tenant.

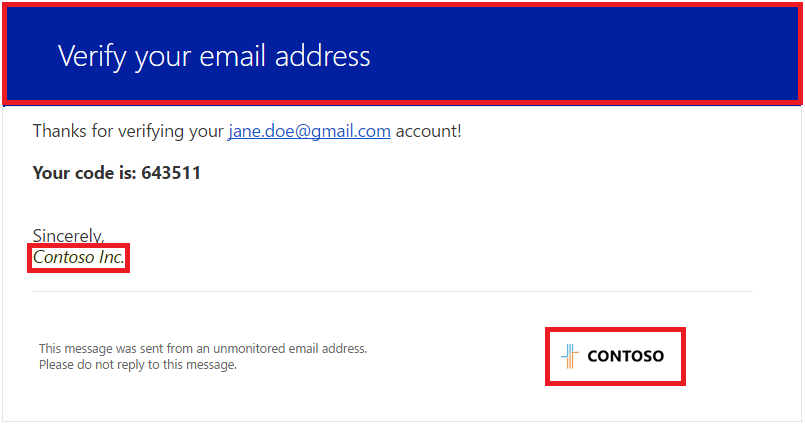

¿Cómo se personalizan los correos electrónicos de verificación (el contenido y el campo "From:") enviados por Azure AD B2C?

Puede usar la característica de personalización de marca de empresa para personalizar el contenido de los correos electrónicos de verificación. En concreto, estos dos elementos del correo electrónico se pueden personalizar:

Logotipo de banner: se muestra en la parte inferior derecha.

Color de fondo: se muestra en la parte superior.

La firma de correo electrónico contiene el nombre del tenant de Azure AD B2C que proporcionó al principio al crear el tenant de Azure AD B2C. Puede cambiar el nombre mediante estas instrucciones:

- Inicie sesión en Azure Portal como administrador global.

- Abra la hoja Microsoft Entra ID.

- Seleccione la pestaña Propiedades.

- Cambie el campo Nombre .

- En la parte superior de la página, seleccione Guardar.

Actualmente, no puede cambiar el campo "From:" en el correo electrónico.

Sugerencia

Con la directiva personalizada de Azure AD B2C, puede personalizar el correo electrónico que Azure AD B2C envía a los usuarios, incluido el campo "From:" en el correo electrónico. La comprobación de correo electrónico personalizada requiere el uso de un proveedor de correo electrónico de terceros como Mailjet o SendGrid.

¿Cómo puedo migrar mis nombres de usuario, contraseñas y perfiles existentes de mi base de datos a Azure AD B2C?

Puede usar Microsoft Graph API para escribir la herramienta de migración. Consulte la guía de migración de usuarios para obtener más información.

¿Qué flujo de usuario de contraseña se usa para las cuentas locales en Azure AD B2C?

El flujo de usuario de contraseña de Azure AD B2C para las cuentas locales se basa en la directiva de Microsoft Entra ID. Los flujos de usuario de restablecimiento de la contraseña, inicio de sesión, registro e inicio de sesión de Azure AD B2C usan la seguridad de la contraseña "segura" y las contraseñas no caducan. Para obtener más información, consulte Directivas y restricciones de contraseñas en Microsoft Entra ID.

Para obtener información sobre los bloqueos de cuentas y las contraseñas, consulte Mitigación de ataques de credenciales en Azure AD B2C.

¿Puedo usar Microsoft Entra Connect para migrar identidades de consumidor almacenadas en mi Active Directory local a Azure AD B2C?

No, Microsoft Entra Connect no está diseñado para trabajar con Azure AD B2C. Considere la posibilidad de usar Microsoft Graph API para la migración de usuarios. Consulte la guía de migración de usuarios para obtener más información.

¿Puede mi aplicación abrir páginas de Azure AD B2C dentro de un iFrame?

Esta característica está en versión preliminar pública. Para más información, consulte Experiencia de inicio de sesión integrada.

¿Funciona Azure AD B2C con sistemas CRM como Microsoft Dynamics?

La integración con el portal de Microsoft Dynamics 365 está disponible. Consulte Configuración del portal de Dynamics 365 para usar Azure AD B2C para la autenticación.

¿Funciona Azure AD B2C con SharePoint local 2016 o versiones anteriores?

Azure AD B2C no está diseñado para el escenario de uso compartido de asociados externos de SharePoint; consulte Microsoft Entra B2B en su lugar.

¿Debo usar Azure AD B2C o B2B para administrar identidades externas?

Lea Compare solutions for External Identities (Comparar soluciones para identidades externas ) para obtener más información sobre cómo aplicar las características adecuadas a los escenarios de identidad externa.

¿Qué características de informes y auditoría proporciona Azure AD B2C? ¿Son iguales que en microsoft Entra ID P1 o P2?

No, Azure AD B2C no admite el mismo conjunto de informes que Microsoft Entra ID P1 o P2. Sin embargo, hay muchas similitudes:

- Los informes de inicio de sesión proporcionan un registro de cada inicio de sesión con detalles reducidos.

- Los informes de auditoría incluyen la actividad de administrador y la actividad de la aplicación.

- Los informes de uso incluyen el número de usuarios, el número de inicios de sesión y el volumen de MFA.

¿Por qué mi factura de Azure AD B2C muestra cargos de teléfono llamados "Microsoft Entra External ID?"

Después del nuevo modelo de facturación para la autenticación del teléfono por SMS de Azure AD External Identities, puede observar un nuevo nombre en la factura. Anteriormente, la autenticación multifactor para teléfono se facturaba como "Azure Active Directory B2C - Autenticación multifactor básica 1". Ahora verá los siguientes nombres según su plan de tarifa por país o región:

- Microsoft Entra External ID - Transacción de autenticación telefónica de bajo coste 1

- Id. externo de Microsoft Entra: autenticación telefónica de costo medio-bajo por 1 transacción

- Id. externa de Microsoft Entra - Transacción de costo medio alto de autenticación telefónica 1

- Id. externa de Microsoft Entra - Transacción de alto costo de autenticación telefónica 1

Aunque en la nueva factura se menciona Id. externa de Microsoft Entra, se le seguirá facturando por Azure AD B2C según su recuento de MAU básicas.

¿Los usuarios finales pueden usar una contraseña única (TOTP) basada en el tiempo con una aplicación autenticadora para autenticarse en mi aplicación de Azure AD B2C?

Sí. Los usuarios finales deben descargar cualquier aplicación de autenticador que admita la comprobación de TOTP, como la aplicación Microsoft Authenticator (recomendada). Para obtener más información, consulte Métodos de comprobación.

¿Por qué mis códigos de aplicación autenticadores TOTP no funcionan?

Si los códigos de aplicación de autenticación TOTP no funcionan con su teléfono móvil o dispositivo Android o iPhone, la hora del reloj del dispositivo podría ser incorrecta. En la configuración del dispositivo, seleccione la opción para usar la hora proporcionada por la red o para establecer la hora automáticamente.

¿Cómo sé que el complemento de Go-Local está disponible en mi país o región?

Al crear el inquilino de Azure AD B2C, si el complemento de Go-Local está disponible en su país o región, se le pedirá que lo habilite si lo necesita.

¿Todavía obtengo 50 000 MAU gratuitas al mes en el complemento de Go-Local cuando lo habilito?

No. Los 50 000 MAU gratis al mes no se aplican al habilitar el complemento Go-Local. Tendrá un cargo por el complemento Go-Local desde el primer MAU. Sin embargo, seguirá disfrutando de 50 000 MAU gratis al mes en las otras características disponibles en los precios de Azure AD B2C en Premium P1 o P2.

Tengo un inquilino de Azure AD B2C existente en Japón o Australia que no tiene habilitado un complemento Go-Local. ¿Cómo se activa este complemento?

Siga los pasos descritos en Activación de Go-Local ad-on para activar el complemento de Go-Local de Azure AD B2C.

¿Puedo localizar la interfaz de usuario de las páginas que sirve Azure AD B2C? ¿Qué idiomas se admiten?

Sí, consulte personalización de idioma. Se ofrecen traducciones a 36 idiomas, y puede invalidar cualquier cadena para satisfacer sus necesidades.

¿Puedo usar mis propias direcciones URL en mis páginas de registro e inicio de sesión que sirve Azure AD B2C? Por ejemplo, ¿puedo cambiar la dirección URL de contoso.b2clogin.com a login.contoso.com?

Sí, puede usar su propio dominio. Para más información, consulte Dominios personalizados de Azure AD B2C.

¿Cómo se elimina mi inquilino de Azure AD B2C?

Siga estos pasos para eliminar el inquilino de Azure AD B2C.

Puede usar la nueva experiencia Registros de aplicaciones unificada o nuestra experiencia Applications (Legacy) (Aplicaciones [heredadas]) anterior. Obtenga más información sobre la nueva experiencia.

- Inicie sesión en Azure Portal como administrador de suscripciones. Use la misma cuenta profesional o educativa o la misma cuenta de Microsoft que ha usado para registrarse en Azure.

- Asegúrese de que está usando el directorio que contiene la entidad de Azure AD B2C. Selecciona el icono Configuración en la barra de herramientas del portal.

- En la página Configuración del portal | Directorios y suscripciones, busque el directorio de Azure AD B2C en la lista Nombre de directorio y seleccione Cambiar.

- En el menú izquierdo, seleccione Azure AD B2C. O bien, seleccione Todos los servicios y busque y seleccione Azure AD B2C.

- Elimine todos los flujos de usuario (directivas) del inquilino de Azure AD B2C.

- Elimine todos los proveedores de identidades del inquilino de Azure AD B2C.

- Seleccione Registros de aplicaciones y, a continuación, seleccione la pestaña Todas las aplicaciones .

- Elimine todas las aplicaciones que registró.

- Elimine b2c-extensions-app.

- En Administrar, seleccione Usuarios.

- Seleccione cada usuario a su vez (excluya el usuario administrador de suscripciones que ha iniciado sesión actualmente como). Seleccione Eliminar en la parte inferior de la página y seleccione Sí cuando se le solicite.

- Seleccione Microsoft Entra ID en el menú de la izquierda.

- En Administrar, seleccione Propiedades.

- En Administración del acceso para los recursos de Azure, seleccione Sí y luego Guardar.

- Cierre la sesión de Azure Portal y vuelva a iniciar sesión para actualizar el acceso.

- Seleccione Microsoft Entra ID en el menú de la izquierda.

- En la página Información general , seleccione Eliminar inquilino. Siga las instrucciones que aparecen en pantalla para completar el proceso.

¿Puedo obtener Azure AD B2C como parte de Enterprise Mobility Suite?

No, Azure AD B2C es un servicio de Azure de pago por uso y no forma parte de Enterprise Mobility Suite.

¿Puedo comprar licencias de Microsoft Entra ID P1 y Microsoft Entra ID P2 para mi inquilino de Azure AD B2C?

No, los inquilinos de Azure AD B2C no usan licencias de Microsoft Entra ID P1 ni de Microsoft Entra ID P2. Azure AD B2C usa licencias Premium P1 o P2, que ya no están disponibles para su compra a partir del 1 de mayo de 2025. Son diferentes de las licencias P1 o P2 de Microsoft Entra ID para un inquilino estándar de Microsoft Entra. Los clientes de Azure AD B2C admiten de forma nativa algunas características similares a las de P1 o P2 de Microsoft Entra ID, como se explica en Características admitidas de Microsoft Entra ID.

¿Puedo usar una asignación basada en grupos para Microsoft Entra Aplicaciones Empresariales en mi tenant de Azure AD B2C?

No, los inquilinos de Azure AD B2C no admiten la asignación basada en grupos a Aplicaciones empresariales de Microsoft Entra.

¿Azure AD B2C está disponible en Microsoft Azure Government?

No, Azure AD B2C no está disponible en Microsoft Azure Government.

Estoy usando tokens de actualización acumulados para mi aplicación y obtengo un error de invalid_grant al canjear los tokens de actualización recién adquiridos dentro del período de validez establecido. ¿Por qué ocurre esto?

Al determinar la validez de los tokens de actualización gradual, B2C considerará la hora de inicio de sesión inicial del usuario en la aplicación también para calcular la asimetría de validez del token. Si el usuario no ha cerrado la sesión de la aplicación durante mucho tiempo, este valor de asimetría superará el período de validez del token y, por tanto, por motivos de seguridad, los tokens se considerarán no válidos. Por lo tanto, el error. Informe al usuario de que realice un cierre de sesión correcto y vuelva a iniciar sesión en la aplicación y esto debe restablecer la asimetría. Este escenario no es aplicable si la rotación del token de actualización se establece como rotación infinita.

He revocado el token de actualización mediante InvalidateAllRefreshTokens de Microsoft Graph o Microsoft Graph PowerShell, Revoke-MgUserSignInSession. ¿Por qué Azure AD B2C sigue aceptando el token de actualización anterior?

En Azure AD B2C, si la diferencia de tiempo entre refreshTokensValidFromDateTime y refreshTokenIssuedTime es menor o igual que 5 minutos, el token de actualización todavía se considera válido. Sin embargo, si refreshTokenIssuedTime es mayor que refreshTokensValidFromDateTime, se revoca el token de actualización.

Siga los pasos siguientes para comprobar si el token de actualización es válido o revocado:

Recupere el

RefreshTokeny elAccessTokencanjeandoauthorization_code.Espere 7 minutos.

Use el cmdlet de PowerShell Revoke-MgUserSignInSession o Microsoft Graph API invalidateAllRefreshTokens para ejecutar el

RevokeAllRefreshTokencomando.Espere 10 minutos.

Recupere

RefreshTokende nuevo.

Sugerencia

Con la directiva personalizada de Azure AD B2C, puede reducir el sesgo de tiempo mencionado anteriormente de 5 minutos (300000 milisegundos) ajustando el valor de InputParameter "TreatAsEqualIfWithinMillseconds" en el Id. de transformación de notificación "AssertRefreshTokenIssuedLaterThanValidFromDate". Esta transformación de notificación se puede encontrar en el archivo TrustFrameworkBase.xml bajo la directiva personalizada más reciente stater-pack.

Uso varias pestañas en un explorador web para iniciar sesión en varias aplicaciones que he registrado en el mismo inquilino de Azure AD B2C. Cuando intento realizar un cierre de sesión único, no todas las aplicaciones se cierran. ¿Por qué ocurre esto?

Actualmente, Azure AD B2C no admite el cierre de sesión único para este escenario específico. Se debe a la contención de cookies, ya que todas las aplicaciones operan en la misma cookie simultáneamente.

¿Cómo se notifica un problema con Azure AD B2C?

En Azure AD B2C, revoco todas las sesiones de un usuario mediante el botón Revocar sesiones de Azure Portal, pero no funciona.

Actualmente, Azure AD B2C no admite la revocación de sesiones de usuario desde Azure Portal. Sin embargo, puede lograr esta tarea mediante Microsoft Graph PowerShell o Microsoft Graph API.

Retiro de Azure AD External Identities P2

¿Qué ha ocurrido con las identidades externas de Azure AD P2 en los inquilinos de B2C?

Azure AD External Identities P2 se ha retirado en inquilinos de Azure AD B2C. Las características "P2-only" ya no están disponibles.

¿La retirada afecta a los inquilinos de la fuerza de trabajo?

No. La protección de ID sigue estando disponible para invitados empresariales en inquilinos de personal como parte de Azure AD External Identities P2. La retirada solo se aplica a los inquilinos de B2C.

¿Qué debo hacer si estaba usando P2 ID Protection en mi tenant de B2C?

Para seguir protegiendo los riesgos basados en identidades en B2C, considere la posibilidad de integrar un proveedor de comprobación de identidades de asociado. Todos los inquilinos de P2 se cambiarán automáticamente a P1 de forma gradual a finales de marzo de 2026.

¿Seguiré facturando por P2 después de la retirada?

El cliente de B2C se cambiará automáticamente a P1 a finales de marzo de 2026 y se le aplicarán las tarifas de P1. Para obtener instrucciones sobre cómo cambiar el plan de tarifa, consulte Facturación de Azure AD B2C.

¿La retirada de P2 está relacionada con el final de la venta de Azure AD B2C?

Estos son temas independientes. La finalización de la venta significa que Azure AD B2C ya no está disponible para los nuevos clientes a partir de mayo de 2025. La retirada de P2 retira específicamente el plan de tarifa P2 y la protección de ID en inquilinos B2C. Los clientes de B2C existentes en P1 pueden seguir usando el servicio.