Nota:

El acceso a esta página requiere autorización. Puede intentar iniciar sesión o cambiar directorios.

El acceso a esta página requiere autorización. Puede intentar cambiar los directorios.

Microsoft Sentinel es una solución de administración de eventos e información de seguridad nativa de la nube (SIEM) que puede ingerir, mantener y administrar la inteligencia sobre amenazas desde numerosos orígenes.

Importante

Después del 31 de marzo de 2027, Microsoft Sentinel ya no se admitirá en el Azure Portal y solo estará disponible en el portal de Microsoft Defender. Todos los clientes que usen Microsoft Sentinel en el Azure Portal se redirigirán al portal de Defender y solo usarán Microsoft Sentinel en el portal de Defender.

Si sigue usando Microsoft Sentinel en el Azure Portal, le recomendamos que empiece a planear la transición al portal de Defender para garantizar una transición sin problemas y aprovechar al máximo la experiencia de operaciones de seguridad unificadas que ofrece Microsoft Defender.

Introducción a la inteligencia sobre amenazas

La inteligencia sobre amenazas cibernéticas (CTI) es información que describe las amenazas existentes o potenciales para los sistemas y los usuarios. Esta inteligencia toma muchas formas, como informes escritos que detallan las motivaciones, la infraestructura y las técnicas de un actor de amenazas determinado. También puede ser observaciones específicas de direcciones IP, dominios, hash de archivos y otros artefactos asociados a amenazas cibernéticas conocidas.

Las organizaciones usan CTI para proporcionar un contexto esencial a la actividad inusual, de modo que el personal de seguridad pueda tomar medidas rápidamente para proteger a sus personas, información y recursos. Puede obtener CTI desde muchos lugares, como:

- Fuentes de distribución de datos de código abierto

- Comunidades de uso compartido de inteligencia sobre amenazas

- Fuentes de inteligencia comercial

- Inteligencia local recopilada en el curso de las investigaciones de seguridad dentro de una organización

En el caso de soluciones SIEM como Microsoft Sentinel, las formas más comunes de CTI son los indicadores de amenazas, que también se conocen como indicadores de riesgo (IOC) o indicadores de ataque. Los indicadores de amenazas son datos que asocian artefactos observados, como direcciones URL, hash de archivos o direcciones IP, con actividad de amenazas conocida, como phishing, botnets o malware. Esta forma de inteligencia sobre amenazas a menudo se denomina inteligencia sobre amenazas tácticas. Se aplica a los productos de seguridad y la automatización a gran escala para detectar posibles amenazas a una organización y protegerse contra ellos.

Otra faceta de la inteligencia sobre amenazas representa a los actores de amenazas, sus técnicas, tácticas y procedimientos (TTP), su infraestructura y las identidades de sus víctimas. Microsoft Sentinel admite la administración de estas facetas junto con los IOC, expresados mediante el estándar de código abierto para intercambiar CTI conocido como expresión de información de amenazas estructurada (STIX). La inteligencia sobre amenazas expresada como objetos STIX mejora la interoperabilidad y permite a las organizaciones buscar de forma más eficaz. Use objetos STIX de inteligencia sobre amenazas en Microsoft Sentinel para detectar actividad malintencionada observada en su entorno y proporcionar el contexto completo de un ataque para informar sobre las decisiones de respuesta.

En la tabla siguiente se describen las actividades necesarias para aprovechar al máximo la integración de inteligencia sobre amenazas (TI) en Microsoft Sentinel:

| Acción | Descripción |

|---|---|

| Almacenar inteligencia sobre amenazas en el área de trabajo de Microsoft Sentinel |

|

| Administración de la inteligencia sobre amenazas |

|

| Uso de inteligencia sobre amenazas |

|

La inteligencia sobre amenazas también proporciona contexto útil dentro de otras experiencias de Microsoft Sentinel, como cuadernos. Para obtener más información, consulte Introducción a los cuadernos y MSTICPy.

Nota:

Para obtener información sobre la disponibilidad de características en las nubes del Gobierno de EE. UU., consulte las tablas de Microsoft Sentinel en disponibilidad de características en la nube para los clientes de US Government.

Importación y conexión de inteligencia sobre amenazas

La mayoría de la inteligencia sobre amenazas se importa a través de conectores de datos o una API. Configure reglas de ingesta para conectores de datos para reducir el ruido y asegurarse de que las fuentes de inteligencia están optimizadas. Estas son las soluciones disponibles para Microsoft Sentinel.

- Inteligencia contra amenazas de Microsoft Defender conector de datos para ingerir la inteligencia sobre amenazas de Microsoft

- Inteligencia sobre amenazas: conector de datos TAXII para fuentes STIX/TAXII estándar del sector

- API de carga de Threat Intelligence para fuentes de TI integradas y seleccionadas mediante una API REST para conectarse (no requiere un conector de datos)

- El conector de datos de Threat Intelligence Platform también conecta fuentes de TI mediante una API REST heredada, pero está en la ruta de desuso.

Use estas soluciones en cualquier combinación, en función de dónde la organización orígenes de inteligencia sobre amenazas. Todos estos conectores de datos están disponibles en el centro de contenido como parte de la solución Threat Intelligence . Para obtener más información sobre esta solución, consulte la entrada Azure Marketplace Inteligencia sobre amenazas.

Además, consulte este catálogo de integraciones de inteligencia sobre amenazas que están disponibles con Microsoft Sentinel.

Adición de inteligencia sobre amenazas a Microsoft Sentinel con el conector de datos de Defender Threat Intelligence

Incorpore los IOC públicos, de código abierto y de alta fidelidad generados por Defender Threat Intelligence en el área de trabajo de Microsoft Sentinel mediante los conectores de datos de Defender Threat Intelligence. Con una configuración sencilla de un solo clic, use la inteligencia sobre amenazas de los conectores de datos estándar y premium de Defender Threat Intelligence para supervisar, alertar y buscar.

Hay disponibles dos versiones del conector de datos: estándar y premium. También hay una regla de análisis de amenazas de Defender Threat Intelligence disponible de forma gratuita que proporciona un ejemplo de lo que proporciona el conector de datos premium de Defender Threat Intelligence. Sin embargo, con el análisis coincidente, solo los indicadores que coinciden con la regla se ingieren en su entorno.

El conector de datos premium de Inteligencia sobre amenazas de Defender ingiere inteligencia código abierto enriquecida por Microsoft y las IOC seleccionadas de Microsoft. Estas características premium permiten el análisis en más orígenes de datos con mayor flexibilidad y comprensión de esa inteligencia sobre amenazas. Esta es una tabla que muestra qué esperar al conceder la licencia y habilitar la versión Premium.

| Libre | Premium |

|---|---|

| IOC públicas | |

| Inteligencia de código abierto (OSINT) | |

| IOC de Microsoft | |

| OSINT enriquecido por Microsoft |

Para más información, consulte los siguientes artículos:

- Para obtener información sobre cómo obtener una licencia Premium y explorar todas las diferencias entre las versiones estándar y premium, consulte Exploración de licencias de Inteligencia sobre amenazas de Defender.

- Para obtener más información sobre la experiencia gratuita de Inteligencia sobre amenazas de Defender, consulte Introducción a la experiencia gratuita de Defender Threat Intelligence para Microsoft Defender XDR.

- Para obtener información sobre cómo habilitar Defender Threat Intelligence y los conectores de datos premium de Defender Threat Intelligence, consulte Habilitación del conector de datos de Defender Threat Intelligence.

- Para más información sobre el análisis de coincidencias, consulte Uso de análisis coincidentes para detectar amenazas.

Adición de inteligencia sobre amenazas a Microsoft Sentinel con la API de carga

Muchas organizaciones usan soluciones de plataforma de inteligencia sobre amenazas (TIP) para agregar fuentes de indicadores de amenazas de varios orígenes. Desde la fuente agregada, los datos se seleccionan para aplicarlos a soluciones de seguridad como dispositivos de red, soluciones EDR/XDR o SIEMs como Microsoft Sentinel. Mediante la API de carga, puede usar estas soluciones para importar objetos STIX de inteligencia sobre amenazas en Microsoft Sentinel.

La nueva API de carga no requiere un conector de datos y ofrece las siguientes mejoras:

- Los campos del indicador de amenazas se basan en el formato estandarizado STIX.

- La aplicación Microsoft Entra requiere el rol colaborador de Microsoft Sentinel.

- El punto de conexión de solicitud de API se limita al nivel del área de trabajo. Los permisos necesarios Microsoft Entra aplicación permiten la asignación pormenorizada en el nivel de área de trabajo.

Para obtener más información, consulte Conexión de la plataforma de inteligencia sobre amenazas mediante la API de carga.

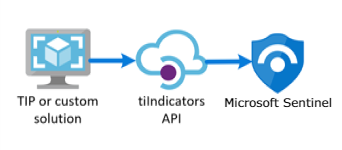

Adición de inteligencia sobre amenazas a Microsoft Sentinel con el conector de datos de Threat Intelligence Platform

Nota:

Este conector de datos está en desuso.

Al igual que la API de carga, el conector de datos de Threat Intelligence Platform usa una API que permite que la sugerencia o la solución personalizada envíen inteligencia sobre amenazas a Microsoft Sentinel. Sin embargo, este conector de datos se limita solo a indicadores y está en desuso. Aproveche las optimizaciones que ofrece la API de carga.

El conector de datos TIP usa la API tiIndicators de Microsoft Graph Security , que no admite otros objetos STIX. Úsela con cualquier SUGERENCIA personalizada que se comunique con tiIndicators API para enviar indicadores a Microsoft Sentinel (y a otras soluciones de seguridad de Microsoft, como Defender XDR).

Para obtener más información sobre las soluciones TIP integradas con Microsoft Sentinel, consulte Productos integrados de la plataforma de inteligencia sobre amenazas. Para obtener más información, consulte Conexión de la plataforma de inteligencia sobre amenazas a Microsoft Sentinel.

Adición de inteligencia sobre amenazas a Microsoft Sentinel con el conector de datos de Inteligencia sobre amenazas - TAXII

El estándar del sector más ampliamente adoptado para la transmisión de inteligencia sobre amenazas es una combinación del formato de datos STIX y el protocolo TAXII. Si su organización obtiene inteligencia sobre amenazas de soluciones que admiten la versión actual de STIX/TAXII (2.0 o 2.1), use el conector de datos Inteligencia sobre amenazas - TAXII para incorporar la inteligencia sobre amenazas a Microsoft Sentinel. Mediante el conector de datos de Inteligencia sobre amenazas - TAXII, Microsoft Sentinel tiene un cliente TAXII integrado que importa inteligencia sobre amenazas desde servidores TAXII 2.x.

Para importar inteligencia sobre amenazas con formato STIX para Microsoft Sentinel desde un servidor TAXII:

- Obtenga la raíz de la API del servidor TAXII y el identificador de colección.

- Habilite el conector de datos de Inteligencia sobre amenazas - TAXII en Microsoft Sentinel.

Para obtener más información, consulte Conexión de Microsoft Sentinel a fuentes de inteligencia sobre amenazas STIX/TAXII.

Creación y administración de inteligencia sobre amenazas

La inteligencia sobre amenazas con tecnología de Microsoft Sentinel se administra junto a Inteligencia contra amenazas de Microsoft Defender (MDTI) y Threat Analytics en el portal de Microsoft Defender.

Nota:

Sigue teniendo acceso a la inteligencia sobre amenazas en el Azure Portal desde lainteligencia de amenazas de administración de Microsoft Sentinel>Threat>.

Dos de las tareas de inteligencia sobre amenazas más comunes son la creación de una nueva inteligencia sobre amenazas relacionada con las investigaciones de seguridad y la adición de etiquetas. La interfaz de administración simplifica el proceso manual de mantenimiento de información sobre amenazas individuales mediante algunas características clave.

- Configure las reglas de ingesta para optimizar la inteligencia sobre amenazas desde orígenes de conectores de datos.

- Defina relaciones a medida que cree nuevos objetos STIX.

- Seleccione la ti existente mediante el generador de relaciones.

- Copie los metadatos comunes de un objeto de TI nuevo o existente mediante la característica duplicada.

- Agregue etiquetas de forma libre a los objetos mediante la selección múltiple.

Los siguientes objetos STIX están disponibles en Microsoft Sentinel:

| STIX (objeto) | Description |

|---|---|

| Actor de amenazas | Desde los niños del script hasta los estados nacionales, los objetos de actor de amenazas describen las motivaciones, la sofisticación y los niveles de recursos. |

| Patrón de ataque | También conocidos como técnicas, tácticas y procedimientos, los patrones de ataque describen un componente específico de un ataque y la fase DE ATT de MITRE&CK en la que se usa. |

| Indicador |

Domain name, URL, IPv4 address, IPv6 addressyFile hashesX509 certificates se usan para autenticar la identidad de dispositivos y servidores para una comunicación segura a través de Internet.

JA3 las huellas digitales son identificadores únicos generados a partir del proceso de protocolo de enlace TLS/SSL. Ayudan a identificar aplicaciones y herramientas específicas que se usan en el tráfico de red, lo que facilita la detección de huellas digitales de actividadesJA3S malintencionadas que amplían las capacidades de JA3, ya que también incluyen características específicas del servidor en el proceso de huellas digitales. Esta extensión proporciona una vista más completa del tráfico de red y ayuda a identificar amenazas del lado cliente y del lado servidor.

User agents proporcionar información sobre el software cliente que realiza solicitudes a un servidor, como el explorador o el sistema operativo. Son útiles para identificar y generar perfiles de dispositivos y aplicaciones que acceden a una red. |

| Identity | Describir las víctimas, las organizaciones y otros grupos o individuos junto con los sectores empresariales más estrechamente asociados con ellos. |

| Relación | Los subprocesos que conectan la inteligencia sobre amenazas, lo que ayuda a establecer conexiones entre señales y puntos de datos dispares se describen con relaciones. |

Configuración de reglas de ingesta

Puede optimizar la inteligencia sobre amenazas desde los conectores de datos filtrando y mejorando los objetos antes de que se entreguen en el área de trabajo. Las reglas de ingesta solo se aplican a los conectores de datos y no afectan a la inteligencia sobre amenazas agregada a través de la API de carga o creada manualmente. Las reglas de ingesta actualizan por completo los atributos o los objetos de filtro. En la tabla siguiente se enumeran algunos casos de uso:

| Caso de uso de la regla de ingesta | Description |

|---|---|

| Reducir el ruido | Filtre la inteligencia de amenazas antigua no actualizada durante seis meses que también tenga poca confianza. |

| Ampliación de la fecha de validez | Promueva los IOC de alta fidelidad desde orígenes de confianza mediante la ampliación de sus Valid until 30 días. |

| Recordar los viejos tiempos | La nueva taxonomía del actor de amenazas es excelente, pero algunos analistas quieren asegurarse de etiquetar los nombres antiguos. |

Tenga en cuenta las siguientes sugerencias al usar reglas de ingesta:

- Todas las reglas se aplican en orden. Cada regla procesará los objetos de inteligencia sobre amenazas que se ingieren hasta que se realice una

Deleteacción. Si no se realiza ninguna acción en un objeto, se ingiere del origen tal y como está. - La

Deleteacción significa que el objeto de inteligencia sobre amenazas se omite para la ingesta, lo que significa que se quita de la canalización. Las versiones anteriores del objeto ya ingeridos no se ven afectadas. - Las reglas nuevas y editadas tardan hasta 15 minutos en surtir efecto.

Para obtener más información, consulte Trabajar con reglas de ingesta de inteligencia sobre amenazas.

Creación de relaciones

Puede mejorar la detección y respuesta de amenazas mediante el establecimiento de conexiones entre objetos mediante el generador de relaciones. En la tabla siguiente se enumeran algunos de sus casos de uso:

| Caso de uso de relación | Description |

|---|---|

| Conexión de un actor de amenazas a un patrón de ataque | El actor de APT29 amenazas usa el patrón de Phishing via Email ataque para obtener acceso inicial. |

| Vinculación de un indicador a un actor de amenazas | Un indicador allyourbase.contoso.com de dominio se atribuye al actor APT29de amenaza . |

| Asociación de una identidad (víctima) con un patrón de ataque | El patrón de Phishing via Email ataque tiene como destino la FourthCoffee organización. |

En la imagen siguiente se muestra cómo el generador de relaciones conecta todos estos casos de uso.

Conservación de la inteligencia sobre amenazas

Configure qué objetos de TI puede compartir con audiencias adecuadas mediante la designación de un nivel de confidencialidad denominado Protocolo de semáforo (TLP).

| Color TLP | Sensibilidad |

|---|---|

| Blanco | La información se puede compartir libre y públicamente sin restricciones. |

| Verde | La información se puede compartir con compañeros y organizaciones asociadas dentro de la comunidad, pero no públicamente. Está destinado a un público más amplio dentro de la comunidad. |

| Ámbar | La información se puede compartir con los miembros de la organización, pero no públicamente. Está pensado para usarse dentro de la organización para proteger la información confidencial. |

| Rojo | La información es altamente confidencial y no debe compartirse fuera del grupo o reunión específico en el que se divulgó originalmente. |

Establezca los valores de TLP para los objetos DE TI en la interfaz de usuario al crearlos o editarlos. La configuración de TLP a través de la API es menos intuitiva y requiere elegir uno de los cuatro marking-definition GUID de objeto. Para obtener más información sobre cómo configurar TLP a través de la API, consulte object_marking_refs en las propiedades comunes de la API de carga.

Otra manera de mantener TI es usar etiquetas. El etiquetado de la inteligencia sobre amenazas es una forma rápida de agrupar objetos para facilitar su búsqueda. Normalmente, puede aplicar etiquetas relacionadas con un incidente determinado. Sin embargo, si un objeto representa amenazas de un actor conocido determinado o una campaña de ataque conocida, considere la posibilidad de crear una relación en lugar de una etiqueta. Después de buscar y filtrar la inteligencia sobre amenazas con la que desea trabajar, etiquetelas individualmente o multiseleccionarlas y etiquete todas a la vez. Dado que el etiquetado es de forma libre, cree convenciones de nomenclatura estándar para etiquetas de inteligencia sobre amenazas.

Para obtener más información, consulte Trabajar con inteligencia sobre amenazas en Microsoft Sentinel.

Visualización de la inteligencia sobre amenazas

Vea la inteligencia sobre amenazas desde la interfaz de administración o mediante consultas:

Desde la interfaz de administración, use la búsqueda avanzada para ordenar y filtrar los objetos de inteligencia sobre amenazas sin escribir una consulta de Log Analytics.

Use consultas para ver la inteligencia sobre amenazas de registros en el Azure Portal o búsqueda avanzada en el portal de Defender.

En cualquier caso, la

ThreatIntelligenceIndicatortabla del esquema de Microsoft Sentinel almacena todos los indicadores de amenazas Microsoft Sentinel. Esta tabla es la base de las consultas de inteligencia sobre amenazas realizadas por otras características Microsoft Sentinel, como análisis, consultas de búsqueda y libros.

Importante

El 3 de abril de 2025, se previsualizaron públicamente dos tablas nuevas para admitir esquemas de objetos y indicadorES STIX: ThreatIntelIndicators y ThreatIntelObjects. Microsoft Sentinel ingerirá toda la inteligencia sobre amenazas en estas nuevas tablas, mientras continúa ingeriendo los mismos datos en la tabla heredada ThreatIntelligenceIndicator hasta el 31 de julio de 2025.

Asegúrese de actualizar las consultas personalizadas, las reglas de análisis y detección, los libros y la automatización para usar las nuevas tablas antes del 31 de julio de 2025. Después de esta fecha, Microsoft Sentinel dejará de ingerir datos en la tabla heredadaThreatIntelligenceIndicator. Estamos actualizando todas las soluciones de inteligencia sobre amenazas integradas en content hub para aprovechar las nuevas tablas. Para obtener más información sobre los nuevos esquemas de tabla, vea ThreatIntelIndicators y ThreatIntelObjects.

Para obtener información sobre el uso y la migración a las nuevas tablas, vea Trabajar con objetos STIX para mejorar la inteligencia sobre amenazas y la búsqueda de amenazas en Microsoft Sentinel (versión preliminar).

Ciclo de vida de inteligencia sobre amenazas

Microsoft Sentinel almacena datos de inteligencia sobre amenazas en las tablas de inteligencia sobre amenazas y vuelve a generar automáticamente todos los datos cada siete o 10 días para optimizar la eficacia de las consultas.

Cuando se crea, actualiza o elimina un indicador, Microsoft Sentinel crea una nueva entrada en las tablas. Solo aparece el indicador más actual en la interfaz de administración. Microsoft Sentinel desduplica los indicadores en función de la Id propiedad (la IndicatorId propiedad en el heredado ThreatIntelligenceIndicator) y elige el indicador con el más TimeGenerated[UTC]reciente.

La Id propiedad es una concatenación del valor codificado SourceSystem en base64, --- (tres guiones) y ( stixId que es el Data.Id valor).

Visualización de los enriquecimientos de datos de GeoLocation y WhoIs (versión preliminar pública)

Microsoft enriquece los indicadores de IP y dominio con datos adicionales GeoLocation y WhoIs para proporcionar más contexto para las investigaciones en las que se encuentra el COI seleccionado.

Vea GeoLocation y WhoIs los datos en el panel Inteligencia sobre amenazas para los tipos de indicadores de amenazas importados en Microsoft Sentinel.

Por ejemplo, use GeoLocation datos para buscar información como la organización, el país o la región de un indicador ip. Use WhoIs datos para buscar datos como registradores y datos de creación de registros a partir de un indicador de dominio.

Detección de amenazas con el análisis de indicadores de amenazas

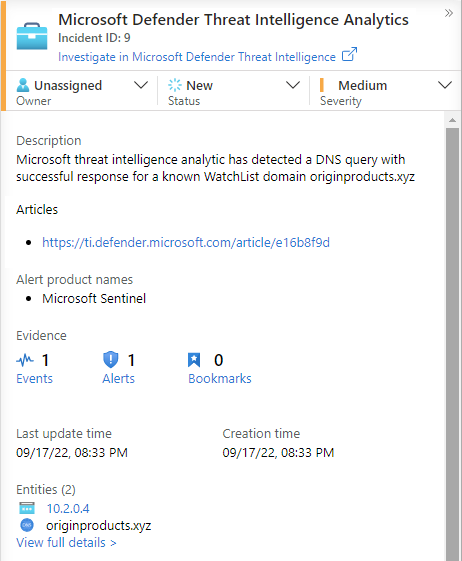

El caso de uso más importante para la inteligencia sobre amenazas en soluciones SIEM como Microsoft Sentinel es usar reglas de análisis avanzado para la detección de amenazas. Estas reglas basadas en indicadores comparan los eventos sin procesar de los orígenes de datos con los indicadores de amenazas para detectar amenazas de seguridad en su organización. En Microsoft Sentinel Analytics, se crean reglas de análisis con tecnología de consultas que se ejecutan según una programación y generan alertas de seguridad. Junto con las configuraciones, determinan la frecuencia con la que se debe ejecutar la regla, qué tipo de resultados de consulta deben generar alertas e incidentes de seguridad y, opcionalmente, cuándo desencadenar una respuesta automatizada.

Aunque siempre puede crear nuevas reglas de análisis desde cero, Microsoft Sentinel proporciona un conjunto de plantillas de reglas integradas, creadas por ingenieros de seguridad de Microsoft, para aprovechar los indicadores de amenazas. Estas plantillas se basan en el tipo de indicadores de amenazas (dominio, correo electrónico, hash de archivos, dirección IP o dirección URL) y eventos de origen de datos que desea que coincidan. Cada plantilla muestra los orígenes necesarios para que funcione la regla. Esta información facilita la determinación de si los eventos necesarios ya se importan en Microsoft Sentinel.

De forma predeterminada, cuando se desencadenan estas reglas integradas, se crea una alerta. En Microsoft Sentinel, las alertas generadas a partir de reglas de análisis también generan incidentes de seguridad. En el menú Microsoft Sentinel, en Administración de amenazas, seleccione Incidentes. Los incidentes son lo que los equipos de operaciones de seguridad evalúan e investigan para determinar las acciones de respuesta adecuadas. Para obtener más información, consulte Tutorial: Investigar incidentes con Microsoft Sentinel.

Para obtener más información sobre el uso de indicadores de amenazas en las reglas de análisis, consulte Uso de inteligencia sobre amenazas para detectar amenazas.

Microsoft proporciona acceso a su inteligencia sobre amenazas a través de la regla de análisis de Inteligencia sobre amenazas de Defender. Para obtener más información sobre cómo aprovechar esta regla, que genera alertas e incidentes de alta fidelidad, consulte Uso de análisis coincidentes para detectar amenazas.

Los libros proporcionan información sobre la inteligencia sobre amenazas

Los libros proporcionan paneles interactivos eficaces que proporcionan información sobre todos los aspectos de Microsoft Sentinel y la inteligencia sobre amenazas no es una excepción. Use el libro de Inteligencia sobre amenazas integrado para visualizar información clave sobre la inteligencia sobre amenazas. Personalice el libro según sus necesidades empresariales. Cree nuevos paneles mediante la combinación de muchos orígenes de datos para ayudarle a visualizar los datos de maneras únicas.

Dado que Microsoft Sentinel libros se basan en libros de Azure Monitor, ya hay documentación extensa y muchas más plantillas disponibles. Para obtener más información, consulte Creación de informes interactivos con libros de Azure Monitor.

También hay un recurso enriquecido para Azure Supervisar libros en GitHub, donde puede descargar más plantillas y contribuir con sus propias plantillas.

Para obtener más información sobre cómo usar y personalizar el libro de Inteligencia sobre amenazas , consulte Visualización de la inteligencia sobre amenazas con libros.

Contenido relacionado

En este artículo, ha aprendido sobre las funcionalidades de inteligencia sobre amenazas con tecnología de Microsoft Sentinel. Para más información, consulte los siguientes artículos: