Nota:

El acceso a esta página requiere autorización. Puede intentar iniciar sesión o cambiar directorios.

El acceso a esta página requiere autorización. Puede intentar cambiar los directorios.

Microsoft Sentinel es una solución SIEM nativa de la nube que ofrece seguridad escalable y rentable en entornos multinube y multiplataforma. Combina inteligencia artificial, automatización e inteligencia sobre amenazas para admitir la detección, investigación, respuesta y búsqueda proactiva de amenazas.

Microsoft Sentinel SIEM permite a los analistas anticipar y detener ataques en nubes y plataformas, más rápido y con mayor precisión.

En este artículo se resaltan las funcionalidades clave de Microsoft Sentinel.

Microsoft Sentinel hereda las prácticas de corrección de alteraciones e inmutabilidad de Azure Monitor. Aunque Azure Monitor es una plataforma de datos de solo anexión, incluye disposiciones para eliminar datos con fines de cumplimiento.

Este servicio admite Azure Lighthouse, que permite a los proveedores de servicios iniciar sesión en su propio inquilino para administrar las suscripciones y los grupos de recursos que los clientes han delegado.

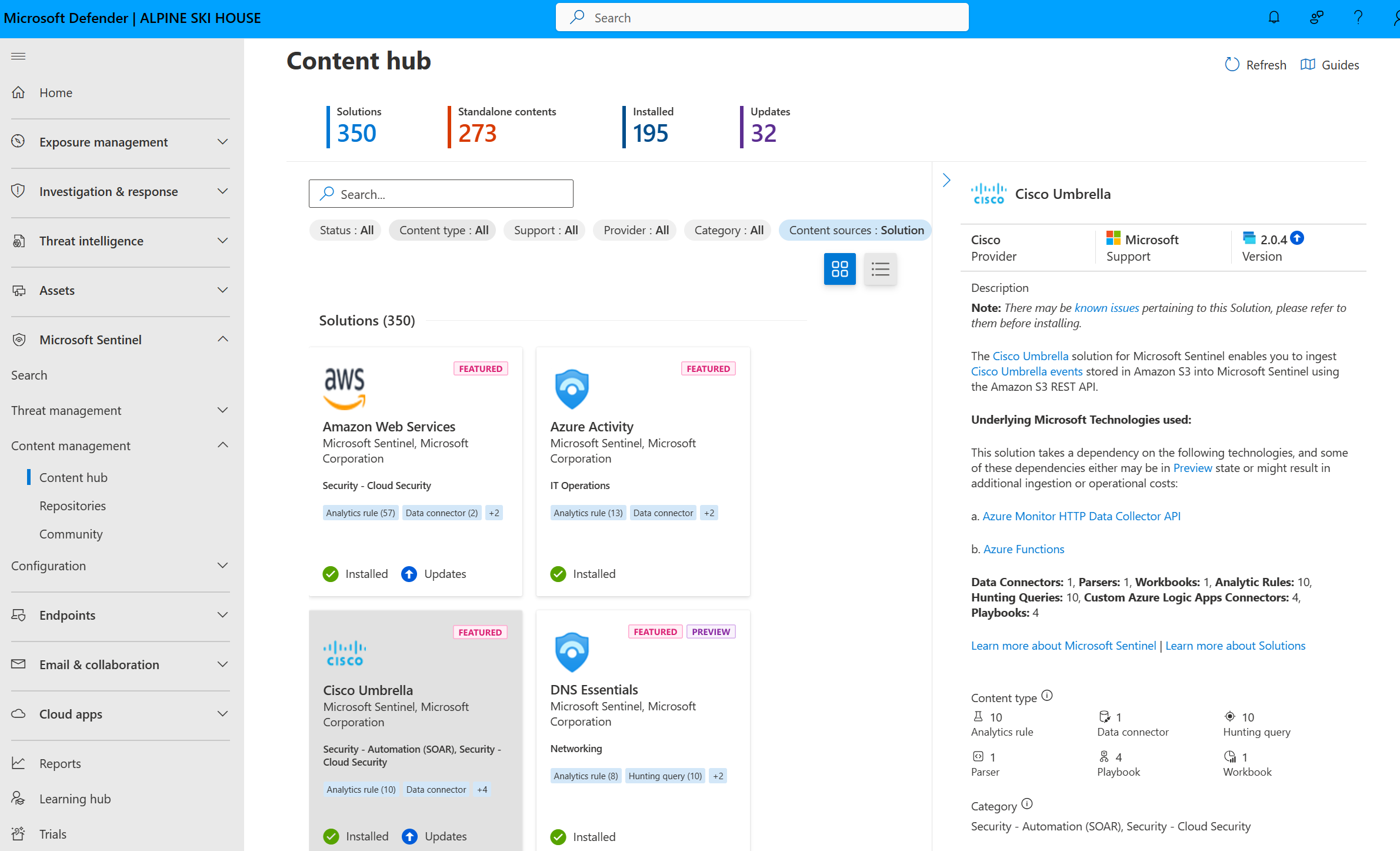

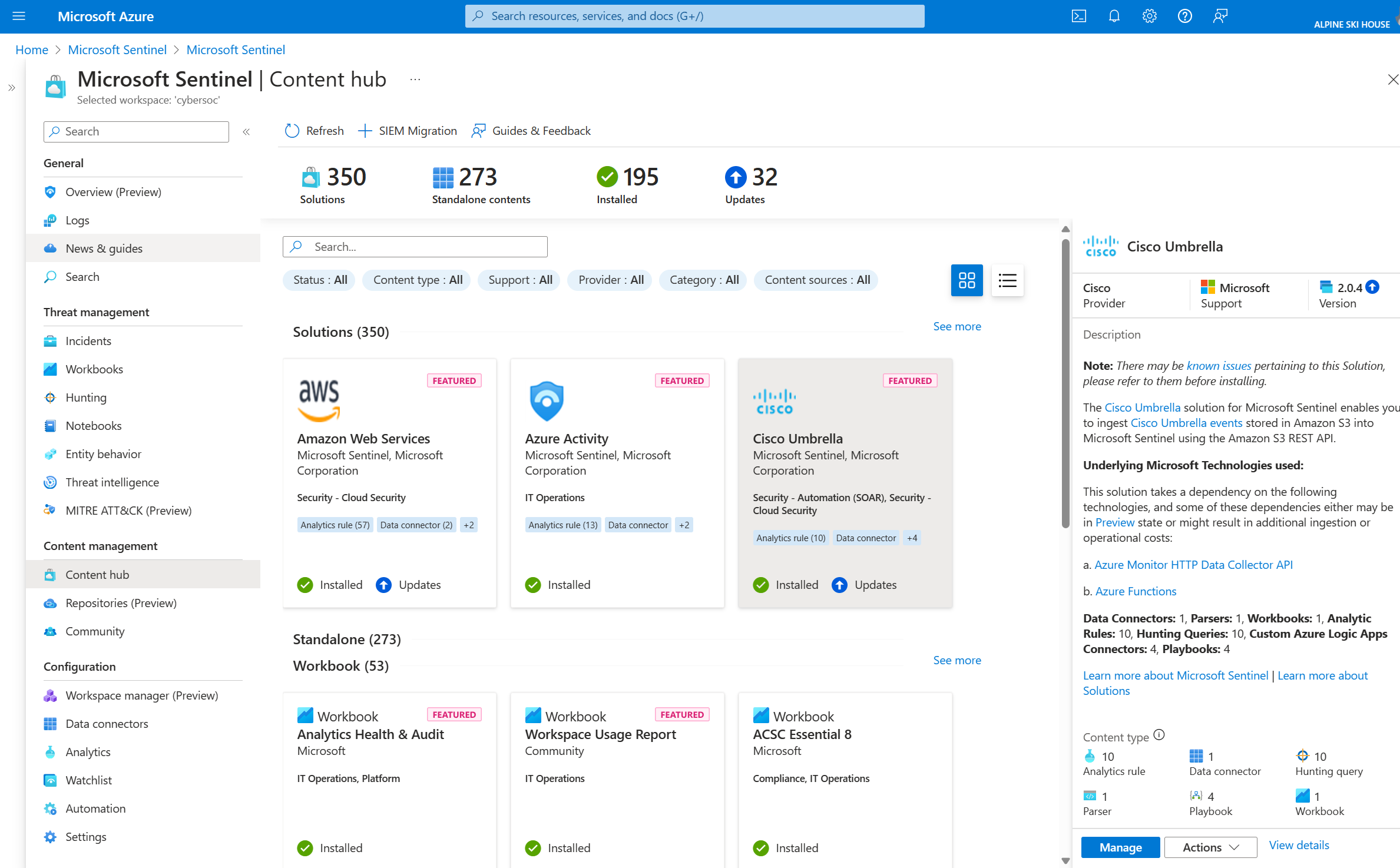

Habilitación del contenido de seguridad de fábrica

Microsoft Sentinel proporciona contenido de seguridad empaquetado en soluciones SIEM que le permiten ingerir datos, supervisar, alertar, buscar, investigar, responder y conectarse con diferentes productos, plataformas y servicios.

Para obtener más información, consulte Acerca de Microsoft Sentinel contenido y soluciones.

Recopilación de datos a escala

Recopile datos en todos los usuarios, dispositivos, aplicaciones e infraestructura, tanto en el entorno local como en varias nubes.

En esta tabla se resaltan las funcionalidades clave de Microsoft Sentinel para la recopilación de datos.

| Funcionalidad | Descripción | Introducción |

|---|---|---|

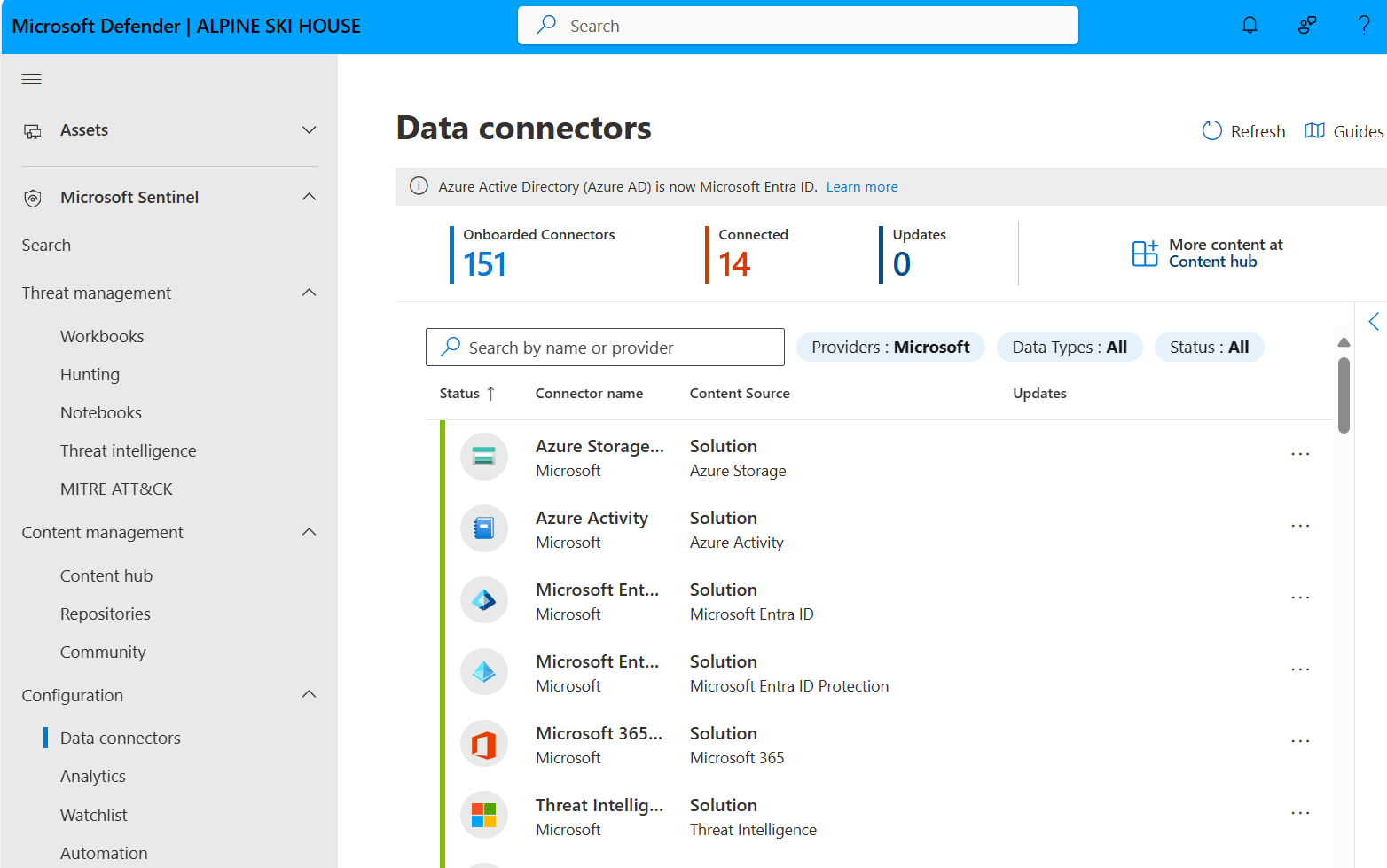

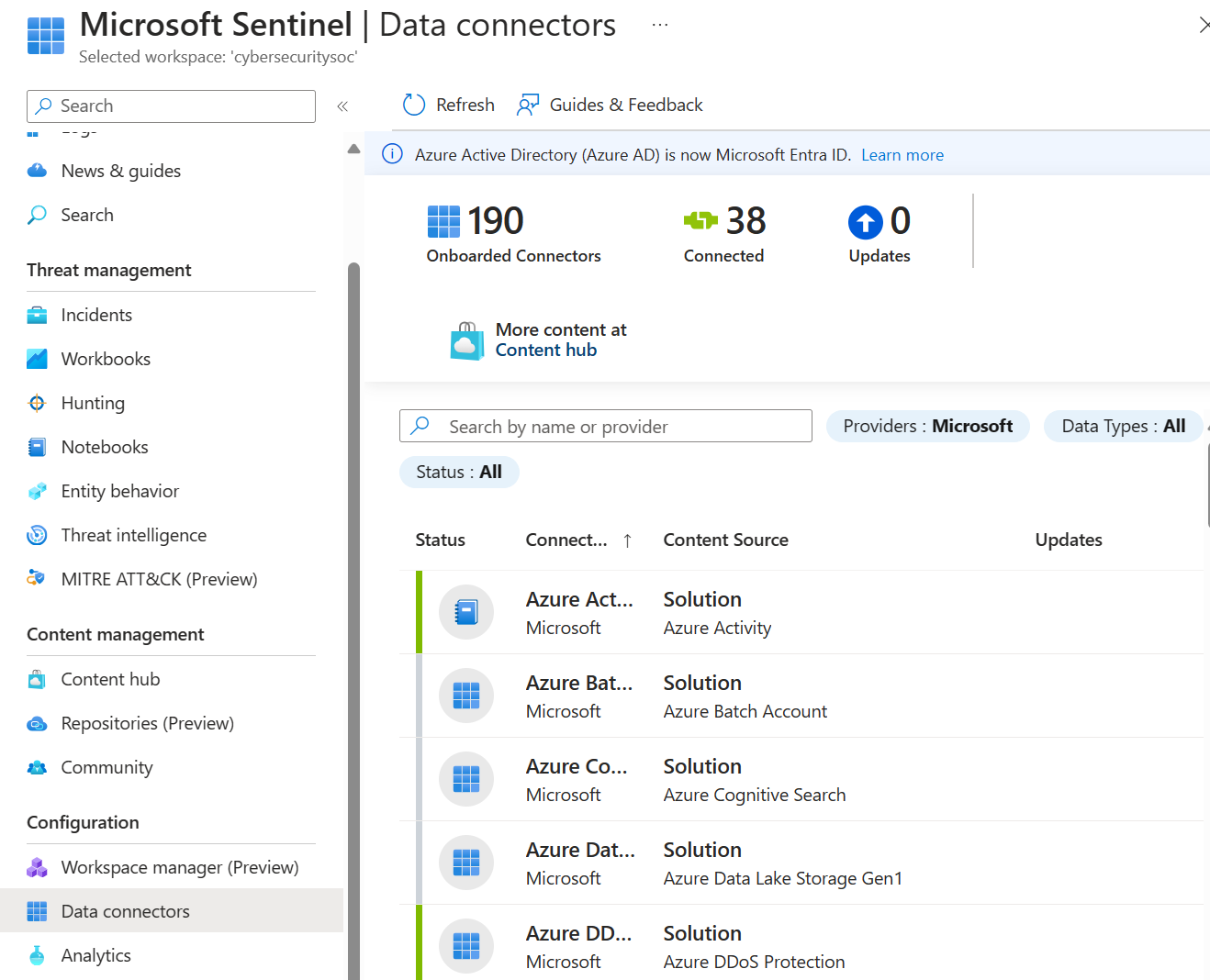

| Conectores de datos de fábrica | Muchos conectores se empaquetan con soluciones SIEM para Microsoft Sentinel y proporcionan integración en tiempo real. Estos conectores incluyen orígenes de Microsoft y orígenes de Azure, como Microsoft Entra ID, actividad de Azure, almacenamiento de Azure, etc. Los conectores integrados también están disponibles para los ecosistemas de seguridad y aplicaciones más amplios para soluciones que no son de Microsoft. También puede usar el formato de evento común, Syslog o REST-API para conectar los orígenes de datos con Microsoft Sentinel. |

conectores de datos Microsoft Sentinel |

| Conectores personalizados | Microsoft Sentinel admite la ingesta de datos de algunos orígenes sin un conector dedicado. Si no puede conectar el origen de datos a Microsoft Sentinel mediante una solución existente, cree su propio conector de origen de datos. | Recursos para crear Microsoft Sentinel conectores personalizados. |

| Normalización de datos | Microsoft Sentinel usa la normalización de tiempo de ingesta y tiempo de consulta para traducir varios orígenes en una vista uniforme y normalizada. | Normalización y modelo de información de seguridad avanzada (ASIM) |

Detección de amenazas

Detecte amenazas no detectadas anteriormente y minimice los falsos positivos mediante el análisis de Microsoft y la inteligencia sobre amenazas sin precedentes.

En esta tabla se resaltan las funcionalidades clave de Microsoft Sentinel para la detección de amenazas.

| Capacidad | Description | Introducción |

|---|---|---|

| Análisis | Ayuda a reducir el ruido y a minimizar el número de alertas que tiene que revisar e investigar. Microsoft Sentinel usa análisis para agrupar alertas en incidentes. Use las reglas analíticas integradas tal como están o como punto de partida para crear sus propias reglas. Microsoft Sentinel también proporciona reglas para asignar el comportamiento de red y, a continuación, buscar anomalías en los recursos. Estos análisis conectan los puntos mediante la combinación de alertas de baja fidelidad sobre distintas entidades en posibles incidentes de seguridad de alta fidelidad. | Detección de amenazas de forma inmediata |

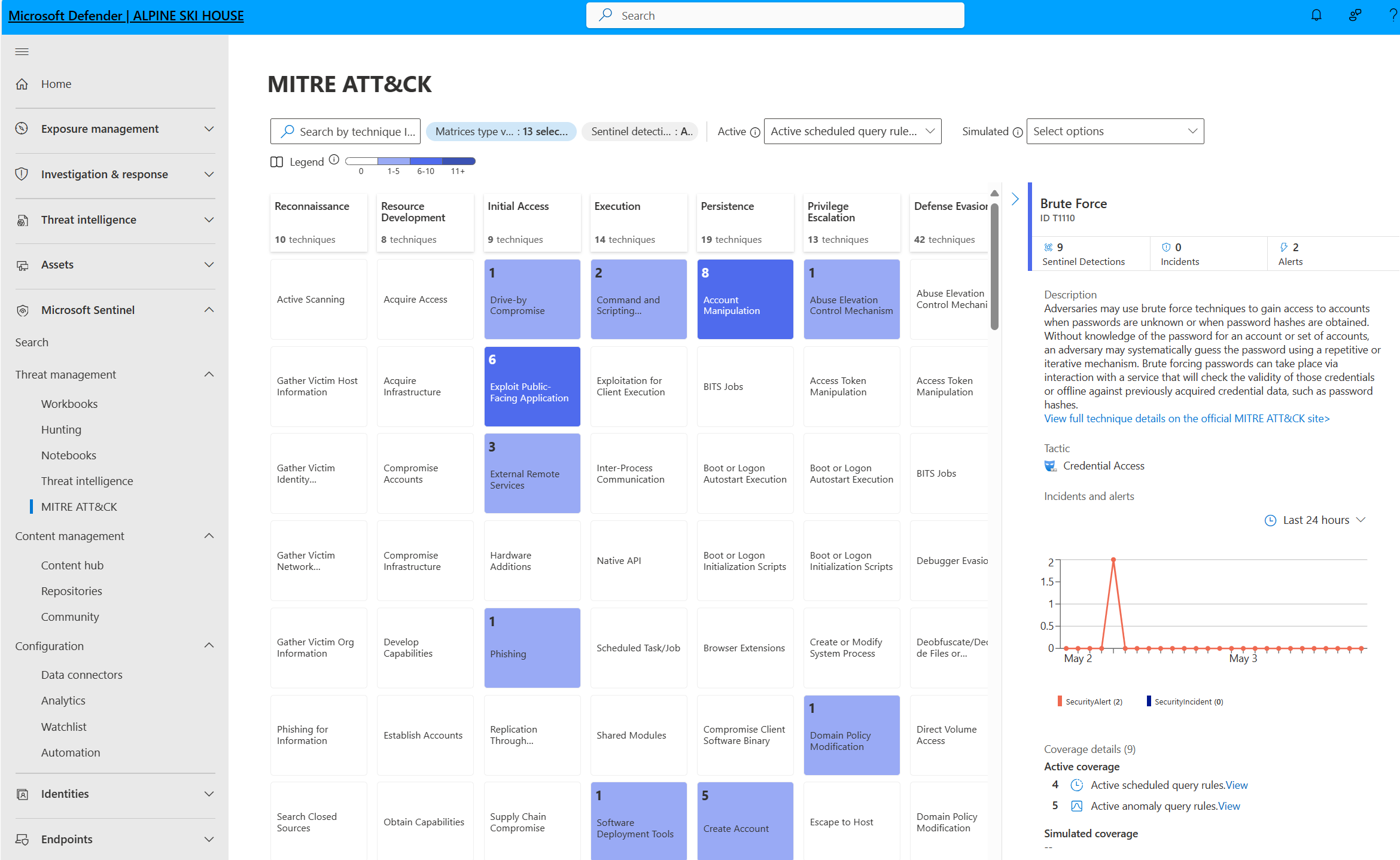

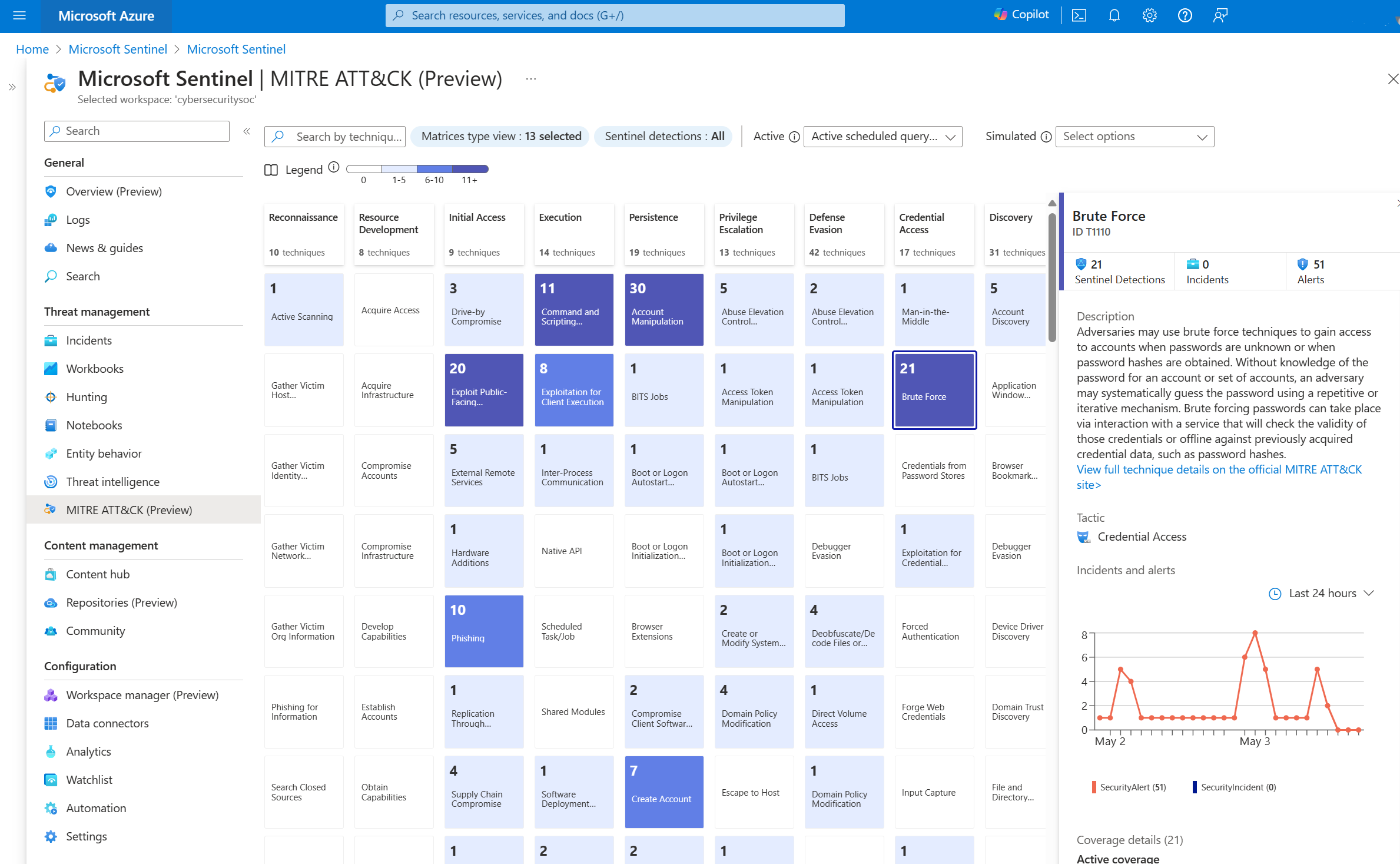

| Cobertura de MITRE ATT&CK | Microsoft Sentinel analiza los datos ingeridos, no solo para detectar amenazas y ayudarle a investigar, sino también para visualizar la naturaleza y la cobertura del estado de seguridad de su organización en función de las tácticas y técnicas del marco de MITRE ATT&CK®. | Descripción de la cobertura de seguridad por parte del marco de trabajo de MITRE ATT&CK® |

| Inteligencia sobre amenazas | Integre numerosas fuentes de inteligencia sobre amenazas en Microsoft Sentinel para detectar actividades malintencionadas en su entorno y proporcionar contexto a los investigadores de seguridad para tomar decisiones de respuesta informadas. | Inteligencia sobre amenazas en Microsoft Sentinel |

| Listas de reproducción | Correlación de datos de un origen de datos que proporcione, una lista de seguimiento, con los eventos del entorno de Microsoft Sentinel. Por ejemplo, puede crear una lista de seguimiento con una lista de recursos de alto valor, empleados terminados o cuentas de servicio en su entorno. Use listas de reproducción en los cuadernos de estrategias de búsqueda, detección, búsqueda de amenazas y respuesta. | Listas de reproducción en Microsoft Sentinel |

| Libros | Cree informes visuales interactivos mediante libros. Microsoft Sentinel incluye plantillas de libro integradas que permiten obtener rápidamente información sobre los datos en cuanto se conecta un origen de datos. O bien, cree sus propios libros personalizados. | Visualización de los datos recopilados. |

Investigación de amenazas

Investigue amenazas con inteligencia artificial y busque actividades sospechosas a escala, haciendo uso de los años de trabajo en ciberseguridad de Microsoft.

En esta tabla se resaltan las funcionalidades clave de Microsoft Sentinel para la investigación de amenazas.

| Característica | Descripción | Introducción |

|---|---|---|

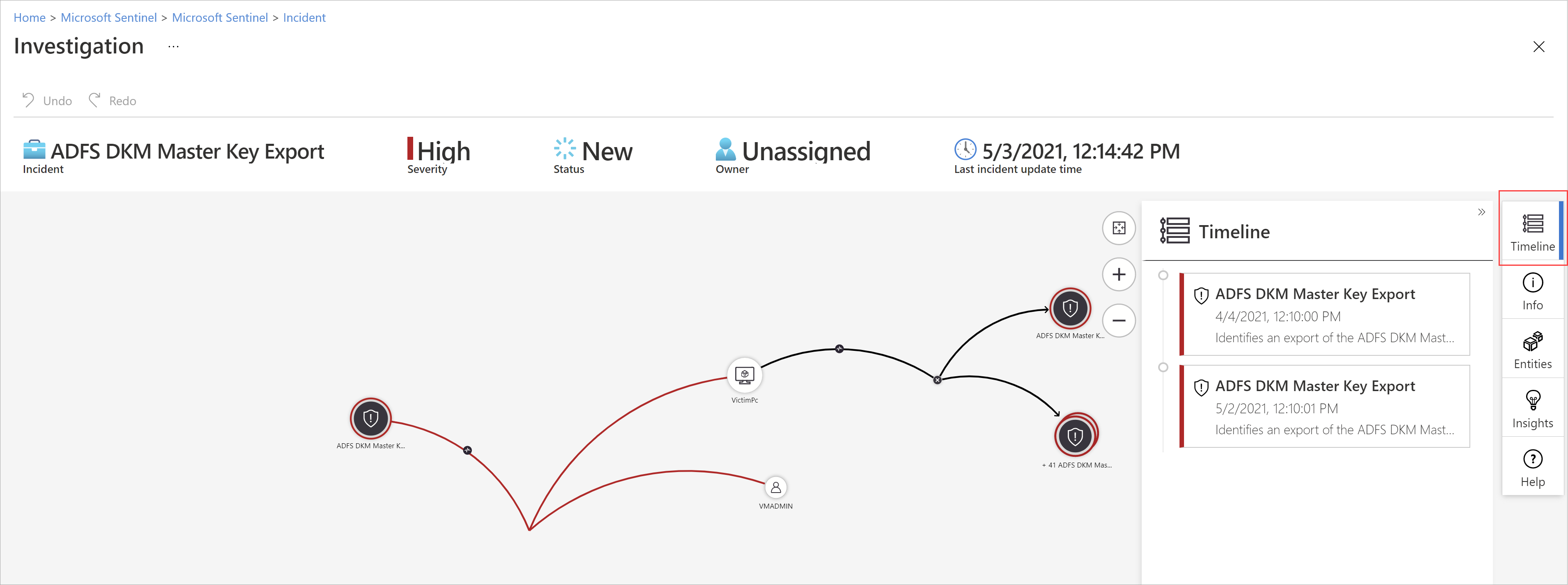

| Incidentes | Microsoft Sentinel herramientas de investigación detallada le ayudan a comprender el ámbito y a encontrar la causa principal de una posible amenaza de seguridad. Puede elegir una entidad en el gráfico interactivo para formular preguntas interesantes para una entidad específica y explorar en profundidad esa entidad y sus conexiones para llegar a la causa principal de la amenaza. | Navegar e investigar incidentes en Microsoft Sentinel |

| Búsquedas | las eficaces herramientas de búsqueda y consulta de Microsoft Sentinel, basadas en el marco DE MITRE, le permiten buscar amenazas de seguridad de forma proactiva en los orígenes de datos de la organización, antes de que se desencadene una alerta. Cree reglas de detección personalizadas basadas en la consulta de búsqueda. A continuación, muestre esas conclusiones como alertas para los respondedores de incidentes de seguridad. | Búsqueda de amenazas en Microsoft Sentinel |

| Blocs de notas | Microsoft Sentinel admite cuadernos de Jupyter Notebook en Azure áreas de trabajo de Machine Learning, incluidas las bibliotecas completas para el aprendizaje automático, la visualización y el análisis de datos. Use cuadernos en Microsoft Sentinel para ampliar el ámbito de lo que puede hacer con Microsoft Sentinel datos. Por ejemplo: : realice análisis que no estén integrados en Microsoft Sentinel, como algunas características de aprendizaje automático de Python. : cree visualizaciones de datos que no estén integradas en Microsoft Sentinel, como escalas de tiempo personalizadas y árboles de proceso. : integre orígenes de datos fuera de Microsoft Sentinel, como un conjunto de datos local. |

Cuadernos de Jupyter Notebook con funcionalidades de búsqueda de Microsoft Sentinel |

Respuesta rápida a incidentes

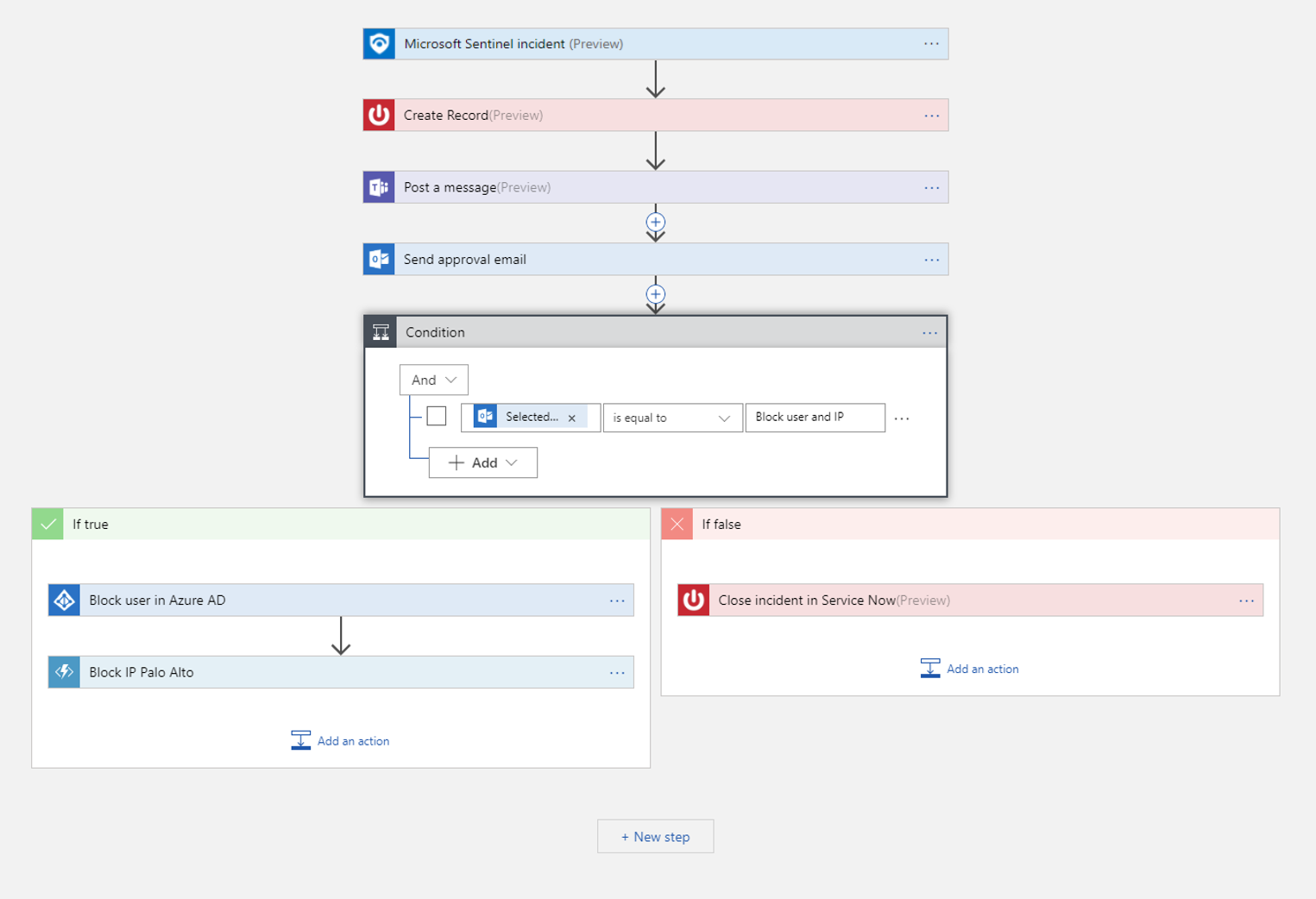

Automatice las tareas comunes y simplifique la orquestación de seguridad con cuadernos de estrategias que se integran con los servicios de Azure y las herramientas existentes. la automatización y orquestación de Microsoft Sentinel proporciona una arquitectura altamente extensible que permite la automatización escalable a medida que surgen nuevas tecnologías y amenazas.

Los cuadernos de estrategias de Microsoft Sentinel se basan en flujos de trabajo integrados en Azure Logic Apps. Por ejemplo, si usa el sistema de vales de ServiceNow, use Azure Logic Apps para automatizar los flujos de trabajo y abrir un vale en ServiceNow cada vez que se genere una alerta o un incidente determinados.

En esta tabla se resaltan las funcionalidades clave de Microsoft Sentinel para la respuesta a amenazas.

| Característica | Descripción | Introducción |

|---|---|---|

| Reglas de automatización | Administre centralmente la automatización del control de incidentes en Microsoft Sentinel mediante la definición y coordinación de un pequeño conjunto de reglas que abarcan diferentes escenarios. | Automatización de la respuesta a amenazas en Microsoft Sentinel con reglas de automatización |

| Cuadernos de estrategias | Automatice y organice la respuesta a amenazas mediante cuadernos de estrategias, que son una colección de acciones de corrección. Ejecute un cuaderno de estrategias a petición o automáticamente en respuesta a alertas o incidentes específicos, cuando se desencadene mediante una regla de automatización. Para crear cuadernos de estrategias con Azure Logic Apps, elija entre una galería de conectores en constante expansión para varios servicios y sistemas como ServiceNow, Jira y mucho más. Estos conectores le permiten aplicar cualquier lógica personalizada en el flujo de trabajo. |

Automatización de la respuesta a amenazas con cuadernos de estrategias en Microsoft Sentinel Lista de todos los conectores de Logic App |

Microsoft Sentinel en la escala de tiempo de retirada de Azure Portal

Microsoft Sentinel está disponible con carácter general en el portal de Microsoft Defender, incluidos los clientes sin Microsoft Defender XDR o una licencia E5. Esto significa que puede usar Microsoft Sentinel en el portal de Defender incluso si no usa otros servicios de Microsoft Defender.

Después del 31 de marzo de 2027, Microsoft Sentinel ya no se admitirá en el Azure Portal y solo estará disponible en el portal de Microsoft Defender.

Si actualmente usa Microsoft Sentinel en el Azure Portal, se recomienda empezar a planear la transición al portal de Defender ahora para garantizar una transición sin problemas y aprovechar al máximo la experiencia de operaciones de seguridad unificadas que ofrece Microsoft Defender.

Para más información, vea:

- Microsoft Sentinel en el portal de Microsoft Defender

- Transición del entorno de Microsoft Sentinel al portal de Defender

- Planeamiento del traslado a Microsoft Defender portal para todos los clientes Microsoft Sentinel (blog)

Cambios para nuevos clientes a partir de julio de 2025

En aras de los cambios descritos en esta sección, los nuevos clientes de Microsoft Sentinel son clientes que incorporan el primer área de trabajo de su inquilino a Microsoft Sentinel.

A partir de julio de 2025, estos nuevos clientes que también tienen los permisos de un propietario de suscripción o un administrador de acceso de usuario, y que no son Azure usuarios delegados de Lighthouse, tienen sus áreas de trabajo incorporadas automáticamente al portal de Defender junto con la incorporación a Microsoft Sentinel.

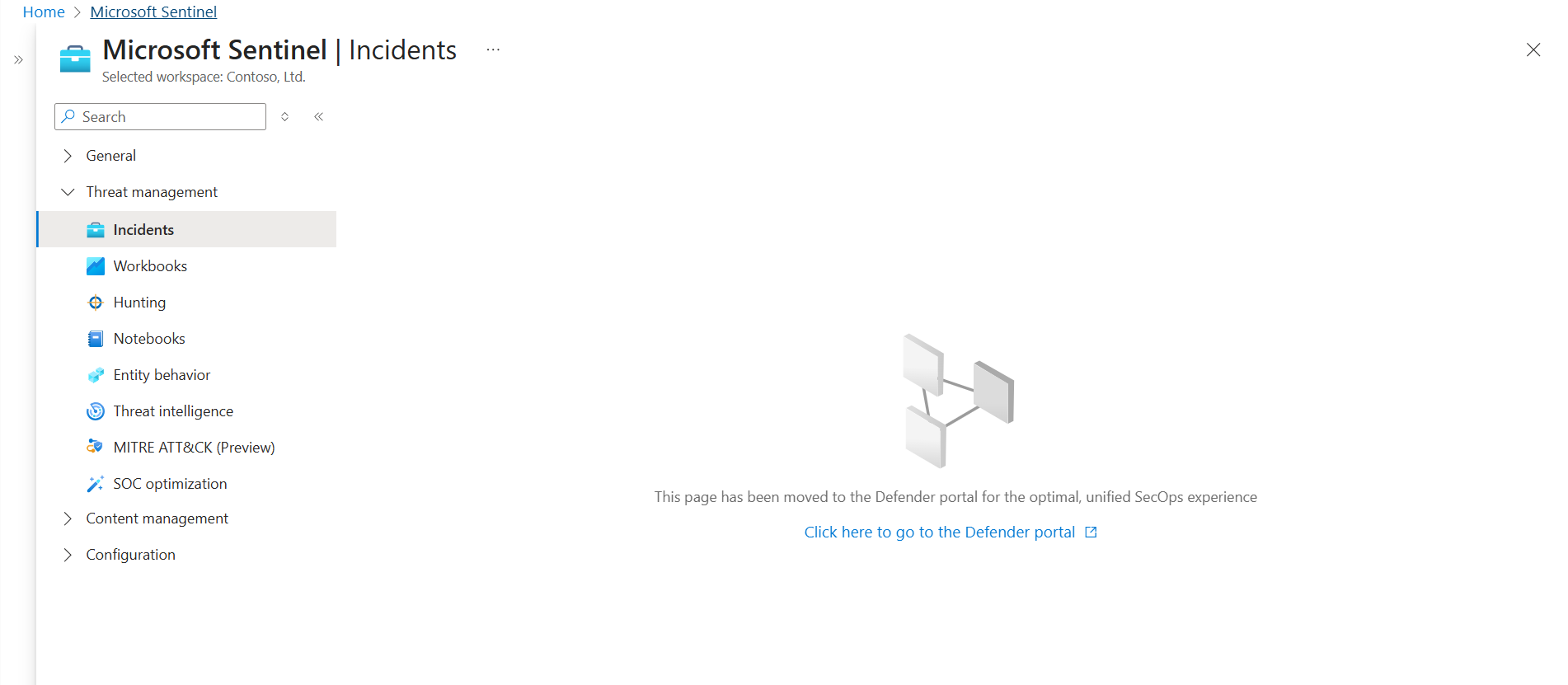

Los usuarios de estas áreas de trabajo, que tampoco son Azure usuarios delegados de Lighthouse, ven vínculos en Microsoft Sentinel en el Azure Portal que los redirigen al portal de Defender.

Por ejemplo:

Estos usuarios usan Microsoft Sentinel solo en el portal de Defender.

Los nuevos clientes que no tienen permisos pertinentes no se incorporan automáticamente al portal de Defender, pero siguen viendo vínculos de redireccionamiento en el Azure Portal, junto con mensajes para que un usuario con permisos pertinentes incorpore manualmente el área de trabajo al portal de Defender.

En esta tabla se resumen estas experiencias:

| Tipo de cliente | Experiencia |

|---|---|

| Clientes existentes que crean nuevas áreas de trabajo en un inquilino donde ya hay un área de trabajo habilitada para Microsoft Sentinel | Las áreas de trabajo no se incorporan automáticamente y los usuarios no ven vínculos de redirección |

| Azure usuarios delegados de Lighthouse que crean nuevas áreas de trabajo en cualquier inquilino | Las áreas de trabajo no se incorporan automáticamente y los usuarios no ven vínculos de redirección |

| Nuevos clientes que incorporan el primer área de trabajo de su inquilino para Microsoft Sentinel |

-

Los usuarios que tienen los permisos necesarios tienen su área de trabajo incorporada automáticamente. Otros usuarios de estas áreas de trabajo ven vínculos de redireccionamiento en el Azure Portal. - Los usuarios que no tienen los permisos necesarios no tienen su área de trabajo incorporada automáticamente. Todos los usuarios de estas áreas de trabajo ven vínculos de redireccionamiento en el Azure Portal y un usuario con los permisos necesarios debe incorporar el área de trabajo al portal de Defender. |