Nota:

El acceso a esta página requiere autorización. Puede intentar iniciar sesión o cambiar directorios.

El acceso a esta página requiere autorización. Puede intentar cambiar los directorios.

Información general

Al crear indicadores para direcciones IP y direcciones URL o dominios, ahora puede permitir o bloquear direcciones IP, direcciones URL o dominios en función de su propia inteligencia sobre amenazas. También puede advertir a los usuarios si abren una aplicación de riesgo. El mensaje no impide que usen la aplicación; los usuarios pueden omitir la advertencia y seguir usando la aplicación si es necesario.

Para bloquear direcciones IP o direcciones URL malintencionadas, Defender para punto de conexión puede usar:

- SmartScreen de Windows Defender para exploradores de Microsoft

- Protección de red para exploradores que no son de Microsoft y procesos que no son del explorador

Microsoft administra el conjunto de datos de inteligencia sobre amenazas predeterminado para bloquear direcciones IP o direcciones URL malintencionadas.

Puede bloquear direcciones IP o direcciones URL malintencionadas adicionales configurando "Indicadores de red personalizados".

Requisitos previos

Es importante comprender los siguientes requisitos previos antes de crear indicadores para direcciones IP, direcciones URL o dominios.

La integración en los exploradores de Microsoft se controla mediante la configuración smartscreen del explorador. Para otros exploradores y aplicaciones, su organización debe tener:

Microsoft Defender Antivirus configurado en modo activo.

Supervisión del comportamiento habilitada.

Protección basada en la nube activada.

La versión de cliente antimalware debe ser

4.18.1906.xo posterior. Consulte Versiones mensuales de la plataforma y del motor.

Sistemas operativos admitidos

- Windows 11

- Windows 10, versión 1709 o posterior

- Windows Server 2025

- Windows Server 2022

- Windows Server 2019

- Windows Server 2016 ejecutar una solución unificada moderna de Defender para punto de conexión (requiere la instalación mediante MSI)

- Windows Server 2012 R2 que ejecuta la solución unificada moderna de Defender para punto de conexión (requiere la instalación mediante MSI)

- Azure sistema operativo Stack HCI, versión 23H2 y posteriores

- macOS

- Linux

- iOS/iPadOS

- Android

Requisitos de protección de red

Permitir y bloquear direcciones URL/IP requiere que el componente de Microsoft Defender para punto de conexión Protección de red esté habilitado en modo de bloque. Para obtener más información sobre la protección de red y las instrucciones de configuración, consulte Habilitación de la protección de red.

Requisitos de indicadores de red personalizados

Para empezar a bloquear direcciones IP o direcciones URL, active la característica "Indicadores de red personalizados" en el portal de Microsoft Defender. La característica se encuentra en Configuración>Puntos de conexiónCaracterísticas avanzadas>generales>. Para obtener más información, consulte Características avanzadas.

Para obtener compatibilidad con indicadores en iOS, consulte Microsoft Defender para punto de conexión en iOS.

Para obtener compatibilidad con indicadores en Android, consulte Microsoft Defender para punto de conexión en Android.

Limitaciones de la lista de indicadores

Solo se pueden agregar direcciones IP externas a la lista de indicadores; no se pueden crear indicadores para direcciones IP internas.

Procesos que no son de Microsoft Edge e Internet Explorer

Para procesos distintos de Microsoft Edge e Internet Explorer, los escenarios de protección web usan Protección de red para la inspección y aplicación:

- Las direcciones IP son compatibles con los tres protocolos (TCP, HTTP y HTTPS (TLS))

- Solo se admiten direcciones IP únicas (sin bloques CIDR ni intervalos IP) en indicadores personalizados

- Las direcciones URL HTTP (incluida una ruta de acceso de dirección URL completa) se pueden bloquear para cualquier explorador o proceso.

- Los nombres de dominio completos (FQDN) HTTPS se pueden bloquear en exploradores que no son de Microsoft (los indicadores que especifican una ruta de acceso de dirección URL completa solo se pueden bloquear en Microsoft Edge)

- El bloqueo de FQDN en exploradores que no son de Microsoft requiere que QUIC y Encrypted Client Hello estén deshabilitados en esos exploradores.

- Los FQDN cargados a través de la fusión de conexiones HTTP2 solo se pueden bloquear en Microsoft Edge

- Si hay directivas de indicadores de dirección URL en conflicto, se aplica la ruta de acceso más larga. Por ejemplo, la directiva

https://support.microsoft.com/officede indicador de dirección URL tiene prioridad sobre la directivahttps://support.microsoft.comde indicador de dirección URL .

Implementación de la protección de red

En procesos que no son de Microsoft Edge, Network Protection determina el nombre de dominio completo para cada conexión HTTPS mediante el examen del contenido del protocolo de enlace TLS que se produce después de un protocolo de enlace TCP/IP. Esto requiere que la conexión HTTPS use TCP/IP (no UDP/QUIC) y que el mensaje ClientHello no se cifre. Para deshabilitar QUIC y Encrypted Client Hello en Google Chrome, consulte QuicAllowed y EncryptedClientHelloEnabled. Para Mozilla Firefox, consulte Deshabilitar EncryptedClientHello y network.http.http3.enable.

La determinación de si permitir o bloquear el acceso a un sitio se realiza después de la finalización del protocolo de enlace triple a través de TCP/IP y cualquier protocolo de enlace TLS. Por lo tanto, cuando la protección de red bloquea un sitio, es posible que vea un tipo de acción de ConnectionSuccessNetworkConnectionEvents en en el portal de Microsoft Defender, aunque el sitio esté bloqueado.

NetworkConnectionEvents se notifican desde la capa TCP y no desde la protección de red. Una vez completado el protocolo de enlace triple, la protección de red permite o bloquea el acceso al sitio.

Este es un ejemplo de cómo funciona:

Supongamos que un usuario intenta acceder a un sitio web en su dispositivo. El sitio se hospeda en un dominio peligroso y debe estar bloqueado por la protección de red.

Comienza el protocolo de enlace TCP/IP. Antes de que se complete, se registra una

NetworkConnectionEventsacción y suActionTypeaparece comoConnectionSuccess. Sin embargo, en cuanto se completa el proceso de protocolo de enlace TCP/IP, la protección de red bloquea el acceso al sitio. Todo esto sucede rápidamente. Se produce un proceso similar con SmartScreen de Microsoft Defender; es una vez completado el protocolo de enlace cuando se realiza una determinación y se bloquea o se permite el acceso a un sitio.En el portal de Microsoft Defender, se muestra una alerta en la cola de alertas. Los detalles de esa alerta incluyen tanto

NetworkConnectionEventscomoAlertEvents. Puede ver que el sitio se bloqueó, aunque también tenga unNetworkConnectionEventselemento con actiontype deConnectionSuccess.

Controles de modo de advertencia

Al usar el modo de advertencia, puede configurar los siguientes controles:

Omisión de la capacidad

- Botón Permitir en Microsoft Edge

- Botón Permitir en el sistema (exploradores que no son de Microsoft)

- Omitir el parámetro duration en el indicador

- Omisión de la aplicación en exploradores de Microsoft y que no son de Microsoft

Dirección URL de redireccionamiento

- Parámetro url de redireccionamiento en el indicador

- Dirección URL de redireccionamiento en Microsoft Edge

- Dirección URL de redireccionamiento en el sistema (exploradores que no son de Microsoft)

Para obtener más información, consulte Control de las aplicaciones detectadas por Microsoft Defender para punto de conexión.

Dirección URL del indicador y orden de control de conflictos de directivas de dominio

El control de conflictos de directivas para dominios, direcciones URL o direcciones IP difiere del control de conflictos de directivas para certificados.

En el caso de que se establezcan varios tipos de acción diferentes en el mismo indicador (por ejemplo, tres indicadores para Microsoft.com con los tipos de acción bloquear, advertir y permitir), el orden en que esos tipos de acción surtirían efecto es:

Permitir

Advertir

Bloquear

"Allow" invalida "warn", que invalida "block", como se indica a continuación: AllowBlock>Warn>. Por lo tanto, en el ejemplo anterior, Microsoft.com se permitiría.

Indicadores de Defender for Cloud Apps

Si su organización ha habilitado la integración entre Defender para punto de conexión y Defender for Cloud Apps, se crean indicadores de bloque en Defender para punto de conexión para todas las aplicaciones en la nube no autorizadas. Si una aplicación se pone en modo de supervisión, se crean indicadores de advertencia (bloque omitible) para las direcciones URL asociadas a la aplicación. Los indicadores permitidos no se crean automáticamente para las aplicaciones autorizadas. Los indicadores creados por Defender for Cloud Apps siguen el mismo control de conflictos de directiva descrito en la sección anterior.

Precedencia de las directivas

Microsoft Defender para punto de conexión directiva tiene prioridad sobre Microsoft Defender directiva antivirus. En situaciones en las que Defender para punto de conexión está establecido en Allow, pero Microsoft Defender Antivirus está establecido en Block, el resultado es Allow.

Precedencia para varias directivas activas

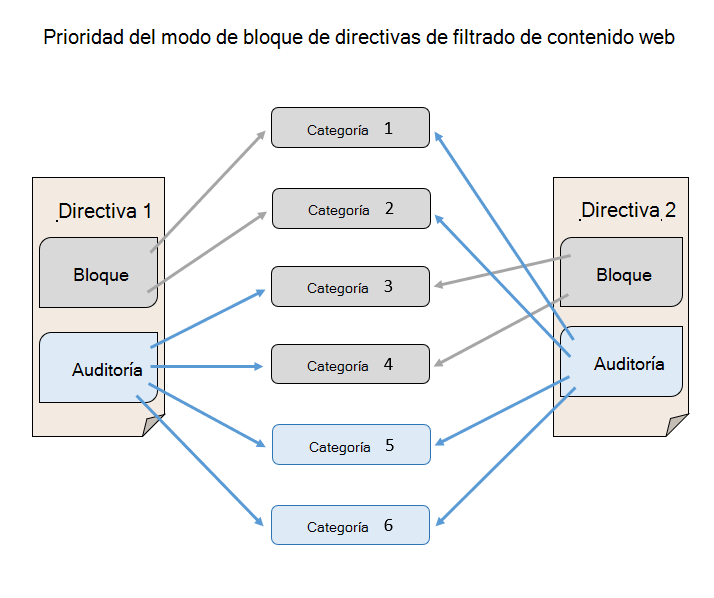

La aplicación de varias directivas de filtrado de contenido web diferentes al mismo dispositivo da como resultado la directiva más restrictiva que se aplica a cada categoría. Imagine la siguiente situación:

- La directiva 1 bloquea las categorías 1 y 2 y audita el resto

- La directiva 2 bloquea las categorías 3 y 4 y audita el resto

El resultado es que las categorías 1-4 están bloqueadas. Este escenario se muestra en la siguiente imagen.

Creación de un indicador para direcciones IP, direcciones URL o dominios desde la página de configuración

En el panel de navegación, seleccione Configuración>Indicadores depuntos> de conexión (en Reglas).

Seleccione la pestaña Direcciones IP, direcciones URL o dominios .

Seleccione Agregar elemento.

Especifique los detalles siguientes:

- Indicador: especifique los detalles de la entidad y defina la expiración del indicador.

- Acción: especifique la acción que se va a realizar y proporcione una descripción.

- Ámbito: especifique los grupos de máquinas que deben aplicar el indicador.

Revise los detalles de la pestaña Resumen y, a continuación, seleccione Guardar.

Importante

Puede tardar hasta 48 horas después de crear una directiva para que una dirección URL o IP se bloquee en un dispositivo. En la mayoría de los casos, los bloques surten efecto en menos de dos horas.