Muistiinpano

Tämän sivun käyttö edellyttää valtuutusta. Voit yrittää kirjautua sisään tai vaihtaa hakemistoa.

Tämän sivun käyttö edellyttää valtuutusta. Voit yrittää vaihtaa hakemistoa.

Tässä artikkelissa käsitellään ongelmia, jotka saattavat ilmetä, kun käytät Microsoft Defender XDR -palvelua. Se tarjoaa ratkaisuja ja ratkaisuja, joiden avulla voit ratkaista nämä ongelmat. Jos kohtaat ongelman, jota ei ole käsitelty tässä, ota yhteyttä Microsoftin tukeen.

En näe Microsoft Defender XDR sisältöä

Jos siirtymisruudussa ei näy ominaisuuksia, kuten Tapahtumat-, Toimintokeskus- tai Metsästys-ominaisuuksia portaalissa, sinun on varmistettava, että vuokraajallasi on asianmukaiset käyttöoikeudet.

Lisätietoja on kohdassa Edellytykset.

Microsoft Defender for Identity ilmoituksia ei näy Microsoft Defender XDR-tapahtumissa

Jos olet ottanut Microsoft Defender for Identity käyttöön ympäristössäsi, mutta et näe Defender for Identity -ilmoituksia osana Microsoft Defender XDR tapauksia, sinun on varmistettava, että Microsoft Defender for Cloud Apps ja Defender for Identity -integrointi on käytössä.

Lisätietoja on kohdassa Microsoft Defender for Identity integrointi.

Laillinen tiedostoni/URL-osoitteeni on havaittu haitalliseksi

Epätosi-positiivinen on tiedosto tai URL-osoite, joka havaitaan haitalliseksi, mutta joka ei ole uhka. Voit luoda ilmaisimia ja määrittää poissulkemisia eston sulkemiseksi ja tiettyjen tiedostojen tai URL-osoitteiden sallimiseksi. Katso Address false -positiiviset/negatiiviset arvot Defender for Endpointissa.

Omat ServiceNow-liput eivät ole enää käytettävissä Microsoft Defender-portaalissa

Microsoft Defender XDR-ServiceNow-liitin ei ole enää käytettävissä Microsoft Defender-portaalissa. Voit kuitenkin integroida Microsoft Defender XDR ServiceNow'n kanssa Käyttämällä Microsoft Security Graph -ohjelmointirajapintaa. Lisätietoja on artikkelissa Suojausratkaisujen integroinnit Microsoft Graph -suojauksen ohjelmointirajapinta.

Microsoft Defender XDR-ServiceNow-integrointi oli aiemmin käytettävissä Microsoft Defender-portaalissa esikatselua ja palautetta varten. Tämän integraation avulla pystyit luomaan ServiceNow-tapauksia Microsoft Defender XDR tapauksista.

En voi lähettää tiedostoja

Joissakin tapauksissa järjestelmänvalvojan esto voi aiheuttaa lähetysongelmia, kun yrität lähettää mahdollisesti tartunnan saaneen tiedoston Microsoft Security Intelligence -sivustoon analyysia varten. Seuraavassa prosessissa näytetään, miten voit ratkaista tämän ongelman.

Tarkista asetukset

Avaa Azure Enterprise-sovelluksen asetukset. Tarkista Yrityssovellukset-kohdassa>, voivatko käyttäjät antaa sovelluksille luvan käyttää yrityksen tietoja puolestaan, onko Kyllä tai Ei valittu.

Jos Ei on valittuna, vuokraajan Microsoft Entra järjestelmänvalvojan on annettava suostumus organisaatiolle. Microsoft Entra ID määrityksen mukaan käyttäjät voivat ehkä lähettää pyynnön suoraan samasta valintaikkunasta. Jos järjestelmänvalvojan suostumusta ei voi pyytää, käyttäjien on pyydettävä näiden käyttöoikeuksien lisäämistä Microsoft Entra järjestelmänvalvojaansa. Lisätietoja on seuraavassa osassa.

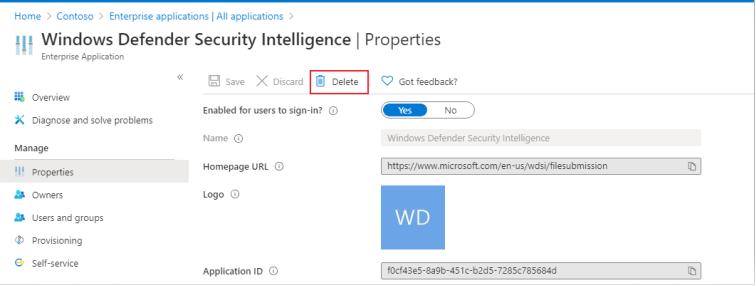

Jos Kyllä on valittuna, varmista, että Windows Defender security intelligence -sovelluksen asetus Käytössä käyttäjien kirjautumista varten on kylläAzure. Jos Ei on valittuna, sinun on pyydettävä Microsoft Entra järjestelmänvalvojaa ottamaan sen käyttöön.

Vaadittujen yrityssovelluksen käyttöoikeuksien toteuttaminen

Tärkeää

Microsoft suosittelee, että käytät rooleja, joilla on vähiten käyttöoikeuksia. Tämä auttaa parantamaan organisaatiosi suojausta. Yleinen järjestelmänvalvoja on hyvin etuoikeutettu rooli, joka tulisi rajata hätätilanteisiin, joissa et voi käyttää olemassa olevaa roolia.

Tämä prosessi edellyttää, että vuokraajassa on yleinen järjestelmänvalvoja tai sovelluksen järjestelmänvalvoja.

Valitse Myönnä järjestelmänvalvojan suostumus organisaatiolle.

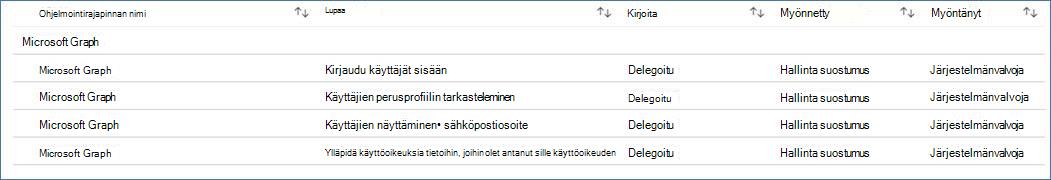

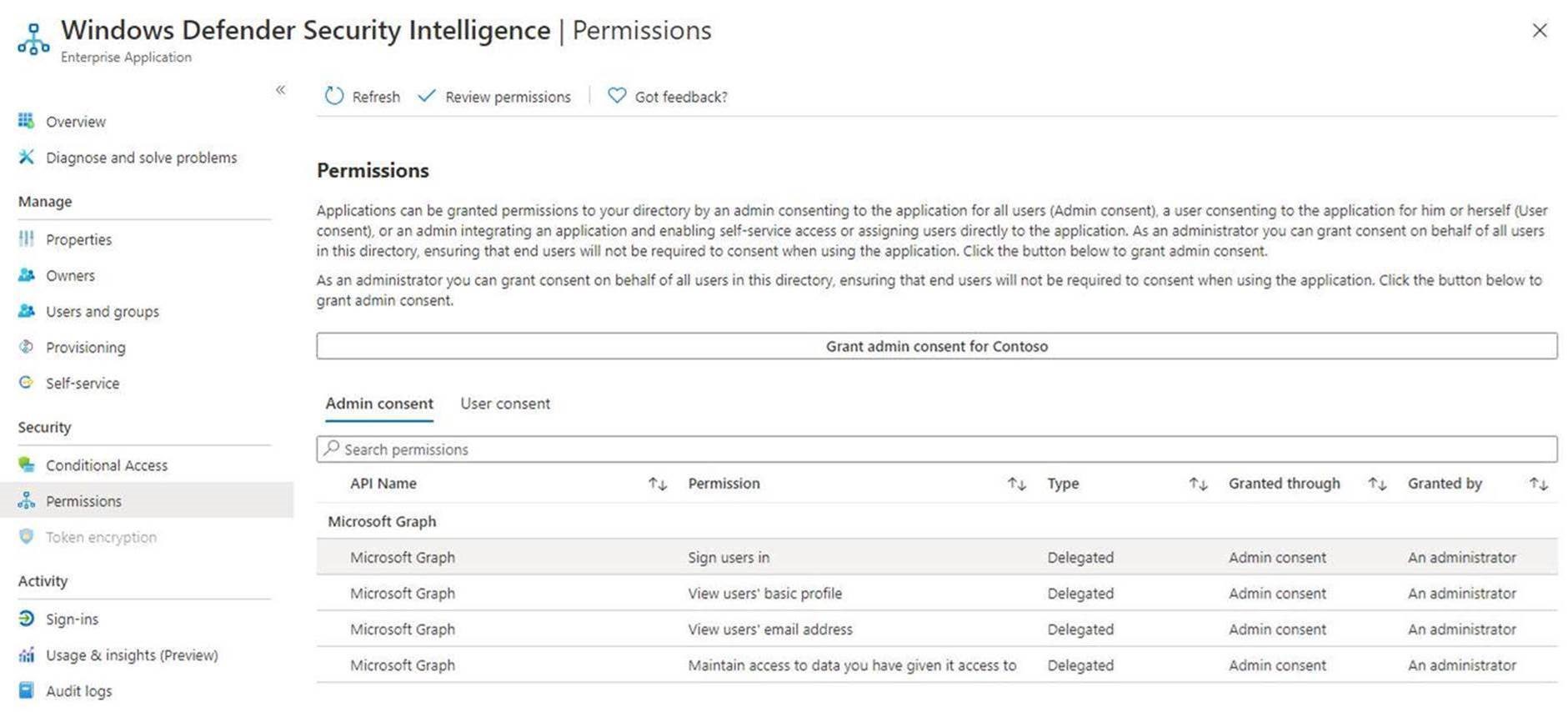

Jos pystyt tekemään niin, tarkista tämän sovelluksen edellyttämät ohjelmointirajapinnan käyttöoikeudet seuraavassa kuvassa esitetyllä tavalla. Anna vuokraajalle suostumus.

Jos järjestelmänvalvoja saa virheen yrittäessään antaa suostumusta manuaalisesti, kokeile joko vaihtoehtoa 1 tai 2 mahdollisina kiertotapoja.

Vaihtoehto 1: Yrityssovelluksen käyttöoikeuksien hyväksyminen käyttäjän pyynnöstä

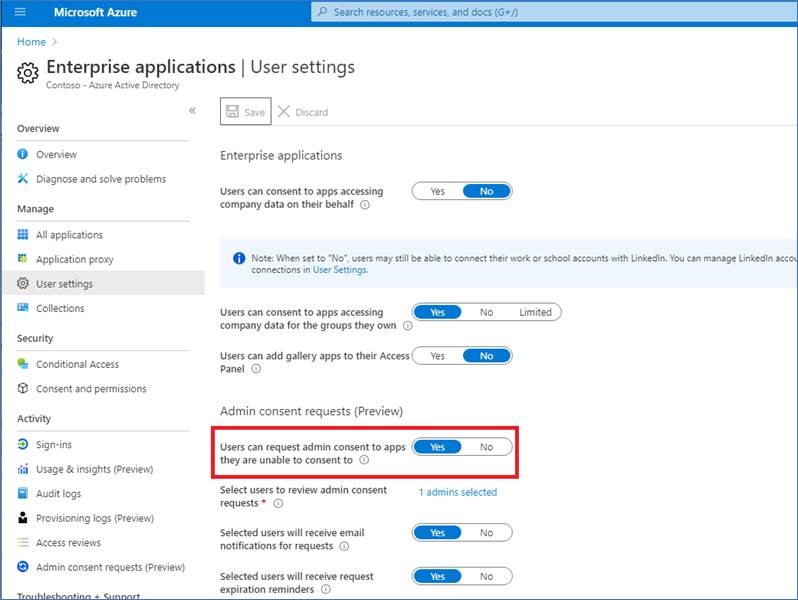

Microsoft Entra järjestelmänvalvojien on sallittava käyttäjien pyytää järjestelmänvalvojan suostumusta sovelluksille. Varmista, että asetukseksi on määritetty Kylläyrityssovelluksissa.

Lisätietoja on kohdassa Määritä Hallinta suostumustyönkulku.

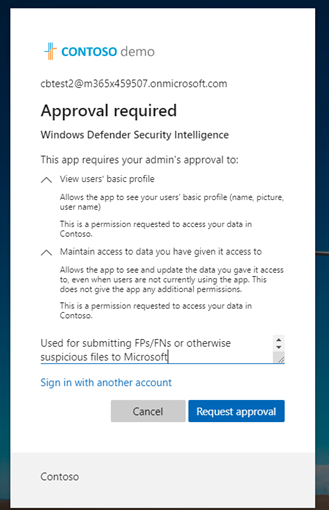

Kun tämä asetus on vahvistettu, käyttäjät voivat käydä läpi yritysasiakkaan kirjautumisen Microsoftin tietoturvatietoihin ja lähettää järjestelmänvalvojan suostumuspyynnön, mukaan lukien perustelut.

Järjestelmänvalvojat voivat tarkastella ja hyväksyä sovelluksen käyttöoikeuksia Azure järjestelmänvalvojan suostumuspyyntöjä.

Suostumuksen antamisen jälkeen kaikki vuokraajan käyttäjät voivat käyttää sovellusta.

Vaihtoehto 2: Anna järjestelmänvalvojan suostumus todentamalla sovellus järjestelmänvalvojana

Tämä prosessi edellyttää, että yleiset järjestelmänvalvojat käyvät läpi Yritysasiakkaan kirjautumistyönkulun Microsoftin suojaustiedoilla.

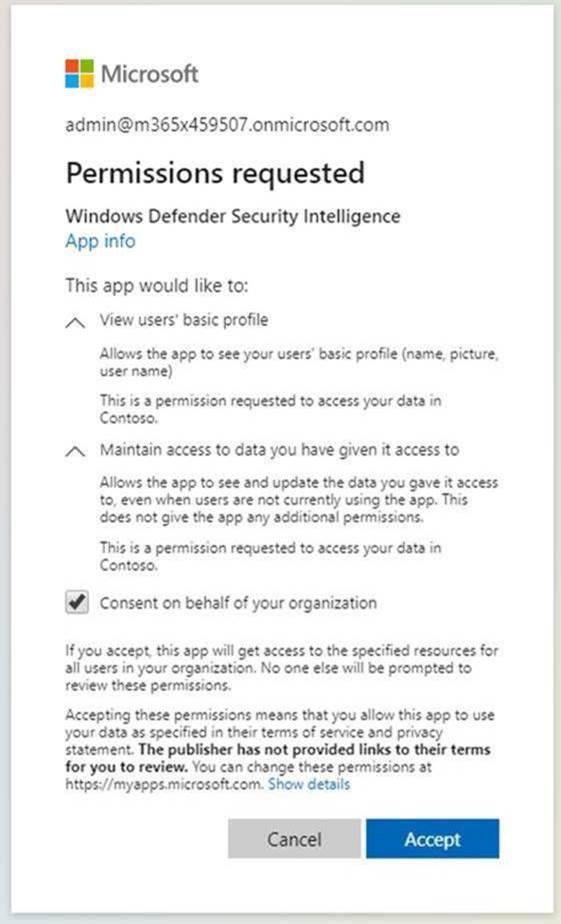

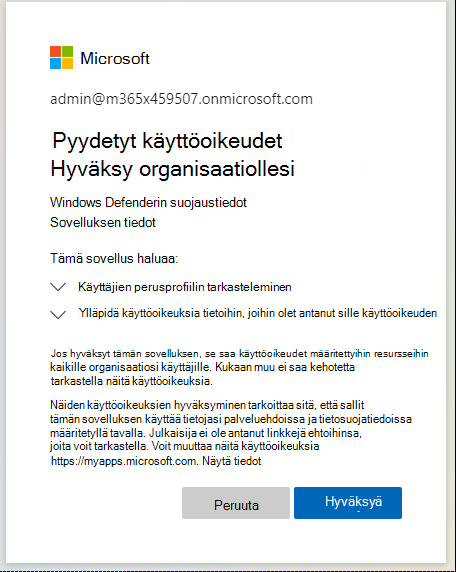

Tämän jälkeen järjestelmänvalvojat tarkistavat käyttöoikeudet ja varmistavat, että valitset Suostumuksen organisaatiosi puolesta, ja valitse sitten Hyväksy.

Kaikki vuokraajan käyttäjät voivat nyt käyttää tätä sovellusta.

Vaihtoehto 3: Poista ja luetut sovelluksen käyttöoikeudet

Jos kumpikaan näistä vaihtoehdoista ei ratkaise ongelmaa, kokeile seuraavia vaiheita (järjestelmänvalvojana):

Poista sovelluksen aiemmat määritykset. Siirry Yrityssovellukset-kohtaan ja valitse Poista.

Sieppaa

TenantIDominaisuuksista.Korvaa

{tenant-id}tietyllä vuokraajalla, jonka on myönnettävä suostumus tälle sovellukselle alla olevassa URL-osoitteessa. Kopioi seuraava URL-osoite selaimeen:https://login.microsoftonline.com/{tenant-id}/v2.0/adminconsent?client_id=f0cf43e5-8a9b-451c-b2d5-7285c785684d&state=12345&redirect_uri=https%3a%2f%2fwww.microsoft.com%2fwdsi%2ffilesubmission&scope=openid+profile+email+offline_accessMuut parametrit on jo suoritettu.

Tarkista sovelluksen vaatimat käyttöoikeudet ja valitse sitten Hyväksy.

Vahvista, että käyttöoikeudet on otettu käyttöön Azure-portaali.

Kirjaudu sisään Microsoftin tietoturvatietoihin yrityskäyttäjänä, jolla ei ole järjestelmänvalvojatiliä, ja katso, onko sinulla käyttöoikeus.

Jos varoitus ei ratkea näiden vianmääritysvaiheiden jälkeen, soita Microsoftin tukeen.

Vihje

Haluatko tietää lisää? Ota yhteyttä Microsoft Security -yhteisöön Tech Community -yhteisössä: Microsoft Defender XDR Tech Community.