Remarque

L’accès à cette page requiert une autorisation. Vous pouvez essayer de vous connecter ou de modifier des répertoires.

L’accès à cette page requiert une autorisation. Vous pouvez essayer de modifier des répertoires.

Votre stratégie de protection des informations est déterminée par les besoins de votre entreprise. De nombreuses organisations doivent se conformer aux réglementations, aux lois et aux pratiques commerciales. En outre, les organisations doivent protéger les informations propriétaires, telles que les données pour des projets spécifiques.

Protection des données Microsoft Purview (anciennement Microsoft Information Protection) fournit une infrastructure, un processus et des fonctionnalités que vous pouvez utiliser pour protéger les données sensibles sur les clouds, les applications et les appareils.

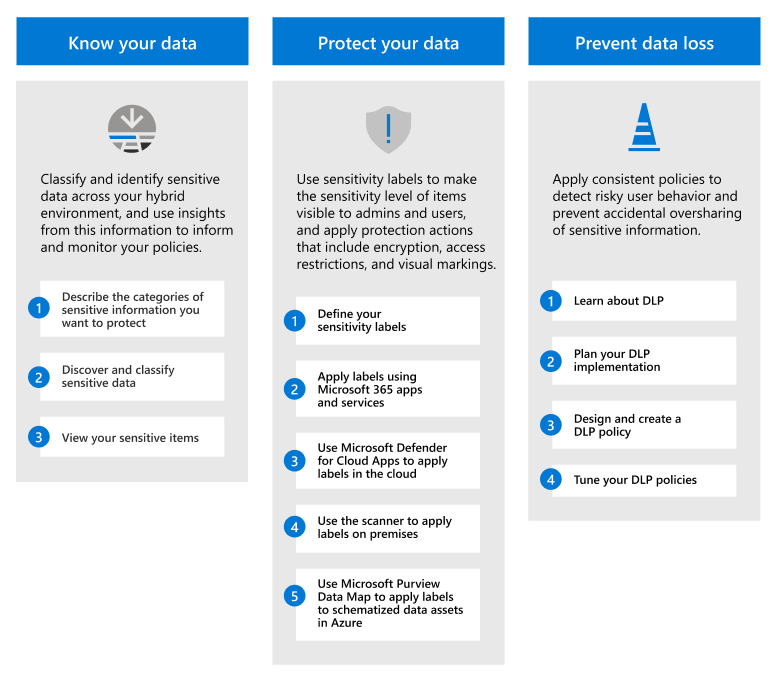

Cadre de protection des informations Microsoft Purview

Utilisez Microsoft Purview Information Protection pour vous aider à découvrir, classer, protéger et gérer les informations sensibles, où qu'elles se trouvent ou voyagent.

Pour la gouvernance des données, voir Déployer une solution de gouvernance des données avec Microsoft Purview.

Conseil

Envisagez d’utiliser la nouvelle version de Gestion de la posture de sécurité des données (DSPM) pour compléter les informations de cette page et commencer à sécuriser vos données avec Protection des données Microsoft Purview.

DSPM vous permet de découvrir, de protéger et d’examiner les risques liés aux données sensibles dans votre patrimoine numérique en unifiant Protection des données Microsoft Purview avec d’autres solutions et fonctionnalités Microsoft Purview. Avec un focus sur les objectifs de sécurité des données avec des flux de travail guidés qui offrent des étiquettes de confidentialité par défaut, des stratégies par défaut, etc., DSPM vous permet de surveiller, d’évaluer et de corriger les risques liés aux données, quel que soit l’emplacement où résident les données sensibles.

Licences

Les capacités de protection de l'information de Microsoft Purview sont incluses dans Microsoft Purview. Les exigences de licence peuvent varier même au sein des fonctionnalités, en fonction des options de configuration. Pour identifier les exigences et les options de licence, consultez la description du service Microsoft Purview.

Connaître vos données

Savoir où résident vos données sensibles constitue souvent le plus grand défi pour de nombreuses organisations. La classification des données de Microsoft Purview Information Protection vous aide à découvrir et à classer avec précision les quantités toujours croissantes de données créées par votre organisation. Les représentations graphiques vous permettent d’obtenir des informations sur ces données afin de pouvoir configurer et surveiller des stratégies pour les protéger et les gérer.

| Étape | Description | Plus d’informations |

|---|---|---|

| 1 | Décrivez les catégories d’informations sensibles que vous souhaitez protéger. Vous avez déjà une idée des types d’informations les plus importantes pour votre organisation et de ceux qui ne le sont pas. Collaborez avec les parties prenantes pour décrire ces catégories qui constituent votre point de départ. |

En savoir plus sur les types d’informations confidentielles. En savoir plus sur les classifieurs avec capacité d’apprentissage |

| 2 | Découvrez et classifiez les données sensibles. Vous pouvez trouver les données sensibles dans des éléments à l’aide de nombreuses méthodes différentes qui incluent des stratégies DLP par défaut, l’étiquetage manuel par les utilisateurs et la reconnaissance automatique des modèles à l’aide de types d’informations sensibles ou de l’apprentissage automatique. |

Vue d’ensemble des classifieurs |

| 3 | Afficher vos éléments sensibles. Utilisez l’Explorateur de contenu et l’Explorateur d’activités pour une analyse plus approfondie des éléments sensibles et des mesures que les utilisateurs prennent sur ces éléments. |

Prise en main de l’explorateur de contenu |

Protéger ses données

Utilisez les informations en sachant où résident vos données sensibles pour vous aider à les protéger plus efficacement. Toutefois, il n’est pas nécessaire d’attendre : vous pouvez commencer à protéger vos données immédiatement avec une combinaison d’étiquetage manuel, par défaut et automatique. Ensuite, utilisez l’Explorateur de contenu et l’Explorateur d’activités de la section précédente pour vérifier quels éléments sont étiquetés et comment vos étiquettes sont utilisées.

| Étape | Description | Plus d’informations |

|---|---|---|

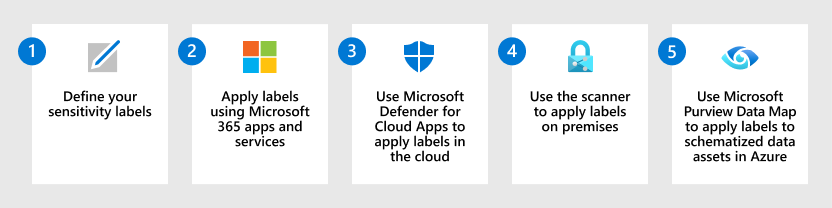

| 1 | Définissez vos stratégies et étiquettes de confidentialité qui protégeront les données de votre organisation. En plus d’identifier la sensibilité du contenu, ces étiquettes peuvent appliquer des actions de protection telles que des marquages de contenu (en-têtes, pieds de page, filigranes), le chiffrement et d’autres contrôles d’accès. Exemples d’étiquettes de confidentialité : Personnel Public Général - Tout le monde (sans restriction) - Tous les employés (sans restriction) Confidentiel - Tout le monde (sans restriction) - Tous les employés - People approuvé Hautement confidentiel - Tous les employés - People spécifiques Exemple de stratégie d’étiquette de confidentialité : 1. Publier toutes les étiquettes pour tous les utilisateurs du locataire 2. Étiquette par défaut Général \ Tous les employés (sans restriction) pour les éléments 3. Les utilisateurs doivent fournir une justification pour supprimer une étiquette ou abaisser sa classification |

Prise en main des étiquettes de confidentialité Créer et configurer des étiquettes de confidentialité ainsi que leurs stratégies Restreindre l'accès au contenu grâce à la mise en place d'un chiffrement par les étiquettes de confidentialité |

| 2 | Étiquetez et protégez les données pour les applications et services Microsoft 365. Les étiquettes de confidentialité sont prises en charge pour les réunions Microsoft 365 Word, Excel, PowerPoint, Outlook, Teams, ainsi que pour les conteneurs qui incluent des sites SharePoint et OneDrive, ainsi que des groupes Microsoft 365. Utilisez une association de méthodes d’étiquetage telles que l’étiquetage manuel, l’étiquetage automatique, une étiquette par défaut et l’étiquetage obligatoire. Exemple de configuration pour l’étiquetage automatique côté client : 1. Recommander Confidentiel \ Tout le monde (sans restriction) si 1-9 numéros de carte de crédit 2. Recommander Confidentiel \ Tous les employés si 10+ carte nombres de crédit -- expérience utilisateur standard, et l’utilisateur sélectionne le bouton pour afficher le contenu sensible (Word uniquement) Exemple de configuration pour l’étiquetage automatique côté service : Appliquer à tous les emplacements (Exchange, SharePoint, OneDrive) 1. Appliquer Confidentiel \ Tout le monde (sans restriction) si 1-9 carte numéros de crédit 2. Appliquer Confidentiel \ Tous les employés si 10+ numéros de carte de crédit 3. Appliquer Confidentiel \ Tout le monde (sans restriction) si 1-9 données personnelles américaines et noms complets 4. Appliquer Confidentiel \ Tous les employés si plus de 10 données personnelles américaines et noms complets |

Gérer les étiquettes de confidentialité dans les applications Office Activer les étiquettes de confidentialité pour les fichiers Office dans SharePoint et OneDrive Activer la co-édition pour les fichiers chiffrés avec les étiquettes de confidentialité Configurer une étiquette de confidentialité par défaut pour une bibliothèque de documents SharePoint Appliquer automatiquement une étiquette de confidentialité aux données Microsoft 365 Utiliser des étiquettes de confidentialité pour protéger les espaces de travail collaboratifs (groupes et sites) Utiliser des étiquettes de confidentialité pour protéger les éléments de calendrier, les réunions Teams et les conversations Utiliser des étiquettes de confidentialité avec Microsoft Loop Utilisez les étiquettes de confidentialité pour configurer le type de lien de partage par défaut pour les sites et les documents dans SharePoint et OneDrive Appliquer une étiquette de confidentialité à un modèle dans Microsoft Syntex Étiquettes de confidentialité dans Power BI |

| 3 | Découvrez, étiquetez et protégez les éléments sensibles qui résident dans des magasins de données dans le cloud (Box, GSuite, SharePoint et OneDrive) à l’aide de Microsoft Defender for Cloud Apps avec vos étiquettes de confidentialité. Exemple de configuration pour une stratégie de fichier : recherche des numéros de carte de crédit dans les fichiers stockés dans un compte Box, puis applique une étiquette de confidentialité pour identifier les informations hautement confidentielles et les chiffrer. |

Découvrir, classifier, étiqueter et protéger les données réglementées et sensibles stockées dans le cloud |

| 4 | Découvrez, étiquetez et protégez les éléments sensibles qui résident dans des magasins de données locaux en déployant le scanneur de protection des informations avec vos étiquettes de confidentialité. | Configuration et installation du scanneur de protection des informations |

| 5 | Appliquez automatiquement des étiquettes de confidentialité dans Mappage de données Microsoft Purview pour découvrir et étiqueter les éléments pour les Stockage Blob Azure, les fichiers Azure et les Azure Data Lake Storage Gen2. | En savoir plus sur les étiquettes de confidentialité dans Mappage de données Microsoft Purview |

Si vous êtes un développeur qui souhaite étendre les étiquettes de sensibilité aux applications de métier ou aux applications SaaS tierces, consultezInstallation et configuration du kit SDK Microsoft Information Protection (MIP).

Fonctionnalités de protection supplémentaires

Microsoft Purview comprend des fonctionnalités supplémentaires pour aider à protéger les données. Tous les clients n’ont pas besoin de ces fonctionnalités, et certaines d’entre elles peuvent être remplacées par des versions plus récentes.

Reportez-vous à la page Protéger vos données avec Microsoft Purview pour obtenir la liste complète des fonctionnalités de protection.

Évitez les pertes de données

Déployez des stratégies de prévention des pertes de données (DLP) Microsoft Purview pour régir et empêcher le partage, le transfert ou l'utilisation inappropriés de données sensibles dans les applications et les services. Ces stratégies aident les utilisateurs à prendre les bonnes décisions et à prendre les bonnes mesures lorsqu’ils utilisent des données sensibles.

| Étape | Description | Plus d’informations |

|---|---|---|

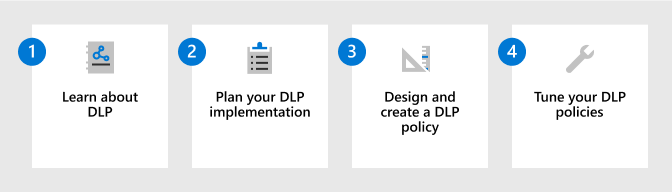

| 1 | En savoir plus sur DLP. Les organisations ont des informations sensibles sous leur contrôle, telles que des données financières, des données propriétaires, des numéros de carte de crédit, des dossiers de santé et des numéros de sécurité sociale. Pour protéger ces données sensibles et réduire les risques, ils ont besoin d’un moyen d’empêcher leurs utilisateurs de les partager de manière inappropriée avec des personnes qui ne devraient pas les avoir. Cette pratique est appelée protection contre la perte de données (DLP). |

En savoir plus sur la prévention des pertes de données |

| 2 | Planifiez votre implémentation DLP. Chaque organisation planifie et implémente la protection contre la perte de données (DLP) différemment, car les besoins, les objectifs, les ressources et la situation de chaque organisation lui sont propres. Toutefois, certains éléments sont communs à toutes les implémentations DLP réussies. |

Planifier la protection contre la perte de données |

| 3 | Concevoir et créer une stratégie DLP. La création d’une stratégie de protection contre la perte de données (DLP) est rapide et facile, mais l’obtention d’une stratégie pour produire les résultats attendus peut prendre beaucoup de temps si vous devez effectuer un grand nombre de paramétrages. Prendre le temps de concevoir une stratégie avant de l’implémenter vous permet d’obtenir les résultats souhaités plus rapidement et avec moins de problèmes inattendus, que le réglage par essai et erreur seul. Empêcher le partage de numéros de carte de crédit par e-mail : empêche l’envoi d’e-mails s’ils contiennent des numéros de carte de crédit ou s’ils ont une étiquette de confidentialité spécifique qui identité des informations hautement confidentielles. |

Concevoir une stratégie DLP Créer et déployer des stratégies de protection contre la perte de données |

| 4 | Paramétrez vos stratégies DLP. Après avoir déployé une stratégie DLP, vous verrez à quel point elle répond à l’objectif prévu. Utilisez ces informations pour ajuster vos paramètres de stratégie pour de meilleures performances. |

Créer et déployer des stratégies de protection contre la perte de données |

Stratégies de déploiement

Les exemples de nombre de carte de crédit sont souvent utiles pour les tests initiaux et la formation des utilisateurs finaux. Même si votre organization n’a généralement pas besoin de protéger les numéros de carte de crédit, le concept de ces éléments sensibles qui nécessitent une protection est facilement compris par les utilisateurs. De nombreux sites web fournissent des numéros de crédit carte qui conviennent uniquement à des fins de test. Vous pouvez également rechercher des sites qui fournissent des générateurs de nombres de carte de crédit afin de pouvoir coller les numéros dans des documents et des e-mails.

Lorsque vous êtes prêt à déplacer vos stratégies d’étiquetage automatique et DLP en production, passez aux classifieurs et aux configurations qui conviennent au type de données utilisé par votre organization. Par exemple, vous devrez peut-être utiliser des classifieurs pouvant être formés pour la propriété intellectuelle et des types spécifiques de documents, ou des types d’informations sensibles de correspondance de données exactes (EDM) pour les données de confidentialité liées aux clients ou aux employés.

Vous pouvez également commencer par découvrir et protéger les informations informatiques qui sont fréquemment la cible d’attaques de sécurité. Ensuite, complétez cela en vérifiant et en empêchant le partage des mots de passe avec des stratégies DLP pour les e-mails et les conversations Teams :

- Utiliser les classifieurs trainables IT et IT Infrastructure and Network Security Documents

- Utilisez le type d’informations sensibles intégré Mot de passe général et créez un type d’informations sensibles personnalisé pour « password is » pour les différentes langues utilisées par vos utilisateurs.

Le déploiement d’une solution de protection des informations n’est pas un déploiement linéaire, mais itératif et souvent circulaire. Plus vous connaissez vos données, plus vous pouvez les étiqueter avec précision et éviter les fuites de données. Les résultats de ces étiquettes et stratégies appliquées sont transmis aux rapports et aux outils, ce qui rend les données plus sensibles visibles à protéger. Ou, si vous protégez déjà ces données sensibles, déterminez si elles nécessitent des actions de protection supplémentaires.

Vous pouvez commencer à étiqueter manuellement les données dès que vous avez défini des étiquettes de confidentialité. Les mêmes classifieurs que vous utilisez pour DLP peuvent être utilisés pour rechercher et étiqueter automatiquement d’autres données. Vous pouvez même utiliser des étiquettes de confidentialité comme classifieur, par exemple bloquer le partage d’éléments étiquetés hautement confidentiels.

La plupart des clients disposent déjà de solutions pour protéger leurs données. Votre stratégie de déploiement peut être de s’appuyer sur ce que vous avez déjà, ou de vous concentrer sur les lacunes qui offrent la plus grande valeur métier ou qui traitent de domaines à risque élevé.

Pour vous aider à planifier votre stratégie de déploiement unique, consultez Bien démarrer avec les étiquettes de confidentialité et Planifier la protection contre la perte de données.

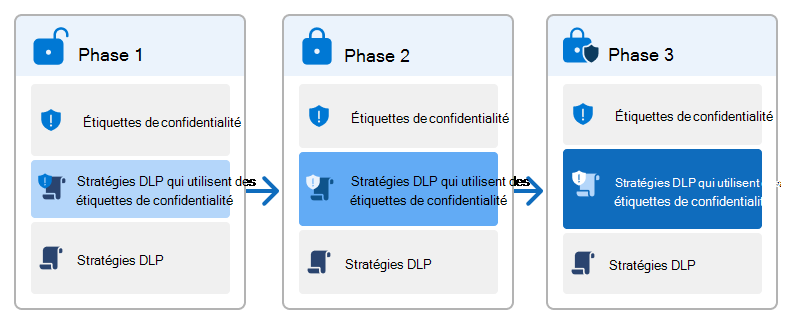

Envisager un déploiement par phases

Vous préférerez peut-être déployer la protection des informations à l’aide d’un déploiement par phases qui implémente des contrôles progressivement restrictifs. Cette approche introduit progressivement de nouvelles mesures de protection pour les utilisateurs à mesure que vous gagnez en connaissance et en confiance avec la technologie. Par exemple :

- Des étiquettes par défaut et aucun chiffrement, à la recommandation d’étiquettes qui appliquent le chiffrement lorsque des données sensibles sont trouvées, puis à l’application automatique d’étiquettes lorsque des données sensibles sont trouvées.

- Les stratégies DLP qui passent de l’audit des actions de surpartage, au blocage plus restrictif avec avertissement pour éduquer les utilisateurs, puis au blocage de tout partage.

Les détails d’un tel déploiement par phases peuvent ressembler au plan suivant, où les étiquettes de confidentialité et les stratégies DLP deviennent plus intégrées les unes aux autres pour offrir une meilleure protection des données que si elles étaient utilisées indépendamment :

Configurations des étiquettes de confidentialité :

- Général\Tous les employés : étiquette par défaut pour l’e-mail. Aucun chiffrement. S’il est appliqué aux e-mails, empêchez les utilisateurs de sur-partager.

- Confidentiel\Tous les employés : étiquette par défaut pour les documents. Aucun chiffrement. S’il est appliqué aux e-mails, empêchez les utilisateurs de sur-partager.

- Hautement confidentiel\Tous les employés : aucun chiffrement. S’il est appliqué aux e-mails, empêchez les utilisateurs de sur-partager.

Stratégie DLP A :

- Si 1 à 2 instances de cartes de crédit sont trouvées, bloquez le partage externe, sauf si l’élément est étiqueté comme Personnel ou Confidentiel\Anyone (sans restriction). Utilisez la journalisation et la création de rapports pour l’analyse.

Stratégie DLP B :

- Si 3 à 9 instances de cartes de crédit sont trouvées, bloquez le partage externe, la sortie cloud et la copie sur les lecteurs amovibles, sauf si l’élément est étiqueté confidentiel\Tout le monde (sans restriction). Utilisez la journalisation et la création de rapports pour l’analyse.

Stratégie DLP C :

- Si plus de 10 instances de cartes de crédit sont trouvées, bloquez le partage externe, la sortie cloud et la copie sur les lecteurs amovibles sans exception. Utilisez la journalisation et la création de rapports pour l’analyse.

Détails de configuration pour cet exemple de déploiement par phases :

- Sous-étiquette par défaut pour une étiquette parente ou un groupe d’étiquettes

- Informations de référence sur les conditions et les actions Exchange de protection contre la perte de données

- Niveaux de confiance et autres éléments d’un type de sensibilité

- Utiliser les étiquettes de confidentialité comme condition dans les stratégies de protection contre la perte de données

- Chiffrement qui permet aux utilisateurs d’attribuer des autorisations

- Chiffrement pour des droits d’utilisation spécifiques

- Configurer et afficher des alertes pour les stratégies de protection contre la perte de données

Pour obtenir d’autres conseils de déploiement incluant une stratégie de déploiement par phases, consultez Sécuriser par défaut avec Microsoft Purview et protéger contre le surpartage de notre équipe d’ingénierie produit.

Ressources de formation

Guides interactifs : Protection des données Microsoft Purview

Modules d’apprentissage pour les consultants et les administrateurs :

- Introduction à la protection de l'information et à la gestion du cycle de vie des données dans Microsoft Purview

- Classifier des données à des fins de protection et de gouvernance

- Protéger les informations dans Microsoft Purview

- Prévenir la perte de données dans Microsoft Purview

Pour indiquer à vos utilisateurs comment appliquer et utiliser les étiquettes de confidentialité que vous configurez pour eux, consultez Documentation de l’utilisateur final pour les étiquettes de confidentialité.

Lorsque vous déployez des stratégies de protection contre la perte de données pour Teams, vous pouvez trouver les conseils d’utilisateur finaux suivants utiles comme introduction à cette technologie. Il inclut certains messages potentiels que les utilisateurs peuvent voir : les messages Teams sur la protection contre la perte de données (DLP) et les stratégies de conformité des communications.