Déployer Defender pour IoT pour la supervision OT

Cet article décrit la procédure générale requise pour déployer Defender pour IoT pour la supervision OT. Découvrez chaque étape de déploiement dans les sections ci-dessous, y compris les références croisées pertinentes pour plus d’informations.

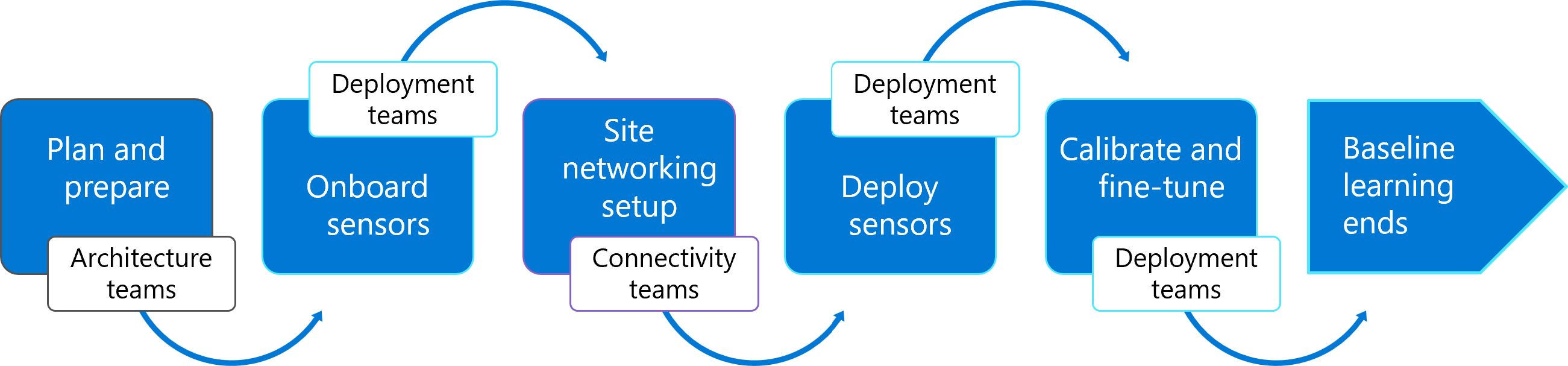

L’image suivante montre les phases d’un chemin de déploiement de supervision OT de bout en bout, ainsi que l’équipe responsable de chaque phase.

Bien que les équipes et les fonctions diffèrent d’une organisation à l’autre, tous les déploiements de Defender pour IoT nécessitent une communication entre les personnes responsables des différents domaines de votre réseau et de votre infrastructure.

Conseil

Chaque étape du processus peut prendre un temps différent. Par exemple, le téléchargement d’un fichier d’activation de capteur OT peut prendre cinq minutes, tandis que la configuration de la surveillance du trafic peut prendre des jours, voire des semaines, en fonction des processus de votre organisation.

Nous vous recommandons de lancer le processus de chaque étape sans attendre qu’il soit terminé avant de passer à l’étape suivante. Veillez à bien suivre toutes les étapes en cours pour vous assurer qu’elles sont terminées.

Prérequis

Avant de commencer à planifier le déploiement de la supervision OT, vérifiez que vous disposez d’un abonnement Azure et d’un plan Microsoft Defender pour IoT intégré pour les réseaux OT.

Pour plus d’informations, consultez Démarrer un essai gratuit de Microsoft Defender pour IoT.

Planification et préparation

L’image suivante montre les étapes incluses dans la phase de planification et de préparation. Les étapes de planification et de préparation sont gérées par vos équipes d’architecture.

Planifier votre système de supervision OT

Planifiez les détails de base de votre système de supervision, tels que :

Sites et zones : déterminez la façon dont vous allez segmenter le réseau à superviser à l’aide de sites et de zones qui peuvent représenter des emplacements dans le monde entier.

Gestion du capteur : déterminez si vous allez utiliser des capteurs OT connectés au cloud ou en air gap, gérés localement ou une solution hybride. Si vous utilisez des capteurs connectés au cloud, sélectionnez une méthode de connexion, telle que la connexion directe ou via un proxy.

Utilisateurs et rôles : indiquez les types d’utilisateurs dont vous aurez besoin sur chaque capteur, ainsi que les rôles dont ils auront besoin pour chaque activité.

Pour plus d’informations, consultez l’article Planifier votre système de surveillance OT avec Defender pour IoT.

Conseil

Si vous utilisez plusieurs capteurs gérés localement, vous pouvez également déployer une console de gestion locale pour bénéficier d’une visibilité et d’une gestion centralisées.

Préparer un déploiement de site OT

Définissez des détails supplémentaires pour chaque site planifié dans votre système, notamment :

Diagramme du réseau : identifiez tous les appareils que vous souhaitez surveiller et créez une liste bien définie de sous-réseaux. Après avoir déployé vos capteurs, utilisez cette liste pour vérifier que tous les sous-réseaux à surveiller sont couverts par Defender pour IoT.

Liste des capteurs : utilisez la liste du trafic, des sous-réseaux et des appareils à surveiller pour créer la liste des capteurs OT dont vous aurez besoin et déterminer leur emplacement dans votre réseau.

Méthodes de mise en miroir du trafic : choisissez une méthode de mise en miroir du trafic pour chaque capteur OT, comme un port SPAN ou TAP.

Appliances : préparez une station de travail de déploiement et toutes les appliances matérielles ou virtuelles à utiliser pour chacun des capteurs OT planifiés. Si vous utilisez des appliances préconfigurées, veillez à les commander.

Pour plus d’informations, consultez l’article Préparer un déploiement de site OT.

Intégrer des capteurs dans Azure

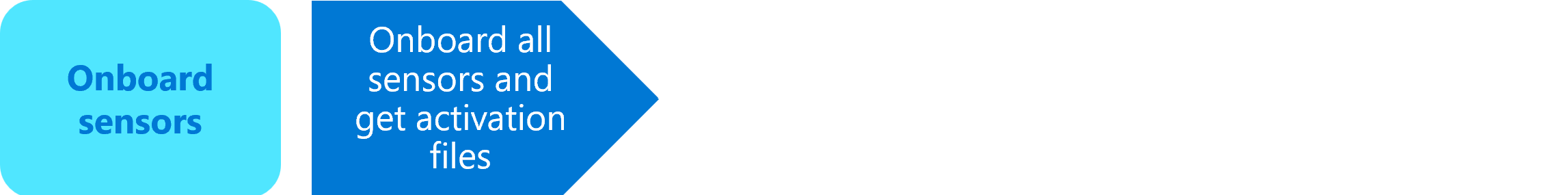

L’image ci-dessous montre l’étape incluse dans la phase d’intégration des capteurs. Les capteurs sont intégrés à Azure par vos équipes de déploiement.

Intégrer les capteurs OT sur le portail Azure

Intégrez à Defender pour IoT les capteurs OT que vous avez prévus. Veillez à télécharger les fichiers d’activation fournis pour chaque capteur OT et à les enregistrer à un emplacement accessible à partir de vos machines de capteur.

Pour plus d’informations, consultez Intégrer des capteurs OT à Defender pour IoT.

Configuration de la mise en réseau du site

L’image ci-dessous montre les étapes incluses dans la phase de configuration de la mise en réseau du site. Les étapes de mise en réseau du site sont gérées par vos équipes de connectivité.

Configurer la mise en miroir du trafic dans votre réseau

Utilisez les plans que vous avez créés précédemment pour configurer la mise en miroir du trafic aux emplacements de votre réseau où vous allez déployer les capteurs OT et mettre en miroir le trafic vers Defender pour IoT.

Pour plus d'informations, consultez les pages suivantes :

- Configurer la mise en miroir avec un port SPAN de commutateur

- Configurer la mise en miroir du trafic avec un port SPAN distant (RSPAN)

- Configurer une agrégation active ou passive (TAP)

- Mettre à jour les interfaces de supervision d’un capteur (configurer ERSPAN)

- Configurer la mise en miroir du trafic avec un commutateur virtuel ESXi

- Configurer la mise en miroir du trafic avec un commutateur virtuel Hyper-V

Provisionnement pour la gestion cloud

Configurez les règles de pare-feu nécessaires pour vous assurer que vos appliances de capteur OT pourront accéder à Defender pour IoT sur le cloud Azure. Si vous envisagez de vous connecter via un proxy, vous ne configurerez ces paramètres qu’après avoir installé votre capteur.

Ignorez cette étape pour les capteurs OT en air gap et gérés localement, soit directement sur la console du capteur, soit via une console de gestion locale.

Pour plus d’informations, consultez l’article Approvisionner des capteurs OT pour la gestion cloud.

Déployer vos capteurs OT

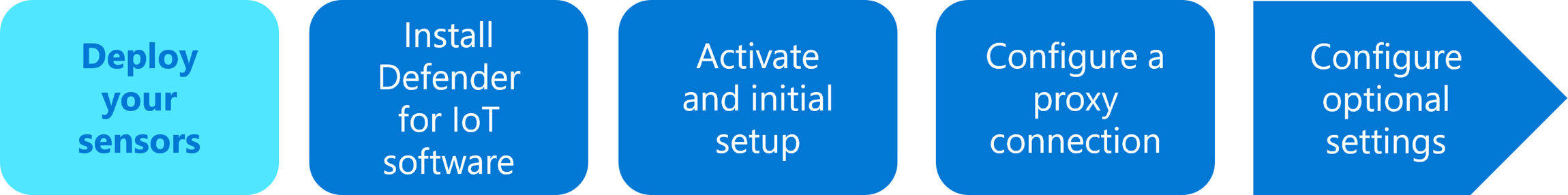

L’image ci-dessous montre les étapes incluses dans la phase de déploiement des capteurs. Les capteurs OT sont déployés et activés par votre équipe de déploiement.

Installer vos capteurs OT

Si vous installez le logiciel Defender pour IoT sur vos propres appliances, téléchargez le logiciel d’installation à partir du portail Azure et installez-le sur votre appliance de capteur OT.

Après avoir installé votre logiciel de capteur OT, exécutez plusieurs vérifications pour valider l’installation et la configuration.

Pour plus d'informations, consultez les pages suivantes :

- Installer le logiciel de surveillance OT sur les capteurs OT

- Valider l’installation d’un logiciel de capteur OT

Ignorez ces étapes si vous achetez des appliances préconfigurées.

Activer vos capteurs OT et configuration initiale

Utilisez un Assistant de configuration initiale pour confirmer les paramètres réseau, activer le capteur et appliquer des certificats SSH/TLS.

Pour plus d’informations, consultez Configurer et activer votre capteur OT.

Configurer les connexions proxy

Si vous avez décidé d’utiliser un proxy pour connecter vos capteurs au cloud, configurez votre proxy et les paramètres de votre capteur. Pour plus d’informations, consultez l’article Configurer les paramètres de proxy sur un capteur OT.

Ignorez cette étape dans les cas suivants :

- Capteurs OT connectés directement à Azure, sans proxy.

- Capteurs OT en air gap et gérés localement, soit directement sur la console du capteur, soit via une console de gestion locale.

Configurer les paramètres facultatifs

Nous vous recommandons de configurer une connexion Active Directory pour la gestion des utilisateurs locaux sur votre capteur OT, ainsi que la configuration du monitoring de l’intégrité des capteurs via SNMP.

Si vous ne configurez pas ces paramètres pendant le déploiement, vous pouvez également les retourner et les configurer ultérieurement.

Pour plus d'informations, consultez les pages suivantes :

- Configurer la supervision SNMP MIB sur un capteur OT

- Configurer une connexion Azure Active Directory

Étalonner et ajuster la supervision OT

L’image ci-dessous montre les étapes impliquées dans l’étalonnage et l’ajustement de la supervision OT avec votre nouveau capteur déployé. Les opérations d’étalonnage et d’ajustement sont effectuées par votre équipe de déploiement.

Contrôler la surveillance OT sur votre capteur

Par défaut, votre capteur OT peut ne pas détecter les réseaux exacts à surveiller ou ne pas les identifier exactement comme vous souhaiteriez les afficher. Utilisez les listes que vous avez créées précédemment pour vérifier et configurer manuellement les sous-réseaux, personnaliser les noms des ports et VLAN, ainsi que configurer les plages d’adresses DHCP, si nécessaire.

Pour plus d’informations, consultez l’article Contrôler le trafic OT supervisé par Microsoft Defender pour IoT.

Vérifier et mettre à jour votre inventaire d’appareils détecté

Une fois vos appareils entièrement détectés, passez en revue l’inventaire des appareils et modifiez les détails des appareils, si nécessaire. Par exemple, vous pouvez identifier les entrées d’appareil en double qui peuvent être fusionnées, les types d’appareils ou d’autres propriétés à modifier, etc.

Pour plus d’informations, consultez l’article Vérifier et mettre à jour votre inventaire d’appareils détecté.

Apprendre les alertes OT pour créer une ligne de base réseau

Les alertes déclenchées par votre capteur OT peuvent inclure plusieurs alertes que vous pouvez ignorer régulièrement, ou apprendre, en tant que trafic autorisé.

Passez en revue toutes les alertes de votre système dans le cadre du triage initial. Cette étape crée une ligne de base du trafic réseau pour Defender pour IoT.

Pour plus d’informations, consultez l’article Créer une ligne de base apprise à partir des alertes OT.

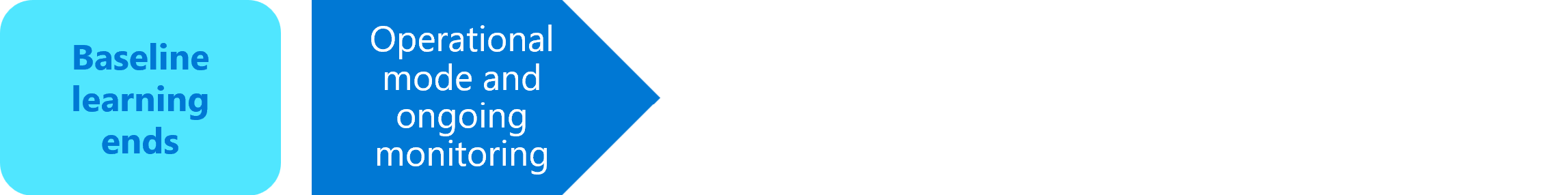

Fin de l’apprentissage de la ligne de base

Vos capteurs OT restent en mode d’apprentissage tant que du nouveau trafic est détecté et que des alertes ne sont pas gérées.

À la fin de l’apprentissage de la ligne de base, le processus de déploiement de la supervision OT est terminé, et vous poursuivrez en mode opérationnel pour la surveillance continue. En mode opérationnel, toute activité qui diffère de votre activité de ligne de base déclenche une alerte.

Conseil

Désactivez le mode d’apprentissage manuellement si vous estimez que les alertes actuelles dans Defender pour IoT reflètent avec précision le trafic réseau et que le mode d’apprentissage n’est pas déjà terminé automatiquement.

Connecter des données Defender pour IoT à votre SIEM

Une fois Defender pour IoT déployé, envoyez des alertes de sécurité et gérez les incidents OT/IoT en intégrant Defender pour IoT à votre plateforme SIEM (Security Information and Event Management) et aux workflows et outils SOC existants. Intégrez les alertes Defender pour IoT à votre SIEM organisationnel en l’intégrant à Microsoft Sentinel et en tirant parti de la solution Microsoft Defender prête à l’emploi pour IoT, ou en créant des règles de transfert vers d’autres systèmes SIEM. Defender pour IoT s’intègre prête à l’emploi à Microsoft Sentinel, ainsi qu’à un large éventail de systèmes SIEM, tels que Splunk, IBM QRadar, LogRhythm, Fortinet, etc.

Pour plus d'informations, consultez les pages suivantes :

- Monitoring des menaces OT dans les équipes SOC de l’entreprise

- Tutoriel : Connecter Microsoft Defender pour IoT avec Microsoft Sentinel

- Connecter des capteurs réseau OT locaux à Microsoft Sentinel

- Intégrations à d’autres services Microsoft et partenaires

- Envoyer en streaming des alertes cloud Defender pour IoT à un SIEM partenaire

Après avoir intégré les alertes Defender pour IoT à un SIEM, nous vous recommandons d’effectuer les étapes suivantes pour rendre opérationnelles les alertes OT/IoT et les intégrer entièrement à vos workflows et outils SOC existants :

Identifiez et définissez les menaces de sécurité IoT/OT et les incidents SOC pertinents que vous souhaitez surveiller en fonction de vos besoins et de votre environnement OT spécifiques.

Créez des règles de détection et des niveaux de gravité dans le SIEM. Seuls les incidents pertinents sont déclenchés, ce qui réduit le bruit inutile. Par exemple, vous définissez les modifications de code PLC effectuées à partir d’appareils non autorisés ou en dehors des heures de travail en tant qu’incident de gravité élevée en raison de la haute fidélité de cette alerte spécifique.

Dans Microsoft Sentinel, la solution Microsoft Defender pour IoT comprend un ensemble de règles de détection prêtes à l'emploi, conçues spécifiquement pour les données Defender pour IoT, qui vous aident à affiner les incidents créés dans Sentinel.

Définissez le flux de travail approprié pour l’atténuation et créez des playbooks d’investigation automatisés pour chaque cas d’usage. Dans Microsoft Sentinel, la solution Microsoft Defender pour IoT comprend des playbooks prêtes à l’emploi pour la réponse automatisée aux alertes Defender pour IoT.

Étapes suivantes

À présent que vous comprenez les étapes de déploiement du système de surveillance OT, vous êtes prêt à commencer !