Qu’est-ce que Microsoft Defender pour le cloud ?

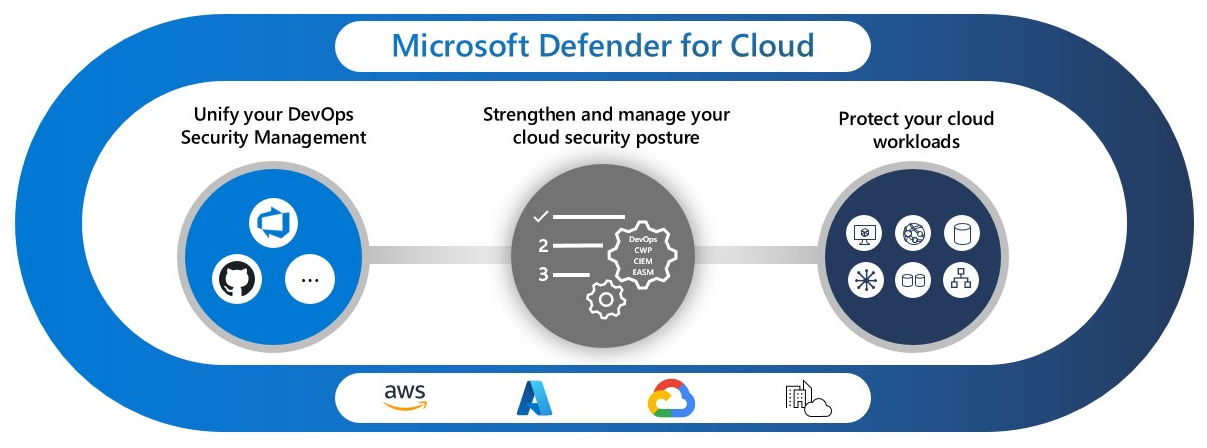

Microsoft Defender pour le cloud est une plateforme de protection des applications native cloud (CNAPP) composée de mesures et de pratiques de sécurité conçues pour protéger les applications cloud contre diverses cybermenaces et vulnérabilités. Defender pour le cloud combine les fonctionnalités suivantes :

- Une solution d’opérations de sécurité de développement (DevSecOps) qui unifie la gestion de la sécurité au niveau du code dans les environnements multicloud et multi pipelines

- Une solution de gestion de la posture de sécurité cloud (CSPM) qui expose les actions que vous pouvez entreprendre pour empêcher les violations

- Une plateforme de protection de charge de travail cloud (CWPP) avec des protections spécifiques pour les serveurs, les conteneurs, le stockage, les bases de données et autres charges de travail

Notes

Pour obtenir des informations sur la tarification de Defender pour le cloud, consultez la page de tarification.

Lorsque vous activez Defender pour le cloud, vous accédez automatiquement à Microsoft Defender XDR.

Le portail Microsoft 365 Defender aide les équipes de sécurité à examiner les attaques sur les ressources cloud, les appareils et les identités. Microsoft 365 Defender fournit une vue d’ensemble des attaques, notamment les événements suspects et malveillants qui se produisent dans les environnements cloud. Microsoft 365 Defender atteint cet objectif en corrélant toutes les alertes et tous les incidents, y compris les alertes et les incidents cloud.

Vous pouvez en savoir plus sur l’intégration entre Microsoft Defender pour le cloud et Microsoft Defender XDR.

Applications cloud sécurisées

Defender pour le cloud vous aide à intégrer de bonnes pratiques de sécurité au début du processus de développement logiciel, ou DevSecOps. Vous pouvez protéger vos environnements de gestion du code et vos pipelines de code, et obtenir des insights sur la posture de sécurité de votre environnement de développement à partir d’un emplacement unique. Defender pour le cloud permet aux équipes de sécurité de gérer la sécurité DevOps dans les environnements multipipelines.

Les applications d’aujourd’hui nécessitent une sensibilisation à la sécurité au niveau du code, de l’infrastructure et du runtime pour s’assurer que les applications déployées bénéficient d’une protection renforcée contre les attaques.

| Fonctionnalité | Quel problème cela résout-il ? | Bien démarrer | Plan Defender |

|---|---|---|---|

| Insights de pipeline de code | Permet aux équipes de sécurité de protéger les applications et les ressources du code au cloud dans des environnements multipipelines, comme GitHub et Azure DevOps. Les découvertes en matière de sécurité de DevOps, comme les configurations incorrectes de IaC (Infrastructure as Code) et les secrets exposés, peuvent ensuite être mis en corrélation avec d’autres insights de la sécurité cloud contextuelle pour classer par priorité les corrections à apporter au code. | Connecter des dépôts Azure DevOps, GitHub et GitLab à Defender pour le cloud | CSPM de base (gratuit) et CSPM Defender |

Améliorer votre posture de sécurité

La sécurité de vos ressources cloud et locales dépend de la configuration et du déploiement appropriés. Les recommandations Defender pour le cloud identifient les étapes que vous pouvez suivre pour sécuriser votre environnement.

Defender pour le cloud inclut gratuitement des fonctionnalités CSPM de base. Vous pouvez également activer des fonctionnalités CSPM avancées en activant le plan CSPM Defender payant.

| Fonctionnalité | Quel problème cela résout-il ? | Bien démarrer | Plan Defender |

|---|---|---|---|

| Gestion de stratégie centralisée | Définissez les conditions de sécurité que vous souhaitez gérer dans votre environnement. La stratégie se traduit par des recommandations qui identifient les configurations de ressources qui violent votre stratégie de sécurité. Le point de référence de sécurité du cloud Microsoft est une norme intégrée qui applique des principes de sécurité avec des conseils d’implémentation techniques détaillés pour Azure et d’autres fournisseurs de cloud (comme AWS et GCP). | Personnaliser une stratégie de sécurité | CSPM de base (gratuit) |

| Degré de sécurisation | Résumez votre posture de sécurité en fonction des recommandations de sécurité. À mesure que vous appliquez les recommandations, votre degré de sécurisation s’améliore. | Suivez votre score de sécurité | CSPM de base (gratuit) |

| Couverture multicloud | Connectez-vous à vos environnements multiclouds avec des méthodes sans agent pour l’insight CSPM et la protection CWP. | Connecter vos ressources cloud Amazon AWS et Google GCP à Defender pour le cloud | CSPM de base (gratuit) |

| Gestion de la posture de sécurité cloud (CSPM) | Utilisez le tableau de bord pour voir les faiblesses de votre posture de sécurité. | Activer les outils CSPM | CSPM de base (gratuit) |

| Gestion de la posture de sécurité cloud avancée | Obtenez des outils avancés pour identifier les faiblesses de votre posture de sécurité, notamment : – Gouvernance pour générer des actions permettant d’améliorer votre posture de sécurité – Conformité réglementaire pour vérifier la conformité avec les normes de sécurité – Explorateur de sécurité cloud pour créer une vue complète de votre environnement |

Activer les outils CSPM | Defender CSPM |

| Gestion de la posture de sécurité des données | La gestion de la posture de sécurité des données détecte automatiquement les magasins de données contenant des données sensibles et contribue à réduire le risque de violation des données. | Activer la gestion de la posture de sécurité des données | Defender CSPM ou Defender pour le stockage |

| Analyse du chemin d’attaque | Modélisez le trafic sur votre réseau pour identifier les risques potentiels avant d’implémenter les modifications apportées à votre environnement. | Générer des requêtes pour analyser les chemins d’accès | Defender CSPM |

| Explorateur de sécurité du cloud | Une carte de votre environnement cloud qui vous permet de créer des requêtes pour identifier les risques de sécurité. | Générer des requêtes pour rechercher les risques de sécurité | Defender CSPM |

| Gouvernance de la sécurité | Améliorer la sécurité au sein de votre organisation en affectant des tâches aux propriétaires de ressources et en suivant la progression de l’alignement de l’état de votre sécurité sur votre stratégie de sécurité. | Définir des règles de gouvernance | Defender CSPM |

| Gestion des autorisations Microsoft Entra | Offre une visibilité et un contrôle complets des autorisations pour toutes les identités et toutes les ressources dans Azure, AWS et GCP. | Passer en revue votre index d’autorisations suspectes (CPI) | Defender CSPM |

Protéger les charges de travail cloud

Les principes de sécurité proactifs exigent que vous implémentez des pratiques de sécurité qui protègent vos charges de travail contre les menaces. Les protections de charge de travail cloud (CWP) présentent des recommandations spécifiques aux charges de travail qui vous permettent de mettre en place des contrôles de sécurité appropriés afin de protéger vos charges de travail.

Lorsque votre environnement est menacé, les alertes de sécurité indiquent immédiatement la nature et la gravité de la menace afin que vous puissiez planifier votre réponse. Après avoir identifié une menace dans votre environnement, vous devez réagir rapidement pour limiter le risque pour vos ressources.

| Fonctionnalité | Quel problème cela résout-il ? | Bien démarrer | Plan Defender |

|---|---|---|---|

| Protéger les serveurs cloud | Fournissez des protections de serveur par le biais d’une protection Microsoft Defender pour point de terminaison ou étendue avec un accès réseau juste-à-temps, une surveillance de l’intégrité des fichiers, une évaluation des vulnérabilités, etc. | Sécuriser vos serveurs multicloud et locaux | Defender pour les serveurs |

| Identifier les menaces pesant sur vos ressources de stockage | Détectez les tentatives inhabituelles et potentiellement dangereuses d’accès ou d’exploitation de vos comptes de stockage à l’aide de fonctionnalités avancées de détection des menaces et de données Microsoft Threat Intelligence pour fournir des alertes de sécurité contextuelles. | Protéger vos ressources de stockage cloud | Defender pour le stockage |

| Protéger les bases de données cloud | Protégez l’ensemble de votre patrimoine de base de données avec la détection des attaques et la réponse aux menaces pour les types de base de données les plus populaires dans Azure afin de protéger les moteurs de base de données et les types de données, en fonction de leur surface d’attaque et des risques de sécurité. | Déployer des protections spécialisées pour les bases de données cloud et locales | Defender pour les bases de données Azure SQL – serveurs Defender pour SQL sur des machines – Defender pour les bases de données relationnelles open source – Defender pour Azure Cosmos DB |

| Protéger les conteneurs | Sécurisez vos conteneurs afin d’améliorer, de surveiller et de maintenir la sécurité de vos clusters, conteneurs et leurs applications avec le renforcement de l’environnement, l’évaluation des vulnérabilités et la protection au moment de l’exécution. | Rechercher les risques de sécurité dans vos conteneurs | Defender pour les conteneurs |

| Insights du service d’infrastructure | Diagnostiquez les faiblesses de votre infrastructure d’application qui peuvent rendre votre environnement vulnérable aux attaques. | - Identifier les attaques ciblant les applications s’exécutant sur App Service - Détecter les tentatives d’exploitation des comptes - Recevoir une alerte en cas d’opérations de Resource Manager suspectes - Exposer des activités DNS anormales |

Defender pour App Service – Defender pour Key Vault – Defender pour Resource Manager – Defender pour DNS |

| Alertes de sécurité | Restez informés des événements en temps réel qui menacent la sécurité de votre environnement. Les alertes sont classées selon plusieurs niveaux de gravité pour indiquer les réponses appropriées. | Gérer les alertes de sécurité | N’importe quel plan Defender de protection de charge de travail |

| Incidents de sécurité | Mettez en corrélation les alertes pour identifier les modèles d’attaque et intégrez-les aux solutions SIEM (Security Information and Event Management), SOAR (Security Orchestration Automated Response) et à la gestion des services informatiques (ITSM) pour répondre aux menaces et limiter les risques pour vos ressources. | Exporter les alertes vers un système SIEM, SOAR ou ITSM | N’importe quel plan Defender de protection de charge de travail |

Important

Depuis le 1er août 2023, les clients déjà abonnés à Defender pour DNS peuvent continuer à utiliser le service, mais les nouveaux abonnés recevront des alertes sur les activités DNS suspectes dans le cadre de Defender pour serveurs P2.

En savoir plus

Pour plus d’informations sur Defender pour le cloud et son fonctionnement, consultez les ressources suivantes :

- Procédure pas à pas de Defender pour le cloud

- Une interview sur Defender pour le cloud avec un expert en cybersécurité dans Les leçons apprises sur le terrain

- Microsoft Defender pour le cloud - Cas d'usage

- Microsoft Defender pour le cloud Série PoC - Microsoft Defender pour les conteneurs

- Découvrez comment Microsoft Defender pour le cloud fournit la sécurité des données