Remarque

L’accès à cette page nécessite une autorisation. Vous pouvez essayer de vous connecter ou de modifier des répertoires.

L’accès à cette page nécessite une autorisation. Vous pouvez essayer de modifier des répertoires.

Cet article répertorie les nouvelles fonctionnalités et les améliorations apportées aux Microsoft Defender pour IoT pour les fabricants d’appareils.

Les fonctionnalités notées sont en PRÉVERSION. Les conditions supplémentaires de la préversion Azure incluent d’autres conditions légales qui s’appliquent à Azure fonctionnalités qui sont en version bêta, en préversion ou qui ne sont pas encore publiées en disponibilité générale.

Pour plus d’informations, consultez Mettre à niveau le micro-agent Microsoft Defender pour IoT.

Novembre 2024

La documentation sur l’analyse du microprogramme est désormais disponible et gérée dans le cadre de la documentation Azure. Consultez la documentation complète sur l’analyse du microprogramme.

Août 2024

Defender pour IoT prévoit de mettre hors service le micro-agent le 1er août 2025.

Mars 2024

Mises à jour à l’analyse du microprogramme Defender pour IoT :

Azure commandes CLI et PowerShell : automatisez votre flux de travail d’analyse des images de microprogramme à l’aide de l’interface CLI Analyse du microprogramme Azure ou des commandes PowerShell Analyse du microprogramme.

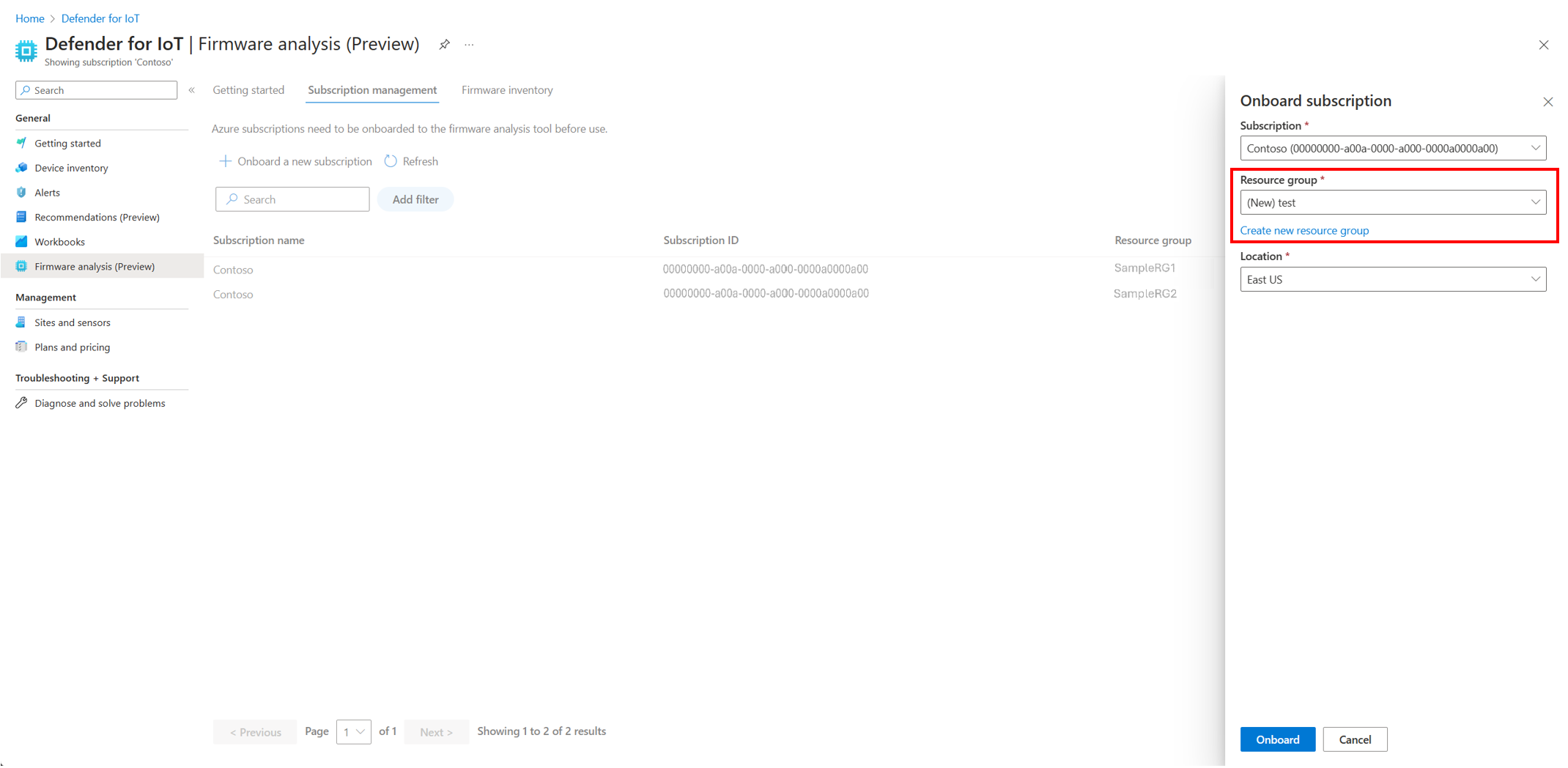

Choix de l’utilisateur dans le groupe de ressources : choisissez votre propre groupe de ressources ou créez un groupe de ressources pour utiliser l’analyse du microprogramme Defender pour IoT pendant le processus d’intégration.

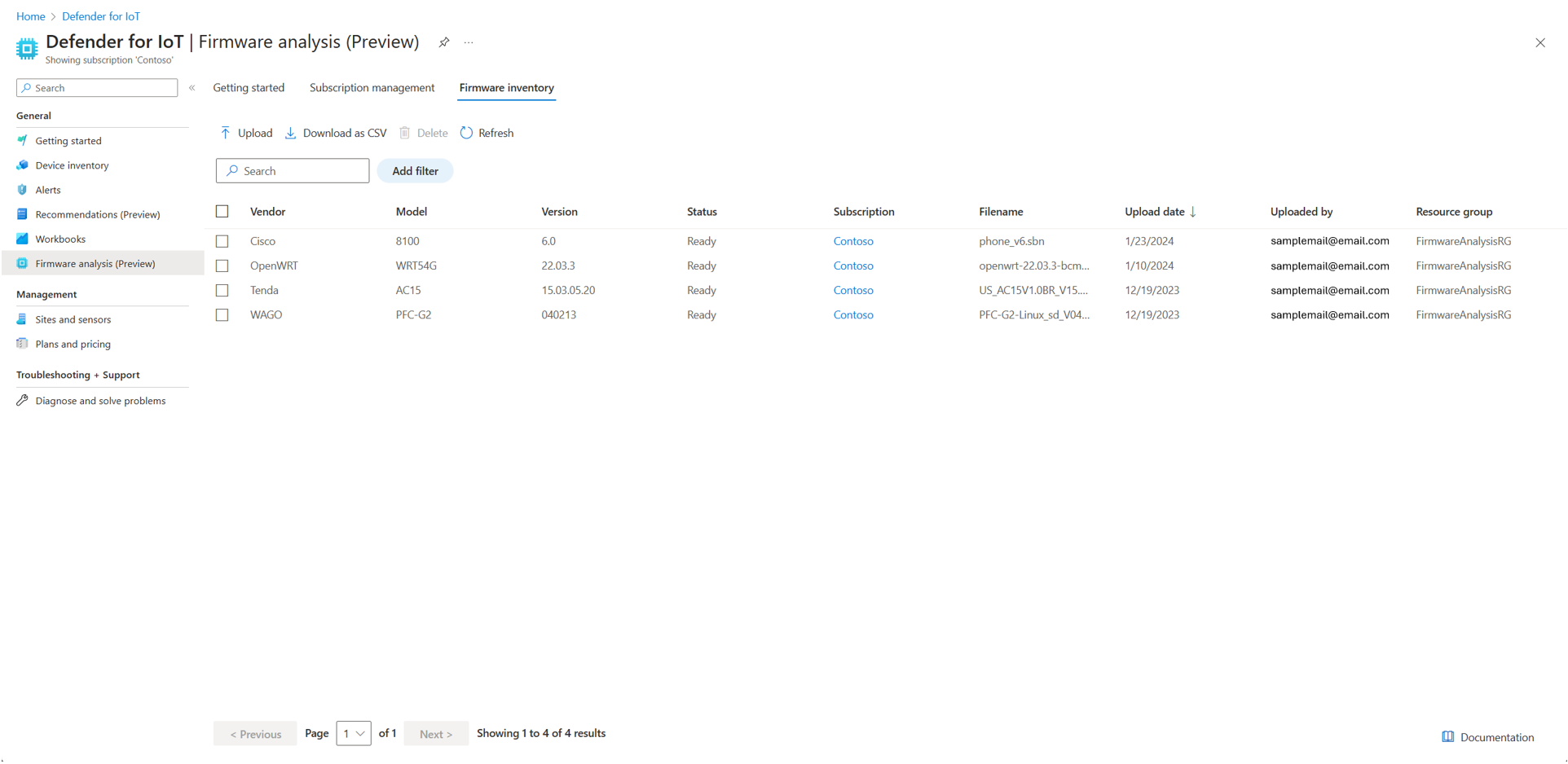

Nouveau format d’interface utilisateur avec inventaire des microprogrammes : sous-onglets pour organiser la prise en main, la gestion des abonnements et l’inventaire des microprogrammes.

Documentation améliorée : Mises à jour tutoriel : Analyser une image de microprogramme IoT/OT traitant de la nouvelle expérience d’intégration.

Janvier 2024

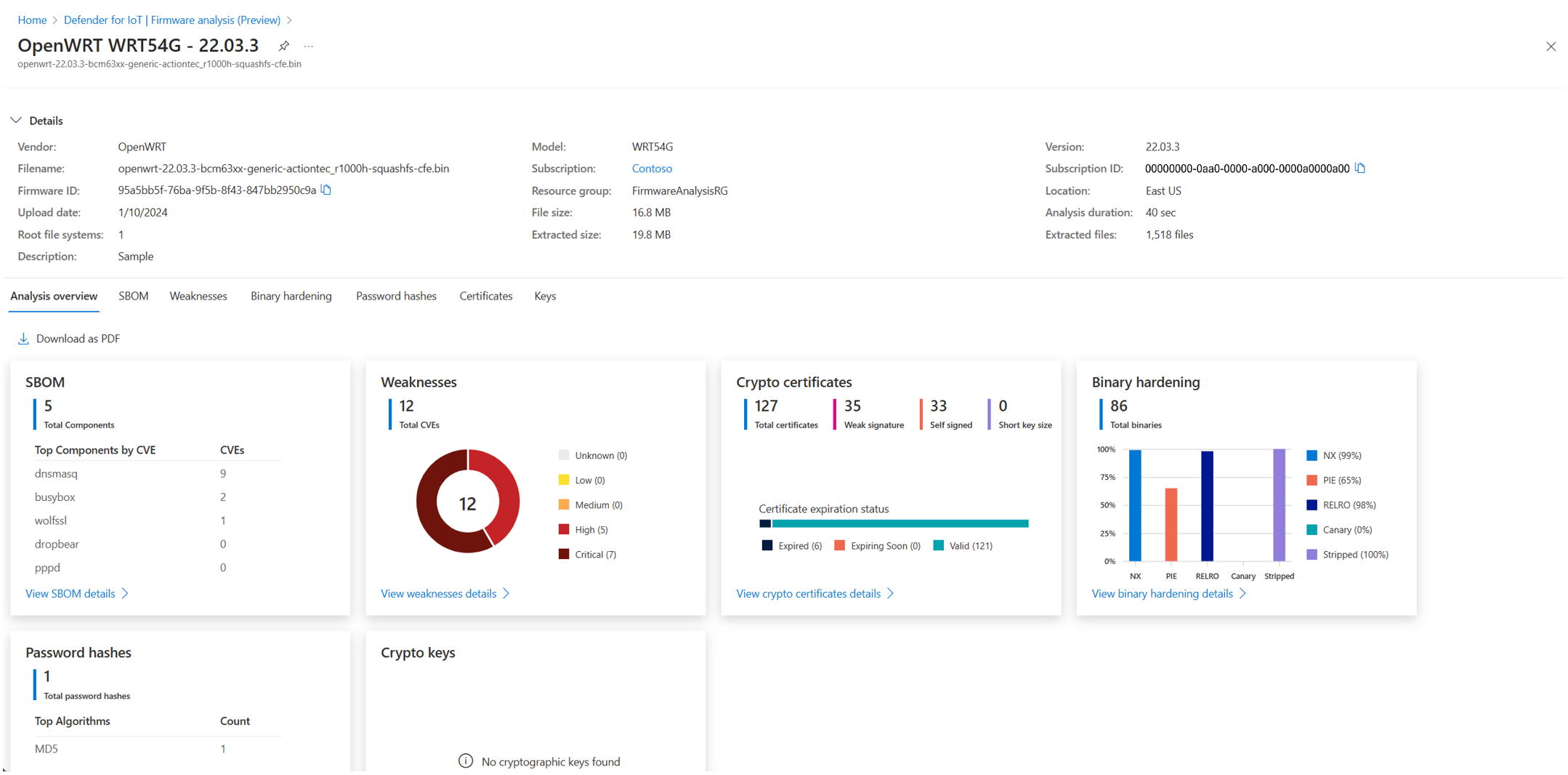

Mises à jour à l’analyse du microprogramme Defender pour IoT depuis la préversion publique en juillet 2023 :

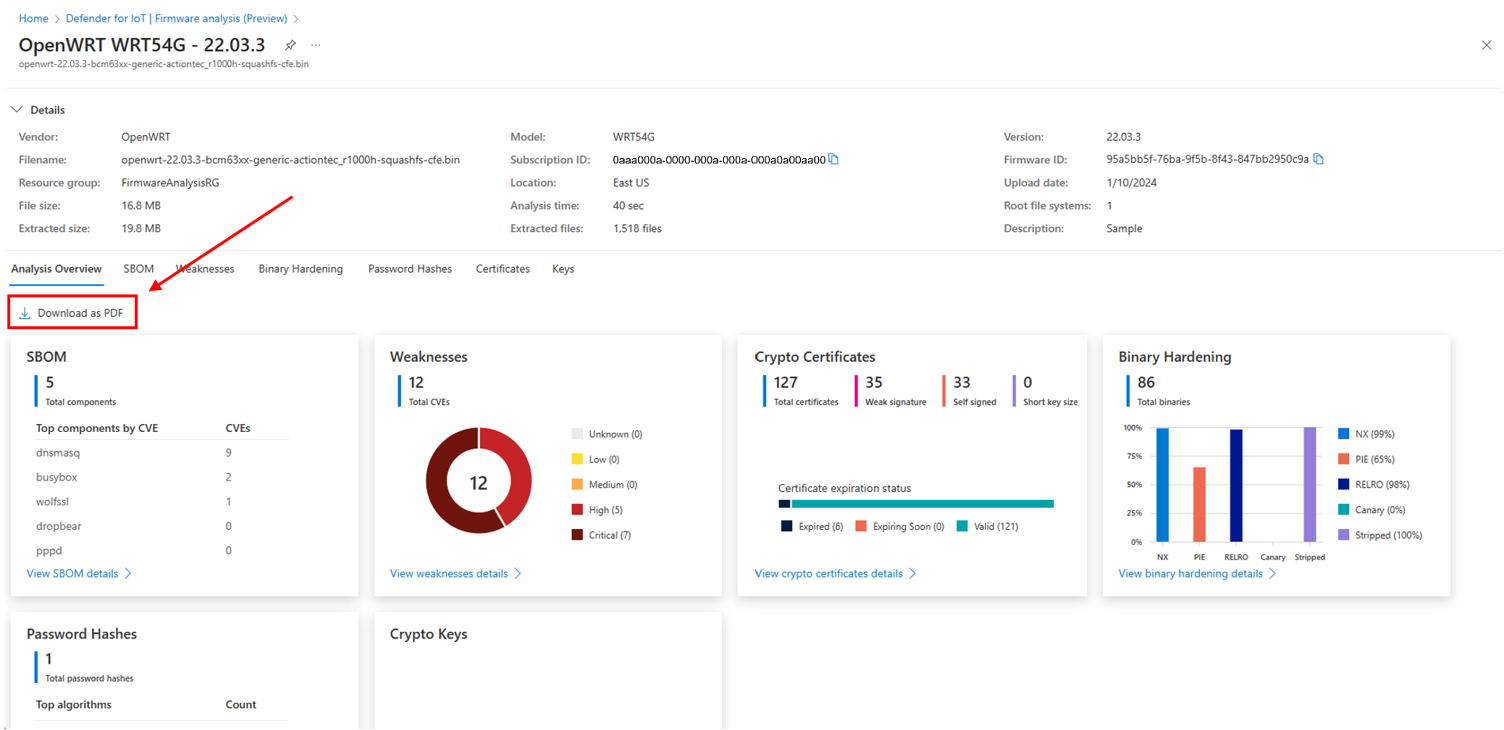

Générateur de rapports PDF : ajout d’une fonctionnalité Télécharger au format PDF dans la page Vue d’ensemble qui génère et télécharge un rapport PDF des résultats de l’analyse du microprogramme.

Temps d’analyse réduit : le temps d’analyse a été réduit de 30 à 80 %, en fonction de la taille de l’image.

Détection des bibliothèques CODESYS : l’analyse du microprogramme Defender pour IoT détecte désormais l’utilisation des bibliothèques CODESYS, que Microsoft a récemment identifiées comme présentant des vulnérabilités de gravité élevée. Ces vulnérabilités peuvent être exploitées pour des attaques telles que l’exécution de code à distance (RCE) ou le déni de service (DoS). Pour plus d’informations, consultez Plusieurs vulnérabilités de gravité élevée dans le KIT DE DÉVELOPPEMENT LOGICIEL (SDK) CODESYS V3 peuvent conduire à RCE ou DoS.

Documentation améliorée : ajout de la documentation traitant des concepts suivants :

- Azure contrôle d’accès en fonction du rôle pour l’analyse du microprogramme Defender pour IoT, qui explique les rôles et les autorisations nécessaires pour charger des images de microprogramme et partager les résultats de l’analyse, et une explication du fonctionnement du groupe de ressources FirmwareAnalysisRG

- Foire aux questions

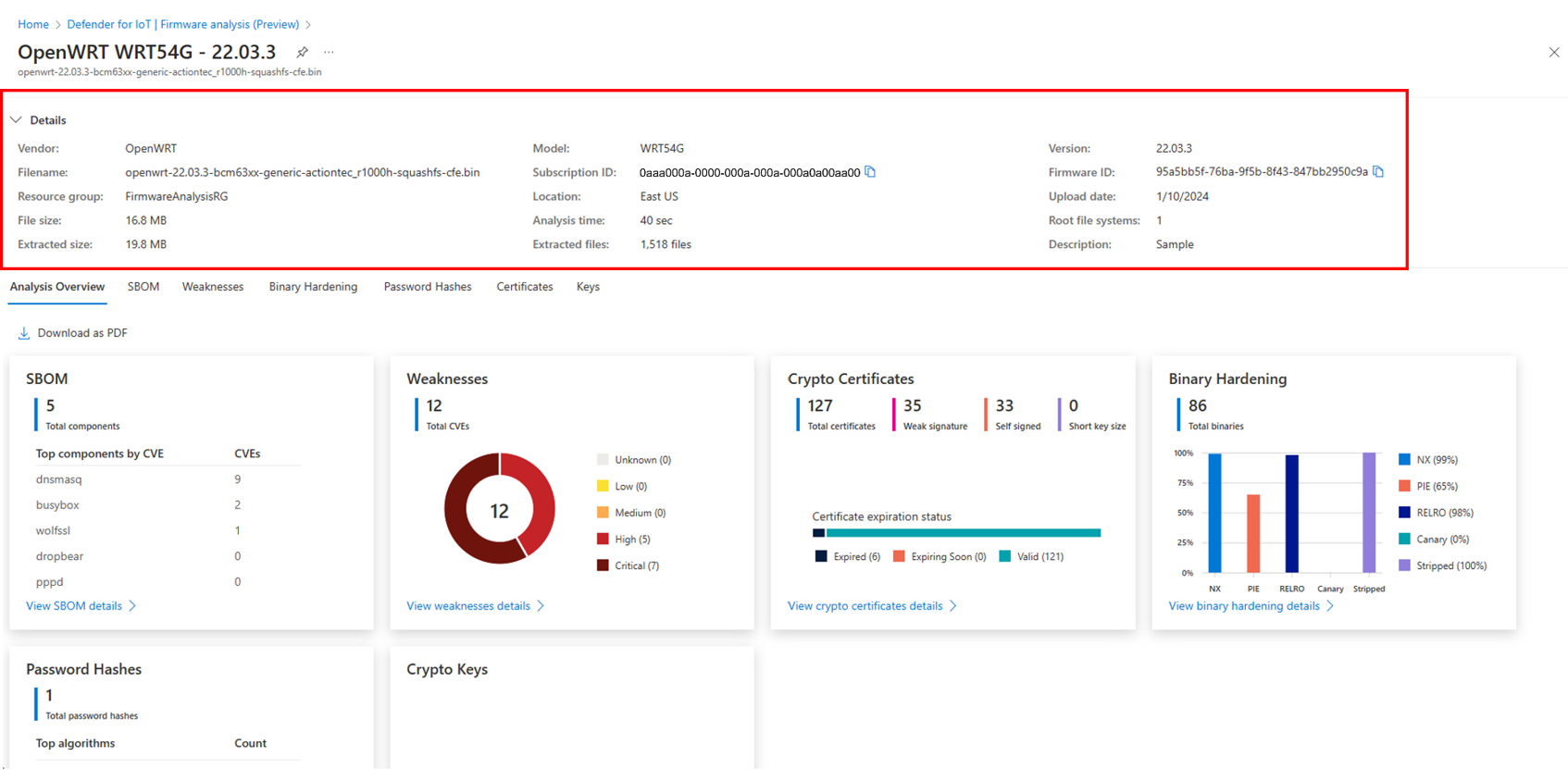

Filtrage amélioré pour chaque rapport : chaque rapport de sous-onglet inclut désormais des fonctionnalités de filtrage plus précises.

Métadonnées du microprogramme : ajout d’un onglet réductible avec des métadonnées de microprogramme disponibles sur chaque page.

Détection de version améliorée : détection améliorée des versions des bibliothèques suivantes :

- Pcre

- pcre2

- net-tools

- Zèbre

- Dropbear

- bluetoothd

- WolfSSL

- sqlite3

Ajout de la prise en charge des systèmes de fichiers : l’analyse du microprogramme Defender pour IoT prend désormais en charge l’extraction des systèmes de fichiers suivants. Pour plus d’informations, consultez Faq sur l’analyse des microprogrammes :

- ISO

- RomFS

- Implémentations Zstandard et LZMA non standard de SquashFS

Juillet 2023

Annonce de la préversion publique de l’analyse du microprogramme

Microsoft Defender pour l’analyse du microprogramme IoT est désormais disponible en préversion publique. Defender pour IoT peut analyser le microprogramme de votre appareil pour détecter les faiblesses et les vulnérabilités courantes, et fournir des informations sur la sécurité de votre microprogramme. Cette analyse est utile si vous créez le microprogramme en interne ou recevez le microprogramme de votre chaîne d’approvisionnement.

Pour plus d’informations, consultez Analyse des microprogrammes pour les générateurs d’appareils.

Décembre 2022

Version 4.6.2 :

Lors de la mise à niveau du micro-agent de la version 4.2.* vers la version 4.6.2, vous devez d’abord supprimer le package, puis le réinstaller. Pour plus d’informations, consultez Mettre à niveau le micro-agent Microsoft Defender pour IoT.

Collecteur de périphériques : ajout d’un nouveau collecteur qui détecte les plug-ins physiques des appareils. Pour plus d’informations, consultez Collection d’événements de micro-agent - Événements périphériques.

Collecteur de système de fichiers : ajout d’un nouveau collecteur qui surveille les systèmes de fichiers spécifiés. Pour plus d’informations, consultez Collecte d’événements de micro-agent - Événements du système de fichiers.

Collecteur de statistiques : ajout d’un nouveau collecteur qui signale pour chaque cycle de collecte les données relatives aux différents collecteurs dans l’agent. Pour plus d’informations, consultez Collecte d’événements de micro-agent - Événements de statistiques.

Collecteur d’informations système : le collecteur d’informations système collecte désormais le type d’agent (Edge/Autonome) et la version. Pour plus d’informations, consultez Collecte d’événements de micro-agent - Événements d’informations système.

Nouvelles alertes : prise en charge des nouvelles alertes de périphérique et de système de fichiers. Pour plus d’informations, consultez Alertes de sécurité de micro-agent.

Alternative de décodage DMI : prend désormais en charge une nouvelle alternative aux informations d’appareil de rapport au cas où l’appareil ne prend pas en charge le décodeur DMI. Pour plus d’informations, consultez Guide pratique pour configurer le décodeur DMI.

Informations sur le microprogramme : prend désormais en charge le fournisseur et la version du microprogramme de l’appareil collectés à l’aide du décodeur DMI ou de son alternative. Pour plus d’informations, consultez Guide pratique pour configurer le décodeur DMI.

Prise en charge du service Device Provisioning : vous pouvez désormais utiliser DPS pour approvisionner votre micro-agent et vos appareils à grande échelle. Pour plus d’informations, consultez Comment approvisionner le micro-agent à l’aide de DPS.

Prise en charge du protocole AMQP sur le protocole de socket web : prend désormais en charge le protocole AMQP sur le socket web qui peut être ajouté après l’installation de votre micro-agent. Pour plus d’informations, consultez Ajout d’AMQP sur la prise en charge du protocole websocket.

Correctif de bogue du collecteur SBoM : prend désormais en charge la collecte de tous les packages au lieu de la première 500 ingérée. Pour plus d’informations, consultez Collection d’événements de micro-agent - Événements SBoM.

Prise en charge de Debian 10 ARM 64 buster : prise en charge des appareils Debian 10 ARM 64. Pour plus d’informations, consultez Vue d’ensemble du portefeuille d’agents et Prise en charge du système d’exploitation.

Prise en charge d’Ubuntu 22.04 : prise en charge des appareils Ubuntu 22.04. Pour plus d’informations, consultez Vue d’ensemble du portefeuille d’agents et Prise en charge du système d’exploitation.