Configurer une liaison privée

Important

L’API Azure pour FHIR sera mise hors service le 30 septembre 2026. Suivez les stratégies de migration pour passer au service FHIR® de Services de données de santé Azure d’ici à cette date. En raison de la mise hors service de l’API Azure pour FHIR, les nouveaux déploiements ne seront plus autorisés à compter du 1er avril 2025. Le service FHIR des Services de données de santé Azure est la version évoluée de l’API Azure pour FHIR qui permet aux clients de gérer les services FHIR, DICOM et MedTech avec des intégrations dans d’autres services Azure.

La liaison privée vous permet d’accéder à l’API Azure pour FHIR® sur un point de terminaison privé, qui est une interface réseau qui vous connecte en privé et en toute sécurité à l’aide d’une adresse IP privée à partir de votre réseau virtuel. Avec une liaison privée, vous pouvez accéder à nos services en toute sécurité à partir de votre réseau virtuel en tant que service de première partie sans avoir à passer par un système DNS (Domain Name System). Cet article explique comment créer, tester et gérer votre point de terminaison privé pour l’API Azure pour FHIR.

Remarque

Ni la liaison privée ni l’API Azure pour FHIR ne peuvent être déplacés d’un groupe de ressources ou d’un abonnement à un autre une fois la liaison privée activée. Pour effectuer un déplacement, supprimez d’abord la liaison privée, puis déplacez l’API Azure pour FHIR. Créez une liaison privée une fois le déplacement terminé. Avant de supprimer une liaison privée, évaluez les ramifications de sécurité potentielles.

Si l’exportation des journaux d’audit et des métriques est activée pour l’API Azure pour FHIR, mettez à jour le paramètre d’exportation via les paramètres de diagnostic à partir du portail.

Prérequis

Avant de créer un point de terminaison privé, vous devez d’abord créer des ressources Azure.

- Groupe de ressources : groupe de ressources Azure qui contient le réseau virtuel et le point de terminaison privé.

- API Azure pour FHIR : ressource FHIR que vous souhaitez placer derrière un point de terminaison privé.

- Réseau virtuel (réseau virtuel) : réseau virtuel auquel vos services clients et point de terminaison privé seront connectés.

Pour plus d’informations, consultez la documentation Private Link.

Créer un point de terminaison privé

Pour créer un point de terminaison privé, un développeur disposant d’autorisations de contrôle d’accès en fonction du rôle (RBAC) sur la ressource FHIR peut utiliser les Portail Azure, Azure PowerShell ou Azure CLI. Cet article vous guide tout au long des étapes d’utilisation de Portail Azure. Portail Azure est recommandé, car il automatise la création et la configuration de la zone DNS privé. Pour plus d’informations, consultez les guides de démarrage rapide Private Link.

Vous pouvez créer un point de terminaison privé de deux façons. Le flux d’approbation automatique permet à un utilisateur disposant d’autorisations de RBAC sur la ressource FHIR de créer un point de terminaison privé sans avoir besoin d’approbation. Le flux d’approbation manuelle permet à un utilisateur dépourvu d’autorisation sur la ressource FHIR de demander l’approbation d’un point de terminaison privé par les propriétaires de la ressource FHIR.

Remarque

Lorsqu’un point de terminaison privé approuvé est créé pour l’API Azure pour FHIR, le trafic public vers celui-ci est automatiquement désactivé.

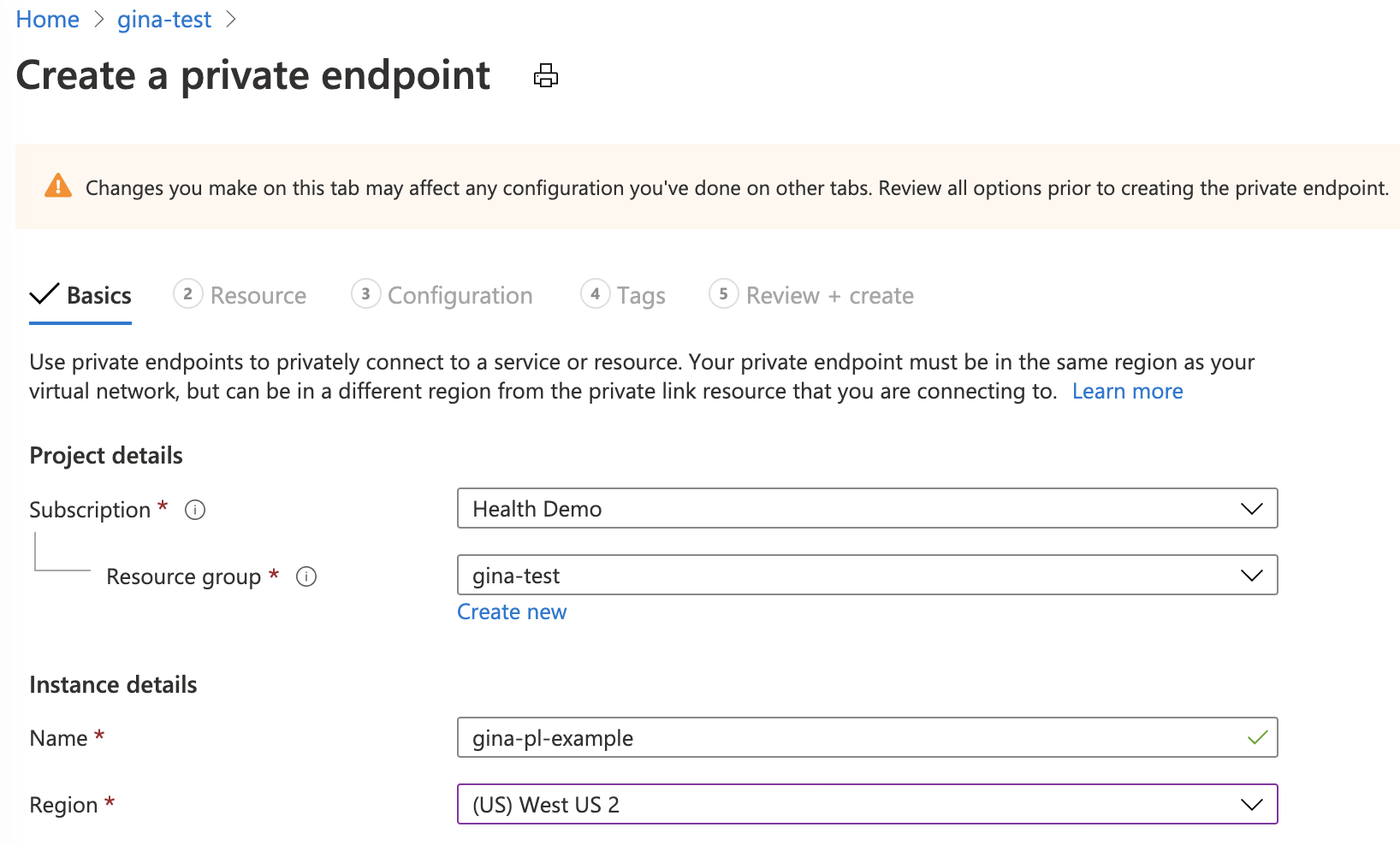

Approbation automatique

Vérifiez que la région du nouveau point de terminaison privé est la même que la région de votre réseau virtuel. La région de votre ressource FHIR peut être différente.

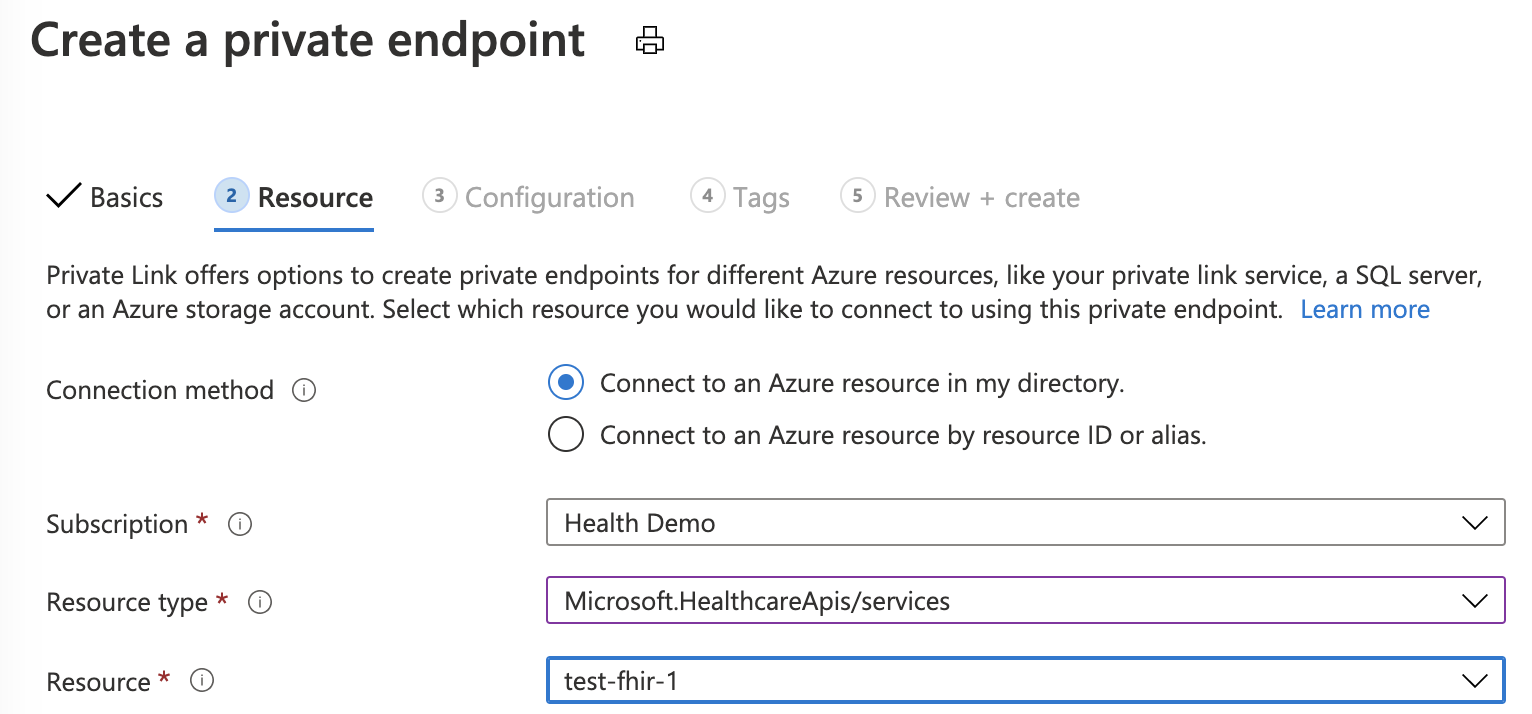

Pour le type de ressource, recherchez et sélectionnez Microsoft.HealthcareApis/services. Pour la ressource, sélectionnez la ressource FHIR. Pour la sous-ressource cible, sélectionnez FHIR.

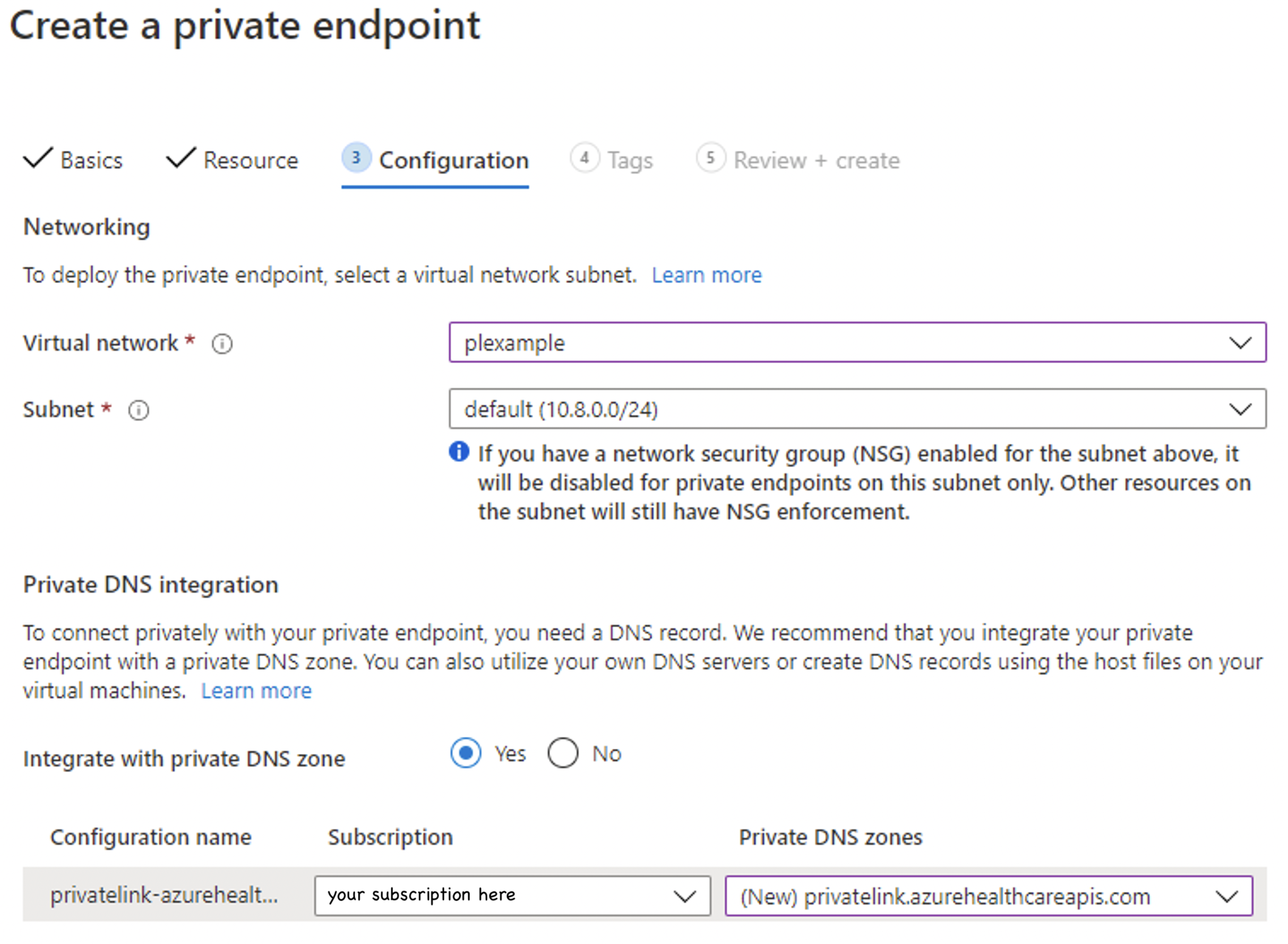

Si vous n’avez pas configuré de zone DNS privé existante, sélectionnez (Nouveau)privatelink.azurehealthcareapis.com. Si vous disposez d’une zone DNS privé configurée, vous pouvez la sélectionner dans la liste. Il doit être au format de privatelink.azurehealthcareapis.com.

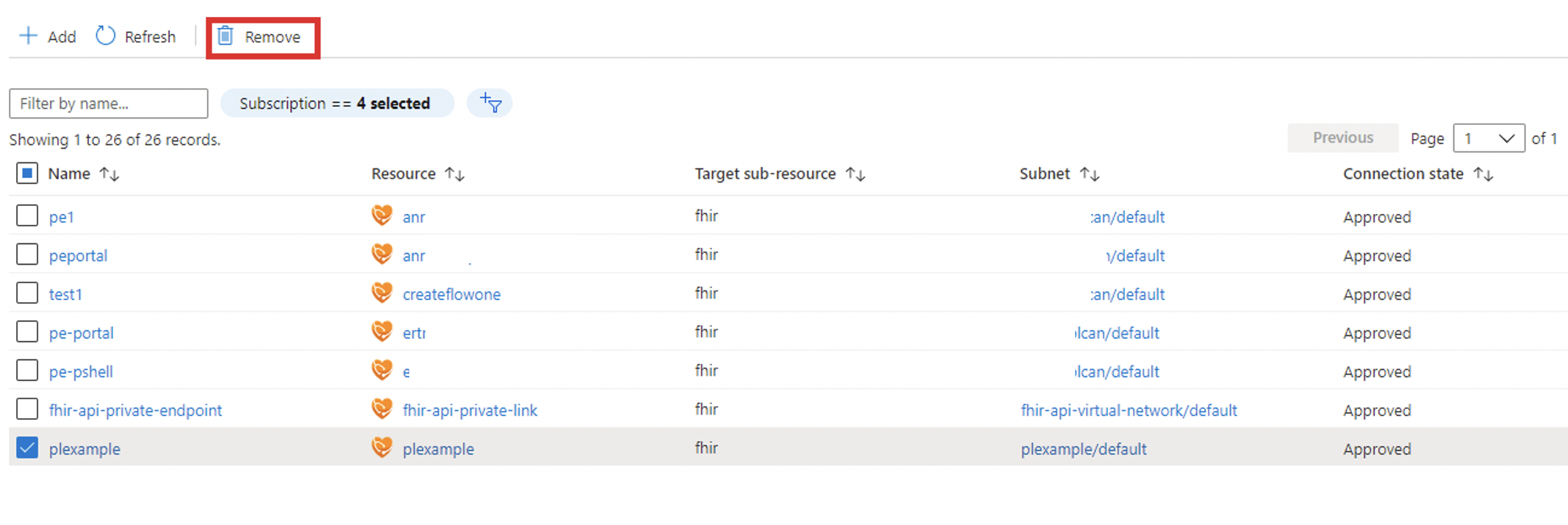

Une fois le déploiement terminé, vous pouvez revenir à l’onglet Connexions de point de terminaison privé dont vous remarquerez Approuvé comme état de connexion.

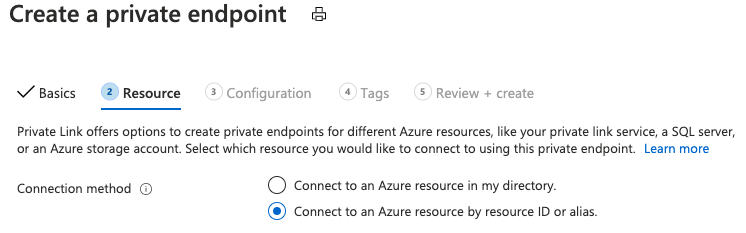

Approbation manuelle

Pour une approbation manuelle, sous Ressource, sélectionnez la deuxième option, « Se connecter à une ressource Azure par ID de ressource ou alias ». Pour la sous-ressource Cible, entrez « fhir » comme dans Approbation automatique.

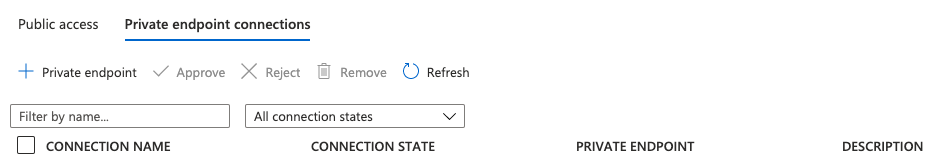

Une fois le déploiement terminé, vous pouvez revenir à l’onglet « Connexions de points de terminaison privés », sous lequel vous pouvez approuver, rejeter ou supprimer votre connexion.

Peering de réseaux virtuels

Avec Private Link configuré, vous pouvez accéder au serveur FHIR dans le même réseau virtuel ou un autre réseau virtuel appairé au réseau virtuel pour le serveur FHIR. Procédez comme suit pour configurer le peering de réseaux virtuels et la configuration de la zone DNS Private Link.

Configurer VNET Peering

Vous pouvez configurer le peering de réseaux virtuels à partir du portail ou à l’aide de PowerShell, de scripts CLI et d’un modèle Azure Resource Manager (ARM). Le deuxième réseau virtuel peut se trouver dans les mêmes abonnements ou différents, et dans les mêmes régions ou différentes. Veillez à accorder le rôle contributeur réseau. Pour plus d’informations sur le peering de réseaux virtuels, consultez Créer un peering de réseaux virtuels.

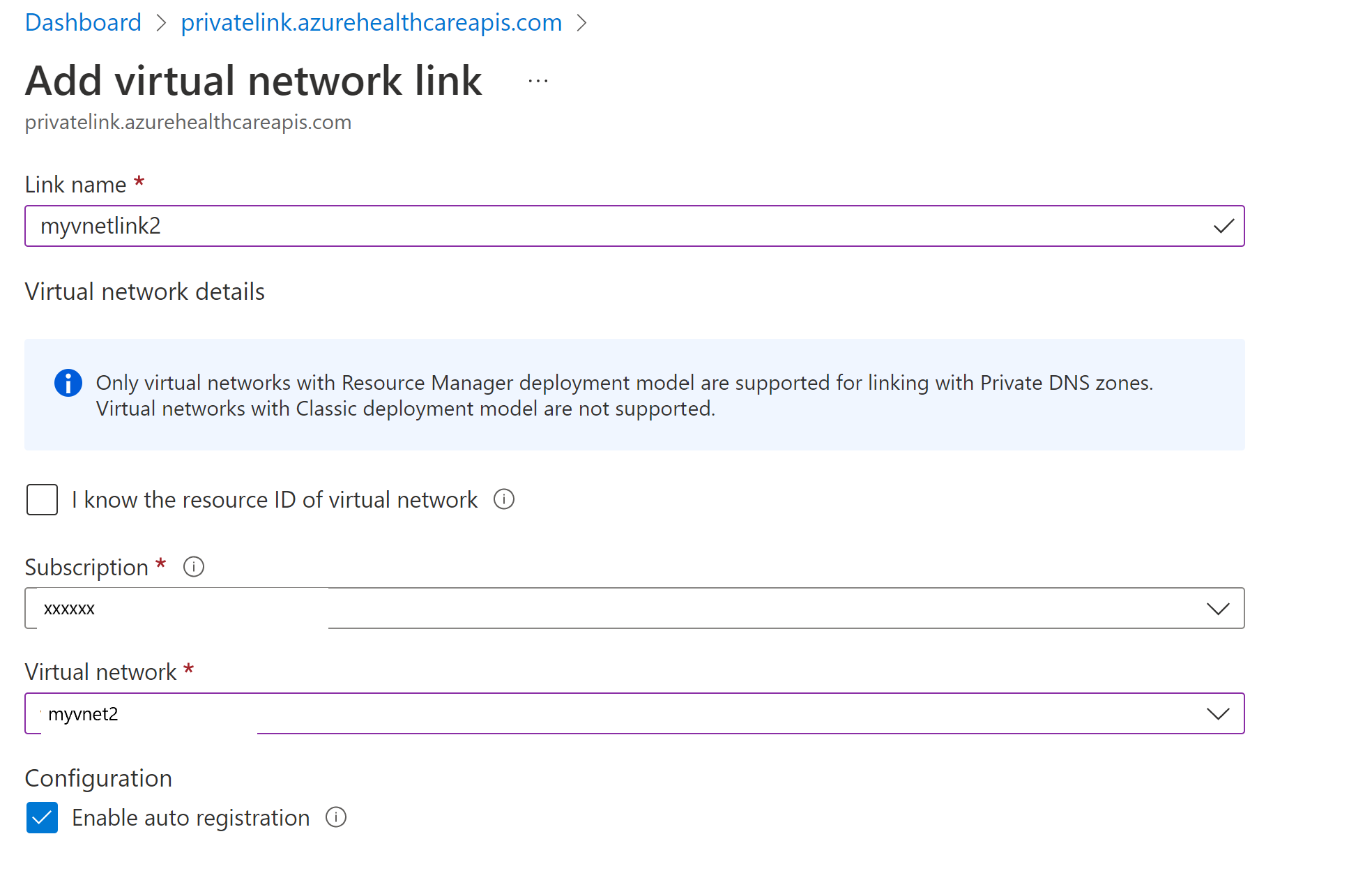

Ajouter un lien de réseau virtuel à la zone de liaison privée

Dans le Portail Azure, sélectionnez le groupe de ressources du serveur FHIR. Sélectionnez et ouvrez la zone DNS privé, privatelink.azurehealthcareapis.com. Sélectionnez les liens de réseau virtuel dans la section paramètres . Sélectionnez le bouton Ajouter pour ajouter votre deuxième réseau virtuel à la zone DNS privée. Entrez le nom du lien de votre choix, sélectionnez l’abonnement et le réseau virtuel que vous avez créés. Si vous le souhaitez, vous pouvez entrer l’ID de ressource du deuxième réseau virtuel. Sélectionnez Activer l’inscription automatique, qui ajoute automatiquement un enregistrement DNS pour votre machine virtuelle connectée au deuxième réseau virtuel. Lorsque vous supprimez un lien de réseau virtuel, l’enregistrement DNS de la machine virtuelle est également supprimé.

Pour plus d’informations sur la façon dont une zone DNS de liaison privée résout l’adresse IP du point de terminaison privé en nom de domaine complet (FQDN) de la ressource, telle que le serveur FHIR, consultez la configuration DNS du point de terminaison privé Azure.

Vous pouvez ajouter d’autres liens de réseau virtuel si nécessaire et afficher tous les liens de réseau virtuel que vous avez ajoutés à partir du portail.

Dans le panneau Vue d’ensemble, vous pouvez afficher les adresses IP privées du serveur FHIR et les machines virtuelles connectées aux réseaux virtuels appairés.

Point de terminaison privé managé

Affichage

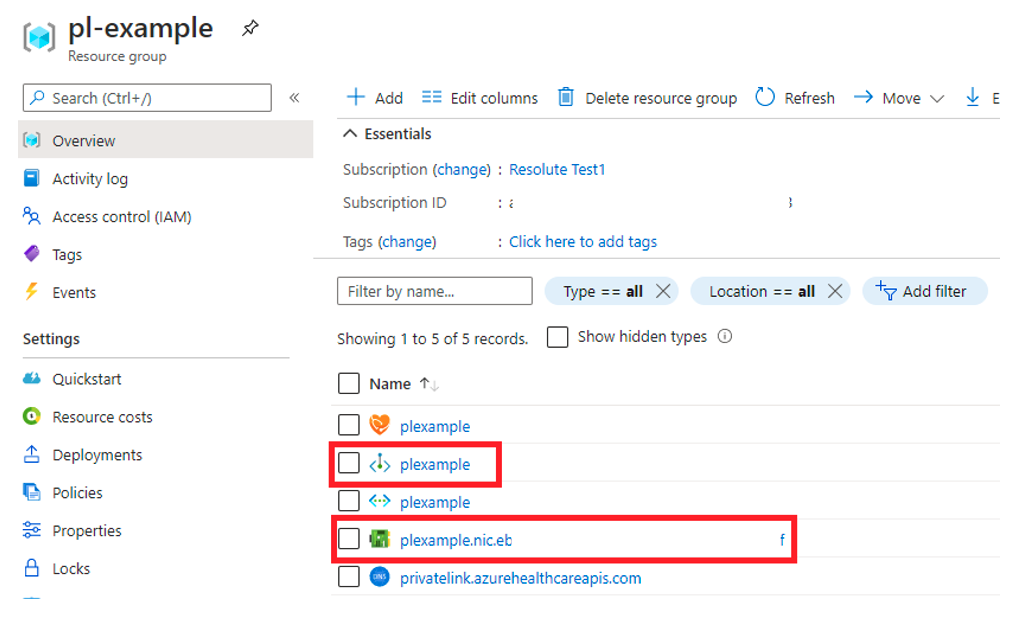

Les points de terminaison privés et le contrôleur d’interface réseau associé sont visibles dans Portail Azure à partir du groupe de ressources dans lequel ils ont été créés.

Supprimer

Les points de terminaison privés ne peuvent être supprimés que de l’Portail Azure dans le panneau Vue d’ensemble ou en sélectionnant l’option Supprimer sous l’onglet Connexions de point de terminaison privé réseau. La sélection de Supprimer supprime le point de terminaison privé et la carte réseau associée. Si vous supprimez tous les points de terminaison privés de la ressource FHIR et du réseau public, l’accès est désactivé et aucune demande ne le fera à votre serveur FHIR.

Tester et dépanner les liaisons privées et le peering de réseaux virtuels

Pour vous assurer que votre serveur FHIR ne reçoit pas de trafic public après avoir désactivé l’accès au réseau public, sélectionnez le point de terminaison /metadata de votre serveur à partir de votre ordinateur. Le message 403 Interdit devrait d’afficher.

Remarque

La mise à jour de l’indicateur d’accès réseau public peut prendre jusqu’à 5 minutes avant le blocage du trafic public.

Créer et utiliser une machine virtuelle

Pour vous assurer que votre point de terminaison privé peut envoyer le trafic à votre serveur :

- Créez une machine virtuelle connectée au réseau virtuel et au sous-réseau sur lequel votre point de terminaison privé est configuré. Pour vous assurer que votre trafic à partir de la machine virtuelle utilise uniquement le réseau privé, désactivez le trafic Internet sortant à l’aide de la règle de groupe de sécurité réseau (NSG).

- RDP dans la machine virtuelle.

- Accédez au point de terminaison /metadata de votre serveur FHIR à partir de la machine virtuelle. Vous devez recevoir l’instruction de fonctionnalité en tant que réponse.

Utiliser nslookup

Vous pouvez utiliser l’outil nslookup pour vérifier la connectivité. Si la liaison privée est correctement configurée, l’URL du serveur FHIR doit être résolue en adresse IP privée valide, comme suit. Notez que l’adresse IP 168.63.129.16 est une adresse IP publique virtuelle utilisée dans Azure. Pour plus d’informations, consultez Qu’est-ce que l’adresse IP 168.63.129.16 ?

C:\Users\testuser>nslookup fhirserverxxx.azurehealthcareapis.com

Server: UnKnown

Address: 168.63.129.16

Non-authoritative answer:

Name: fhirserverxxx.privatelink.azurehealthcareapis.com

Address: 172.21.0.4

Aliases: fhirserverxxx.azurehealthcareapis.com

Si la liaison privée n’est pas configurée correctement, vous pouvez plutôt voir l’adresse IP publique et quelques alias, y compris le point de terminaison Traffic Manager. Cela indique que la zone DNS de liaison privée ne peut pas être résolue en adresse IP privée valide du serveur FHIR. Lorsque le peering de réseaux virtuels est configuré, une des raisons possibles est que le deuxième réseau virtuel appairé n’a pas été ajouté à la zone DNS de liaison privée. Par conséquent, l’erreur HTTP 403 s’affiche : « L’accès à xxx a été refusé », lors de la tentative d’accès au point de terminaison /metadata du serveur FHIR.

C:\Users\testuser>nslookup fhirserverxxx.azurehealthcareapis.com

Server: UnKnown

Address: 168.63.129.16

Non-authoritative answer:

Name: xxx.cloudapp.azure.com

Address: 52.xxx.xxx.xxx

Aliases: fhirserverxxx.azurehealthcareapis.com

fhirserverxxx.privatelink.azurehealthcareapis.com

xxx.trafficmanager.net

Pour plus d’informations, consultez Résoudre les problèmes de connectivité Azure Private Link.

Étapes suivantes

Dans cet article, vous avez appris à configurer la liaison privée et le peering de réseaux virtuels. Vous avez également appris à résoudre les problèmes liés à la liaison privée et aux configurations de réseau virtuel.

En fonction de votre configuration de liaison privée et pour plus d’informations sur l’inscription de vos applications, reportez-vous aux informations suivantes.

- Inscrire une application de ressource

- Inscrire une application cliente confidentielle

- Inscrire une application cliente publique

- Inscrire une application de service

Remarque

FHIR® est une marque déposée de HL7 utilisé avec l’autorisation de HL7.