Rôles Azure, rôles Microsoft Entra et rôles d’administrateur d’abonnement classique

Si vous débutez sur Azure, vous trouverez peut-être un peu difficile de comprendre l’ensemble des différents rôles dans Azure. Cet article vous aide en décrivant les rôles suivants et en indiquant quand les utiliser :

- Rôles Azure

- Rôles Microsoft Entra

- Rôles d’administrateur d’abonnements classique

Relation entre les rôles

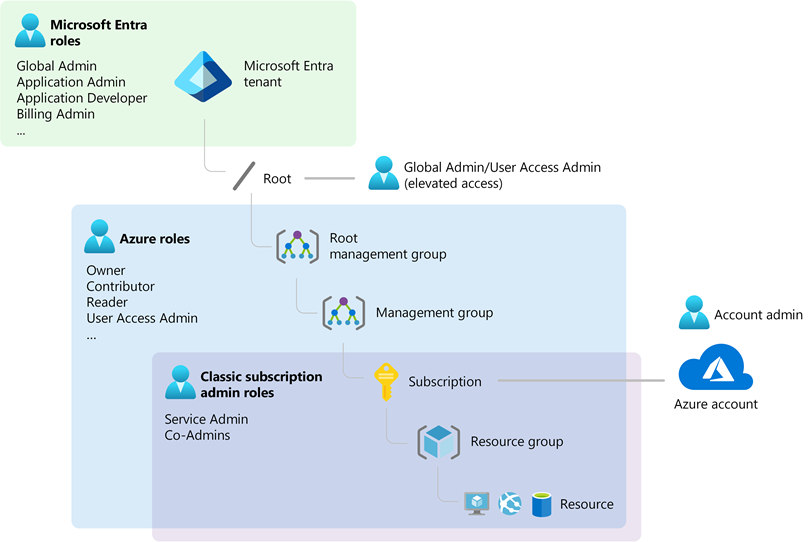

Pour mieux comprendre les rôles dans Azure, connaître leur historique peut aider. Quand Azure a été publié au départ, l’accès aux ressources était géré avec seulement trois rôles d’administrateur : administrateur de comptes, administrateur de services et coadministrateur. Par la suite, le contrôle d’accès en fonction du rôle Azure (Azure RBAC) a été ajouté. Le contrôle RBAC Azure est un système d’autorisations plus récent qui fournit une gestion précise des accès aux ressources Azure. Le contrôle RBAC Azure compte de nombreux rôles intégrés, peut être assigné à différentes étendues et vous permet de créer vos propres rôles personnalisés. Pour gérer les ressources dans Microsoft Entra ID, telles que les utilisateurs, les groupes et les domaines, il existe plusieurs rôles Microsoft Entra.

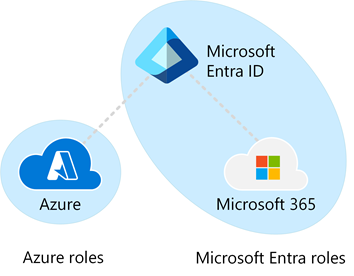

Le diagramme suivant est une vue d’ensemble des relations entre les rôles Azure, les rôles Microsoft Entra et les rôles d’administrateur d’abonnement classique.

Rôles Azure

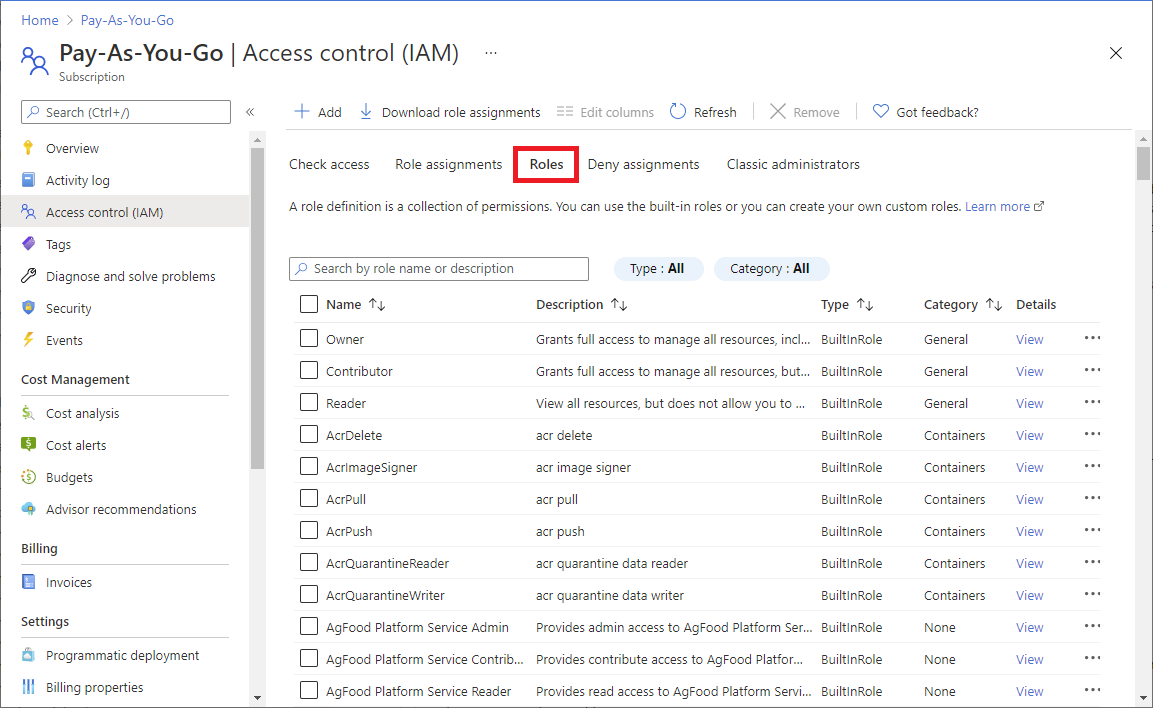

RBAC Azure est un système d’autorisations basé sur Azure Resource Manager qui offre une gestion précise des accès aux ressources Azure, comme les ressources de calcul et de stockage. Le contrôle RBAC Azure compte plus de 100 rôles intégrés. Il existe cinq rôles Azure fondamentaux. Les trois premiers s’appliquent à tous les types de ressources :

| Rôle Azure | Autorisations | Notes |

|---|---|---|

| Propriétaire |

|

L’administrateur de services et les coadministrateurs se voient attribuer le rôle Propriétaire dans l’étendue de l’abonnement S’applique à tous les types de ressources. |

| Contributeur |

|

S’applique à tous les types de ressources. |

| Lecteur |

|

S’applique à tous les types de ressources. |

| Administrateur de contrôle d’accès en fonction du rôle |

|

|

| Administrateur de l'accès utilisateur |

|

Les autres rôles intégrés permettent de gérer des ressources Azure spécifiques. Par exemple, le rôle Contributeur de machines virtuelles permet à l’utilisateur de créer et de gérer des machines virtuelles. Pour obtenir la liste de tous les rôles intégrés, consultez Rôles intégrés Azure.

Le contrôle RBAC Azure est pris en charge uniquement par le portail Azure et les API Azure Resource Manager. Les utilisateurs, les groupes et les applications qui se voient attribuer des rôles Azure ne peuvent pas utiliser les API du modèle de déploiement classique Azure.

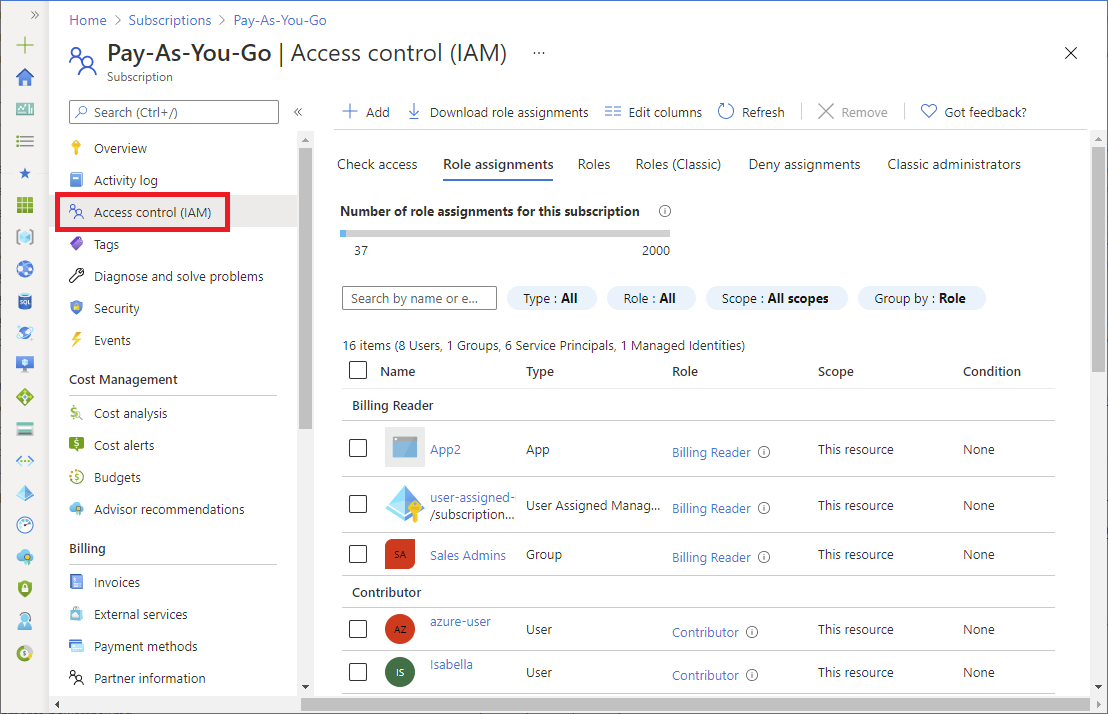

Dans le portail Azure, les attributions de rôles avec RBAC Azure s’affichent sur la page Contrôle d’accès (IAM). Cette page se trouve partout dans le portail, comme dans les groupes d’administration, les abonnements, les groupes de ressources et diverses ressources.

Quand vous cliquez sur l’onglet Rôles, vous voyez la liste des rôles intégrés et personnalisés.

Pour plus d’informations, consultez Attribuer des rôles Azure en utilisant le portail Azure.

Rôles Microsoft Entra

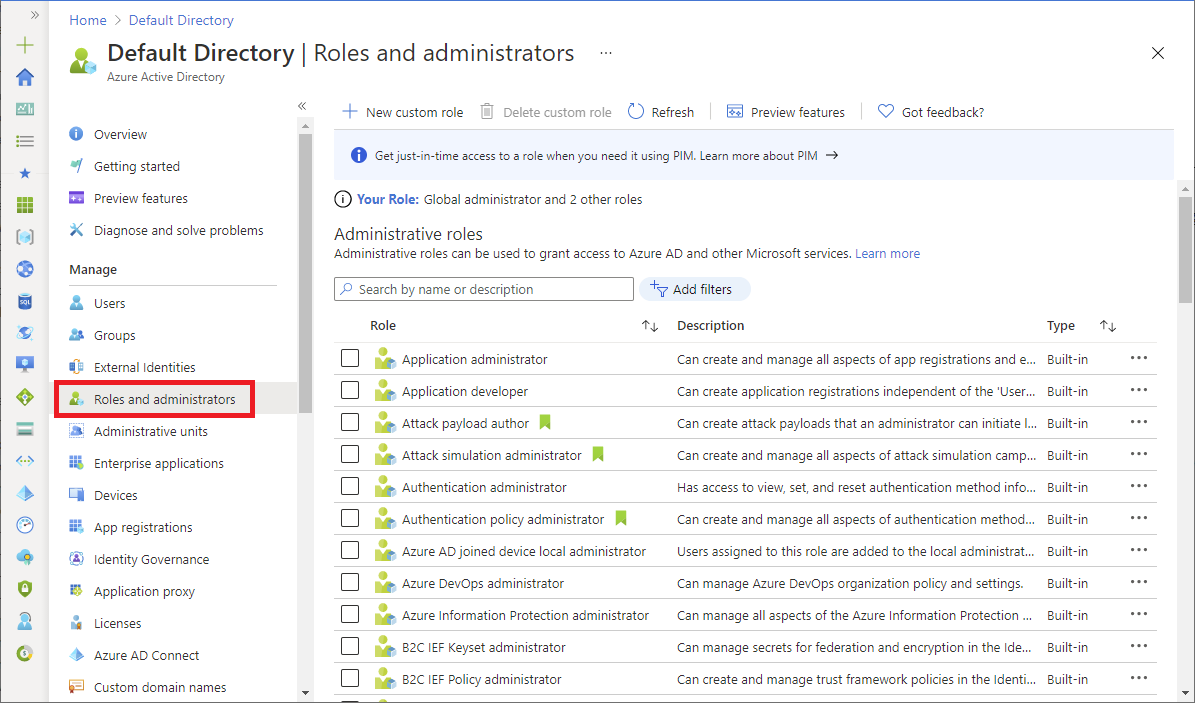

Les rôles Microsoft Entra sont utilisés pour gérer les ressources Microsoft Entra d’un annuaire, par exemple pour créer ou changer des utilisateurs, attribuer des rôles d’administration à d’autres personnes, réinitialiser les mots de passe des utilisateurs, gérer les licences utilisateur et gérer les domaines. Le tableau suivant décrit quelques rôles Microsoft Entra parmi les plus importants.

| Rôle Microsoft Entra | Autorisations | Notes |

|---|---|---|

| Administrateur général |

|

La personne qui s’inscrit au locataire Microsoft Entra devient administrateur général. |

| Administrateur d’utilisateurs |

|

|

| Administrateur de facturation |

|

Dans le portail Azure, vous pouvez voir la liste des rôles Microsoft Entra dans la page Rôles et administrateurs. Pour obtenir la liste de tous les rôles Microsoft Entra, consultez Autorisations des rôles d’administrateur dans Microsoft Entra ID.

Les différences entre les rôles Azure et les rôles Microsoft Entra

Globalement, les rôles Azure contrôlent les autorisations pour gérer les ressources Azure, tandis que les rôles Microsoft Entra contrôlent les autorisations pour gérer les ressources Microsoft Entra. Le tableau suivant compare quelques différences.

| Rôles Azure | Rôles Microsoft Entra |

|---|---|

| Gérer l’accès aux ressources Azure | Gérer l’accès aux ressources Microsoft Entra |

| Prise en charge des rôles personnalisés | Prise en charge des rôles personnalisés |

| L’étendue peut être spécifiée à plusieurs niveaux (groupe d’administration, abonnement, groupe de ressources, ressource) | L’étendue peut être spécifiée au niveau du locataire (à l’échelle de l’organisation), d’une unité administrative ou d’un objet individuel (par exemple, une application spécifique) |

| Les informations sur les rôles sont accessibles dans le portail Azure, Azure CLI, Azure PowerShell, les modèles Azure Resource Manager et l’API REST | Les informations de rôle sont accessibles dans le portail Azure, le Centre d’administration Microsoft Entra, le Centre d’administration Microsoft 365 et le Microsoft Graph PowerShell |

Les rôles Azure et les rôles Microsoft Entra se recoupent-ils ?

Par défaut, les rôles Azure et les rôles Microsoft Entra n’englobent pas Azure et Microsoft Entra ID. Toutefois, si un administrateur général élève son accès en choisissant le commutateur Gestion de l’accès pour les ressources Azure dans le portail Azure, il reçoit le rôle Administrateur de l’accès utilisateur (rôle Azure) sur tous les abonnements d’un locataire spécifique. Le rôle Administrateur de l’accès utilisateur permet à l’utilisateur d’accorder à d’autres utilisateurs l’accès aux ressources Azure. Ce commutateur peut être utile pour récupérer l’accès à un abonnement. Pour plus d’informations, consultez Élever l’accès pour gérer tous les abonnements et groupes d’administration Azure.

Plusieurs rôles Microsoft Entra englobent Microsoft Entra ID et Microsoft 365, tels que les rôles Administrateur général et Administrateur d’utilisateurs. Par exemple, si vous êtes membre du rôle Administrateur général, vous disposez des fonctionnalités d’administrateur général dans Microsoft Entra ID et Microsoft 365, avec par exemple la possibilité d’apporter des changements dans Microsoft Exchange et Microsoft SharePoint. Toutefois, par défaut, l’administrateur général n’a pas accès aux ressources Azure.

Rôles d’administrateur d’abonnements classique

Important

À compter du 31 août 2024, les rôles d’administrateur classiques Azure (ainsi que les ressources classiques Azure et Azure Service Manager) sont mis hors service et ne sont plus pris en charge. Si vous avez toujours des attributions de rôle Coadministrateur ou Administrateur de service actives, convertissez ces attributions de rôle en rôles RBAC Azure immédiatement.

Pour plus d’informations, consultez Administrateurs d’abonnement Azure Classic.

Dans Azure, les trois rôles d’administrateur d’abonnements classique sont Administrateur de comptes, Administrateur de services fédérés et Coadministrateur. Les administrateurs d’abonnements classiques ont un accès total à l’abonnement Azure. Ils peuvent gérer les ressources en utilisant le portail Azure, les API Azure Resource Manager et les API du modèle de déploiement classique. Le compte utilisé pour l’inscription à Azure est automatiquement défini en tant qu’Administrateur de compte et Administrateur de services fédérés. Par la suite, des coadministrateurs peuvent être ajoutés. Les administrateurs de services et les coadministrateurs ont un accès équivalent aux utilisateurs qui ont reçu le rôle Propriétaire (rôle Azure) dans le cadre de l’abonnement. Le tableau suivant décrit les différences entre ces trois rôles d’administrateurs d’abonnements classiques.

| Administrateur d’abonnements classiques | Limite | Autorisations | Notes |

|---|---|---|---|

| Administrateur de comptes | 1 par compte Azure |

|

Le concept est qu’il est propriétaire de la facturation de l’abonnement. |

| Administrateur de services | 1 par abonnement Azure |

|

Par défaut, pour un nouvel abonnement, l’administrateur de compte est également l’administrateur de services fédérés. L’administrateur de services dispose de l’accès équivalent à un utilisateur qui se voit attribuer le rôle Propriétaire sur l’étendue de l’abonnement. L’Administrateur de service a un accès complet au portail Azure. |

| Coadministrateur | 200 par abonnement |

|

Le coadministrateur dispose de l’accès équivalent à un utilisateur qui se voit attribuer le rôle Propriétaire sur l’étendue de l’abonnement. |

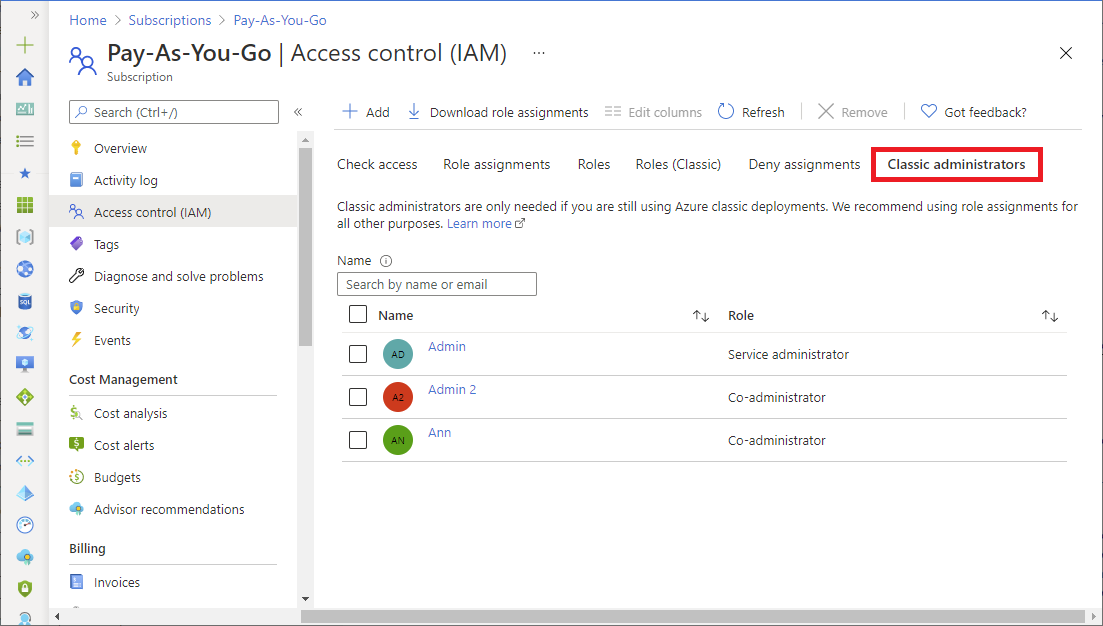

Sur le portail Azure, vous pouvez gérer les Coadministrateurs ou afficher l’Administrateur de Service sous l’onglet Administrateurs classiques.

Pour plus d’informations, consultez Administrateurs d’abonnement Azure Classic.

Compte Azure et abonnements Azure

Un compte Azure est utilisé pour établir une relation de facturation. Un compte Azure est une identité d’utilisateur, un ou plusieurs abonnements Azure et un ensemble de ressources Azure associé. La personne qui crée le compte est l’administrateur de comptes de tous les abonnements créés dans ce compte. Cette personne est également l’administrateur de services par défaut de l’abonnement.

Les abonnements Azure vous permettent d’organiser l’accès aux ressources Azure. Ils vous permettent également de contrôler le signalement, la facturation et le paiement des ressources utilisées. Comme chaque abonnement peut avoir une configuration de facturation et de paiement différente, vous pouvez avoir différents abonnements et différents plans par bureau, service, projet, etc. La plupart des services appartiennent à un abonnement, et l’ID d’abonnement peut être nécessaire pour les opérations de programmation.

Chaque abonnement est associé à un annuaire Microsoft Entra. Pour identifier l’annuaire auquel est associé l’abonnement, ouvrez Abonnements dans le portail Azure, puis sélectionnez un abonnement pour voir l’annuaire.

Les comptes et les abonnements sont gérés sur le portail Azure.