Remarque

L’accès à cette page nécessite une autorisation. Vous pouvez essayer de vous connecter ou de modifier des répertoires.

L’accès à cette page nécessite une autorisation. Vous pouvez essayer de modifier des répertoires.

Des conseils sur les bonnes pratiques sont fournis tout au long de la documentation technique pour Microsoft Sentinel. Cet article met en évidence quelques conseils clés à utiliser lors du déploiement, de la gestion et de l’utilisation de Microsoft Sentinel.

Importante

Après le 31 mars 2027, Microsoft Sentinel ne seront plus pris en charge dans le Portail Azure et ne seront disponibles que dans le portail Microsoft Defender. Tous les clients qui utilisent Microsoft Sentinel dans le Portail Azure sont redirigés vers le portail Defender et utilisent Microsoft Sentinel dans le portail Defender uniquement.

Si vous utilisez toujours Microsoft Sentinel dans le Portail Azure, nous vous recommandons de commencer à planifier votre transition vers le portail Defender pour garantir une transition en douceur et tirer pleinement parti de l’expérience unifiée des opérations de sécurité offerte par Microsoft Defender.

Pour commencer à utiliser Microsoft Sentinel, consultez le guide de déploiement, qui couvre les étapes générales de planification, de déploiement et d’optimisation de votre déploiement Microsoft Sentinel. Dans ce guide, sélectionnez les liens fournis pour obtenir des instructions détaillées pour chaque étape de votre déploiement.

Adopter une architecture monoplateforme

Microsoft Sentinel est intégré à un lac de données moderne qui offre un stockage abordable et à long terme qui permet aux équipes de simplifier la gestion des données, d’optimiser les coûts et d’accélérer l’adoption de l’IA. Le lac de données Microsoft Sentinel permet une architecture à plateforme unique pour les données de sécurité et offre aux analystes une expérience de requête unifiée tout en tirant parti de l’écosystème de connecteurs riche de Microsoft Sentinel. Pour plus d’informations, consultez Microsoft Sentinel lac de données .

Intégrer Microsoft Sentinel au portail Microsoft Defender et l’intégrer à Microsoft Defender XDR

Envisagez d’intégrer des Microsoft Sentinel au portail Microsoft Defender pour unifier les fonctionnalités avec des Microsoft Defender XDR comme la gestion des incidents et la chasse avancée.

Si vous n’intégrez pas Microsoft Sentinel au portail Microsoft Defender, notez que :

- En juillet 2026, tous les clients Microsoft Sentinel utilisant le Portail Azure seront redirigés vers le portail Defender.

- En attendant, vous pouvez utiliser le connecteur de données Defender XDR pour intégrer Microsoft Defender données de service avec Microsoft Sentinel dans le Portail Azure.

L’illustration suivante montre comment la solution XDR de Microsoft s’intègre parfaitement à Microsoft Sentinel.

Si vous souhaitez en savoir plus, consultez les articles suivants :

- intégration Microsoft Defender XDR à Microsoft Sentinel

- Connecter Microsoft Sentinel à Microsoft Defender XDR

- Microsoft Sentinel dans le portail Microsoft Defender

Intégrer les services de sécurité Microsoft

Microsoft Sentinel est renforcé par les composants qui envoient des données à votre espace de travail et est renforcé par des intégrations avec d’autres services Microsoft. Tous les journaux ingérés dans des produits, tels que Microsoft Defender for Cloud Apps, Microsoft Defender pour point de terminaison et Microsoft Defender pour Identity, permettent à ces services de créer des détections et, à leur tour, fournissent ces détections à Microsoft Sentinel. Les journaux peuvent également être ingérés directement dans Microsoft Sentinel pour fournir une image plus complète des événements et des incidents.

Outre l’ingestion d’alertes et de journaux provenant d’autres sources, Microsoft Sentinel fournit également :

| Fonctionnalité | Description |

|---|---|

| Détection des menaces | Fonctionnalités de détection des menaces avec l’intelligence artificielle, qui vous permettent de créer et de présenter des visuels interactifs via des classeurs, d’exécuter des playbooks pour agir automatiquement sur les alertes, d’intégrer des modèles Machine Learning pour améliorer vos opérations de sécurité et d’ingérer et d’extraire des flux d’enrichissement à partir de plateformes de renseignement sur les menaces. |

| Enquête sur les menaces | Les fonctionnalités d’investigation des menaces vous permettent de visualiser et d’explorer les alertes et les entités, de détecter les anomalies dans le comportement des utilisateurs et des entités, et de surveiller les événements en temps réel pendant une investigation. |

| Collecte de données | Collectez des données sur tous les utilisateurs, appareils, applications et infrastructure, à la fois localement et dans plusieurs clouds. |

| Réponse aux menaces | Fonctionnalités de réponse aux menaces, telles que les playbooks qui s’intègrent aux services Azure et à vos outils existants. |

| Intégrations de partenaires | S’intègre aux plateformes partenaires à l’aide de connecteurs de données Microsoft Sentinel, fournissant des services essentiels aux équipes SOC. |

Créer des solutions d’intégration personnalisées (partenaires)

Pour les partenaires qui souhaitent créer des solutions personnalisées qui s’intègrent à Microsoft Sentinel, consultez Bonnes pratiques pour les partenaires qui intègrent Microsoft Sentinel.

Planifier le processus de gestion et de réponse aux incidents

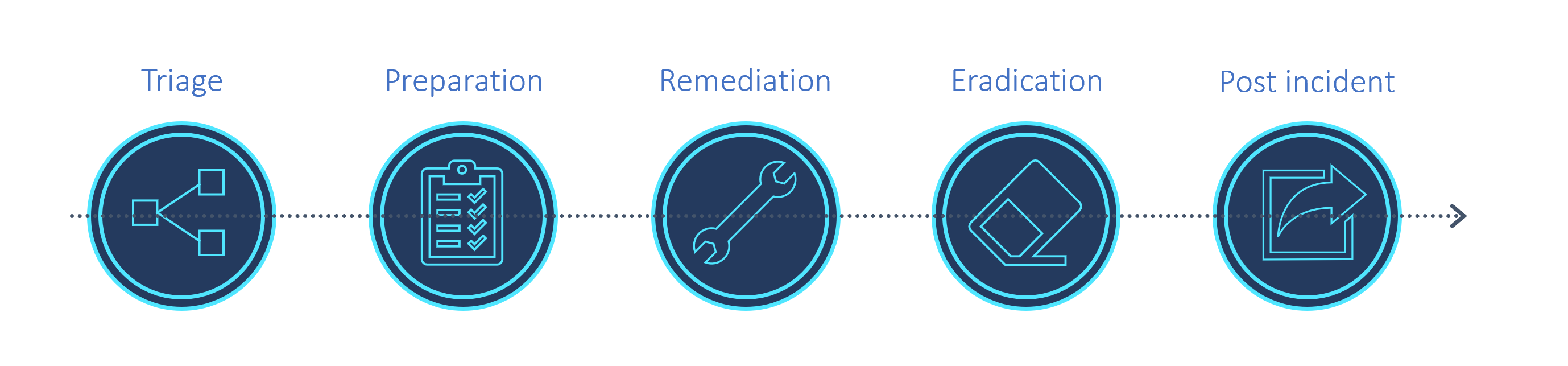

L’image suivante montre les étapes recommandées dans un processus de gestion des incidents et de réponse.

Le tableau suivant fournit des tâches de gestion et de réponse aux incidents de haut niveau, ainsi que les meilleures pratiques associées. Pour plus d’informations, consultez Microsoft Sentinel’enquête sur les incidents dans le Portail Azure ou Incidents et alertes dans le portail Microsoft Defender.

| Tâche | Meilleures pratiques |

|---|---|

| Page Examiner les incidents | Passez en revue un incident dans la page Incidents , qui répertorie le titre, la gravité et les alertes, journaux et toutes les entités d’intérêt associées. Vous pouvez également passer des incidents aux journaux collectés et à tous les outils liés à l’incident. |

| Utiliser le graphique d’incident | Passez en revue le graphique Incident d’un incident pour voir l’étendue complète d’une attaque. Vous pouvez ensuite construire une chronologie d’événements et découvrir l’étendue d’une chaîne de menaces. |

| Passer en revue les incidents pour les faux positifs | Utilisez des données sur les entités clés, telles que les comptes, les URL, l’adresse IP, les noms d’hôtes, les activités, chronologie pour comprendre si vous avez un faux positif, auquel cas vous pouvez fermer l’incident directement. Si vous découvrez que l’incident est un vrai positif, prenez des mesures directement à partir de la page Incidents pour examiner les journaux, les entités et explorer la chaîne de menaces. Après avoir identifié la menace et créé un plan d’action, utilisez d’autres outils dans Microsoft Sentinel et d’autres services de sécurité Microsoft pour poursuivre l’enquête. |

| Visualiser les informations | Jetez un coup d’œil au tableau de bord vue d’ensemble de la Microsoft Sentinel pour avoir une idée de la posture de sécurité de votre organization. Pour plus d’informations, consultez Visualiser les données collectées. En plus des informations et des tendances de la page de vue d’ensemble Microsoft Sentinel, les classeurs sont des outils d’investigation précieux. Par exemple, utilisez le classeur Insights d’investigation pour examiner des incidents spécifiques avec les entités et alertes associées. Ce classeur vous permet d’approfondir les entités en affichant les journaux, actions et alertes associés. |

| Recherche de menaces | Lors de l’examen et de la recherche des causes racines, exécutez des requêtes de chasse aux menaces intégrées et case activée résultats pour tous les indicateurs de compromission. Pour plus d’informations, consultez Repérage des menaces dans Microsoft Sentinel. |

| Comportement de l’entité | Le comportement des entités dans Microsoft Sentinel permet aux utilisateurs d’examiner et d’examiner les actions et les alertes pour des entités spécifiques, telles que l’examen des comptes et des noms d’hôte. Pour plus d’informations, reportez-vous aux rubriques suivantes : - Activer l’analyse du comportement des utilisateurs et des entités (UEBA) dans Microsoft Sentinel - Examiner les incidents avec les données UEBA - Microsoft Sentinel informations de référence sur les enrichissements UEBA |

| Watchlists | Utilisez une watchlist qui combine les données des données ingérées et des sources externes, telles que les données d’enrichissement. Par exemple, créez des listes de plages d’adresses IP utilisées par vos employés organization ou récemment licenciés. Utilisez des watchlists avec des playbooks pour collecter des données d’enrichissement, telles que l’ajout d’adresses IP malveillantes à des watchlists à utiliser lors de la détection, de la chasse aux menaces et des enquêtes. Pendant un incident, utilisez des watchlists pour contenir des données d’investigation, puis supprimez-les lorsque votre investigation est effectuée pour vous assurer que les données sensibles ne restent pas visibles. Pour plus d’informations, consultez Watchlists in Microsoft Sentinel. |

Optimiser la collecte et l’ingestion des données

Passez en revue les bonnes pratiques de collecte de données Microsoft Sentinel, notamment la hiérarchisation des connecteurs de données, le filtrage des journaux et l’optimisation de l’ingestion des données.

Accélérer vos requêtes Langage de requête Kusto

Passez en revue les bonnes pratiques Langage de requête Kusto pour accélérer les requêtes.