Remarque

L’accès à cette page nécessite une autorisation. Vous pouvez essayer de vous connecter ou de modifier des répertoires.

L’accès à cette page nécessite une autorisation. Vous pouvez essayer de modifier des répertoires.

Lorsque vous rencontrez un compte d’utilisateur, un nom d’hôte, une adresse IP ou une ressource Azure dans une enquête d’incident, vous pouvez décider d’en savoir plus à ce sujet. Par exemple, vous souhaiterez peut-être connaître son historique d’activité, s’il apparaît dans d’autres alertes ou incidents, s’il est fait quelque chose d’inattendu ou de non-caractère, etc. En bref, vous souhaitez obtenir des informations qui peuvent vous aider à déterminer le type de menace que ces entités représentent et à guider votre investigation en conséquence.

Cet article décrit Microsoft Sentinel pages d’entité dans le Portail Azure. Pour plus d’informations sur les pages d’entités dans le portail Defender, consultez :

- Page d’entité utilisateur dans Microsoft Defender

- Page Entité de l’appareil dans Microsoft Defender

- Page d’entité d’adresse IP dans Microsoft Defender

Importante

Après le 31 mars 2027, Microsoft Sentinel ne seront plus pris en charge dans le Portail Azure et ne seront disponibles que dans le portail Microsoft Defender. Tous les clients qui utilisent Microsoft Sentinel dans le Portail Azure sont redirigés vers le portail Defender et utilisent Microsoft Sentinel dans le portail Defender uniquement.

Si vous utilisez toujours Microsoft Sentinel dans le Portail Azure, nous vous recommandons de commencer à planifier votre transition vers le portail Defender pour garantir une transition en douceur et tirer pleinement parti de l’expérience unifiée des opérations de sécurité offerte par Microsoft Defender.

Pages d’entité

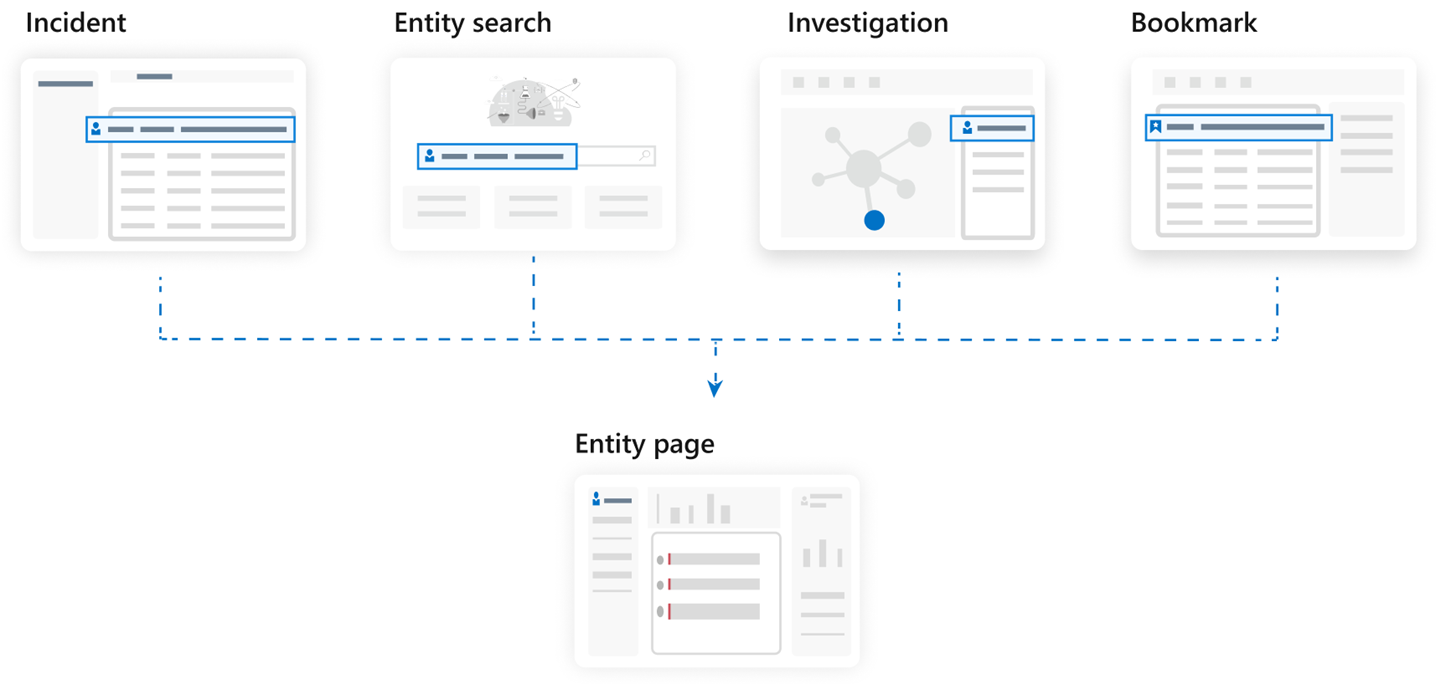

Dans ce cas, vous pouvez sélectionner l’entité (elle apparaît sous la forme d’un lien cliquable) et accéder à une page d’entité, une feuille de données contenant des informations utiles sur cette entité. Vous pouvez également accéder à une page d’entité en recherchant directement des entités dans la page de comportement de l’entité Microsoft Sentinel. Les types d’informations que vous trouverez dans les pages d’entité incluent des faits de base sur l’entité, un chronologie d’événements notables liés à cette entité et des insights sur le comportement de l’entité.

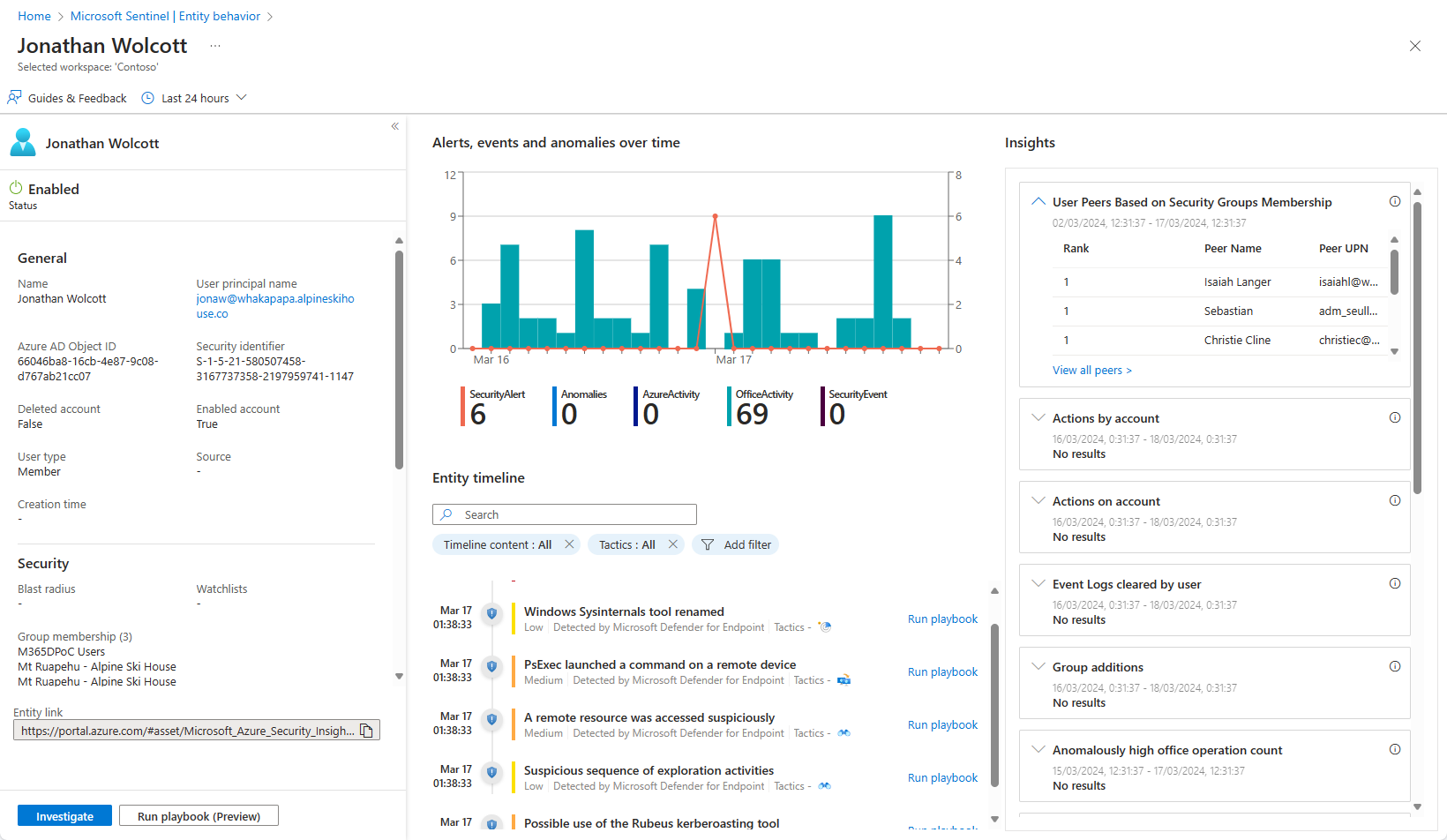

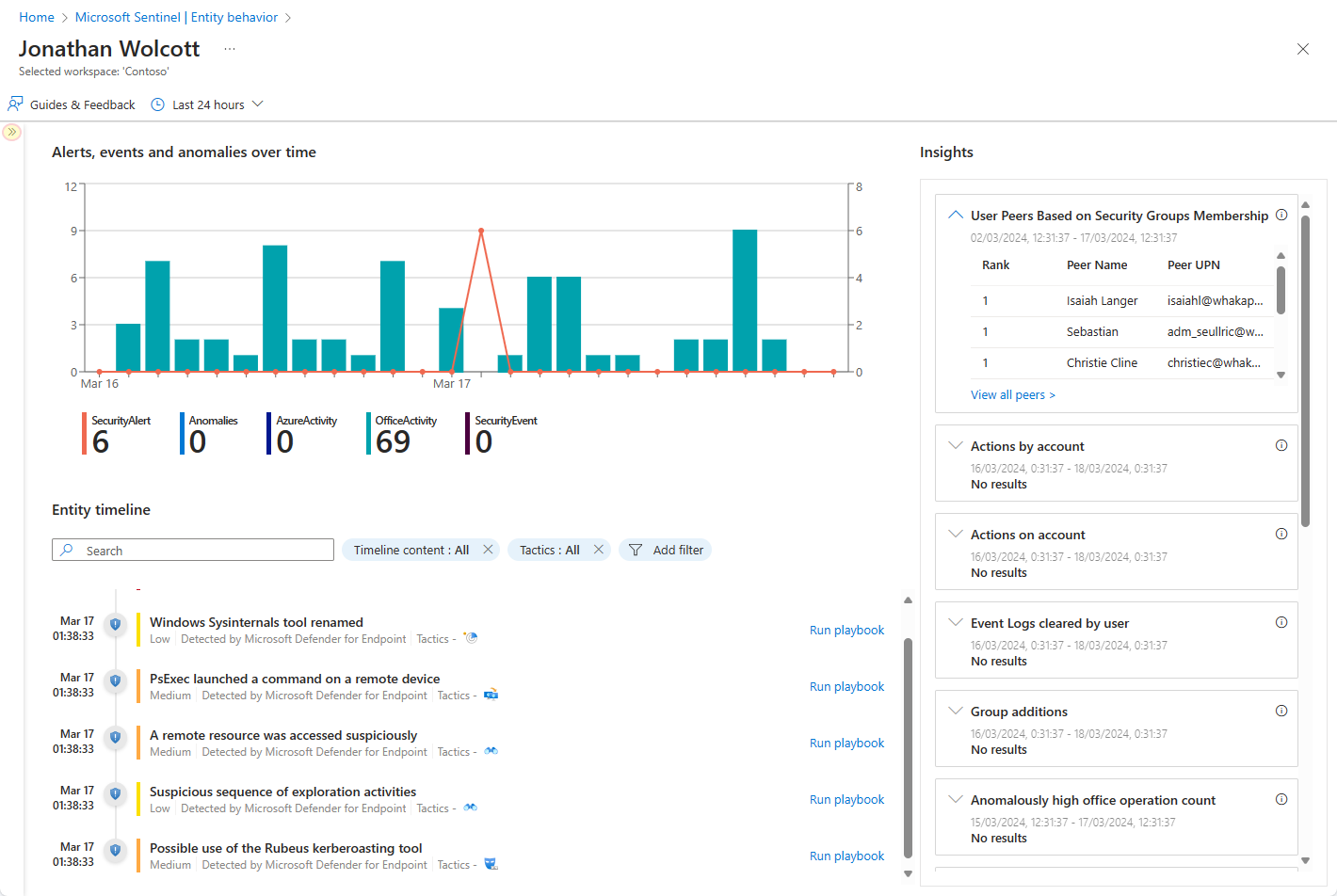

Plus précisément, les pages d’entité se composent de trois parties :

Le panneau de gauche contient les informations d’identification de l’entité, collectées à partir de sources de données telles que Microsoft Entra ID, Azure Monitor, Azure Activity, Azure Resource Manager, Microsoft Defender for Cloud, CEF/Syslog et Microsoft Defender XDR (avec tous ses composants).

Le panneau central montre une chronologie graphique et textuelle d’événements notables liés à l’entité, tels que les alertes, les signets, les anomalies et les activités. Les activités sont des agrégations d’événements notables de Log Analytics. Les requêtes qui détectent ces activités sont développées par les équipes de recherche de sécurité Microsoft, et vous pouvez désormais ajouter vos propres requêtes personnalisées pour détecter les activités de votre choix.

Le panneau de droite présente des insights comportementaux sur l’entité. Ces insights sont développés en permanence par les équipes de recherche de sécurité Microsoft. Elles sont basées sur différentes sources de données et fournissent un contexte pour l’entité et ses activités observées, ce qui vous aide à identifier rapidement les comportements anormaux et les menaces de sécurité.

Si vous examinez un incident à l’aide de la nouvelle expérience d’investigation, vous pouvez voir une version panélisée de la page d’entité directement dans la page des détails de l’incident. Vous disposez d’une liste de toutes les entités dans un incident donné, et la sélection d’une entité ouvre un panneau latéral avec trois « cartes » (Info, Chronologie et Insights) affichant toutes les mêmes informations décrites ci-dessus, dans le délai spécifique correspondant à celui des alertes dans l’incident.

Si vous utilisez le Microsoft Sentinel dans le portail Defender, les volets chronologie et Insights s’affichent sous l’onglet Sentinel événements de la page d’entité Defender.

Le chronologie

Le chronologie est une partie majeure de la contribution de la page d’entité à l’analyse du comportement dans Microsoft Sentinel. Il présente une histoire sur les événements liés à l’entité, ce qui vous aide à comprendre l’activité de l’entité dans un laps de temps spécifique.

Vous pouvez choisir l’intervalle de temps parmi plusieurs options prédéfinies (telles que les dernières 24 heures), ou le définir sur n’importe quelle période personnalisée. En outre, vous pouvez définir des filtres qui limitent les informations contenues dans le chronologie à des types spécifiques d’événements ou d’alertes.

Les types d’éléments suivants sont inclus dans le chronologie.

Alertes : toutes les alertes dans lesquelles l’entité est définie en tant qu’entité mappée. Notez que si votre organization a créé des alertes personnalisées à l’aide de règles d’analyse, vous devez vous assurer que le mappage d’entité des règles est effectué correctement.

Signets : tous les signets qui incluent l’entité spécifique affichée sur la page.

Anomalies : détections UEBA basées sur des bases de référence dynamiques créées pour chaque entité sur différentes entrées de données et par rapport à ses propres activités historiques, celles de ses homologues et celles du organization dans son ensemble.

Activités : agrégation des événements notables relatifs à l’entité. Un large éventail d’activités sont collectées automatiquement et vous pouvez désormais personnaliser cette section en ajoutant des activités de votre choix.

Insights d’entité

Les insights d’entité sont des requêtes définies par les chercheurs en sécurité Microsoft pour aider vos analystes à examiner de manière plus efficace et plus efficace. Les insights sont présentés dans la page d’entité et fournissent des informations de sécurité précieuses sur les hôtes et les utilisateurs, sous la forme de données tabulaires et de graphiques. Si vous disposez des informations fournies ici, vous n’êtes pas obligé de faire un détour par Log Analytics. Les insights incluent des données concernant les connexions, les ajouts de groupes, les événements anormaux et bien plus encore, et incluent des algorithmes ML avancés pour détecter les comportements anormaux.

Les insights sont basés sur les sources de données suivantes :

- Syslog (Linux)

- SecurityEvent (Windows)

- AuditLogs (Microsoft Entra ID)

- SigninLogs (Microsoft Entra ID)

- OfficeActivity (Office 365)

- BehaviorAnalytics (Microsoft Sentinel UEBA)

- Pulsation (agent Azure Monitor)

- CommonSecurityLog (Microsoft Sentinel)

En règle générale, chaque insight d’entité affiché sur la page d’entité est accompagné d’un lien qui vous amène à une page où la requête sous-jacente est affichée, ainsi que les résultats, afin que vous puissiez examiner les résultats plus en profondeur.

- Dans Microsoft Sentinel du Portail Azure, le lien vous dirige vers la page Journaux.

- Dans le portail Microsoft Defender, le lien vous dirige vers la page Repérage avancé.

Utilisation des pages d’entité

Les pages d’entité sont conçues pour faire partie de plusieurs scénarios d’utilisation et sont accessibles à partir de la gestion des incidents, du graphique d’investigation, des signets ou directement à partir de la page de recherche d’entité sous Comportement de l’entité dans le menu principal Microsoft Sentinel.

Les informations de page d’entité sont stockées dans la table BehaviorAnalytics, décrite en détail dans la Microsoft Sentinel référence UEBA.

Pages d’entité prises en charge

Microsoft Sentinel propose actuellement les pages d’entité suivantes :

Compte d’utilisateur

Hôte

Adresse IP (préversion)

Remarque

La page d’entité d’adresse IP (désormais en préversion) contient des données de géolocalisation fournies par le service Microsoft Threat Intelligence. Ce service combine les données de géolocalisation des solutions Microsoft et des fournisseurs et partenaires tiers. Les données sont ensuite disponibles pour analyse et investigation dans le contexte d’un incident de sécurité. Pour plus d’informations, consultez également Enrichir des entités dans Microsoft Sentinel avec des données de géolocalisation via l’API REST (préversion publique).

ressource Azure (préversion)

Appareil IoT (préversion) : uniquement dans Microsoft Sentinel dans le Portail Azure pour l’instant.

Étapes suivantes

Dans ce document, vous avez appris à obtenir des informations sur les entités dans Microsoft Sentinel à l’aide de pages d’entités. Pour plus d’informations sur les entités et la façon dont vous pouvez les utiliser, consultez les articles suivants :

- Découvrez les entités dans Microsoft Sentinel.

- Personnaliser les activités sur les chronologies de la page d’entité.

- Identifier les menaces avancées avec l’analyse du comportement des utilisateurs et des entités (UEBA) dans Microsoft Sentinel

- Activez l’analyse du comportement des entités dans Microsoft Sentinel.

- Recherchez les menaces de sécurité.