Remarque

L’accès à cette page nécessite une autorisation. Vous pouvez essayer de vous connecter ou de modifier des répertoires.

L’accès à cette page nécessite une autorisation. Vous pouvez essayer de modifier des répertoires.

La chasse proactive aux menaces est un processus dans lequel les analystes de sécurité recherchent les menaces non détectées et les comportements malveillants. En créant une hypothèse, en recherchant des données et en validant cette hypothèse, ils déterminent sur quoi agir. Les actions peuvent inclure la création de nouvelles détections, de nouvelles informations sur les menaces ou l’épinglage d’un nouvel incident.

Utilisez l’expérience de chasse de bout en bout dans Microsoft Sentinel pour :

- Recherchez de manière proactive en fonction de techniques MITRE spécifiques, d’une activité potentiellement malveillante, de menaces récentes ou de votre propre hypothèse personnalisée.

- Utilisez des requêtes de chasse générées par le chercheur de sécurité ou des requêtes de chasse personnalisées pour examiner les comportements malveillants.

- Effectuez vos recherches à l’aide de plusieurs onglets de requête persistante qui vous permettent de conserver le contexte au fil du temps.

- Collectez des preuves, examinez les sources UEBA et annotez vos résultats à l’aide de signets spécifiques à la chasse.

- Collaborez et documentez vos résultats avec des commentaires.

- Agir sur les résultats en créant de nouvelles règles analytiques, de nouveaux incidents, de nouveaux indicateurs de menace et en exécutant des playbooks.

- Suivez vos nouvelles chasses actives et fermées au même endroit.

- Affichez les métriques en fonction d’hypothèses validées et de résultats tangibles.

Importante

Après le 31 mars 2027, Microsoft Sentinel ne seront plus pris en charge dans le Portail Azure et ne seront disponibles que dans le portail Microsoft Defender. Tous les clients qui utilisent Microsoft Sentinel dans le Portail Azure sont redirigés vers le portail Defender et utilisent Microsoft Sentinel dans le portail Defender uniquement.

Si vous utilisez toujours Microsoft Sentinel dans le Portail Azure, nous vous recommandons de commencer à planifier votre transition vers le portail Defender pour garantir une transition en douceur et tirer pleinement parti de l’expérience unifiée des opérations de sécurité offerte par Microsoft Defender.

Configuration requise

Pour pouvoir utiliser la fonctionnalité de chasse, vous devez disposer d’un rôle de Microsoft Sentinel intégré ou d’un rôle RBAC Azure personnalisé. Voici vos options :

Attribuez l’attribution de rôle Contributeur Microsoft Sentinel intégrée.

Pour en savoir plus sur les rôles dans Microsoft Sentinel, consultez Rôles et autorisations dans Microsoft Sentinel.Attribuez un rôle RBAC Azure personnalisé avec les autorisations appropriées sous Microsoft.SecurityInsights/hunts.

Pour plus d’informations, consultez Rôles et autorisations dans la plateforme Microsoft Sentinel.

Définir votre hypothèse

La définition d’une hypothèse est un processus flexible et ouvert qui peut inclure n’importe quelle idée que vous souhaitez valider. Les hypothèses courantes sont les suivantes :

- Comportement suspect : examinez les activités potentiellement malveillantes visibles dans votre environnement pour déterminer si une attaque se produit.

- Nouvelle campagne contre les menaces : recherchez les types d’activités malveillantes en fonction des acteurs, techniques ou vulnérabilités des menaces nouvellement découverts. C’est peut-être quelque chose dont vous avez entendu parler dans un article d’actualités sur la sécurité.

- Écarts de détection : augmentez votre couverture de détection à l’aide de la carte MITRE ATT&CK pour identifier les lacunes.

Microsoft Sentinel vous offre de la flexibilité lorsque vous vous trouvez sur le bon ensemble de requêtes de chasse pour examiner votre hypothèse. Lorsque vous créez une chasse, lancez-la avec des requêtes de chasse présélectionnées ou ajoutez des requêtes à mesure que vous progressez. Voici des recommandations pour les requêtes présélectionnées basées sur les hypothèses les plus courantes.

Hypothèse - Comportement suspect

Pour Microsoft Sentinel dans le Portail Azure, sous Gestion des menaces, sélectionnez Chasse.

Pour Microsoft Sentinel dans le portail Defender, sélectionnez Microsoft Sentinel>Gestiondela chasse>.Sélectionnez l’onglet Requêtes . Pour identifier les comportements potentiellement malveillants, exécutez toutes les requêtes.

Sélectionnez Exécuter toutes les requêtes> en attendant que les requêtes s’exécutent. Ce processus peut prendre un certain temps.

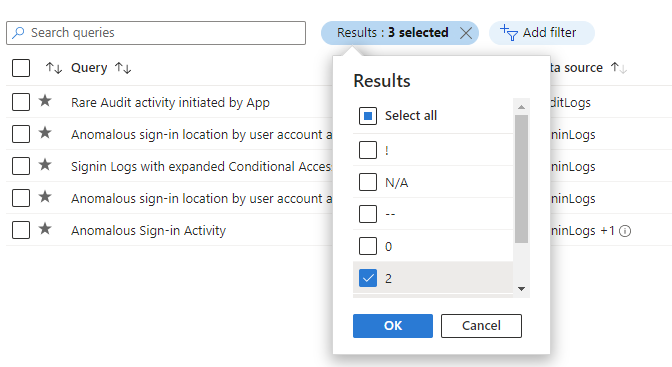

Sélectionnez Ajouter un filtre>Résultats> désélectionnez les cases à cocher « ! », « N/A », « - » et « 0 » valeurs> Appliquer

Triez ces résultats en fonction de la colonne Delta des résultats pour voir ce qui a changé récemment. Ces résultats fournissent des conseils initiaux sur la chasse.

Hypothèse - Nouvelle campagne de menaces

Le hub de contenu offre des solutions basées sur les campagnes de menaces et basées sur un domaine pour rechercher des attaques spécifiques. Dans les étapes suivantes, vous installez l’un de ces types de solutions.

Accédez au hub de contenu.

Installez une campagne de menace ou une solution basée sur un domaine comme la détection des vulnérabilités Log4J ou Apache Tomcat.

Une fois la solution installée, dans Microsoft Sentinel, accédez à Chasse.

Sélectionnez l’onglet Requêtes .

Recherchez par nom de la solution ou filtrage par Nom source de la solution.

Sélectionnez la requête et Exécuter la requête.

Hypothèse - Détection des lacunes

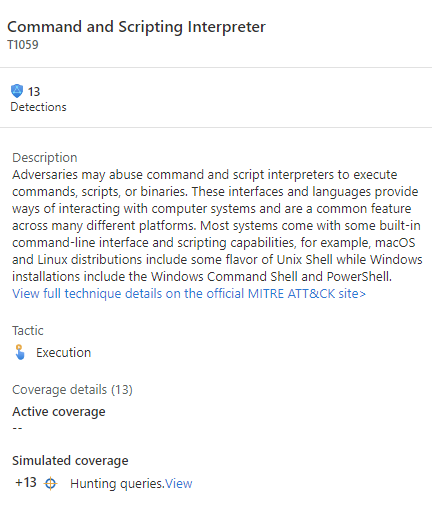

La carte MITRE ATT&CK vous aide à identifier des lacunes spécifiques dans votre couverture de détection. Utilisez des requêtes de chasse prédéfinies pour des techniques MITRE ATT&CK spécifiques comme point de départ pour développer une nouvelle logique de détection.

Accédez à la page MITRE ATT&CK (préversion).

Désélectionnez les éléments dans le menu déroulant Actif.

Sélectionnez Requêtes de chasse dans le filtre Simulé pour voir les techniques auxquelles des requêtes de chasse sont associées.

Sélectionnez le carte avec la technique souhaitée.

Sélectionnez le lien Affichage en regard de Requêtes de chasse en bas du volet d’informations. Ce lien vous permet d’accéder à une vue filtrée de l’onglet Requêtes de la page Chasse en fonction de la technique que vous avez sélectionnée.

Sélectionnez toutes les requêtes pour cette technique.

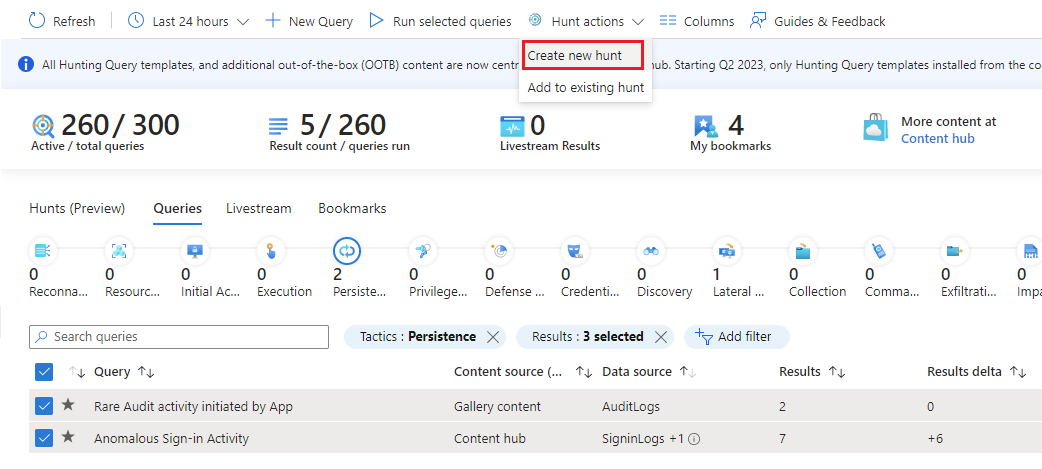

Créer une chasse

Il existe deux méthodes principales pour créer une chasse.

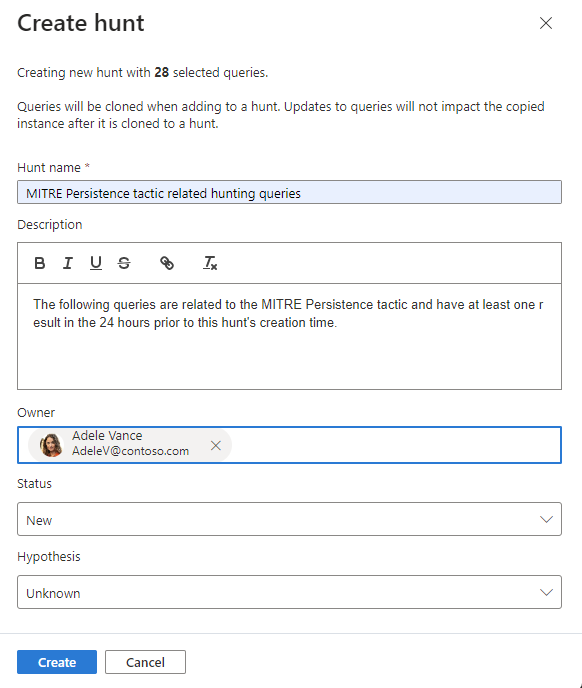

Si vous avez commencé avec une hypothèse où vous avez sélectionné des requêtes, sélectionnez le menu > déroulant Actions de chasse Créer une nouvelle chasse. Toutes les requêtes que vous avez sélectionnées sont clonées pour cette nouvelle chasse.

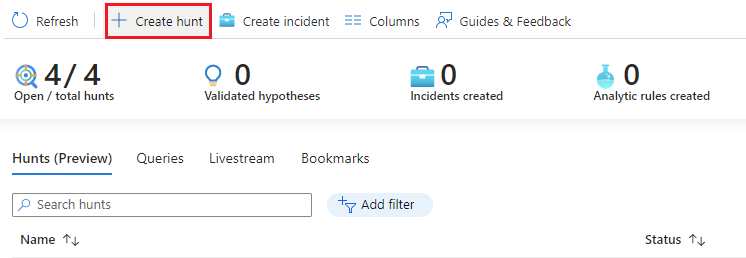

Si vous n’avez pas encore choisi les requêtes, sélectionnez l’onglet >Chasses (préversion)Nouvelle chasse pour créer une chasse vide.

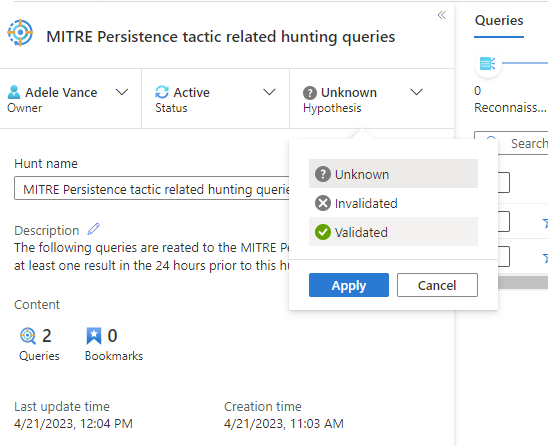

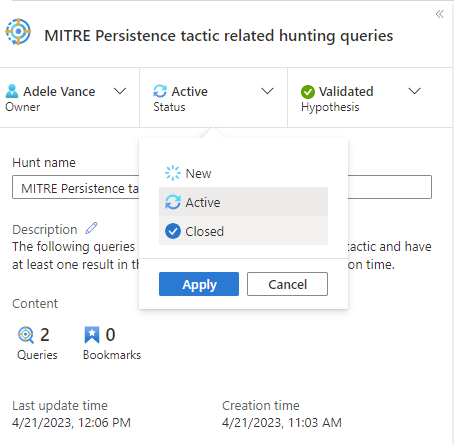

Renseignez le nom de la chasse et les champs facultatifs. La description est un bon endroit pour verbaliser votre hypothèse. Le menu déroulant Hypothèse est l’endroit où vous définissez la status de votre hypothèse de travail.

Sélectionnez Créer pour commencer.

Afficher les détails de la chasse

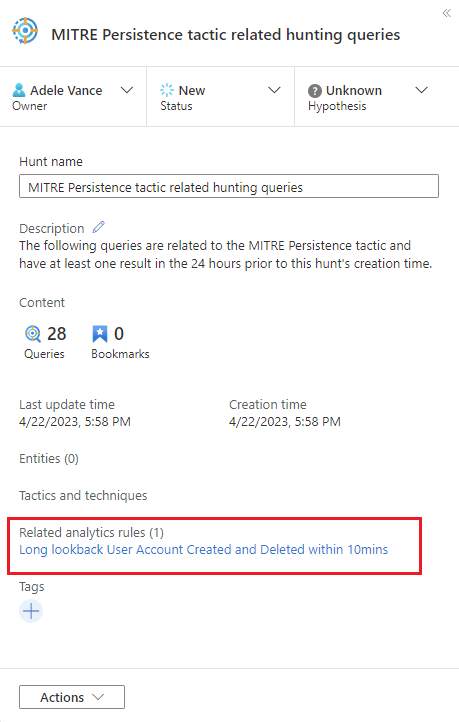

Sélectionnez l’onglet Chasses (préversion) pour afficher votre nouvelle chasse.

Sélectionnez le lien de chasse par nom pour afficher les détails et effectuer des actions.

Affichez le volet d’informations avec le nom de la chasse, la description, le contenu, l’heure de la dernière mise à jour et l’heure de création.

Notez les onglets des requêtes, des signets et desentités.

Onglet Requêtes

L’onglet Requêtes contient des requêtes de chasse spécifiques à cette chasse. Ces requêtes sont des clones des originaux, indépendants de tous les autres dans l’espace de travail. Mettez à jour ou supprimez-les sans impact sur votre ensemble global de requêtes de chasse ou de requêtes dans d’autres chasses.

Ajouter une requête à la chasse

- Sélectionnez Actions> de requêteAjouter des requêtes à rechercher

- Sélectionnez les requêtes que vous souhaitez ajouter.

Exécuter des requêtes

- Sélectionnez

Exécuter toutes les requêtes ou choisissez des requêtes spécifiques, puis sélectionnez

Exécuter toutes les requêtes ou choisissez des requêtes spécifiques, puis sélectionnez  Exécuter les requêtes sélectionnées.

Exécuter les requêtes sélectionnées. - Sélectionnez

Annuler pour annuler l’exécution de la requête à tout moment.

Annuler pour annuler l’exécution de la requête à tout moment.

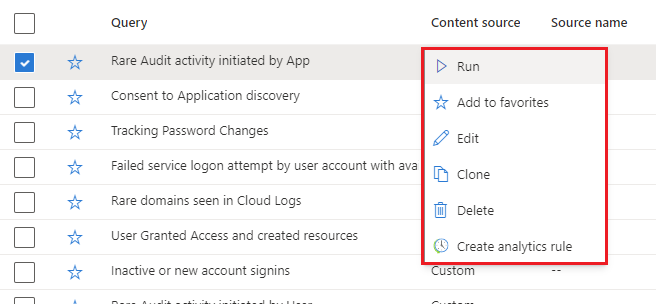

Gérer les requêtes

Cliquez avec le bouton droit sur une requête et sélectionnez l’une des options suivantes dans le menu contextuel :

- Run

- Edit

- Clone

- Supprimer

- Créer une règle d’analyse

Ces options se comportent comme la table de requêtes existante dans la page Chasse , sauf que les actions s’appliquent uniquement dans cette chasse. Lorsque vous choisissez de créer une règle d’analyse, le nom, la description et la requête KQL sont préremplies dans la création de la nouvelle règle. Un lien est créé pour afficher la nouvelle règle d’analyse trouvée sous Règles d’analyse associées.

Afficher les résultats

Cette fonctionnalité vous permet de voir les résultats des requêtes de repérage dans l’expérience de recherche Log Analytics. À partir de là, analysez vos résultats, affinez vos requêtes et créez des signets pour enregistrer des informations et examiner plus en détail les résultats des lignes individuelles.

- Sélectionnez le bouton Afficher les résultats .

- Si vous effectuez un pivot vers une autre partie du portail Microsoft Sentinel, revenez à l’expérience de recherche dans les journaux LA à partir de la page de chasse, tous vos onglets de requête LA restent.

- Ces onglets de requête LA sont perdus si vous fermez l’onglet du navigateur. Si vous souhaitez conserver les requêtes à long terme, vous devez enregistrer la requête, créer une nouvelle requête de chasse ou la copier dans un commentaire pour une utilisation ultérieure dans la chasse.

Ajouter un signet

Lorsque vous trouvez des résultats intéressants ou des lignes de données importantes, ajoutez ces résultats à la chasse en créant un signet. Pour plus d’informations, consultez Utiliser des signets de chasse pour les investigations de données.

Sélectionnez la ou les lignes souhaitées.

Au-dessus du tableau de résultats, sélectionnez Ajouter un signet.

Nommez le signet.

Définissez la colonne d’heure de l’événement.

Mapper les identificateurs d’entité.

Définissez les tactiques et techniques MITRE.

Ajoutez des balises et ajoutez des notes.

Les signets conservent les résultats de ligne, la requête KQL et l’intervalle de temps spécifiques qui ont généré le résultat.

Sélectionnez Créer pour ajouter le signet à la chasse.

Afficher les signets

Accédez à l’onglet signet de la chasse pour afficher vos signets.

Sélectionnez un signet souhaité et effectuez les actions suivantes :

- Sélectionnez des liens d’entité pour afficher la page d’entité UEBA correspondante.

- Affichez les résultats bruts, les balises et les notes.

- Sélectionnez Afficher la requête source pour afficher la requête source dans Log Analytics.

- Sélectionnez Afficher les journaux des signets pour afficher le contenu des signets dans le tableau des signets de chasse Log Analytics.

- Sélectionnez le bouton Examiner pour afficher le signet et les entités associées dans le graphique d’investigation.

- Sélectionnez le bouton Modifier pour mettre à jour les balises, les tactiques et techniques MITRE, ainsi que les notes.

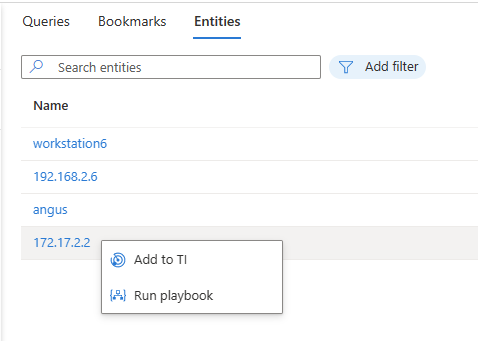

Interagir avec les entités

Accédez à l’onglet Entités de votre chasse pour afficher, rechercher et filtrer les entités contenues dans votre chasse. Cette liste est générée à partir de la liste des entités dans les signets. L’onglet Entités résout automatiquement les entrées dupliquées.

Sélectionnez les noms d’entité pour accéder à la page d’entité UEBA correspondante.

Cliquez avec le bouton droit sur l’entité pour effectuer des actions appropriées aux types d’entités, telles que l’ajout d’une adresse IP à TI ou l’exécution d’un playbook spécifique à un type d’entité.

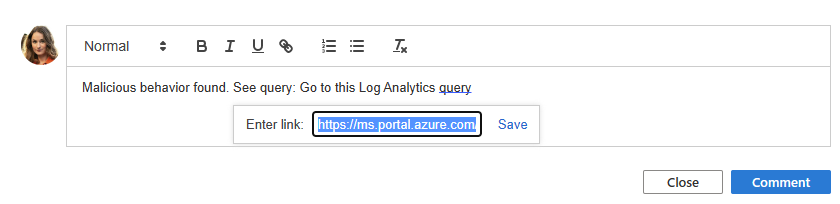

Ajouter des commentaires

Les commentaires sont un excellent endroit pour collaborer avec des collègues, conserver des notes et documenter les résultats.

Sélectionnez

Tapez et mettez en forme votre commentaire dans la zone d’édition.

Ajoutez un résultat de requête en tant que lien pour permettre aux collaborateurs de comprendre rapidement le contexte.

Sélectionnez le bouton Commentaire pour appliquer vos commentaires.

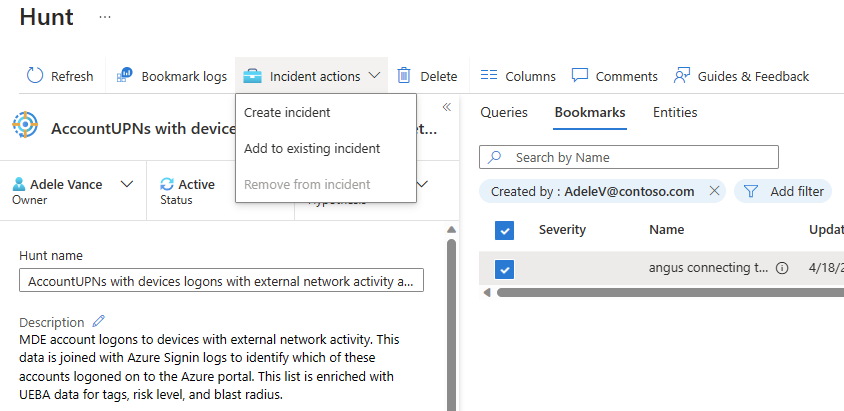

Créer des incidents

Il existe deux choix pour la création d’incidents lors de la chasse.

Option 1 : Utiliser des signets.

Sélectionnez un ou plusieurs signets.

Sélectionnez le bouton Actions d’incident.

Sélectionnez Créer un incident ou Ajouter à un incident existant.

- Pour Créer un incident, suivez les étapes guidées. L’onglet Signets est prérempli avec vos signets sélectionnés.

- Pour Ajouter à un incident existant, sélectionnez l’incident, puis sélectionnez le bouton Accepter .

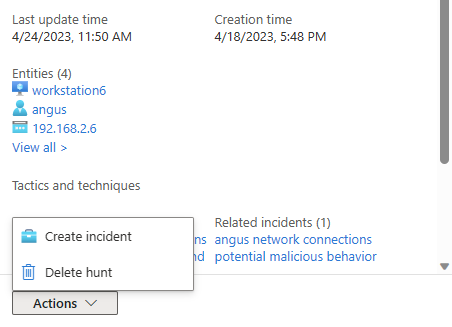

Option 2 : utiliser les actions de chasse.

Sélectionnez le menu >Actions de chasse Créer un incident, puis suivez les étapes guidées.

Pendant l’étape Ajouter des signets , utilisez l’action Ajouter un signet pour choisir des signets de la chasse à ajouter à l’incident. Vous êtes limité aux signets qui ne sont pas affectés à un incident.

Une fois l’incident créé, il est lié sous la liste Incidents associés pour cette chasse.

Mettre à jour status

Lorsque vous avez capturé suffisamment de preuves pour valider ou invalider votre hypothèse, mettez à jour votre état d’hypothèse.

Lorsque toutes les actions associées à la chasse sont terminées, telles que la création de règles analytiques, d’incidents ou l’ajout d’indicateurs de compromission (IIC) à TI, fermez la chasse.

Ces mises à jour status sont visibles sur la page principale Chasse et sont utilisées pour suivre les métriques.

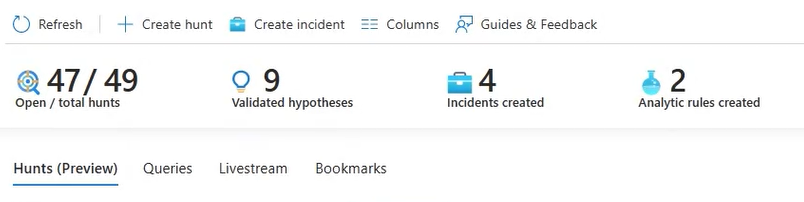

Suivre les métriques

Suivez les résultats tangibles de l’activité de chasse à l’aide de la barre de métriques sous l’onglet Chasses . Les métriques indiquent le nombre d’hypothèses validées, de nouveaux incidents créés et de nouvelles règles analytiques créées. Utilisez ces résultats pour définir des objectifs ou célébrer les jalons de votre programme de chasse.

Étapes suivantes

Dans cet article, vous avez appris à mener une enquête de chasse avec la fonctionnalité chasses dans Microsoft Sentinel.

Pour plus d’informations, reportez-vous aux rubriques suivantes :