Remarque

L’accès à cette page nécessite une autorisation. Vous pouvez essayer de vous connecter ou de modifier des répertoires.

L’accès à cette page nécessite une autorisation. Vous pouvez essayer de modifier des répertoires.

Aperçu

L’expiration et l’actualisation des jetons sont un mécanisme standard du secteur. Lorsqu’une application cliente telle qu’Outlook se connecte à un service comme Exchange Online, les demandes d’API sont autorisées à l’aide de jetons d’accès OAuth 2.0. Par défaut, ces jetons d’accès sont valides pendant une heure. Quand ils expirent, le client est redirigé vers Microsoft Entra pour les actualiser. Cette période d’actualisation offre la possibilité de réévaluer les stratégies d’accès utilisateur. Par exemple : le jeton peut ne pas être actualisé en raison d’une stratégie d’accès conditionnel ou parce que l’utilisateur est désactivé dans le répertoire.

Les clients s’inquiètent du délai entre le moment où les conditions changent pour un utilisateur et celui où les changements de stratégie sont appliqués. Microsoft a fait l’expérience de l’approche radicale des durées de vie de jeton réduites, mais il s’est avéré qu’elles peuvent nuire à l’expérience utilisateur et à la fiabilité sans éliminer les risques.

Une réponse en temps utile aux violations de stratégie ou autres problèmes de sécurité nécessite vraiment une « conversation » entre l’émetteur du jeton Microsoft Entra et la partie qui se fie à lui (application éclairée). Cette conversation bidirectionnelle offre deux fonctionnalités importantes. La partie de confiance peut voir quand les propriétés changent, comme l’emplacement réseau, et comment indiquer à l’émetteur du jeton. Et l’émetteur du jeton peut demander à la partie de confiance d’arrêter de respecter les jetons pour un utilisateur donné en raison d’une compromission ou d’une désactivation de compte ou d’autres soucis. Le mécanisme de cette conversation est l’évaluation continue de l’accès (CAE), une norme du secteur basée sur le Profil d’évaluation continue de l’accès (CAEP) Open ID. L’objectif pour l’évaluation d’événement critique est que la réponse soit en quasi-temps réel mais une latence pouvant atteindre 15 minutes peut être observée en raison du temps de propagation de l’événement ; toutefois, l’application de la stratégie des emplacements IP est instantanée.

L’implémentation initiale de l’évaluation continue de l’accès se concentre sur Exchange, Teams et SharePoint Online.

Pour préparer vos applications à utiliser l’évaluation continue de l’accès, consultez Guide pratique pour utiliser les API d’évaluation continue de l’accès dans vos applications.

Principaux avantages

- Fin de contrat d’un utilisateur ou réinitialisation/changement de mot de passe : la révocation de session utilisateur est appliquée en quasi-temps réel.

- Changement d’emplacement réseau : les stratégies d’emplacement de l’accès conditionnel sont appliquées en quasi-temps réel.

- L’exportation de jetons vers une machine en dehors d’un réseau approuvé peut être évitée avec des stratégies d’emplacement d’accès conditionnel.

Scénarios

L’évaluation continue de l’accès se décline en deux scénarios : l’évaluation des événements critiques et l’évaluation de la stratégie d’accès conditionnel.

Évaluation des événements critiques

L’évaluation continue de l’accès est implémentée en permettant à des services tels qu’Exchange Online, SharePoint Online et Microsoft Teams, de s’abonner à des événements critiques dans Microsoft Entra. Ces événements peuvent ensuite être évalués et appliqués en temps quasi réel. L’évaluation des événements critiques ne reposant pas sur des stratégies d’accès conditionnel, elle est disponible dans n’importe quel locataire. Les événements suivants sont actuellement évalués :

- Le compte d’utilisateur est supprimé ou désactivé

- Le mot de passe d’un utilisateur a été modifié ou réinitialisé

- L’authentification multifacteur est activée pour l’utilisateur

- Un administrateur révoque explicitement tous les jetons d’actualisation d’un utilisateur

- Risque utilisateur élevé détecté par la protection Microsoft Entra ID

Ce processus permet l’émergence du scénario dans lequel des utilisateurs perdent l’accès à des fichiers, à des e-mails, à des éléments du calendrier ou à des tâches SharePoint Online de l’organisation, ainsi qu’à Teams à partir d’applications clientes Microsoft 365 quelques minutes après la survenance d’un événement critique.

Note

SharePoint Online ne prend pas encore en charge les événements à risque.

Évaluation de la stratégie d’accès conditionnel

Exchange Online, SharePoint Online, Teams et MS Graph peuvent synchroniser des stratégies d’accès conditionnel clés afin qu’elles puissent être évaluées dans le service proprement dit.

Ce processus permet l’émergence du scénario dans lequel des utilisateurs perdent l’accès à des fichiers, à des e-mails, à des éléments du calendrier ou à des tâches à partir d’applications clientes Microsoft 365 ou de SharePoint Online immédiatement après des changements d’emplacement réseau.

Note

Les combinaisons de fournisseurs de ressources et d’applications clientes ne sont pas toutes prises en charge. Consultez les tableaux suivants. La première colonne de ce tableau fait référence aux applications web lancées via le navigateur web (c’est-à-dire, PowerPoint lancé dans le navigateur web). Les quatre autres colonnes font référence aux applications natives s’exécutant sur chaque plateforme décrite. De plus, les références à « Office » englobent Word, Excel et PowerPoint.

| Outlook Web | Outlook Win32 | Outlook iOS | Outlook Android | Outlook Mac | |

|---|---|---|---|---|---|

| SharePoint Online | Pris en charge | Pris en charge | Pris en charge | Pris en charge | Pris en charge |

| Exchange Online | Pris en charge | Pris en charge | Pris en charge | Pris en charge | Pris en charge |

| Applications web Office | Applications Win32 Office | Office pour iOS | Office pour Android | Office pour Mac | |

|---|---|---|---|---|---|

| SharePoint Online | Non prise en charge * | Pris en charge | Pris en charge | Pris en charge | Pris en charge |

| Exchange Online | Non prise en charge | Pris en charge | Pris en charge | Pris en charge | Pris en charge |

| Web OneDrive | OneDrive Win32 | iOS OneDrive | Android OneDrive | Mac OneDrive | |

|---|---|---|---|---|---|

| SharePoint Online | Pris en charge | Non prise en charge | Pris en charge | Pris en charge | Non prise en charge |

| Teams Web | Teams Win32 | Teams pour iOS | Microsoft Teams pour Android | Teams pour Mac | |

|---|---|---|---|---|---|

| Teams Service | Partiellement prise en charge | Partiellement prise en charge | Partiellement prise en charge | Partiellement prise en charge | Partiellement prise en charge |

| SharePoint Online | Partiellement prise en charge | Partiellement prise en charge | Partiellement prise en charge | Partiellement prise en charge | Partiellement prise en charge |

| Exchange Online | Partiellement prise en charge | Partiellement prise en charge | Partiellement prise en charge | Partiellement prise en charge | Partiellement prise en charge |

* Les durées de vie des jetons pour les applications web Office sont réduites à 1 heure lorsqu’une stratégie d’accès conditionnel est définie.

Note

Teams est constitué de plusieurs services, les appels et les services de conversation ne respectent pas les stratégies d’accès conditionnel basées sur IP.

L’évaluation continue de l’accès est également disponible dans les locataires Azure Government (GCC High et DOD) pour Exchange Online.

Fonctionnalités du client

Contestation de revendication côté client

Avant l’évaluation de l’accès continu, les clients essayaient de relire le jeton d’accès à partir de leur cache tant qu’il n’avait pas expiré. Avec CAE, un fournisseur de ressources peut rejeter un jeton lorsqu’il n’a pas expiré. Pour informer les clients de contourner leur cache même si les jetons mis en cache n’ont pas expiré, un mécanisme appelé défi de revendication indique que le jeton a été rejeté et qu’un nouveau jeton d’accès doit être émis par Microsoft Entra. L’EAC requiert une mise à jour du client pour comprendre la contestation de revendication. Les dernières versions des applications suivantes prennent en charge la contestation liée à la revendication :

| Le Web | Win32 | Ios | Android | Mac | |

|---|---|---|---|---|---|

| Outlook | Pris en charge | Pris en charge | Pris en charge | Pris en charge | Pris en charge |

| Teams | Pris en charge | Pris en charge | Pris en charge | Pris en charge | Pris en charge |

| Bureau | Non prise en charge | Pris en charge | Pris en charge | Pris en charge | Pris en charge |

| OneDrive | Pris en charge | Pris en charge | Pris en charge | Pris en charge | Pris en charge |

Durée de vie des jetons

Comme le risque et la politique sont évalués en temps réel, les clients qui négocient des sessions conscientes de l'évaluation continue de l'accès ne dépendent plus des politiques statiques de durée de vie des jetons d'accès. Cette modification signifie que la stratégie de durée de vie des jetons configurable n’est pas honorée pour les clients négociant des sessions compatibles avec la reconnaissance de l’EAC.

La durée de vie du jeton est allongée jusqu’à 28 heures dans les sessions d’évaluation continue de l’accès. Les événements critiques et l’évaluation de la stratégie motivent la révocation, il ne s’agit pas d’une période arbitraire. Cette modification renforce la stabilité des applications sans compromettre la posture de sécurité.

Si vous n’utilisez pas de clients basés sur la compatibilité EAC, la durée de vie de votre jeton d’accès par défaut reste 1 heure. La valeur par défaut change uniquement si vous avez configuré la durée de vie de votre jeton d’accès avec la fonctionnalité De durée de vie du jeton configurable (CTL).

Exemples de diagrammes de flux

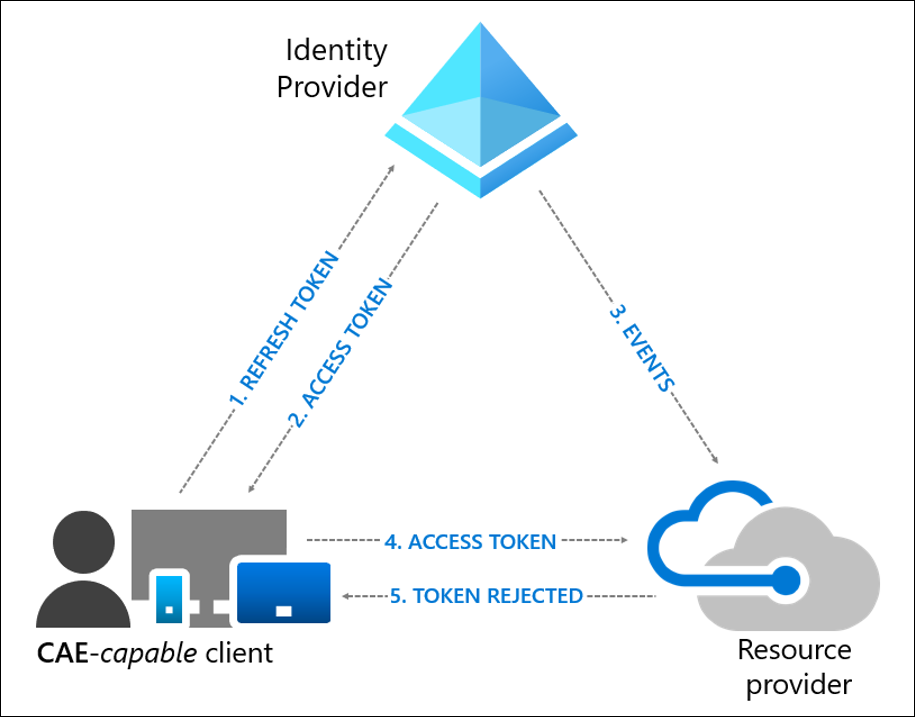

Flux d’événements de révocation des utilisateurs

- Un client compatible avec l’évaluation continue de l’accès présente à Microsoft Entra des informations d’identification ou un jeton d’actualisation demandant un jeton d’accès pour une certaine ressource.

- Un jeton d’accès est retourné au client avec d’autres artefacts.

- Un administrateur révoque explicitement tous les jetons d’actualisation pour l’utilisateur, puis un événement de révocation est envoyé au fournisseur de ressources à partir de Microsoft Entra.

- Un jeton d’accès est présenté au fournisseur de ressources. Le fournisseur de ressources évalue la validité du jeton et vérifie s’il existe un événement de révocation pour l’utilisateur. Le fournisseur de ressources utilise ces informations pour décider d’accorder ou non l’accès à la ressource.

- Dans ce cas, le fournisseur de ressources refuse l’accès et renvoie une contestation de revendication 401+ au client.

- Le client compatible avec l’EAC comprend la contestation de revendication 401+. Il contourne les caches et revient à l’étape 1, en renvoyant à Microsoft Entra son jeton d’actualisation avec la contestation de revendication. Microsoft Entra réévalue ensuite toutes les conditions, et invite l’utilisateur à se réauthentifier dans ce cas.

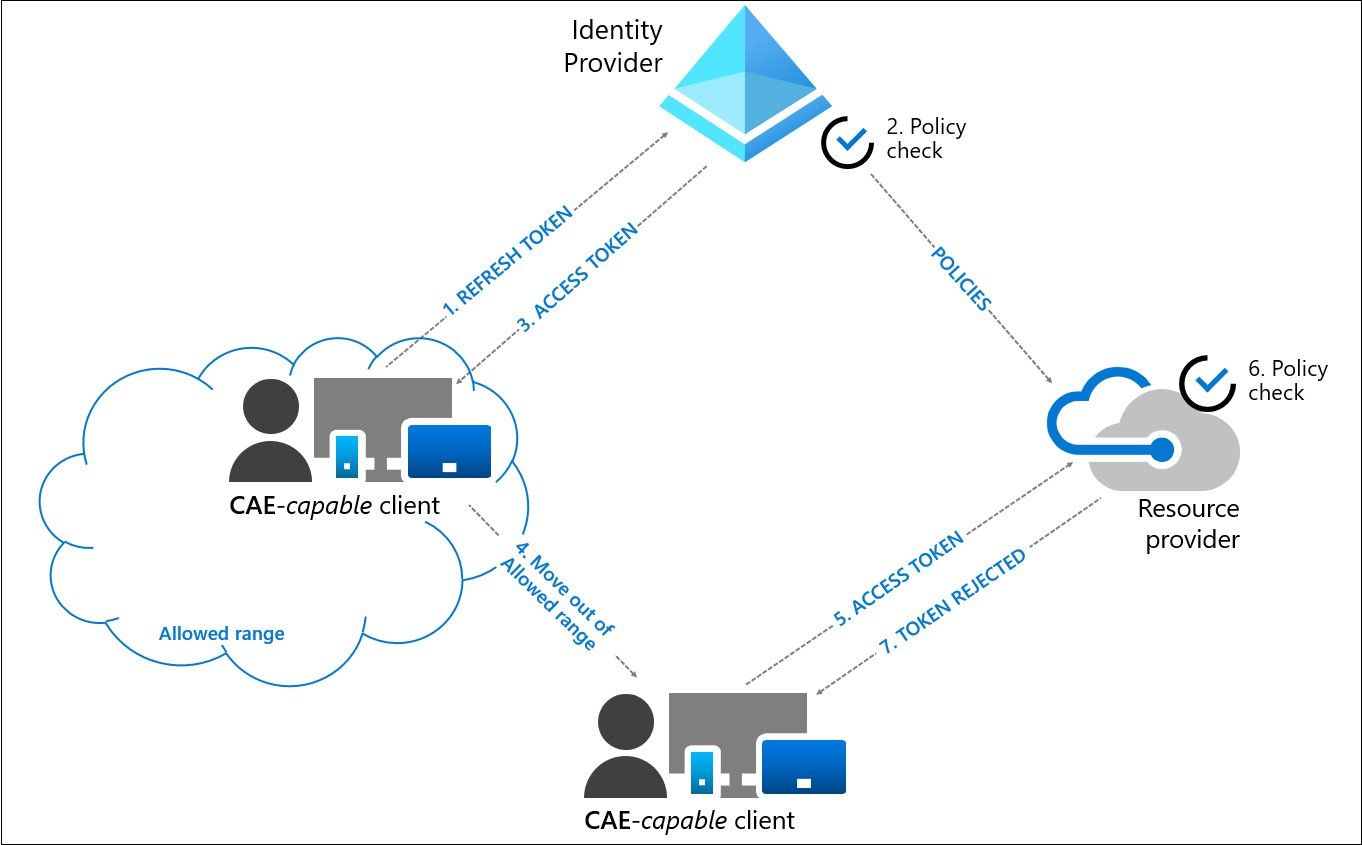

Flux de changement de condition utilisateur

Dans l’exemple suivant, un Administrateur de l’accès conditionnel a configuré une stratégie d’accès conditionnel basée sur l’emplacement afin de n’autoriser l’accès qu’à partir de plages d’adresses IP spécifiques :

- Un client compatible avec l’évaluation continue de l’accès présente à Microsoft Entra des informations d’identification ou un jeton d’actualisation demandant un jeton d’accès pour une certaine ressource.

- Microsoft Entra évalue toutes les stratégies d’accès conditionnel pour déterminer si l’utilisateur et le client remplissent les conditions.

- Un jeton d’accès est retourné au client avec d’autres artefacts.

- L’utilisateur quitte une plage d’adresses IP autorisées.

- Le client présente un jeton d’accès au fournisseur de ressources en dehors d’une plage d’adresses IP autorisées.

- Le fournisseur de ressources évalue la validité du jeton et vérifie la synchronisation de la stratégie d’emplacement à partir de Microsoft Entra.

- Dans ce cas, le fournisseur de ressources refuse l’accès et renvoie une contestation de revendication 401+ au client. Le client est contesté, car il ne provient pas d’une plage d’adresses IP autorisée.

- Le client compatible avec l’EAC comprend la contestation de revendication 401+. Il contourne les caches et revient à l’étape 1, en renvoyant à Microsoft Entra son jeton d’actualisation avec la contestation de revendication. Dans ce cas, Microsoft Entra réévalue toutes les conditions et refuse l’accès.

Exception pour les variations d’adresses IP et comment la désactiver

À l’étape 8 ci-dessus, lorsque Microsoft Entra réévalue les conditions, il refuse l’accès, car le nouvel emplacement qu’il a détecté se situe en dehors de la plage d’adresses IP autorisées. Ce n’est pas toujours le cas. En raison de certaines topologies de réseau complexes, la requête d’authentification peut arriver à partir d’une adresse IP de sortie autorisée même après l’arrivée de la requête d’accès reçue par le fournisseur de ressources à partir d’une adresse IP qui n’est pas autorisée. Dans ces conditions, Microsoft Entra juge que le client se trouve toujours à un emplacement autorisé et qu’il faut lui accorder l’accès. Par conséquent, Microsoft Entra émet un jeton d’une heure qui suspend les vérifications d’adresse IP au niveau de la ressource jusqu’à l’expiration du jeton. Microsoft Entra continue d’appliquer des vérifications d’adresse IP.

Si vous envoyez du trafic vers des ressources autres que Microsoft 365 via l’accès sécurisé global, les fournisseurs de ressources ne connaissent pas l’adresse IP source de l’utilisateur, car la restauration d’adresses IP sources n’est actuellement pas prise en charge pour ces ressources. Dans ce cas, si l’utilisateur se trouve à l’emplacement IP approuvé (constaté par Microsoft Entra), Microsoft Entra émet un jeton d’une heure qui suspend les vérifications d’adresse IP sur la ressource jusqu’à l’expiration du jeton. Microsoft Entra continue d’appliquer correctement les vérifications d’adresses IP pour ces ressources.

Mode standard et mode strict. L’octroi de l’accès dans le cadre de cette exception (c’est-à-dire un emplacement autorisé détecté entre Microsoft Entra ID et un emplacement non autorisé détecté par le fournisseur de ressources) protège la productivité de l’utilisateur en conservant l’accès aux ressources critiques. Il s’agit de l’application de l’emplacement standard. En revanche, les administrateurs qui opèrent sous des topologies réseau stables et qui souhaitent supprimer cette exception peuvent utiliser Strict Location Enforcement (préversion publique).

Activer ou désactiver l’évaluation continue de l’accès

Le paramètre d’évaluation continue de l’accès a été défini sur l’accès conditionnel. Les nouveaux clients de l’évaluation continue de l’accès peuvent accéder à l’évaluation continue de l’accès et l’activer directement lors de la création de stratégies d’accès conditionnel. Toutefois, certains clients existants doivent passer par la migration avant de pouvoir accéder à l’évaluation continue de l’accès par le biais de l’accès conditionnel.

Migration

Les clients qui ont configuré les paramètres d’évaluation continue de l’accès sous Sécurité auparavant doivent migrer les paramètres vers une nouvelle stratégie d’accès conditionnel.

Le tableau suivant décrit l’expérience de migration de chaque groupe de clients en fonction des paramètres d’IAO précédemment configurés.

| Paramètre IAO existant | Migration nécessaire | Activé automatiquement pour IAO | Expérience de migration attendue |

|---|---|---|---|

| Nouveaux abonnés qui n’ont pas configuré quoi que ce soit dans l’ancienne expérience. | Non | Oui | L’ancien paramètre d’IAO est masqué, étant donné que ces clients ne verront probablement pas l’expérience avant la mise à la disponibilité générale. |

| Abonnés activés explicitement pour tous les utilisateurs ayant l’ancienne expérience. | Non | Oui | L’ancien paramètre IAO est grisé. Étant donné que ces clients ont explicitement activé ce paramètre pour tous les utilisateurs, ils n’ont pas besoin de migrer. |

| Les abonnés qui ont explicitement activé certains utilisateurs dans leurs abonnés avec l’ancienne expérience. | Oui | Non | Les anciens paramètres IAO sont grisés. Cliquez sur Migrer pour lancer le nouvel Assistant de la stratégie d’accès conditionnel qui inclut Tous les utilisateurs tout en excluant des utilisateurs et des groupes copiés de l’IAO. Il permet également de définir le nouveau contrôle de la session Personnaliser l’évaluation de l’accès continu sur Désactivé. |

| Abonnés qui ont désactivé explicitement la préversion. | Oui | Non | Les anciens paramètres IAO sont grisés. Cliquez sur Migrer pour lancer le nouvel Assistant de la stratégie d’accès conditionnel qui inclut Tous les utilisateurs et définit le nouveau contrôle de la session Personnaliser l’évaluation de l’accès continu sur Désactivé. |

Vous trouverez plus d’informations sur l’évaluation continue de l’accès en tant que contrôle de session dans la section Personnaliser l’évaluation continue de l’accès.

Limitations

Appartenance aux groupes et temps effectif de mise à jour de stratégie

Les modifications apportées aux stratégies d’accès conditionnel et à l’appartenance aux groupes effectuées par les administrateurs peuvent prendre jusqu’à une journée. Le délai est celui de la réplication entre Microsoft Entra et les fournisseurs de ressources comme Exchange Online et SharePoint en ligne. Certaines optimisations sont effectuées pour les mises à jour de stratégie, ce qui réduit le délai de deux heures. Toutefois, il ne couvre pas encore tous les scénarios.

Lorsque les modifications de stratégie d’accès conditionnel ou d’appartenance aux groupes doivent être appliquées immédiatement à certains utilisateurs, deux options s’offrent à vous.

- Exécutez la commande PowerShell revoke-mgusersign pour révoquer tous les jetons d’actualisation d’un utilisateur spécifié.

- Sélectionnez « Révoquer la session » dans la page profil utilisateur pour révoquer la session de l’utilisateur et vous assurer que les stratégies mises à jour sont appliquées immédiatement.

Variation d’adresses IP et réseaux avec adresses IP de sortie partagées ou inconnues

Les réseaux modernes optimisent souvent la connectivité et les chemins réseau pour les applications différemment. Cette optimisation entraîne fréquemment des variations des adresses IP de routage et de source des connexions, comme le constatent votre fournisseur d’identité et vos fournisseurs de ressources. Vous pouvez observer cette variation de chemin d’accès fractionné ou d’adresse IP dans plusieurs topologies réseau, y compris, mais sans s’y limiter :

- Proxys locaux et cloud.

- Implémentations d’un réseau privé virtuel (VPN), comme le tunneling fractionné.

- Déploiements de réseaux étendus définis par logiciel (SD-WAN).

- Topologies réseau de sortie de charge équilibrées ou redondantes, comme celles qui utilisent SNAT.

- Déploiements de filiales qui permettent une connectivité Internet directe pour des applications spécifiques.

- Réseaux qui prennent en charge les clients IPv6.

- Autres topologies, qui gèrent le trafic d’application ou de ressources différemment du trafic vers le fournisseur d’identité.

Outre les variations d’adresses IP, les clients peuvent également utiliser des solutions réseau et des services qui :

- Utilisez des adresses IP qui peuvent être partagées avec d’autres clients. Par exemple, les services proxy basés sur le cloud où les adresses IP de sortie sont partagées entre les clients.

- Utilisez des adresses IP facilement variées ou indéfinissables. Par exemple, les topologies dans lesquelles des ensembles dynamiques et volumineux d’adresses IP de sortie sont utilisés, comme des scénarios de grande entreprise ou le fractionnement de VPN et du trafic réseau de sortie local.

Les réseaux où les adresses IP de sortie peuvent changer fréquemment ou sont partagées peuvent affecter l’accès conditionnel Microsoft Entra et l’évaluation de l’accès continu (CAE). Cette variabilité peut affecter le fonctionnement de ces fonctionnalités et leurs configurations recommandées. Le tunneling fractionné peut également provoquer des blocages inattendus lorsqu’un environnement est configuré à l’aide des Meilleures pratiques VPN de tunneling fractionné. Le routage des Adresses IP optimisées via une adresse IP/VPN approuvée peut être nécessaire pour empêcher les blocs liés à insufficient_claims ou Échec de la vérification de l’application de l’adresse IP instantanée.

Le tableau suivant récapitule les comportements et recommandations des fonctionnalités d’accès conditionnel et de CAE pour différents types de déploiements réseau et fournisseurs de ressources (RP) :

| Type de réseau | Exemple | Adresses IP vues par Microsoft Entra | Adresses IP vues par RP | Configuration de l’accès conditionnel applicable (emplacement nommé approuvé) | Application du CAE | Jeton d’accès CAE | Recommandations |

|---|---|---|---|---|---|---|---|

| 1. Les adresses IP de sortie sont dédiées et énumérables pour Microsoft Entra et pour tout le trafic des fournisseurs de ressources | Tout le trafic réseau vers Microsoft Entra et les RP sort à travers 1.1.1.1 et/ou 2.2.2.2 | 1.1.1.1 | 2.2.2.2 | 1.1.1.1 2.2.2.2 |

Événements critiques Modifications de l’emplacement IP |

Durée de vie longue : jusqu’à 28 heures | Si des emplacements nommés d’accès conditionnel sont définis, vérifiez qu’ils contiennent toutes les adresses IP de sortie possibles (vues par Microsoft Entra et tous les RP) |

| 2. Les adresses IP de sortie sont dédiées et énumérables pour Microsoft Entra, mais pas pour le trafic des RP | Le trafic réseau vers Microsoft Entra sort à travers 1.1.1.1. Le trafic RP est sorti via x.x.x.x | 1.1.1.1 | x.x.x.x | 1.1.1.1 | Événements critiques | Durée de vie du jeton d’accès par défaut : 1 heure | Ne pas ajouter d’adresses IP de sortie non dédiées ou non énumérables (x.x.x.x) dans des règles d’accès conditionnel d’emplacement nommé approuvé, car cela peut affaiblir la sécurité |

| 3. Les adresses IP de sortie ne sont pas dédiées/partagées, ou ne sont pas énumérables pour le trafic Microsoft Entra et des RP | Le trafic réseau vers Microsoft Entra sort via y.y.y.y.y. Le trafic des RP sort via x.x.x.x | y.y.y.y | x.x.x.x | S.O. : aucune stratégie d’accès conditionnel IP/d’emplacement approuvé n’est configurée | Événements critiques | Durée de vie longue : jusqu’à 28 heures | Ne pas ajouter d’adresses IP de sortie non dédiées ou non énumérables (x.x.x.x/y.y.y.y) dans des règles d’accès conditionnel d’emplacement nommé approuvé, car cela peut affaiblir la sécurité |

Les réseaux et services réseau utilisés par les clients qui se connectent aux fournisseurs d’identité et de ressources continuent d’évoluer et de changer en fonction des tendances modernes. Ces modifications peuvent affecter l’accès conditionnel et les configurations CAE qui s’appuient sur les adresses IP sous-jacentes. Lorsque vous décidez de ces configurations, tenez compte des changements technologiques futurs et de l’entretien de la liste d’adresses définie dans votre plan.

Stratégies d’emplacement prises en charge

L’EAC a uniquement un aperçu des emplacements nommés basés sur IP. L’EAC n’a pas d’insights sur d’autres paramètres d’emplacement, tels que des adresses IP approuvées pour l’authentification multifacteur ou des emplacements basés sur le pays ou la région. Quand la provenance de l’utilisateur est une adresse IP approuvée pour l’authentification multifacteur ou un emplacement approuvé, à savoir une adresse IP approuvée pour l’authentification multifacteur ou un emplacement de pays ou de région, l’évaluation continue de l’accès n’est pas appliquée après le déplacement de l’utilisateur vers un autre emplacement. Dans ce cas, Microsoft Entra émet un jeton d’évaluation continue de l’accès d’une heure sans vérification de l’application d’adresse IP instantanée.

Importante

Si vous souhaitez que vos stratégies d’emplacement soient appliquées en temps réel par une évaluation continue de l’accès, utilisez uniquement la condition d’emplacement d’accès conditionnel basé sur l’adresse IP, et configurez toutes les adresses IP, y compris IPv4 et IPv6, que votre fournisseur d’identité et votre fournisseur de ressources peuvent voir. N’utilisez pas les conditions d’emplacement de pays/région ni la fonctionnalité d’adresses IP approuvées disponibles dans la page des paramètres de service d'authentification multifacteur Microsoft Entra.

Limitations relatives aux emplacements nommés

Quand la somme de toutes les plages d’adresses IP spécifiées dans les stratégies d’emplacement dépasse 5 000, le flux de modification d’emplacement des utilisateurs ne peut pas être appliqué par l’évaluation continue de l’accès en temps réel. Dans ce cas, Microsoft Entra émet un jeton d’évaluation continue de l’accès d’une heure. CAE continue à appliquer tous les autres événements et stratégies en plus des événements de modification de l’emplacement du client. Avec cette modification, vous conservez toujours une posture de sécurité plus forte par rapport aux jetons traditionnels d’une heure, car les autres événements sont toujours évalués en quasi temps réel.

Paramètres du gestionnaire de comptes web et Office

| Canal de mise à jour Office | DisableADALatopWAMOverride | DésactiverAADWAM |

|---|---|---|

| Canal Entreprise semestriel | Si la valeur est Activé ou 1, l’évaluation continue de l’accès n’est pas prise en charge. | Si la valeur est Activé ou 1, l’évaluation continue de l’accès n’est pas prise en charge. |

| Canal actuel ou Canal mensuel des entreprises |

L’EAC est prise en charge quel que soit le paramètre | L’EAC est prise en charge quel que soit le paramètre |

Pour une explication concernant les canaux Office Update, consultez Vue d’ensemble des canaux de mise à jour pour Microsoft 365 Apps. La recommandation est que les organisations ne désactivent pas le gestionnaire de compte Web (WAM).

Co-création dans les applications Office

Quand plusieurs utilisateurs collaborent simultanément sur un document, l’accès de l’utilisateur au document peut ne pas être immédiatement révoqué par l’évaluation continue de l’accès, en fonction des événements de changement de stratégie. Dans ce cas, l’utilisateur perd l’accès complètement après :

- La fermeture du document

- La fermeture de l’application Office

- Après 1 heure, quand une stratégie IP d’accès conditionnel est définie

Pour réduire encore cette durée, un administrateur SharePoint peut réduire la durée de vie maximale des sessions de cocréation pour les documents stockés dans SharePoint Online et Microsoft OneDrive, en configurant une stratégie d’emplacement réseau. Une fois cette configuration modifiée, la durée de vie maximale des sessions de cocréation est réduite à 15 minutes et peut être ajustée davantage à l’aide de la commande SharePoint Online PowerShell Set-SPOTenant –IPAddressWACTokenLifetime.

Activer après la désactivation d’un utilisateur

Si vous activez un utilisateur juste après la désactivation, il y a une certaine latence avant que le compte soit reconnu comme activé dans les services Microsoft en aval.

- SharePoint Online et Teams ont généralement un délai de 15 minutes.

- Exchange Online a généralement un délai de 35-40 minutes.

Notifications Push

Une stratégie d’adresse IP n’est pas évaluée avant la libération des notifications push. Ce scénario existe parce que les notifications push sont sortantes et n’ont pas d’adresse IP associée à évaluer. Si un utilisateur sélectionne cette notification push, par exemple un e-mail dans Outlook, les stratégies d’adresse IP de l’Évaluation continue de l’accès (CAE) sont toujours appliquées pour que l’e-mail puisse s’afficher. Les notifications push affichent un aperçu des messages, qui n’est pas protégé par une stratégie d’adresse IP. Toutes les autres vérifications d’EAC sont effectuées avant l’envoi de la notification push. Si l’accès est supprimé pour un utilisateur ou un appareil, la mise en œuvre se produit au cours de la période documentée.

Utilisateurs invités

L’évaluation continue de l’accès ne prend pas en charge les comptes d’utilisateurs invités. Les événements de révocation de l’Évaluation continue de l’accès (CAE) et les stratégies d’accès conditionnel basées sur des adresses IP ne sont pas appliqués instantanément.

Fréquence de connexion et de l’évaluation continue de l’accès

La fréquence de connexion sera respectée avec ou sans évaluation continue de l’accès.