Notes

L’accès à cette page nécessite une autorisation. Vous pouvez essayer de vous connecter ou de modifier des répertoires.

L’accès à cette page nécessite une autorisation. Vous pouvez essayer de modifier des répertoires.

Chaque organization planifie et implémente la protection contre la perte de données (DLP) différemment. Pourquoi ? Parce que les besoins, les objectifs, les ressources et la situation de chaque organization sont uniques. Toutefois, certains éléments sont communs à toutes les implémentations DLP réussies. Cet article présente les meilleures pratiques pour planifier un déploiement DLP.

Conseil

Bien démarrer avec Microsoft Security Copilot pour explorer de nouvelles façons de travailler plus intelligemment et plus rapidement à l’aide de la puissance de l’IA. En savoir plus sur Microsoft Security Copilot dans Microsoft Purview.

Avant de commencer

Si vous débutez avec Microsoft Purview DLP, voici une liste des principaux articles dont vous avez besoin lorsque vous implémentez DLP :

- Unités administratives

- En savoir plus sur Protection contre la perte de données Microsoft Purview : l’article vous présente la discipline de protection contre la perte de données et l’implémentation de la protection contre la perte de données par Microsoft.

- Planifier la protection contre la perte de données (DLP) : en suivant l’article que vous lisez maintenant, vous allez :

- Informations de référence sur la stratégie de protection contre la perte de données : cet article présente tous les composants d’une stratégie DLP et explique comment chacun d’eux influence le comportement d’une stratégie.

- Concevoir une stratégie DLP : cet article vous guide tout au long de la création d’une instruction d’intention de stratégie et de son mappage à une configuration de stratégie spécifique.

- Créer et déployer des stratégies de protection contre la perte de données : cet article présente certains scénarios d’intention de stratégie courants que vous mapperez aux options de configuration. Ensuite, il vous guide tout au long de la configuration de ces options.

- En savoir plus sur l’examen des alertes de protection contre la perte de données : cet article présente le cycle de vie des alertes depuis la création, jusqu’à la correction finale et au réglage de la stratégie. Il vous présente également les outils que vous utilisez pour examiner les alertes.

Plusieurs points de départ

De nombreuses organisations choisissent d’implémenter la protection contre la perte de données pour se conformer à diverses réglementations gouvernementales ou industrielles. Par exemple, le Règlement général sur la protection des données (RGPD) de l’Union européenne, la loi HIPAA (Health Insurance Portability and Accountability Act) ou la loi californienne sur la confidentialité des consommateurs (CCPA). Ils implémentent également la protection contre la perte de données pour protéger leur propriété intellectuelle. Toutefois, le lieu de départ et la destination finale dans le parcours DLP varient.

Les organisations peuvent commencer leur parcours DLP à partir de plusieurs points différents :

- Avec un focus sur la plateforme, comme la protection des informations dans les messages de conversation et de canal Teams ou sur Windows 10 ou 11 appareils

- Connaître les informations sensibles qu’ils souhaitent protéger en priorité, telles que les dossiers de soins de santé, et définir directement des stratégies pour les protéger

- Sans savoir quelles sont leurs informations sensibles, où elles se trouvent ou qui en fait quoi ; ainsi, ils commencent par la découverte et la catégorisation et prennent une approche plus méthodique

- Sans savoir ce que sont leurs informations sensibles, où elles se trouvent ou qui en fait quoi, ils vont directement à la définition des politiques, puis à l’utilisation de ces résultats pour les affiner

- Sachant qu’ils doivent implémenter la pile de Protection des données Microsoft Purview complète et un plan pour adopter une approche méthodique à plus long terme

Ce ne sont là que quelques exemples de la façon dont les clients peuvent aborder DLP. Peu importe d’où vous commencez ; La protection contre la perte de données est suffisamment flexible pour prendre en charge différents types de parcours de protection des informations, du début à une stratégie de protection contre la perte de données entièrement réalisée.

Vue d’ensemble du processus de planification

En savoir plus sur Protection contre la perte de données Microsoft Purview présente les trois aspects différents du processus de planification DLP. Nous allons ici plus en détail sur les éléments communs à tous les plans DLP.

Identifier les parties prenantes

Une fois implémentées, les stratégies DLP peuvent être appliquées à de grandes parties de votre organization. Votre service informatique ne peut pas développer seul un plan d’envergure sans conséquences négatives. Vous devez identifier les parties prenantes qui peuvent :

- identifier les réglementations, les lois et les normes de l’industrie soumises à votre organization

- identifier les catégories d’éléments sensibles à protéger

- identifier les processus métier dans lesquels ils sont utilisés

- identifier le comportement à risque qui doit être limité

- hiérarchiser les données qui doivent être protégées en premier, en fonction de la sensibilité des éléments et des risques impliqués

- décrire le processus de révision et de correction des événements de correspondance de stratégie DLP

En général, ces besoins sont généralement de 85 % de protection réglementaire et de conformité, et de 15 % de protection de la propriété intellectuelle. Voici quelques suggestions sur les rôles à inclure dans votre processus de planification :

- Responsables de la réglementation et de la conformité

- Responsable des risques

- Conseillers juridiques

- Responsables de la sécurité et de la conformité

- Propriétaires d’entreprise pour les éléments de données

- Utilisateurs professionnels

- Professionnels de l’informatique

Décrire les catégories d’informations sensibles à protéger

Une fois identifiées, les parties prenantes décrivent ensuite les catégories d’informations sensibles à protéger et les processus métier dans lesquels elles sont utilisées. Par exemple, DLP définit ces catégories :

- Financier

- Informations médicales et médicales

- Confidentialité

- Personnalisé

Les parties prenantes peuvent identifier les informations sensibles comme suit : « Nous sommes un responsable du traitement des données, donc nous devons implémenter des protections de confidentialité sur les informations des personnes concernées et les informations financières ».

Définir des objectifs et une stratégie

Une fois que vous avez identifié vos parties prenantes, que vous savez quelles informations sensibles doivent être protégées et où elles sont utilisées, les parties prenantes peuvent définir leurs objectifs de protection et le service informatique peut développer un plan d’implémentation.

Définir le plan d’implémentation

Votre plan d’implémentation doit inclure :

- une carte de votre état de départ, de l’état final souhaité et des étapes pour passer de l’un à l’autre

- un plan pour la façon dont vous allez traiter la découverte des éléments sensibles

- un plan de développement de stratégies et l’ordre dans lequel vous allez les implémenter

- un plan pour la façon dont vous allez répondre aux conditions préalables

- un plan pour la façon dont vous allez simuler des stratégies avant de les implémenter pour l’application

- un plan pour la façon dont vous allez former vos utilisateurs finaux

- un plan pour la façon dont vous allez paramétrer vos stratégies

- un plan de révision et de mise à jour de votre stratégie de protection contre la perte de données en fonction de l’évolution de la réglementation, de la législation, des normes du secteur, de la protection de la propriété intellectuelle et des besoins métier

Mapper le chemin d’accès du début à l’état de fin souhaité

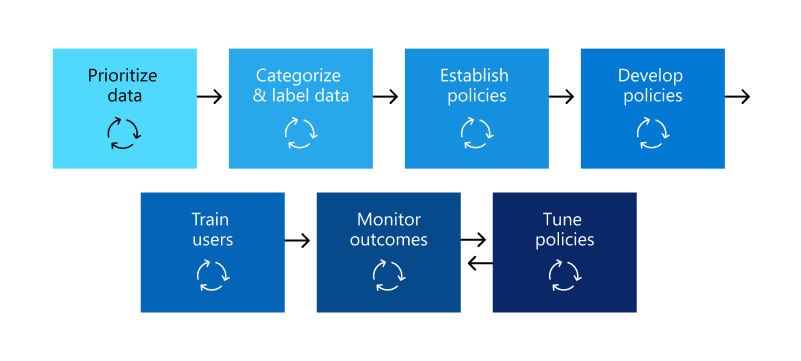

Il est essentiel de documenter la façon dont votre organization va passer de son état de départ à l’état final souhaité pour communiquer avec vos parties prenantes et définir l’étendue du projet. Voici un ensemble d’étapes couramment utilisées pour déployer DLP. Vous aurez besoin de plus de détails que le graphique ne le montre, mais vous pouvez les utiliser pour encadrer votre chemin d’adoption DLP.

Découverte d’éléments sensibles

Il existe plusieurs façons de découvrir ce que sont les éléments sensibles individuels et où ils se trouvent. Vous avez peut-être déjà déployé des étiquettes de confidentialité ou vous avez peut-être décidé de déployer une stratégie DLP étendue sur tous les emplacements qui découvrent et auditent uniquement les éléments. Pour en savoir plus, consultez Connaître vos données.

Planification de la stratégie

Lorsque vous commencez votre adoption de DLP, vous pouvez utiliser ces questions pour concentrer vos efforts de conception et d’implémentation de stratégie.

Quelles sont les lois, réglementations et normes de l’industrie auxquelles votre organization doit se conformer ?

Étant donné que de nombreuses organisations arrivent à DLP avec l’objectif de conformité réglementaire, répondre à cette question est un point de départ naturel pour la planification de votre implémentation DLP. Mais, en tant qu’implémenteur informatique, vous n’êtes probablement pas positionné pour y répondre. Au lieu de cela, vous devez consulter votre équipe juridique et les dirigeants d’entreprise pour obtenir une réponse.

Exemple Votre organization est soumis à la réglementation financière du Royaume-Uni.

Quels sont les éléments sensibles que votre organization doit protéger contre les fuites ?

Une fois que vous savez où se trouve votre organization en termes de besoins de conformité réglementaire, vous aurez une idée des éléments sensibles à protéger contre les fuites. Vous aurez également une idée de la façon dont vous souhaitez hiérarchiser l’implémentation de stratégie pour protéger ces éléments. Ces connaissances vous aident à choisir les modèles de stratégie DLP les plus appropriés. Microsoft Purview est fourni avec des modèles DLP préconfigurés pour les modèles financiers, médicaux et de santé, ainsi que des modèles de stratégie de confidentialité. En outre, vous pouvez créer votre propre modèle à l’aide du modèle personnalisé. Lorsque vous concevez et créez vos stratégies DLP réelles, avoir une connaissance pratique des éléments sensibles que vous devez protéger vous aide à choisir le type d’informations sensibles approprié.

Exemple Pour commencer rapidement, vous pouvez choisir le modèle de stratégie préconfiguré U.K. Financial Data , qui inclut les Credit Card Numbertypes d’informations sensibles , EU Debit Card Numberet SWIFT Code .

Comment vous souhaitez que vos stratégies soient étendues

Si votre organization a implémenté des unités administratives, vous pouvez étendre vos stratégies DLP par unité administrative ou laisser l’étendue par défaut, qui applique des stratégies à l’annuaire complet. Pour plus d’informations, consultez Étendue de la stratégie.

Où sont les éléments sensibles et quels processus métier sont-ils impliqués ?

Les éléments qui contiennent les informations sensibles de votre organization sont utilisés tous les jours dans le cadre de vos activités. Vous devez savoir où peuvent se produire les instances de ces informations sensibles et les processus métier dans lesquels elles sont utilisées. Cela vous aide à choisir les emplacements appropriés pour appliquer vos stratégies DLP. Les stratégies DLP peuvent être appliquées aux emplacements suivants :

- E-mail Exchange Online

- Sites SharePoint

- Les comptes OneDrive

- conversation et messages de canal Teams

- appareils Windows 10, 11 et macOS

- Microsoft Defender for Cloud Apps

- Référentiels locaux

Exemple Les auditeurs internes de votre organization effectuent le suivi d’un ensemble de numéros de carte de crédit. Ils conservent une feuille de calcul d’eux dans un site SharePoint sécurisé. Plusieurs employés effectuent des copies et les enregistrent sur leur site OneDrive professionnel, qui est synchronisé avec leur appareil Windows 10. L’un de ces employés colle une liste de 14 numéros de crédit carte dans un e-mail et tente de l’envoyer aux auditeurs externes pour examen. Dans ce cas, vous souhaitez appliquer la stratégie au site SharePoint sécurisé, à tous les comptes OneDrive des auditeurs internes, à leurs appareils Windows 10 et à la messagerie Exchange.

Quelle est la tolérance de votre organization pour les fuites ?

Différents groupes de votre organization peuvent avoir des vues différentes sur ce qui compte comme un niveau acceptable de fuite d’éléments sensibles. Atteindre la perfection de zéro fuite peut avoir un coût trop élevé pour l’entreprise.

Exemple Le groupe de sécurité et l’équipe juridique de votre organization estiment tous deux qu’il ne devrait pas y avoir de partage des numéros de carte de crédit avec toute personne extérieure à l’organisation. Ils insistent sur l’absence de fuite. Toutefois, dans le cadre de leur examen régulier de l’activité des numéros de carte de crédit, les vérificateurs internes doivent partager certains numéros de carte de crédit avec des auditeurs tiers. Si votre stratégie DLP interdit tout partage de numéros de carte de crédit en dehors de l’organisation, il y aura une interruption importante des processus métier et des coûts supplémentaires pour atténuer l’interruption afin que les auditeurs internes puissent effectuer leur suivi. Ce coût supplémentaire est inacceptable pour les dirigeants exécutifs. Pour résoudre ce problème, il doit y avoir une conversation interne pour décider d’un niveau de fuite acceptable. Une fois cette décision prise, la stratégie peut prévoir des exceptions pour que certaines personnes partagent les informations, ou elle peut être appliquée en mode audit uniquement.

Importante

Pour savoir comment créer une instruction d’intention de stratégie et la mapper à des configurations de stratégie, consultez Concevoir une stratégie de protection contre la perte de données

Planification des prérequis

Avant de pouvoir surveiller certains emplacements DLP, il existe des conditions préalables qui doivent être remplies. Consultez les sections Avant de commencer des articles suivants :

- Prise en main du scanneur local de protection contre la perte de données(préversion)

- Prise en main la protection contre la perte de données de point de terminaison

- Prise en main de l’extension de conformité Microsoft

- Utiliser des stratégies de protection contre la perte de données pour les applications cloud non-Microsoft

Déploiement de stratégie

Lorsque vous créez vos stratégies DLP, vous devez envisager de les déployer progressivement afin de pouvoir évaluer leur impact et tester leur efficacité avant de les appliquer entièrement. Par exemple, vous ne souhaitez pas qu’une nouvelle stratégie DLP bloque involontairement l’accès à des milliers de documents ou interrompe un processus métier existant.

Si vous créez des stratégies DLP susceptibles d’avoir un impact important, nous vous recommandons de suivre l’ordre suivant :

Exécutez la stratégie en mode simulation, sans conseils de stratégie, puis utilisez les rapports DLP et les rapports d’incident pour évaluer l’impact des stratégies. Vous pouvez utiliser les rapports DLP pour connaître le nombre, l’emplacement, le type et la gravité des correspondances de stratégie. En fonction des résultats, vous pouvez affiner vos stratégies en fonction des besoins. En mode simulation, les stratégies DLP n’ont pas d’impact sur la productivité des personnes travaillant dans votre organization. Il est également judicieux d’utiliser cette étape pour tester votre workflow pour la révision des événements DLP et la correction du problème.

Exécutez la stratégie en mode simulation avec des notifications et des conseils de stratégie afin de commencer à enseigner aux utilisateurs vos stratégies de conformité et de les préparer au moment où les stratégies sont appliquées. Il est utile d’avoir un lien vers une page de stratégie organization qui fournit plus de détails sur la stratégie dans le conseil de stratégie. À ce stade, vous pouvez également demander aux utilisateurs de signaler les faux positifs, afin de pouvoir affiner les conditions et réduire le nombre de faux positifs. Passez à cette étape une fois que vous êtes sûr que les résultats de l’application des stratégies correspondent à ce que les parties prenantes avaient à l’esprit.

Démarrez l’application complète de la stratégie afin que les actions dans les règles soient appliquées et que le contenu soit protégé. Continuez de surveiller les rapports DLP et tous les rapports ou notifications d’incident pour vous assurer que les résultats correspondent à ce que vous aviez prévu.

Formation des utilisateurs finaux

Vous pouvez configurer vos stratégies de sorte que, lorsqu’une stratégie DLP est déclenchée, Notifications par e-mail soient envoyées automatiquement et que des conseils de stratégie soient présentés aux administrateurs et aux utilisateurs finaux. Les conseils de stratégie sont des moyens utiles pour sensibiliser aux comportements à risque sur les éléments sensibles et former les utilisateurs à éviter ces comportements à l’avenir.

Passer en revue les exigences DLP et la stratégie de mise à jour

Les réglementations, les lois et les normes de l’industrie auxquelles votre organization est soumise changeront au fil du temps, tout comme vos objectifs commerciaux en matière de protection contre la perte de données. Veillez à inclure des révisions régulières de tous ces domaines afin que votre organization reste conforme et que votre implémentation DLP continue de répondre aux besoins de votre entreprise.

Approches du déploiement

| Description des besoins métier des clients | Approche |

|---|---|

|

Contoso Bank fait partie d’un secteur hautement réglementé et propose de nombreux types d’éléments sensibles dans de nombreux emplacements différents.

Contoso : - sait quels types d’informations sensibles sont prioritaires - doit réduire les interruptions de l’activité à mesure que les stratégies sont déployées - a impliqué des propriétaires de processus métier - dispose de ressources informatiques et peut embaucher des experts pour vous aider à planifier, concevoir et déployer - dispose d’un contrat de support de premier plan avec Microsoft |

- Prenez le temps de comprendre les réglementations auxquelles ils doivent se conformer et comment ils vont se conformer.

- Prenez le temps de comprendre la valeur « mieux ensemble » de la pile Protection des données Microsoft Purview - Développer un schéma d’étiquetage de confidentialité pour les éléments hiérarchisés et l’appliquer - Concevoir et coder des stratégies, les déployer en mode simulation et former les utilisateurs - Répéter et affiner les stratégies |

| TailSpin Toys ne sait pas quelles données sensibles ils ont ni où elles se trouvent, et ils ont peu ou pas de profondeur de ressources. Ils utilisent teams, OneDrive et Exchange de manière intensive. | - Commencez par des stratégies simples sur les emplacements hiérarchisés.

- Surveiller ce qui est identifié - Appliquer les étiquettes de confidentialité en conséquence - Affiner les stratégies et former les utilisateurs |

|

Fabrikam est une petite start-up. Ils veulent protéger leur propriété intellectuelle et doivent agir rapidement. Ils sont prêts à consacrer des ressources, mais ne peuvent pas se permettre d’embaucher des experts externes.

Autres considérations : - Les éléments sensibles sont tous dans Microsoft 365 OneDrive/SharePoint - L’adoption de OneDrive et SharePoint est lente. De nombreux employés utilisent toujours DropBox et Google Drive pour stocker et partager des articles - Les employés apprécient la vitesse de travail par rapport à la discipline de protection des données - Les 18 employés ont de nouveaux appareils Windows |

- Tirer parti de la stratégie DLP par défaut dans Teams - Utiliser le paramètre « restreint par défaut » pour les éléments SharePoint - Déployer des stratégies qui empêchent le partage externe - Déployer des stratégies sur des emplacements hiérarchisés - Déployer des stratégies sur des appareils Windows - Bloquer les chargements vers des solutions de stockage cloud autres que OneDrive |

Étapes suivantes

Importante

Pour en savoir plus sur le déploiement de stratégie DLP, consultez Déploiement