Nouveautés de Windows 10 Entreprise, version 2019 LTSC

Cet article répertorie les fonctionnalités et le contenu nouveaux et mis à jour qui intéressent les professionnels de l’informatique pour Windows 10 Entreprise LTSC 2019, par rapport à Windows 10 Entreprise LTSC 2016 (LTSB). Pour obtenir une brève description du canal de maintenance LTSC et de la prise en charge associée, consultez Windows 10 Entreprise LTSC.

Remarque

Windows 10 Entreprise LTSC 2019 a été disponible pour la première fois le 13 novembre 2018. Les fonctionnalités de Windows 10 Entreprise LTSC 2019 sont équivalentes à Windows 10, version 1809.

Windows 10 Entreprise LTSC 2019 s’appuie sur Windows 10 Professionnel, version 1809 ajoutant des fonctionnalités Premium conçues pour répondre aux besoins des grandes et moyennes organisations (y compris les grands établissements d’enseignement), telles que :

- Protection avancée contre les menaces de sécurité modernes

- Flexibilité totale du déploiement du système d’exploitation

- Options de mise à jour et de support

- Fonctionnalités complètes de gestion et de contrôle des appareils et des applications

La version de Windows 10 Entreprise LTSC 2019 est une version importante pour les utilisateurs LTSC, car elle inclut les améliorations cumulatives fournies dans Windows 10 versions 1703, 1709, 1803 et 1809. Les détails de ces améliorations sont fournis ci-dessous.

Important

La version LTSC est destinée aux appareils à usage spécial. La prise en charge de LTSC par les applications et les outils conçus pour la version du canal de disponibilité générale de Windows 10 peut être limitée.

Microsoft Intune

Microsoft Intune prend en charge Windows 10 Entreprise LTSC 2019 avec l’exception suivante :

- Les anneaux de mise à jour ne peuvent pas être utilisés pour les mises à jour de fonctionnalités, car les versions de Windows 10 LTSC ne reçoivent pas de mises à jour des fonctionnalités. Les anneaux de mise à jour peuvent être utilisés pour les mises à jour qualité pour les clients Windows 10 Entreprise LTSC 2019.

Sécurité

Cette version de Windows 10 inclut des améliorations de sécurité pour la protection contre les menaces, la protection des informations et la protection des identités.

Protection contre les menaces

Microsoft Defender pour point de terminaison

La plateforme Microsoft Defender pour point de terminaison comprend plusieurs piliers de sécurité. Dans cette version de Windows, Defender pour point de terminaison inclut une analytique puissante, l’intégration de la pile de sécurité et une gestion centralisée pour améliorer la détection, la prévention, l’investigation, la réponse et la gestion.

Réduction de la surface d’attaque

La réduction de la surface d’attaque inclut des systèmes de prévention des intrusions basés sur l’hôte, tels que l’accès contrôlé aux dossiers.

Cette fonctionnalité peut aider à empêcher les rançongiciels et autres programmes malveillants destructeurs de modifier vos fichiers personnels. Dans certains cas, les applications que vous utilisez normalement peuvent se trouver empêchées d’apporter des modifications aux dossiers courants, tels que Documents et Images. Nous vous avons facilité l’ajout d’applications qui ont été récemment bloquées afin que vous puissiez continuer à utiliser votre appareil sans désactiver complètement la fonctionnalité.

Lorsqu’une application est bloquée, elle s'affiche dans une liste d’applications récemment bloquées. Vous pouvez y accéder en cliquant sur Gérer les paramètres sous l'en-tête Protection contre les ransomware . Sélectionnez Autoriser une application via l’accès contrôlé aux dossiers. Après l’invite, sélectionnez le + bouton et choisissez Applications récemment bloquées. Sélectionnez une des applications pour l'ajouter à la liste autorisée. Vous pouvez rechercher une application à partir de cette page.

Pare-feu Windows Defender

Le Pare-feu Windows Defender prend désormais en charge les processus WSL (Sous-système Windows pour Linux). Vous pouvez ajouter des règles spécifiques pour un processus WSL comme vous le feriez pour n’importe quel processus Windows. En outre, le Pare-feu Windows Defender prend désormais en charge les notifications pour les processus WSL. Par exemple, lorsqu’un outil Linux souhaite autoriser l’accès à un port depuis l’extérieur (comme SSH ou un serveur web comme nginx), le Pare-feu Windows Defender vous invite à autoriser l’accès, comme il le ferait pour un processus Windows lorsque le port commence à accepter les connexions. Ce comportement a été introduit pour la première fois dans la build 17627.

Windows Defender Device Guard

Device Guard a toujours été un ensemble de technologies qui peuvent être combinées pour verrouiller un PC, notamment :

- Protection basée sur les logiciels fournie par les stratégies d’intégrité du code

- Protection matérielle fournie par l’intégrité du code protégé par l’hyperviseur (HVCI)

Toutefois, ces protections peuvent également être configurées séparément. Et, contrairement à HVCI, les stratégies d’intégrité du code ne nécessitent pas de sécurité basée sur la virtualisation (VBS). Pour vous aider à souligner la valeur distincte de ces protections, les stratégies d’intégrité du code ont été renommées contrôle d’application Windows Defender.

Protection nouvelle génération

Détection de point de terminaison et réponse

La détection et la réponse des points de terminaison sont améliorées. Les clients d’entreprise peuvent désormais tirer parti de l’ensemble de la pile de sécurité Windows avec les détections de l’Antivirus Microsoft Defender et les blocs Device Guard exposés dans le portail Microsoft Defender pour point de terminaison.

Windows Defender est désormais appelé Antivirus Microsoft Defender et partage désormais l’état de détection entre les services Microsoft 365 et interagit avec Microsoft Defender pour point de terminaison. D’autres stratégies ont également été implémentées pour améliorer la protection basée sur le cloud, et de nouveaux canaux sont disponibles pour la protection d’urgence. Pour plus d’informations, voir Protection contre les virus et menaces et Utilisation des technologies de nouvelle génération dans Antivirus Microsoft Defender par le biais de la protection fournie par le cloud.

Nous avons également augmenté l’étendue de la bibliothèque de documentation pour les administrateurs de sécurité d’entreprise. La nouvelle bibliothèque inclut des informations sur les points suivants :

- Déploiement et activation de la protection antivirus

- Gestion des mises à jour

- Rapports

- Configuration des fonctionnalités

- Résolution des problèmes

Parmi les points saillants de la nouvelle bibliothèque, citons le Guide d’évaluation pour Microsoft Defender AV et le Guide de déploiement pour Microsoft Defender AV dans un environnement d’infrastructure de bureau virtuel.

Les nouvelles fonctionnalités de Microsoft Defender AV dans Windows 10 Entreprise LTSC 2019 sont les suivantes :

- Des mises à jour de la fonctionnalité Bloquer à la première consultation peuvent être configurées

- Possibilité de spécifier le niveau de protection cloud

- Antivirus Microsoft Defender protection dans l’application Centre Windows Defender sécurité de l’application

Nous avons beaucoup investi dans la protection contre les rançongiciels, et nous continuons cet investissement avec une surveillance du comportement mise à jour et une protection en temps réel toujours activée.

La détection et la réponse des points de terminaison sont également améliorées. Les nouvelles fonctionnalités de détection sont les suivantes :

Détection personnalisée. Avec les détections personnalisées, vous pouvez créer des requêtes personnalisées pour surveiller les événements pour n’importe quel type de comportement, comme un comportement suspect ou une menace émergente. Vous pouvez utiliser la chasse avancée via la création de règles de détection personnalisées.

Améliorations apportées à la mémoire du système d’exploitation et aux capteurs du noyau pour permettre la détection des attaquants qui utilisent des attaques en mémoire et au niveau du noyau.

Détections mises à niveau des rançongiciels et autres attaques avancées.

La fonctionnalité de détection historique garantit que les nouvelles règles de détection s’appliquent à un maximum de six mois de données stockées pour détecter les attaques précédentes qui n’ont peut-être pas été détectées.

La réponse aux menaces est améliorée lorsqu’une attaque est détectée, ce qui permet aux équipes de sécurité d’agir immédiatement pour contenir une violation :

- Effectuer des actions de réponse sur un ordinateur : réagissez rapidement aux attaques détectées en isolant les ordinateurs ou en collectant un package d’enquête.

- Effectuer des actions de réponse sur un fichier : réagissez rapidement aux attaques en arrêtant des fichiers, puis en les mettant en quarantaine ou en les bloquant.

D’autres fonctionnalités ont été ajoutées pour vous aider à obtenir une vue holistique des investigations , notamment :

Analyse des menaces : Analyse des menaces est un ensemble de rapports interactifs publiés par l’équipe de recherche microsoft Defender pour point de terminaison dès que les menaces émergentes et les épidémies sont identifiées. Les rapports aident les équipes des opérations de sécurité à évaluer l’effet sur leur environnement. Ils fournissent également des actions recommandées pour contenir, augmenter la résilience de l’organisation et prévenir des menaces spécifiques.

Données de requête à l’aide du repérage avancé dans Microsoft Defender pour point de terminaison

Utiliser des enquêtes automatisées pour rechercher et corriger les menaces

Examiner un compte d’utilisateur : identifier les comptes d’utilisateur associés aux alertes les plus actives et examiner le cas d'informations d’identification potentiellement compromises.

Arborescence des processus d’alerte : regroupe plusieurs détections et événements connexes dans une vue unique, pour réduire les délais de résolution de l’incident.

Extraire des alertes à l'aide de l'API REST - Utilisez l'API REST pour extraire des alertes de Microsoft Defender pour point de terminaison

Voici d’autres fonctionnalités de sécurité renforcée :

Vérifier l’état d’état du capteur : vérifiez la capacité d’un point de terminaison à fournir des données de capteur et à communiquer avec le service Microsoft Defender pour point de terminaison et à résoudre les problèmes connus.

Prise en charge des fournisseurs de services de sécurité managés (MSSP) : Microsoft Defender pour point de terminaison ajoute la prise en charge de ce scénario en fournissant une intégration MSSP. Cette intégration permettra aux MSSP d'effectuer les actions suivantes : obtenir l’accès au portail du Centre de sécurité Windows Defender du client du MSSP, extraire les notifications par courrier électronique et extraire les alertes par l'intermédiaire des outils SIEM (Security Information and Event Management).

Intégration à Azure Defender : Microsoft Defender pour point de terminaison s’intègre à Azure Defender pour fournir une solution complète de protection du serveur. Avec cette intégration, Azure Defender peut utiliser Defender pour point de terminaison afin d’améliorer la détection des menaces pour les serveurs Windows.

Intégration à Microsoft Cloud App Security : Microsoft Cloud App Security utilise les signaux Microsoft Defender pour point de terminaison pour permettre une visibilité directe de l’utilisation des applications cloud, y compris l’utilisation de services cloud non pris en charge (shadow IT) à partir de toutes les machines surveillées par Defender pour point de terminaison.

Intégrer Windows Server 2019 - Microsoft Defender pour point de terminaison ajoute désormais la prise en charge de Windows Server 2019. Vous pourrez intégrer Windows Server 2019 selon la même méthode que celles qui est disponible pour les ordinateurs clients Windows 10.

Intégrer les versions précédentes de Windows : intégrez les versions prises en charge des machines Windows afin qu’elles puissent envoyer des données de capteur au capteur Microsoft Defender pour point de terminaison.

Activer l’accès conditionnel pour mieux protéger les utilisateurs, les appareils et les données

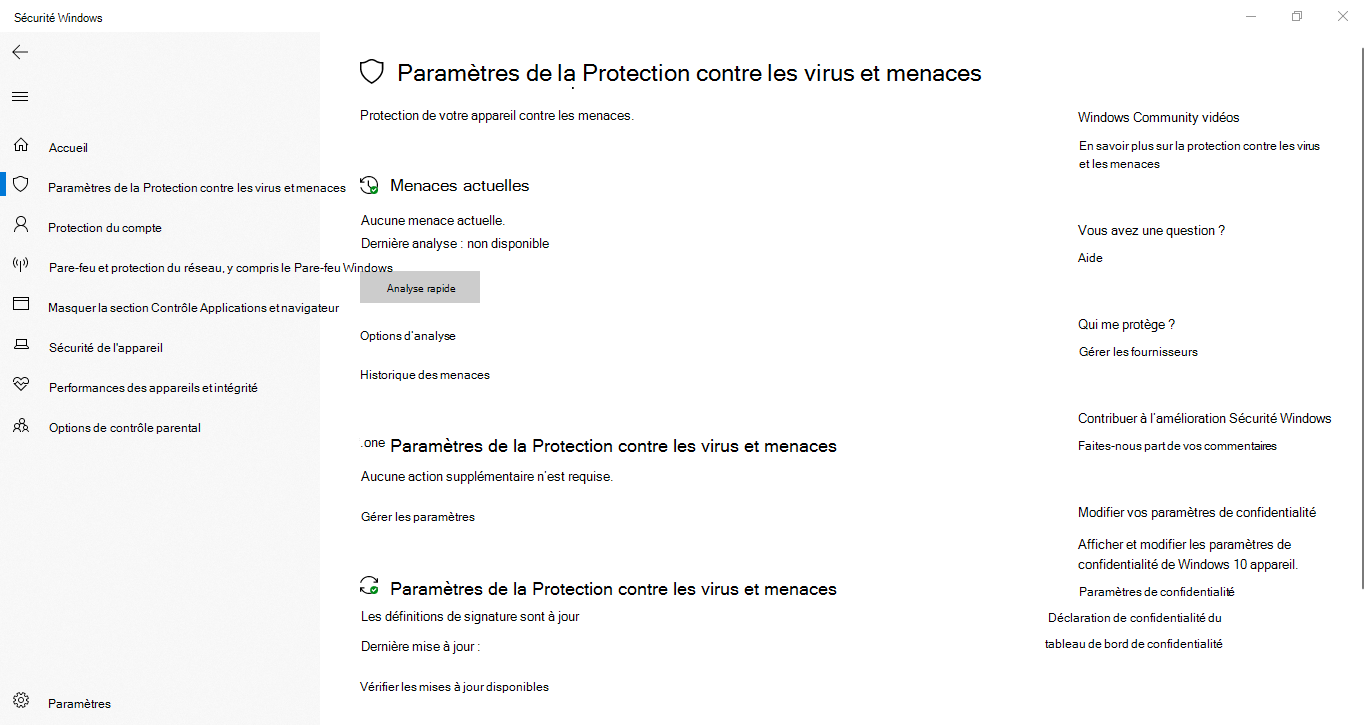

Nous avons également ajouté une nouvelle évaluation pour le service de temps Windows à la section Performances & intégrité de l’appareil . Si nous détectons que l’heure de votre appareil n’est pas correctement synchronisée avec nos serveurs de temps et que le service de synchronisation de l’heure est désactivé, nous vous fournirons la possibilité de le réactiver.

Nous continuons à travailler sur la façon dont les autres applications de sécurité que vous avez installées s’affichent dans l’application Sécurité Windows . Il existe une nouvelle page appelée Fournisseurs de sécurité que vous pouvez trouver dans la section Paramètres de l’application. Sélectionnez Gérer les fournisseurs pour afficher la liste de tous les autres fournisseurs de sécurité (y compris l’antivirus, le pare-feu et la protection web) qui s’exécutent sur votre appareil. Ici, vous pouvez facilement ouvrir les applications des fournisseurs ou obtenir plus d’informations sur la façon de résoudre les problèmes qui vous sont signalés via Sécurité Windows.

Cette amélioration signifie également que vous verrez d’autres liens vers d’autres applications de sécurité dans Sécurité Windows. Par exemple, si vous ouvrez la section Protection du réseau & pare-feu , vous verrez les applications de pare-feu qui s’exécutent sur votre appareil sous chaque type de pare-feu, notamment les réseaux de domaine, privés et publics.

Consultez également Nouvelles fonctionnalités de Microsoft Defender pour point de terminaison qui optimisent davantage l’efficacité et la robustesse de la sécurité des points de terminaison

Obtenez une vue d’ensemble rapide, mais détaillée de Microsoft Defender pour point de terminaison pour Windows 10 : Defender pour point de terminaison.

Protection des informations

Des améliorations ont été ajoutées à la Protection des informations Windows et à BitLocker.

Protection des informations Windows

La Protection des informations Windows est désormais conçue pour fonctionner avec Microsoft Office et Azure Information Protection.

Microsoft Intune vous aide à créer et à déployer votre stratégie Protection des informations Windows (WIP), notamment en vous laissant choisir vos applications autorisées, votre niveau de protection WIP et le mode de recherche des données d’entreprise sur le réseau. Pour plus d’informations, consultez Créer une stratégie Protection des informations Windows (WIP) à l’aide de Microsoft Intune et Associer et déployer vos stratégies de Protection des informations Windows (WIP) et VPN à l’aide de Microsoft Intune.

Vous pouvez également collecter vos journaux d’événements d’audit à l’aide du fournisseur de services de configuration Rapports ou du service Transfert d’événements Windows (pour les appareils joints à un domaine de bureau Windows). Pour plus d’informations, consultez Comment collecter les journaux des événements d’audit de la Protection des informations Windows (WIP).

Cette version permet la prise en charge de la fonctionnalité WIP avec les fichiers à la demande, permet le chiffrement du fichier lorsque le fichier est ouvert dans une autre application et améliore les performances. Pour plus d’informations, consultez Fichiers OneDrive à la demande pour l’entreprise.

BitLocker

La longueur minimale du PIN est modifiée de 6 à 4, la valeur par défaut étant de 6. Pour plus d'informations, voir Paramètres de stratégie de groupe BitLocker.

Mise en œuvre en mode silencieux sur les lecteurs fixes

Grâce à une stratégie de gestion des appareils (MDM) moderne, BitLocker peut être activé en mode silencieux pour les utilisateurs joints à l’ID Microsoft Entra standard. Dans Windows 10, le chiffrement BitLocker automatique version 1803 était activé pour les utilisateurs d’ID Entra standard, mais cela nécessitait toujours du matériel moderne qui a passé l’interface de test de sécurité matérielle (HSTI). Cette nouvelle fonctionnalité active BitLocker via une stratégie, même sur les appareils qui ne passent pas le HSTI.

Cette modification est une mise à jour du fournisseur de services de configuration BitLocker et utilisée par Intune et d’autres utilisateurs.

Protection de l’identité

Des améliorations ont été ajoutées à Windows Hello Entreprise et Credential Guard.

Windows Hello Entreprise

Les nouvelles fonctionnalités de Windows Hello permettent une meilleure expérience de verrouillage de l’appareil, en utilisant le déverrouillage multifacteur avec de nouveaux signaux d’emplacement et de proximité utilisateur. Grâce aux signaux Bluetooth, vous pouvez configurer votre appareil Windows 10 pour qu'il se verrouille automatiquement lorsque vous vous en éloignez, ou pour empêcher d'autres personnes d'accéder à l'appareil lorsque vous n'êtes pas présent.

Les nouvelles fonctionnalités de Windows Hello Entreprise sont les suivantes :

Vous pouvez maintenant réinitialiser un code PIN oublié sans supprimer les données d’entreprise gérées ou les applications des appareils gérés par Microsoft Intune.

Pour les ordinateurs de bureau Windows, les utilisateurs peuvent réinitialiser un code confidentiel oublié via les options de connexion des comptes > des paramètres>. Pour plus d’informations, consultez Que se passe-t-il si j’oublie mon code confidentiel ?.

Windows Hello Entreprise prend désormais en charge l’authentification FIDO 2.0 pour les appareils Windows 10 joints à l’ID Entra et offre une prise en charge améliorée des appareils partagés, comme décrit dans Configuration kiosque.

Windows Hello est désormais sans mot de passe en mode S.

Prise en charge de S/MIME avec Windows Hello Entreprise et les API pour les solutions de gestion du cycle de vie des identités non Microsoft.

Windows Hello fait partie du pilier de la protection de compte dans le Centre de sécurité Windows Defender. La protection du compte encouragera les utilisateurs de mot de passe à configurer le visage, l’empreinte digitale ou le code confidentiel Windows Hello pour accélérer la connexion, et informera les utilisateurs du verrouillage dynamique si le verrouillage dynamique a cessé de fonctionner parce que leur appareil Bluetooth est désactivé.

Vous pouvez configurer Windows Hello à partir de l’écran de verrouillage pour les comptes Microsoft. Nous avons facilité la configuration de Windows Hello sur leurs appareils par les utilisateurs de comptes Microsoft pour une connexion plus rapide et plus sécurisée. Auparavant, vous deviez naviguer dans les paramètres pour rechercher Windows Hello. Maintenant, vous pouvez configurer la reconnaissance des visages Windows Hello, la reconnaissance des empreintes digitales ou un code confidentiel directement depuis votre écran de verrouillage en cliquant sur la vignette Windows Hello sous les options de connexion.

Nouvelle API publique pour l’authentification unique de compte secondaire pour un fournisseur d’identité particulier.

Il est plus facile de configurer le verrouillage dynamique, et des alertes actionnables WD SC ont été ajoutées lorsque le verrouillage dynamique cesse de fonctionner (par exemple, le Bluetooth de l’appareil est désactivé).

Pour plus d’informations, voir : Windows Hello et les clés de sécurité FIDO2 assurent l’authentification simple et sécurisée pour les appareils partagés

Credential Guard

Credential Guard est un service de sécurité dans Windows 10 conçu pour protéger les informations d’identification de domaine Active Directory (AD) afin qu’elles ne puissent pas être volées ou utilisées à mauvais escient par des programmes malveillants sur l’ordinateur d’un utilisateur. Il est conçu pour protéger contre les menaces connues telles que du type « Pass-the-Hash » ou la collecte des informations d’identification.

Credential Guard a toujours été une fonctionnalité facultative, mais Windows 10 en mode S active cette fonctionnalité par défaut lorsque la machine a été jointe à l’ID Entra. Cette fonctionnalité offre un niveau de sécurité supplémentaire lors de la connexion à des ressources de domaine qui ne sont normalement pas présentes sur les appareils exécutant Windows 10 en mode S.

Remarque

Credential Guard est disponible uniquement pour les appareils en mode S ou les éditions Entreprise et Éducation.

Pour plus d’informations, consultez Vue d’ensemble de Credential Guard.

Autres améliorations de sécurité

Bases de référence de sécurité Windows

Microsoft a publié de nouvelles bases de référence de sécurité Windows pour Windows Server et Windows 10. Une base de référence de sécurité est un groupe de paramètres de configuration recommandés par Microsoft avec une explication de leur effet de sécurité. Pour plus d’informations et pour télécharger l’outil Policy Analyzer, voir Microsoft Security Compliance Toolkit 1.0.

Vulnérabilité SMBLoris

Un problème, appelé SMBLoris,qui peut entraîner un déni de service, a été résolu.

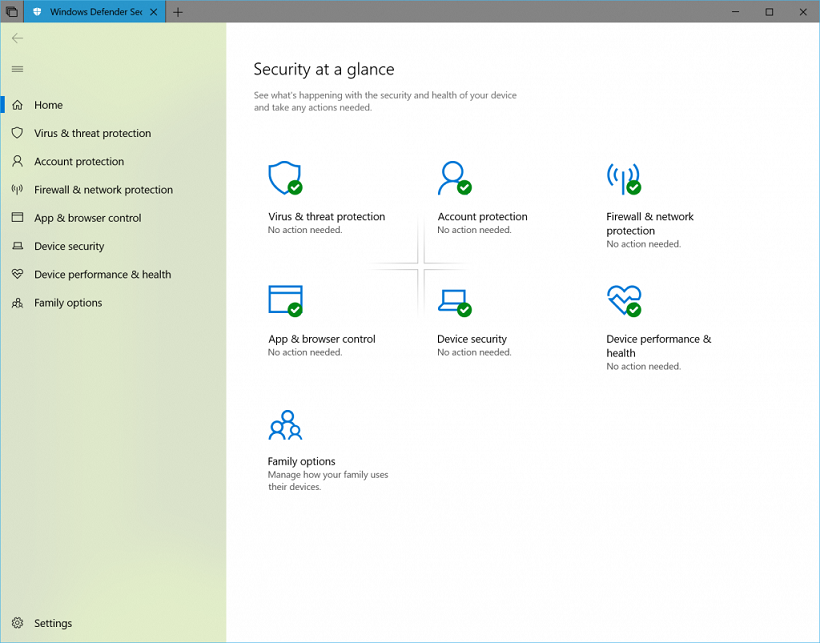

Centre de sécurité Windows

Le Centre de sécurité Windows Defender s’appelle désormais Centre de sécurité Windows.

Vous pouvez toujours accéder à l’application de toutes les manières habituelles. Le Centre de sécurité Windows vous permet de gérer tous vos besoins de sécurité, notamment l'Antivirus Microsoft Defender et le Pare-feu Windows Defender.

Le service du Centre de sécurité Windows requiert désormais que les produits antivirus s'exécutent en tant que processus protégés pour s’inscrire. Les produits qui n’ont pas encore implémenté cette fonctionnalité n’apparaissent pas dans l’interface utilisateur du Centre de sécurité Windows, et l’Antivirus Microsoft Defender reste activé côte à côte avec ces produits.

Le Centre de sécurité Windows inclut désormais les éléments du système Fluent Design que vous connaissez si bien. Vous remarquerez également que nous avons ajusté l’espacement et le remplissage autour de l’application. Désormais, si les informations supplémentaires demandent davantage de place, les catégories de la page principale seront redimensionnées dynamiquement. Nous avons également mis à jour la barre de titre afin qu’elle utilise votre couleur d’accentuation, si vous avez activé cette option dans les Paramètres de couleur.

Options de sécurité de la stratégie de groupe

Le paramètre de sécurité Ouverture de session interactive : Afficher les informations utilisateur lorsque la session est verrouillée a été mis à jour pour fonctionner avec le paramètre Confidentialité dans Paramètres>Comptes> Optionsde connexion.

Un nouveau paramètre de stratégie de sécurité Ouverture de session interactive : Ne pas afficher le nom d’utilisateur lors de la connexion a été introduit dans Windows 10 Entreprise LTSC 2019. Ce paramètre de stratégie de sécurité détermine l’affichage du nom d’utilisateur lors de la connexion. Il fonctionne avec le paramètre Confidentialité dans Paramètres>Comptes>Options de connexion. Le paramètre affecte uniquement la vignette Autre utilisateur.

Windows 10 en mode S

Nous avons continué à travailler sur la zone Menaces actuelles dans Virus & la protection contre les menaces, qui affiche désormais toutes les menaces qui nécessitent une action. Vous pouvez rapidement agir sur les menaces à partir de cet écran :

Déploiement

MBR2GPT.EXE

MBR2GPT.EXE est un nouvel outil en ligne de commande introduit avec Windows 10, version 1703 et également disponible dans Windows 10 Entreprise LTSC 2019 (et versions ultérieures). MBR2GPT convertit un enregistrement de démarrage principal (MBR) en un style de table de partition GUID sans modifier ou supprimer les données contenues sur le disque. L’outil s’exécute à partir d’une invite de commandes Windows PE (Environnement de préinstallation Windows), mais peut également s’exécuter à partir du système d’exploitation Windows 10 complet.

Le format de partition GPT est plus récent et permet l’utilisation de davantage de partitions de disque, et de partitions plus volumineuses. Il améliore également la fiabilité des données ajoutées, prend en charge des types de partition supplémentaires et permet d’augmenter la vitesse de démarrage et d’arrêt. Si vous convertissez le disque système sur un ordinateur depuis MBR vers GPT, vous devez également configurer l’ordinateur de sorte à ce qu'il démarre en mode UEFI, par conséquent assurez-vous que votre appareil prend en charge l'UEFI avant de tenter de convertir le disque système.

Les autres fonctionnalités de sécurité de Windows 10 qui sont activées lorsque vous démarrez en mode UEFI sont les suivantes : le démarrage sécurisé, le pilote du logiciel anti-programme malveillant à lancement anticipé, le démarrage sécurité de Windows, le démarrage mesuré, Device Guard, Credential Guard et déverrouillage réseau BitLocker.

Pour plus d'informations, consultez la page MBR2GPT.EXE.

DISM

Les nouvelles commandes DISM suivantes ont été ajoutées pour gérer les mises à jour de fonctionnalités :

DISM /Online /Initiate-OSUninstall: lance une désinstallation du système d’exploitation pour ramener l’ordinateur à l’installation précédente de Windows.DISM /Online /Remove-OSUninstall: supprime la fonctionnalité de désinstallation du système d’exploitation de l’ordinateur.DISM /Online /Get-OSUninstallWindow: affiche le nombre de jours après la mise à niveau pendant lesquels la désinstallation peut être effectuée.DISM /Online /Set-OSUninstallWindow: définit le nombre de jours après la mise à niveau pendant lesquels la désinstallation peut être effectuée.

Pour plus d’informations, voir les options DISM de ligne de commande de désinstallation du système d’exploitation.

Installation de Windows

Vous pouvez maintenant exécuter vos propre actions ou scripts personnalisés en parallèle avec le programme d’installation de Windows. Le programme d’installation migrera également vos scripts vers la prochaine version de fonctionnalité, de ce fait vous ne devez les ajouter qu’une fois.

Conditions préalables :

- Windows 10, version 1803 ou Windows 10 Entreprise LTSC 2019 ou version ultérieure.

- Windows 10 Entreprise ou Professionnel

Pour plus d’informations, voir Exécuter des actions personnalisées lors de la mise à jour des fonctionnalités.

Il est également désormais possible d’exécuter un script si l’utilisateur restaure sa version de Windows à l’aide de l’option PostRollback.

/PostRollback<location> [\setuprollback.cmd] [/postrollback {system / admin}]

Pour plus d’informations, consultez Options de ligne de commande du programme d’installation de Windows.

Des nouveaux commutateurs de ligne de commande sont également disponibles pour le contrôle de BitLocker :

Setup.exe /BitLocker AlwaysSuspend: suspendez toujours BitLocker pendant la mise à niveau.Setup.exe /BitLocker TryKeepActive: activez la mise à niveau sans suspendre BitLocker, mais si la mise à niveau ne fonctionne pas, suspendez BitLocker et terminez la mise à niveau.Setup.exe /BitLocker ForceKeepActive: activez la mise à niveau sans suspendre BitLocker, mais si la mise à niveau ne fonctionne pas, la mise à niveau échoue.

Pour plus d’informations, consultez Options du programme d’installation de Windows Command-Line.

Améliorations de la mise à jour des fonctionnalités

Certaines parties du travail effectué au cours des phases hors ligne d’une mise à jour Windows ont été déplacées vers la phase en ligne. Cette modification entraîne une réduction significative du temps hors connexion lors de l’installation des mises à jour.

SetupDiag

SetupDiag est un nouvel outil de ligne de commande qui permet de diagnostiquer les raisons pour lesquelles une mise à jour Windows 10 a échoué.

SetupDiag fonctionne en recherchant les fichiers journaux d’installation de Windows. Lorsqu’il recherche des fichiers journaux, SetupDiag utilise un ensemble de règles pour correspondre aux problèmes connus. Dans la version actuelle de SetupDiag, il y a 53 règles contenues dans le fichier rules.xml qui est extrait lorsque SetupDiag est exécuté. Le fichier rules.xml sera mis à jour lorsque de nouvelles versions de SetupDiag seront disponibles.

Connexion

Connexion plus rapide à un PC Windows 10 partagé

Si vous avez des appareils partagés déployés dans votre lieu de travail, la connexion rapide permet aux utilisateurs de se connecter rapidement à un PC Windows 10 partagé.

Pour activer la connexion rapide

Configurez un appareil partagé ou invité avec Windows 10, version 1809 ou Windows 10 Entreprise LTSC 2019.

Définissez les stratégies CSP Policy et Authentication et EnableFastFirstSignIn pour activer la connexion rapide.

connectez-vous à un PC partagé avec votre compte.

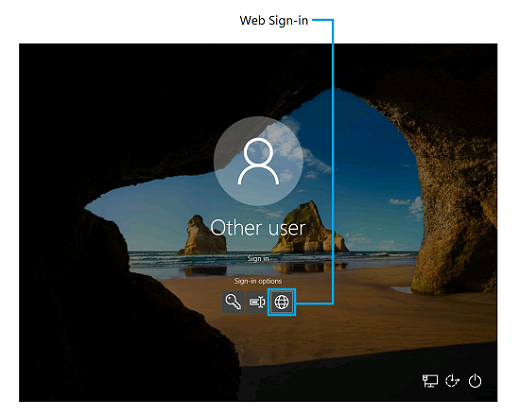

Connexion web à Windows 10

Jusqu’à présent, l’ouverture de session Windows ne prenait en charge que l’utilisation des identités fédérées à ADFS ou à d’autres fournisseurs qui prennent en charge le protocole WS-Fed. Nous introduisons la « connexion web », une nouvelle façon de se connecter à votre PC Windows. La connexion web active la prise en charge de la connexion Windows pour les fournisseurs fédérés non-ADFS (par exemple, SAML).

Essayer la connexion web

L’ID Entra rejoint votre PC Windows 10. (La connexion web est prise en charge uniquement sur les PC joints à l’ID Entra).

définissez la stratégie de fournisseur de solutions cloud et les stratégies Authentification et EnableWebSignIn pour activer la connexion web ;

dans l’écran de verrouillage, sélectionnez Connexion web sous les options de connexion.

Sélectionnez « Se connecter » pour continuer.

Compatibilité des mises à jour

L'utilitaire Compatibilité des mises à jour vous permet d'assurer la sécurité des appareils Windows 10 de votre organisation et de les maintenir à jour.

L'utilitaire Compatibilité des mises à jour est une solution qui s'appuie sur les journaux et les analyses OMS et qui fournit des informations chaque mois sur l’état de l’installation des mises à jour des fonctionnalités et de la qualité. Des informations sont fournies sur la progression du déploiement des mises à jour existantes et sur l’état des mises à jour futures. Des informations sont également fournies sur les périphériques qui peuvent requérir votre attention pour résoudre les problèmes.

De nouvelles fonctionnalités dans Update Compliance vous permettent de surveiller l’état de protection de Windows Defender, de comparer la conformité avec les homologues du secteur et d'optimiser la bande passante pour le déploiement de mises à jour.

Accessibilité et confidentialité

Accessibilité

L’accessibilité initiale est améliorée avec les descriptions d’image générées automatiquement. Pour plus d’informations sur l’accessibilité, consultez Informations d’accessibilité pour les professionnels de l’informatique. Consultez également la section accessibilité dans Nouveautés de la mise à jour d’avril 2018 de Windows 10.

Confidentialité

Dans la page Commentaires et paramètres sous Paramètres de confidentialité, vous pouvez désormais supprimer les données de diagnostic que votre appareil a envoyées à Microsoft. Vous pouvez également afficher ces données de diagnostic à l’aide de l’application Visionneuse de données de diagnostic .

Configuration

Configuration du kiosque

Le nouveau Microsoft Edge basé sur chromium présente de nombreuses améliorations destinées aux kiosques. Toutefois, il n’est pas inclus dans la version LTSC de Windows 10. Vous pouvez télécharger et installer Microsoft Edge séparément. Pour plus d’informations, consultez Télécharger et déployer Microsoft Edge pour les entreprises.

Internet Explorer est inclus dans les versions de Windows 10 LTSC, car son ensemble de fonctionnalités ne change pas, et il continuera à obtenir des correctifs de sécurité pour la durée de vie d’une version de Windows 10 LTSC.

Si vous souhaitez tirer parti des fonctionnalités de kiosque dans Microsoft Edge, envisagez le mode Plein écran avec un canal de publication semi-annuel.

Cogestion

Des stratégies Intune et Microsoft Configuration Manager ont été ajoutées pour activer l’authentification hybride jointe à l’ID Entra. La gestion d’appareils mobiles (GPM) a ajouté plus de 150 nouvelles stratégies et paramètres dans cette version, y compris la stratégie MDMWinsOverGP, pour faciliter la transition vers la gestion basée sur le cloud.

Pour plus d’informations, consultez Nouveautés de l’inscription et de la gestion MDM.

Période de désinstallation du système d’exploitation

La période de désinstallation du système d’exploitation est une durée offerte aux utilisateurs pendant laquelle ils ont la possibilité d’annuler une mise à jour de Windows 10. Avec cette version, les administrateurs peuvent utiliser Intune ou DISM pour personnaliser la longueur de la période de désinstallation du système d’exploitation.

Jointure d’ID Microsoft Entra en bloc

À l’aide des nouveaux Assistants du Concepteur de configuration Windows, vous pouvez créer des packages d’approvisionnement pour inscrire des appareils dans l’ID Entra. La jointure d’ID Entra en bloc est disponible dans les Assistants de bureau, mobile, kiosque et Surface Hub.

Windows à la une

Les nouveaux paramètres de stratégie de groupe et de gestion des appareils mobiles (GPM) suivants sont ajoutés pour vous aider à configurer les expériences utilisateur windows à la une :

- Désactiver Windows à la une sur le centre de notifications

- Ne pas utiliser les données de diagnostic pour personnaliser l'expérience utilisateur

- Désactiver l’expérience des écrans d’accueil de Windows

Pour plus d’informations, consultez Configurer Windows à la une sur l’écran de verrouillage.

Disposition du menu Démarrer et de la barre des tâches

Auparavant, la barre des tâches personnalisée pouvait uniquement être déployée à l’aide de la stratégie de groupe ou de packages d’approvisionnement. Windows 10 Entreprise LTSC 2019 ajoute la prise en charge des barres de tâches personnalisées à GPM.

D’autres paramètres de stratégie GPM sont disponibles pour la disposition du menu Démarrer et la barre des tâches. Les nouveaux paramètres de stratégie GPM incluent notamment :

Paramètres de la vignette Utilisateur : Start/HideUserTile, Start/HideSwitchAccount, Start/HideSignOut, Start/HideLock et Start/HideChangeAccountSettings

Paramètres de l’alimentation : Start/HidePowerButton, Start/HideHibernate, Start/HideRestart, Start/HideShutDown et Start/HideSleep

Autres nouveaux paramètres : Start/HideFrequentlyUsedApps, Start/HideRecentlyAddedApps, AllowPinnedFolder, ImportEdgeAssets, Start/HideRecentJumplists, Start/NoPinningToTaskbar, Settings/PageVisibilityList et Start/HideAppsList.

Windows Update

Programme Windows Insider pour les entreprises

Nous avons récemment ajouté l’option permettant de télécharger les builds Windows 10 Insider Preview à l’aide de vos informations d’identification d’entreprise dans l’ID Microsoft Entra. En inscrivant des appareils dans l’ID Entra, vous augmentez la visibilité des commentaires envoyés par les utilisateurs de votre organisation, en particulier sur les fonctionnalités qui prennent en charge vos besoins métier spécifiques. Pour en savoir plus, consultez le Programme Windows Insider pour les entreprises.

Vous pouvez maintenant inscrire vos domaines d’ID Entra dans le programme Windows Insider. Pour plus d’informations, voir Programme Windows Insider pour Entreprises.

Optimiser la distribution des mises à jour

Avec les modifications fournies dans Windows 10 Entreprise LTSC 2019, les mises à jour rapides sont désormais entièrement prises en charge avec Configuration Manager. Il est également pris en charge avec d’autres produits de mise à jour et de gestion tiers qui implémentent cette nouvelle fonctionnalité. Cette prise en charge s’ajoute à la prise en charge rapide actuelle sur Windows Update, Windows Update for Business et WSUS.

Remarque

Les modifications ci-dessus peuvent être disponibles dans Windows 10, version 1607, en installant la mise à jour cumulative d'avril 2017.

Les stratégies d’optimisation de la distribution vous permettent désormais de configurer d’autres restrictions pour avoir plus de contrôle dans différents scénarios.

Les stratégies supplémentaires sont les suivantes :

- Autoriser les chargements lorsque l’appareil fonctionne sur batterie et que le niveau de la batterie est inférieur au niveau défini

- Activer la mise en cache partagé entre systèmes homologues pendant que l’appareil se connecte via VPN

- Mémoire RAM minimum (incluse) autorisée à utiliser la mise en cache partagé entre systèmes homologues

- Taille de disque minimale autorisée pour utiliser la mise en cache partagé entre systèmes homologues

- Taille minimale de fichier de contenu de mise en cache partagé entre systèmes homologues

Pour plus d’informations, consultez Configurer l’optimisation de la distribution pour les mises à jour Windows.

Les applications intégrées désinstallées ne sont plus réinstallées automatiquement

À compter de Windows 10 Entreprise LTSC 2019, les applications intégrées qui ont été désinstallées par l’utilisateur ne seront pas automatiquement réinstallées dans le cadre du processus d’installation de la mise à jour des fonctionnalités.

En outre, les applications déprovisionnée par les administrateurs sur les machines Windows 10 Entreprise LTSC 2019 resteront déprovisionnée après les installations futures des mises à jour des fonctionnalités. Ce comportement ne s’applique pas à la mise à jour de Windows 10 Entreprise LTSC 2016 (ou version antérieure) vers Windows 10 Entreprise LTSC 2019.

Gestion

Nouvelles capacités GDM

Windows 10 Entreprise LTSC 2019 ajoute de nombreux nouveaux fournisseurs de services de configuration (CSP) qui fournissent de nouvelles fonctionnalités pour la gestion des appareils Windows 10 à l’aide de GPM ou de packages d’approvisionnement. Entre autres choses, ces csp vous permettent de configurer quelques centaines des paramètres de stratégie de groupe les plus utiles via GPM. Pour plus d’informations, consultez Fournisseur de services de configuration de stratégie - Stratégies soutenues par ADMX.

Voici certains des nouveaux fournisseurs CSP :

Le fournisseur CSP DynamicManagement vous permet de gérer les périphériques différemment selon l’emplacement, le réseau ou l'heure. Par exemple, les appareils gérés peuvent avoir des caméras désactivées lorsqu’ils sont au travail, le service cellulaire peut être désactivé en dehors du pays ou de la région pour éviter les frais d’itinérance, ou le réseau sans fil peut être désactivé lorsque l’appareil ne se trouve pas dans le bâtiment ou le campus de l’entreprise. Une fois configurés, ces paramètres sont appliqués même si l’appareil ne peut pas atteindre le serveur d’administration lorsque l’emplacement ou le réseau change. Le csp de gestion dynamique permet de configurer des stratégies qui changent la façon dont l’appareil est géré en plus de définir les conditions sur lesquelles la modification se produit.

Le CSP CleanPC permet de supprimer des applications préinstallées et installées par l’utilisateur, et donne la possibilité de conserver les données utilisateur.

Le CSP BitLocker est utilisé pour gérer le chiffrement des PC et des périphériques. Par exemple, vous pouvez exiger le chiffrement des cartes de stockage sur les périphériques mobiles ou exiger le chiffrement des lecteurs du système d’exploitation.

Le CSP NetworkProxy permet de configurer un serveur proxy pour les connexions Ethernet et Wi-Fi.

Le CSP Office permet l'installation d'un client Microsoft Office sur un périphérique via l’outil de déploiement d’Office. Pour plus d’informations, voir Options de configuration de l’outil de déploiement Office.

Le CSP EnterpriseAppVManagement est utilisé pour gérer des applications virtuelles dans les PC Windows 10 (éditions Entreprise et Éducation) et permet aux applications séquencées App-V d’être diffusées vers les PC, même lorsqu'elles sont gérées via la solution GPM.

Pour plus d’informations, consultez Nouveautés de l’inscription et de la gestion des appareils mobiles.

La gestion des appareils mobiles a été développée pour inclure les appareils joints à un domaine avec l’inscription de l’ID Microsoft Entra. La stratégie de groupe peut être utilisée avec les appareils joints à Active Directory pour déclencher l’inscription automatique à GPM. Pour plus d’informations, voir Inscrire automatiquement un appareil Windows 10 à l’aide d'une stratégie de groupe.

Plusieurs nouveaux éléments de configuration sont également ajoutés. Pour plus d’informations, voir Nouveautés de l’inscription et de la gestion GPM.

Prise en charge de la gestion des applications mobiles pour Windows 10

La version Windows de la solution de gestion des applications mobiles (MAM) est une solution légère pour la gestion de l’accès aux données de l'entreprise et de la sécurité des appareils personnels. La prise en charge mam est intégrée à Windows par-dessus la Protection des informations Windows (WIP), à partir de Windows 10 Entreprise LTSC 2019.

Pour plus d’informations, voir Implémenter la prise en charge côté serveur pour la gestion des applications mobiles sur Windows.

Diagnostics GPM

Dans Windows 10 Entreprise LTSC 2019, nous poursuivons notre travail pour améliorer l’expérience de diagnostic pour la gestion moderne. En introduisant l'enregistrement automatique pour les périphériques mobiles, Windows collecte automatiquement les journaux lorsqu’il rencontre une erreur dans GPM, éliminant ainsi la nécessité de recourir à une journalisation toujours activée pour les périphériques de faible capacité de mémoire. En outre, nous introduisons Microsoft Message Analyzer comme un autre outil pour aider le personnel de support technique à réduire rapidement les problèmes à leur cause racine, tout en économisant du temps et des coûts.

Application Virtualization (App-V) pour Windows

Les versions précédentes de Microsoft Application Virtualization Sequencer (App-V Sequencer) vous obligent à créer manuellement votre environnement de séquencement. Windows 10 Entreprise LTSC 2019 introduit deux nouvelles applets de commande PowerShell, New-AppVSequencerVM et Connect-AppvSequencerVM. Ces applets de commande créent automatiquement votre environnement de séquencement pour vous, y compris l’approvisionnement de votre machine virtuelle. En outre, App-V Sequencer a été mis à jour pour vous permettre de séquencer ou de mettre à jour plusieurs applications en même temps, tout en capturant et en stockant automatiquement vos personnalisations en tant que fichier de modèle de projet App-V (.appvt), et en vous permettant d’utiliser powershell ou les paramètres de stratégie de groupe pour nettoyer automatiquement vos packages non publiés après le redémarrage d’un appareil.

Pour plus d’informations, consultez les articles suivants :

- Configurer automatiquement votre environnement de séquencement à l’aide de Microsoft Application Virtualization Sequencer (App-V Sequencer)

- Séquence automatiquement plusieurs applications à la fois à l’aide de Microsoft Application Virtualization Sequencer (App-V Sequencer)

- Met automatiquement à jour plusieurs applications à la fois à l’aide de Microsoft Application Virtualization Sequencer (App-V Sequencer)

- Nettoyage automatique des packages non publiés sur le client App-V

Données de diagnostic Windows

Apprenez-en davantage sur les données de diagnostic collectées au niveau de base et découvrez certains exemples de types de données collectées au niveau complet.

- Windows 10, version 1703 niveau de base des événements et champs de diagnostic Windows

- Données de diagnostic Windows 10, version 1703

Feuille de calcul de stratégie de groupe

Découvrez les nouvelles stratégies de groupe ajoutées dans Windows 10 Entreprise LTSC 2019.

Applications de réalité mixte

Cette version de Windows 10 prend en charge Windows Mixed Reality. Les organisations qui utilisent WSUS doivent prendre des mesures pour activer Windows Mixed Reality. Vous pouvez également interdire l’utilisation de Windows Mixed Reality en bloquant l’installation du Portail de réalité mixte. Pour plus d’informations, voir Activer ou bloquer les applications Windows Mixed Reality dans l’entreprise.

Réseaux

Pile réseau

Plusieurs améliorations de la pile réseau sont disponibles dans cette version. Certaines de ces fonctionnalités étaient également disponibles dans Windows 10, version 1703. Pour plus d’informations, consultez Fonctionnalités de pile réseau principales dans Creators Update pour Windows 10.

Miracast over Infrastructure

Dans cette version de Windows 10, Microsoft a étendu la possibilité d’envoyer un flux Miracast sur un réseau local plutôt que via une liaison sans fil directe. Cette fonctionnalité est basée sur le protocole MS-MICE (Miracast over Infrastructure Connection Establishment).

Fonctionnement

Les utilisateurs tentent de se connecter à un récepteur Miracast comme précédemment. Lorsque la liste des récepteurs Miracast est remplie, Windows 10 identifie que le récepteur est capable de prendre en charge une connexion sur l’infrastructure. Lorsque l’utilisateur sélectionne un récepteur Miracast, Windows 10 tente de résoudre le nom d’hôte de l’appareil via le DNS standard et le DNS de multidiffusion (mDNS). Si le nom n’est pas résolu par l’une ou l’autre méthode DNS, Windows 10 rétablit la session Miracast avec la connexion Wi-Fi Direct standard.

Miracast over Infrastructure offre de nombreux avantages

- Windows détecte automatiquement lorsque l’envoi du flux vidéo sur ce chemin d’accès est applicable.

- Windows ne choisit cet itinéraire que si la connexion transite via Ethernet ou un réseau Wi-Fi sécurisé.

- Les utilisateurs n’ont pas à modifier la façon dont ils se connectent à un récepteur Miracast. Ils utilisent la même expérience utilisateur que pour les connexions Miracast standard.

- Aucune modification des pilotes sans fil actuels ou du matériel du PC n’est requise.

- Il fonctionne bien avec du matériel sans fil plus ancien qui n’est pas optimisé pour Miracast sur Wi-Fi Direct.

- Il utilise une connexion existante qui réduit le temps de connexion et fournit un flux stable.

Activation de Miracast over Infrastructure

Si vous avez un appareil qui a été mis à jour vers Windows 10 Entreprise LTSC 2019, vous disposez automatiquement de cette nouvelle fonctionnalité. Pour en tirer parti dans votre environnement, vous devez vous assurer que les conditions suivantes existent dans votre déploiement :

L’appareil (PC ou Surface Hub) doit exécuter Windows 10, version 1703, Windows 10 Entreprise LTSC 2019 ou un système d’exploitation ultérieur.

Un PC Windows ou une Surface Hub peut se comporter comme un récepteur Miracast over Infrastructure. Un appareil Windows peut faire office de source Miracast over Infrastructure .

- En tant que récepteur Miracast, le PC ou le Surface Hub doit être connecté à votre réseau d’entreprise via Ethernet ou une connexion Wi-Fi sécurisée. Par exemple, l’utilisation de WPA2-PSK ou WPA2-Enterprise sécurité. Si le Surface hub est connecté à une connexion Wi-Fi ouverte, Miracast over Infrastructure se désactive lui-même.

- En tant Miracast source, l’appareil doit être connecté au même réseau d’entreprise via Ethernet ou une connexion Wi-Fi sécurisée.

Le nom d’hôte DNS (nom de l’appareil) de l’appareil doit être résolu via vos serveurs DNS. Vous pouvez obtenir cette configuration en autorisant votre appareil à s’inscrire automatiquement via le DNS dynamique ou en créant manuellement un enregistrement A ou AAAA pour le nom d’hôte de l’appareil.

Les PC Windows 10 doivent être connectés au même réseau d’entreprise via Ethernet ou une connexion Wi-Fi sécurisée.

Important

Miracast over Infrastructure ne remplace pas le Miracast standard. En revanche, la fonctionnalité est complémentaire et fournit un avantage aux utilisateurs qui font partie du réseau d’entreprise. Les utilisateurs qui sont invités à un emplacement particulier et qui n’ont pas accès au réseau d’entreprise continueront à se connecter à l’aide de la méthode de connexion directe Wi-Fi.

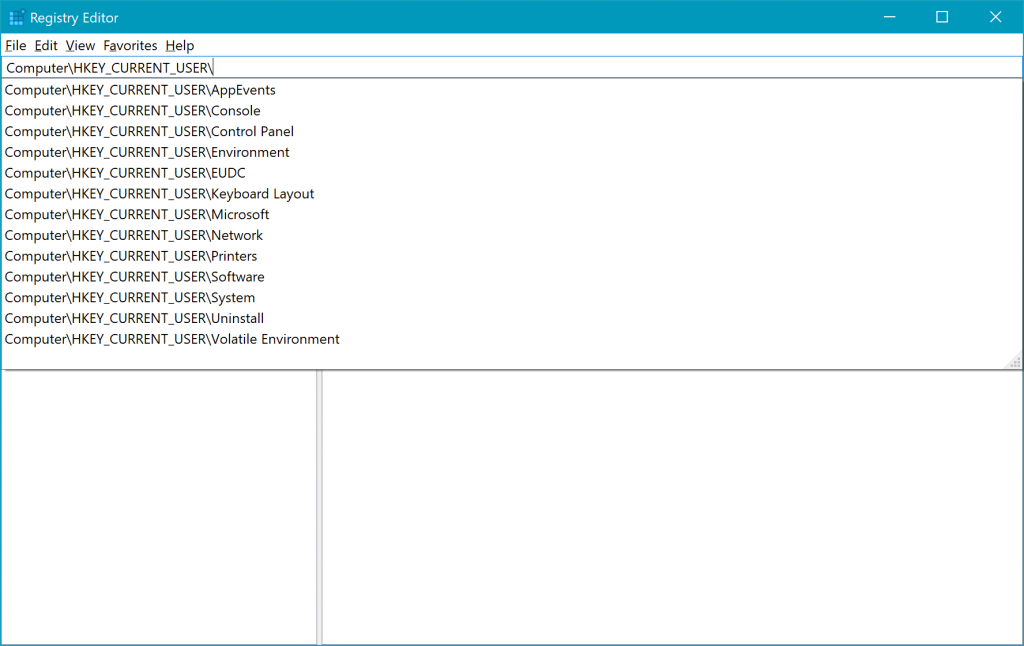

Améliorations de l’Éditeur du registre

Nous avons ajouté une liste déroulante qui s’affiche pendant que vous tapez pour vous aider à terminer la partie suivante du chemin d’accès. Vous pouvez également appuyer sur Ctrl + Retour arrière pour supprimer le dernier mot et sur Ctrl + Suppr pour supprimer le mot suivant.

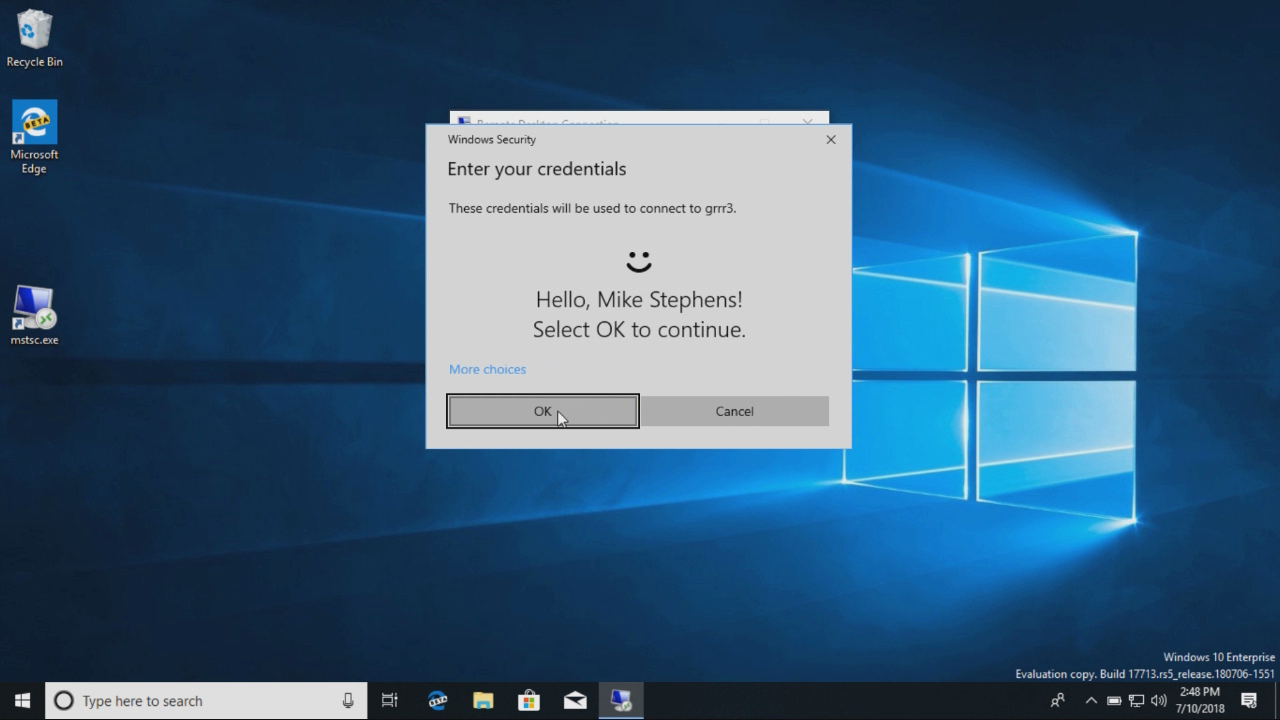

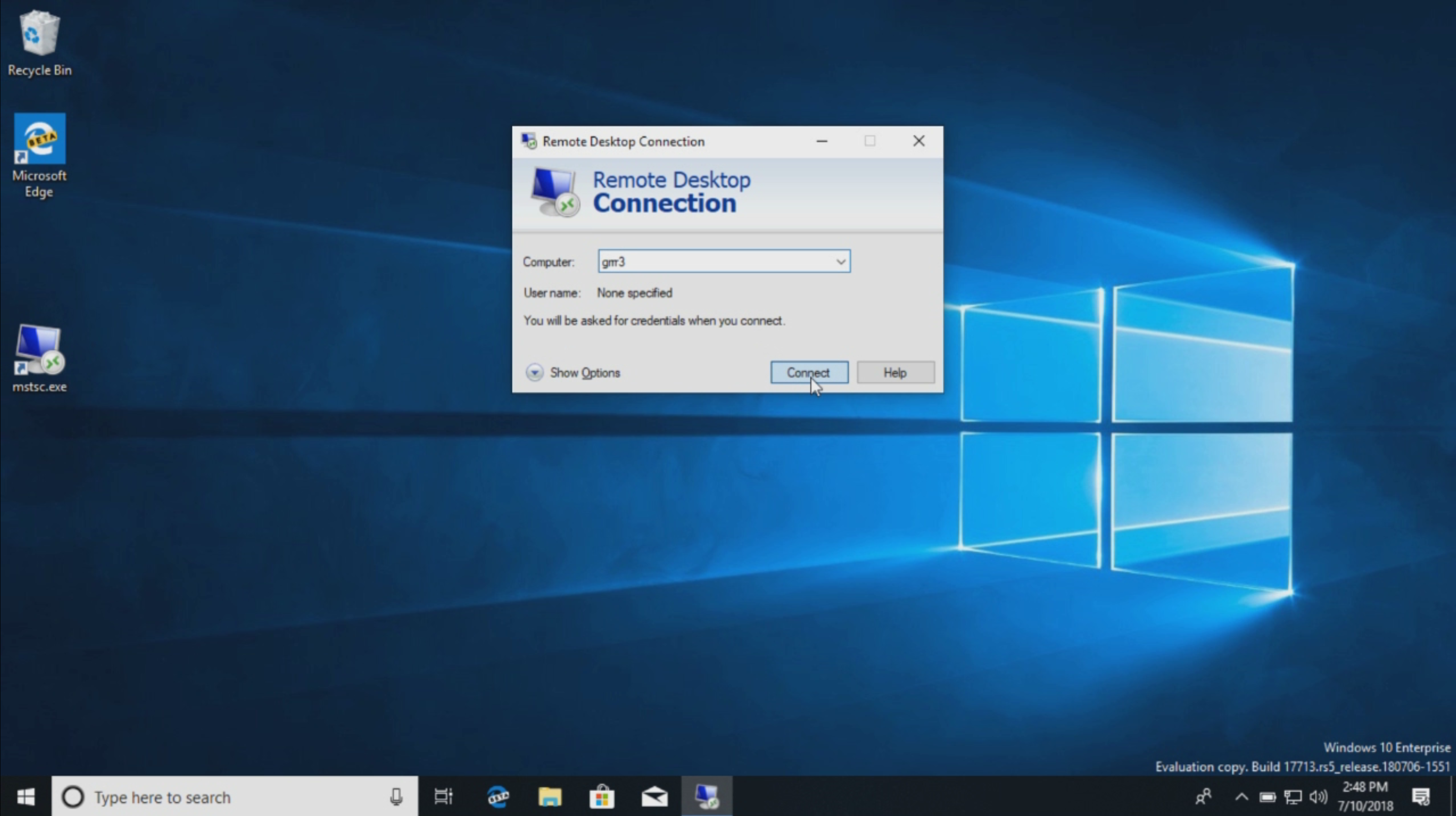

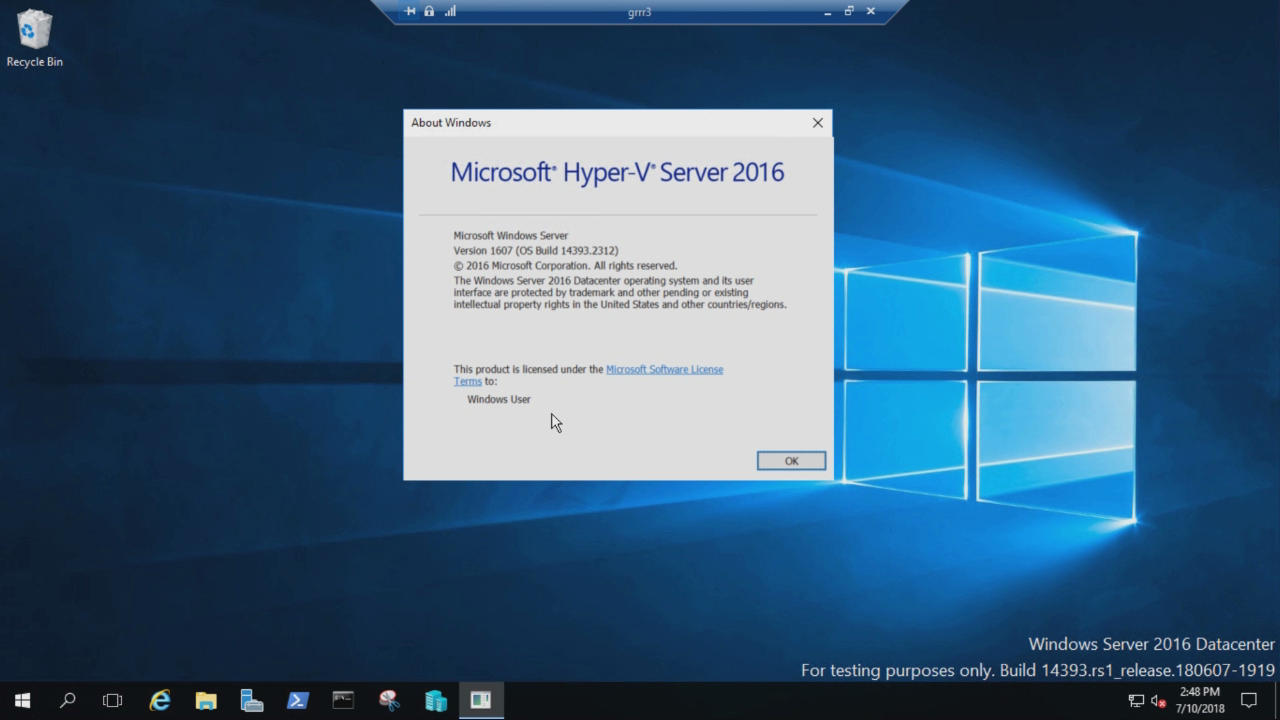

Bureau à distance avec biométrie

Les utilisateurs de Microsoft Entra ID et Active Directory utilisant Windows Hello Entreprise peuvent utiliser la biométrie pour s’authentifier auprès d’une session Bureau à distance.

Pour commencer, connectez-vous à votre appareil à l’aide de Windows Hello Entreprise. Affichez connexion Bureau à distance (mstsc.exe), tapez le nom de l’ordinateur auquel vous souhaitez vous connecter, puis sélectionnez Se connecter.

Windows mémorise que vous vous êtes connecté à l’aide de Windows Hello Entreprise et sélectionne automatiquement Windows Hello Entreprise pour vous authentifier auprès de votre session RDP. Vous pouvez également sélectionner Autres choix pour choisir d’autres informations d’identification.

Windows utilise la reconnaissance faciale pour authentifier la session RDP sur le serveur Windows Server 2016 Hyper-V. Vous pouvez continuer à utiliser Windows Hello Entreprise dans la session à distance, mais vous devez utiliser votre code confidentiel.

Consultez l’exemple suivant :

Voir également

Windows 10 Entreprise LTSC : brève description du canal de maintenance LTSC avec des liens vers des informations sur chaque version.

Commentaires

Bientôt disponible : Tout au long de 2024, nous allons supprimer progressivement GitHub Issues comme mécanisme de commentaires pour le contenu et le remplacer par un nouveau système de commentaires. Pour plus d’informations, consultez https://aka.ms/ContentUserFeedback.

Envoyer et afficher des commentaires pour