הערה

הגישה לדף זה מחייבת הרשאה. באפשרותך לנסות להיכנס או לשנות מדריכי כתובות.

הגישה לדף זה מחייבת הרשאה. באפשרותך לנסות לשנות מדריכי כתובות.

ככלי אחסון ושיתוף פעולה של קבצים בענן, Google Workspace מאפשר למשתמשים שלך לשתף את המסמכים שלהם ברחבי הארגון והשותפים שלהם בדרך יעילה ויעילה. השימוש ב- Google Workspace עלול לחשוף את הנתונים הרגישים שלך לא רק באופן פנימי, אלא גם בפני משתפי פעולה חיצוניים, או אפילו גרוע מכך, להפוך אותם לזמינים לציבור באמצעות קישור משותף. מקרים כאלה עשויים להיגרם על-ידי שחקנים זדוניים, או על-ידי עובדים שלא מודעים לכך. Google Workspace מספק גם מערכת ארגונית גדולה של אפליקציות של ספקים חיצוניים כדי לעזור לשפר את הפרודוקטיביות. השימוש באפליקציות אלה עשוי לחשוף את הארגון שלך לסיכון לאפליקציות זדוניות או לשימוש באפליקציות עם הרשאות מוגזמות.

חיבור Google Workspace ל- יישומי ענן של Defender מספק לך תובנות משופרות לגבי פעילויות המשתמשים שלך, מספק זיהוי איומים באמצעות זיהויי חריגה המבוססים על למידת מכונה, זיהויים של הגנה על מידע (כגון זיהוי שיתוף מידע חיצוני), מאפשר פקדי תיקון אוטומטיים ומאתר איומים מיישומים של ספקים חיצוניים זמינים בארגון שלך.

איומים עיקריים

- חשבונות שנחשף לסכנה ואיומים פנימיים

- דליפת נתונים

- מודעות אבטחה לא מספיקה

- אפליקציות זדוניות של ספקים חיצוניים והרחבות של Google

- תוכנות זדוניות

- תוכנת כופר

- לא מנוהל הבא מכשיר משלך (BYOD)

כיצד יישומי ענן של Defender להגן על הסביבה שלך

- זהה איומים בענן, חשבונות שנחשף לסכנה ותוכנות Insider זדוניות

- גילוי נתונים רגישים, סיווגים, תוויות והגנה על נתונים מווסתים ורגישים המאוחסנים בענן

- גלה ונהל יישומי OAuth שיש להם גישה לסביבה שלך

- אכיפת מדיניות DLP ותאימות עבור נתונים המאוחסנים בענן

- הגבל את החשיפה של נתונים משותפים ואכוף מדיניות שיתוף פעולה

- שימוש בביקורת של פעילויות לחקירות משפטיות

ניהול תציבות אבטחה של SaaS

חבר את Google Workspace כדי לקבל באופן אוטומטי המלצות אבטחה ב- Microsoft Secure Score. In Secure Score, select Recommended actions and filter by Product = Google Workspace.

Google Workspace תומך בהמלצות אבטחה כדי לאפשר אכיפה של MFA.

לקבלת מידע נוסף, ראה:

שליטה ב- Google Workspace באמצעות פריטי מדיניות ותבניות מדיניות מוכללים

באפשרותך להשתמש בתבניות המדיניות המוכללות הבאות כדי לזהות ולהודיע לך על איומים פוטנציאליים:

| סוג | Name |

|---|---|

| מדיניות זיהוי חריגות מוכללת |

פעילות מכתובות IP אנונימיות פעילות ממדינה נדירה פעילות מכתובות IP חשודות נסיעה בלתי אפשרית פעילות שבוצעה על-ידי משתמש שהסתיים (מזהה Microsoft Entra כ- IdP) זיהוי תוכנות זדוניות מספר נסיונות כניסה שנכשלו פעילויות ניהוליות חריגות |

| תבנית מדיניות פעילות | כניסה מכתובת IP מרשימה |

| תבנית מדיניות קבצים | זיהוי קובץ המשותף עם תחום לא מורשה זיהוי קובץ המשותף עם כתובות דואר אלקטרוני אישיות זיהוי קבצים באמצעות PII/PCI/PHI |

לקבלת מידע נוסף אודות יצירת מדיניות, ראה יצירת מדיניות.

הפיכת פקדי פיקוח לאוטומטיים

בנוסף לניטור אחר איומים פוטנציאליים, באפשרותך להחיל תהליכים אלה ולהפיכת פעולות הפיקוח הבאות של Google Workspace לאוטומטיות כדי לפתור איומים שזוהו:

| סוג | פעולה |

|---|---|

| פיקוח על נתונים | - החל הגנה על מידע ב- Microsoft Purview תווית רגישות - להעניק הרשאת קריאה לתחום - להפוך קובץ/תיקיה ב- Google Drive פרטי - להפחית את הגישה הציבורית לקובץ/תיקיה - הסרת משתף פעולה מקובץ - להסיר הגנה על מידע ב- Microsoft Purview תווית רגישות - להסיר משתפי פעולה חיצוניים בקובץ/תיקיה - להסיר את היכולת של עורך הקבצים לשתף - להסיר גישה ציבורית לקובץ/תיקיה - לדרוש מהמשתמש לאפס את הסיסמה ל- Google - לשלוח תקציר הפרת DLP לבעלי קבצים - לשלוח הפרת DLP לעורך הקובץ האחרון - העברת בעלות על קובץ - קובץ אשפה |

| פיקוח על משתמשים | - להשעות משתמש - הודע למשתמש בהתראה (באמצעות מזהה Microsoft Entra) - לדרוש מהמשתמש להיכנס שוב (באמצעות מזהה Microsoft Entra) - להשעות משתמש (באמצעות מזהה Microsoft Entra) |

| פיקוח על אפליקציית OAuth | - ביטול הרשאת יישום OAuth |

לקבלת מידע נוסף על תיקון איומים מאפליקציות, ראה פיקוח על אפליקציות מחוברות.

הגנה על Google Workspace בזמן אמת

סקור את שיטות העבודה המומלצות שלנו לאבטחה ולשיתוף פעולה עם משתמשים חיצוניים, חסימה והגנה על ההורדה של נתונים רגישים למכשירים לא מנוהלים או מסיכונים.

חיבור Google Workspace ל- יישומי ענן של Microsoft Defender

סעיף זה מספק הוראות לחיבור יישומי ענן של Microsoft Defender לחשבון Google Workspace הקיים שלך באמצעות ממשקי ה- API של המחבר. חיבור זה מעניק לך ניראות של השימוש ב- Google Workspace ושליטה בו.

מנהל Google Workspace צריך להשלים את השלבים בסעיף זה. לקבלת מידע מפורט אודות שלבי קביעת התצורה ב- Google Workspace, עיין בתיעוד של Google Workspace. פיתוח ב- Google Workspace |Google למפתחים

הערה

יישומי ענן של Defender אינה מציגה פעילויות להורדת קבצים עבור Google Workspace.

קביעת תצורה של Google Workspace

כ- Google Workspace Super מרכז הניהול, בצע שלבים אלה כדי להכין את הסביבה שלך.

היכנס ל- Google Workspace כ- Super מרכז הניהול.

צור פרוייקט חדש בשם יישומי ענן של Defender.

העתק את מספר הפרוייקט. תזדקק לו מאוחר יותר.

הפוך את ממשקי ה- API הבאים לזמינים:

- מרכז הניהול API של SDK

- Google Drive API

צור אישורים עבור חשבון שירות עם הפרטים הבאים:

שם: יישומי ענן של Defender

תיאור: מחבר API מ- יישומי ענן של Defender לחשבון סביבת עבודה של Google.

הענק לחשבון שירות זה גישה לפרוייקט.

העתק את המידע הבא של חשבון השירות. תזדקק לו מאוחר יותר

- דואר אלקטרוני

- מזהה לקוח

צור מפתח חדש. הורד ושמור את הקובץ ואת הסיסמה הדרושים כדי להשתמש בקובץ.

בפקדי ה- API, הוסף מזהה לקוח חדש בהקצאה רחבה של תחום, באמצעות מזהה הלקוח שהעתקת לעיל.

הוסף את ההרשאות הבאות. הזן את הרשימה הבאה של הטווחים הדרושים (העתק את הטקסט והדבק אותו בתיבה טווחי OAuth ):

https://www.googleapis.com/auth/admin.reports.audit.readonly,https://www.googleapis.com/auth/admin.reports.usage.readonly,https://www.googleapis.com/auth/drive,https://www.googleapis.com/auth/drive.appdata,https://www.googleapis.com/auth/drive.apps.readonly,https://www.googleapis.com/auth/drive.file,https://www.googleapis.com/auth/drive.metadata.readonly,https://www.googleapis.com/auth/drive.readonly,https://www.googleapis.com/auth/drive.scripts,https://www.googleapis.com/auth/admin.directory.user.readonly,https://www.googleapis.com/auth/admin.directory.user.security,https://www.googleapis.com/auth/admin.directory.user.alias,https://www.googleapis.com/auth/admin.directory.orgunit,https://www.googleapis.com/auth/admin.directory.notifications,https://www.googleapis.com/auth/admin.directory.group.member,https://www.googleapis.com/auth/admin.directory.group,https://www.googleapis.com/auth/admin.directory.device.mobile.action,https://www.googleapis.com/auth/admin.directory.device.mobile,https://www.googleapis.com/auth/admin.directory.user ```

במסוף הניהול של Google, הפוך את מצב השירות לזמין עבור Google Drive מרכז הניהול משתמש סופר שישמש עבור המחבר. מומלץ להפוך את מצב השירות לזמין עבור כל המשתמשים.

קביעת תצורה של יישומי ענן של Defender

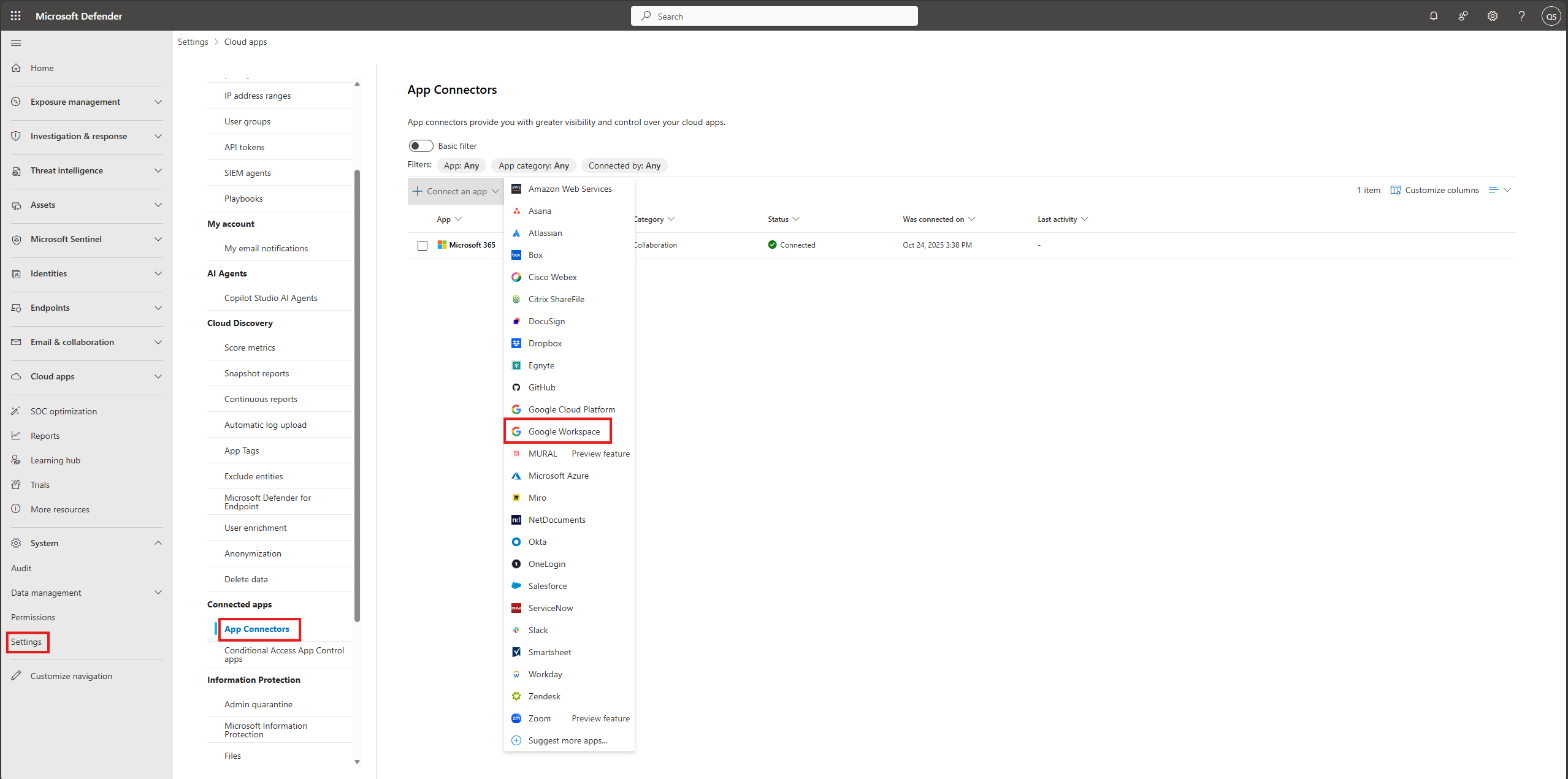

בתיבה פורטל Microsoft Defender, בחר הגדרות. לאחר מכן בחר אפליקציות ענן. תחת אפליקציות מחוברות, בחר מחברי אפליקציות.

בחר +חבר אפליקציה ולאחר מכן בחר Google Workspace מרשימת האפליקציות.

כדי לספק את פרטי החיבור של Google Workspace, תחת מחברי יישום, בצע אחת מהפעולות הבאות:

עבור ארגון Google Workspace שכבר כולל מופע GCP מחובר

- ברשימת המחברים, בסוף השורה שבה מופיע מופע GCP, בחר את שלוש הנקודות ולאחר מכן בחר חבר מופע של Google Workspace.

עבור ארגון Google Workspace שאינו כולל כבר מופע GCP מחובר

- בדף אפליקציות מחוברות , בחר +חבר אפליקציה ולאחר מכן בחר Google Workspace.

בחלון שם המופע , תן למחבר שם. לאחר מכן בחר הבא.

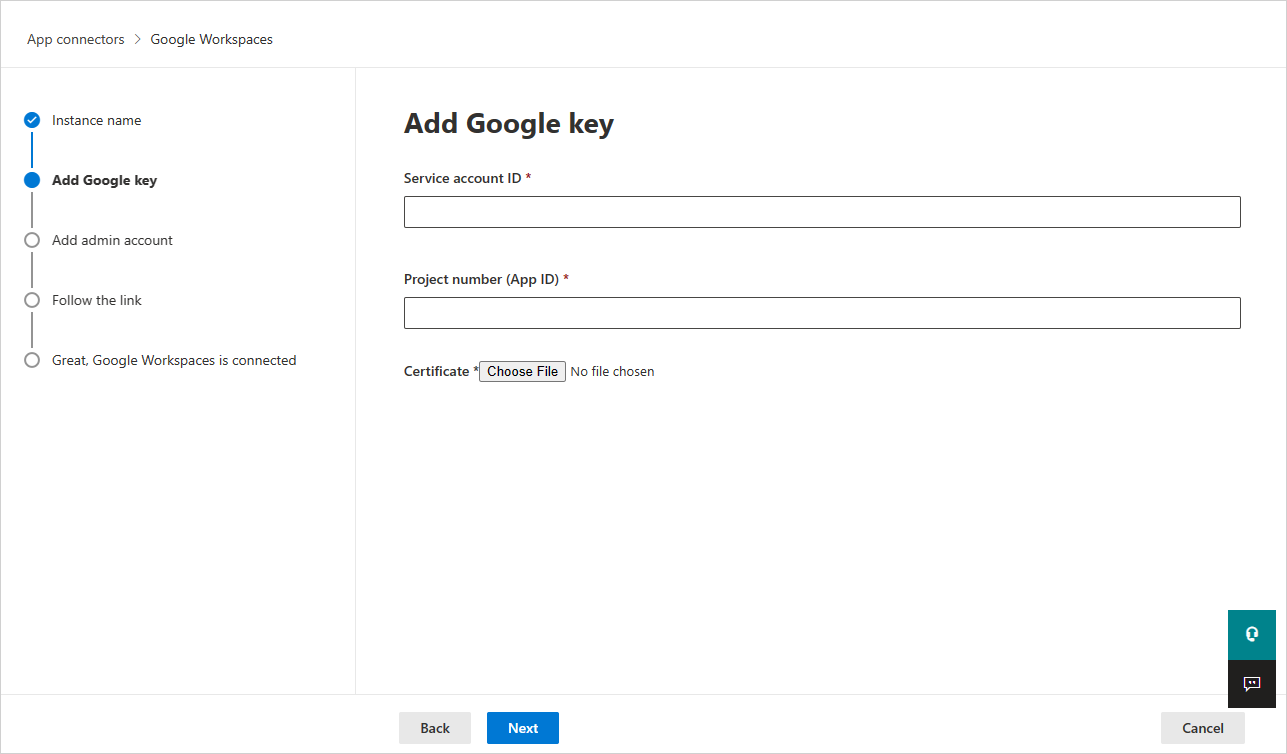

במקש Add Google, מלא את המידע הבא:

הזן את מזהה חשבון השירות, הודעת הדואר האלקטרוני שהעתקת קודם לכן.

הזן את מספר הפרוייקט (מזהה היישום) שהעתקת קודם לכן.

העלה את קובץ אישור P12 ששמרת קודם לכן.

הזן את כתובת הדואר האלקטרוני של Google Workspace Super מרכז הניהול.

פריסה עם חשבון שאינו Google Workspace Super מרכז הניהול תוביל לכשל במבחן ה- API ולא מאפשרת ל- יישומי ענן של Defender לפעול כראוי. אנו מבקשים טווחים ספציפיים כך אפילו כ- Super מרכז הניהול, יישומי ענן של Defender עדיין מוגבל.

אם יש לך חשבון Google Workspace Business או Enterprise, בחר בתיבת הסימון. לקבלת מידע אודות התכונות הזמינות ב- יישומי ענן של Defender Google Workspace Business או Enterprise, ראה הפיכת פעולות של ניראות, הגנה ופיקוח מיידיות לזמינות עבור היישומים שלך.

בחר התחבר לסביבות עבודה של Google.

בתיבה פורטל Microsoft Defender, בחר הגדרות. לאחר מכן בחר אפליקציות ענן. תחת אפליקציות מחוברות, בחר מחברי אפליקציות. ודא שמצב מחבר היישומים המחובר מחובר.

לאחר חיבור Google Workspace, תקבל אירועים במשך שבעה ימים לפני החיבור.

לאחר חיבור Google Workspace, יישומי ענן של Defender מבצע סריקה מלאה. בהתאם למספר הקבצים והמשתמשים שיש לך, השלמת הסריקה המלאה עשויה להימשך זמן מה. כדי לאפשר סריקה קרובה בזמן אמת, קבצים שבהם זוהתה פעילות מועברים לתחילת תור הסריקה. לדוגמה, קובץ שנערך, מתעדכן או משותף נסרק באופן מיידי. פעולה זו אינה חלה על קבצים שלא השתנו באופן לא מותכן. לדוגמה, קבצים שנסרקו, מוצגים בתצוגה מקדימה, מודפסים או מיוצאים במהלך הסריקה הרגילה.

נתוני SaaS Security Posture Management (SSPM) (תצוגה מקדימה) מוצגים בפורטל Microsoft Defender בדף Secure Score. לקבלת מידע נוסף, ראה ניהול הצבת אבטחה עבור יישומי SaaS.

אם אתה נתקל בבעיות בחיבור היישום, ראה פתרון בעיות במחברי אפליקציות.