Incidenskezelés a Microsoft Defender portálon

Az incidensek a Microsoft Defender portálon kapcsolódó riasztások és kapcsolódó adatok gyűjteményei, amelyek egy támadás történetét alkotják. Ez egy esetfájl is, amellyel az SOC kivizsgálhatja a támadást, és kezelheti, implementálhatja és dokumentálhatja a válaszát.

A Microsoft Sentinel és Microsoft Defender szolgáltatások riasztásokat hoznak létre, ha gyanús vagy rosszindulatú eseményt vagy tevékenységet észlelnek. Az egyes riasztások értékes bizonyítékokkal szolgálnak egy befejezett vagy folyamatban lévő támadásról. Az egyre gyakoribb és kifinomultabb támadások azonban jellemzően különböző technikákat és vektorokat alkalmaznak különböző típusú eszközentitások, például eszközök, felhasználók és postaládák ellen. Az eredmény több riasztás, több forrásból, a digitális tulajdon több objektumentitása esetén.

Mivel az egyes riasztások csak a történet egy részét mesélik el, és mivel az egyes riasztások manuális csoportosítása egy támadással kapcsolatos megállapításokhoz kihívást jelenthet és időigényes lehet, az egyesített biztonsági műveleti platform automatikusan azonosítja a kapcsolódó riasztásokat – a Microsoft Sentineltől és a Microsoft Defender XDR is –, és összesíti őket és a hozzájuk kapcsolódó információkat egy incidensbe.

A kapcsolódó riasztások incidensekbe való csoportosításával átfogó képet kaphat a támadásokról. Például a következőt láthatja:

- Ahol a támadás elkezdődött.

- Milyen taktikát használtak.

- Milyen messzire került a támadás a digitális tulajdonba.

- A támadás hatóköre, például az érintett eszközök, felhasználók és postaládák száma.

- A támadáshoz társított összes adat.

A Microsoft Defender portál egységesített biztonsági üzemeltetési platformja olyan módszereket tartalmaz, a segítségével automatizálhatja és segítheti az incidensek osztályozását, vizsgálatát és megoldását.

A Microsoft Copilot a Defenderben a mesterséges intelligenciát arra használja fel, hogy összetett és időigényes napi munkafolyamatokkal támogassa az elemzőket, beleértve a végpontok közötti incidensvizsgálatot és -reagálást, világosan leírt támadási történetekkel, lépésenkénti, végrehajtható szervizelési útmutatóval és incidenstevékenységekkel kapcsolatos összesített jelentéseket, természetes nyelvű KQL-veszélyforrás-kereséseket és szakértői kódelemzést – optimalizálva az SOC hatékonyságát a Microsoft Sentinelben és Defender XDR adatokban.

Ez a képesség a Microsoft Sentinel által az egységes platformon elérhető egyéb AI-alapú funkciókon kívül a felhasználói és entitásviselkedés-elemzések, az anomáliadetektálás, a többszakaszos fenyegetésészlelés és egyebek területén is elérhető.

Az automatikus támadáskimaradás a Microsoft Defender XDR és a Microsoft Sentinel által gyűjtött nagy megbízhatósági jeleket használja az aktív támadások gépi sebességgel történő automatikus megzavarására, amely tartalmazza a fenyegetést és korlátozza a hatást.

Ha engedélyezve van, Microsoft Defender XDR automatikusan kivizsgálhatja és feloldhatja a Microsoft 365 és az Entra ID-források riasztását automatizálással és mesterséges intelligenciával. A támadás elhárításához további javítási lépéseket is végrehajthat.

A Microsoft Sentinel automatizálási szabályai a forrásuktól függetlenül automatizálhatják az incidensek osztályozását, hozzárendelését és kezelését. Címkéket alkalmazhatnak az incidensekre a tartalmuk alapján, letilthatják a zajos (hamis pozitív) incidenseket, és lezárhatják a megfelelő feltételeknek megfelelő megoldott incidenseket, megadva az okot és megjegyzéseket.

Fontos

A Microsoft Sentinel az egyesített biztonsági üzemeltetési platform nyilvános előzetes verziójának részeként érhető el a Microsoft Defender portálon. További információ: Microsoft Sentinel a Microsoft Defender portálon.

Incidensek és riasztások a Microsoft Defender portálon

Tipp

2024 januárjában korlátozott ideig, amikor felkeresi az Incidensek oldalt, megjelenik a Defender Boxed. A Defender Boxed kiemeli a szervezet 2023-ban elért biztonsági sikereit, fejlesztéseit és válaszműveleteit. A Defender Boxed újbóli megnyitásához az Microsoft Defender portálon lépjen az Incidensek elemre, majd válassza a Saját Defender Dobozos lehetőséget.

Az incidenseket a Vizsgálat & válasz > Incidensek & riasztásokból > kezelheti az incidenseket a Microsoft Defender portál gyors indításakor. Íme egy példa:

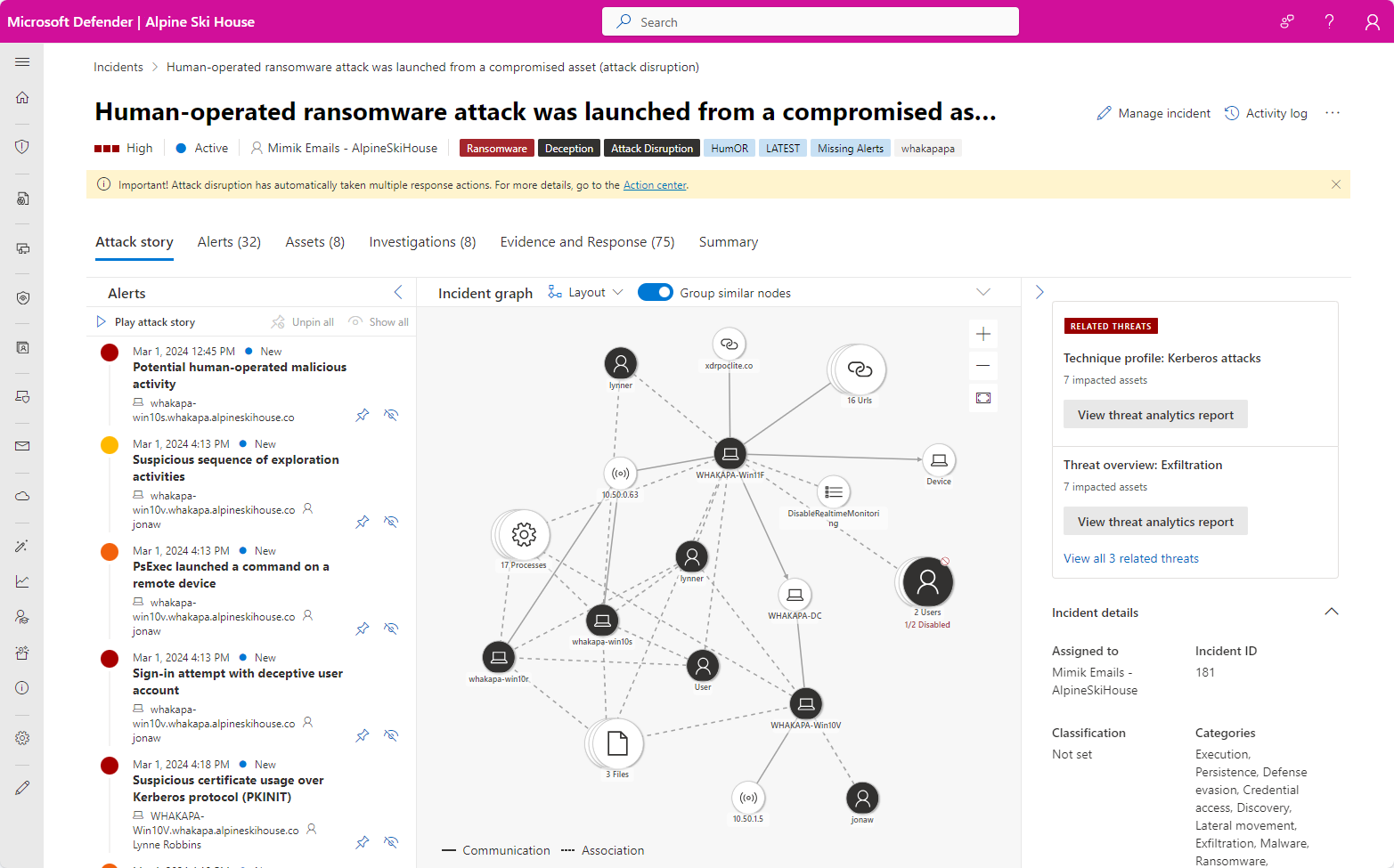

Az incidens nevének kiválasztásakor megjelenik az incidens oldala, kezdve az incidens teljes támadási történetével , beleértve a következőket:

Riasztási oldal az incidensen belül: Az incidenshez kapcsolódó riasztások hatóköre és az ugyanazon a lapon található információk.

Grafikon: A támadás vizuális ábrázolása, amely összekapcsolja a támadás részét képező különböző gyanús entitásokat a támadás célpontjait alkotó objektumentitással, például felhasználókkal, eszközökkel, alkalmazásokkal és postaládákkal.

Az objektum és más entitások adatait közvetlenül a gráfból tekintheti meg, és reagálhat rájuk olyan válaszlehetőségekkel, mint például egy fiók letiltása, egy fájl törlése vagy egy eszköz elkülönítése.

Az incidensoldal a következő lapokból áll:

Támadási történet

A fentiekben említett lap tartalmazza a támadás idővonalát, beleértve az összes riasztást, eszközentitást és a végrehajtott szervizelési műveletet.

Riasztások

Az incidenssel, azok forrásaival és információival kapcsolatos összes riasztás.

Eszközök

Minden olyan objektum (védett entitás, például eszközök, felhasználók, postaládák, alkalmazások és felhőbeli erőforrások), amelyek az incidens részét képezik vagy kapcsolódnak.

Vizsgálatok

Az incidens riasztásai által aktivált összes automatizált vizsgálat , beleértve a vizsgálatok állapotát és eredményeit.

Bizonyítékok és válaszok

Az incidens riasztásaiban szereplő összes gyanús entitás, amely a támadási történetet alátámasztó bizonyíték. Ezek az entitások többek között IP-címeket, fájlokat, folyamatokat, URL-címeket, beállításkulcsokat és értékeket tartalmazhatnak.

Összefoglalás

A riasztásokhoz kapcsolódó érintett eszközök gyors áttekintése.

Megjegyzés:

Ha nem támogatott riasztástípusú riasztási állapotot lát, az azt jelenti, hogy az automatizált vizsgálati képességek nem tudják felvenni ezt a riasztást egy automatikus vizsgálat futtatásához. Ezeket a riasztásokat azonban manuálisan is megvizsgálhatja.

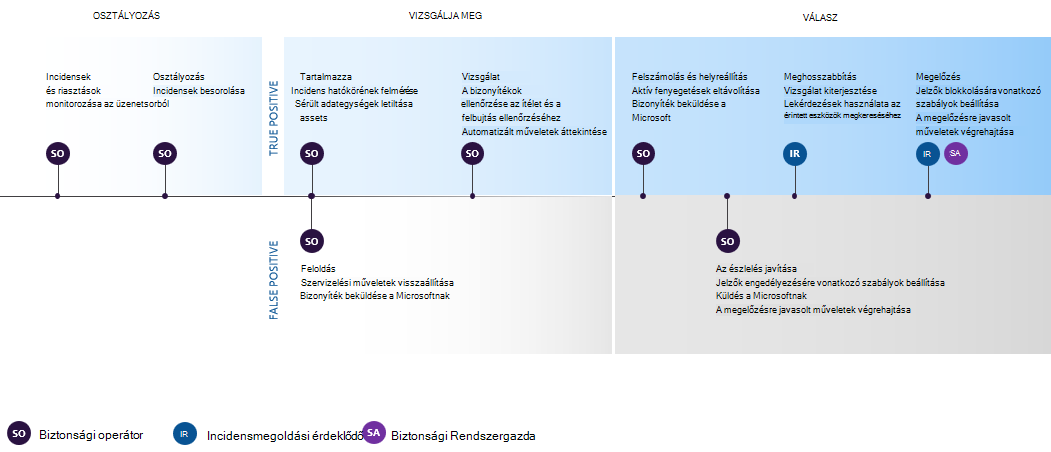

Példa incidensmegoldási munkafolyamatra a Microsoft Defender portálon

Íme egy munkafolyamat-példa a Microsoft 365 incidenseire a Microsoft Defender portálon.

Folyamatosan azonosítsa a legmagasabb prioritású incidenseket az incidenssor elemzéséhez és megoldásához, és készítse elő őket a válaszadásra. Ez a következő kombinációk kombinációja:

- A legmagasabb prioritású incidensek osztályozása az incidenssor szűrésével és rendezésével.

- Az incidensek kezeléséhez módosítsa a címüket, rendelje őket egy elemzőhöz, és adjon hozzá címkéket és megjegyzéseket.

A Microsoft Sentinel automatizálási szabályaival automatikusan osztályozódhatnak és kezelhetők (sőt akár reagálhatnak is) bizonyos incidensek létrehozására, így a legegyszerűbben kezelhető incidensek nem foglalnak helyet az üzenetsorban.

Vegye figyelembe az alábbi lépéseket a saját incidenskezelési munkafolyamatához:

| Szakaszban | Lépéseket |

|---|---|

| Minden incidenshez kezdjen támadási és riasztási vizsgálatot és elemzést. |

|

| Az elemzés után vagy közben végezzen elszigetelést a támadás további hatásainak csökkentése és a biztonsági fenyegetés felszámolása érdekében. | Például, |

| A lehető legnagyobb mértékben állítsa helyre a támadást úgy, hogy visszaállítja a bérlői erőforrásokat arra az állapotra, amelyben az incidens előtt voltak. | |

| Oldja meg az incidenst, és dokumentálja az eredményeket. | Szánjon időt az incidens utáni tanulásra: |

Ha még nem ismerkedik a biztonsági elemzéssel, tekintse meg az első incidensre való válaszadást ismertető cikket , amely további információkat tartalmaz, és egy példaeseményt mutat be.

A Microsoft-termékek incidenskezeléséről ebben a cikkben talál további információt.

Biztonsági műveletek integrálása a Microsoft Defender portálon

Íme egy példa a biztonsági műveletek (SecOps) folyamatainak integrálására a Microsoft Defender portálon.

A napi feladatok közé tartozhatnak a következők:

- Incidensek kezelése

- Automatizált vizsgálati és reagálási (AIR) műveletek áttekintése a Műveletközpontban

- A legújabb Threat Analytics áttekintése

- Reagálás incidensekre

A havi feladatok közé tartozhatnak a következők:

- Az AIR-beállítások áttekintése

- Biztonsági pontszám és Microsoft Defender biztonságirés-kezelés áttekintése

- Jelentéskészítés az informatikai biztonsági felügyeleti láncnak

A negyedéves feladatok magukban foglalhatnak egy jelentést és a biztonsági eredményekről szóló tájékoztatót az informatikai biztonsági igazgatónak (CISO).

Az éves feladatok közé tartozhat egy jelentős incidens vagy szabálysértési gyakorlat végrehajtása a személyzet, a rendszerek és a folyamatok teszteléséhez.

A napi, havi, negyedéves és éves feladatok felhasználhatók folyamatok, szabályzatok és biztonsági konfigurációk frissítésére vagy finomítására.

További részletekért lásd: Microsoft Defender XDR integrálása a biztonsági műveletekbe.

SecOps-erőforrások a Microsoft-termékekben

A Microsoft termékeinek secOps szolgáltatásáról az alábbi forrásanyagokban talál további információt:

Incidensértesítések e-mailben

Beállíthatja a Microsoft Defender portált, hogy e-mailben értesítse munkatársait az új incidensekről vagy a meglévő incidensek frissítéseiről. Az értesítéseket a következő alapján kaphatja meg:

- Riasztás súlyossága

- Riasztási források

- Eszközcsoport

Az incidensekre vonatkozó e-mail-értesítések beállításához lásd: E-mail-értesítések fogadása az incidensekről.

Képzés biztonsági elemzőknek

A Microsoft Learn ebből a tanulási moduljából megtudhatja, hogyan kezelheti az incidenseket és riasztásokat az Microsoft Defender XDR használatával.

| Képzés: | Incidensek vizsgálata a Microsoft Defender XDR |

|---|---|

|

Microsoft Defender XDR több szolgáltatás fenyegetési adatait egyesíti, és mesterséges intelligenciát használ az incidensek és riasztások összevonásához. Megtudhatja, hogyan minimalizálhatja az incidens és annak kezelése közötti időt a későbbi reagáláshoz és megoldáshoz. 27 perc – 6 egység |

Következő lépések

Kövesse a felsorolt lépéseket a biztonsági csapat felhasználói élményszintje vagy szerepköre alapján.

Tapasztalati szint

Ezt a táblázatot követve áttekintheti a biztonsági elemzéssel és az incidensmegoldással kapcsolatos tapasztalatait.

| Szinten | Lépéseket |

|---|---|

| Új |

|

| Tapasztalt |

|

Biztonsági csapat szerepköre

Kövesse ezt a táblázatot a biztonsági csapat szerepköre alapján.

| Szerepkör | Lépéseket |

|---|---|

| Incidensre válaszoló (1. réteg) | Az incidenssor használatának első lépéseit a Microsoft Defender portál Incidensek oldalán találja. Innen a következőkre van lehetőség:

|

| Biztonsági vizsgáló vagy elemző (2. szint) |

|

| Fejlett biztonsági elemző vagy fenyegetésvadász (3. réteg) |

|

| SOC-kezelő | Megtudhatja, hogyan integrálhatja a Microsoft Defender XDR a Security Operations Centerbe (SOC). |

Tipp

Szeretne többet megtudni? Lépjen kapcsolatba a Microsoft biztonsági közösségével a technikai közösségünkben: Microsoft Defender XDR Tech Community.

Visszajelzés

Hamarosan elérhető: 2024-ben fokozatosan kivezetjük a GitHub-problémákat a tartalom visszajelzési mechanizmusaként, és lecseréljük egy új visszajelzési rendszerre. További információ: https://aka.ms/ContentUserFeedback.

Visszajelzés küldése és megtekintése a következőhöz: