Kényszerített jelszó-visszaállítási folyamat beállítása az Azure Active Directory B2C-ben

Mielőtt hozzákezdene, a Szabályzattípus kiválasztása választóval válassza ki a beállított szabályzat típusát. Az Azure Active Directory B2C két módszert kínál annak meghatározására, hogy a felhasználók hogyan használják az alkalmazásokat: előre definiált felhasználói folyamatokon vagy teljesen konfigurálható egyéni szabályzatokon keresztül. A cikkben szereplő lépések különbözőek az egyes metódusok esetében.

Áttekintés

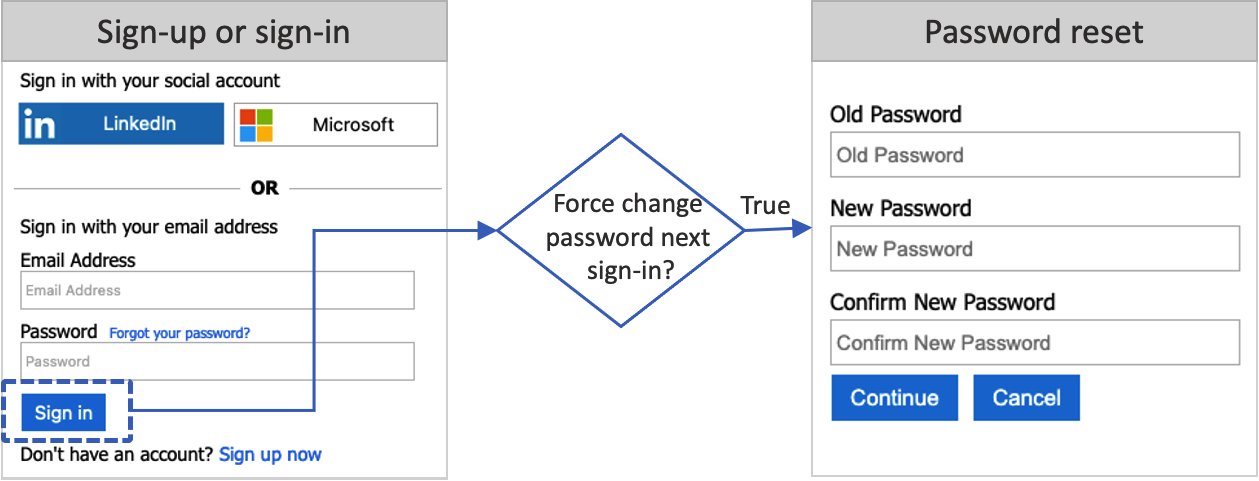

Rendszergazdaként visszaállíthatja a felhasználó jelszavát , ha a felhasználó elfelejti a jelszavát. Vagy arra szeretné kényszeríteni őket, hogy alaphelyzetbe állítsák a jelszót. Ebben a cikkben megtanulhatja, hogyan kényszerítheti a jelszó-visszaállítást ezekben a forgatókönyvekben.

Amikor egy rendszergazda visszaállítja egy felhasználó jelszavát az Azure Portalon keresztül, a forceChangePasswordNextSignIn attribútum értéke a következőre truevan állítva: . A bejelentkezési és a regisztrációs folyamat ellenőrzi ennek az attribútumnak az értékét. Miután a felhasználó befejezte a bejelentkezést, ha az attribútum be van állítva true, a felhasználónak alaphelyzetbe kell állítania a jelszavát. Ezután az attribútum értéke vissza falselesz állítva.

A jelszó-visszaállítási folyamat az Azure AD B2C azon helyi fiókjaira vonatkozik, amelyek a bejelentkezéshez jelszóval ellátott e-mail-címet vagy felhasználónevet használnak.

Előfeltételek

- Hozzon létre egy felhasználói folyamatot , hogy a felhasználók regisztrálhassák és bejelentkezhessenek az alkalmazásba.

- Webalkalmazás regisztrálása.

- Az Egyéni szabályzatok használatának első lépései az Active Directory B2C-ben

- Webalkalmazás regisztrálása.

A felhasználói folyamat konfigurálása

A kényszerített jelszó-visszaállítási beállítás engedélyezése egy regisztrációs vagy bejelentkezési felhasználói folyamatban:

- Jelentkezzen be az Azure Portalra.

- Ha több bérlőhöz is hozzáfér, a felső menüben válassza a Gépház ikont az Azure AD B2C-bérlőre való váltáshoz a Címtárak + előfizetések menüből.

- Az Azure Portalon keresse meg és válassza ki az Azure AD B2C-t.

- Válassza ki a felhasználói folyamatokat.

- Válassza ki a testre szabni kívánt regisztrációt és bejelentkezést, illetve a bejelentkezési felhasználói folyamatot (ajánlott típusú).

- In the left menu under Settings, select Properties.

- A Jelszókonfiguráció csoportban válassza a Kényszerített jelszó-visszaállítás lehetőséget.

- Válassza a Mentés parancsot.

A felhasználói folyamat tesztelése

- Jelentkezzen be az Azure Portalra felhasználói rendszergazdaként vagy jelszóadminisztrátorként. Az elérhető szerepkörökről további információt a Rendszergazdai szerepkörök hozzárendelése a Microsoft Entra-azonosítóban című témakörben talál.

- Ha több bérlőhöz is hozzáfér, a felső menüben válassza a Gépház ikont az Azure AD B2C-bérlőre való váltáshoz a Címtárak + előfizetések menüből.

- Az Azure Portalon keresse meg és válassza ki az Azure AD B2C-t.

- Válassza a Felhasználók lehetőséget. Keresse meg és jelölje ki azt a felhasználót, akinél tesztelni szeretné a jelszó-visszaállítást, majd válassza a Jelszó kérése lehetőséget.

- Az Azure Portalon keresse meg és válassza ki az Azure AD B2C-t.

- Válassza ki a felhasználói folyamatokat.

- Válassza ki a tesztelni kívánt (ajánlott típusú) regisztrációs vagy bejelentkezési felhasználói folyamatot.

- Válassza a Felhasználói folyamat futtatása lehetőséget.

- Alkalmazás esetén válassza ki a webapp1 nevű webalkalmazást, amelyet korábban regisztrált. A Válasz URL-címnek meg kell jelennie

https://jwt.ms. - Válassza a Felhasználói folyamat futtatása lehetőséget.

- Jelentkezzen be azzal a felhasználói fiókkal, amelyhez alaphelyzetbe állítja a jelszót.

- Most meg kell változtatnia a felhasználó jelszavát. Módosítsa a jelszót, és válassza a Folytatás lehetőséget. A rendszer visszaadja a jogkivonatot

https://jwt.ms, és meg kell jelennie Önnek.

Egyéni szabályzat konfigurálása

A GitHubon található jelszó-visszaállítási házirend példájának megismerése. Minden fájlban cserélje le a sztringet yourtenant az Azure AD B2C-bérlő nevére. Ha például a B2C-bérlő neve contosob2c, akkor a rendszer minden példánya yourtenant.onmicrosoft.com lesz contosob2c.onmicrosoft.com.

A szabályzat feltöltése és tesztelése

- Jelentkezzen be az Azure Portalra.

- Ha több bérlőhöz is hozzáfér, a felső menüben válassza a Gépház ikont az Azure AD B2C-bérlőre való váltáshoz a Címtárak + előfizetések menüből.

- Válassza az Összes szolgáltatást az Azure Portal bal felső sarkában, majd keresse meg és válassza az Azure AD B2C-t.

- Válassza az Identity Experience Framework lehetőséget.

- Az egyéni szabályzatokban válassza a Szabályzat feltöltése lehetőséget.

- Válassza ki az TrustFrameworkExtensionsCustomForcePasswordReset.xml fájlt.

- Válassza a Feltöltés lehetőséget.

- Ismételje meg a 6–8. lépést az TrustFrameworkExtensionsCustomForcePasswordReset.xml függő entitásfájl esetében.

A szabályzat futtatása

- Nyissa meg a B2C_1A_TrustFrameworkExtensions_custom_ForcePasswordReset feltöltött szabályzatot.

- Alkalmazás esetén válassza ki a korábban regisztrált alkalmazást. A jogkivonat megtekintéséhez a Válasz URL-címnek kell megjelennie

https://jwt.ms. - Válassza a Futtatás most lehetőséget.

- Jelentkezzen be azzal a felhasználói fiókkal, amelyhez alaphelyzetbe állítja a jelszót.

- Most meg kell változtatnia a felhasználó jelszavát. Módosítsa a jelszót, és válassza a Folytatás lehetőséget. A rendszer visszaadja a jogkivonatot

https://jwt.ms, és meg kell jelennie Önnek.

Új jelszó kérése a következő bejelentkezéskor

A jelszó következő bejelentkezéskor történő visszaállításának kényszerítéséhez frissítse a fiók jelszóprofilját az MS Graph Update felhasználói művelettel. Ehhez felhasználói rendszergazdai szerepkört kell hozzárendelnie a Microsoft Graph-alkalmazáshoz. Kövesse a Felhasználói rendszergazdai szerepkör megadása a Microsoft Graph-alkalmazás felhasználói rendszergazdai szerepkörhöz való hozzárendeléséhez című témakörben leírt lépéseket.

Az alábbi példa frissíti a jelszóprofil forceChangePasswordNextSignIn attribútumát true, amely arra kényszeríti a felhasználót, hogy állítsa alaphelyzetbe a jelszót a következő bejelentkezéskor.

PATCH https://graph.microsoft.com/v1.0/users/<user-object-ID>

Content-type: application/json

{

"passwordProfile": {

"forceChangePasswordNextSignIn": true

}

}

A fiók jelszóprofiljának beállítása után konfigurálnia kell a jelszó-visszaállítási folyamatot is, a jelen cikkben leírtak szerint.

Jelszó-visszaállítás kényszerítve 90 nap után

Rendszergazdaként 90 napra állíthatja be a felhasználó jelszavát az MS Graph használatával. 90 nap elteltével a forceChangePasswordNextSignIn attribútum értéke automatikusan a következőre truevan állítva: . Ha 90 nap után szeretné kényszeríteni a jelszó-visszaállítást, távolítsa el az DisablePasswordExpiration értéket a felhasználói profil Jelszóházirend attribútumából.

Az alábbi példa frissíti a jelszóházirendet None, amely 90 nap után új jelszó-visszaállítást kényszerít ki:

PATCH https://graph.microsoft.com/v1.0/users/<user-object-ID>

Content-type: application/json

{

"passwordPolicies": "None"

}

Ha letiltotta az erős jelszóbonyolítást, frissítse a jelszóházirendet a DisableStrongPasswordre:

Megjegyzés:

Miután a felhasználó visszaállította a jelszavát, a passwordPolicies vissza lesz állítva DisablePasswordExpiration értékre

PATCH https://graph.microsoft.com/v1.0/users/<user-object-ID>

Content-type: application/json

{

"passwordPolicies": "DisableStrongPassword"

}

A jelszó lejárati szabályzatának beállítása után a jelszó-visszaállítási folyamatot is konfigurálnia kell a jelen cikkben leírtak szerint.

Password expiry duration

Alapértelmezés szerint a jelszó nem jár le. Az érték azonban konfigurálható a Microsoft Graph PowerShell-modul Update-MgDomain parancsmagjának használatával. Ez a parancs frissíti a bérlőt, hogy az összes felhasználó jelszava lejárjon a konfigurált napok száma után. Például:

Import-Module Microsoft.Graph.Identity.DirectoryManagement

Connect-MgGraph -Scopes 'Domain.ReadWrite.All'

$domainId = "contoso.com"

$params = @{

passwordValidityPeriodInDays = 90

passwordNotificationWindowInDays = 15

}

Update-MgDomain -DomainId $domainId -BodyParameter $params

Megjegyzés:

passwordValidityPeriodInDays Azt jelzi, hogy a jelszó mennyi ideig marad érvényes a módosítás előtt. passwordNotificationWindowInDays A jelszó lejárati dátuma előtti napok hosszát jelzi, amikor a felhasználók megkapják az első értesítést, amely jelzi, hogy a jelszó hamarosan lejár.

Következő lépések

Önkiszolgáló jelszó-visszaállítás beállítása.

Visszajelzés

Hamarosan elérhető: 2024-ben fokozatosan kivezetjük a GitHub-problémákat a tartalom visszajelzési mechanizmusaként, és lecseréljük egy új visszajelzési rendszerre. További információ: https://aka.ms/ContentUserFeedback.

Visszajelzés küldése és megtekintése a következőhöz: