Távoli asztal közzététele Microsoft Entra-alkalmazásproxyval

A Távoli asztali szolgáltatás és a Microsoft Entra alkalmazásproxy együttműködve javítja a vállalati hálózattól távol lévő munkavállalók termelékenységét.

A cikk célközönsége a következő:

- Az aktuális alkalmazásproxy-ügyfelek, akik több alkalmazást szeretnének kínálni a végfelhasználóknak a helyszíni alkalmazások távoli asztali szolgáltatásokon keresztüli közzétételével.

- A távoli asztali szolgáltatások jelenlegi ügyfelei, akik a Microsoft Entra alkalmazásproxyval szeretnék csökkenteni az üzembe helyezés támadási felületét. Ez a forgatókönyv kétlépéses ellenőrzést és feltételes hozzáférés-vezérlést biztosít az RDS számára.

Hogyan illeszkedik az alkalmazásproxy a standard RDS-üzembe helyezéshez?

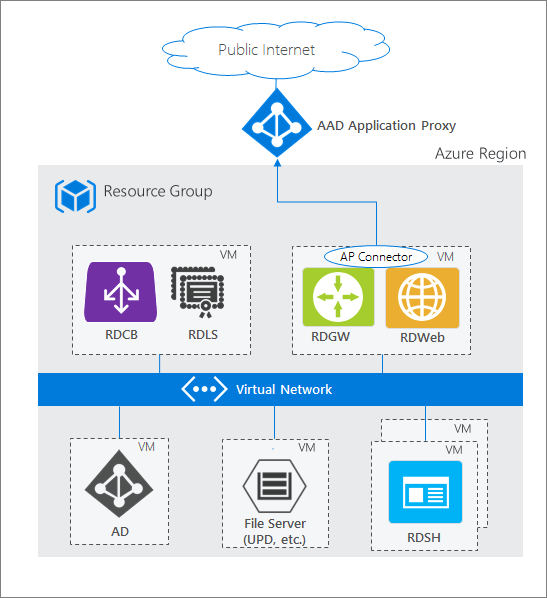

A standard RDS-üzembe helyezés különböző, Windows Serveren futó távoli asztali szerepkör-szolgáltatásokat tartalmaz. A Távoli asztali szolgáltatások architektúrában több üzembe helyezési lehetőség is létezik. A többi RDS-telepítési lehetőségtől eltérően az RDS Microsoft Entra alkalmazásproxyval történő üzembe helyezése (az alábbi ábrán látható) állandó kimenő kapcsolattal rendelkezik az összekötő szolgáltatást futtató kiszolgálóról. Más üzemelő példányok nyitott bejövő kapcsolatokat hagynak egy terheléselosztón keresztül.

RDS-környezetben a Távoli asztali (RD) webes szerepkör és az RD Gateway szerepkör az internetre néző gépeken fut. Ezek a végpontok a következő okokból érhetők el:

- Az RD Web nyilvános végpontot biztosít a felhasználónak a bejelentkezéshez, és megtekintheti a különböző helyszíni alkalmazásokat és asztalokat, amelyekhez hozzáférhet. Amikor kiválaszt egy erőforrást, létrejön egy távoli asztali protokoll (RDP) kapcsolat a natív alkalmazással az operációs rendszeren.

- Az RD Gateway akkor jelenik meg a képen, ha egy felhasználó elindítja az RDP-kapcsolatot. A Távoli asztali átjáró kezeli az interneten keresztül érkező titkosított RDP-forgalmat, és lefordítja azt arra a helyszíni kiszolgálóra, amelyhez a felhasználó csatlakozik. Ebben a forgatókönyvben az RD Gateway által fogadott forgalom a Microsoft Entra alkalmazásproxytól származik.

Tipp.

Ha még nem telepítette az RDS-t, vagy a kezdés előtt további információra van szüksége, megtudhatja, hogyan helyezheti üzembe zökkenőmentesen az RDS-t az Azure Resource Managerrel és az Azure Marketplace-szel.

Követelmények

- A távoli asztali webes és a távoli asztali átjáró végpontjának ugyanazon a gépen kell lennie, és közös gyökerűnek kell lennie. Az RD Web és a TÁVOLI ASZTALI átjáró egyetlen alkalmazásként, alkalmazásproxyval van közzétéve, így a két alkalmazás között egyetlen bejelentkezési élmény érhető el.

- RDS és engedélyezett alkalmazásproxy üzembe helyezése. Engedélyezze az alkalmazásproxyt, és nyissa meg a szükséges portokat és URL-címeket, és engedélyezze a Transport Layer Security (TLS) 1.2-es verziót a kiszolgálón. Ha szeretné megtudni, hogy mely portokat kell megnyitni, és további részleteket a következő oktatóanyagban talál : Helyszíni alkalmazás hozzáadása távoli hozzáféréshez alkalmazásproxyn keresztül a Microsoft Entra-azonosítóban.

- A végfelhasználóknak kompatibilis böngészőt kell használniuk a távoli asztali webhez vagy a távoli asztali webes ügyfélhez való csatlakozáshoz. További információ: Ügyfélkonfigurációk támogatása.

- Távoli asztali web közzétételekor lehetőség szerint használja ugyanazt a belső és külső teljes tartománynevet (FQDN). Ha a belső és külső teljes tartománynevek (FQDN-ek) eltérőek, tiltsa le a kérelemfejléc fordítását, hogy az ügyfél ne kapjon érvénytelen hivatkozásokat.

- Ha RD-webügyfélt használ, ugyanazt a belső és külső teljes tartománynevet kell használnia. Ha a belső és a külső teljes tartománynevek eltérőek, websocket-hibákba ütközik, amikor RemoteApp-kapcsolatot létesít a távoli asztali webes ügyfélen keresztül.

- Ha rd webet használ az Internet Explorerben, engedélyeznie kell az RDS ActiveX bővítményt.

- Ha RD-webügyfélt használ, az alkalmazásproxy-összekötő 1.5.1975-ös vagy újabb verzióját kell használnia.

- A Microsoft Entra előzetes hitelesítési folyamatához a felhasználók csak a RemoteApp and Desktops panelen közzétett erőforrásokhoz csatlakozhatnak . A felhasználók nem tudnak csatlakozni az asztalhoz a Csatlakozás egy távoli PC-panelen.

- Ha Windows Server 2019-et használ, le kell tiltania a HTTP2 protokollt. További információ : Oktatóanyag: Helyszíni alkalmazás hozzáadása távoli hozzáféréshez alkalmazásproxyn keresztül a Microsoft Entra ID-ban.

A közös RDS- és alkalmazásproxy-forgatókönyv üzembe helyezése

Miután beállította az RDS-t és a Microsoft Entra alkalmazásproxyt a környezetéhez, kövesse az alábbi lépéseket a két megoldás kombinálásához. Ezek a lépések végigvezetik a két webes RDS-végpont (RD Web és RD Gateway) alkalmazásként való közzétételén, majd az RDS felé irányuló forgalom alkalmazásproxyn keresztül történő irányításán.

A távoli asztali gazdagép végpontjának közzététele

Új alkalmazásproxy-alkalmazás közzététele az értékekkel.

- Belső URL-cím:

https://<rdhost>.com/ahol<rdhost>a távoli asztali web és a távoli asztali átjáró közös gyökere található. - Külső URL-cím: Ezt a mezőt a rendszer automatikusan kitölti az alkalmazás neve alapján, de módosíthatja. A felhasználók erre az URL-címre lépnek, amikor hozzáférnek az RDS-hez.

- Előzetes hitelesítési módszer: Microsoft Entra ID.

- URL-fejlécek fordítása: Nem.

- Csak HTTP-cookie használata: Nem.

- Belső URL-cím:

Felhasználók hozzárendelése a közzétett RD-alkalmazáshoz. Győződjön meg arról, hogy mindegyiknek hozzáférése van az RDS-hez is.

Hagyja letiltva az alkalmazás egyszeri bejelentkezési metódusát, ha a Microsoft Entra egyszeri bejelentkezés le van tiltva.

Feljegyzés

A rendszer arra kéri a felhasználókat, hogy egyszer hitelesítsék magukat a Microsoft Entra-azonosítón, egyszer pedig a Távoli asztali webre, de egyszeri bejelentkezésük van az RD Gatewayre.

Keresse meg az identitásalkalmazásokat>> Alkalmazásregisztrációk. Válassza ki az alkalmazást a listából.

A Kezelés területen válassza a Védjegyzés lehetőséget.

Frissítse a Kezdőlap URL-címét úgy, hogy a távoli asztali webvégpontra (például

https://<rdhost>.com/RDWeb) mutasson.

RDS-forgalom átirányítása alkalmazásproxyba

Csatlakozás az RDS-telepítésre rendszergazdaként, és módosítsa az rd gateway-kiszolgáló nevét az üzembe helyezéshez. Ez a konfiguráció biztosítja, hogy a kapcsolatok a Microsoft Entra alkalmazásproxy szolgáltatáson keresztül menjenek keresztül.

Csatlakozás az RD Csatlakozás ion Broker szerepkört futtató RDS-kiszolgálóra.

Indítsa el a Kiszolgálókezelő.

A bal oldali panelen válassza a Távoli asztali szolgáltatások lehetőséget.

Válassza az Áttekintés lehetőséget.

Az Üzembe helyezés áttekintése szakaszban válassza a legördülő menüt, és válassza az Üzembehelyezési tulajdonságok szerkesztése lehetőséget.

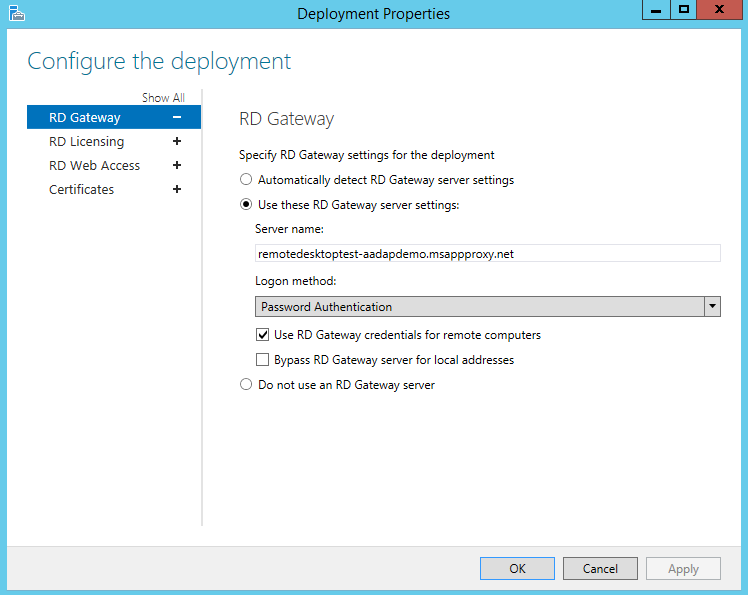

A Távoli asztali átjáró lapon módosítsa a Kiszolgálónév mezőt az alkalmazásproxy távoli asztali gazdagépvégpontja számára beállított külső URL-címre.

Módosítsa a Bejelentkezési módszer mezőt jelszó-hitelesítésre.

Futtassa ezt a parancsot minden gyűjteményhez. Cserélje le a saját> nevét és< proxyfrontendurl> értékét a saját adataira.< Ez a parancs lehetővé teszi az egyszeri bejelentkezést a távoli asztali web és az RD Gateway között, és optimalizálja a teljesítményt.

Set-RDSessionCollectionConfiguration -CollectionName "<yourcollectionname>" -CustomRdpProperty "pre-authentication server address:s:<proxyfrontendurl>`nrequire pre-authentication:i:1"Például:

Set-RDSessionCollectionConfiguration -CollectionName "QuickSessionCollection" -CustomRdpProperty "pre-authentication server address:s:https://remotedesktoptest-aadapdemo.msappproxy.net/`nrequire pre-authentication:i:1"Feljegyzés

A fenti parancs egy backtick-et használ a következőben: "'nrequire".

Az egyéni RDP-tulajdonságok módosításának ellenőrzéséhez és a gyűjteményHEZ tartozó RDP-fájl tartalmának megtekintéséhez futtassa a következő parancsot.

(get-wmiobject -Namespace root\cimv2\terminalservices -Class Win32_RDCentralPublishedRemoteDesktop).RDPFileContents

A Távoli asztal konfigurálása után a Microsoft Entra alkalmazásproxy átveszi az RDS internetre néző összetevőjét. Távolítsa el a többi nyilvános, internetre néző végpontot a távoli asztali web- és RD Gateway-gépeken.

A Távoli asztali webügyfél engedélyezése

Ha azt szeretné, hogy a felhasználók a távoli asztali webügyfélt használják, kövesse a Távoli asztali webügyfél beállítása a felhasználók számára című szakasz lépéseit.

A Távoli asztal webügyfél hozzáférést biztosít a szervezet Távoli asztal infrastruktúrájához. Html5-kompatibilis webböngészőre van szükség, például a Microsoft Edge, a Google Chrome, a Safari vagy a Mozilla Firefox (55.0-s és újabb verziók).

A forgatókönyv tesztelése

Tesztelje a forgatókönyvet az Internet Explorerrel Windows 7 vagy 10 rendszerű számítógépen.

- Nyissa meg a beállított külső URL-címet, vagy keresse meg az alkalmazást a MyApps panelen.

- Hitelesítés a Microsoft Entra-azonosítón. Használjon egy, az alkalmazáshoz hozzárendelt fiókot.

- Hitelesítés rd-webre.

- Ha az RDS-hitelesítés sikeres, kiválaszthatja a kívánt asztalt vagy alkalmazást, és megkezdheti a munkát.

Egyéb ügyfélkonfigurációk támogatása

A cikkben ismertetett konfiguráció az RDS távoli asztali webes vagy távoli asztali webes ügyfélen keresztüli elérésére használható. Ha azonban szükséges, más operációs rendszereket vagy böngészőket is támogathat. A különbség a használt hitelesítési módszerben van.

| Hitelesítési módszer | Támogatott ügyfélkonfiguráció |

|---|---|

| Előzetes hitelesítés | RD Web – Windows 7/10/11 + Microsoft Edge Chromium IE mode RDS ActiveX bővítmény |

| Előzetes hitelesítés | RD Web Client- HTML5-kompatibilis webböngésző, például Microsoft Edge, Internet Explorer 11, Google Chrome, Safari vagy Mozilla Firefox (55.0-s és újabb verziók) |

| Átengedés | Bármely más operációs rendszer, amely támogatja a Microsoft Távoli asztal alkalmazást |

Feljegyzés

Microsoft Edge Chromium IEüzemmódra akkor van szükség, ha a Saját alkalmazások portált használja a Távoli asztal alkalmazás eléréséhez.

Az előhitelesítési folyamat több biztonsági előnnyel jár, mint az átengedési folyamat. Az előzetes hitelesítéssel használhatja a Microsoft Entra hitelesítési funkcióit, például az egyszeri bejelentkezést, a feltételes hozzáférést és a helyszíni erőforrások kétlépéses ellenőrzését. Azt is győződjön meg róla, hogy csak hitelesített forgalom éri el a hálózatot.

Az átengedő hitelesítés használatához a cikkben felsorolt lépéseknek csak két módosítása van:

- A Távoli asztali gazdagép végpontjának közzététele 1. lépésében állítsa az előhitelesítési metódust passthrough értékre.

- Az alkalmazásproxy felé irányuló közvetlen RDS-forgalomban hagyja ki a 8. lépést.