Első lépések az Azure Multi-Factor Authentication-kiszolgálóval

Ezen a lapon a kiszolgáló új telepítését és helyszíni Active Directoryval való beállítását ismertetjük. Ha már telepített MFA-kiszolgálót és frissíteni szeretné, tekintse meg a legújabb Azure Multi-Factor Authentication-kiszolgálóra való frissítéssel kapcsolatos témakört. Ha csak a webszolgáltatás telepítésével kapcsolatban keres információt, tekintse meg Az Azure Multi-Factor Authentication-kiszolgáló Mobile App Web Service szolgáltatásának telepítése című témakört.

Fontos

2022 szeptemberében a Microsoft bejelentette az Azure Multi-Factor Authentication-kiszolgáló elavulását. 2024. szeptember 30-tól az Azure Multi-Factor Authentication Server üzemelő példányai már nem fognak többtényezős hitelesítési kéréseket kiszolgálni, ami a szervezet hitelesítéseinek meghiúsulását okozhatja. A zavartalan hitelesítési szolgáltatások biztosítása és a támogatott állapot megőrzése érdekében a szervezeteknek át kell telepíteniük felhasználóik hitelesítési adatait a felhőalapú Microsoft Entra többtényezős hitelesítési szolgáltatásba az Azure Multi-Factor Authentication Server legújabb frissítésében szereplő legújabb Migrálási segédprogram használatával. További információ: Azure Multi-Factor Authentication Server Migration.

A felhőalapú MFA használatának megkezdéséhez tekintse meg a következő oktatóanyagot: A felhasználók bejelentkezési eseményeinek biztonságossá tételét azure-beli többtényezős hitelesítéssel.

Az üzembe helyezés megtervezése

Az Azure Multi-Factor Authentication-kiszolgáló letöltése előtt fontolja meg, milyen terhelési és magas rendelkezésre állási követelményekkel rendelkezik. Ezen információ alapján döntse el, hogyan és hol szeretné üzembe helyezni.

A szükséges memóriamennyiség megfelelő útmutatója a rendszeres hitelesítésre váró felhasználók száma.

| Felhasználók | RAM |

|---|---|

| 1–10 000 | 4 GB |

| 10 001–50 000 | 8 GB |

| 50 001–100 000 | 12 GB |

| 100 000–200 001 | 16 GB |

| 200 001+ | 32 GB |

Szüksége van több kiszolgáló beállítására magas rendelkezésre álláshoz vagy terheléselosztáshoz? Ezt a konfigurációt többféleképpen is beállíthatja az Azure Multi-Factor Authentication-kiszolgálóval. Az első Azure Multi-Factor Authentication-kiszolgáló telepítésekor az lesz a főkiszolgáló. Minden más kiszolgáló alárendelt lesz, és automatikusan szinkronizálja a felhasználókat és a konfigurációt a főkiszolgálóval. Ekkor konfigurálhat egy elsődleges kiszolgálót, a többit pedig használhatja biztonsági másolathoz, vagy beállíthat terheléselosztást a kiszolgálók között.

Amikor egy fő Azure Multi-Factor Authentication-kiszolgáló offline állapotba kerül, az alárendelt kiszolgálók továbbra is feldolgozhatják a kétlépéses ellenőrzési kéréseket. Új felhasználókat azonban nem vehet fel, és a meglévő felhasználók nem frissíthetik a beállításaikat, amíg a főkiszolgáló megint elérhetővé nem válik, vagy egy alárendelt kiszolgálót elő nem léptet.

A környezet előkészítése

Győződjön meg arról, hogy a többtényezős Azure-hitelesítéshez használt kiszolgáló megfelel az alábbi követelményeknek.

1Ha az Azure Multi-Factor Authentication Server nem aktiválódik egy Windows Server 2019 vagy újabb rendszerű Azure-beli virtuális gépen, próbálkozzon a Windows Server egy korábbi verziójával.

Az Azure Multi-Factor Authentication-kiszolgáló összetevői

Három webösszetevő alkotja az Azure Multi-Factor Authentication-kiszolgálót:

- Webszolgáltatás SDK – Engedélyezi a kommunikációt a többi összetevővel, és telepítve van a Microsoft Entra többtényezős hitelesítési alkalmazáskiszolgálón

- Felhasználói portál – IIS-webhely, amely lehetővé teszi a felhasználók számára az Azure többtényezős hitelesítésbe való regisztrációt és a fiókjuk karbantartását.

- Mobile App Web Service – Lehetővé teszi a Microsoft Authenticatorhoz hasonló mobilalkalmazások használatát a kétlépéses ellenőrzéshez.

Ha az adott kiszolgáló rendelkezik internetkapcsolattal, mindhárom összetevő telepíthető ugyanarra a kiszolgálóra. Az összetevők felosztása esetén a Web Service SDK telepítve van a Microsoft Entra többtényezős hitelesítési alkalmazáskiszolgálón, a felhasználói portál és a Mobile App Web Service pedig egy internetkapcsolattal rendelkező kiszolgálón van telepítve.

Az Azure Multi-Factor Authentication-kiszolgáló tűzfalkövetelményei

Mindegyik MFA-kiszolgálónak képesnek kell lennie kommunikálni a 443-as kimenő porton a következő címekkel:

Ha a kimenő tűzfalak korlátozva vannak a 443-as porton, nyissa meg a következő IP-címtartományokat:

| IP-alhálózat | Hálózati maszk | IP-címtartomány |

|---|---|---|

| 134.170.116.0/25 | 255.255.255.128 | 134.170.116.1 – 134.170.116.126 |

| 134.170.165.0/25 | 255.255.255.128 | 134.170.165.1 – 134.170.165.126 |

| 70.37.154.128/25 | 255.255.255.128 | 70.37.154.129 – 70.37.154.254 |

| 52.251.8.48/28 | 255.255.255.240 | 52.251.8.48 - 52.251.8.63 |

| 52.247.73.160/28 | 255.255.255.240 | 52.247.73.160 - 52.247.73.175 |

| 52.159.5.240/28 | 255.255.255.240 | 52.159.5.240 - 52.159.5.255 |

| 52.159.7.16/28 | 255.255.255.240 | 52.159.7.16 - 52.159.7.31 |

| 52.250.84.176/28 | 255.255.255.240 | 52.250.84.176 - 52.250.84.191 |

| 52.250.85.96/28 | 255.255.255.240 | 52.250.85.96 - 52.250.85.111 |

Ha nem használja az eseménymegerősítési szolgáltatást, a felhasználók pedig nem használnak mobilalkalmazásokat az ellenőrzéshez a vállalati hálózaton található eszközökön, csak a következő tartományokra van szüksége:

| IP-alhálózat | Hálózati maszk | IP-címtartomány |

|---|---|---|

| 134.170.116.72/29 | 255.255.255.248 | 134.170.116.72 – 134.170.116.79 |

| 134.170.165.72/29 | 255.255.255.248 | 134.170.165.72 – 134.170.165.79 |

| 70.37.154.200/29 | 255.255.255.248 | 70.37.154.201 – 70.37.154.206 |

| 52.251.8.48/28 | 255.255.255.240 | 52.251.8.48 - 52.251.8.63 |

| 52.247.73.160/28 | 255.255.255.240 | 52.247.73.160 - 52.247.73.175 |

| 52.159.5.240/28 | 255.255.255.240 | 52.159.5.240 - 52.159.5.255 |

| 52.159.7.16/28 | 255.255.255.240 | 52.159.7.16 - 52.159.7.31 |

| 52.250.84.176/28 | 255.255.255.240 | 52.250.84.176 - 52.250.84.191 |

| 52.250.85.96/28 | 255.255.255.240 | 52.250.85.96 - 52.250.85.111 |

Az MFA-kiszolgáló letöltése

Tipp.

A cikkben szereplő lépések a portáltól függően kissé eltérhetnek.

Kövesse az alábbi lépéseket az Azure Multi-Factor Authentication-kiszolgáló letöltéséhez:

Fontos

2022 szeptemberében a Microsoft bejelentette az Azure Multi-Factor Authentication-kiszolgáló elavulását. 2024. szeptember 30-tól az Azure Multi-Factor Authentication Server üzemelő példányai már nem fognak többtényezős hitelesítési kéréseket kiszolgálni, ami a szervezet hitelesítéseinek meghiúsulását okozhatja. A zavartalan hitelesítési szolgáltatások biztosítása és a támogatott állapot megőrzése érdekében a szervezeteknek át kell telepíteniük felhasználóik hitelesítési adatait a felhőalapú Microsoft Entra többtényezős hitelesítési szolgáltatásba az Azure Multi-Factor Authentication Server legújabb frissítésében szereplő legújabb Migrálási segédprogram használatával. További információ: Azure Multi-Factor Authentication Server Migration.

A felhőalapú MFA használatának megkezdéséhez tekintse meg a következő oktatóanyagot: A felhasználók bejelentkezési eseményeinek biztonságossá tételét azure-beli többtényezős hitelesítéssel.

Az MFA-kiszolgálót 2019. július 1-je előtt aktiváló meglévő ügyfelek a szokásos módon letölthetik a legújabb verziót, a jövőbeli frissítéseket, és aktiválhatják az aktiválási hitelesítő adatokat. A következő lépések csak akkor működnek, ha ön már meglévő MFA-kiszolgálói ügyfél volt.

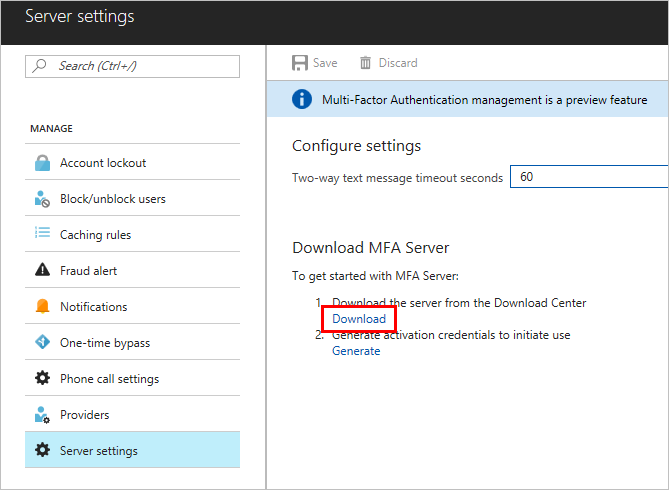

Jelentkezzen be a Microsoft Entra felügyeleti központba globális rendszergazdaként.

Keresse meg a Védelmi>többtényezős hitelesítési>kiszolgáló beállításait.

Válassza a Letöltés lehetőséget, és kövesse a letöltési oldalon megjelenő utasításokat a telepítő mentéséhez.

Hagyja megnyitva ezt az oldalt, mivel a telepítő futtatása után még hivatkozni fogunk rá.

Az MFA-kiszolgáló telepítése és konfigurálása

Most, hogy letöltötte a kiszolgálót, telepítse és konfigurálja azt. Győződjön meg róla, hogy az a kiszolgáló, amelyikre telepíti, megfelel-e a tervezési szakaszban felsorolt követelményeknek.

- Kattintson duplán a végrehajtható fájlra.

- A Telepítési mappa kijelölése képernyőn győződjön meg arról, hogy megfelelő mappát választott ki, és kattintson a Tovább gombra. A következő kódtárak vannak telepítve:

- Amikor a telepítés befejeződik, válassza a Befejezés lehetőséget. Elindul a konfigurációs varázsló.

- Azon az oldalon, ahonnan letöltötte a kiszolgálót, kattintson az Aktiváló hitelesítő adatok előállítása gombra. Másolja ezeket az adatokat az Azure Multi-Factor Authentication-kiszolgálóra a megadott mezőkben, és kattintson az Aktiválás gombra.

Feljegyzés

Csak a globális rendszergazdák hozhatnak létre aktiválási hitelesítő adatokat a Microsoft Entra felügyeleti központban.

E-mail küldése a felhasználóknak

A bevezetés megkönnyítése érdekében engedélyezze, hogy az MFA-kiszolgáló kommunikálhasson a felhasználóival. Az MFA-kiszolgáló tájékoztató e-mailt küld a felhasználóknak arról, hogy regisztrálta őket a kétlépéses ellenőrzési szolgáltatásban.

Az elküldött e-mail tartalmát az határozza meg, hogyan konfigurálja a felhasználókat a kétlépéses ellenőrzéshez. Ha például tud telefonszámokat importálni a vállalat címtárából, az e-mailnek tartalmaznia kell az alapértelmezett telefonszámokat, így a felhasználók tudni fogják, hogy mire számítsanak. Ha nem importál telefonszámokat, vagy ha a felhasználói a mobilalkalmazást fogják használni, olyan e-mailt küldjön a felhasználóknak, amely a fiók regisztrációjának befejezésére kéri őket. Adjon meg egy hivatkozást az Azure többtényezős hitelesítés felhasználói portálra az e-mailben.

Az e-mail tartalma a felhasználóhoz beállított ellenőrzési módszertől is függ (telefonhívás, SMS vagy mobilalkalmazás). Ha például a felhasználónak PIN-kódot kell használnia a hitelesítéskor, az e-mail tartalmazza a kezdeti PIN-kódot. A felhasználóknak általában az első ellenőrzéskor módosítaniuk kell a PIN-kódot.

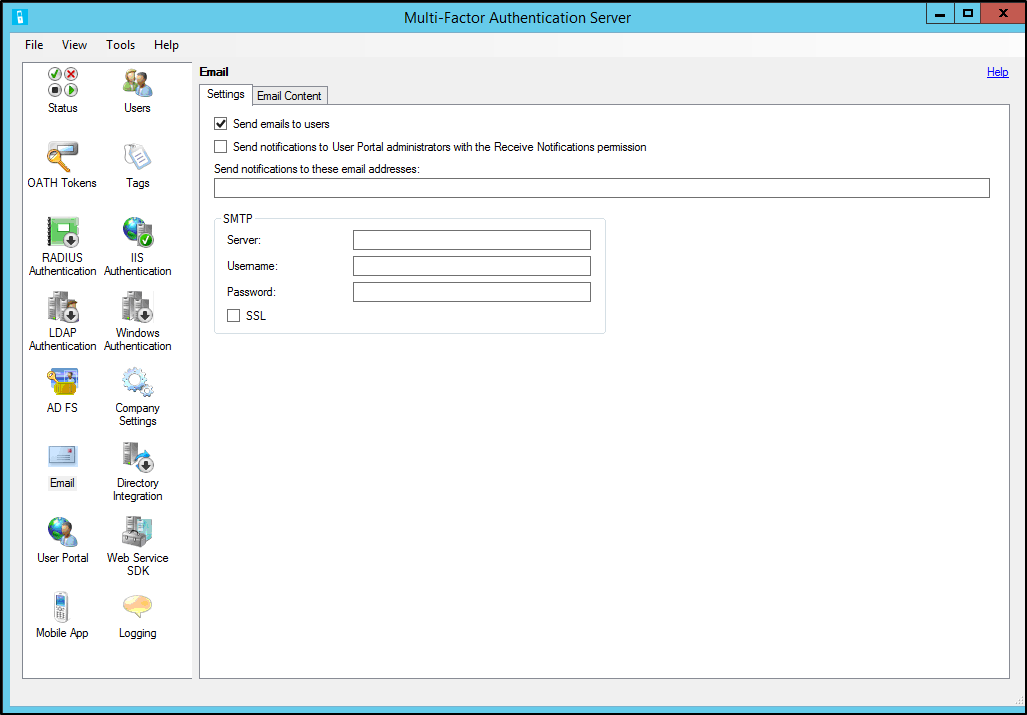

E-mailek és e-mail-sablonok konfigurálása

Kattintson a bal oldalon található e-mail ikonra az e-mailek küldésére vonatkozó beállítások megadásához. Ezen az oldalon adhatja meg a levelezési kiszolgáló SMTP-adatait, és innen küldhet e-maileket az E-mailek küldése a felhasználóknak jelölőnégyzet bejelölésével.

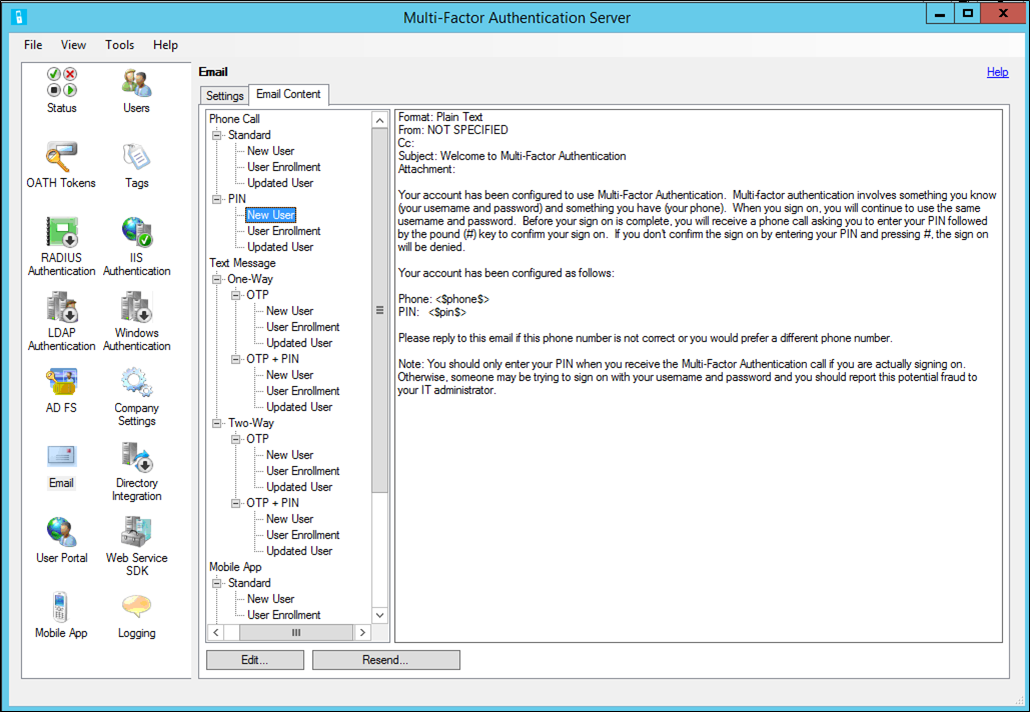

Az E-mail tartalma lapon áttekintheti a választható e-mail-sablonokat. Válassza a leginkább megfelelő sablont attól függően, hogyan konfigurálta a felhasználókat a kétlépéses ellenőrzés végrehajtására.

Felhasználók importálása az Active Directoryból

A kiszolgáló telepítése után a felhasználók hozzáadása következik. Létrehozhatja őket manuálisan, importálhatja az Active Directory-felhasználókat, vagy beállíthatja az Active Directoryval történő automatikus szinkronizálást.

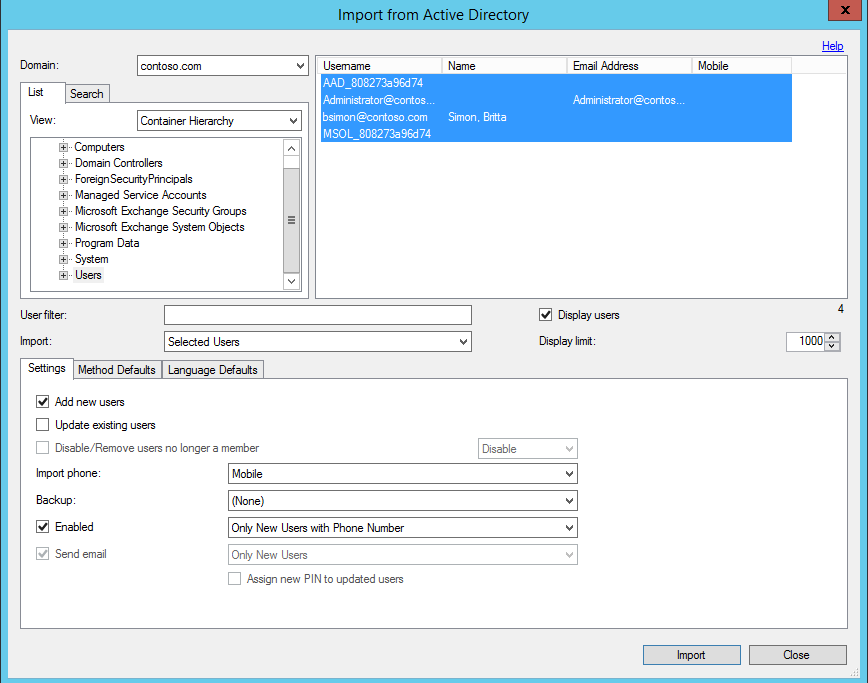

Manuális importálás az Active Directoryból

Az Azure Multi-Factor Authentication Server bal oldalán válassza a Felhasználók lehetőséget.

Alul válassza az Importálás Active Directoryból lehetőséget.

Most kereshet egyes felhasználókat vagy kereshet az AD címtárban felhasználókat tartalmazó szervezeti egységeket. Ebben az esetben meg kell adni a felhasználók szervezeti egységét.

Jelölje ki az összes felhasználót a jobb oldalon, és kattintson az Importálás gombra. Megjelenik egy előugró ablak, amely a művelet sikerességéről értesít. Zárja be az importálási ablakot.

Automatikus szinkronizálás az Active Directoryval

- Az Azure Multi-Factor Authentication Server bal oldalán válassza a Címtárintegráció lehetőséget.

- Lépjen a Szinkronizálás lapra.

- Válassza az alul lévő Hozzáadás lehetőséget

- A megjelenő Szinkronizálási elem hozzáadása mezőben válassza az ehhez a szinkronizálási feladathoz tartozó Tartomány, Szervezeti egység vagy biztonsági csoport, Beállítások, Módszer alapértelmezett beállításai vagy Nyelv alapértelmezett beállításai lehetőséget, és kattintson a Hozzáadás gombra.

- Jelölje be a Active Directory-szinkronizálás engedélyezése jelölőnégyzetet, majd válassza ki a Szinkronizálási időköz értékét egy perc és 24 óra között.

A felhasználói adatok kezelése az Azure Multi-Factor Authentication-kiszolgálón

Amikor a helyszíni Multi-Factor Authentication-kiszolgálót használja, a rendszer a felhasználó adatait a helyszíni kiszolgálókon tárolja. A felhőben nincsenek állandó felhasználói adatok. Amikor a felhasználó kétlépéses ellenőrzést végez, az MFA-kiszolgáló adatokat küld a Microsoft Entra többtényezős hitelesítési felhőszolgáltatásnak az ellenőrzés végrehajtásához. Amikor a rendszer ezeket a hitelesítési kéréseket elküldi a felhőszolgáltatásnak, a kérések és a naplók a következő mezőket tartalmazzák, hogy azok elérhetők legyenek az ügyfél hitelesítési/használati jelentéseiben. Egyes mezők megadása nem kötelező, így engedélyezhetők vagy letilthatók a Multi-Factor Authentication-kiszolgálón. Az MFA-kiszolgáló és az MFA-felhőszolgáltatás közötti kommunikáció SSL-/TLS-titkosítást használ a 443-as kimenő porton. Ezek a mezők a következők:

- Egyedi azonosító – felhasználónév vagy belső MFA-kiszolgálói azonosító

- Utónév és vezetéknév (nem kötelező)

- E-mail-cím (nem kötelező)

- Telefonszám – hanghívások vagy SMS-hitelesítés esetén

- Eszköztoken – mobilalkalmazásos hitelesítés esetén

- Hitelesítési módszer

- Hitelesítés eredménye

- MFA-kiszolgáló neve

- MFA-kiszolgáló IP-címe

- Ügyfél IP-címe – ha elérhető

A fenti mezőkön kívül a rendszer az ellenőrzési eredményeket (sikeres/elutasítva) és az elutasítások okait is tárolja a hitelesítési adatokkal együtt. Ezek az adatok a hitelesítési/használati jelentésekben érhetők el.

Fontos

2019 márciusától kezdődően a hívási lehetőségek nem érhetők el az MFA-kiszolgáló ingyenes/próbaverziós Microsoft Entra-bérlői felhasználói számára. A változás nem érinti az SMS-üzeneteket. A telefonhívás továbbra is elérhető lesz a fizetős Microsoft Entra-bérlők felhasználói számára. Ez a módosítás csak az ingyenes/próbaverziós Microsoft Entra-bérlőket érinti.

Az Azure Multi-Factor Authentication-kiszolgáló biztonsági mentése és visszaállítása

A biztonsági mentés megfelelőségének ellenőrzése minden rendszeren fontos lépés.

Az Azure Multi-Factor Authentication Server biztonsági mentéséhez győződjön meg arról, hogy rendelkezik a C:\Program Files\Multi-Factor Authentication Server\Data mappáról, beleértve a PhoneFactor.pfdata fájlt is.

Ha visszaállításra lenne szükség, a következő lépésekkel hajthatja végre:

- Telepítse újra az Azure Multi-Factor Authentication-kiszolgálót egy új kiszolgálón.

- Aktiválja az új Azure Multi-Factor Authentication-kiszolgálót.

- Állítsa le a MultiFactorAuth szolgáltatást.

- Írja felül a PhoneFactor.pfdata fájlt a biztonsági másolati példánnyal.

- Indítsa el a MultiFactorAuth szolgáltatást.

Az új kiszolgáló ezzel használatra kész az eredeti biztonsági másolatban található konfigurációval és felhasználói adatokkal.

A TLS/SSL-protokollok és titkosítócsomagok kezelése

Miután az MFA Server 8.x vagy újabb változatára frissített, érdemes eltávolítani minden régebbi vagy gyengébb titkosítócsomagot, hacsak vállalata nem követeli meg azok használatát. A tennivalókat az AD FS által használt SSL/TLS-protokollok és titkosítócsomagok kezelését ismertető rész tartalmazza.

Következő lépések

- A felhasználói portál beállítása és konfigurálása a felhasználói önkiszolgáló szolgáltatáshoz.

- Az Azure Multi-Factor Authentication-kiszolgáló beállítása és konfigurálása Active Directory összevonási szolgáltatással, RADIUS-hitelesítéssel vagy LDAP-hitelesítéssel.

- Távoli asztali átjáró és RADIUS-t használó Azure Multi-Factor Authentication-kiszolgáló telepítése és konfigurálása.

- Az Azure Multi-Factor Authentication-kiszolgáló Mobile App Web Service szolgáltatásának telepítése.

- Speciális forgatókönyvek többtényezős Azure-hitelesítéssel és külső VPN-ekkel.