Áttekintés: Bérlők közötti hozzáférés Microsoft Entra Külső ID

A következőkre vonatkozik: Munkaerő-bérlők

Munkaerő-bérlők  Külső bérlők (további információ)

Külső bérlők (további információ)

A Microsoft Entra-szervezetek a külső azonosító bérlők közötti hozzáférési beállításaival kezelhetik a többi Microsoft Entra-szervezettel és a Microsoft Azure-felhőkkel való együttműködést a B2B együttműködés és a közvetlen B2B-kapcsolat révén. A bérlők közötti hozzáférési beállítások részletes vezérlést biztosítanak a bejövő és kimenő hozzáférés felett, így megbízhat a többtényezős hitelesítésben (MFA) és más szervezetektől származó eszközjogcímekben.

Ez a cikk a bérlők közötti hozzáférési beállításokat ismerteti a B2B-együttműködés és a B2B közvetlen kapcsolatkezeléséhez külső Microsoft Entra-szervezetekkel, beleértve a Microsoft-felhőket is. Egyéb beállítások érhetők el a B2B-együttműködéshez nem Microsoft Entra-identitásokkal (például közösségi identitásokkal vagy nem IT által felügyelt külső fiókokkal). Ezek a külső együttműködési beállítások a vendégfelhasználói hozzáférés korlátozására, a vendégek meghívásának megadására, valamint a tartományok engedélyezésére vagy letiltására vonatkozó beállításokat tartalmaznak.

A bérlők közötti hozzáférési beállításokban felvehető szervezetek száma nincs korlátozva.

Külső hozzáférés kezelése bejövő és kimenő beállításokkal

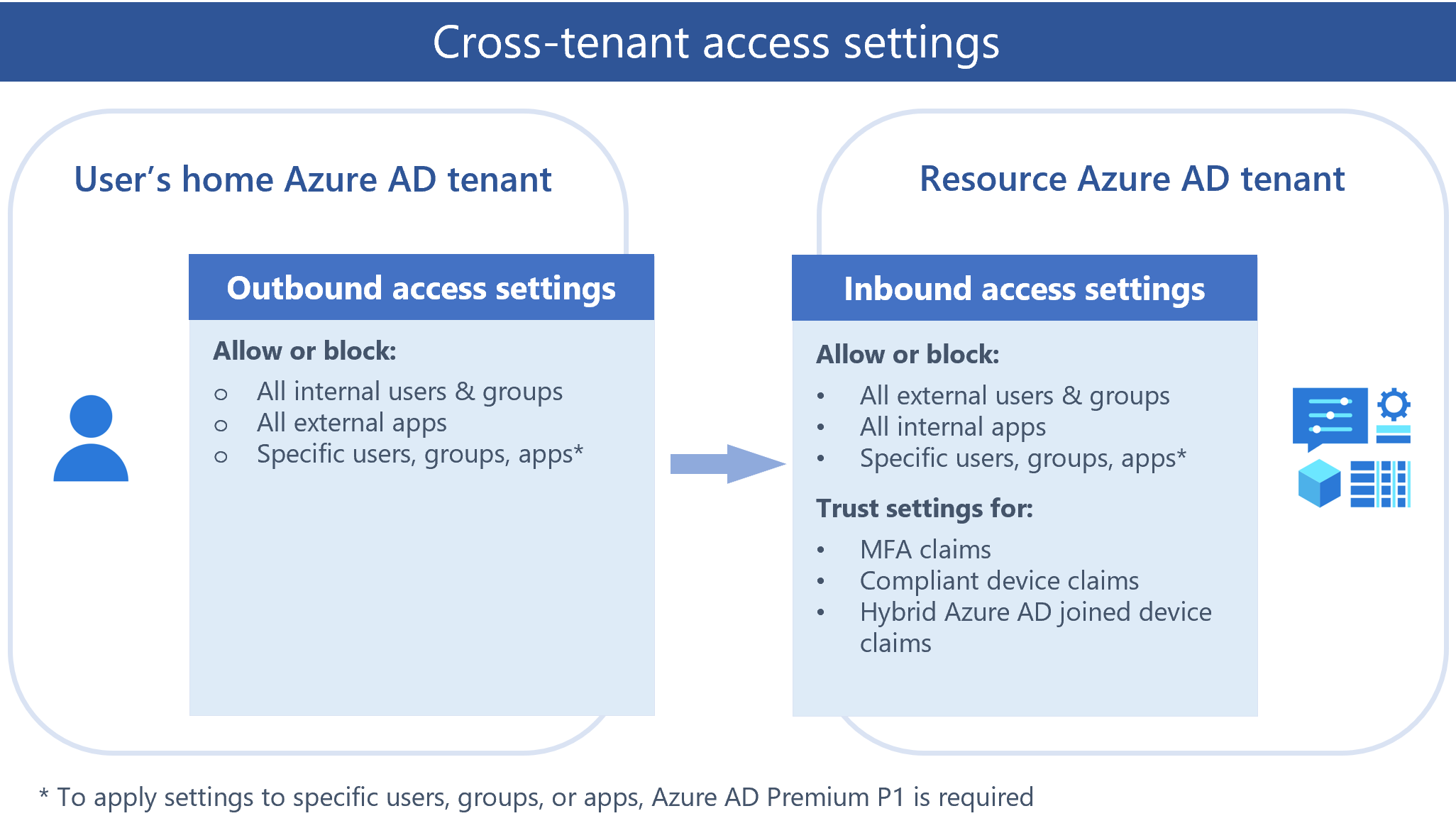

A külső identitások bérlők közötti hozzáférési beállításai kezelik, hogyan működik együtt más Microsoft Entra-szervezetekkel. Ezek a beállítások határozzák meg, hogy a külső Microsoft Entra-szervezetek bejövő hozzáférési felhasználóinak milyen szintű hozzáféréssel kell rendelkezniük az erőforrásokhoz, és hogy a felhasználók milyen szintű kimenő hozzáféréssel rendelkeznek a külső szervezetekhez.

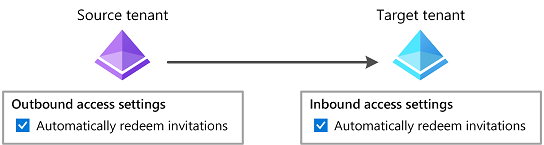

Az alábbi ábrán a bérlők közötti hozzáférés bejövő és kimenő beállításai láthatók. A Microsoft Entra erőforrás-bérlője a megosztani kívánt erőforrásokat tartalmazó bérlő. B2B-együttműködés esetén az erőforrás-bérlő a meghívó bérlő (például a vállalati bérlő, ahol meg szeretné hívni a külső felhasználókat). A felhasználó otthoni Microsoft Entra-bérlője az a bérlő, ahol a külső felhasználókat kezelik.

Alapértelmezés szerint a B2B más Microsoft Entra-szervezetekkel való együttműködés engedélyezve van, és a B2B közvetlen csatlakozás le van tiltva. Az alábbi átfogó rendszergazdai beállítások azonban lehetővé teszik mindkét funkció kezelését.

A kimenő hozzáférési beállítások szabályozzák, hogy a felhasználók hozzáférhetnek-e külső szervezet erőforrásaihoz. Ezeket a beállításokat mindenkire alkalmazhatja, vagy egyéni felhasználókat, csoportokat és alkalmazásokat is megadhat.

A bejövő hozzáférési beállítások azt szabályozzák, hogy a külső Microsoft Entra-szervezetek felhasználói hozzáférhetnek-e a szervezet erőforrásaihoz. Ezeket a beállításokat mindenkire alkalmazhatja, vagy egyéni felhasználókat, csoportokat és alkalmazásokat is megadhat.

A megbízhatósági beállítások (bejövő) határozzák meg, hogy a feltételes hozzáférési szabályzatok megbíznak-e a többtényezős hitelesítésben (MFA), a megfelelő eszközben és a Microsoft Entra hibrid csatlakoztatott eszközjogcímekben egy külső szervezettől, ha felhasználóik már megfeleltek ezeknek a követelményeknek az otthoni bérlőiken. Ha például úgy konfigurálja a megbízhatósági beállításokat, hogy megbízzanak az MFA-ban, az MFA-szabályzatok továbbra is érvényesek lesznek a külső felhasználókra, de azok a felhasználók, akik már befejezték az MFA-t az otthoni bérlőiken, nem kell újra elvégezniük az MFA-t a bérlőben.

Alapértelmezett beállítások

Az alapértelmezett bérlőközi hozzáférési beállítások a bérlőn kívüli összes Microsoft Entra-szervezetre vonatkoznak, kivéve azokat a szervezeteket, amelyekhez egyéni beállításokat konfigurál. Módosíthatja az alapértelmezett beállításokat, de a B2B-együttműködés és a közvetlen B2B-csatlakozás kezdeti alapértelmezett beállításai a következők:

B2B-együttműködés: Alapértelmezés szerint minden belső felhasználó engedélyezve van a B2B-együttműködéshez. Ez a beállítás azt jelenti, hogy a felhasználók meghívhatnak külső vendégeket az erőforrások eléréséhez, és meghívhatják őket külső szervezetekbe vendégként. Más Microsoft Entra-szervezetek MFA- és eszközjogcímei nem megbízhatók.

B2B közvetlen csatlakozás: Alapértelmezés szerint nincs B2B közvetlen kapcsolati megbízhatósági kapcsolat. A Microsoft Entra-azonosító blokkolja az összes külső Microsoft Entra-bérlő bejövő és kimenő B2B közvetlen kapcsolódási képességeit.

Szervezeti beállítások: Alapértelmezés szerint egyetlen szervezet sem lesz hozzáadva a szervezeti beállításokhoz. Ezért minden külső Microsoft Entra-szervezet engedélyezve van a szervezettel való B2B-együttműködéshez.

Bérlők közötti szinkronizálás: Más bérlők felhasználói nem szinkronizálódnak a bérlőbe bérlők közötti szinkronizálással.

Ezek az alapértelmezett beállítások az ugyanazon Microsoft Azure-felhőben lévő többi Microsoft Entra-bérlővel való B2B-együttműködésre vonatkoznak. A felhők közötti forgatókönyvekben az alapértelmezett beállítások kissé másképp működnek. A cikk későbbi részében tekintse meg a Microsoft felhőbeállításai című témakört.

Szervezeti beállítások

Szervezetspecifikus beállításokat úgy konfigurálhat, hogy hozzáad egy szervezetet, és módosítja az adott szervezet bejövő és kimenő beállításait. A szervezeti beállítások elsőbbséget élveznek az alapértelmezett beállításokkal szemben.

B2B-együttműködés: A bérlők közötti hozzáférési beállítások használatával kezelheti a bejövő és kimenő B2B-együttműködést és a hatókör hozzáférését adott felhasználókhoz, csoportokhoz és alkalmazásokhoz. Beállíthatja az összes külső szervezetre vonatkozó alapértelmezett konfigurációt, majd szükség szerint egyéni, szervezetspecifikus beállításokat hozhat létre. A bérlők közötti hozzáférési beállítások használatával megbízhat más Microsoft Entra-szervezetek többtényezős (MFA) és eszközjogcímeiben (megfelelő jogcímek és Microsoft Entra hibrid csatlakoztatott jogcímek).

Borravaló

Javasoljuk, hogy zárja ki a külső felhasználókat az Microsoft Entra ID-védelem MFA regisztrációs szabályzatából, ha megbízik az MFA-ben külső felhasználók számára. Ha mindkét házirend jelen van, a külső felhasználók nem fognak tudni megfelelni a hozzáférés követelményeinek.

Közvetlen B2B-kapcsolat: A közvetlen B2B-kapcsolat esetén a szervezeti beállítások használatával állítson be kölcsönös megbízhatósági kapcsolatot egy másik Microsoft Entra-szervezettel. Mind a szervezetnek, mind a külső szervezetnek kölcsönösen engedélyeznie kell a közvetlen B2B-kapcsolatot a bejövő és a kimenő bérlők közötti hozzáférési beállítások konfigurálásával.

A külső együttműködési beállítások használatával korlátozhatja, hogy ki hívhat meg külső felhasználókat, engedélyezheti vagy letilthatja a B2B-specifikus tartományokat, és korlátozásokat állíthat be a vendégfelhasználók címtárhoz való hozzáférésére vonatkozóan.

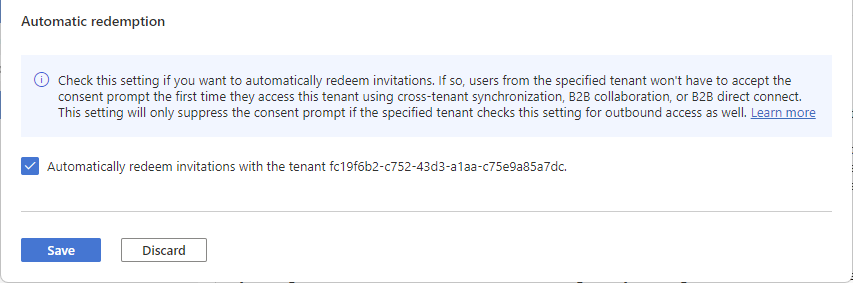

Automatikus beváltás beállítása

Az automatikus visszaváltási beállítás egy bejövő és kimenő szervezeti megbízhatósági beállítás, amely automatikusan beváltja a meghívókat, így a felhasználóknak nem kell elfogadniuk a hozzájárulási kérést az erőforrás/cél bérlő első elérésekor. Ez a beállítás a következő nevű jelölőnégyzet:

- Meghívók automatikus beváltása a bérlői<bérlővel>

Különböző forgatókönyvek beállításának összehasonlítása

Az automatikus visszaváltási beállítás a bérlők közötti szinkronizálásra, a B2B-együttműködésre és a közvetlen B2B-csatlakozásra vonatkozik a következő helyzetekben:

- Ha a felhasználók bérlőközi szinkronizálással jönnek létre egy célbérlében.

- Ha a felhasználók B2B-együttműködéssel kerülnek egy erőforrás-bérlőbe.

- Amikor a felhasználók közvetlen B2B-kapcsolattal férnek hozzá egy erőforrás-bérlő erőforrásaihoz.

Az alábbi táblázat bemutatja, hogy ez a beállítás hogyan hasonlítható össze, ha engedélyezve van ezekhez a forgatókönyvekhez:

| Cikk | Bérlők közötti szinkronizálás | B2B együttműködés | B2B közvetlen csatlakozás |

|---|---|---|---|

| Automatikus beváltás beállítása | Szükséges | Szabadon választható | Szabadon választható |

| A felhasználók B2B együttműködési meghívó e-mailt kapnak | Nem | Nem | N/A |

| A felhasználóknak hozzájárulási kérést kell elfogadniuk | Nem | Nem | Nem |

| A felhasználók B2B együttműködési értesítési e-mailt kapnak | Nem | Igen | N/A |

Ez a beállítás nem befolyásolja az alkalmazás hozzájárulási élményét. További információkért tekintse meg a Microsoft Entra ID-ban található alkalmazások jóváhagyási felületét. Ez a beállítás nem támogatott a különböző Microsoft-felhőkörnyezetekben, például az Azure kereskedelmi és az Azure Governmentben lévő szervezetek számára.

Mikor tiltják le a hozzájárulási kérést?

Az automatikus visszaváltási beállítás csak akkor tiltja le a hozzájárulási kérést és a meghívó e-mailt, ha az otthoni/forrásbérlési (kimenő) és az erőforrás-/célbérlési (bejövő) bérlő is ellenőrzi ezt a beállítást.

Az alábbi táblázat a forrásbérlési felhasználók hozzájárulási kérésének viselkedését mutatja be, amikor az automatikus visszaváltási beállítás különböző bérlők közötti hozzáférési beállítások kombinációit ellenőrzi.

| Kezdőlap/forrásbérl | Erőforrás/célbérlemény | Hozzájárulás kérésének viselkedése forrás-bérlői felhasználók számára |

|---|---|---|

| Kimenő | Kikötőbe befutó | |

| Elfojtott | ||

| Nincs letiltva | ||

| Nincs letiltva | ||

| Nincs letiltva | ||

| Kikötőbe befutó | Kimenő | |

| Nincs letiltva | ||

| Nincs letiltva | ||

| Nincs letiltva | ||

| Nincs letiltva |

A beállítás Microsoft Graph használatával történő konfigurálásához tekintse meg a CrossTenantAccessPolicyConfigurationPartner API frissítését. A saját előkészítési felület kialakításáról további információt a B2B együttműködési meghívókezelőjében talál.

További információt a bérlők közötti szinkronizálás konfigurálása, a bérlők közötti hozzáférési beállítások konfigurálása a B2B-együttműködéshez és a bérlők közötti hozzáférési beállítások konfigurálása a közvetlen B2B-csatlakozáshoz című témakörben talál.

Konfigurálható visszaváltás

A konfigurálható beváltással testre szabhatja az identitásszolgáltatók sorrendjét, amelyekkel a vendégfelhasználók bejelentkezhetnek, amikor elfogadják a meghívást. Engedélyezheti a funkciót, és megadhatja a beváltás sorrendjét a Beváltás megrendelése lapon.

Amikor egy vendégfelhasználó kiválasztja a meghívó e-mailben a Meghívó elfogadása hivatkozást, a Microsoft Entra ID automatikusan beváltja a meghívót az alapértelmezett beváltési sorrend alapján. Amikor módosítja az identitásszolgáltatói rendelést az új beváltási rendelés lapon, az új rendelés felülírja az alapértelmezett beváltási sorrendet.

Az elsődleges identitásszolgáltatókat és a tartalék identitásszolgáltatókat is megtalálja a Beváltás rendelés lapján.

Az elsődleges identitásszolgáltatók azok, amelyek más hitelesítési forrásokkal rendelkező összevonásokkal rendelkeznek. A tartalék identitásszolgáltatók azok, amelyeket akkor használnak, ha egy felhasználó nem egyezik meg az elsődleges identitásszolgáltatóval.

A tartalék identitásszolgáltatók lehetnek Microsoft-fiók (MSA), egyszeri e-mail-jelszó, vagy mindkettő. Mindkét tartalék identitásszolgáltatót nem tilthatja le, de az összes elsődleges identitásszolgáltatót letilthatja, és csak tartalék identitásszolgáltatókat használhat a beváltáshoz.

A funkció használatakor vegye figyelembe a következő ismert korlátozásokat:

Ha egy Microsoft Entra ID-felhasználó, aki már rendelkezik egyszeri bejelentkezési (SSO) munkamenettel, egyszeri jelszóval (OTP) hitelesíti az e-maileket, másik fiók használata lehetőséget kell választania, és újra meg kell adnia a felhasználónevét az OTP-folyamat aktiválásához. Ellenkező esetben a felhasználó hibaüzenetet kap, amely jelzi, hogy a fiókja nem létezik az erőforrás-bérlőben.

Ha egy felhasználó ugyanazt az e-mailt használja mind a Microsoft Entra-azonosítójában, mind a Microsoft-fiókjában, a rendszer arra kéri őket, hogy válasszanak a Microsoft Entra-azonosítójuk vagy a Microsoft-fiókjuk használata között, még akkor is, ha a rendszergazda letiltja a Microsoft-fiókot beváltási módszerként. A Microsoft-fiók beváltási lehetőségként való kiválasztása akkor is engedélyezett, ha a metódus le van tiltva.

Közvetlen összevonás ellenőrzött Microsoft Entra-azonosítójú tartományokhoz

Az SAML/WS-Fed identitásszolgáltatói összevonás (közvetlen összevonás) mostantól támogatott a Microsoft Entra ID által ellenőrzött tartományok esetében. Ez a funkció lehetővé teszi, hogy közvetlen összevonást állítson be egy külső identitásszolgáltatóval egy olyan tartományhoz, amelyet a Microsoft Entra ellenőriz.

Jegyzet

Győződjön meg arról, hogy a tartomány nincs ellenőrizve ugyanabban a bérlőben, amelyben a Közvetlen összevonási konfigurációt szeretné beállítani. Miután beállította a Közvetlen összevonást, konfigurálhatja a bérlő beváltásának beállításait, és áthelyezheti az SAML/WS-Fed identitásszolgáltatót a Microsoft Entra-azonosító fölé az új konfigurálható, bérlők közötti visszaváltási hozzáférési beállításokon keresztül.

Amikor a vendégfelhasználó beváltja a meghívást, megjelenik egy hagyományos hozzájárulási képernyő, és a rendszer átirányítja őket a Saját alkalmazások lapra. Az erőforrás-bérlőben a közvetlen összevonási felhasználó profilja azt mutatja, hogy a meghívás sikeresen beváltva van, a külső összevonás pedig kiállítóként van felsorolva.

A B2B-felhasználók meghívás beváltásának megakadályozása Microsoft-fiókok használatával

Mostantól megakadályozhatja, hogy a B2B-vendégfelhasználók Microsoft-fiókokkal váltsa be a meghívókat. Ehelyett az e-mail-címükre küldött egyszeri pin-kódot használják tartalék identitásszolgáltatóként. Nem használhatnak meglévő Microsoft-fiókot a meghívók beváltására, és nem kérnek újat. Ezt a funkciót a beváltási rendelés beállításaiban engedélyezheti a Microsoft-fiókok tartalék identitásszolgáltatói beállításaiban való kikapcsolásával.

Mindig legalább egy tartalék identitásszolgáltatónak aktívnak kell lennie. Így ha úgy dönt, hogy letiltja a Microsoft-fiókokat, engedélyeznie kell az egyszeri pin-kód lehetőséget. A meglévő vendégfelhasználók, akik már bejelentkeztek a Microsoft-fiókokkal, továbbra is ezt teszik a jövőbeli bejelentkezésekhez. Az új beállítások alkalmazásához alaphelyzetbe kell állítania a beváltás állapotát.

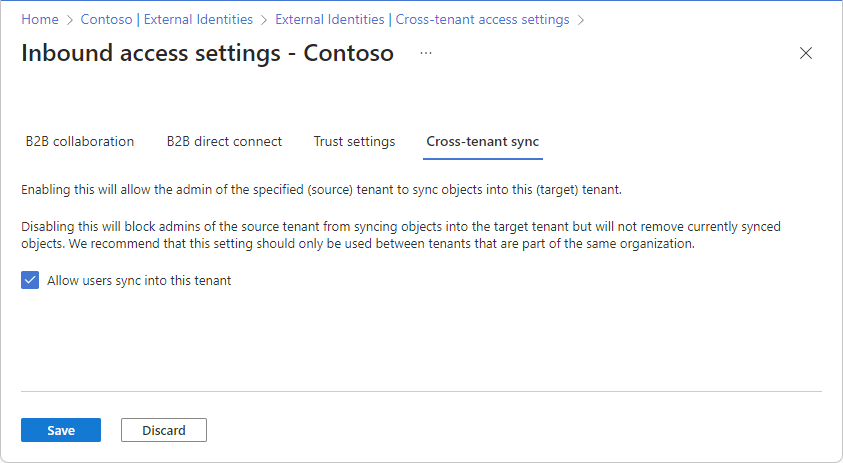

Bérlők közötti szinkronizálás beállítása

A bérlők közötti szinkronizálási beállítás csak bejövő szervezeti beállítás, amely lehetővé teszi, hogy a forrásbérlelő rendszergazdája szinkronizálja a felhasználókat egy célbérlelőbe. Ez a beállítás egy jelölőnégyzet, amelynek a neve Engedélyezi a felhasználók szinkronizálását ebbe a bérlőbe , amely a célbérlelőben van megadva. Ez a beállítás nem befolyásolja a más folyamatok, például a manuális meghívás vagy a Microsoft Entra jogosultságkezelése révén létrehozott B2B-meghívókat.

A beállítás Microsoft Graph használatával történő konfigurálásához tekintse meg a CrossTenantIdentitySyncPolicyPartner API frissítését. További információ: Bérlők közötti szinkronizálás konfigurálása.

Bérlői korlátozások

A Bérlőkorlátozások beállításokkal szabályozhatja, hogy a felhasználók milyen típusú külső fiókokat használhatnak a felügyelt eszközökön, például:

- Ismeretlen bérlőkben létrehozott felhasználók fiókjai.

- A külső szervezetek által a felhasználóknak adott fiókok, hogy hozzáférhessenek a szervezet erőforrásaihoz.

Javasoljuk, hogy konfigurálja a bérlői korlátozásokat az ilyen típusú külső fiókok letiltásához és a B2B-együttműködés helyett. A B2B-együttműködés lehetővé teszi a következő lehetőségeket:

- Használja a feltételes hozzáférést, és kényszerítse a többtényezős hitelesítést a B2B együttműködési felhasználók számára.

- Bejövő és kimenő hozzáférés kezelése.

- Munkamenetek és hitelesítő adatok leállása, ha egy B2B együttműködési felhasználó foglalkoztatási állapota megváltozik, vagy a hitelesítő adataik sérülnek.

- A bejelentkezési naplók segítségével megtekintheti a B2B együttműködési felhasználó adatait.

A bérlői korlátozások függetlenek a bérlők közötti egyéb hozzáférési beállításoktól, így a konfigurált bejövő, kimenő vagy megbízhatósági beállítások nem érintik a bérlői korlátozásokat. A bérlőkorlátozások konfigurálásával kapcsolatos részletekért lásd: Bérlőkorlátozások beállítása v2.

A Microsoft felhőbeállításai

A Microsoft felhőbeállításai lehetővé teszik, hogy együttműködjön a különböző Microsoft Azure-felhőkből származó szervezetekkel. A Microsoft felhőbeállításaival kölcsönös B2B-együttműködést hozhat létre a következő felhők között:

- Microsoft Azure kereskedelmi felhő és Microsoft Azure Government, amely magában foglalja az Office GCC-High és DoD felhőket

- A Microsoft Azure kereskedelmi felhő és a 21Vianet által üzemeltetett Microsoft Azure (amelyet a 21Vianet üzemeltet)

Jegyzet

A közvetlen B2B-csatlakozás nem támogatott a Microsoft Entra-bérlőkkel való együttműködéshez egy másik Microsoft-felhőben.

További információ: Microsoft cloud settings for B2B collaboration article.

Fontos szempontok

Fontos

Ha módosítja az alapértelmezett bejövő vagy kimenő beállításokat a hozzáférés letiltásához, az letilthatja a szervezet vagy partnerszervezetek alkalmazásainak meglévő, üzleti szempontból kritikus fontosságú elérését. Mindenképpen használja a cikkben leírt eszközöket, és forduljon az üzleti érdekelt felekhez a szükséges hozzáférés azonosításához.

Ahhoz, hogy bérlők közötti hozzáférési beállításokat konfiguráljon az Azure Portalon, szüksége van egy legalább biztonsági rendszergazdával vagy egyéni szerepkörrel rendelkező fiókra.

A megbízhatósági beállítások konfigurálásához vagy a hozzáférési beállítások adott felhasználókra, csoportokra vagy alkalmazásokra való alkalmazásához Microsoft Entra ID P1 licencre van szükség. A licencre a konfigurált bérlőn van szükség. A közvetlen B2B-kapcsolatokhoz, ahol kölcsönös megbízhatósági kapcsolatra van szükség egy másik Microsoft Entra-szervezettel, mindkét bérlőben Microsoft Entra ID P1 licencre van szükség.

A bérlők közötti hozzáférési beállítások a B2B-együttműködés és a B2B más Microsoft Entra-szervezetekkel való közvetlen kapcsolatának kezelésére szolgálnak. A nem Microsoft Entra-identitásokkal (például közösségi identitásokkal vagy nem informatikai felügyelettel rendelkező külső fiókokkal) folytatott B2B-együttműködéshez használja a külső együttműködési beállításokat. A külső együttműködési beállítások közé tartoznak a B2B együttműködési lehetőségek a vendégfelhasználói hozzáférés korlátozására, a vendégek meghívásának megadására, valamint a tartományok engedélyezésére vagy letiltására.

Ha hozzáférési beállításokat szeretne alkalmazni egy külső szervezet adott felhasználóira, csoportjaira vagy alkalmazására, a beállítások konfigurálása előtt kapcsolatba kell lépnie a szervezettel. Szerezze be a felhasználói objektumazonosítókat, csoportobjektum-azonosítókat vagy alkalmazásazonosítókat (ügyfélalkalmazás-azonosítókat vagy erőforrásalkalmazás-azonosítókat), hogy megfelelően célozhassa meg a beállításokat.

Borravaló

Előfordulhat, hogy a bejelentkezési naplók ellenőrzésével megkeresheti a külső szervezetek alkalmazásazonosítóit az alkalmazásokhoz. Lásd a bejövő és kimenő bejelentkezések azonosítása szakaszt .

A felhasználók és csoportok számára konfigurált hozzáférési beállításoknak meg kell egyeznie az alkalmazások hozzáférési beállításaival. Az ütköző beállítások nem engedélyezettek, és figyelmeztető üzenetek jelennek meg, ha megpróbálja konfigurálni őket.

1. példa: Ha minden külső felhasználó és csoport bejövő hozzáférését letiltja, az összes alkalmazáshoz való hozzáférést is le kell tiltani.

2. példa: Ha minden felhasználó (vagy adott felhasználó vagy csoport) számára engedélyezi a kimenő hozzáférést, akkor nem tilthatja le a külső alkalmazásokhoz való hozzáférést; legalább egy alkalmazáshoz engedélyezni kell a hozzáférést.

Ha engedélyezni szeretné, hogy a B2B közvetlen kapcsolatot létesítsen egy külső szervezettel, és a feltételes hozzáférési szabályzatok MFA-t igényelnek, konfigurálnia kell a megbízhatósági beállításokat a külső szervezet MFA-jogcímeinek elfogadásához.

Ha alapértelmezés szerint letiltja az összes alkalmazáshoz való hozzáférést, a felhasználók nem tudják olvasni a Microsoft Rights Management Service-lel titkosított e-maileket, más néven Office 365 Üzenettitkosítást (OME). A probléma elkerülése érdekében javasoljuk, hogy konfigurálja a kimenő beállításokat, hogy a felhasználók elérhessék ezt az alkalmazásazonosítót: 00000012-0000-0000-c000-00000000000. Ha csak ezt az alkalmazást engedélyezi, az összes többi alkalmazáshoz való hozzáférés alapértelmezés szerint le lesz tiltva.

Egyéni szerepkörök bérlők közötti hozzáférési beállítások kezeléséhez

Egyéni szerepköröket hozhat létre a bérlők közötti hozzáférési beállítások kezeléséhez. Az ajánlott egyéni szerepkörökről itt olvashat bővebben.

Bérlők közötti hozzáférés felügyeleti műveleteinek védelme

A bérlők közötti hozzáférési beállításokat módosító műveletek védett műveletnek minősülnek, és feltételes hozzáférési szabályzatokkal is védhetők. A konfigurációs lépésekről további információt a védett műveletek című témakörben talál.

Bejövő és kimenő bejelentkezések azonosítása

Számos eszköz áll rendelkezésre a felhasználók és partnerek számára szükséges hozzáférés azonosításához a bejövő és kimenő hozzáférési beállítások megadása előtt. Annak érdekében, hogy ne távolítsa el a felhasználók és partnerek számára szükséges hozzáférést, meg kell vizsgálnia az aktuális bejelentkezési viselkedést. Ezzel az előzetes lépéssel megelőzheti a végfelhasználók és a partnerfelhasználók számára a kívánt hozzáférés elvesztését. Bizonyos esetekben azonban ezek a naplók csak 30 napig maradnak meg, ezért határozottan javasoljuk, hogy beszéljen az üzleti érdekelt felekkel, hogy a szükséges hozzáférés ne vesszenek el.

| Eszköz | Módszer |

|---|---|

| PowerShell-szkript bérlők közötti bejelentkezési tevékenységhez | A külső szervezetekhez társított felhasználói bejelentkezési tevékenységek áttekintéséhez használja a bérlők közötti felhasználói bejelentkezési tevékenység PowerShell-szkriptet az MSIdentityToolsból. |

| PowerShell-szkript bejelentkezési naplókhoz | A felhasználók külső Microsoft Entra-szervezetekhez való hozzáférésének meghatározásához használja a Get-MgAuditLogSignIn parancsmagot. |

| Azure Monitor | Ha szervezete előfizet az Azure Monitor szolgáltatásra, használja a bérlők közötti hozzáférési tevékenység munkafüzetét. |

| Security Information and Event Management (SIEM) rendszerek | Ha a szervezet biztonsági információ- és eseménykezelési (SIEM) rendszerbe exportálja a bejelentkezési naplókat, a szükséges információkat lekérheti a SIEM-rendszerből. |

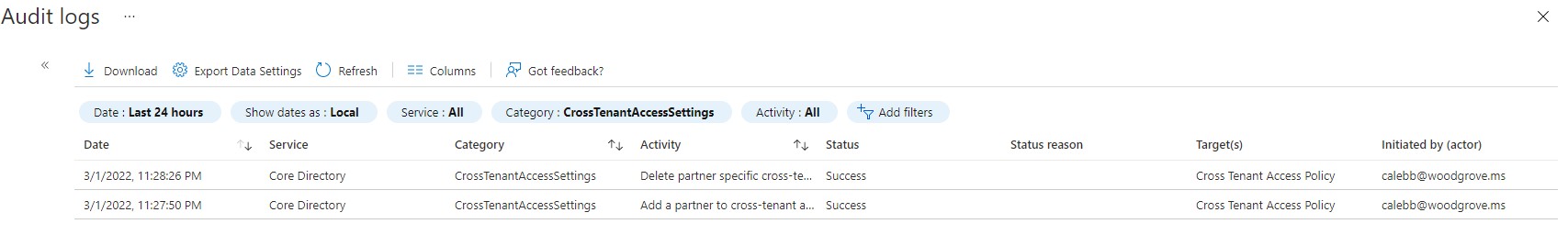

Bérlők közötti hozzáférési beállítások módosításainak azonosítása

A Microsoft Entra naplózási naplói rögzítik a bérlők közötti hozzáférési beállítások módosításaival és tevékenységével kapcsolatos összes tevékenységet. A bérlők közötti hozzáférési beállítások módosításainak naplózásához használja a CrossTenantAccessSettings kategóriát az összes tevékenység szűréséhez a bérlők közötti hozzáférési beállítások módosításainak megjelenítéséhez.

Következő lépések

Bérlők közötti hozzáférési beállítások konfigurálása B2B-együttműködéshez

Bérlők közötti hozzáférési beállítások konfigurálása közvetlen B2B-csatlakozáshoz