Az F5 BIG-IP hozzáférési szabályzatkezelő konfigurálása űrlapalapú egyszeri bejelentkezéshez

Ismerje meg, hogyan konfigurálhatja az F5 BIG-IP hozzáférési szabályzatkezelőt (APM) és a Microsoft Entra ID-t a biztonságos hibrid hozzáféréshez (SHA) űrlapalapú alkalmazásokhoz. A Microsoft Entra egyszeri bejelentkezéshez (SSO) közzétett BIG-IP-szolgáltatások előnyei:

- Továbbfejlesztett Teljes felügyelet szabályozás a Microsoft Entra előhitelesítésével és feltételes hozzáférésével

- Teljes egyszeri bejelentkezés a Microsoft Entra ID és a BIG-IP által közzétett szolgáltatások között

- Felügyelt identitások és hozzáférés egy vezérlősíkról

További információ:

- F5 BIG-IP integrálása a Microsoft Entra ID-val

- Egyszeri bejelentkezés engedélyezése vállalati alkalmazásokhoz

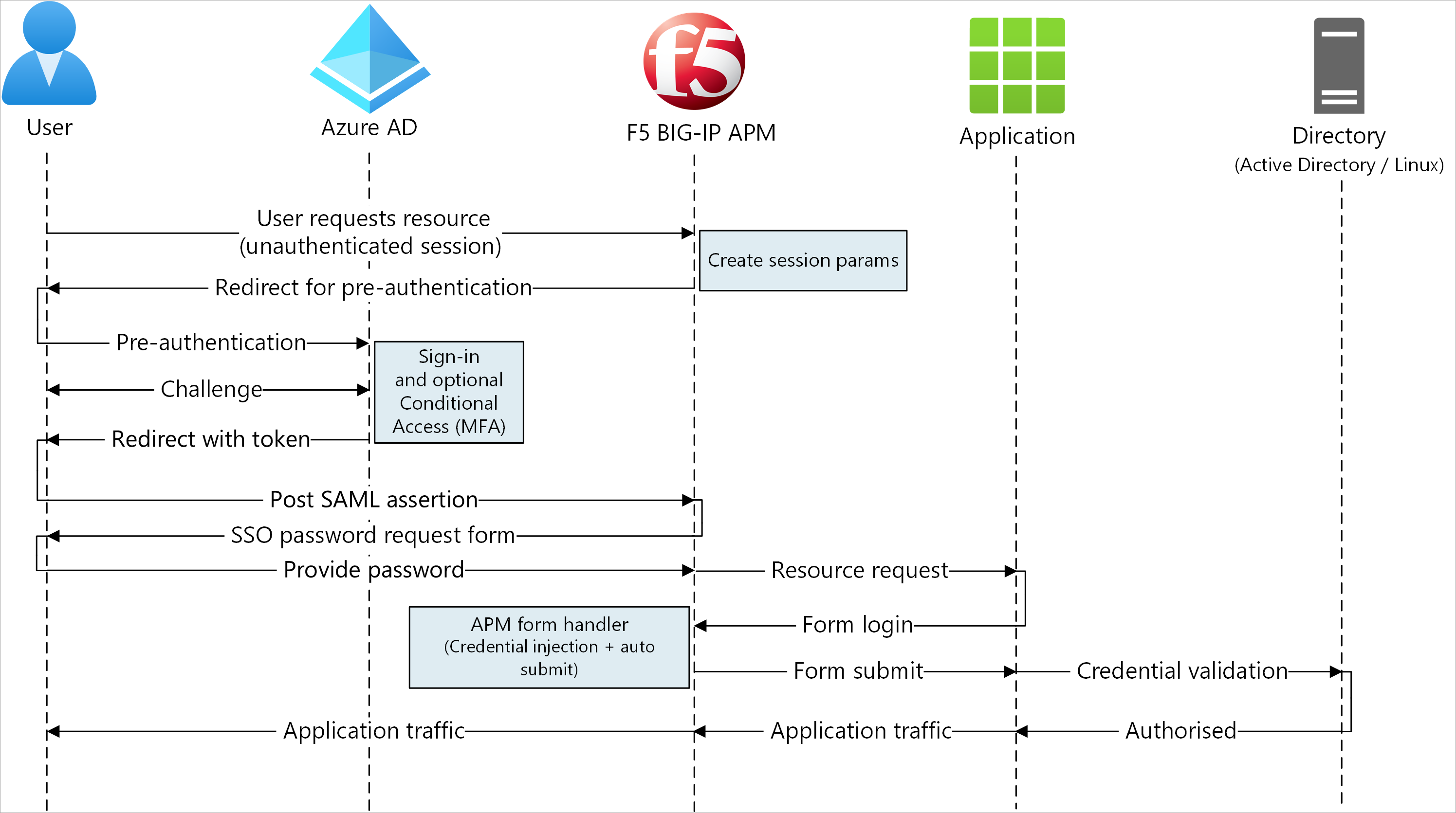

Forgatókönyv leírása

Ebben a forgatókönyvben egy belső, örökölt alkalmazás van konfigurálva az űrlapalapú hitelesítéshez (FBA). Ideális esetben a Microsoft Entra ID kezeli az alkalmazáshozzáférést, mivel az örökölt adatok nem rendelkeznek modern hitelesítési protokollokkal. A modernizáció időt és energiát igényel, ami az állásidő kockázatát is növeli. Ehelyett helyezzen üzembe egy BIG-IP-címet a nyilvános internet és a belső alkalmazás között. Ez a konfigurációs kapuk bejövő hozzáférést biztosítanak az alkalmazáshoz.

Az alkalmazás előtti BIG-IP-címmel átfedheti a szolgáltatást a Microsoft Entra előhitelesítésével és fejlécalapú egyszeri bejelentkezéssel. Az átfedés javítja az alkalmazás biztonsági helyzetét.

Forgatókönyv-architektúra

Az SHA-megoldás a következő összetevőket tartalmazza:

- Alkalmazás – AZ SHA által védett BIG-IP-alapú közzétett szolgáltatás.

- Az alkalmazás ellenőrzi a felhasználói hitelesítő adatokat az Active Directoryban

- Használjon bármilyen könyvtárat, beleértve az Active Directory Lightweight Directory Servicest, nyílt forráskód stb.

- Microsoft Entra ID – Security Assertion Markup Language (SAML) identitásszolgáltató (IDP), amely ellenőrzi a felhasználói hitelesítő adatokat, a feltételes hozzáférést és az egyszeri bejelentkezést a BIG-IP-címre.

- Az egyszeri bejelentkezéssel a Microsoft Entra ID attribútumokat biztosít a BIG-IP-címhez, beleértve a felhasználói azonosítókat is

- BIG-IP – fordított proxy és SAML-szolgáltató (SP) az alkalmazáshoz.

- A BIG-IP-hitelesítést az SAML-identitásszolgáltatóra delegálja, majd fejlécalapú egyszeri bejelentkezést hajt végre a háttéralkalmazásban.

- Az egyszeri bejelentkezés a gyorsítótárazott felhasználói hitelesítő adatokat használja más űrlapalapú hitelesítési alkalmazásokhoz

Az SHA támogatja az SP és idP által kezdeményezett folyamatokat. Az alábbi ábra az SP által kezdeményezett folyamatot szemlélteti.

- A felhasználó az alkalmazásvégponthoz (BIG-IP) csatlakozik.

- A BIG-IP APM hozzáférési szabályzat átirányítja a felhasználót a Microsoft Entra ID(SAML IdP) azonosítóra.

- A Microsoft Entra előhitelesíti a felhasználót, és kikényszerített feltételes hozzáférési szabályzatokat alkalmaz.

- A rendszer átirányítja a felhasználót a BIG-IP-címre (SAML SP), és az egyszeri bejelentkezés a kiadott SAML-jogkivonat használatával történik.

- A BIG-IP egy alkalmazásjelszót kér a felhasználótól, és tárolja azt a gyorsítótárban.

- A BIG-IP kérést küld az alkalmazásnak, és kap egy bejelentkezési űrlapot.

- Az APM-szkript kitölti a felhasználónevet és a jelszót, majd elküldi az űrlapot.

- A webkiszolgáló az alkalmazás hasznos adatait szolgálja ki, és elküldi az ügyfélnek.

Előfeltételek

A következő összetevőkre van szüksége:

- Azure-előfizetés

- Az alábbi szerepkörök egyike: Global Rendszergazda istrator, Cloud Application Rendszergazda istrator vagy Application Rendszergazda istrator

- BIG-IP- vagy BIG-IP-alapú virtuális kiadás (VE) üzembe helyezése az Azure-ban

- Az alábbi F5 BIG-IP-licencek bármelyike:

- F5 BIG-IP® legjobb csomag

- F5 BIG-IP Access Policy Manager™ (APM) önálló licenc

- F5 BIG-IP Access Policy Manager™ (APM) bővítménylicence BIG-IP F5 BIG-IP® Local Traffic Manager™ (LTM)

- 90 napos BIG-IP teljes funkció próbaverziója. Lásd: Ingyenes próbaverziók

- A helyszíni címtárból a Microsoft Entra ID azonosítóba szinkronizált felhasználói identitások

- SSL-tanúsítvány a szolgáltatások HTTPS-en keresztüli közzétételéhez, vagy alapértelmezett tanúsítványok használata tesztelés közben

- Űrlapalapú hitelesítési alkalmazás vagy IIS FBA-alkalmazás beállítása teszteléshez

- Lásd: Űrlapalapú hitelesítés

BIG-IP-konfiguráció

A cikkben szereplő konfiguráció egy rugalmas SHA-implementáció: BIG-IP konfigurációs objektumok manuális létrehozása. Ezt a megközelítést olyan forgatókönyvekhez használhatja, amelyekre az irányított konfigurációs sablonok nem vonatkoznak.

Feljegyzés

Cserélje le a példasztringeket vagy értékeket a környezetből származó értékekre.

F5 BIG-IP regisztrálása a Microsoft Entra-azonosítóban

Tipp.

A cikkben szereplő lépések a portáltól függően kissé eltérhetnek.

A BIG-IP-regisztráció az entitások közötti egyszeri bejelentkezés első lépése. Az F5 BIG-IP katalógussablonból létrehozott alkalmazás a függő entitás, amely a BIG-IP által közzétett alkalmazás SAML SP-jének felel meg.

- Jelentkezzen be a Microsoft Entra felügyeleti központba legalább felhőalkalmazásként Rendszergazda istratorként.

- Keresse meg az Identity>Applications>Enterprise-alkalmazásokat>Az összes alkalmazás.

- A Minden alkalmazás panelen válassza az Új alkalmazás lehetőséget.

- Megnyílik a Microsoft Entra Katalógus tallózása panel.

- A csempék a felhőplatformokon, a helyszíni alkalmazásokban és a kiemelt alkalmazásokban jelennek meg. A kiemelt alkalmazások ikonjai az összevont egyszeri bejelentkezés és a kiépítés támogatását jelzik.

- Az Azure-katalógusban keresse meg az F5-öt.

- Válassza az F5 BIG-IP APM Microsoft Entra ID-integrációt.

- Adjon meg egy nevet , amelyet az új alkalmazás használ az alkalmazáspéldány felismeréséhez.

- Válassza a Hozzáadás lehetőséget.

- Válassza a Létrehozás lehetőséget.

Egyszeri bejelentkezés engedélyezése az F5 BIG-IP-címhez

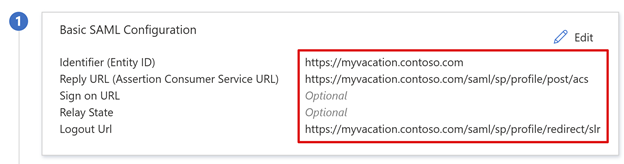

Konfigurálja a BIG-IP-regisztrációt a BIG-IP APM által kért SAML-jogkivonatok teljesítéséhez.

- A bal oldali menü Kezelés szakaszában válassza az Egyszeri bejelentkezés lehetőséget.

- Megjelenik az egyszeri bejelentkezés panel.

- A Select a single sign-on method page, select SAML.

- Válassza a Nem lehetőséget , majd később mentem.

- Az egyszeri bejelentkezés beállítása SAML-panelen válassza a toll ikont.

- Azonosító esetén cserélje le az értéket a BIG-IP által közzétett alkalmazás URL-címére.

- Válasz URL-cím esetén cserélje le az értéket, de őrizze meg az alkalmazás SAML SP-végpontjának elérési útját. Ezzel a konfigurációval az SAML-folyamat IdP által kezdeményezett módban működik. A Microsoft Entra ID egy SAML-állítást ad ki, majd a rendszer átirányítja a felhasználót a BIG-IP-végpontra.

- Sp-vezérelt mód esetén a Bejelentkezés URL-címhez adja meg az alkalmazás URL-címét.

- A kijelentkezés URL-címeként adja meg a szolgáltatás gazdagépfejléce által előre felerősített BIG-IP APM egyszeri kijelentkezés (SLO) végpontot. Ezután a BIG-IP APM felhasználói munkamenetek befejeződnek, amikor kijelentkeznek a Microsoft Entra-azonosítóból.

Feljegyzés

A Traffic Management Operating System (TMOS) v16-tól kezdve az SAML SLO végpontja ./saml/sp/profile/redirect/slo

- Válassza a Mentés lehetőséget.

- Zárja be az SAML konfigurációs panelt.

- Hagyja ki az egyszeri bejelentkezés tesztelési kérését.

- Jegyezze fel a Felhasználói attribútumok > Jogcímek szakasz tulajdonságait. A Microsoft Entra ID kiadja a BIG-IP APM-hitelesítés, valamint a háttéralkalmazás egyszeri bejelentkezésének tulajdonságait.

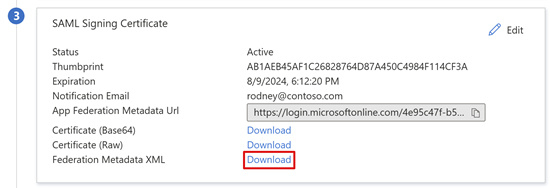

- Az SAML aláíró tanúsítvány panelen válassza a Letöltés lehetőséget.

- Az összevonási metaadatok XML-fájlja a számítógépre lesz mentve.

Feljegyzés

A Microsoft Entra SAML aláíró tanúsítványainak élettartama három év.

További információ: Oktatóanyag: Összevont egyszeri bejelentkezés tanúsítványainak kezelése

Felhasználók és csoportok hozzárendelése

A Microsoft Entra ID jogkivonatokat ad ki az alkalmazásokhoz hozzáférést kapó felhasználók számára. Adott felhasználók és csoportok alkalmazáshozzáférésének biztosítása:

- Az F5 BIG-IP-alkalmazás áttekintő ablaktábláján válassza a Felhasználók és csoportok hozzárendelése lehetőséget.

- Válassza a + Felhasználó/csoport hozzáadása lehetőséget.

- Válassza ki a kívánt felhasználókat és csoportokat.

- Válassza a Hozzárendelés lehetőséget.

BIG-IP speciális konfiguráció

A BIG-IP konfigurálásához kövesse az alábbi utasításokat.

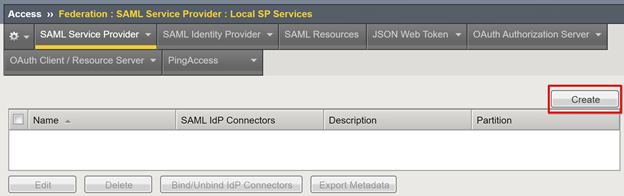

SAML-szolgáltató beállításainak konfigurálása

Az SAML SP beállításai határozzák meg azokat az SAML SP-tulajdonságokat, amelyeket az APM az örökölt alkalmazás SAML-előhitelesítéssel való átfedésére használ. Konfigurálásuk:

Válassza az Access összevonási>>SAML-szolgáltatót.

Válassza a Helyi SP-szolgáltatások lehetőséget.

Válassza a Létrehozás lehetőséget.

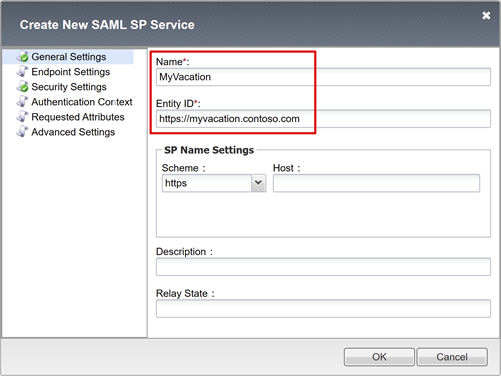

Az Új SAML SP szolgáltatás létrehozása panelEn adja meg a megadott nevet és entitásazonosítót a Név és az Entitásazonosító mezőben.

Feljegyzés

Az SP-név Gépház értékekre akkor van szükség, ha az entitás azonosítója nem egyezik a közzétett URL állomásnév részével. Az értékekre akkor is szükség van, ha az entitásazonosító nem normál gazdagépnév-alapú URL-formátumban van.

Ha az entitás azonosítója az

urn:myvacation:contosoonline, adja meg az alkalmazás külső sémáját és állomásnevét.

Külső idP-összekötő konfigurálása

Az SAML IdP-összekötő a BIG-IP APM beállításait határozza meg, hogy a Microsoft Entra ID-t mint SAML-azonosítót megbízhatónak minősítse. A beállítások az SAML-szolgáltatót egy SAML-identitásszolgáltatóhoz kötik, amely létrehozza az összevonási megbízhatóságot az APM és a Microsoft Entra ID között.

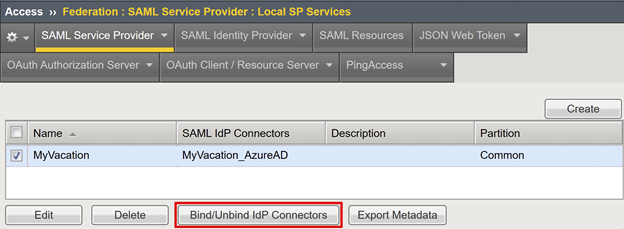

Az összekötő konfigurálása:

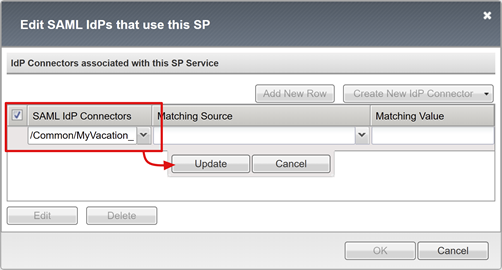

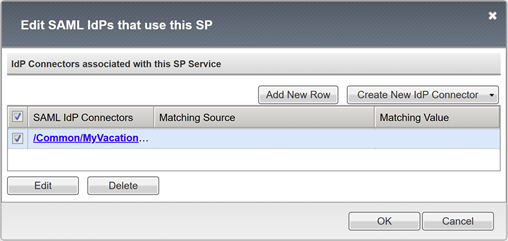

Válassza ki az új SAML-szolgáltató objektumot.

Válassza a Bind/UnbBind IdP Csatlakozás ors lehetőséget.

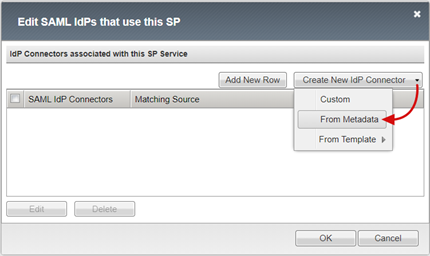

Az Új azonosító létrehozása Csatlakozás or listában válassza a Metaadatok közül lehetőséget.

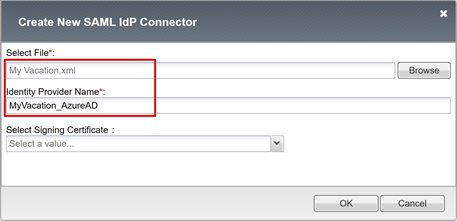

Az Új SAML-azonosító létrehozása Csatlakozás or panelen keresse meg a letöltött összevonási metaadatok XML-fájlját.

Adja meg a külső SAML-azonosítót képviselő APM-objektum identitásszolgáltatójának nevét. Például MyVacation_EntraID.

Válassza az Új sor hozzáadása lehetőséget.

Válassza ki az új SAML idP Csatlakozás ort.

Válassza a Frissítés lehetőséget.

Kattintson az OK gombra.

Űrlapalapú egyszeri bejelentkezés konfigurálása

Hozzon létre egy APM SSO-objektumot az FBA SSO-hoz háttéralkalmazásokhoz.

FBA egyszeri bejelentkezés végrehajtása ügyfél által kezdeményezett módban vagy BIG-IP-módban. Mindkét módszer a hitelesítő adatok felhasználónévbe és jelszócímkékbe történő beszúrásával emulálja a felhasználói bejelentkezést. Az űrlap elküldve. A felhasználók jelszót adnak egy FBA-alkalmazás eléréséhez. A jelszó gyorsítótárazva van, és újra felhasználható más FBA-alkalmazásokhoz.

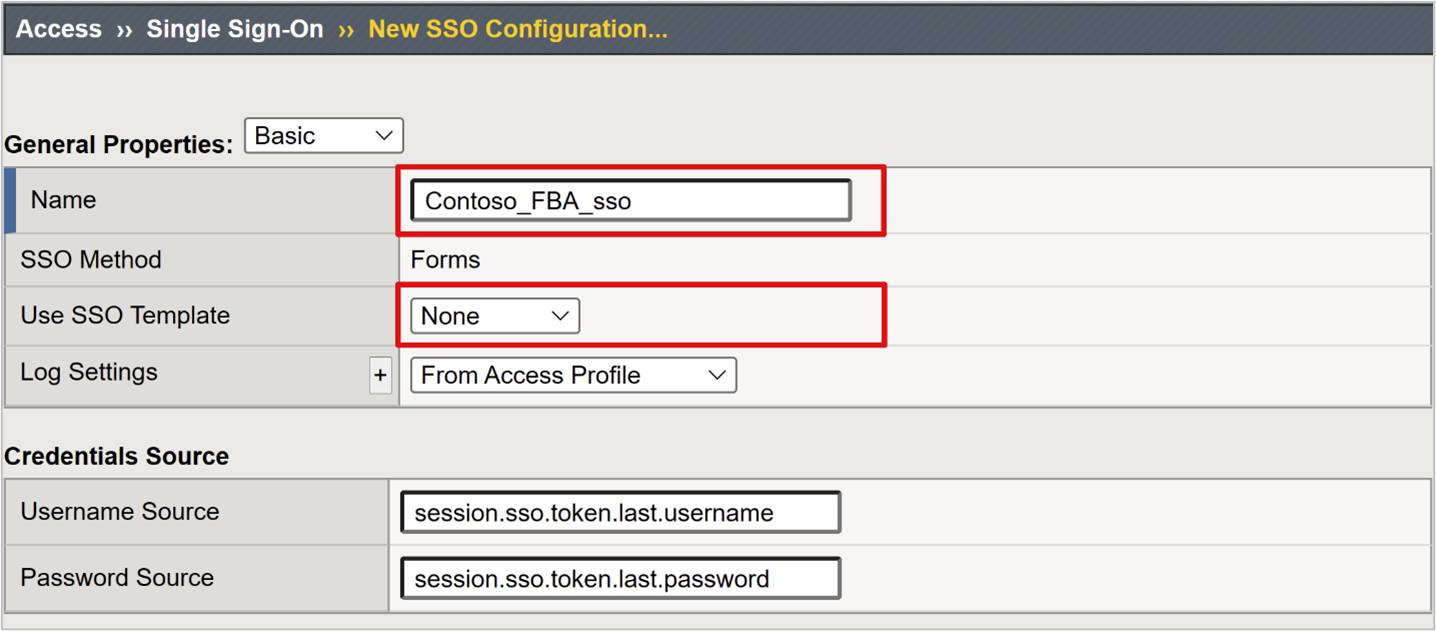

Válassza az Access>egyszeri bejelentkezés lehetőséget.

Válassza az Űrlapok alapja lehetőséget.

Válassza a Létrehozás lehetőséget.

A Név mezőbe írjon be egy leíró nevet. Például Contoso\FBA\sso.

Az SSO-sablon használatához válassza a Nincs lehetőséget.

Felhasználónévforrás esetén adja meg a felhasználónév forrását a jelszógyűjtési űrlap előzetes kitöltéséhez. Az alapértelmezett beállítás

session.sso.token.last.usernamejól működik, mert a bejelentkezett felhasználó Microsoft Entra felhasználónévvel (UPN) rendelkezik.Jelszóforrás esetén tartsa meg a BIG-IP APM változó alapértelmezett

session.sso.token.last.passwordértékét a felhasználói jelszavak gyorsítótárazásához.

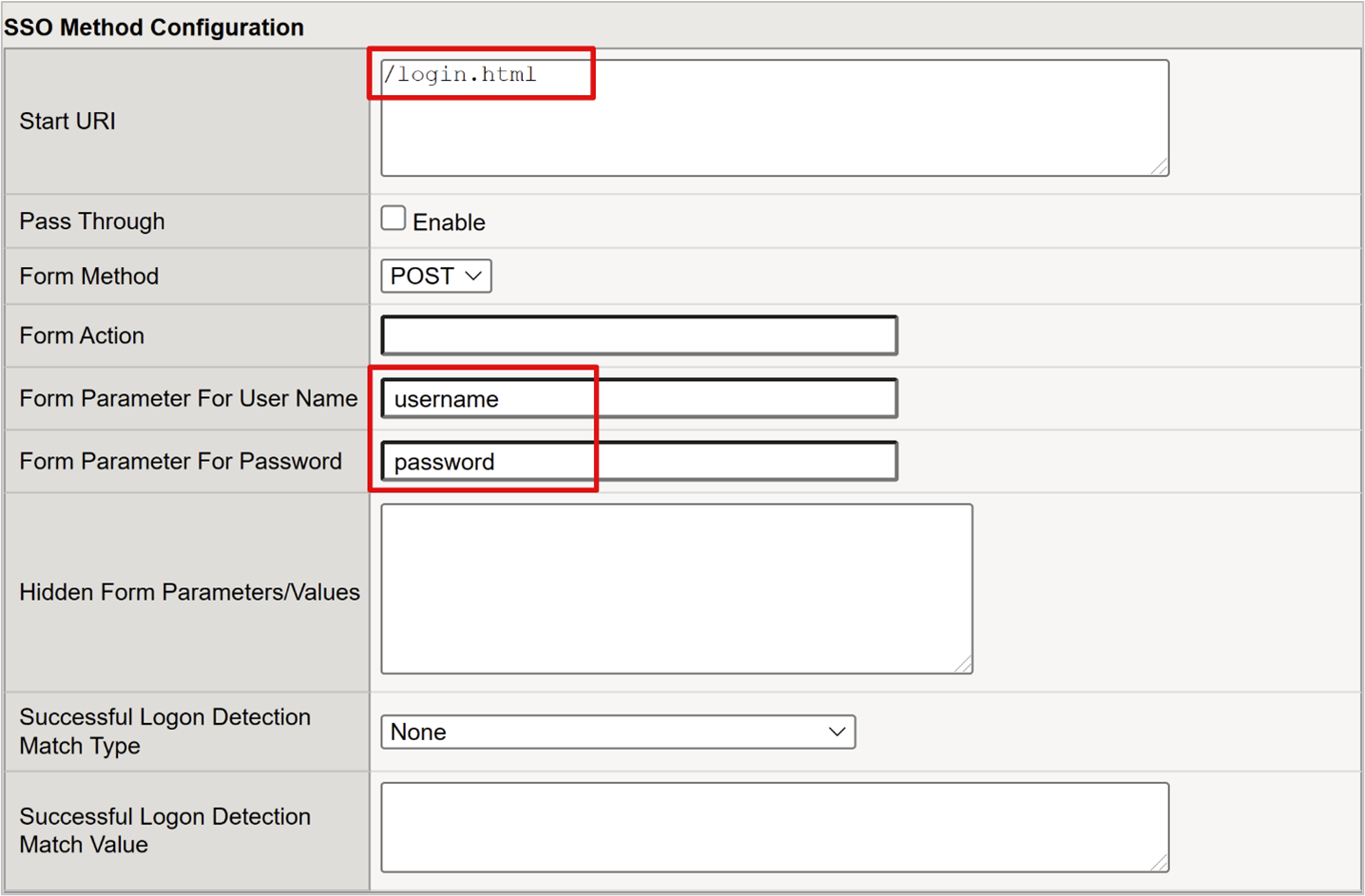

Az URI indításakor adja meg az FBA-alkalmazás bejelentkezési URI-jának nevét. Ha a kérelem URI-ja megfelel ennek az URI-értéknek, az APM űrlapalapú hitelesítése SSO-t hajt végre.

Űrlapművelet esetén hagyja üresen. Ezután a rendszer az eredeti kérelem URL-címét használja az egyszeri bejelentkezéshez.

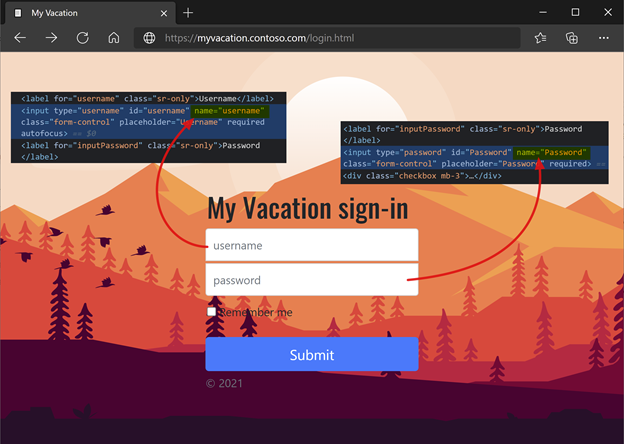

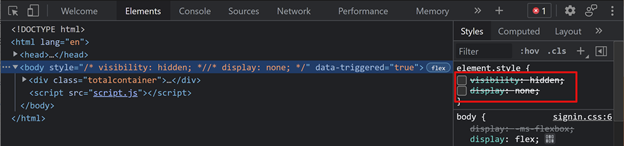

A felhasználónév űrlapparaméteréhez adja meg a bejelentkezési űrlap felhasználónév mezőjének elemét. Az elem meghatározásához használja a böngésző fejlesztői eszközeit.

A Jelszó űrlapparamétere mezőben adja meg a bejelentkezési űrlap jelszómezőelemét. Az elem meghatározásához használja a böngésző fejlesztői eszközeit.

További információ: techdocs.f5.com a Manuális fejezet: Egyszeri bejelentkezési módszerek című témakörben.

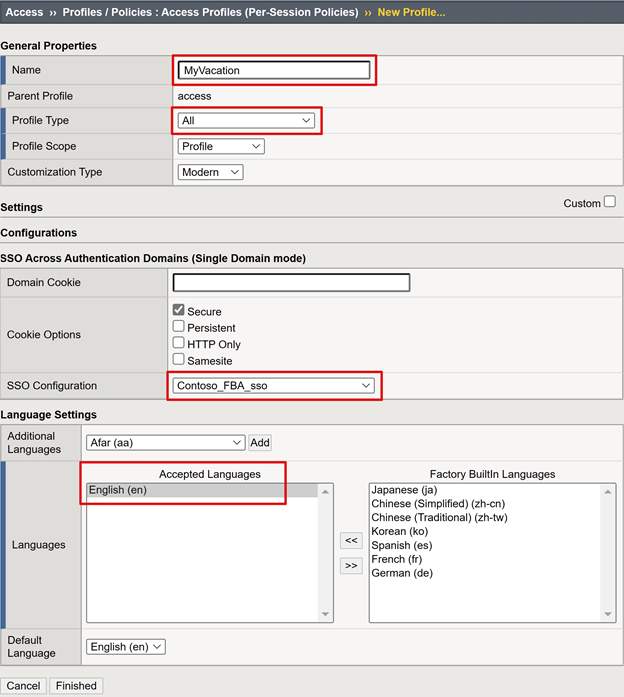

Hozzáférési profil konfigurálása

A hozzáférési profil köti a BIG-IP virtuális kiszolgálókhoz való hozzáférést kezelő APM-elemeket, beleértve a hozzáférési szabályzatokat, az egyszeri bejelentkezés konfigurációját és a felhasználói felület beállításait.

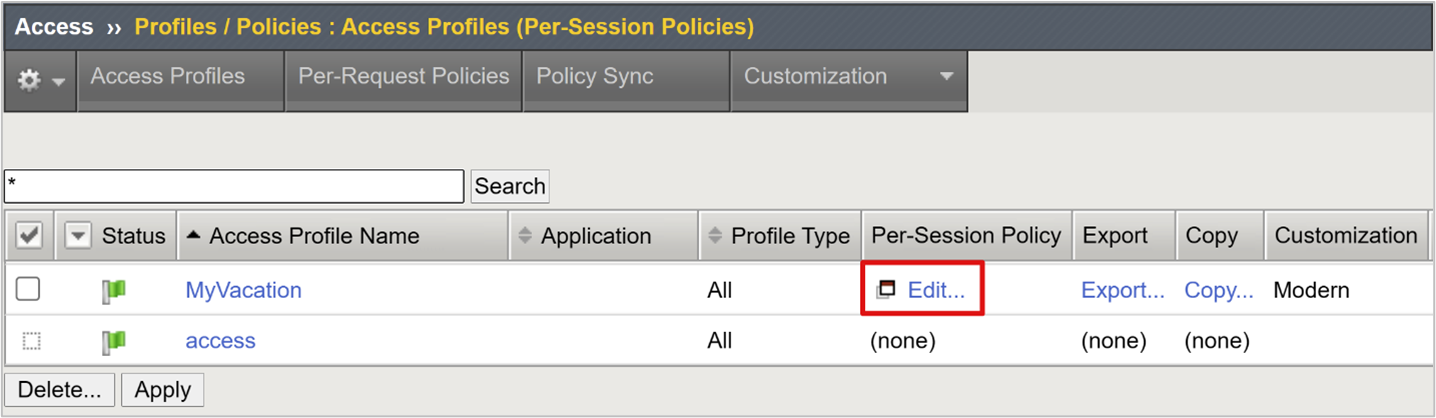

Válassza ki a Hozzáférési>profilok/ Szabályzatok lehetőséget.

Válassza a Hozzáférési profilok (munkamenet-alapú szabályzatok) lehetőséget.

Válassza a Létrehozás lehetőséget.

Adjon meg egy nevet.

Profiltípus esetén válassza az Összes lehetőséget.

SSO-konfiguráció esetén válassza ki a létrehozott FBA SSO konfigurációs objektumot.

Az Elfogadott nyelv beállításnál válasszon legalább egy nyelvet.

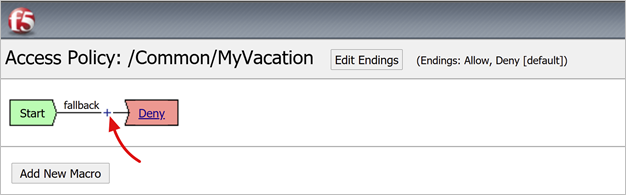

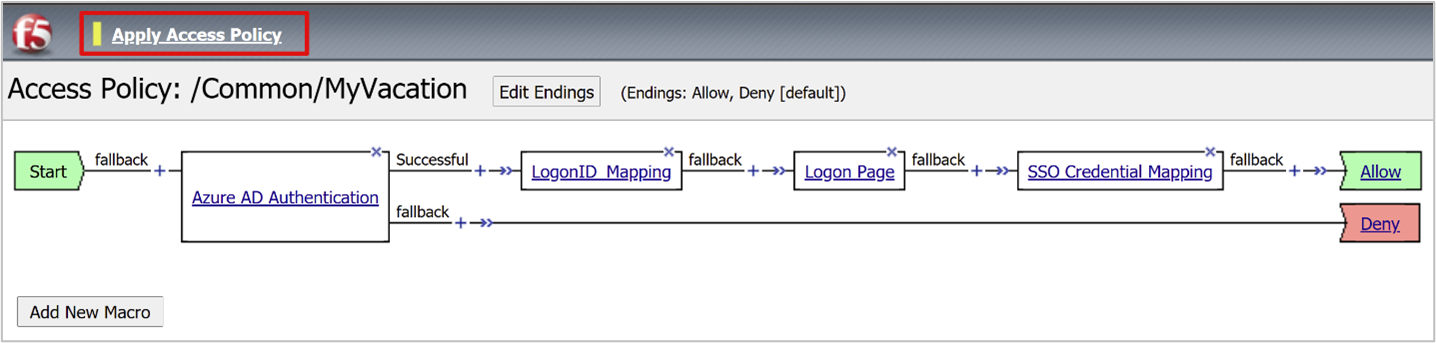

A munkamenet-alapú házirend oszlopban válassza a profil Szerkesztés elemét.

Elindul az APM Visual Policy Editor.

A tartalék területen válassza ki a + jelet.

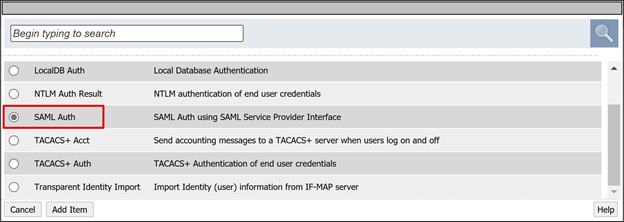

- Az előugró ablakban válassza a Hitelesítés lehetőséget.

- Válassza az SAML-hitelesítés lehetőséget.

- Válassza az Elem hozzáadása lehetőséget.

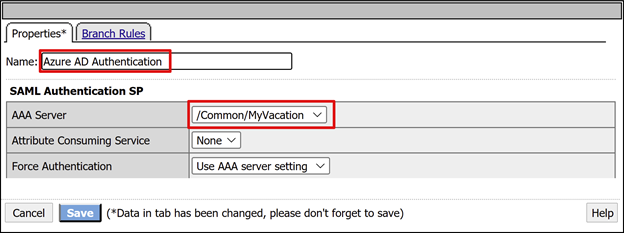

- Az SAML authentication SP-ben módosítsa a nevet Microsoft Entra hitelesítésre.

- Az AAA-kiszolgáló legördülő listájában adja meg a létrehozott SAML-szolgáltató objektumot.

- A Sikeres ágon válassza ki a + jelet.

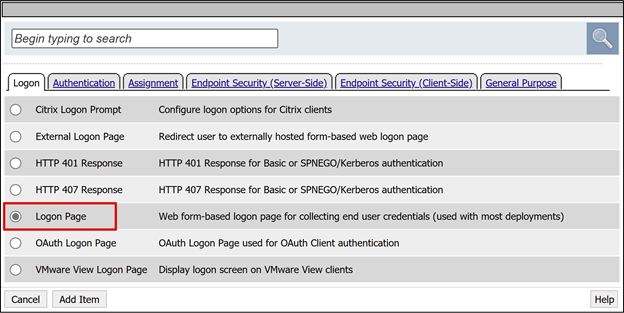

- Az előugró ablakban válassza a Hitelesítés lehetőséget.

- Válassza a Bejelentkezési lap lehetőséget.

- Válassza az Elem hozzáadása lehetőséget.

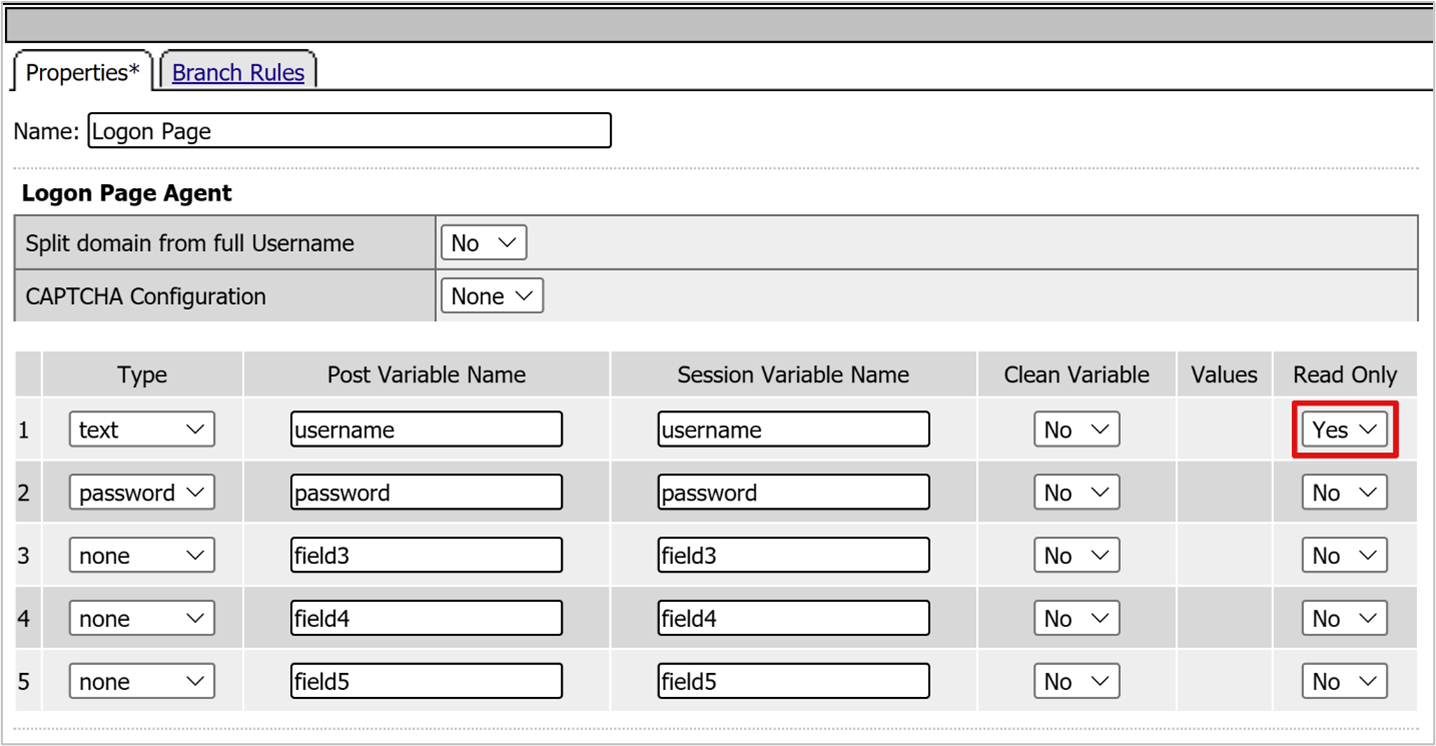

- Felhasználónév esetén az Írásvédett oszlopban válassza az Igen lehetőséget.

A bejelentkezési lap tartalék állapotához válassza ki a + jelet. Ez a művelet hozzáad egy SSO hitelesítőadat-leképezési objektumot.

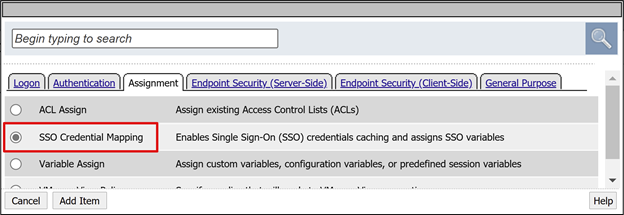

Az előugró ablakban válassza a Hozzárendelés lapot.

Válassza az SSO hitelesítő adatok leképezése lehetőséget.

Válassza az Elem hozzáadása lehetőséget.

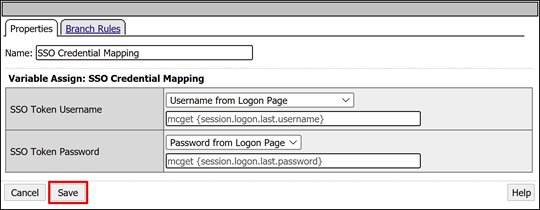

Változó hozzárendelése: SSO hitelesítő adatok leképezésekor tartsa meg az alapértelmezett beállításokat.

Válassza a Mentés lehetőséget.

A Felső Megtagadás mezőben válassza ki a hivatkozást.

A sikeres ág engedélyezésre változik.

Válassza a Mentés lehetőséget.

(Nem kötelező) Attribútumleképezések konfigurálása

Hozzáadhat egy LogonID_Mapping konfigurációt. Ezután a BIG-IP aktív munkamenetek listája a bejelentkezett felhasználó UPN-ével rendelkezik, nem pedig munkamenetszámmal. Ezeket az információkat naplók elemzéséhez vagy hibaelhárításhoz használhatja.

A SAML Auth Successful ághoz válassza ki a + jelet.

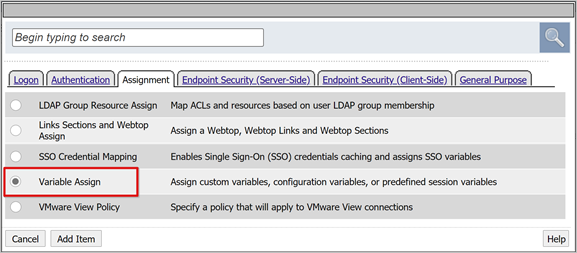

Az előugró ablakban válassza a Hozzárendelés lehetőséget.

Válassza a Változó hozzárendelése lehetőséget.

Válassza az Elem hozzáadása lehetőséget.

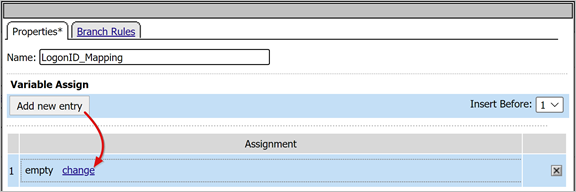

A Tulajdonságok lapon adjon meg egy nevet. Például LogonID_Mapping.

A Változó hozzárendelése területen válassza az Új bejegyzés hozzáadása lehetőséget.

Válassza a módosítást.

Egyéni változó esetén használja a következőt

session.logon.last.username: .Munkamenet-változó esetén a felhasználó

session.saml.last.identity.Válassza a Kész elemet.

Válassza a Mentés lehetőséget.

Válassza a Hozzáférési szabályzat alkalmazása lehetőséget.

Zárja be a Visual Policy Editort.

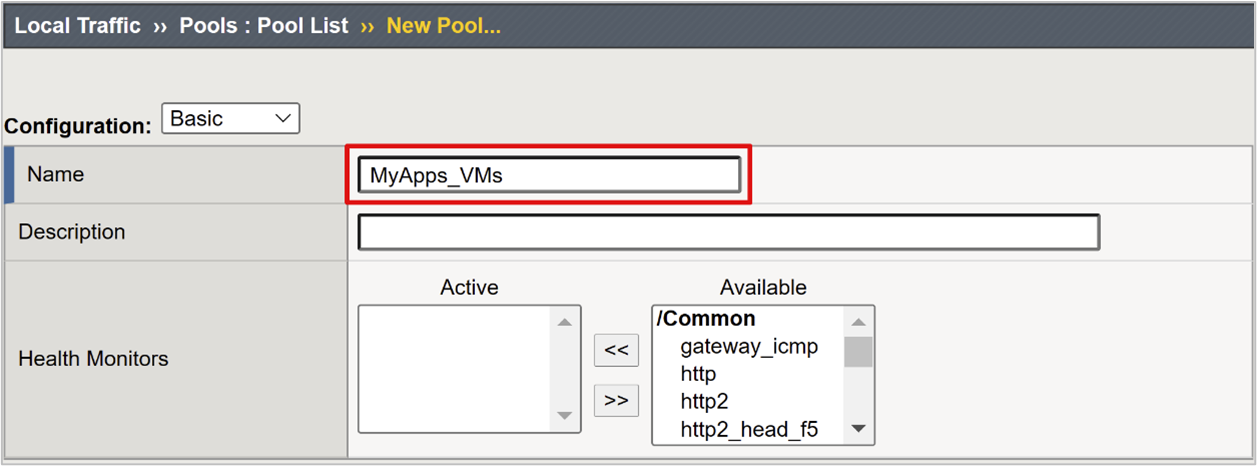

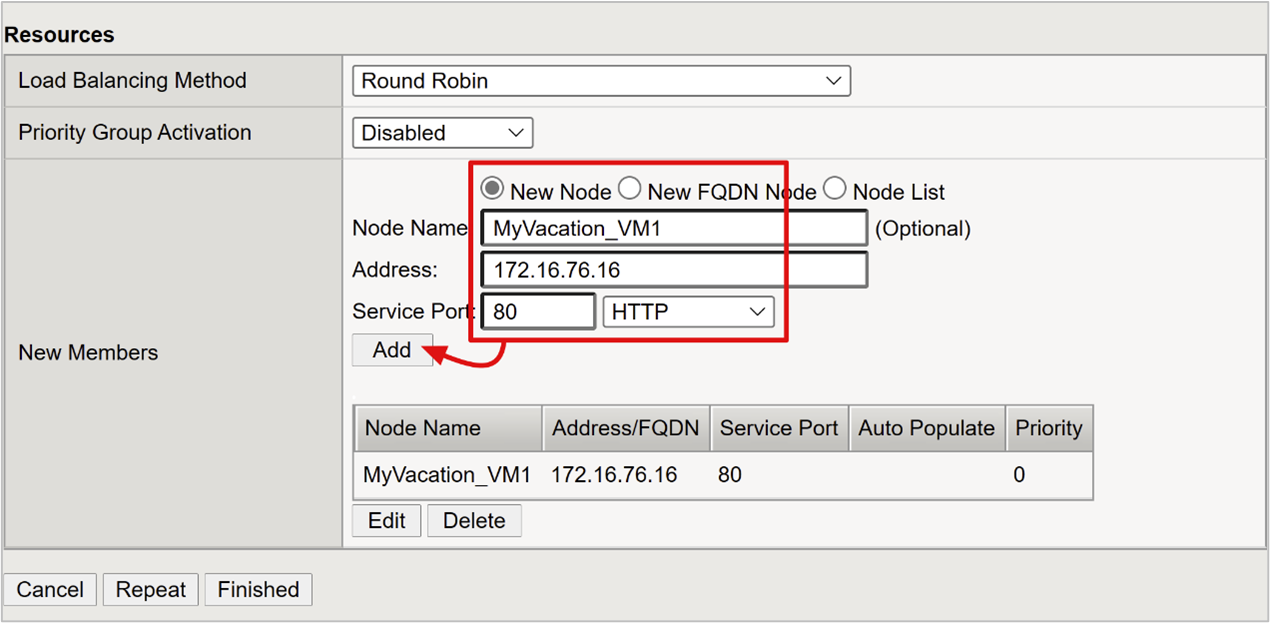

Háttérkészlet konfigurálása

Ahhoz, hogy a BIG-IP megfelelően továbbíthassa az ügyfélforgalmat, hozzon létre egy BIG-IP-csomópontobjektumot, amely az alkalmazást üzemeltető háttérkiszolgálót jelöli. Ezután helyezze a csomópontot egy BIG-IP-kiszolgálókészletbe.

Válassza a Helyi forgalomkészletek>lehetőséget.

Válassza a Készletlista lehetőséget.

Válassza a Létrehozás lehetőséget.

Adjon meg egy kiszolgálókészlet-objektum nevét . Például MyApps_VMs.

A Csomópont neve mezőben adja meg a kiszolgáló megjelenítendő nevét. Ez a kiszolgáló üzemelteti a háttérbeli webalkalmazást.

A Cím mezőben adja meg az alkalmazáskiszolgáló gazda IP-címét.

Szolgáltatásport esetén adja meg azt a HTTP/S-portot, amelyen az alkalmazás figyel.

Feljegyzés

Az állapotfigyelők konfigurálásához ez a cikk nem foglalkozik. Nyissa meg a support.f5.com a K13397-hez : A BIG-IP DNS-rendszer HTTP-állapotfigyelő kérésének formázásának áttekintése.

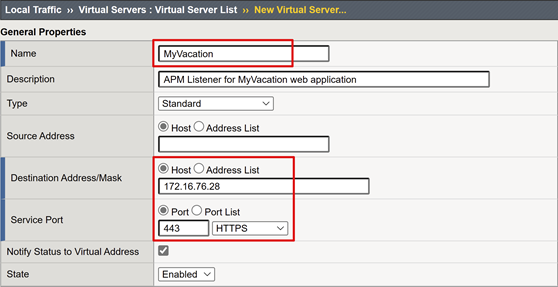

Virtuális kiszolgáló konfigurálása

A virtuális kiszolgáló egy BIG-IP-adatsík objektum, amelyet egy virtuális IP-cím jelöl. A kiszolgáló figyeli az alkalmazás ügyfélkéréseit. A fogadott forgalom feldolgozása és kiértékelése a virtuális kiszolgálóhoz társított APM hozzáférési profil alapján történik. A forgalom a szabályzatnak megfelelően van irányítva.

Virtuális kiszolgáló konfigurálása:

Válassza ki a helyi forgalom virtuális>kiszolgálóit.

Válassza a Virtuális kiszolgáló lista lehetőséget.

Válassza a Létrehozás lehetőséget.

Adjon meg egy nevet.

Célcím/maszk esetén válassza a Gazdagép lehetőséget, és adjon meg egy IPv4- vagy IPv6-címet. A cím fogadja a közzétett háttéralkalmazás ügyfélforgalmát.

Szolgáltatásport esetén válassza a Port lehetőséget, írja be a 443-at, és válassza a HTTPS lehetőséget.

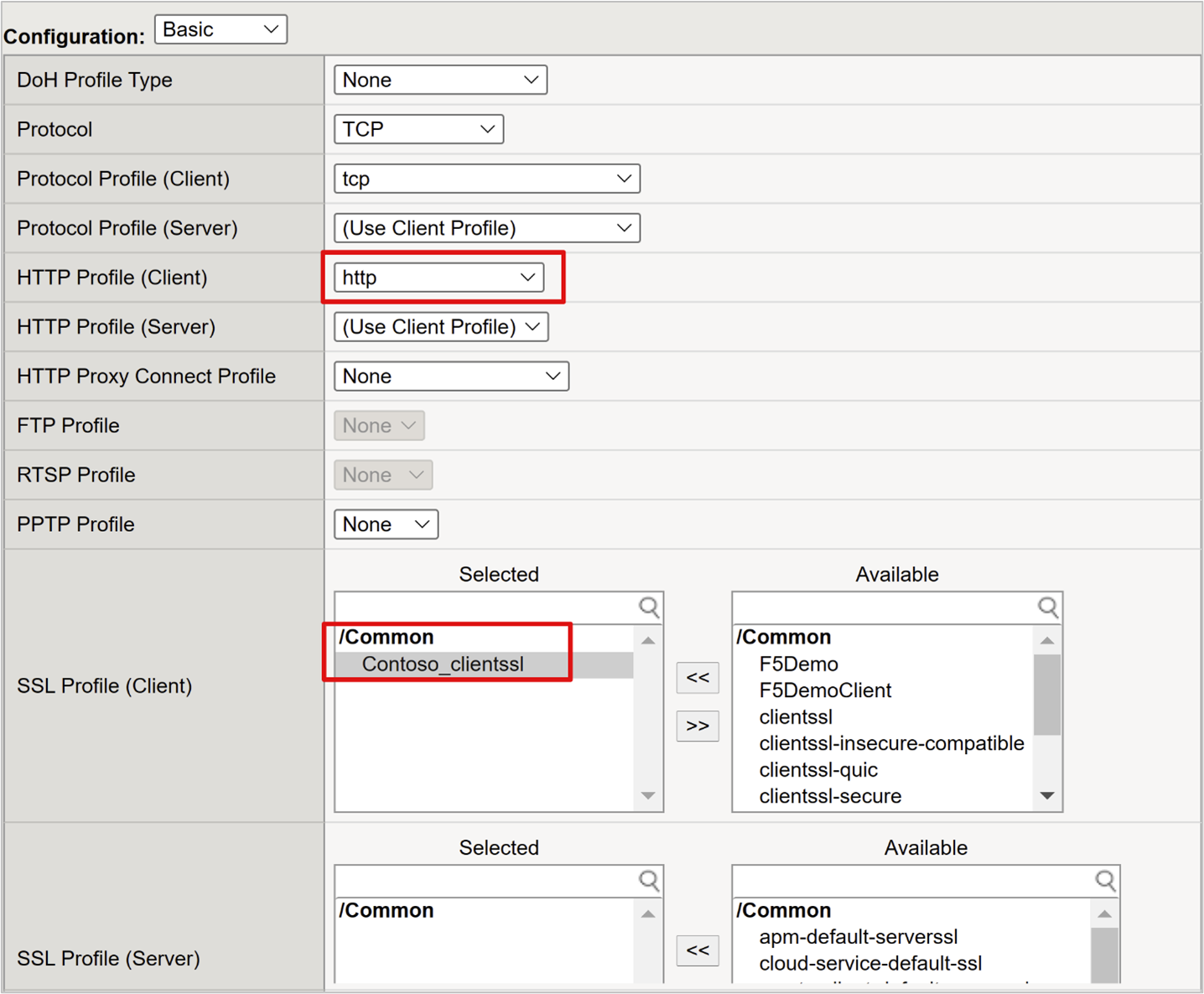

HTTP-profil (ügyfél)esetén válassza a http lehetőséget.

SSL-profil (ügyfél) esetén válassza ki a létrehozott profilt, vagy hagyja meg az alapértelmezett beállítást a teszteléshez. Ez a beállítás lehetővé teszi, hogy a Transport Layer Security (TLS) virtuális kiszolgálója HTTPS-en keresztül tegye közzé a szolgáltatásokat.

A forráscímfordításhoz válassza az Automatikus leképezés lehetőséget.

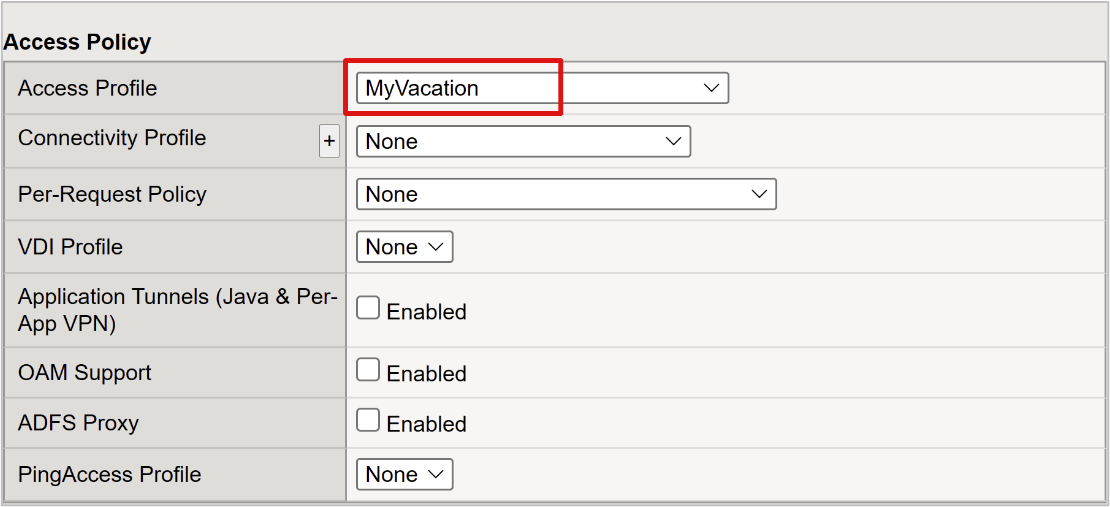

Az Access Policy ( Hozzáférési szabályzat) mezőben adja meg a létrehozott nevet az Access-profil mezőben. Ez a művelet a Microsoft Entra SAML előhitelesítési profilt és az FBA SSO-házirendet köti a virtuális kiszolgálóhoz.

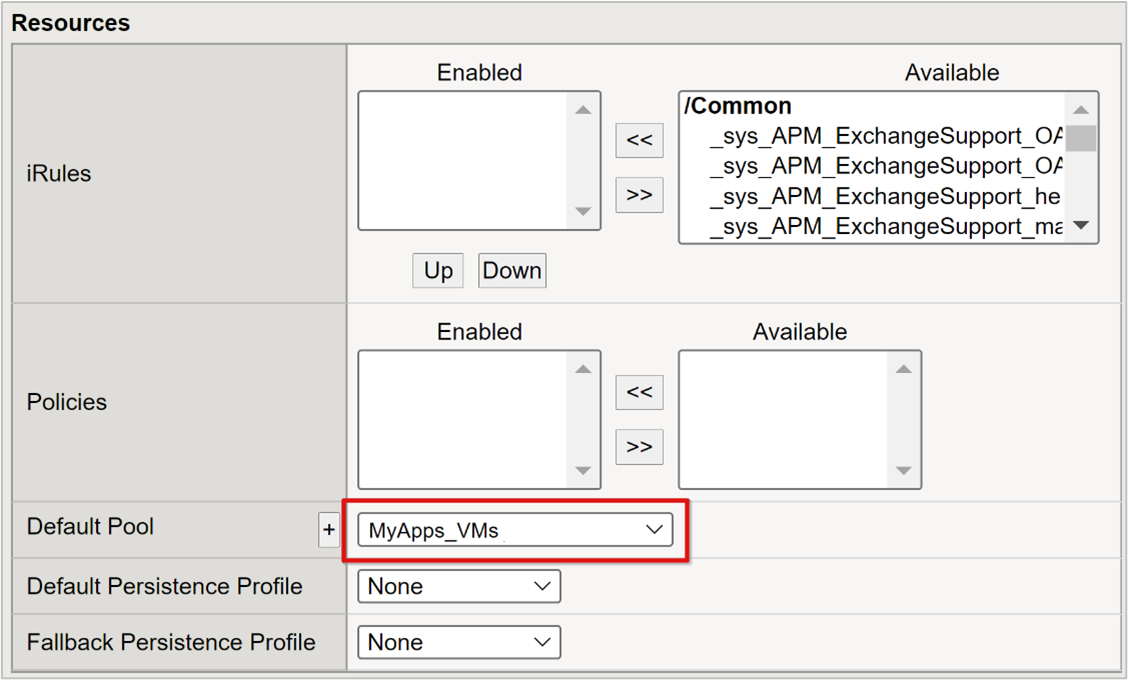

- Az Erőforrások területen az Alapértelmezett készlet területen válassza ki a létrehozott háttérkészlet-objektumokat.

- Válassza a Kész elemet.

Munkamenet-kezelési beállítások konfigurálása

A BIG-IP munkamenet-kezelési beállítások határozzák meg a munkamenetek leállításának és folytatásának feltételeit. Ezen a területen hozzon létre házirendet.

- Nyissa meg az Hozzáférési szabályzatot.

- Válassza ki az Access-profilokat.

- Válassza ki az Access-profilt.

- A listából válassza ki az alkalmazást.

Ha egyetlen kijelentkezés URI-értékét definiálta a Microsoft Entra-azonosítóban, az IdP által kezdeményezett kijelentkezés a MyAppsből véget vet az ügyfélnek és a BIG-IP APM-munkamenetnek. Az importált alkalmazás-összevonási metaadatok XML-fájlja biztosítja az APM számára a Microsoft Entra SAML-végpontot az SP által kezdeményezett kijelentkezéshez. Győződjön meg arról, hogy az APM megfelelően válaszol egy felhasználó kijelentkezésére.

Ha nincs BIG-IP-alapú webportál, a felhasználók nem utasíthatják az APM-t a kijelentkezésre. Ha a felhasználó kijelentkezik az alkalmazásból, a BIG-IP-cím nem kötelező. Az alkalmazás munkamenete az egyszeri bejelentkezéssel állítható vissza. Az SP által kezdeményezett kijelentkezés esetén győződjön meg arról, hogy a munkamenetek biztonságosan leállnak.

SLO-függvényt adhat hozzá az alkalmazás kijelentkezés gombjához. Ez a függvény átirányítja az ügyfelet a Microsoft Entra SAML kijelentkeztetés végpontjához. Az SAML-kijelentkeztetés végpontját az alkalmazásregisztráció végpontjai >között találhatja meg.

Ha nem tudja módosítani az alkalmazást, a BIG-IP figyeli az alkalmazás kijelentkező hívását, és aktiválja az SLO-t.

További információ:

- K42052145: Az automatikus munkamenet-megszakítás (kijelentkezés) konfigurálása egy URI-ra hivatkozó fájlnév alapján

- K12056: A Kijelentkezés URI belefoglalása lehetőség áttekintése

Közzétett alkalmazás

Az alkalmazás az alkalmazás URL-címével vagy a Microsoft-portálokkal érhető el az SHA-val.

Az alkalmazás célerőforrásként jelenik meg a feltételes hozzáférésben. További információ: Feltételes hozzáférési szabályzat létrehozása.

A nagyobb biztonság érdekében tiltsa le az alkalmazáshoz való közvetlen hozzáférést, és kényszerítsen ki egy útvonalat a BIG-IP-címen keresztül.

Teszt

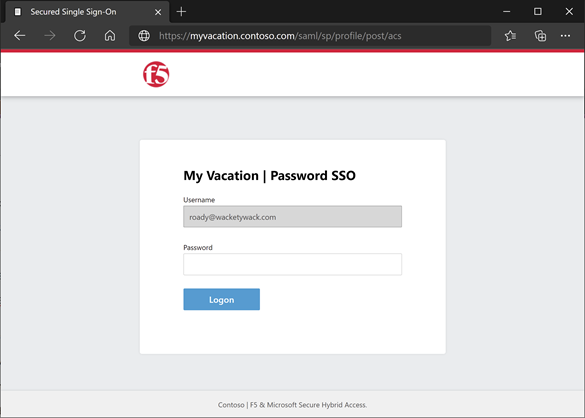

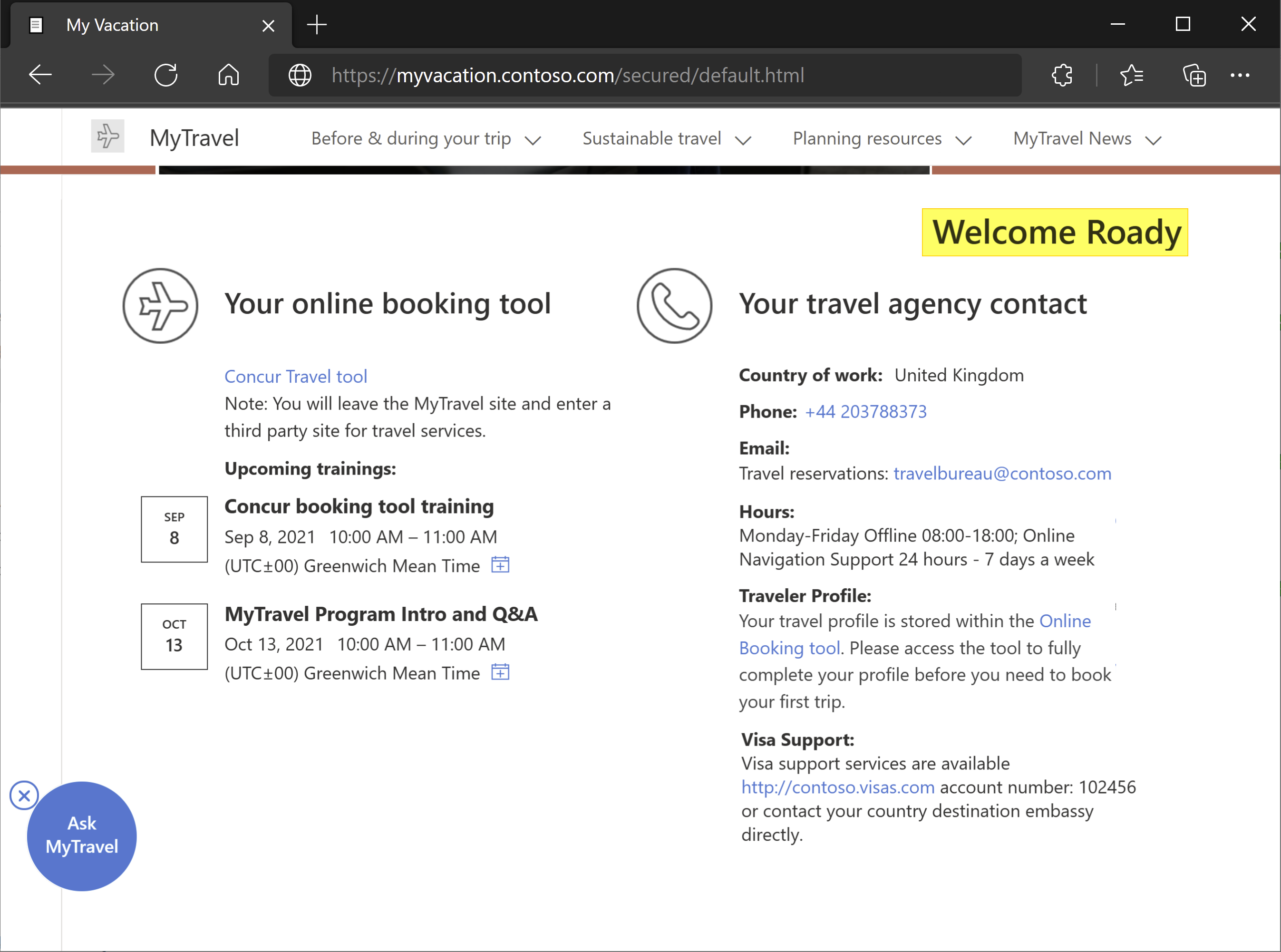

Egy böngészőben csatlakozzon az alkalmazás külső URL-címéhez, vagy Saját alkalmazások válassza az alkalmazás ikont.

Hitelesítés a Microsoft Entra-azonosítón.

A rendszer átirányítja az alkalmazás BIG-IP-végpontja felé.

Megjelenik a jelszókérés.

Az APM kitölti a felhasználónevet a Microsoft Entra ID-ból származó UPN-vel. A felhasználónév írásvédett a munkamenet konzisztenciájához. Szükség esetén rejtse el ezt a mezőt.

Az információ elküldve.

Bejelentkezett az alkalmazásba.

Hibaelhárítás

Hibaelhárításkor vegye figyelembe a következő információkat:

A BIG-IP az FBA SSO-t hajtja végre, miközben elemzi a bejelentkezési űrlapot az URI-ban

- A BIG-IP a felhasználónév és a jelszóelem címkéit keresi a konfigurációból

Annak ellenőrzése, hogy az elemcímkék konzisztensek-e, vagy az egyszeri bejelentkezés meghiúsul

A dinamikusan létrehozott összetett űrlapok fejlesztői eszközelemzést igényelhetnek a bejelentkezési űrlap megértéséhez

Az ügyfél kezdeményezése jobb, ha több űrlapot tartalmazó lapokra jelentkezik be

- Megadhatja az űrlap nevét, és testre szabhatja a JavaScript űrlapkezelő logikáját

Az FBA SSO-metódusok az űrlap-interakciók elrejtésével optimalizálják a felhasználói élményt és a biztonságot:

- Ellenőrizheti, hogy a hitelesítő adatok be vannak-e adva

- Ügyfél által kezdeményezett módban tiltsa le az űrlap automatikus bejelentkezését az SSO-profilban

- A fejlesztői eszközökkel letilthatja azt a két stílustulajdonságot, amelyek megakadályozzák a bejelentkezési oldal megjelenését

A napló részletességének növelése

A BIG-IP-naplók információkat tartalmaznak a hitelesítés és az egyszeri bejelentkezés problémáinak elkülönítéséhez. A napló részletességi szintjének növelése:

- Nyissa meg az Access Policy>áttekintését.

- Válassza az Eseménynaplók lehetőséget.

- Válassza a Beállítások lehetőséget.

- Válassza ki a közzétett alkalmazás sorát.

- Válassza a Szerkesztés lehetőséget.

- Válassza az Access rendszernaplói lehetőséget.

- Az egyszeri bejelentkezés listában válassza a Hibakeresés lehetőséget.

- Kattintson az OK gombra.

- Reprodukálja a problémát.

- Tekintse át a naplókat.

Állítsa vissza a beállításokat, különben túl sok az adat.

BIG-IP hibaüzenet

Ha a Microsoft Entra előzetes hitelesítése után BIG-IP-hiba jelenik meg, a probléma a Microsoft Entra-azonosítóhoz és a BIG-IP SSO-hoz kapcsolódhat.

- Nyissa meg az Access>áttekintését.

- Válassza az Access-jelentések lehetőséget.

- Futtassa a jelentést az elmúlt órában.

- Tekintse át a naplókat a nyomokért.

A munkamenet munkamenet változóinak megtekintése hivatkozásával megállapíthatja, hogy az APM megkapja-e a várt Microsoft Entra-jogcímeket.

Nincs BIG-IP-hibaüzenet

Ha nem jelenik meg BIG-IP-hibaüzenet, a probléma a háttérkérelemhez vagy a BIG-IP-to-application SSO-hoz kapcsolódhat.

- Válassza a Hozzáférési szabályzat>áttekintése lehetőséget.

- Válassza az Aktív munkamenetek lehetőséget.

- Válassza ki az aktív munkamenet hivatkozását.

Ezen a helyen a Változók megtekintése hivatkozással meghatározhatja a kiváltó okot, különösen akkor, ha az APM nem tudja beolvasni a megfelelő felhasználói azonosítót és jelszót.

További információ: techdocs.f5.com a Manuális fejezet: Munkamenetváltozók című témakörben.

Források

- Lépjen a techdocs.f5.com a kézi fejezethez : Active Directory-hitelesítés

- Jelszó nélküli hitelesítés

- Mit jelent a feltételes hozzáférés?

- Teljes felügyelet keretrendszer a távoli munka engedélyezéséhez