Privát végpontok használata App Service-alkalmazásokhoz

Megjegyzés

2024. június 1-től az újonnan létrehozott App Service-alkalmazások létrehozhatnak egy egyedi alapértelmezett gazdagépnevet, amely az elnevezési konvenciót <app-name>-<random-hash>.<region>.azurewebsites.nethasználja. A meglévő alkalmazásnevek változatlanok maradnak. Példa:

myapp-ds27dh7271aah175.westus-01.azurewebsites.net

További információ: Az App Service-erőforrás egyedi alapértelmezett gazdagépneve.

Fontos

A privát végpontok a következő App Service-csomagokban üzemeltetett Windows- és Linux-alkalmazásokhoz érhetők el: Alapszintű, Standard, PremiumV2, PremiumV3, IsolatedV2, Functions Premium (más néven Elastic Premium-csomag).

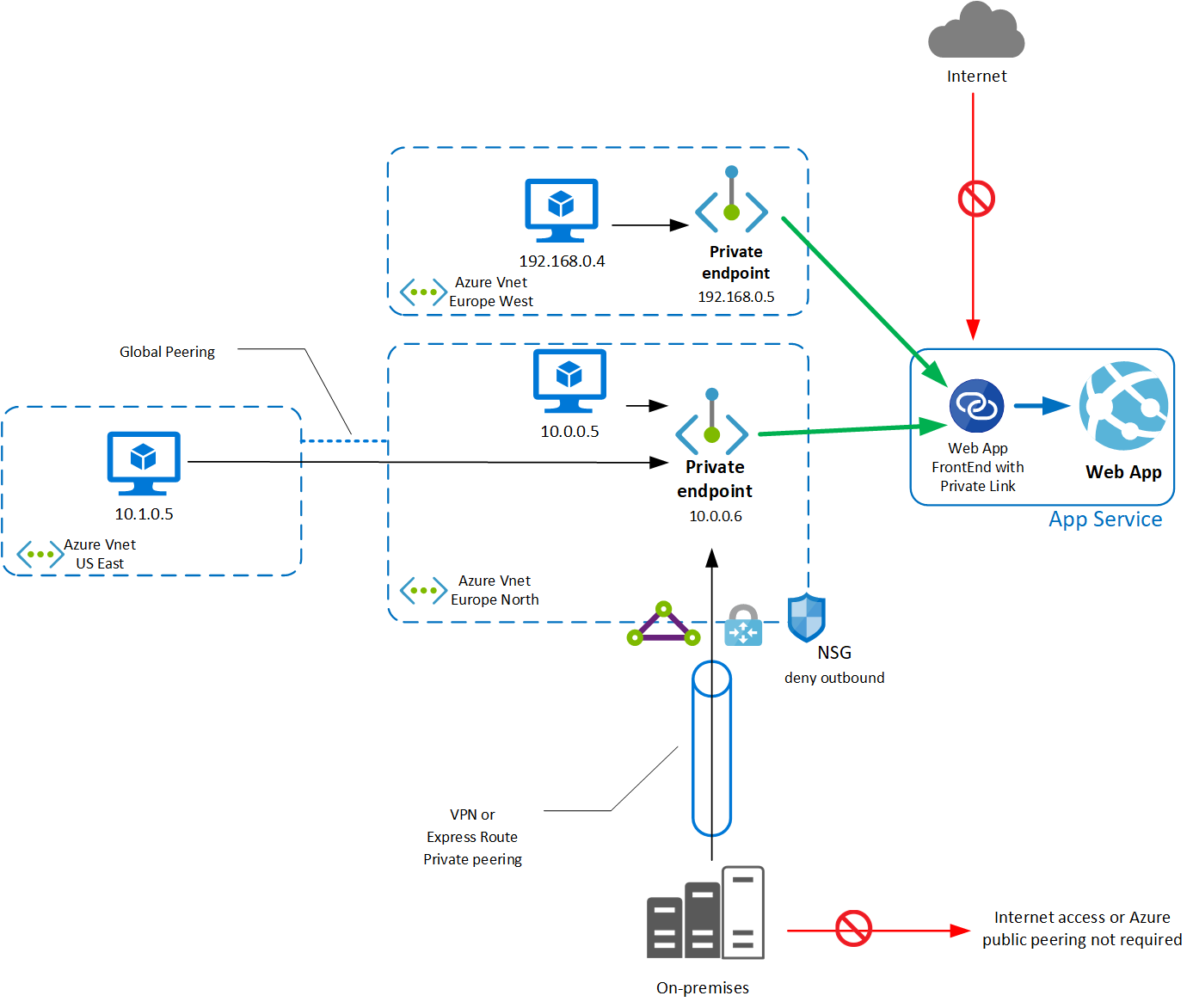

Privát végpontot használhat az App Service-alkalmazásokhoz. A privát végpont lehetővé teszi, hogy a magánhálózaton található ügyfelek biztonságosan elérhessék az alkalmazást az Azure Private Linken keresztül. A privát végpont egy IP-címet használ az Azure-beli virtuális hálózati címtérből. A magánhálózaton lévő ügyfél és az alkalmazás közötti hálózati forgalom a virtuális hálózaton, a Microsoft gerinchálózatán pedig egy privát kapcsolaton keresztül halad át. Ez a konfiguráció kiküszöböli a nyilvános internetről való kitettséget.

Ha privát végpontot használ az alkalmazáshoz, a következőket teszi lehetővé:

- Az alkalmazás biztonságossá tételéhez konfigurálja a privát végpontot, és tiltsa le a nyilvános hálózati hozzáférést a nyilvános kitettség kiküszöbölése érdekében.

- Biztonságosan csatlakozzon az alkalmazáshoz olyan helyszíni hálózatokról, amelyek VPN vagy ExpressRoute privát társviszony-létesítéssel csatlakoznak a virtuális hálózathoz.

- Kerülje a virtuális hálózatból való adatkiszivárgást.

A privát végpont egy speciális hálózati adapter (NIC) az App Service-alkalmazáshoz a virtuális hálózat egy alhálózatán. Amikor privát végpontot hoz létre az alkalmazáshoz, az biztonságos kapcsolatot biztosít a privát hálózaton lévő ügyfelek és az alkalmazás között. A privát végpont a virtuális hálózat IP-címtartományából kap IP-címet. A privát végpont és az alkalmazás közötti kapcsolat biztonságos privát kapcsolatot használ. A privát végpont csak az alkalmazásba irányuló bejövő forgalomhoz használható. A kimenő forgalom nem használja ezt a privát végpontot. A virtuális hálózat integrációs funkciójával egy másik alhálózaton keresztül injektálhat kimenő forgalmat a hálózatba.

Az alkalmazás minden egyes pontját külön konfigurálja. Pontonként legfeljebb 100 privát végpontot használhat. Nem oszthat meg privát végpontot a pontok között. A pont alforrásának neve .sites-<slot-name>

Az alhálózat, ahol a privát végpontot csatlakoztatja, más erőforrások is lehetnek benne. Nincs szükség dedikált üres alhálózatra. A privát végpontot az alkalmazástól eltérő régióban is üzembe helyezheti.

Megjegyzés

A virtuális hálózati integrációs funkció nem használhatja ugyanazt az alhálózatot, mint a privát végpont.

Biztonsági szempontból:

- A privát végpont és a nyilvános hozzáférés együtt létezhet egy alkalmazásban. További információkért tekintse meg a hozzáférési korlátozások áttekintését.

- Az elkülönítés biztosításához, amikor privát végpontokat engedélyez az alkalmazáshoz, győződjön meg arról, hogy a nyilvános hálózati hozzáférés le van tiltva.

- Több privát végpontot is engedélyezhet más virtuális hálózatokban és alhálózatokban, beleértve a más régiókban lévő virtuális hálózatokat is.

- Az alkalmazás hozzáférési korlátozási szabályai nem lesznek kiértékelve a privát végponton keresztüli forgalom szempontjából.

- A virtuális hálózatból származó adatkiszivárgási kockázatot kiküszöbölheti az összes hálózati biztonsági csoport (NSG) szabály eltávolításával, ahol a cél az internet vagy az Azure-szolgáltatások címkézése.

Az alkalmazás webes HTTP-naplóiban megtalálja az ügyfél forrás IP-címét. Ez a funkció a TCP proxyprotokoll használatával valósul meg, és az ügyfél IP-tulajdonságát továbbítja az alkalmazásnak. További információ: Kapcsolatadatok lekérése a TCP-proxy 2-vel.

Ha privát végpontot használ az App Service-alkalmazásokhoz, a kért URL-címnek meg kell egyeznie az alkalmazás nevével. Alapértelmezés szerint. <app-name>.azurewebsites.net Ha egyedi alapértelmezett gazdagépnevet használ, az alkalmazás neve formátuma <app-name>-<random-hash>.<region>.azurewebsites.net. Az alábbi példákban a mywebapp a teljes regionalizált egyedi gazdagépnevet is jelentheti.

Alapértelmezés szerint magánvégpont nélkül a webalkalmazás nyilvános neve a fürtnek egy canonical név. A névfeloldás például a következő:

| Név | Típus | Érték |

|---|---|---|

| mywebapp.azurewebsites.net | CNAME | clustername.azurewebsites.windows.net |

| clustername.azurewebsites.windows.net | CNAME | cloudservicename.cloudapp.net |

| cloudservicename.cloudapp.net | A | 192.0.2.13 |

Privát végpont üzembe helyezésekor a módszer frissíti a DNS-bejegyzést, hogy a következő névre mutasson: mywebapp.privatelink.azurewebsites.net.

A névfeloldás például a következő:

| Név | Típus | Érték | Megjegyzés |

|---|---|---|---|

| mywebapp.azurewebsites.net | CNAME | mywebapp.privatelink.azurewebsites.net | |

| mywebapp.privatelink.azurewebsites.net | CNAME | clustername.azurewebsites.windows.net | |

| clustername.azurewebsites.windows.net | CNAME | cloudservicename.cloudapp.net | |

| cloudservicename.cloudapp.net | A | 192.0.2.13 | <--Ez a nyilvános IP-cím nem a privát végpont, 403-os hibaüzenet jelenik meg |

Privát DNS-kiszolgálót vagy Azure DNS privát zónát kell beállítania. Tesztek esetén módosíthatja a tesztgép gazdagépbejegyzését.

A létrehozni kívánt DNS-zóna a következő: privatelink.azurewebsites.net. Regisztrálja az alkalmazás rekordját egy A rekordgal és a privát végpont IP-címével.

A névfeloldás például a következő:

| Név | Típus | Érték | Megjegyzés |

|---|---|---|---|

| mywebapp.azurewebsites.net | CNAME | mywebapp.privatelink.azurewebsites.net | <--Az Azure létrehozza ezt a CNAME bejegyzést az Azure Nyilvános DNS-ben, hogy az alkalmazás címét a privát végpont címére mutasson |

| mywebapp.privatelink.azurewebsites.net | A | 10.10.10.8 | <--Ezt a bejegyzést a DNS-rendszerben kezelheti, hogy a privát végpont IP-címére mutasson |

A DNS-konfiguráció után az alapértelmezett mywebapp.azurewebsites.net névvel privát módon érheti el az alkalmazást. Ezt a nevet kell használnia, mert a rendszer az alapértelmezett tanúsítványt állítja ki.*.azurewebsites.net

Ha egyéni DNS-nevet kell használnia, adja hozzá az egyéni nevet az alkalmazáshoz, és a nyilvános DNS-feloldás használatával érvényesítenie kell az egyéni nevet, mint bármely egyéni nevet. További információ: egyéni DNS-ellenőrzés.

A Kudu konzolhoz vagy a Kudu REST API-hoz (például az Azure DevOps Services saját üzemeltetésű ügynökeivel való üzembe helyezéshez) két rekordot kell létrehoznia, amely az Azure DNS privát zónájában vagy az egyéni DNS-kiszolgálón található privát végpont IP-címére mutat. Az első az alkalmazáshoz tartozik, a második pedig az alkalmazás SCM-éhez.

| Név | Típus | Érték |

|---|---|---|

| mywebapp.privatelink.azurewebsites.net | A | PrivateEndpointIP |

| mywebapp.scm.privatelink.azurewebsites.net | A | PrivateEndpointIP |

Az IzoláltV2 csomagban (App Service Environment v3) üzemeltetett alkalmazások privát végpontjának engedélyezéséhez engedélyezze a privát végpontok támogatását az App Service-környezet szintjén. A funkciót az Azure Portalon, az App Service Environment konfigurációs paneljén vagy a következő parancssori felületen aktiválhatja:

az appservice ase update --name myasename --allow-new-private-endpoint-connections true

Ha a virtuális hálózat az alkalmazástól eltérő előfizetésben található, győződjön meg arról, hogy a virtuális hálózattal rendelkező előfizetés regisztrálva van az Microsoft.Web erőforrás-szolgáltatónál. A szolgáltató explicit regisztrációjához lásd : Erőforrás-szolgáltató regisztrálása. Az előfizetés első webalkalmazásának létrehozásakor automatikusan regisztrálja a szolgáltatót.

A díjszabás részleteiért tekintse meg az Azure Private Link díjszabását.

- Ha az Azure-függvényt rugalmas prémium csomagban privát végponttal használja, a függvény Azure Portalon való futtatásához közvetlen hálózati hozzáféréssel kell rendelkeznie. Ellenkező esetben HTTP 403-hiba jelenik meg. A böngészőnek el kell érnie a privát végpontot a függvény Azure Portalról való futtatásához.

- Egy adott alkalmazáshoz legfeljebb 100 privát végpontot csatlakoztathat.

- A távoli hibakeresési funkció nem érhető el a privát végponton keresztül. Javasoljuk, hogy helyezze üzembe a kódot egy ponton, és távoli hibakeresést végezhet rajta.

- Az FTP-hozzáférést a bejövő nyilvános IP-cím biztosítja. A privát végpontok nem támogatják az alkalmazásHOZ való FTP-hozzáférést.

- Az IP-alapú TLS nem támogatott privát végpontokkal.

- A privát végpontokkal konfigurált alkalmazások nem fogadhatnak olyan nyilvános forgalmat, amely engedélyezett szolgáltatásvégponttal rendelkező

Microsoft.Webalhálózatokról származik, és nem használhatják a szolgáltatásvégpont-alapú hozzáférés-korlátozási szabályokat. - A privát végpont elnevezésének a típus

Microsoft.Network/privateEndpointstípusú erőforrásokra meghatározott szabályokat kell követnie. További információ: Elnevezési szabályok és korlátozások.

A korlátozásokkal kapcsolatos naprakész információkért lásd : Korlátozások.

- Ha privát végpontot szeretne üzembe helyezni az alkalmazáshoz a portálon keresztül, olvassa el a Hogyan csatlakozhat privátan egy alkalmazáshoz az Azure Portallal.

- Ha privát végpontot szeretne üzembe helyezni az alkalmazáshoz az Azure CLI használatával, olvassa el a Hogyan csatlakozhat privátan egy alkalmazáshoz az Azure CLI-vel.

- Ha privát végpontot szeretne üzembe helyezni az alkalmazáshoz a PowerShell használatával, olvassa el a Privát csatlakozás egy alkalmazáshoz a PowerShell-lel című témakört.

- Ha azure-sablonnal szeretne privát végpontot üzembe helyezni az alkalmazáshoz, olvassa el a Privát csatlakozás az Azure-sablonnal rendelkező alkalmazáshoz című témakört.

- Ebben a rövid útmutatóban teljes körű példát talál arra, hogyan csatlakoztathat előtéralkalmazásokat egy biztonságos háttéralkalmazáshoz virtuális hálózati integrációval és privát végponttal ARM-sablonnal.

- Az előtéralkalmazások virtuális hálózati integrációval és privát végponttal rendelkező védett háttéralkalmazáshoz való csatlakoztatásának teljes körű példáját ebben a példában tekinthet meg.