Megoldási ötletek

Ez a cikk egy megoldási ötletet ismertet. A felhőmérnök ezen útmutató segítségével megjelenítheti az architektúra tipikus implementációjának fő összetevőit. Ez a cikk kiindulási pontként szolgál egy jól megtervezett megoldás megtervezéséhez, amely megfelel a számítási feladat egyedi követelményeinek.

Számos szervezet hibrid környezetben működik, és az erőforrásokat az Azure-ban és a helyszínen is üzemelteti. A legtöbb Azure-erőforrás, például virtuális gépek, Azure-alkalmazások és Microsoft Entra-azonosító az Azure beépített biztonsági szolgáltatásaival biztosítható.

Emellett a szervezetek gyakran feliratkoznak a Microsoft 365-höz, hogy olyan alkalmazásokat biztosítsanak a felhasználóknak, mint a Word, az Excel, a PowerPoint és az Exchange Online. A Microsoft 365 olyan biztonsági szolgáltatásokat is kínál, amelyekkel további védelmi réteget adhat hozzá a leggyakrabban használt Azure-erőforrásokhoz.

A Microsoft 365 biztonsági szolgáltatásainak hatékony használatához fontos tisztában lenni a Microsoft 365-szolgáltatások főbb terminológiájával és szerkezetével. Ez az ötből álló sorozat negyedik cikke részletesebben ismerteti ezeket a témaköröket, a korábbi cikkekben tárgyalt fogalmakra építve, különösen a következőkre:

- Az informatikai környezet fenyegetéseinek leképezése

- Az első védelmi réteg létrehozása az Azure Security-szolgáltatásokkal

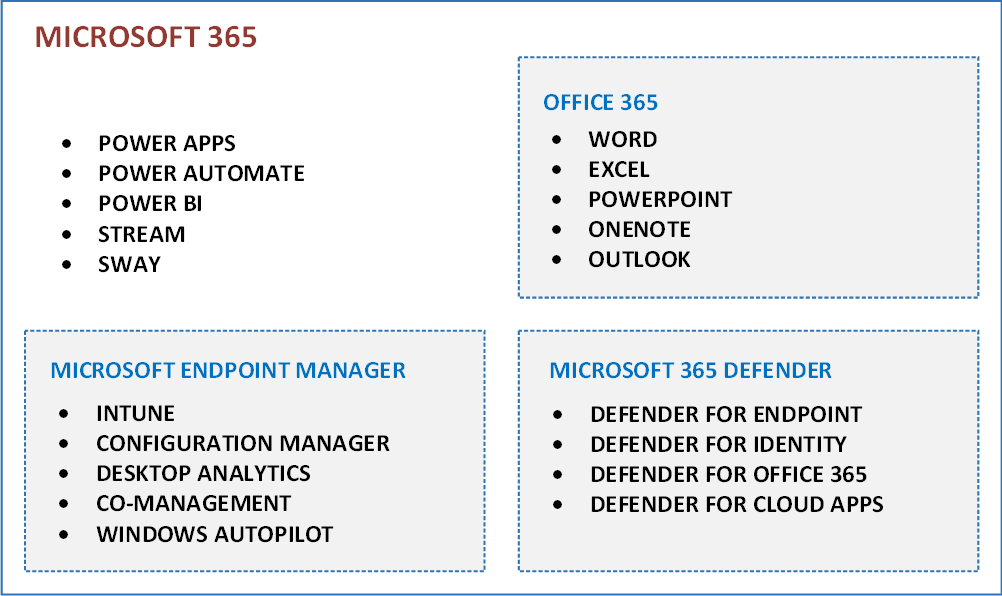

A Microsoft 365 és az Office 365 olyan felhőalapú szolgáltatások, amelyek célja, hogy kielégítse a szervezet erős biztonságra, megbízhatóságra és fokozott felhasználói hatékonyságra vonatkozó igényeit. A Microsoft 365 olyan szolgáltatásokat foglal magában, mint a Power Automate, az Forms, a Stream, a Sway és az Office 365. Az Office 365 kifejezetten a jól ismert hatékonyságnövelő alkalmazáscsomagot tartalmazza. A két szolgáltatás előfizetési lehetőségeiről további információt a Microsoft 365 és az Office 365 csomag beállításai között talál.

A Microsoft 365-höz beszerzett licenctől függően a Microsoft 365 biztonsági szolgáltatásait is beszerezheti. Ezeket a biztonsági szolgáltatásokat Microsoft Defender XDR-nek nevezzük, amely több szolgáltatást is biztosít:

- Végponthoz készült Microsoft Defender (MDE)

- Microsoft Defender for Identity (MDI)

- Microsoft Defender for Office (MDO)

- Felhőhöz készült Microsoft Defender Apps (MDA)

- A "security.microsoft.com" által elért "Felhőhöz készült Microsoft Defender alkalmazások" eltérnek a "Felhőhöz készült Microsoft Defender"-tól, amely egy másik biztonsági megoldás, amely a "portal.azure.com" használatával érhető el.

Az alábbi ábra a Microsoft 365 által kínált megoldások és fő szolgáltatások kapcsolatát mutatja be, bár nem minden szolgáltatás szerepel a listán.

Lehetséges használati eset

Az emberek gyakran összezavarodnak a Microsoft 365 biztonsági szolgáltatásaival és az informatikai kiberbiztonságban betöltött szerepükkel kapcsolatban. Ennek a zavarnak a fő oka a nevek hasonlóságából ered, beleértve néhány Azure biztonsági szolgáltatást, például a Felhőhöz készült Microsoft Defender (korábban Azure Security Center) és a Felhőhöz készült Defender Appst (korábban Microsoft Felhőappbiztonság).

A keveredés azonban túlmutat a terminológián. Egyes szolgáltatások hasonló védelmet nyújtanak, de különböző erőforrásokhoz. Például a Defender for Identity és az Azure Identity Protection egyaránt védi az identitásszolgáltatásokat, de a Defender for Identity a helyszíni identitásokat (Active Directory tartományi szolgáltatások és Kerberos-hitelesítéssel), míg az Azure Identity Protection a felhőbeli identitásokat védi (Microsoft Entra ID és OAuth hitelesítéssel).

Ezek a példák kiemelik annak megértésének fontosságát, hogy a Microsoft 365 biztonsági szolgáltatásai miben különböznek az Azure biztonsági szolgáltatásaitól. Ennek a megértésnek a birtokában hatékonyabban tervezheti meg biztonsági stratégiáját a Microsoft-felhőben, miközben fenntarthatja az informatikai környezet erős biztonsági állapotát. Ez a cikk ennek elérésében nyújt segítséget.

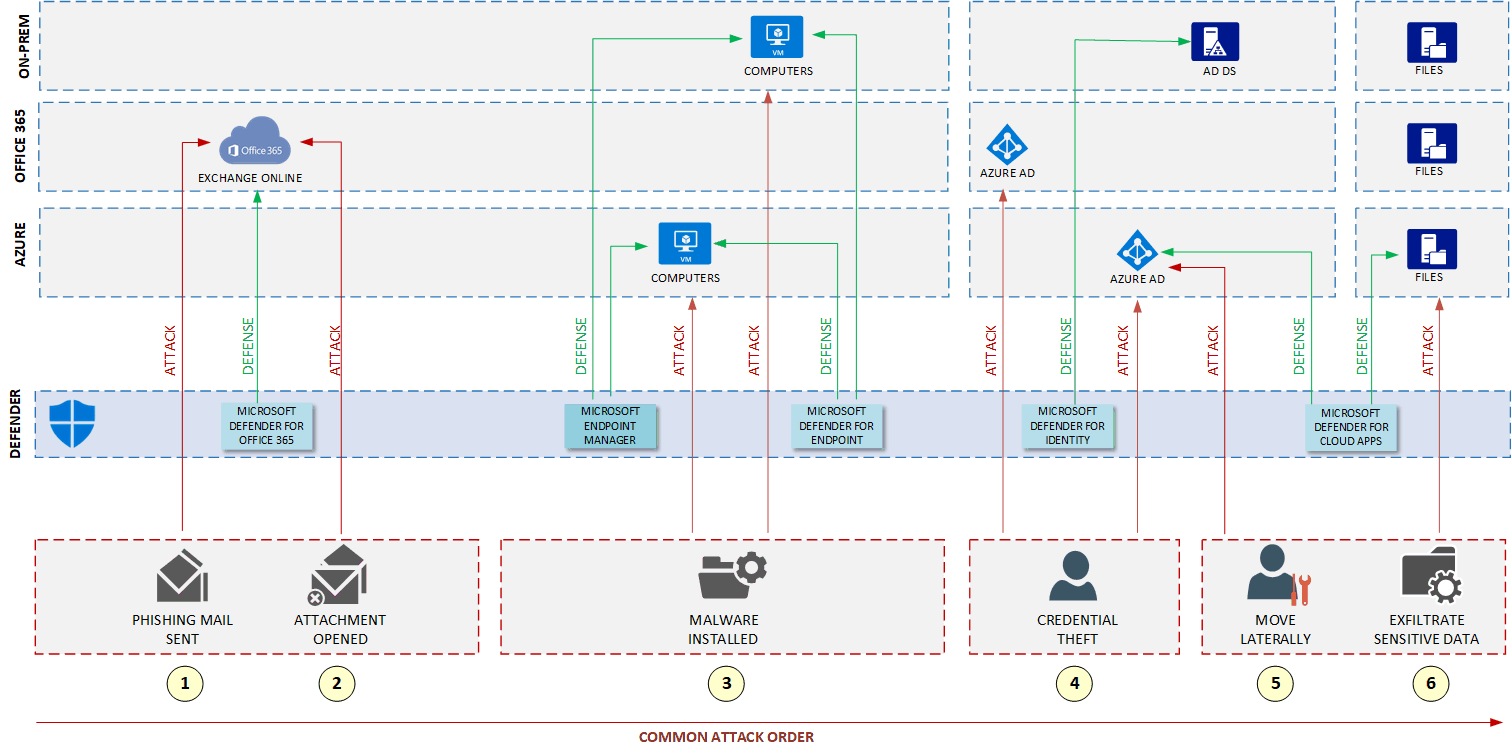

Az alábbi ábra egy valós használati esetet mutat be a Microsoft Defender XDR biztonsági szolgáltatásaihoz. Megjeleníti a védelmet igénylő erőforrásokat, a környezetben futó szolgáltatásokat és néhány lehetséges fenyegetést. A Microsoft Defender XDR-szolgáltatások középen vannak elhelyezve, megvédve a szervezet erőforrásait ezektől a fenyegetésektől.

Architektúra

A Microsoft kiterjesztett észlelési és válaszmegoldása, a Microsoft Defender XDR több biztonsági eszközt és szolgáltatást integrál, hogy egységes védelmet, észlelést és választ biztosítson végpontok, identitások, e-mailek, alkalmazások és felhőkörnyezetek között. A fejlett fenyegetésfelderítést, automatizálást és AI-alapú elemzéseket kombinálva valós időben észlelheti és reagálhat a kifinomult kiberfenyegetésekre, így a biztonsági csapatok gyorsan mérsékelhetik a kockázatokat, és csökkenthetik a támadások hatását. A különböző forrásokból származó biztonsági adatok összevonásával a Microsoft Defender XDR segít a szervezeteknek átfogó, zökkenőmentes védelmet elérni a teljes informatikai infrastruktúrában.

Az alábbi ábrán egy DEFENDER címkével ellátott réteg látható, amely a Microsoft Defender XDR biztonsági szolgáltatásait jelöli. Ha ezeket a szolgáltatásokat hozzáadja az informatikai környezethez, azzal jobb védelmet hozhat létre a környezet számára. A Defender-réteg szolgáltatásai együttműködhetnek az Azure biztonsági szolgáltatásaival.

Töltse le az architektúra Visio-fájlját.

©2021 A MITRE Corporation. Ezt a munkát a MITRE Corporation engedélyével reprodukálják és terjesztik.

Munkafolyamat

Végponthoz készült Microsoft Defender

A Defender for Endpoint biztonságossá teheti a végpontokat a vállalaton belül, és úgy lett kialakítva, hogy segítsen a hálózatoknak a speciális fenyegetések megelőzésében, észlelésében, kivizsgálásában és megválaszolásában. Egy védelmi réteget hoz létre az Azure-ban és a helyszínen futó virtuális gépek számára. A védelemmel kapcsolatos további információkért lásd a Végponthoz készült Microsoft Defender.

Felhőhöz készült Microsoft Defender-alkalmazások

A korábban Microsoft Cloud Application Security néven ismert Felhőhöz készült Defender Apps egy felhőelérési biztonsági közvetítő (CASB), amely több üzembe helyezési módot is támogat. Ezek a módok közé tartozik a naplógyűjtés, az API-összekötők és a fordított proxy. Gazdag betekintést, az adatutazás szabályozását és kifinomult elemzéseket biztosít a kibertámadások azonosításához és leküzdéséhez az összes Microsoft- és külső felhőszolgáltatásban. Védelmet és kockázatcsökkentést biztosít a Cloud Apps és egyes helyszíni alkalmazások számára is. Emellett egy védelmi réteget is biztosít az alkalmazásokhoz hozzáférő felhasználók számára. További információ: Felhőhöz készült Microsoft Defender Alkalmazások áttekintése.

Fontos, hogy ne tévesszen össze Felhőhöz készült Defender-alkalmazásokat a Felhőhöz készült Microsoft Defender, amely javaslatokat és a kiszolgálók, alkalmazások, tárfiókok és más, Azure-ban, a helyszínen és más felhőkben futó erőforrások biztonsági helyzetének pontszámát biztosítja. Felhőhöz készült Defender összevon két korábbi szolgáltatást, az Azure Security Centert és az Azure Defendert.

Microsoft Defender for Office

Office 365-höz készült Defender védi a szervezetet az e-mailek, hivatkozások (URL-címek) és együttműködési eszközök által okozott rosszindulatú fenyegetések ellen. Védelmet nyújt az e-mailekhez és az együttműködéshez. A licenctől függően hozzáadhatja a incidens utáni vizsgálatot, a vadászatot és a választ, valamint az automatizálást és a szimulációt (a betanításhoz). A licencelési lehetőségekről további információt Office 365-höz készült Microsoft Defender biztonsági áttekintésben talál.

Microsoft Defender identitáshoz

A Defender for Identity egy felhőalapú biztonsági megoldás, amely a helyi Active Directory jelekkel azonosítja, észleli és vizsgálja meg a szervezetre irányított speciális fenyegetéseket, feltört identitásokat és rosszindulatú belső műveleteket. Védi a helyszíni Active Directory tartományi szolgáltatások (AD DS) is. Annak ellenére, hogy ez a szolgáltatás a felhőben fut, a helyszíni identitások védelme érdekében működik. A Defender for Identity korábbi neve Azure Advanced Threat Protection volt. További információ: Mi az a Microsoft Defender for Identity?

Ha olyan identitások védelmére van szüksége, amelyeket a Microsoft Entra ID biztosít, és amelyek natív módon futnak a felhőben, fontolja meg a Microsoft Entra ID-védelem.

Intune (korábban a Microsoft Endpoint Manager része)

A Microsoft Intune egy felhőalapú szolgáltatás, amely segít a szervezeteknek az eszközeik, alkalmazásaik és adataik kezelésében és védelmében. Lehetővé teszi, hogy a rendszergazdák szabályozhatják a vállalati eszközök, például laptopok, okostelefonok és táblagépek használatát, biztosítva a biztonsági szabályzatoknak való megfelelést. Az Intune-nal kikényszerítheti az eszközkonfigurációkat, szoftvereket helyezhet üzembe, mobilalkalmazásokat kezelhet, és olyan funkciókkal védheti meg a vállalati adatokat, mint a feltételes hozzáférés és a távoli törlés. Különösen hasznos a biztonságos távoli munkavégzés engedélyezéséhez, a vállalati és személyes (BYOD) eszközök felügyeletéhez, valamint az adatbiztonság biztosításához különböző platformokon, például Windows, iOS, Android és macOS rendszereken.

Az Endpoint Manager egy másik szolgáltatása a Configuration Manager, amely egy helyszíni felügyeleti megoldás, amely lehetővé teszi a hálózaton lévő, közvetlenül vagy az interneten keresztül csatlakoztatott ügyfél- és kiszolgálószámítógépek kezelését. A felhőfunkciókkal integrálhatja a Configuration Managert az Intune-nal, a Microsoft Entra ID-val, a Végponthoz készült Defenderrel és más felhőszolgáltatásokkal. Alkalmazásokat, szoftverfrissítéseket és operációs rendszereket helyezhet üzembe. Emellett figyelheti a megfelelőséget, lekérdezheti az objektumokat, valós időben kezelheti az ügyfeleket, és sok más módon is. Az összes elérhető szolgáltatásról a Microsoft Endpoint Manager áttekintésében olvashat.

Példák fenyegetéseinek támadási sorrendje

A diagramban elnevezett fenyegetések egy gyakori támadási sorrendet követnek:

A támadó adathalász e-mailt küld hozzá csatolt kártevővel.

A végfelhasználó megnyitja a csatolt kártevőt.

A kártevő a háttérrendszerben települ anélkül, hogy a felhasználó észrevenned.

A telepített kártevő ellop néhány felhasználó hitelesítő adatait.

A támadó a hitelesítő adatokkal szerez hozzáférést a bizalmas fiókokhoz.

Ha a hitelesítő adatok hozzáférést biztosítanak egy emelt szintű jogosultsággal rendelkező fiókhoz, a támadó további rendszereket veszélyeztet.

A diagram a DEFENDER címkével ellátott rétegben is megjeleníti, hogy a Microsoft Defender XDR-szolgáltatások mely támadásokat figyelhetik és mérsékelhetik. Ez egy példa arra, hogyan biztosít a Defender egy további biztonsági réteget, amely az Azure biztonsági szolgáltatásaival együttműködve nyújt további védelmet a diagramon látható erőforrásoknak. További információ arról, hogy a lehetséges támadások hogyan fenyegetik az informatikai környezetet, olvassa el a sorozat második cikkét, amely az informatikai környezet fenyegetéseinek leképezése. További információ a Microsoft Defender XDR-ről: Microsoft Defender XDR.

A Microsoft Defender XDR biztonsági szolgáltatásainak elérése és kezelése

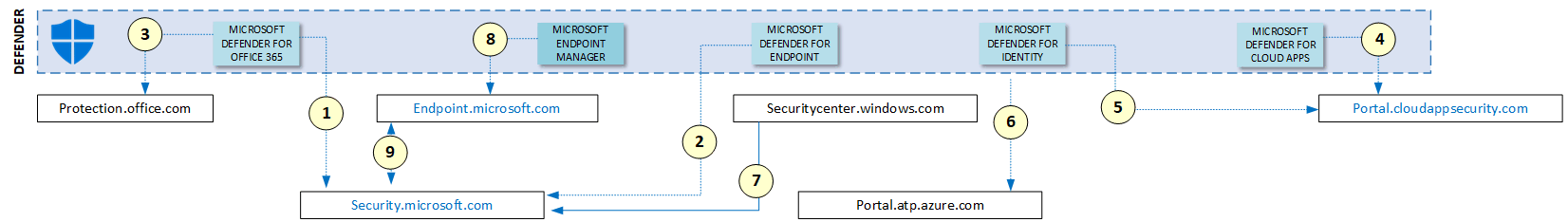

Az alábbi ábra azt mutatja be, hogy mely portálok érhetők el jelenleg, és milyen kapcsolatok állnak fenn egymással. A cikkek frissítésének időpontjában előfordulhat, hogy egyes portálok már elavultak.

A Security.microsoft.com jelenleg a legfontosabb elérhető portál, mivel az Office 365-höz készült Microsoft Defender (1), a Defender for Endpoint (2), az Office Defender (3), a Defender for Identity (5), a Defender for Apps (4) és a Microsoft Sentinel funkcióit tartalmazza.

Fontos megemlíteni, hogy a Microsoft Sentinel bizonyos funkciói továbbra is csak az Azure Portalon futnak (portal.azure.com).

Végül endpoint.microsoft.com elsősorban az Intune és a Configuration Manager funkcióit biztosítja, de az Endpoint Manager részét képező egyéb szolgáltatásokhoz is. Mivel security.microsoft.com a endpoint.microsoft.com végpontok biztonságvédelmet biztosítanak, számos interakciójuk van közöttük (9), így kiváló biztonsági helyzet áll a végpontok rendelkezésére.

Összetevők

A cikkben szereplő példaarchitektúra a következő Azure-összetevőket használja:

A Microsoft Entra ID egy felhőalapú identitás- és hozzáférés-kezelési szolgáltatás. A Microsoft Entra ID segítségével a felhasználók hozzáférhetnek külső erőforrásokhoz, például a Microsoft 365-höz, az Azure Portalhoz és több ezer más SaaS-alkalmazáshoz. Emellett segít a belső erőforrások, például a vállalati intranetes hálózaton lévő alkalmazások elérésében.

Az Azure Virtual Network az Azure-beli magánhálózat alapvető építőeleme. A virtuális hálózat számos Azure-erőforrástípus számára teszi lehetővé az egymással, az internettel és a helyszíni hálózatokkal való biztonságos kommunikációt. A Virtuális hálózat olyan virtuális hálózatot biztosít, amely az Azure infrastruktúrájának előnyeit biztosítja, például a skálázást, a rendelkezésre állást és az elkülönítést.

Az Azure Load Balancer egy nagy teljesítményű, alacsony késésű 4. rétegbeli terheléselosztási szolgáltatás (bejövő és kimenő) az összes UDP- és TCP-protokollhoz. Másodpercenként több millió kérés kezelésére készült, miközben biztosítja, hogy a megoldás magas rendelkezésre állású legyen. Az Azure Load Balancer zónaredundáns, így magas rendelkezésre állást biztosít a rendelkezésre állási zónák között.

A virtuális gépek egyike az Azure által kínált, igény szerinti, méretezhető számítási erőforrásoknak. Egy Azure-beli virtuális gép (VM) lehetővé teszi a virtualizálás rugalmasságát anélkül, hogy meg kellene vásárolnia és fenntartania az azt futtató fizikai hardvert.

Az Azure Kubernetes service (AKS) egy teljes körűen felügyelt Kubernetes-szolgáltatás a tárolóalapú alkalmazások üzembe helyezéséhez és kezeléséhez. Az AKS kiszolgáló nélküli Kubernetes-t, folyamatos integrációt/folyamatos teljesítést (CI/CD) és nagyvállalati szintű biztonságot és irányítást biztosít.

Az Azure Virtual Desktop egy asztali és alkalmazásvirtualizálási szolgáltatás, amely a felhőben fut, hogy asztalokat biztosítson a távoli felhasználók számára.

A Web Apps egy HTTP-alapú szolgáltatás webalkalmazások, REST API-k és mobil háttérrendszerek üzemeltetésére. A kedvenc nyelven fejleszthet, és az alkalmazások windowsos és Linux-alapú környezetekben is könnyedén futnak és méretezhetők.

Az Azure Storage magas rendelkezésre állású, nagymértékben méretezhető, tartós és biztonságos tároló a felhőben található különböző adatobjektumokhoz, beleértve az objektumokat, blobokat, fájlokat, lemezeket, üzenetsorokat és táblatárolókat. Az Azure Storage-fiókba írt összes adatot a szolgáltatás titkosítja. Az Azure Storage használatával részletesen szabályozhatja, hogy ki férhet hozzá az adatokhoz.

Az Azure SQL Database egy teljes mértékben felügyelt PaaS-adatbázismotor, amely kezeli az adatbázis-kezelési funkciók többségét, például a frissítést, a javítást, a biztonsági mentéseket és a monitorozást. Felhasználói beavatkozás nélkül biztosítja ezeket a függvényeket. Az SQL Database számos beépített biztonsági és megfelelőségi funkciót biztosít, amelyek segítenek az alkalmazásnak megfelelni a biztonsági és megfelelőségi követelményeknek.

Közreműködők

Ezt a cikket a Microsoft tartja karban. Eredetileg a következő közreműködők írták.

Fő szerző:

- Rudnei Oliveira | Vezető ügyfélmérnök

Egyéb közreműködők:

- Gary Moore | Programozó/író

- Andrew Nathan | Vezető ügyfélmérnöki vezető

Következő lépések

- Védelem a fenyegetések ellen a Microsoft 365-ben

- Kibertámadások észlelése és megválaszolás a Microsoft Defender XDR használatával

- A Microsoft Defender XDR használatának első lépései

- Fenyegetésfelderítés implementálása a Microsoft 365-ben

- Biztonság kezelése a Microsoft 365-ben

- Védelem a rosszindulatú fenyegetések ellen a Office 365-höz készült Microsoft Defender

- Helyszíni identitások védelme Felhőhöz készült Microsoft Defender identitáshoz

Kapcsolódó erőforrások

A referenciaarchitektúra további részleteiért tekintse meg a sorozat többi cikkét:

- 1. rész: Biztonsági összetevők integrálása az Azure Monitorozás használatával

- 2. rész: Az informatikai környezet fenyegetéseinek leképezése

- 3. rész: Az első védelmi réteg létrehozása az Azure Security-szolgáltatásokkal

- 5. rész: Az Azure és a Microsoft Defender XDR biztonsági szolgáltatásainak integrációja