Megjegyzés

Az oldalhoz való hozzáféréshez engedély szükséges. Megpróbálhat bejelentkezni vagy módosítani a címtárat.

Az oldalhoz való hozzáféréshez engedély szükséges. Megpróbálhatja módosítani a címtárat.

A következőre vonatkozik: :Azure SQL Database

Azure SQL Managed Instance

Azure Synapse Analytics

- SQL Server 2022

- SQL Server 2025

Azure SQL Database & Azure SQL Managed Instance - SQL Server az Azure virtuális gépeken

Ez a cikk bemutatja, hogyan használható Microsoft Entra ID hitelesítéshezAzure SQL Database, Azure SQL Managed Instance és Azure Synapse Analytics.

Megjegyzés:

Microsoft Entra ID korábban Azure Active Directory (Azure AD) néven ismerték.

Továbbá konfigurálhatja a Microsoft Entra hitelesítést az SQL Serverhez az Azure Virtual Machines-en.

Előfeltételek

Ha Microsoft Entra hitelesítést szeretne használni a Azure SQL erőforrással, a következő előfeltételekre van szüksége:

- Felhasználókkal és csoportokkal feltöltött Microsoft Entra bérlői környezet.

- Meglévő Azure SQL erőforrás, például Azure SQL Database vagy Azure SQL Managed Instance.

Microsoft Entra-bérlő létrehozása és hozzáadása

Mielőtt konfigurálhatja az Microsoft Entra hitelesítést az Azure SQL erőforráshoz, létre kell hoznia egy Microsoft Entra bérlőt, és felhasználókat és csoportokat kell hozzáadnia. Microsoft Entra bérlők teljes mértékben felügyelhetők Azure, vagy felhasználhatók egy helyszíni Active Directory Domain szolgáltatás összevonásához.

További információkért lásd:

- Mi az Microsoft Entra ID?

- Az ön helyszíni identitásainak integrálása a Microsoft Entra ID-vel

Add hozzá a tartománynevedet a Microsoft Entra ID-hez - Mi a Microsoft Entra ID federációja?

- Könyvtárszinkronizálás a Microsoft Entra ID-val

- Manage Microsoft Entra ID Windows PowerShell használatával

- Hibrid identitáshoz szükséges portok és protokollok

Microsoft Entra adminisztrátor beállítása

Ahhoz, hogy Microsoft Entra hitelesítést használjon az erőforrással, a Microsoft Entra rendszergazdának be kell lennie állítva. Bár a lépések elméletileg megegyeznek Azure SQL Database, Azure Synapse Analytics és Azure SQL Managed Instance esetében, ez a szakasz részletesen ismerteti a termékenkénti különböző API-kat és portálszolgáltatásokat.

A Microsoft Entra rendszergazda a Azure SQL erőforrás létrehozásakor is konfigurálható. Ha egy Microsoft Entra rendszergazda már konfigurálva van, hagyja ki ezt a szakaszt.

Azure SQL Database és Azure Synapse Analytics

A Microsoft Entra rendszergazda beállítása lehetővé teszi a Microsoft Entra hitelesítést az Azure SQL Database és Azure Synapse Analytics logikai kiszolgálójához. A kiszolgálóhoz Microsoft Entra rendszergazdát állíthat be a Azure portál, a PowerShell, a Azure CLI vagy a REST API-k használatával.

A Azure portálon megtalálhatja a logical server nevet

- Az kiszolgáló neve mező az Azure SQL Database Overview lapján.

- A kiszolgáló neve mezőben, a Overview oldalán, a különálló dedikált SQL-készletében az Azure Synapse Analytics szolgáltatásban.

- A megfelelő SQL-végponton a Azure Synapse Analytics munkaterület Overview lapján.

Ha a logikai kiszolgálóhoz tartozó Microsoft Entra rendszergazdát szeretné beállítani a Azure portálon, kövesse az alábbi lépéseket:

A Azure portálon Könyvtárak + előfizetések panelen válassza ki azt a könyvtárat, amely a Azure SQL erőforrást tartalmazza Kurzív könyvtár.

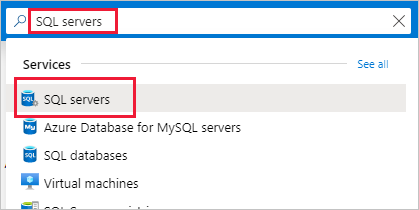

Keresse meg az SQL-kiszolgálókat , majd válassza ki az adatbázis-erőforrás logikai kiszolgálóját az SQL Server panel megnyitásához.

A logikai kiszolgáló SQL-kiszolgáló ablaktábláján válassza a Microsoft Entra ID elemet a Settings alatt a Microsoft Entra ID panel megnyitásához.

A Microsoft Entra ID panelen válassza a Set admin lehetőséget a Microsoft Entra ID panel megnyitásához.

A Microsoft Entra ID panel az aktuális címtár összes felhasználóját, csoportját és alkalmazását megjeleníti, és lehetővé teszi a név, alias vagy azonosító szerinti keresést. Keresse meg a kívánt identitást a Microsoft Entra rendszergazdájához, majd válassza ki a Select lehetőséget a panel bezárásához.

A logikai kiszolgáló Microsoft Entra ID lapjának tetején válassza a Mentés lehetőséget.

A képernyőkép megjeleníti a Microsoft Entra admin mentésének lehetőségét. A Object id a rendszergazda neve mellett jelenik meg Microsoft Entra felhasználók és csoportok számára. Az alkalmazások (szolgáltatásnevek) esetében megjelenik az alkalmazásazonosító .

A rendszergazda módosításának folyamata több percet is igénybe vehet. Ezután megjelenik az új rendszergazda a Microsoft Entra rendszergazda mezőben.

A rendszergazda eltávolításához a Microsoft Entra ID lap tetején válassza a Remove admin lehetőséget, majd válassza a Save lehetőséget. A Microsoft Entra rendszergazda eltávolítása letiltja a logikai kiszolgáló Microsoft Entra hitelesítését.

Megjegyzés:

A Microsoft Entra adminisztrátor a kiszolgáló master adatbázisában van tárolva felhasználóként (adatbázis főfelhasználóként). Mivel az egyszerű adatbázisneveknek egyedinek kell lenniük, a rendszergazda megjelenítendő neve nem lehet ugyanaz, mint a kiszolgáló master adatbázisában lévő felhasználók neve. Ha már létezik ilyen nevű felhasználó, a Microsoft Entra rendszergazdai beállítása meghiúsul, és visszagördül, jelezve, hogy a név már használatban van.

Azure SQL Managed Instance

A Microsoft Entra rendszergazda beállítása engedélyezi a Microsoft Entra-hitelesítést az Azure SQL Managed Instance esetén. A felügyelt SQL-példányhoz Microsoft Entra rendszergazdát állíthat be a Azure portál, a PowerShell, a Azure CLI vagy a REST API-k használatával.

Ha olvasási engedélyeket szeretne adni a felügyelt SQL-példánynak a Microsoft Entra ID a Azure portál használatával, jelentkezzen be Privileged szerepkör-rendszergazdaként, és kövesse az alábbi lépéseket:

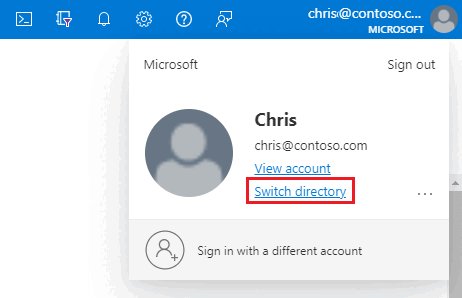

A Azure portálon a jobb felső sarokban válassza ki a fiókját, majd válassza a Switch-könyvtárakat annak ellenőrzéséhez, hogy melyik könyvtár a Az aktuális könyvtár. Szükség esetén váltson címtárakra.

A Azure portál Könyvtárak + előfizetések paneljén válassza ki azt a könyvtárat, amely a felügyelt példányt tartalmazza Aktuális könyvtárként.

Keressen felügyelt SQL-példányokat , majd válassza ki a felügyelt példányt a felügyelt SQL-példány panel megnyitásához. Ezután válassza a Microsoft Entra ID lehetőséget a Beállítások alatt, hogy megnyissa a példányához tartozó Microsoft Entra ID panelt.

A Microsoft Entra rendszergazda panelen válassza a Set admin lehetőséget a navigációs sávon a Microsoft Entra ID panel megnyitásához.

A Microsoft Entra ID panelen keressen egy felhasználót, jelölje be a felhasználó vagy csoport melletti jelölőnégyzetet rendszergazdaként, majd nyomja le a Select billentyűt a panel bezárásához, majd lépjen vissza a felügyelt példány Microsoft Entra rendszergazda lapjára.

A Microsoft Entra ID panel az aktuális címtárban lévő összes tagot és csoportot megjeleníti. A szürkített felhasználók vagy csoportok nem jelölhetők ki, mert nem támogatottak mint Microsoft Entra rendszergazdák. Válassza ki a rendszergazdaként hozzárendelni kívánt identitást.

A felügyelt példányhoz tartozó Microsoft Entra rendszergazda lap navigációs sávján válassza a Save lehetőséget a Microsoft Entra rendszergazdájának megerősítéséhez.

A rendszergazdai módosítási művelet befejeződése után az új rendszergazda megjelenik a Microsoft Entra rendszergazdai mezőben.

A Object id a rendszergazda neve mellett jelenik meg Microsoft Entra felhasználók és csoportok számára. Az alkalmazások (szolgáltatásnevek) esetében megjelenik az alkalmazásazonosító .

Jótanács

A rendszergazda eltávolításához válassza a A rendszergazda lehetőséget a Microsoft Entra ID lap tetején, majd válassza a Mentés lehetőséget.

Microsoft Graph engedélyek hozzárendelése

SQL Managed Instance engedélyre van szüksége a Microsoft Entra ID olvasásához olyan forgatókönyvekhez, mint például a biztonsági csoporttagságon keresztül csatlakozó felhasználók engedélyezése és az új felhasználók létrehozása. Ahhoz, hogy a Microsoft Entra hitelesítés működjön, hozzá kell rendelnie a felügyelt példány identitását a Directory Readers szerepkörhöz. Ezt a Azure portálon vagy a PowerShell-lel teheti meg.

Egyes műveletekhez Azure SQL Database és Azure Synapse Analytics is engedélyre van szükség a Microsoft Graph lekérdezéséhez, ezt Microsoft Graph engedélyek ismerteti. Azure SQL Database és Azure Synapse Analytics támogatják az ilyen forgatókönyvek finomhangolt gráfengedélyeit, míg az SQL Managed Instance esetében a Könyvtár-olvasók szerepkör szükséges. A finomszemcsés engedélyekről és azok hozzárendeléséről részletes leírást talál a Microsoft Entra felhasználók létrehozásához szolgáltatás gazdák engedélyezése.

Fontos

Azure SQL Database és SQL Managed Instance különböző engedélymodelleket használnak Microsoft Graph hozzáféréshez:

-

Azure SQL Database és Azure Synapse Analytics: Finomhangolt Microsoft Graph API engedélyek (például

User.Read.All,GroupMember.Read.AllésApplication.Read.All) támogatása közvetlenül a kiszolgálóidentitáshoz rendelve. Ez a megközelítés a minimális jogosultság elvét követi, és ajánlott. Lépésről lépésre szóló útmutatásért tekintse meg a Microsoft Entra felhasználók létrehozásának engedélyezése szolgáltatásnevekkel című témakört. A Címtárolvasók szerepkör szélesebb körű alternatívaként is használható. - SQL Managed Instance: A Könyvtár-olvasók szerepkört vagy azzal egyenértékű fine-grained Microsoft Graph engedélyeket rendeli hozzá a példányi identitáshoz. Az Azure portál kényelmes szalagcímet biztosít a Microsoft Entra ID lapon, amely a Címtárolvasók szerepkör megadását kéri. Kövesse a Címtárolvasók szerepkör szakasz lépéseit.

Ha Azure SQL Database konfigurálja, nem kell hozzárendelnie a Címtárolvasó szerepkört az alapvető Microsoft Entra rendszergazdai beállításhoz. Ehelyett rendelje hozzá a részletes Microsoft Graph engedélyeket a kiszolgálóidentitáshoz a A Microsoft Entra Azure SQL esetében leírt módon.

Címtárolvasók szerepkör

A Directory Readers szerepkör és a jelen szakaszban ismertetett portálcím elsősorban a SQL Managed Instance vonatkozik. Az Azure SQL Database-hez finomhangolt Microsoft Graph engedélyeket rendelhet hozzá, vagy igény szerint a Címtárolvasókat is használhatja szélesebb körű alternatívaként.

Az Azure portál SQL Managed Instance Microsoft Entra ID lapja egy kényelmes szalagcímet jelenít meg, ha a példány nem rendelkezik Directory Reader engedélyekkel.

Válassza ki a Microsoft Entra ID lap tetején lévő szalagcímet, és biztosítsa a példányt képviselő rendszer vagy felhasználó által hozzárendelt felügyelt identitás számára szükséges engedélyeket. Ezt a műveletet csak egy emelt szintű szerepkörgazda vagy a bérlői hierarchiában magasabb szerepkör végezheti el.

Megjegyzés:

Ha nem látja a szalagcímet, előfordulhat, hogy a példányhoz már hozzá van rendelve a Címtárolvasó szerepkör, vagy lehet, hogy nem rendelkezik a szükséges emelt szintű szerepkör-rendszergazdai szerepkörével. Ha nincs ilyen szerepköre, kérje meg a bérlői rendszergazdát, hogy adja meg az engedélyt, vagy használja a PowerShell-metódust a PowerShell lapon.

A Microsoft Entra ID eléréséhez szükséges engedélyek felügyelt SQL-példányra való megadását lehetővé tevő párbeszédpanel képernyőképe, ahol az "Engedélyek megadása" gomb van kiválasztva.

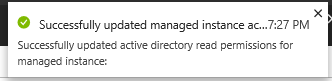

Ha a művelet sikeres, megjelenik egy sikerességi értesítés a jobb felső sarokban:

A Microsoft Entra rendszergazda mostantól Microsoft Entra kiszolgálónevek (bejelentkezések) és adatbázisnevek (felhasználók) létrehozására használható. További információkért lásd: Microsoft Entra integráció az Azure SQL Managed Instance.

Microsoft Entra-princípiumok létrehozása SQL-ben

Ha az SQL Database-ben vagy az Azure Synapse Analytics-ben Microsoft Entra hitelesítéssel szeretne csatlakozni egy adatbázishoz, konfigurálnia kell egy szerepkört az adott identitáshoz, amelynek legalább CONNECT engedélye van.

Adatbázis-felhasználói engedélyek

Amikor létrehoz egy adatbázis-felhasználót, alapértelmezés szerint megkapja az CONNECT adatbázis engedélyét. Az adatbázis-felhasználó két esetben is örökli az engedélyeket:

- Ha a felhasználó tagja egy Microsoft Entra csoportnak, amely szintén hozzárendelt engedélyeket a kiszolgálón.

- Ha a felhasználó bejelentkezésből lett létrehozva, örökli az adatbázison érvényes bejelentkezés kiszolgálóhoz rendelt engedélyeit.

A kiszolgáló- és adatbázisfőnevek engedélyeinek kezelése ugyanúgy működik, függetlenül a főnév típusától (Microsoft Entra ID, SQL-hitelesítés stb.). Javasoljuk, hogy az engedélyeket az adatbázis-szerepkörök számára adja meg ahelyett, hogy közvetlenül engedélyeket adnánk a felhasználóknak. Ezután megfelelő engedélyekkel adhat hozzá felhasználókat a szerepkörökhöz. Ez leegyszerűsíti a hosszú távú engedélykezelést, és csökkenti annak valószínűségét, hogy egy identitás megőrizze a hozzáférését, amikor már nem indokolt.

További információkért lásd:

- Adatbázismotor-engedélyek és példák

- Blog: Database Engine engedély alapjai

A speciális adatbázisok szerepköreinek és bejelentkezéseinek kezelése Azure SQL Database

Tartalmazott adatbázis-felhasználók

A tartalmazott adatbázis-felhasználó olyan SQL-felhasználó, amely nem csatlakozik az master adatbázisban lévő bejelentkezéshez. Ha Microsoft Entra kiterjesztett adatbázis-felhasználót szeretne létrehozni, csatlakozzon az adatbázishoz egy olyan Microsoft Entra identitással, amely rendelkezik legalább ALTER BÁRMELY FELHASZNÁLÓ** engedéllyel. Az alábbi T-SQL-példa létrehoz egy adatbázis főszereplőt Microsoft_Entra_principal_name a Microsoft Entra ID-ből.

CREATE USER [<Microsoft_Entra_principal_name>] FROM EXTERNAL PROVIDER;

Ha tartalmazott adatbázis-felhasználót szeretne létrehozni egy Microsoft Entra csoporthoz, adja meg a csoport megjelenítendő nevét:

CREATE USER [ICU Nurses] FROM EXTERNAL PROVIDER;

Ha egy felügyelt identitáshoz vagy szolgáltatásfelelős-höz önálló adatbázis-felhasználót szeretne létrehozni, adja meg az identitás megjelenítendő nevét:

CREATE USER [appName] FROM EXTERNAL PROVIDER;

Ha korlátozott adatbázis-felhasználót szeretne létrehozni egy Microsoft Entra felhasználó számára, adja meg az identitás felhasználói főnevét:

CREATE USER [adrian@contoso.com] FROM EXTERNAL PROVIDER;

Bejelentkezésalapú felhasználók

Megjegyzés:

Microsoft Entra kiszolgálónevek (bejelentkezések) jelenleg nyilvános előzetes verzióban érhetők el Azure SQL Database és Azure Synapse Analytics számára. Microsoft Entra bejelentkezések általánosan elérhetők Azure SQL Managed Instance és SQL Server 2022-ben.

Microsoft Entra szolgáltatói főelemek (vagy bejelentkezések) támogatottak, ami azt jelenti, hogy tartalmazott adatbázis-felhasználók használatára nincs szükség. Az adatbázisnevek (felhasználók) a kiszolgálónév alapján hozhatók létre, ami azt jelenti, hogy Microsoft Entra felhasználók örökölhetik a bejelentkezés kiszolgálószintű hozzárendelt engedélyeit.

CREATE USER [appName] FROM LOGIN [appName];

További információ: SQL Managed Instance áttekintés. A Microsoft Entra kiszolgálói főelemek (bejelentkezések) létrehozására vonatkozó szintaxisért lásd: CREATE LOGIN.

Külső felhasználók

Közvetlenül nem hozhat létre adatbázis-felhasználót olyan identitáshoz, amelyet egy másik Microsoft Entra bérlő kezel, mint amelyik az Azure-előfizetéséhez van társítva. Más címtárak felhasználói azonban külső felhasználókként importálhatók a társított címtárba. Ezután olyan tárolt adatbázis-felhasználók létrehozására használhatók, amelyek hozzáférhetnek az adatbázishoz. A külső felhasználók Microsoft Entra csoportok tagságán keresztül is hozzáférhetnek.

Examples: Egy Microsoft Entra összevont vagy felügyelt tartományfelhasználót képviselő, tartalmazott adatbázis-felhasználó létrehozása:

CREATE USER [alice@fabrikam.com] FROM EXTERNAL PROVIDER;

A felügyelt tartományba külső felhasználóként importált összevont tartományi felhasználói fióknak a felügyelt tartomány identitását kell használnia.

Névvel kapcsolatos szempontok

A speciális karakterek, mint a kettőspont : vagy az ampersand & felhasználónevekként történő használata a T-SQL CREATE LOGIN és CREATE USER utasításokban nem támogatott.

Microsoft Entra ID és Azure SQL egy kulcsfontosságú módon térnek el a felhasználófelügyeleti kialakításuktól: Microsoft Entra ID lehetővé teszi, hogy a megjelenítendő nevek duplikálhatók legyenek egy bérlőn belül, míg a Azure SQL megköveteli, hogy a kiszolgálón vagy példányon lévő összes kiszolgálónév és az adatbázis összes adatbázis-tagja egyedi névvel rendelkezzen. Mivel az Azure SQL közvetlenül az identitás Microsoft Entra által megjelenített nevét használja a jogosultak létrehozásakor, ez hibákhoz vezethet a felhasználók létrehozásakor. A probléma megoldásához Azure SQL közzétette a WITH OBJECT_ID fejlesztést, amely lehetővé teszi, hogy a felhasználók megadják a kiszolgálóhoz vagy példányhoz hozzáadott identitás Microsoft Entra objektumazonosítóját.

Microsoft Graph engedélyek

A CREATE USER ... FROM EXTERNAL PROVIDER parancs Azure SQL hozzáférést igényel a bejelentkezett felhasználó nevében a Microsoft Entra ID (a "külső szolgáltató") számára. Néha olyan körülmények merülnek fel, amelyek miatt Microsoft Entra ID kivételt ad vissza Azure SQL.

- A Microsoft Entra ID-specifikus hibaüzenetet tartalmazó 33134-s SQL-hiba jelenhet meg. A hiba általában azt jelzi, hogy a hozzáférés megtagadva, a felhasználónak regisztrálnia kell az MFA-ban az erőforrás eléréséhez, vagy a külső alkalmazások közötti hozzáférést előhitelesítéssel kell kezelni. Az első két esetben a problémát általában a felhasználó Microsoft Entra bérlőjében beállított feltételes hozzáférési szabályzatok okozzák: megakadályozzák, hogy a felhasználó hozzáférjen a külső szolgáltatóhoz. A "000000003-0000-0000-c000-0000-00000000000" alkalmazáshoz való hozzáférés engedélyezésére vonatkozó feltételes hozzáférési szabályzatok frissítésével (a Microsoft Graph API alkalmazásazonosítójával) meg kell oldani a problémát. Ha a hiba azt jelzi, hogy a külső alkalmazások közötti hozzáférést előhitelesítéssel kell kezelni, a probléma az, hogy a felhasználó szolgáltatásnévként van bejelentkezve. A parancsnak sikeresnek kell lennie, ha azt egy felhasználó hajtja végre.

- Ha Kapcsolódási időtúllépés lejárt kap, előfordulhat, hogy a connection string

TransparentNetworkIPResolutionparaméterét hamisra kell állítania. A további információkért lásd: Kapcsolati időtúllépési probléma .NET Framework 4.6.1 – TransparentNetworkIPResolution.

További információ a Microsoft Entra identitások alapján létrehozott tárolt adatbázis-felhasználókról: CREATE USER.

Többtényezős hitelesítés konfigurálása

A Azure SQL erőforrás nagyobb biztonsága érdekében érdemes lehet konfigurálni a multifactor-hitelesítést (MFA), amely arra kéri a felhasználót, hogy használjon egy második alternatív módszert az adatbázis hitelesítéséhez, például telefonhívást vagy hitelesítő alkalmazást.

Ha többtényezős hitelesítést szeretne használni az Azure SQL erőforrással, először engedélyezze a többtényezős hitelesítést, majd használjon egy feltételes hozzáférési szabályzatot az MFA érvényesítésére az Azure SQL erőforrás esetében.

Csatlakozzon a Microsoft Entra-hoz

A Microsoft Entra hitelesítés konfigurálása után a Microsoft-eszközökkel, például az SQL Server Management Studio-val és a SQL Server Data Tools-szal csatlakozhat az SQL-erőforrásához, és konfigurálhatja az ügyfélalkalmazásokat a Microsoft Entra identitásokkal való kapcsolódáshoz.

Microsoft Entra hitelesítés hibaelhárítása

A hibák elhárításával kapcsolatos útmutatásért lásd: Blog: Microsoft Entra hitelesítéssel kapcsolatos problémák elhárítása Azure SQL Database és Azure Synapse.

Kapcsolódó tartalom

- Adatbázis-hozzáférés engedélyezése SQL Database, SQL Managed Instance és Azure Synapse Analytics számára

- Az Azure SQL-hez tartozó felügyelt identitások a Microsoft Entra-ban

- Microsoft Entra szolgáltatásnevek az Azure SQL-lel

- Principals

- Adatbázis-szerepkörök

- Azure SQL Database és Azure Synapse IP-tűzfalszabályok

- A vendégfelhasználók Microsoft Entra létrehozása és Microsoft Entra rendszergazdaként való beállítása

- Tutorial: Microsoft Entra felhasználók létrehozása Microsoft Entra alkalmazásokkal