Mi az az Azure Bastion?

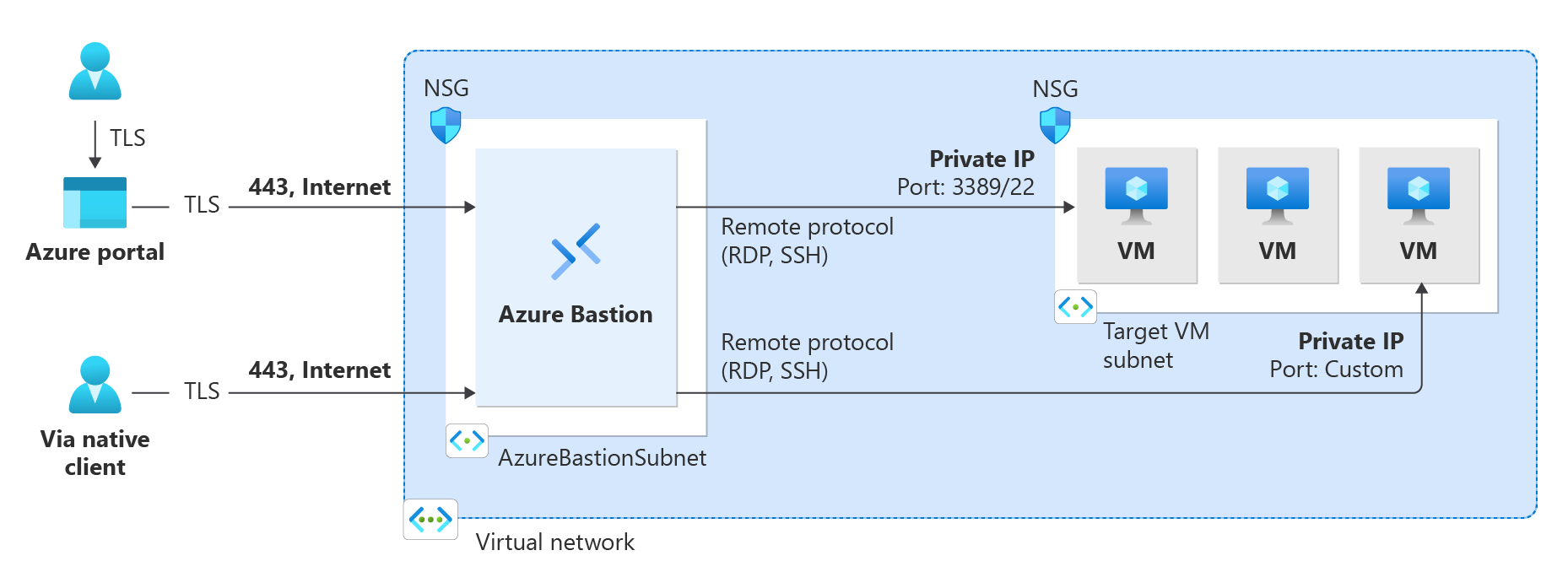

Az Azure Bastion egy teljes körűen felügyelt PaaS-szolgáltatás, amelyet a virtuális gépekhez való biztonságos csatlakozáshoz épít ki privát IP-címmel. Biztonságos és zökkenőmentes RDP/SSH-kapcsolatot biztosít a virtuális gépekhez közvetlenül tLS-en keresztül az Azure Portalról, vagy a helyi számítógépen már telepített natív SSH- vagy RDP-ügyfélen keresztül. Ha az Azure Bastionon keresztül csatlakozik, a virtuális gépeinek nincs szüksége nyilvános IP-címre, ügynökre vagy meghatározott ügyfélszoftverre.

A Bastion biztonságos RDP- és SSH-kapcsolatot biztosít azon virtuális hálózat összes virtuális gépéhez, amelyhez ki van építve. Az Azure Bastion használatával megvédheti a virtuális gépeket az RDP/SSH-portok külső világba való felfedésétől, miközben továbbra is biztonságos hozzáférést biztosít az RDP/SSH használatával.

Fő előnyök

| Haszon | Leírás |

|---|---|

| RDP és SSH az Azure Portalon | Az RDP- és SSH-munkamenetet közvetlenül az Azure Portalon érheti el egyetlen kattintással, zökkenőmentesen. |

| Távoli munkamenet TLS-en keresztül és tűzfalbejárás RDP/SSH esetén | Az Azure Bastion egy HTML5-alapú webes ügyfelet használ, amely automatikusan streamel a helyi eszközre. Az RDP/SSH-munkamenet a 443-as porton található TLS-en keresztül van. Ez lehetővé teszi, hogy a forgalom biztonságosabban haladjon át a tűzfalakon. A Bastion támogatja a TLS 1.2-t. A régebbi TLS-verziók nem támogatottak. |

| Nincs szükség nyilvános IP-címre az Azure-beli virtuális gépen | Az Azure Bastion megnyitja az RDP-/SSH-kapcsolatot az Azure-beli virtuális géppel a virtuális gépen található privát IP-cím használatával. Nincs szüksége nyilvános IP-címre a virtuális gépen. |

| Nincs gond a hálózati biztonsági csoportok (NSG-k) kezelésével | Nem kell NSG-ket alkalmaznia az Azure Bastion alhálózatra. Mivel az Azure Bastion privát IP-címen keresztül csatlakozik a virtuális gépekhez, konfigurálhatja az NSG-ket, hogy csak az Azure Bastionból engedélyezze az RDP/SSH-t. Ez eltávolítja az NSG-k kezelésének minden olyan szakaszát, amikor biztonságosan csatlakoznia kell a virtuális gépekhez. Az NSG-kkel kapcsolatos további információkért lásd: Hálózati biztonsági csoportok. |

| Nincs szükség külön megerősített gazdagép kezelésére egy virtuális gépen | Az Azure Bastion az Azure-ból származó teljes körűen felügyelt PaaS-szolgáltatás, amely belsőleg van megerősítve, hogy biztonságos RDP-/SSH-kapcsolatot biztosítson. |

| Portvizsgálat elleni védelem | A virtuális gépeket a rosszindulatú és rosszindulatú felhasználók védik a portkeresés ellen, mert nem kell a virtuális gépeket az interneten keresztül elérhetővé tenni. |

| Csak egy helyen történő megkeményedés | Az Azure Bastion a virtuális hálózat peremén helyezkedik el, így nem kell aggódnia a virtuális hálózat egyes virtuális gépeinek megerősítése miatt. |

| Védelem a nulladik napi biztonsági rések ellen | Az Azure platform védelmet nyújt a nulladik napi kihasználtság ellen az Azure Bastion megerősítésével és mindig naprakész állapotban tartásával. |

Termékváltozatok

Az Azure Bastion több termékváltozatszintet is kínál. Az alábbi táblázat a funkciókat és a kapcsolódó termékváltozatokat mutatja be. Az SKU-kkal kapcsolatos további információkért tekintse meg a konfigurációs beállításokról szóló cikket.

| Szolgáltatás | Fejlesztői termékváltozat | Alapszintű termékváltozat | Standard termékváltozat |

|---|---|---|---|

| Csatlakozás virtuális gépek megcélzása ugyanazon a virtuális hálózaton | Igen | Igen | Igen |

| Csatlakozás társhálózatok virtuális gépeinek megcélzása | Nem | Igen | Igen |

| Egyidejű kapcsolatok támogatása | Nem | Igen | Igen |

| Linux rendszerű virtuálisgép-titkos kulcsok elérése az Azure Key Vaultban (AKV) | Nem | Igen | Igen |

| Csatlakozás Linux rendszerű virtuális gépre SSH használatával | Igen | Igen | Igen |

| Csatlakozás Windows rendszerű virtuális gépre RDP használatával | Igen | Igen | Igen |

| Csatlakozás Linux rendszerű virtuális gépre RDP használatával | Nem | Nem | Igen |

| Csatlakozás Windows rendszerű virtuális gépre SSH használatával | Nem | Nem | Igen |

| Egyéni bejövő port megadása | Nem | Nem | Igen |

| Csatlakozás virtuális gépekhez az Azure CLI használatával | Nem | Nem | Igen |

| Gazdagép skálázása | Nem | Nem | Igen |

| Fájlok feltöltése vagy letöltése | Nem | Nem | Igen |

| Kerberos-hitelesítés | Nem | Igen | Igen |

| Megosztható hivatkozás | Nem | Nem | Igen |

| Csatlakozás virtuális gépekre IP-címmel | Nem | Nem | Igen |

| Virtuális gép hangkimenete | Igen | Igen | Igen |

| Másolás/beillesztés letiltása (webalapú ügyfelek) | Nem | Nem | Igen |

Architektúra

Az Azure Bastion a kiválasztott termékváltozattól és beállításkonfigurációktól függően több üzembehelyezési architektúrát is kínál. A legtöbb termékváltozat esetében a Bastion egy virtuális hálózaton van üzembe helyezve, és támogatja a virtuális hálózatok közötti társviszony-létesítést. Az Azure Bastion a helyi vagy társhálózati virtuális hálózatokban létrehozott virtuális gépekhez való RDP-/SSH-kapcsolatot kezeli.

Az RDP és az SSH az alapvető eszközök egyike, amelyen keresztül csatlakozhat az Azure-ban futó számítási feladatokhoz. Az RDP-/SSH-portok interneten keresztüli felfedése nem kívánatos, és jelentős fenyegetési felületnek tekinthető. Ez gyakran a protokoll biztonsági réseinek köszönhető. A fenyegetési felület tárolásához üzembe helyezhet megerősített gazdagépeket (más néven ugrókiszolgálókat) a szegélyhálózat nyilvános oldalán. A Bastion gazdagépkiszolgálókat úgy tervezték és konfigurálták, hogy ellenálljon a támadásoknak. A Bastion-kiszolgálók RDP- és SSH-kapcsolatot is biztosítanak a megerősített környezet mögött található számítási feladatokhoz, valamint a hálózaton belül is.

Diagram: Bastion – Alapszintű termékváltozat és magasabb szintű

- A Bastion-gazdagép az AzureBastionSubnet alhálózatot tartalmazó virtuális hálózaton van üzembe helyezve, amely legalább /26 előtaggal rendelkezik.

- A felhasználó bármilyen HTML5-böngészővel csatlakozik az Azure Portalhoz.

- A felhasználó kiválasztja azt a virtuális gépet, amelyhez csatlakozni szeretne.

- Egyetlen kattintással megnyílik az RDP/SSH-munkamenet a böngészőben.

- Bizonyos konfigurációk esetén a felhasználó a natív operációsrendszer-ügyfélen keresztül csatlakozhat a virtuális géphez.

- Az Azure-beli virtuális gépen nincs szükség nyilvános IP-címre.

Diagram: Bastion – Fejlesztői termékváltozat

A Bastion Developer termékváltozat egy ingyenes, könnyű termékváltozat. Ez az termékváltozat ideális azoknak a fejlesztői/tesztelési felhasználóknak, akik biztonságosan szeretnének csatlakozni a virtuális gépeikhez, de nincs szükségük további Bastion-funkciókra vagy gazdagépméretezésre. A fejlesztői termékváltozattal egyszerre egy Azure-beli virtuális géphez csatlakozhat közvetlenül a virtuális gép csatlakoztatási oldalán keresztül.

Ha a Bastiont a fejlesztői termékváltozat használatával telepíti, az üzembe helyezési követelmények eltérnek attól, hogy más termékváltozatokkal telepít. A megerősített gazdagépek létrehozásakor általában egy gazdagép lesz üzembe helyezve a virtuális hálózaton található AzureBastionSubneten. A Bastion-gazdagép dedikált az Ön számára. A fejlesztői termékváltozat használatakor a megerősített gazdagép nincs üzembe helyezve a virtuális hálózaton, és nincs szüksége AzureBastionSubnetre. A fejlesztői termékváltozat-tároló gazdagép azonban nem dedikált erőforrás. Ehelyett egy megosztott készlet része.

Mivel a fejlesztői termékváltozat megerősített erőforrása nem dedikált, a fejlesztői termékváltozat funkciói korlátozottak. A szolgáltatások termékváltozatonkénti megtekintéséhez tekintse meg a Bastion konfigurációs beállítások termékváltozata című szakaszt. Ha további funkciókat szeretne támogatni, mindig frissítheti a fejlesztői termékváltozatot egy magasabb termékváltozatra. Lásd: Termékváltozat frissítése.

Rendelkezésreállási zónák

Egyes régiók támogatják az Azure Bastion üzembe helyezését egy rendelkezésre állási zónában (vagy több, zónaredundancia esetén). A zónaszintű üzembe helyezéshez helyezze üzembe a Bastiont manuálisan megadott beállításokkal (ne az automatikus alapértelmezett beállításokkal telepítse). Adja meg a kívánt rendelkezésre állási zónákat az üzembe helyezéskor. A Bastion üzembe helyezése után nem módosíthatja a zónabeli rendelkezésre állást.

A rendelkezésre állási zónák támogatása jelenleg előzetes verzióban érhető el. Az előzetes verzióban a következő régiók érhetők el:

- USA keleti régiója

- Kelet-Ausztrália

- USA 2. keleti régiója

- Az USA középső régiója

- Közép-Katar

- Dél-Afrika északi régiója

- Nyugat-Európa

- USA 2. nyugati régiója

- Észak-Európa

- Közép-Svédország

- Az Egyesült Királyság déli régiója

- Közép-Kanada

Gazdagép skálázása

Az Azure Bastion támogatja a manuális gazdagépek skálázását. Konfigurálhatja a gazdagéppéldányok (méretezési egységek) számát az egyidejű RDP/SSH-kapcsolatok számának kezeléséhez, amelyeket az Azure Bastion támogat. A gazdagéppéldányok számának növelésével az Azure Bastion több egyidejű munkamenetet kezelhet. A példányok számának csökkentése csökkenti az egyidejűleg támogatott munkamenetek számát. Az Azure Bastion legfeljebb 50 gazdagéppéldányt támogat. Ez a funkció csak az Azure Bastion Standard termékváltozathoz érhető el.

További információkért tekintse meg a konfigurációs beállításokról szóló cikket.

Díjszabás

Az Azure Bastion díjszabása a termékváltozaton és a példányokon (skálázási egységeken) alapuló óránkénti díjszabás és az adatátviteli díjak kombinációja. Az óránkénti díjszabás a Bastion üzembe helyezésének pillanatától kezdődik, a kimenő adathasználattól függetlenül. A legfrissebb díjszabási információkért tekintse meg az Azure Bastion díjszabási oldalát.

Újdonságok

Iratkozzon fel az RSS-hírcsatornára, és tekintse meg az Azure Frissítések oldalon az Azure Bastion legújabb funkciófrissítéseit.

Bastion – GYIK

A gyakori kérdésekért tekintse meg a Bastion GYIK-et.

Következő lépések

- Rövid útmutató: A Bastion automatikus üzembe helyezése – Alapszintű termékváltozat

- Rövid útmutató: A Bastion automatikus üzembe helyezése – Fejlesztői termékváltozat

- Oktatóanyag: A Bastion üzembe helyezése a megadott beállítások használatával

- Learn modul: Bevezetés az Azure Bastion használatába

- Az Azure néhány fontos hálózati funkciójának megismerése

- További információ az Azure hálózati biztonságáról