Hálózati titkosítási követelmények meghatározása

Ez a szakasz a helyszíni és az Azure, valamint az Azure-régiók közötti hálózati titkosítás elérésére vonatkozó fő javaslatokat ismerteti.

Tervezési szempontok:

A költségek és a rendelkezésre álló sávszélesség fordítottan arányosak a végpontok közötti titkosítási alagút hosszával.

Ha VPN-t használ az Azure-hoz való csatlakozáshoz, a forgalom IPsec-alagutakon keresztül titkosítva lesz az interneten keresztül.

Ha privát társviszony-létesítéssel használja az ExpressRoute-ot, a forgalom jelenleg nincs titkosítva.

Lehetőség van helyek közötti VPN-kapcsolat konfigurálására ExpressRoute privát társviszony-létesítésen keresztül.

A hálózati titkosítás eléréséhez médiahozzáférés-vezérlési (MACsec) titkosítást alkalmazhat az ExpressRoute Directre.

Ha az Azure-forgalom az adatközpontok között mozog (a Microsoft által nem ellenőrzött fizikai határokon kívül vagy a Microsoft nevében), a MACsec adatkapcsolati réteg titkosítása a mögöttes hálózati hardveren történik. Ez a virtuális hálózatok társviszony-létesítési forgalmára vonatkozik.

Tervezési javaslatok:

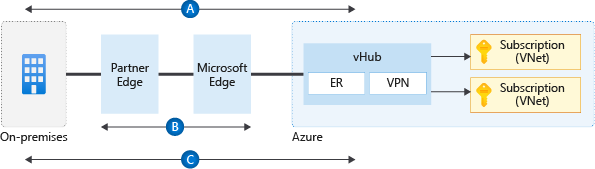

1. ábra: Titkosítási folyamatok.

Ha VPN-kapcsolatokat hoz létre a helyszínről az Azure-ba VPN-átjárók használatával, a forgalom protokollszinten titkosítva lesz IPsec-alagutakon keresztül. Az előző ábrán ez a folyamatban lévő

Atitkosítás látható.ExpressRoute Direct használatakor konfigurálja a MACsec-et a 2. rétegbeli forgalom titkosításához a szervezet útválasztói és az MSEE között. Az ábrán ez a folyamatban lévő

Btitkosítás látható.Olyan Virtual WAN forgatókönyvek esetén, ahol a MACsec nem választható (például nem expressRoute Directet használ), használjon Virtual WAN VPN Gateway az IPsec-alagutak ExpressRoute-alapú privát társviszony-létesítésen keresztüli létrehozásához. Az ábrán ez a folyamatban lévő

Ctitkosítás látható.Nem Virtual WAN forgatókönyvek esetén, és ha a MACsec nem választható (például nem expressRoute Directet használ), az egyetlen lehetőség a következő:

- A partner NVA-kkal IPsec-alagutakat hozhat létre expressRoute-beli privát társviszony-létesítésen keresztül.

- Hozzon létre egy VPN-alagutat Az ExpressRoute-on keresztül a Microsoft társviszony-létesítéssel.

- Értékelje ki a helyek közötti VPN-kapcsolat ExpressRoute-alapú privát társviszony-létesítésen keresztüli konfigurálásának képességét.

Ha a natív Azure-megoldások (a folyamatokban

BésCa diagramon látható módon) nem felelnek meg a követelményeknek, használja az Azure-beli partner NVA-kat az ExpressRoute privát társviszony-létesítésen keresztüli forgalom titkosításához.