Üzleti rugalmasság

Egy szervezet soha nem rendelkezhet tökéletes biztonsággal, de ellenállóbbá válhat a biztonsági támadásokkal szemben. Mintha soha nem vagyunk tökéletesen immunisak a fizikai világ minden egészségügyi és biztonsági kockázatával szemben, az általunk üzemeltetett adat- és információs rendszerek sem mindig 100%-os biztonságban vannak minden támadástól.

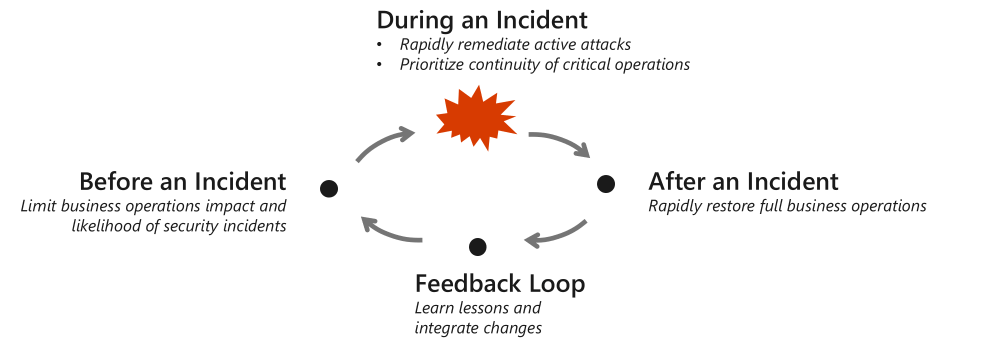

A biztonsági erőfeszítések középpontjában az üzleti műveletek rugalmasságának növelése a biztonsági incidensek esetén. Ezek az erőfeszítések csökkenthetik a kockázatokat, és lehetővé teszik a biztonsági helyzet folyamatos javítását és az incidensekre való reagálás képességét.

A rugalmassághoz olyan pragmatikus nézetre van szükség, amely feltételezi a jogsértést. Folyamatos befektetésre van szükség a biztonsági kockázatok teljes életciklusa során.

Incidens előtt: Folyamatosan javítja a biztonsági helyzet és a szervezet azon képességét, hogy reagáljon egy incidensre. A biztonsági helyzet folyamatos javítása segít korlátozni a biztonsági incidensek valószínűségét és lehetséges hatását az üzleti műveletekre és az eszközökre. A biztonsági diszciplínák számos technikával foglalkoznak, de mindegyiket úgy tervezték, hogy növelje a támadás költségeit. A támadók fejlesztése és új technikák kipróbálása, mert a régiek már nem működnek. Ezek a technikák növelik a költségeket és a súrlódást, lelassítják őket, és korlátozzák a sikerüket.

Incidens során: Az üzleti műveleteknek az incidensek során kell folytatódniuk, még akkor is, ha csökkentett teljesítményűek, lassabbak vagy csak kritikus rendszerekre korlátozódnak. Egy támadás során a kórház nem tudja leállítani a betegek gondozását, a hajóknak szállítaniuk kell a rakományt, és a repülőknek továbbra is biztonságosan kell repülnie. Az incidensek során a két fő prioritás a következő:

- Kritikus műveletek védelme: Veszély esetén minden erőfeszítésnek a kritikus üzleti műveletek védelmére és fenntartására kell összpontosítania minden más funkcióval szemben.

- További károk megelőzése: A biztonsági műveletek alapértelmezett prioritása a támadók teljes hozzáférésének felderítése, majd a környezetből való gyors kizárása. Ez a kilakoltatás megakadályozza a támadók további sérülését, beleértve a megtorlást is.

Incidens után: Ha az üzleti műveletek megsérülnek egy támadás során, a javításnak azonnal el kell kezdődnie a teljes üzleti művelet visszaállításához. Ezek a javítások akkor is érvényesek, ha ez azt jelenti, hogy a műveletek olyan adatok nélküli visszaállítását jelentik, amelyek egy támadás során elvesztek, például zsarolóprogramok vagy egy olyan romboló támadás, mint a NotPetya.

Visszajelzési hurok: A támadók megismétlik magukat, vagy megismétlik azt, amit más támadók találtak. A támadók a szervezet támadásából tanulnak, ezért folyamatosan tanulnod kell a támadásaikból. Koncentráljon a korábban kipróbált bevált és elérhető technikákra. Ezután győződjön meg arról, hogy letilthatja, észlelheti, gyorsan reagálhat és helyreállíthatja őket. Erőfeszítései növelik a szervezet elleni támadás költségeit, és elrettentik vagy lelassítják a jövőbeli támadásokat.

Az alábbi videóból megtudhatja, hogyan építheti ki és tarthatja fenn vállalata biztonsági támadásokkal szembeni rugalmasságát.

Rugalmassági célok

A biztonsági rugalmasság a vállalat rugalmasságának támogatására koncentrál.

- Lehetővé teszi vállalkozásának , hogy gyorsan újítsa meg és alkalmazkodjon az egyre változó üzleti környezethez. A biztonságnak mindig olyan biztonságos módszereket kell keresnie, amelyekkel igent mondhat az üzleti innovációra és technológia bevezetésére. A szervezet ezután alkalmazkodhat az üzleti környezet váratlan változásaihoz, például a COVID-19 során az otthoni munkavégzésre való hirtelen váltáshoz.

- Korlátozza az aktív támadások előtt, alatt és után bekövetkező fennakadások hatását és valószínűségét az üzleti műveletekre.

Biztonsági rugalmasság és a biztonsági rés feltételezése

A jó biztonság a biztonsági rés feltételezésével kezdődik, vagy kompromisszumot feltételez. Ismerje meg, hogy az informatikai (INFORMATIKAI) rendszerek a nyílt interneten keresztül működnek, ahol a bűnözők folyamatosan támadják és veszélyeztetik a szervezeteket. Ez a feltételezés a bizalom nélküliség egyik fő alapelve, amely az egészséges és pragmatikus biztonsági viselkedést vezérli. A nulla megbízhatóság felkészíti a szervezetet a támadások megelőzésére, a károk korlátozására és a gyors helyreállításra.

Megjegyzés

A szabálysértési elv nem feltételezi, hogy minden kompromisszum jelenthető esemény a szabályozók számára. Az elv azt feltételezi, hogy bizonyos szintű biztonsági védelem sérül vagy sérül. Ezután a biztonsági helyzet és a válaszfolyamatok fejlesztései révén a szervezet ellenállóbbá tételére összpontosít.

Feltételezve, hogy a kompromisszumoknek a szervezeten belüli személyek, folyamatok és technológiák változásait kell elősegítenie. Az oktatás, a gyakorlatok és más incidens-előkészítési tevékenységek jó példák. További információ: Incidens előkészítése.

Feltételezve, hogy a biztonság a klasszikus biztonsági szemlélet jelentős eltolódása. Ez a gondolkodásmód feltételezte, hogy a szervezetek egy biztonsági szegély által védett, tökéletesen biztonságos hálózatot hozhatnak létre, amely az összes értékes üzleti tevékenységet erre a hálózatra korlátozza. A stratégia elemei értéket biztosítanak egy rugalmas vállalatnál. A tökéletesen biztonságos hálózat feltételezése azonban nem volt a mobilmunka és a fejlődő üzleti modellek, technológiai platformok és biztonsági fenyegetések világában.

A rugalmassághoz szoros partnerségre van szükség az üzleti érdekelt felek, az informatikai szakemberek és a vezetők, valamint a biztonsági szakemberek között.

Következő lépések

A Biztonságos módszertan biztonsági szemléletei igazodnak a biztonsági incidensekkel szembeni ellenálló képesség növelésének céljához. További információkért lásd:

Visszajelzés

Hamarosan elérhető: 2024-ben fokozatosan kivezetjük a GitHub-problémákat a tartalom visszajelzési mechanizmusaként, és lecseréljük egy új visszajelzési rendszerre. További információ: https://aka.ms/ContentUserFeedback.

Visszajelzés küldése és megtekintése a következőhöz: