Azure Stack Edge-titkos kódok kezelése az Azure Key Vault használatával

A következőkre vonatkozik:  Azure Stack Edge Pro – GPU

Azure Stack Edge Pro – GPU Azure Stack Edge Pro 2

Azure Stack Edge Pro 2 Azure Stack Edge Pro R

Azure Stack Edge Pro R Azure Stack Edge Mini R

Azure Stack Edge Mini R

Az Azure Key Vault integrálva van az Azure Stack Edge-erőforrással a titkos kódok kezeléséhez. Ez a cikk részletesen bemutatja, hogyan jön létre az Azure Key Vault az Azure Stack Edge-erőforráshoz az eszközaktiválás során, és hogyan használható titkos kódok kezelésére.

Tudnivalók a Key Vaultról és az Azure Stack Edge-ről

Az Azure Key Vault felhőszolgáltatással biztonságosan tárolhatja és szabályozhatja a jogkivonatokhoz, jelszavakhoz, tanúsítványokhoz, API-kulcsokhoz és egyéb titkos kódokhoz való hozzáférést. A Key Vault emellett megkönnyíti az adatok titkosításához használt titkosítási kulcsok létrehozását és szabályozását.

Az Azure Stack Edge szolgáltatás esetében a Key Vaulttal való integráció a következő előnyöket biztosítja:

Tárolja az ügyfél titkos kulcsait. Az Azure Stack Edge szolgáltatás egyik titkos kulcsa a Channel Integrity Key (CIK). Ez a kulcs lehetővé teszi a titkos kódok titkosítását, és biztonságosan tárolja a kulcstartóban. Az eszköz titkos kulcsai, például a BitLocker helyreállítási kulcs és az alaplapi felügyeleti vezérlő (BMC) felhasználói jelszava szintén a kulcstartóban lesznek tárolva.

További információ: Titkos kulcsok és kulcsok biztonságos tárolása.

Titkosított ügyfél titkos kulcsokat ad át az eszköznek.

Megjeleníti az eszköz titkos kódit, ha az eszköz le van adva.

Aktiválási kulcs létrehozása és kulcstartó létrehozása

Az aktiválási kulcs létrehozása során létrejön egy kulcstartó az Azure Stack Edge-erőforráshoz. A kulcstartó ugyanabban az erőforráscsoportban jön létre, amelyben az Azure Stack Edge-erőforrás található. Közreműködői engedélyre van szükség a kulcstartóban.

A Key Vault előfeltételei

A kulcstartó aktiválás során történő létrehozása előtt a következő előfeltételeknek kell teljesülniük:

Regisztrálja a Microsoft.KeyVault erőforrás-szolgáltatót az Azure Stack Edge-erőforrás létrehozása előtt. Az erőforrás-szolgáltató automatikusan regisztrálva lesz, ha tulajdonosi vagy közreműködői hozzáféréssel rendelkezik az előfizetéshez. A kulcstartó ugyanabban az előfizetésben és erőforráscsoportban jön létre, mint az Azure Stack Edge-erőforrás.

Azure Stack Edge-erőforrás létrehozásakor létrejön egy rendszer által hozzárendelt felügyelt identitás is, amely az erőforrás teljes élettartama alatt megmarad, és kommunikál a felhőbeli erőforrás-szolgáltatóval.

Ha a felügyelt identitás engedélyezve van, az Azure létrehoz egy megbízható identitást az Azure Stack Edge-erőforráshoz.

Kulcstartó létrehozása

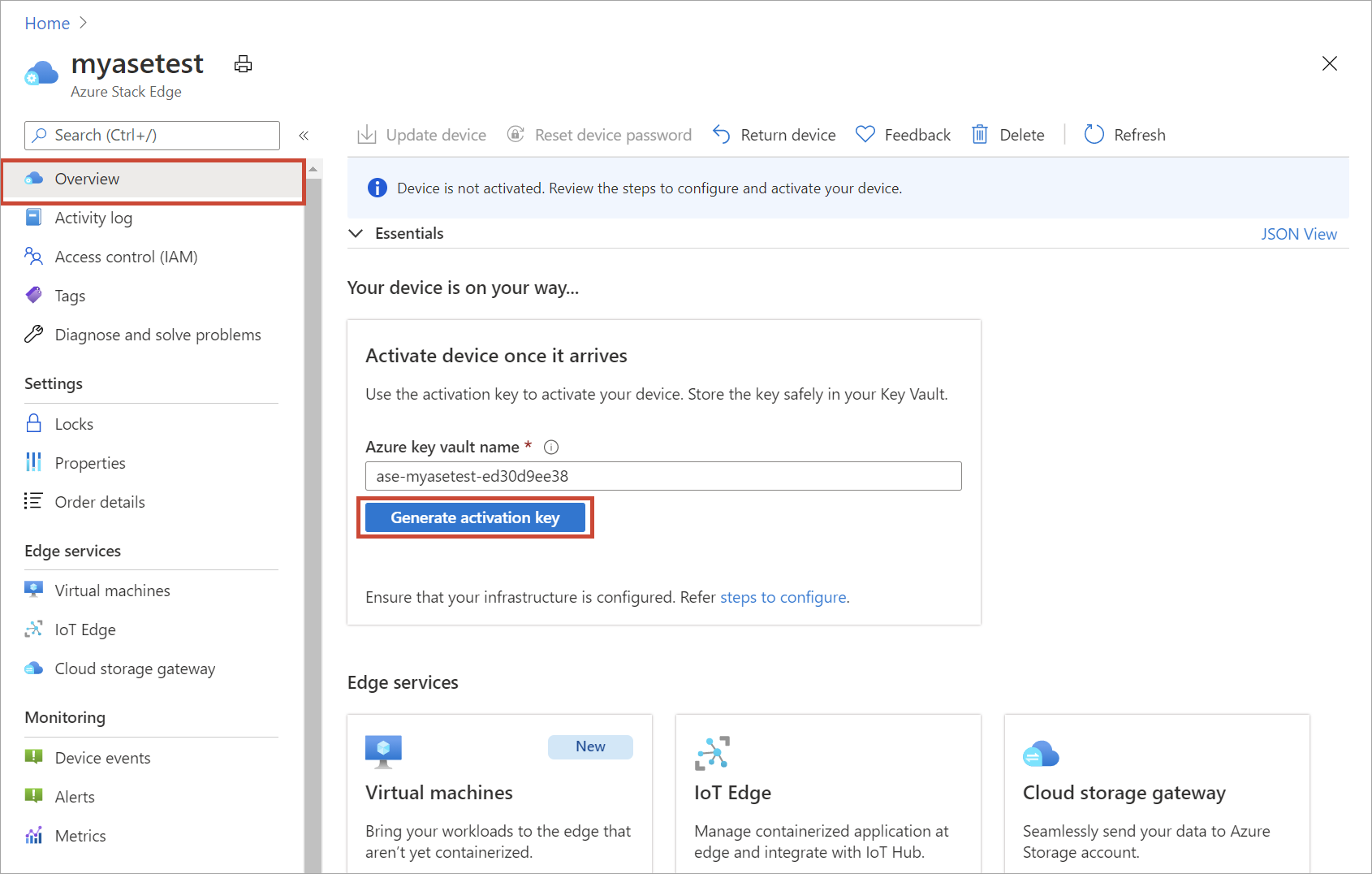

Miután létrehozta az erőforrást, aktiválnia kell az erőforrást az eszközzel. Ehhez létre fog hozni egy aktiválási kulcsot az Azure Portalról.

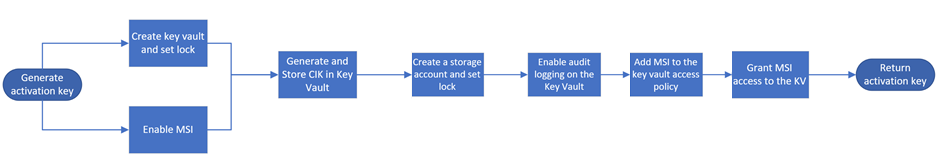

Aktiválási kulcs létrehozásakor a következő események következnek be:

- Aktiválási kulcsot kér az Azure Portalon. Ezt követően a rendszer elküldi a kérést a Key Vault erőforrás-szolgáltatójának.

- Létrejön egy hozzáférési szabályzattal rendelkező standard szintű kulcstartó, amely alapértelmezés szerint zárolva van.

Ez a kulcstartó az alapértelmezett nevet vagy a megadott 3–24 karakter hosszú egyéni nevet használja. Nem használhat olyan kulcstartót, amely már használatban van.

A kulcstartó részletei a szolgáltatásban vannak tárolva. Ez a kulcstartó titkos kódok kezelésére szolgál, és mindaddig megmarad, amíg az Azure Stack Edge-erőforrás létezik.

- A kulcstartóban engedélyezve van egy erőforrás-zárolás a véletlen törlés megakadályozása érdekében. A kulcstartón engedélyezve van egy helyreállítható törlés is, amely lehetővé teszi a kulcstartó 90 napon belüli visszaállítását véletlen törlés esetén. További információt az Azure Key Vault helyreállítható törlési áttekintésében talál.

- Az Azure Stack Edge-erőforrás létrehozásakor létrehozott rendszer által hozzárendelt felügyelt identitás engedélyezve van.

- A rendszer létrehoz és elhelyez egy csatornaintegritási kulcsot (CIK) a kulcstartóban. A CIK részletei megjelennek a szolgáltatásban.

- A zónaredundáns tárfiók (ZRS) is ugyanabban a hatókörben jön létre, mint az Azure Stack Edge-erőforrás, és a fiók zárolva van.

- Ez a fiók az auditnaplók tárolására szolgál.

- A tárfiók létrehozása hosszú ideig tartó folyamat, és néhány percet vesz igénybe.

- A tárfiók a kulcstartó nevével van megjelölve.

- A rendszer diagnosztikai beállítást ad hozzá a kulcstartóhoz, és a naplózás engedélyezve van.

- A rendszer hozzáadja a felügyelt identitást a kulcstartó hozzáférési szabályzatához, hogy lehetővé tegye a kulcstartóhoz való hozzáférést, mivel az eszköz a kulcstartót használja a titkos kulcsok tárolására és lekérésére.

- A kulcstartó felügyelt identitással hitelesíti a kérést az aktiválási kulcs létrehozásához. Az aktiválási kulcs visszakerül az Azure Portalra. Ezután másolhatja ezt a kulcsot, és a helyi felhasználói felületen használhatja az eszköz aktiválásához.

Feljegyzés

- Ha már rendelkezik Azure Stack Edge-erőforrással, mielőtt az Azure Key Vault integrálva lett volna az Azure Stack Edge-erőforrással, az nem érinti. Továbbra is használhatja meglévő Azure Stack Edge-erőforrását.

- A kulcstartó és a tárfiók létrehozása növeli a teljes erőforrásköltséget. Az engedélyezett tranzakciókról és a kapcsolódó díjakról további információt az Azure Key Vault díjszabása és a Tárfiók díjszabása című témakörben talál.

Ha a kulcstartóval és az eszközaktiválással kapcsolatos problémákat tapasztal, tekintse meg az eszközaktiválással kapcsolatos problémák elhárítását.

Kulcstartó tulajdonságainak megtekintése

Az aktiválási kulcs létrehozása és a kulcstartó létrehozása után érdemes lehet hozzáférni a kulcstartóhoz a titkos kódok, a hozzáférési szabályzatok, a diagnosztika és az elemzések megtekintéséhez. Az alábbi eljárás ezeket a műveleteket ismerteti.

Titkos kódok megtekintése

Az aktiválási kulcs létrehozása és a kulcstartó létrehozása után érdemes lehet hozzáférni a kulcstartóhoz.

A kulcstartó eléréséhez és a titkos kulcsok megtekintéséhez kövesse az alábbi lépéseket:

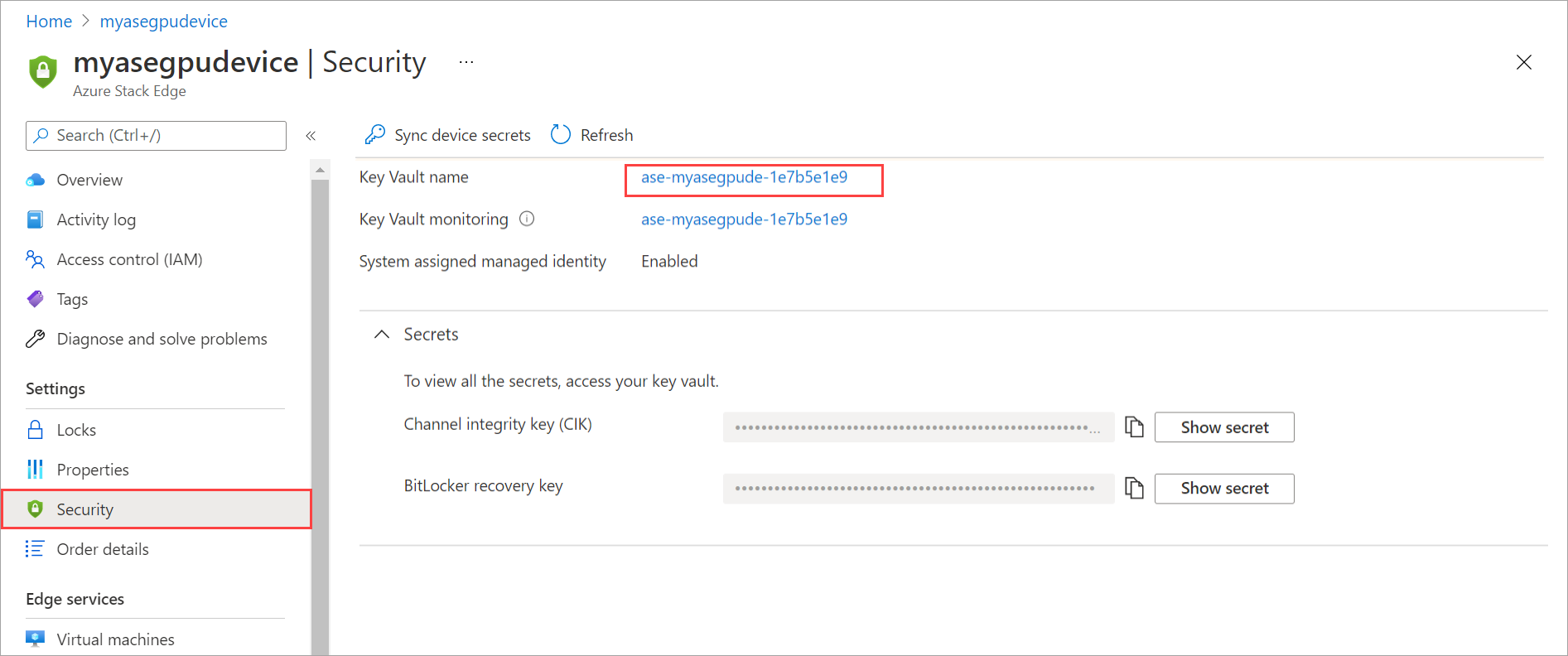

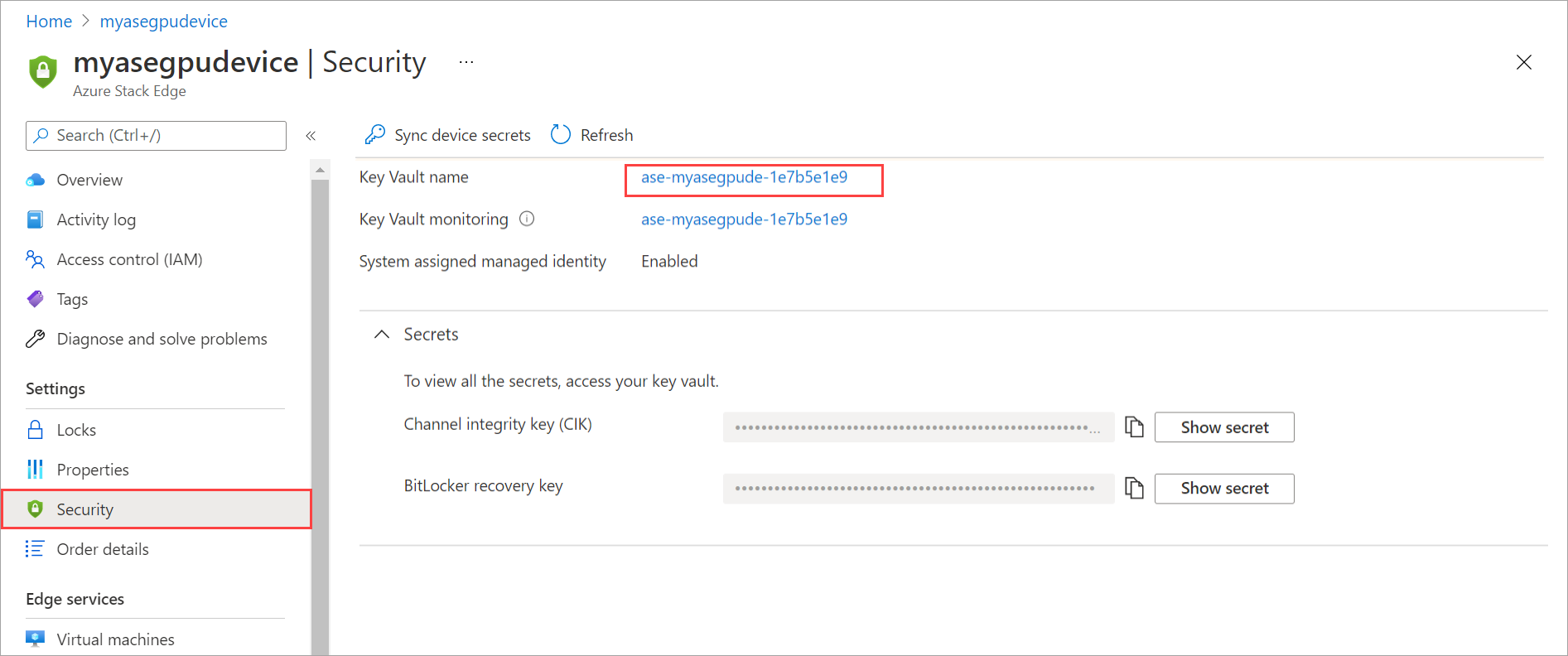

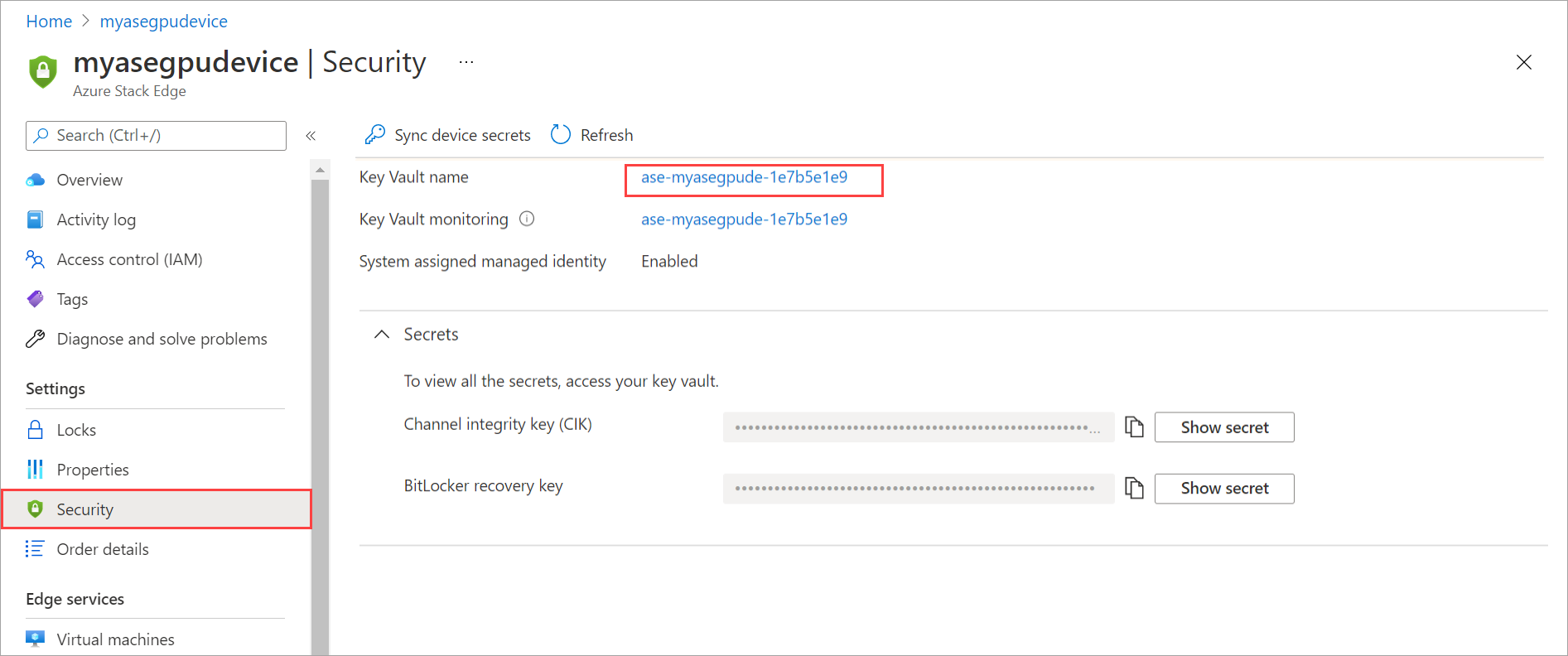

Az Azure Stack Edge-erőforrásHoz tartozó Azure Portalon lépjen a Biztonság lapra.

A jobb oldali panel Biztonság területén megtekintheti a Titkos kulcsokat.

Az Azure Stack Edge-erőforráshoz társított kulcstartóhoz is navigálhat. Válassza a Key Vault nevét.

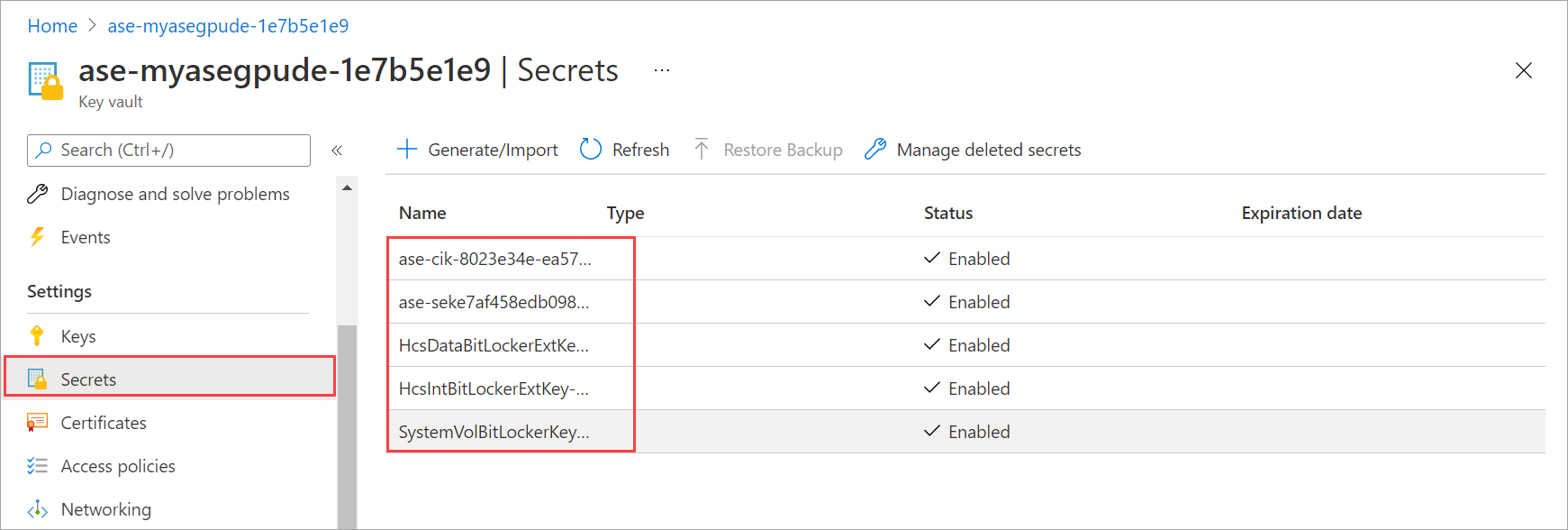

A kulcstartóban tárolt titkos kulcsok megtekintéséhez lépjen a Titkos kulcsok elemre. A csatornaintegritási kulcs, a BitLocker helyreállítási kulcs és a Baseboard management controller (BMC) felhasználói jelszavai a kulcstartóban vannak tárolva. Ha az eszköz leáll, a portál egyszerű hozzáférést biztosít a BitLocker helyreállítási kulcsához és a BMC felhasználói jelszavához.

Felügyelt identitás-hozzáférési szabályzatok megtekintése

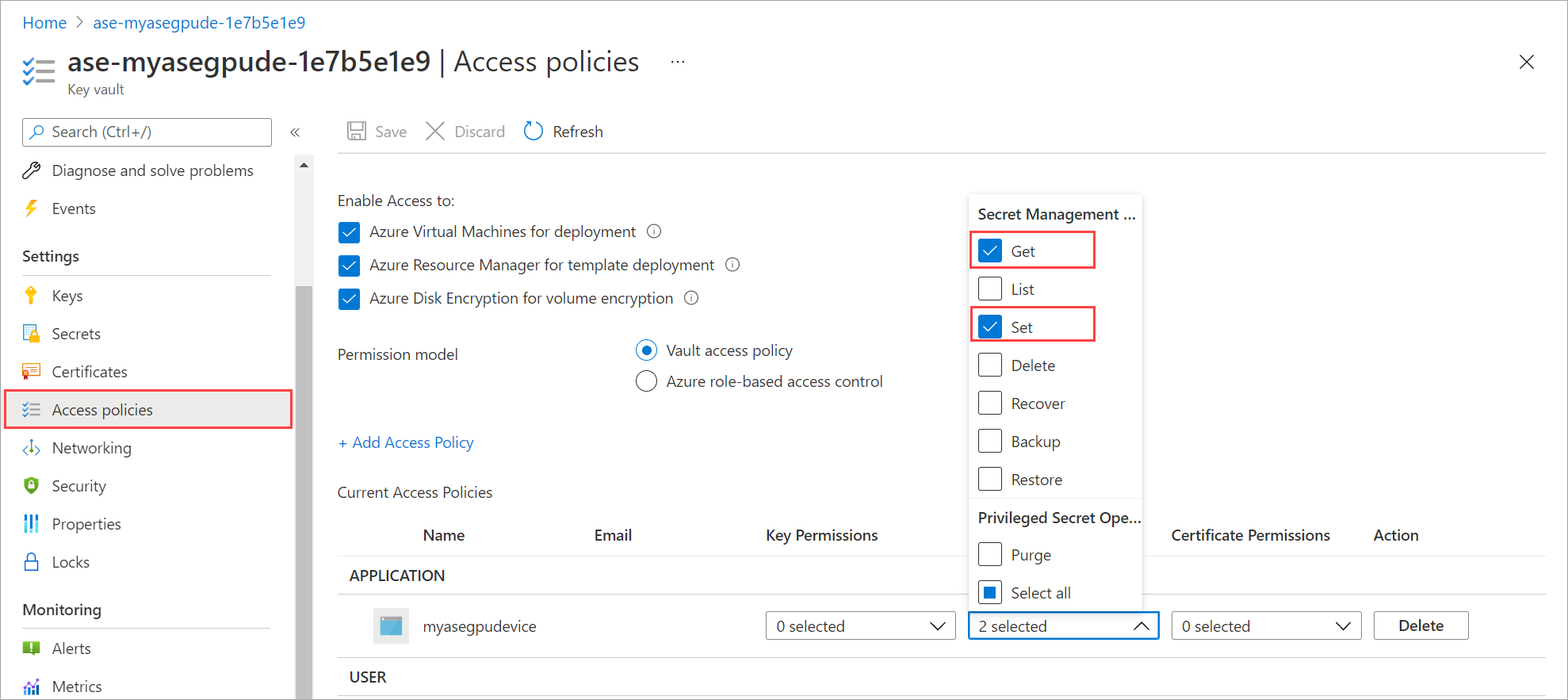

A kulcstartó és a felügyelt identitás hozzáférési szabályzatainak eléréséhez kövesse az alábbi lépéseket:

Az Azure Stack Edge-erőforrásHoz tartozó Azure Portalon lépjen a Biztonság lapra.

Az Azure Stack Edge-erőforráshoz társított kulcstartóhoz való navigáláshoz válassza a Key Vault nevének megfelelő hivatkozást.

A kulcstartóhoz társított hozzáférési szabályzatok megtekintéséhez nyissa meg az Access-szabályzatokat. Láthatja, hogy a felügyelt identitás hozzáférést kapott. Válassza ki a Titkos kódok engedélyeket. Láthatja, hogy a felügyelt identitáshoz való hozzáférés csak a titkos kulcs lekérésére és készletére korlátozódik.

Auditnaplók megtekintése

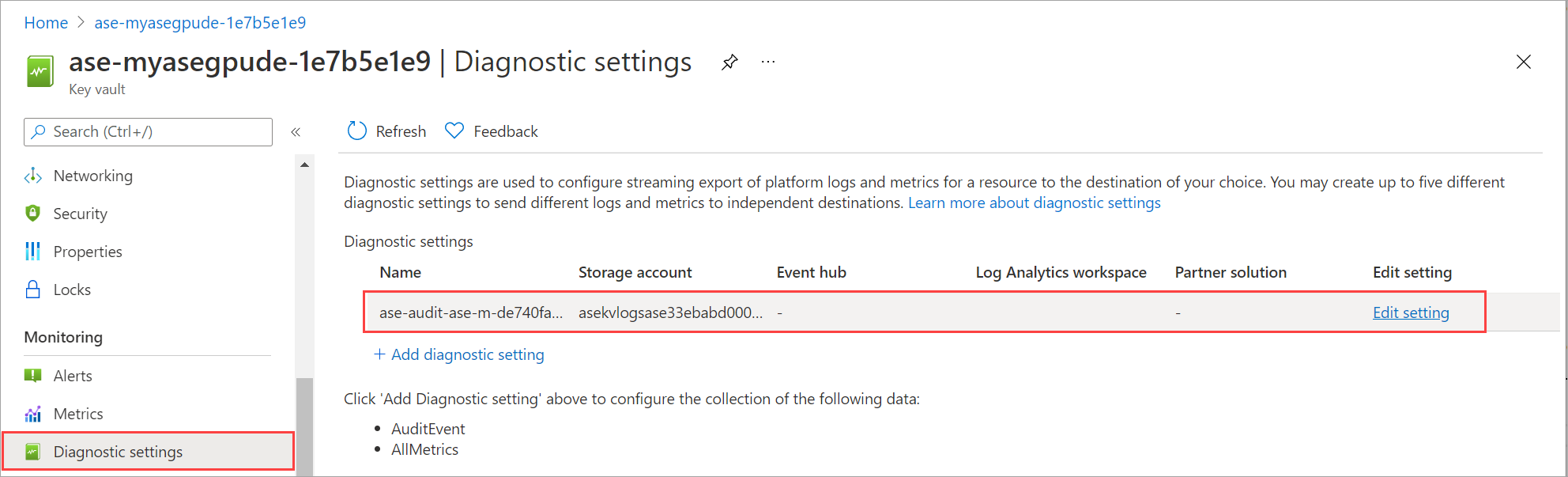

A kulcstartó eléréséhez és a diagnosztikai beállítások és az auditnaplók megtekintéséhez kövesse az alábbi lépéseket:

Az Azure Stack Edge-erőforrásHoz tartozó Azure Portalon lépjen a Biztonság lapra.

Az Azure Stack Edge-erőforráshoz társított kulcstartóhoz való navigáláshoz válassza a Key Vault nevének megfelelő hivatkozást.

A kulcstartóhoz társított diagnosztikai beállítások megtekintéséhez nyissa meg a Diagnosztikai beállítások lehetőséget. Ezzel a beállítással monitorozhatja, hogy a kulcstartók hogyan és mikor férnek hozzá, és kihez. Láthatja, hogy létrejött egy diagnosztikai beállítás. A naplók a szintén létrehozott tárfiókba kerülnek. A naplózási események a kulcstartóban is létrejönnek.

Ha más tárolási célt konfigurált a kulcstartó naplóihoz, akkor a naplókat közvetlenül az adott tárfiókban tekintheti meg.

Megállapítások megtekintése

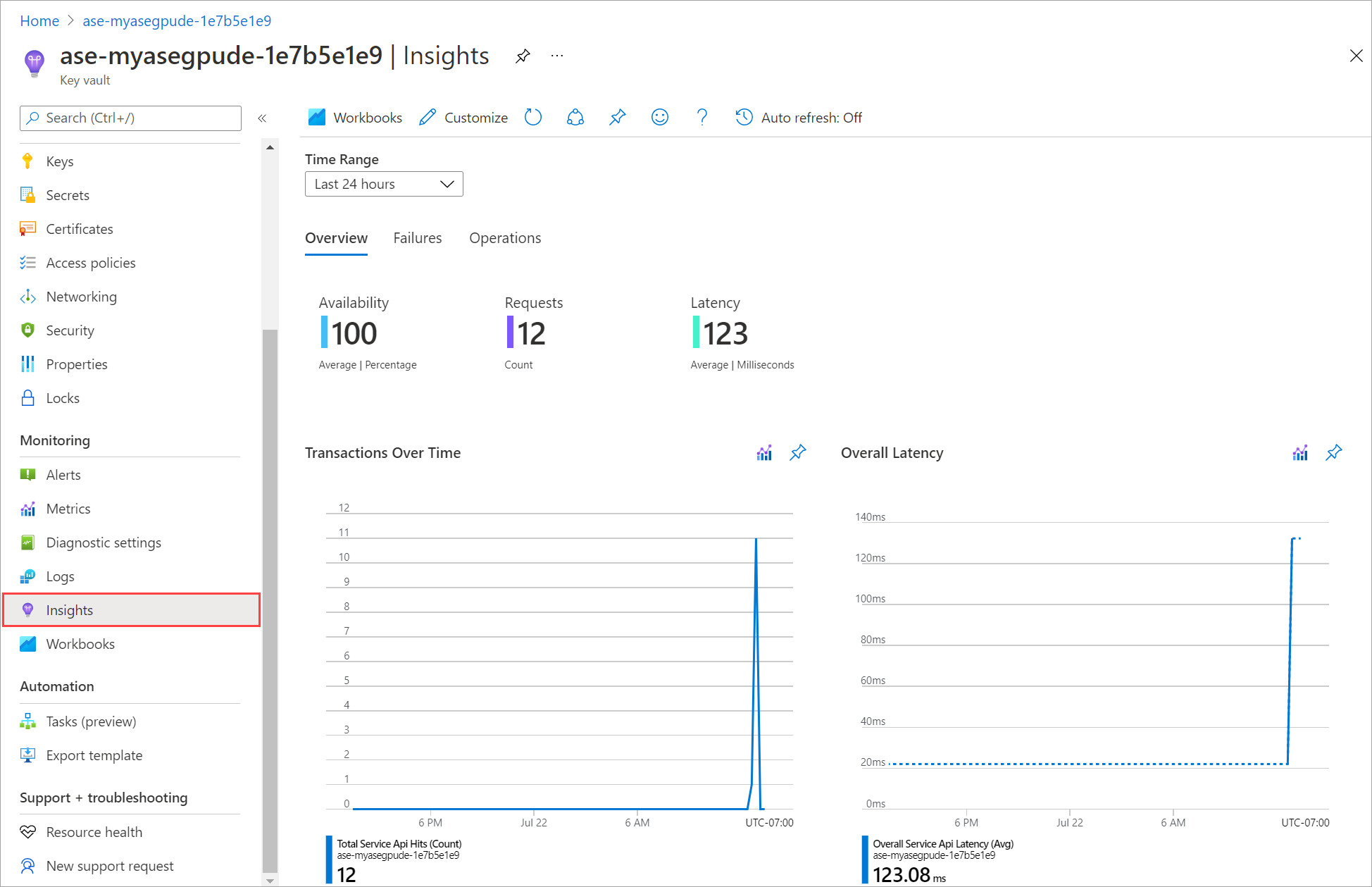

A kulcstartó elemzéseinek eléréséhez, beleértve a kulcstartón végrehajtott műveleteket, kövesse az alábbi lépéseket:

Az Azure Stack Edge-erőforrásHoz tartozó Azure Portalon lépjen a Biztonság lapra.

Válassza ki a Key Vault diagnosztikának megfelelő hivatkozást.

Az Elemzések panel áttekintést nyújt a kulcstartón végrehajtott műveletekről.

Felügyelt identitás állapotának megtekintése

Az Azure Stack Edge-erőforráshoz társított rendszer által hozzárendelt felügyelt identitás állapotának megtekintéséhez kövesse az alábbi lépéseket:

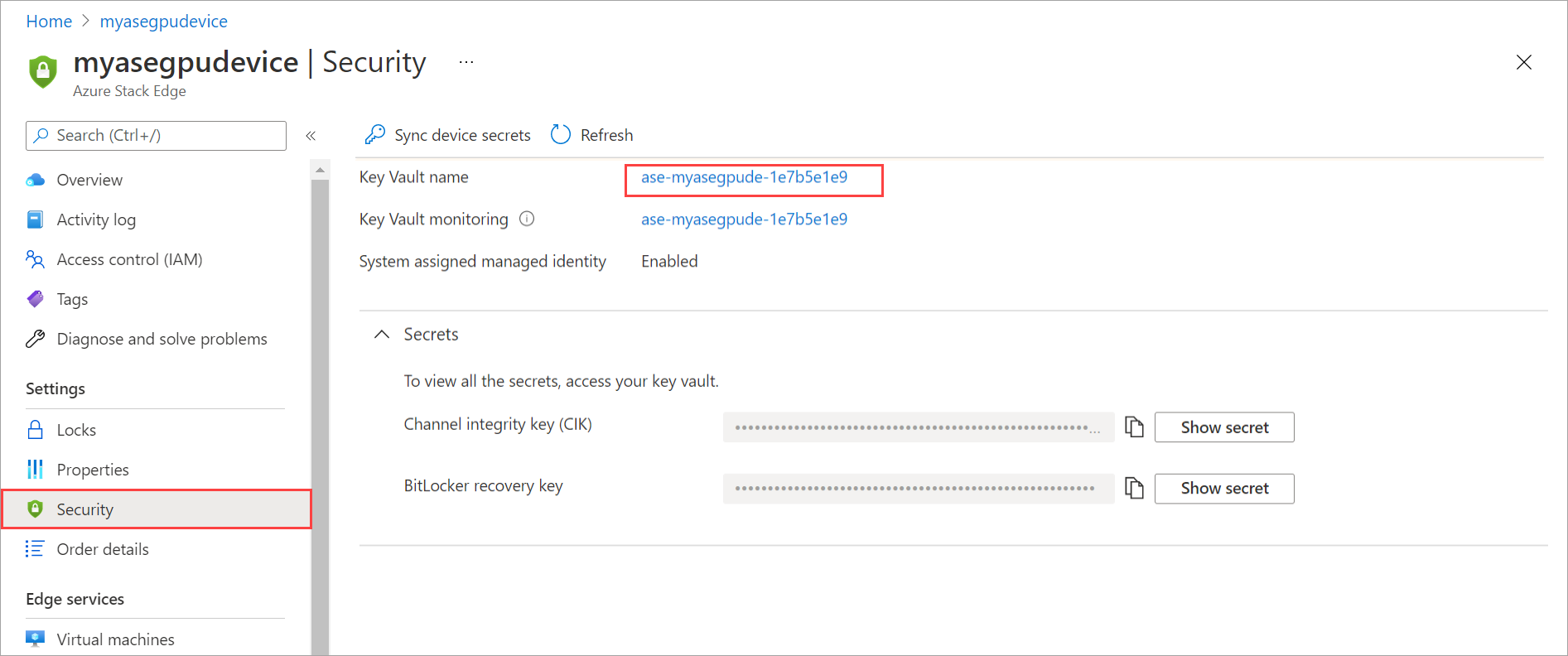

Az Azure Stack Edge-erőforrásHoz tartozó Azure Portalon lépjen a Biztonság lapra.

A jobb oldali panelen nyissa meg a rendszer által hozzárendelt felügyelt identitást annak megtekintéséhez, hogy a rendszer által hozzárendelt felügyelt identitás engedélyezve van-e vagy le van-e tiltva.

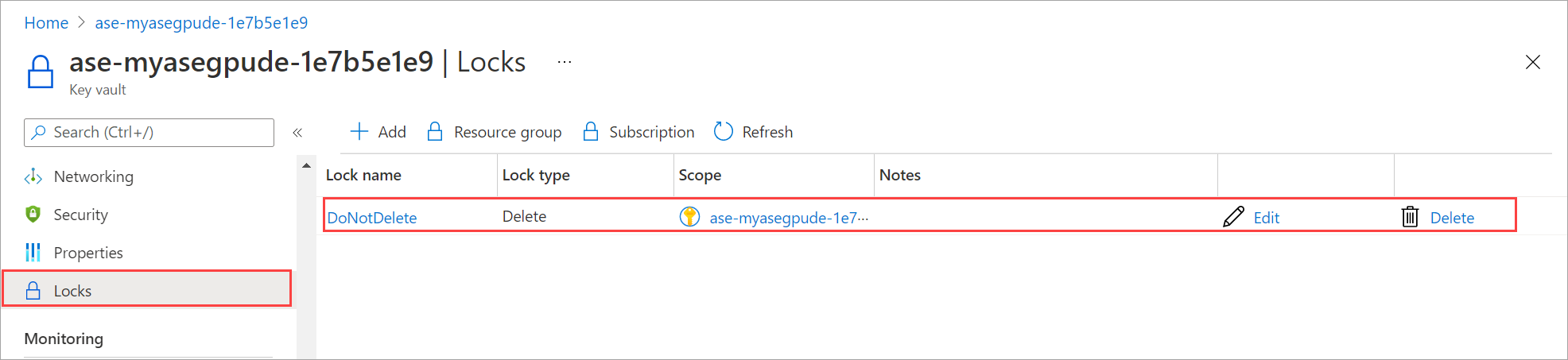

Kulcstartó zárolásainak megtekintése

A kulcstartó eléréséhez és a zárolások megtekintéséhez kövesse az alábbi lépéseket:

Az Azure Stack Edge-erőforrásHoz tartozó Azure Portalon lépjen a Biztonság lapra.

Az Azure Stack Edge-erőforráshoz társított kulcstartóhoz való navigáláshoz válassza a Key Vault nevének megfelelő hivatkozást.

A kulcstartó zárolásainak megtekintéséhez lépjen a Zárolások elemre. A véletlen törlés megakadályozása érdekében az erőforrás-zárolás engedélyezve van a kulcstartóban.

Aktiválási kulcs újragenerálása

Bizonyos esetekben előfordulhat, hogy újra kell generálnia az aktiválási kulcsot. Az aktiválási kulcs újragenerálásakor a következő események következnek be:

- Az aktiválási kulcs újragenerálását kéri az Azure Portalon.

- Az aktiválási kulcs visszakerül az Azure Portalra. Ezután másolhatja és használhatja ezt a kulcsot.

A kulcstartó nem érhető el az aktiválási kulcs újragenerálásakor.

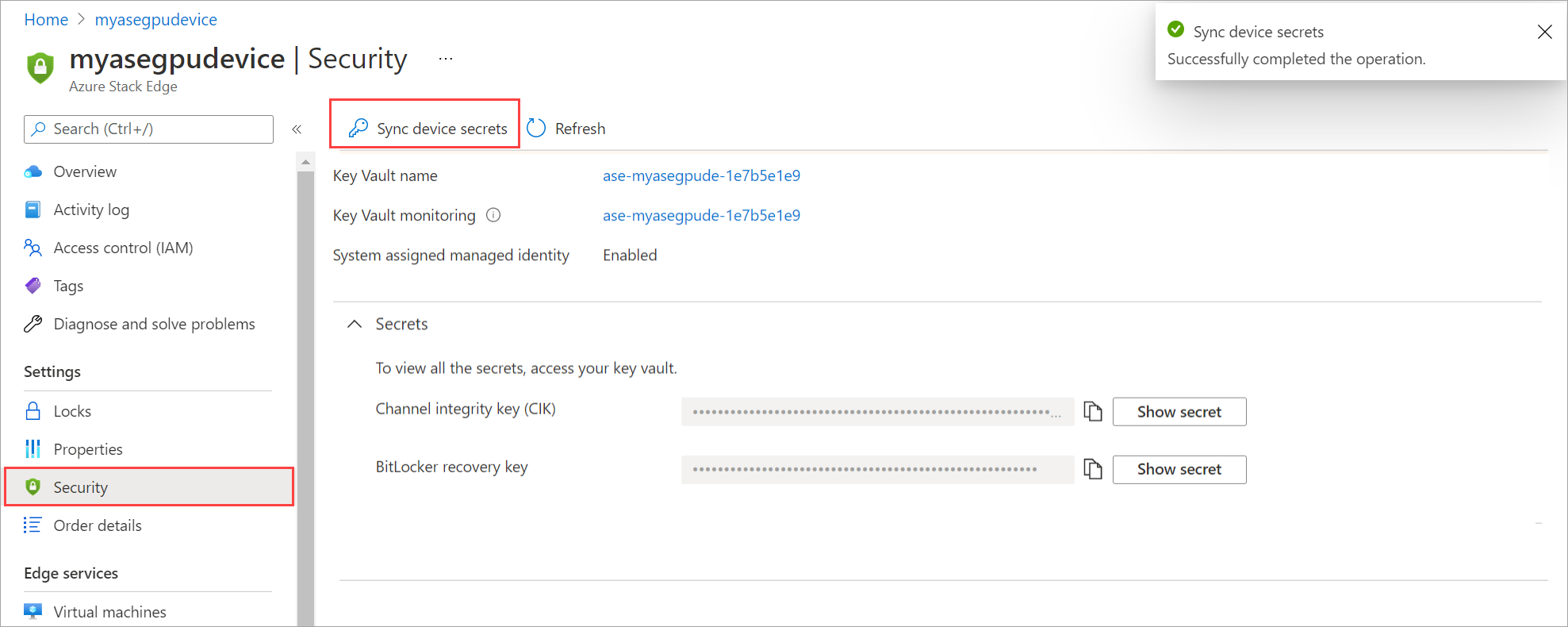

Eszköz titkos kulcsának helyreállítása

Ha a CIK véletlenül törlődik, vagy a titkos kulcsok (például a BMC felhasználói jelszava) elavulttá váltak a kulcstartóban, akkor le kell küldenie a titkos kulcsokat az eszközről a kulcstartó titkos kulcsainak frissítéséhez.

Kövesse az alábbi lépéseket az eszköz titkos kulcsának szinkronizálásához:

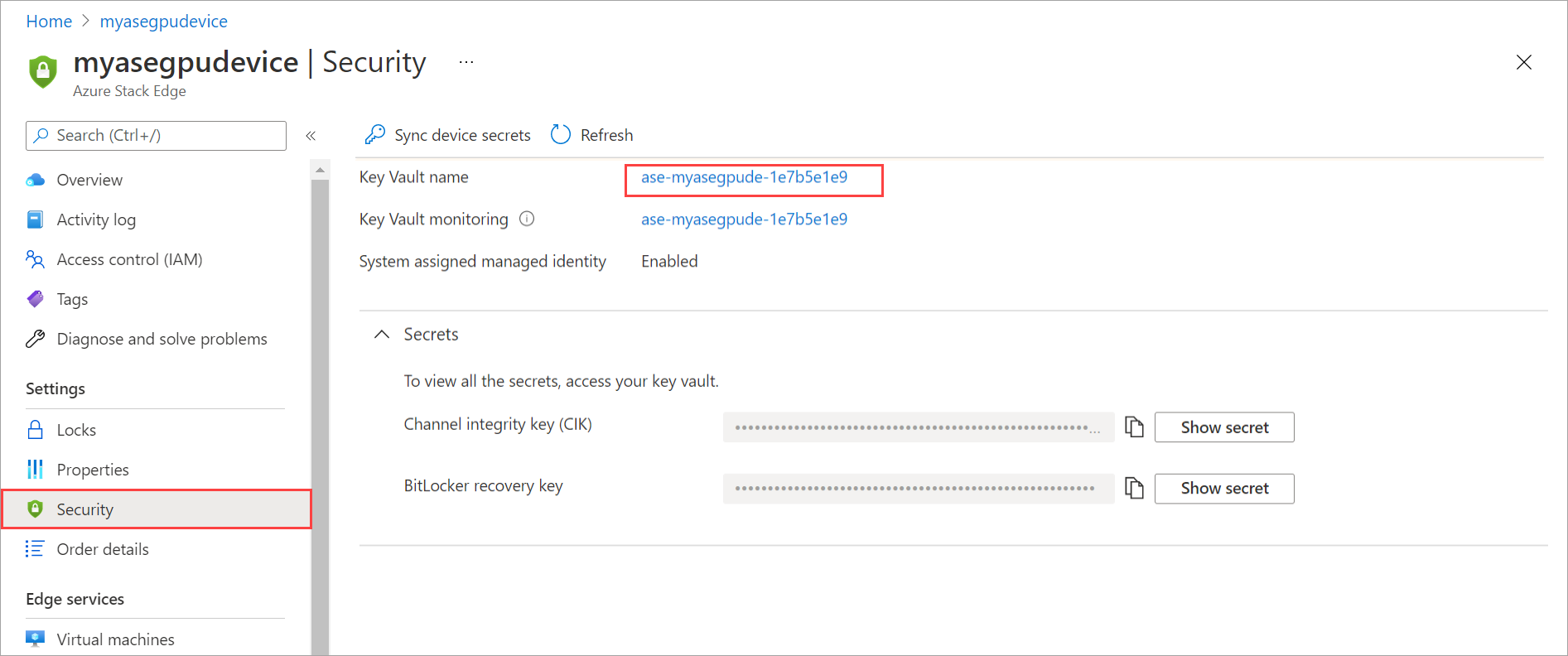

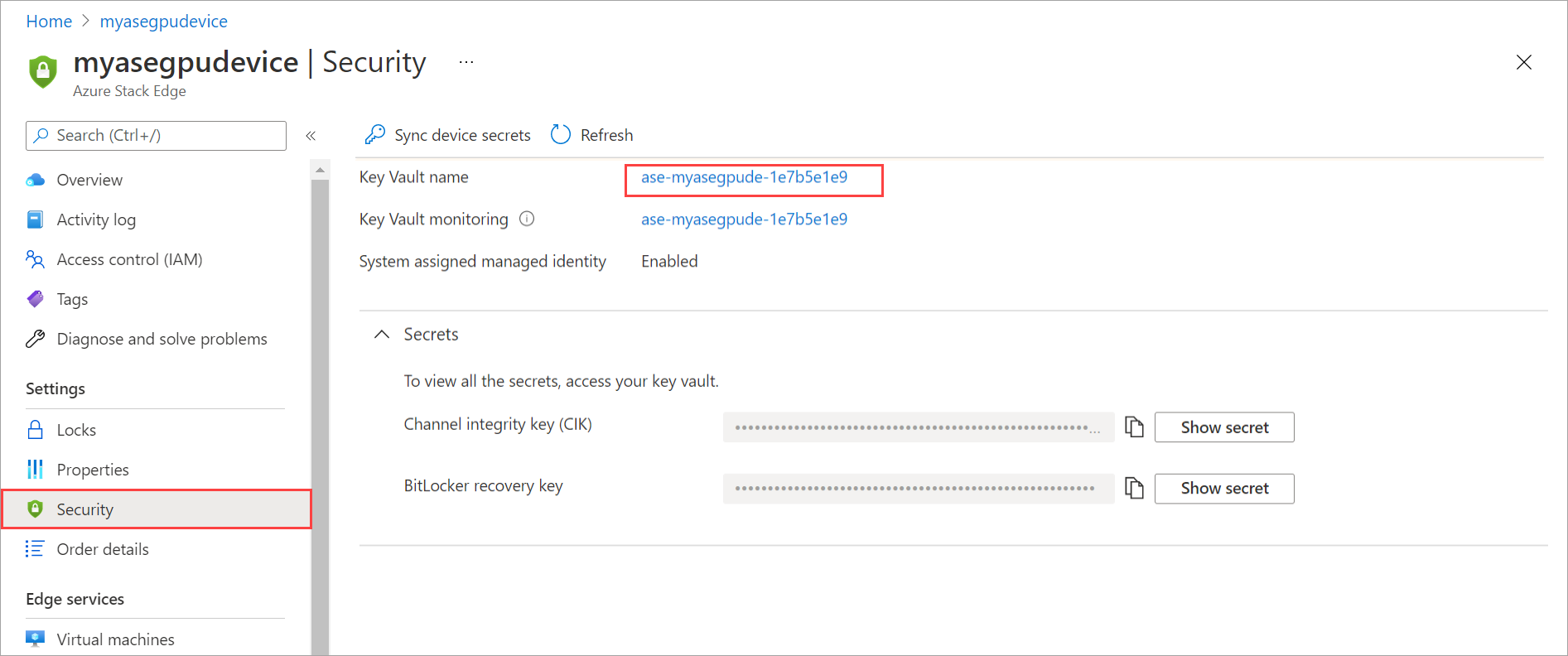

Az Azure Portalon nyissa meg az Azure Stack Edge-erőforrást, majd lépjen a Biztonság lapra.

A jobb oldali panel felső parancssávján válassza az Eszköz titkos kulcsainak szinkronizálása lehetőséget.

Az eszköz titkos kulcsainak leküldése a kulcstartóba a kulcstartó titkos kulcsainak visszaállításához vagy frissítéséhez szükséges. A szinkronizálás befejezésekor megjelenik egy értesítés.

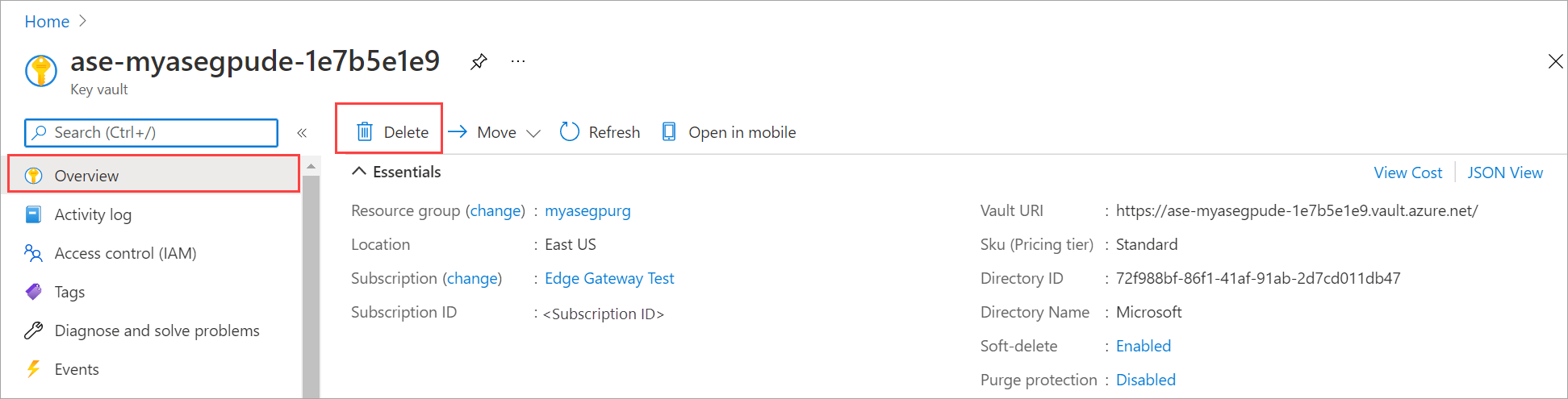

Kulcstartó törlése

Az Azure Stack Edge-erőforráshoz társított kulcstartó kétféleképpen törölhető:

- Törölje az Azure Stack Edge-erőforrást, és válassza a társított kulcstartó egyidejű törlését.

- Véletlenül közvetlenül törölte a kulcstartót.

Az Azure Stack Edge-erőforrás törlésekor a kulcstartó is törlődik az erőforrással együtt. A rendszer megerősítést kér. Ha más kulcsokat tárol ebben a kulcstartóban, és nem kívánja törölni ezt a kulcstartót, dönthet úgy, hogy nem ad hozzájárulást. Csak az Azure Stack Edge-erőforrás törlődik, így a kulcstartó érintetlen marad.

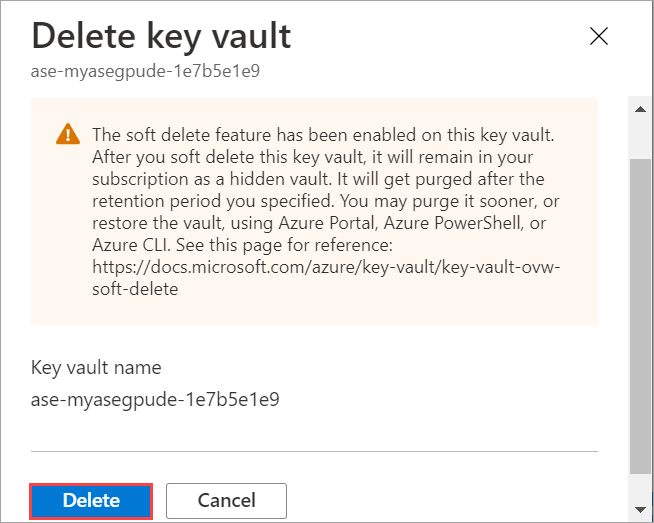

Kövesse az alábbi lépéseket az Azure Stack Edge-erőforrás és a társított kulcstartó törléséhez:

Az Azure Portalon nyissa meg az Azure Stack Edge-erőforrást, majd lépjen az Áttekintés lapra.

A jobb oldali panelen válassza a Törlés lehetőséget. Ez a művelet törli az Azure Stack Edge-erőforrást.

Megjelenik egy megerősítési panel. Írja be az Azure Stack Edge-erőforrás nevét. A társított kulcstartó törlésének megerősítéséhez írja be az Igen értéket.

Válassza a Törlés lehetőséget.

Az Azure Stack Edge-erőforrás és a kulcstartó törlődik.

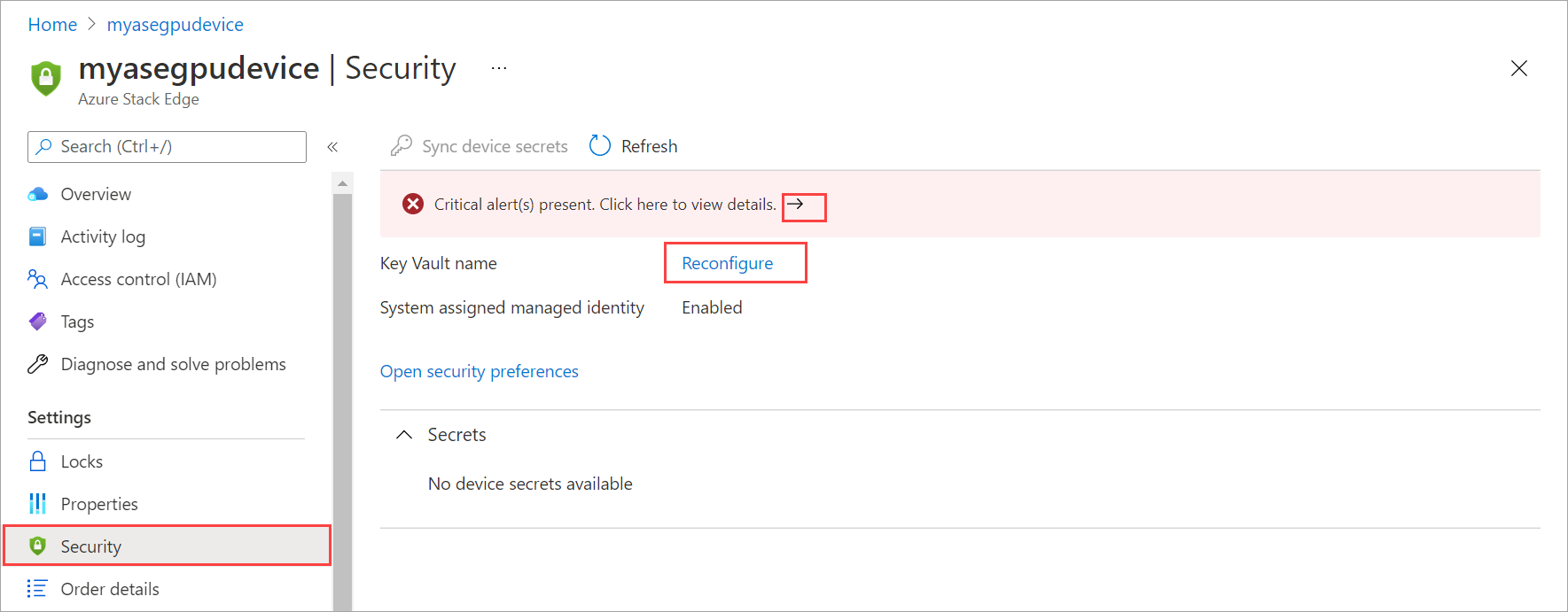

Előfordulhat, hogy a kulcstartó véletlenül törlődik, amikor az Azure Stack Edge-erőforrás használatban van. Ha ez történik, kritikus riasztás jelenik meg az Azure Stack Edge-erőforrás biztonsági oldalán. Erre a lapra lépve helyreállíthatja a kulcstartót.

Kulcstartó helyreállítása

Az Azure Stack Edge-erőforráshoz társított kulcstartót helyreállíthatja, ha véletlenül törölték vagy törölték. Ha ezt a kulcstartót más kulcsok tárolására használták, akkor a kulcstartó visszaállításával helyre kell állítania ezeket a kulcsokat.

- A törlést követő 90 napon belül visszaállíthatja a törölt kulcstartót.

- Ha a 90 napos kiürítési védelmi időszak már lejárt, nem állíthatja vissza a kulcstartót. Ehelyett létre kell hoznia egy új kulcstartót.

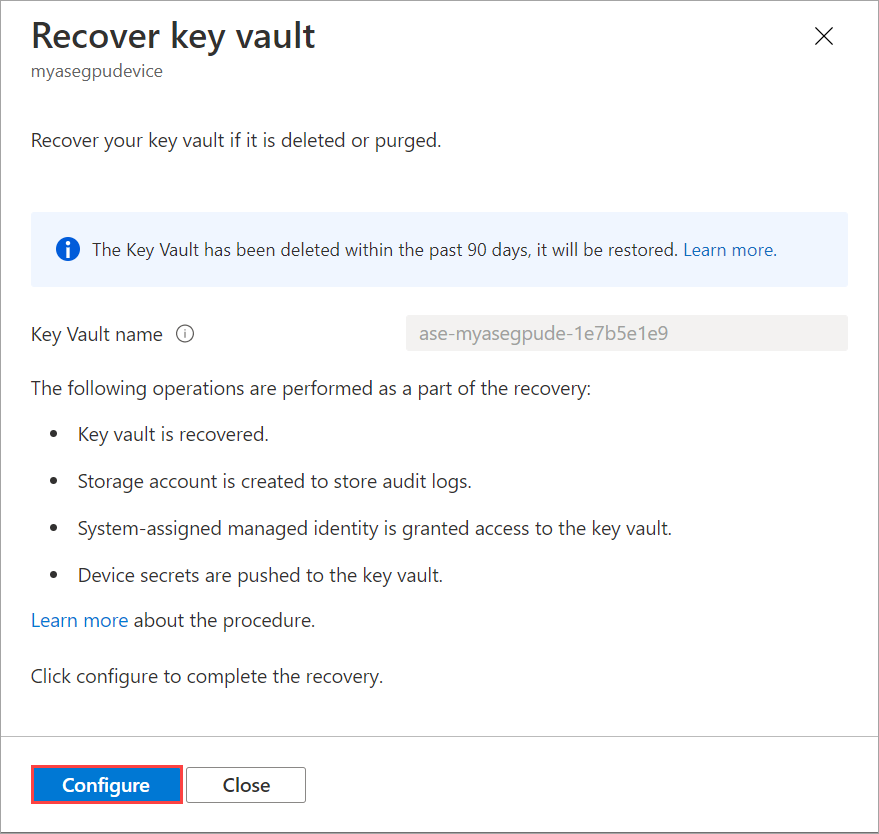

A törlést követő 90 napon belül kövesse az alábbi lépéseket a kulcstartó helyreállításához:

Az Azure Portalon nyissa meg az Azure Stack Edge-erőforrás biztonsági oldalát. Ekkor megjelenik egy értesítés arról, hogy az erőforráshoz társított kulcstartót törölték. A kulcstartó helyreállításához válassza ki az értesítést, vagy válassza az Újrakonfigurálás lehetőséget a kulcstartó nevére a Biztonsági beállítások területen.

A Kulcstartó helyreállítása panelen válassza a Konfigurálás lehetőséget. A helyreállítás részeként a következő műveleteket hajtja végre:

A kulcstartó ugyanazzal a névvel lesz helyreállítva, és a kulcstartó-erőforrás zárolva lesz.

Feljegyzés

Ha a kulcstartót törölték, és a 90 napos törlési védelmi időszak nem telt el, akkor ebben az időszakban a kulcstartó neve nem használható új kulcstartó létrehozásához.

Létrejön egy tárfiók az auditnaplók tárolásához.

A rendszer által hozzárendelt felügyelt identitás hozzáférést kap a kulcstartóhoz.

Az eszköz titkos kulcsai a kulcstartóba kerülnek.

Válassza a Konfigurálás lehetőséget.

A kulcstartó helyreáll, és ha a helyreállítás befejeződött, megjelenik egy értesítés erre az effektusra.

Ha a kulcstartót törölték, és a 90 napos törlési védelmi időszak lejárt, akkor lehetősége lesz új kulcstartó létrehozására a fent ismertetett visszaállítási kulcsműveleten keresztül. Ebben az esetben új nevet fog adni a kulcstartónak. Létrejön egy új tárfiók, a felügyelt identitás hozzáférést kap ehhez a kulcstartóhoz, és az eszköz titkos kulcsai ebbe a kulcstartóba kerülnek.

Felügyelt identitáshoz való hozzáférés helyreállítása

Ha a rendszer által hozzárendelt felügyelt identitás-hozzáférési szabályzatot törölték, riasztás jelenik meg, ha az eszköz nem tudja újraszinkronizálásra a kulcstartó titkos kulcsát. Ha a felügyelt identitás nem fér hozzá a kulcstartóhoz, a rendszer ismét riasztást küld az eszközről. Minden esetben válassza ki a riasztást a Kulcstartó helyreállítása panel megnyitásához és újrakonfigurálásához. Ennek a folyamatnak vissza kell állítania a felügyelt identitáshoz való hozzáférést.

Következő lépések

- További információ az aktiválási kulcs létrehozásának módjáról.

- A Key Vault hibáinak elhárítása az Azure Stack Edge-eszközön.

Visszajelzés

Hamarosan elérhető: 2024-ben fokozatosan kivezetjük a GitHub-problémákat a tartalom visszajelzési mechanizmusaként, és lecseréljük egy új visszajelzési rendszerre. További információ: https://aka.ms/ContentUserFeedback.

Visszajelzés küldése és megtekintése a következőhöz: