Tudnivalók az API-khoz készült Microsoft Defenderről

A Microsoft Defender api-khoz készült csomagja Felhőhöz készült Microsoft Defender, amely teljes életciklus-védelmet, észlelést és reagálási lefedettséget biztosít az API-k számára.

Az API-khoz készült Defender segítségével betekintést nyerhet az üzleti szempontból kritikus API-kba. Megvizsgálhatja és javíthatja az API biztonsági helyzetét, rangsorolhatja a sebezhetőségi javításokat, és gyorsan észlelheti az aktív valós idejű fenyegetéseket.

Az API-khoz készült Defender jelenleg az Azure API Managementben közzétett API-k biztonságát biztosítja. Az API-khoz készült Defendert a Felhőhöz készült Defender portálon vagy az Azure Portal API Management-példányán lehet előkészíteni.

Mit tehetek a Defender for API-kkal?

- Leltár: Egyetlen irányítópulton összesített nézetet kaphat az összes felügyelt API-ról.

- Biztonsági megállapítások: AZ API biztonsági megállapításainak elemzése, beleértve a külső, nem használt vagy nem hitelesített API-kra vonatkozó információkat.

- Biztonsági helyzet: Tekintse át és implementálja a biztonsági javaslatokat az API biztonsági helyzetének javítása és a veszélyeztetett felületek megerősítése érdekében.

- API-adatbesorolás: Osztályozza azokat az API-kat, amelyek bizalmas adatokkal fogadnak vagy válaszolnak, hogy támogassák a kockázati rangsorolást.

- Fenyegetésészlelés: Az API-forgalom betöltése és futásidejű anomáliadetektálással történő monitorozása gépi tanulás és szabályalapú elemzések használatával az API biztonsági fenyegetéseinek észleléséhez, beleértve az OWASP API 10 legfontosabb veszélyforrását is.

- Defender CSPM-integráció: Integráció a Cloud Security Graphtal a Defender Cloud Security Posture Managementben (CSPM) az API láthatósága és kockázatfelmérése érdekében a szervezeten belül.

- Azure API Management-integráció: Ha engedélyezve van a Defender for API-csomag, api-biztonsági javaslatokat és riasztásokat kaphat az Azure API Management portálon.

- SIEM-integráció: Integrálható a biztonsági információ- és eseménykezelő (SIEM) rendszerekkel, így a biztonsági csapatok könnyebben vizsgálhatók a meglévő fenyegetéskezelési munkafolyamatokkal. További információ.

Az API biztonsági megállapításainak áttekintése

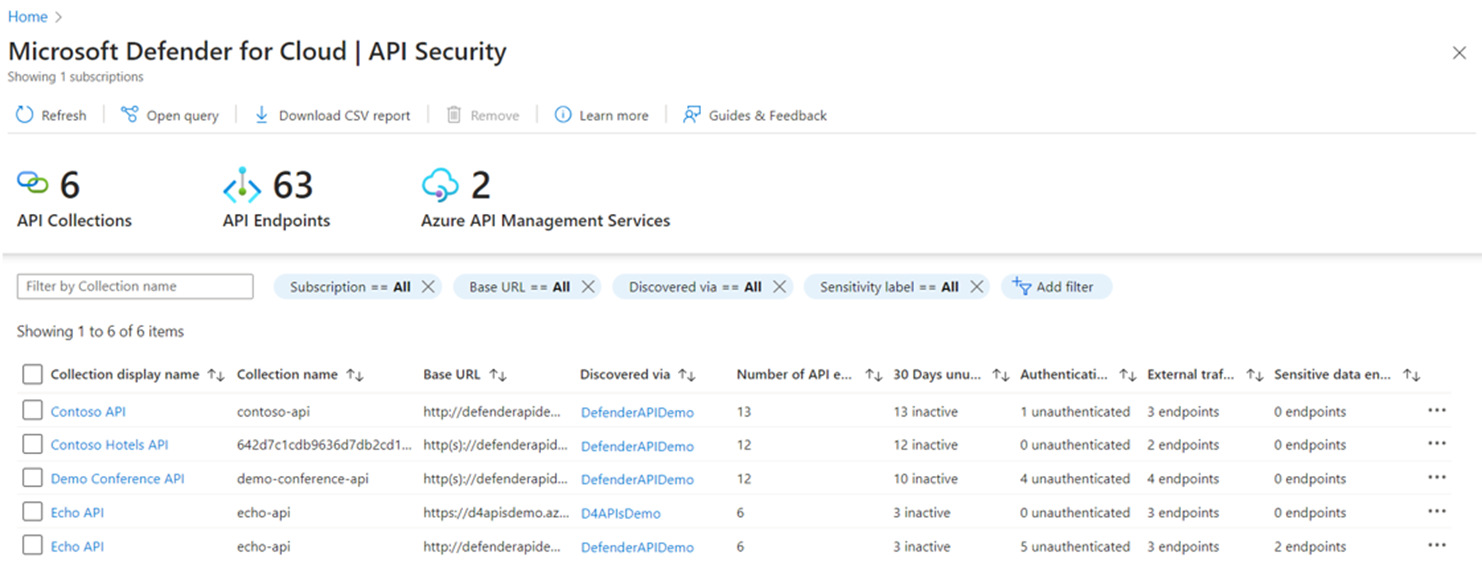

Tekintse át az Felhőhöz készült Defender API Security irányítópultján az előkészített API-k leltárát és biztonsági eredményeit. Az irányítópult az előkészített eszközök számát jeleníti meg API-gyűjtemények, végpontok és Azure API Management-szolgáltatások szerint lebontva:

Az API-gyűjteményt részletezve áttekintheti az előkészített API-végpontok biztonsági megállapításait:

Az API-végpont információi a következők:

- Végpont neve: Az AZURE API Managementben definiált API-végpont/művelet neve.

- Végpont: Az API-végpontok URL-elérési útja és a HTTP-metódus. Utolsóként hívott adatok (UTC): Az API-forgalom api-végpontok felé vagy onnan történő legutóbbi megfigyelésének dátuma (UTC időzónában).

- 30 nap nem használt: Azt mutatja, hogy az API-végpontok kaptak-e API-hívási forgalmat az elmúlt 30 napban. Azok az API-k, amelyek az elmúlt 30 napban nem kaptak forgalmat, inaktívként vannak megjelölve.

- Hitelesítés: Azt jeleníti meg, ha egy figyelt API-végpont nem rendelkezik hitelesítéssel. Az Azure API Managementben közzétett API-k esetében ez a hitelesítést úgy értékeli, hogy ellenőrzi az Azure API Management előfizetési kulcsainak meglétét az olyan API-khoz vagy termékekhez, amelyekhez előfizetés szükséges, valamint a JWT, az ügyféltanúsítványok és a Microsoft Entra-jogkivonatok érvényesítésére vonatkozó szabályzatok végrehajtásával. Ha ezen hitelesítési mechanizmusok egyike sem fut az API-hívás során, az API hitelesítés nélküliként van megjelölve

- Külső forgalom megfigyelt dátuma: Az a dátum, amikor külső API-forgalmat figyeltek meg az API-végpont felé vagy onnan.

- Adatbesorolás: A támogatott adattípusok alapján osztályozza az API kérés- és választesteit.

Feljegyzés

Azok az API-végpontok, amelyek a Defender for API-kba való előkészítés óta nem kaptak forgalmat, az API-irányítópulton az adatokra váró állapot jelenik meg.

API-javaslatok vizsgálata

A javaslatok segítségével javíthatja a biztonsági helyzetet, megerősítheti az API-konfigurációkat, azonosíthatja a kritikus API-kockázatokat, és kockázat prioritás alapján mérsékelheti a problémákat.

A Defender for API számos javaslatot tartalmaz, beleértve az API-knak a Defender for API-csomagba való előkészítésére, a nem használt API-k letiltására és eltávolítására vonatkozó javaslatokat, valamint a biztonsági, hitelesítési és hozzáférés-vezérlési ajánlott eljárásokat.

Tekintse át a javaslatokra vonatkozó hivatkozást.

Fenyegetések észlelése

Az API-khoz készült Defender figyeli a futtatókörnyezeti forgalmat és a fenyegetésintelligencia-hírcsatornákat, és fenyegetésészlelési riasztásokat ad ki. Az API-riasztások észlelik a 10 leggyakoribb OWASP API-fenyegetést, adatkiszivárgást, mennyiségi támadásokat, rendellenes és gyanús API-paramétereket, forgalmi és IP-hozzáférési rendellenességeket és használati mintákat.

Tekintse át a biztonsági riasztásokra vonatkozó hivatkozást.

Fenyegetések elhárítása

Riasztások kezelése a fenyegetések és kockázatok mérséklése érdekében. Felhőhöz készült Defender riasztások és javaslatok exportálhatók SIEM-rendszerekbe, például a Microsoft Sentinelbe, a meglévő fenyegetéskezelési munkafolyamatok gyors és hatékony szervizelése érdekében. További információt itt talál.

Cloud Security Graph-elemzések vizsgálata

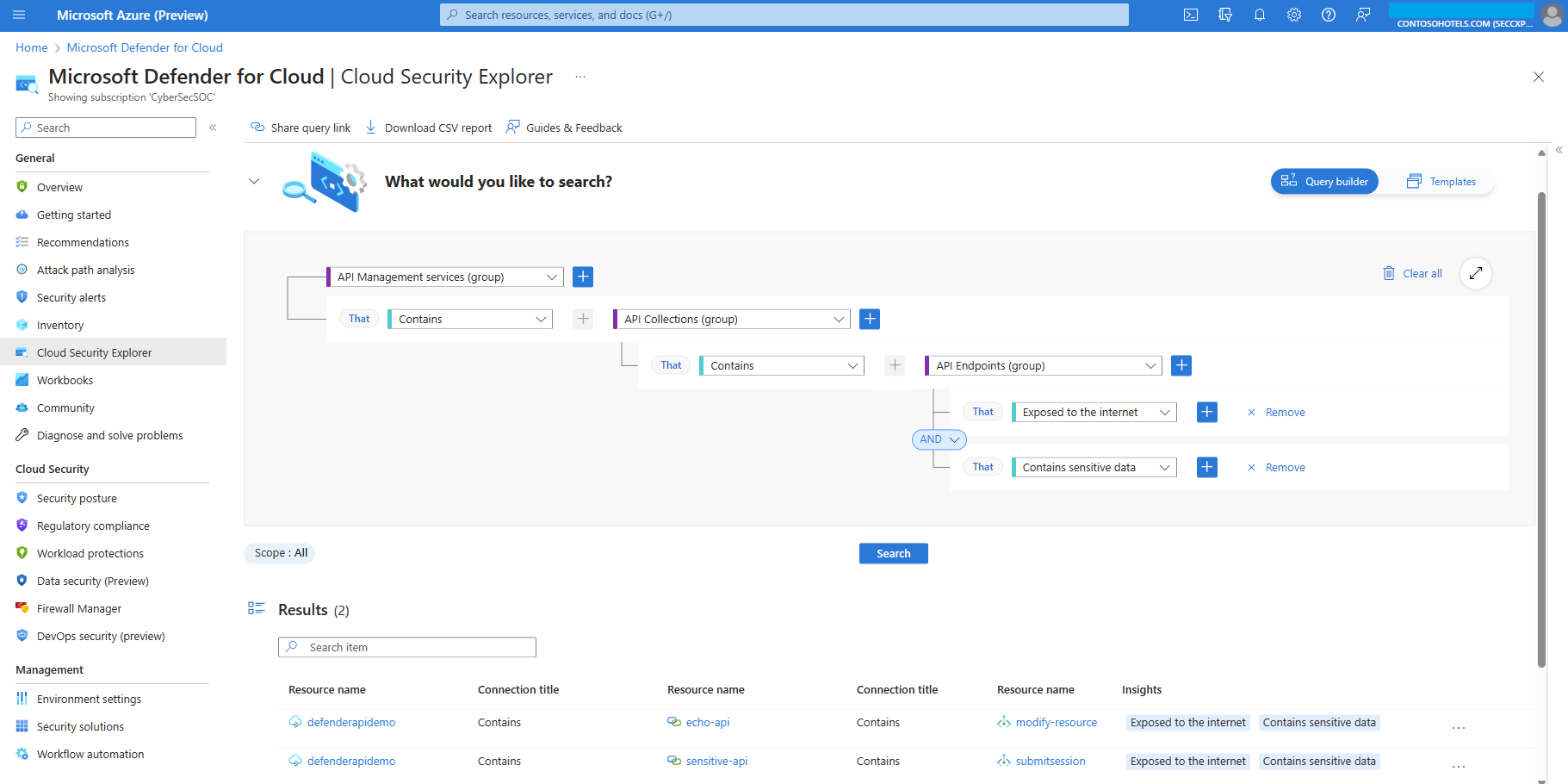

A Cloud Security Graph a Defender CSPM-tervben a szervezet eszközeit és kapcsolatait elemzi, hogy felfedje a kockázatokat, a biztonsági réseket és a lehetséges oldalirányú mozgási útvonalakat.

Ha az API-khoz készült Defender a Defender CSPM-csomaggal együtt van engedélyezve, a Cloud Security Explorer használatával proaktívan és hatékonyan lekérdezheti a szervezeti adatokat az API-objektumok, biztonsági problémák és kockázatok megkereséséhez, azonosításához és elhárításához:

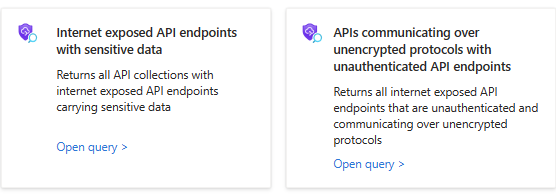

Lekérdezéssablonok

Két beépített lekérdezéssablon érhető el a kockázatos API-objektumok azonosításához, amelyek egyetlen kattintással kereshetők:

Következő lépések

Tekintse át a Defender API-k üzembe helyezésének támogatását és előfeltételeit .

Visszajelzés

Hamarosan elérhető: 2024-ben fokozatosan kivezetjük a GitHub-problémákat a tartalom visszajelzési mechanizmusaként, és lecseréljük egy új visszajelzési rendszerre. További információ: https://aka.ms/ContentUserFeedback.

Visszajelzés küldése és megtekintése a következőhöz: