Az OT-monitorozási rendszer megtervezése az IoT-hez készült Defenderrel

Ez a cikk a Microsoft Defender for IoT-hez készült OT-monitorozás üzembehelyezési útvonalát ismerteti.

Az alábbi tartalom segítségével megtudhatja, hogyan tervezheti meg az általános OT-monitorozást a Microsoft Defender for IoT használatával, beleértve a figyelni kívánt webhelyeket, a felhasználói csoportokat és a típusokat stb.

Előfeltételek

Mielőtt elkezdené megtervezni az OT monitorozási üzembe helyezését, győződjön meg arról, hogy rendelkezik Egy Azure-előfizetéssel és egy OT-csomaggal az IoT-hez készült Defenderben. További információ: Microsoft Defender for IoT-próbaverzió indítása.

Ezt a lépést az architektúracsapatok hajtják végre.

OT-helyek és zónák tervezése

Az OT-hálózatok használatakor azt javasoljuk, hogy sorolja fel az összes helyet, ahol a szervezet erőforrásokat csatlakoztat egy hálózathoz, majd szegmentálta ezeket a helyeket helyekre és zónákba.

Minden fizikai hely rendelkezhet saját helyével, amely további zónákba van szegmentált. Minden ot hálózati érzékelőt egy adott helyhez és zónához fog társítani, így minden érzékelő csak a hálózat egy adott területét fedi le.

A helyek és zónák használata támogatja a Teljes felügyelet alapelveit, és további monitorozási és jelentéskészítési részletességet biztosít.

Ha például a növekvő vállalatnak vannak gyárai és irodái Párizsban, Lagosban, Dubaiban és Tianjinben, az alábbiak szerint szegmentálta a hálózatot:

| Hely | Zóna |

|---|---|

| Párizsi iroda | - Földszint (Vendégek) - 1. emelet (Értékesítés) - 2. emelet (ügyvezető) |

| Lagos office | - Földszint (Irodák) - Emeletek 1-2 (Gyár) |

| Dubaji iroda | - Földszint (Konferenciaközpont) - 1. emelet (Értékesítés) - 2. emelet (irodák) |

| Tianjin-iroda | - Földszint (Irodák) - Emeletek 1-2 (Gyár) |

Ha nem tervez részletes helyeket és zónákat, az IoT Defender továbbra is egy alapértelmezett helyet és zónát használ az összes OT-érzékelőhöz való hozzárendeléshez.

További információ: Teljes felügyelet és az OT-hálózatok.

Zónák elkülönítése ismétlődő IP-tartományokhoz

Minden zóna több érzékelőt is támogat, és ha nagy léptékben telepíti az IoT-hez készült Defendert, minden érzékelő észlelheti ugyanannak az eszköznek a különböző aspektusait. Az IoT Defender automatikusan összevonja az ugyanabban a zónában észlelt eszközöket az eszköz jellemzőinek logikai kombinációjával, például ugyanazzal az IP-címmel és MAC-címmel.

Ha több hálózattal dolgozik, és olyan egyedi eszközökkel rendelkezik, amelyek hasonló jellemzőkkel rendelkeznek, például ismétlődő IP-címtartományokkal, rendelje hozzá az egyes érzékelőket egy külön zónához, hogy az IoT Defender tudja, hogy különbséget kell tenni az eszközök között, és egyedileg azonosítja az egyes eszközöket.

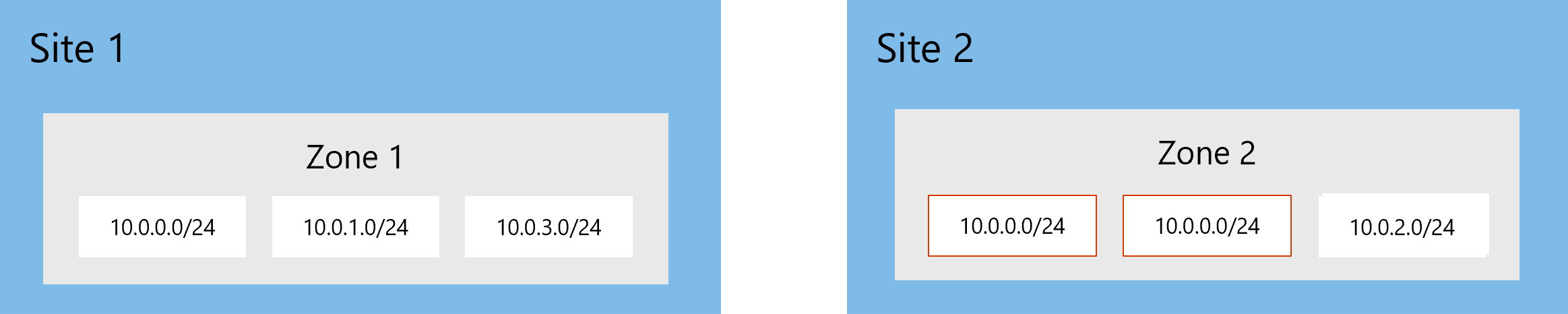

Előfordulhat például, hogy a hálózat a következő képhez hasonlóan néz ki, és hat hálózati szegmens van logikailag lefoglalva két Defenderen az IoT-helyekhez és -zónákhoz. Vegye figyelembe, hogy ez a kép két olyan hálózati szegmenst jelenít meg, amelyek azonos IP-címmel különböző gyártósorokról származnak.

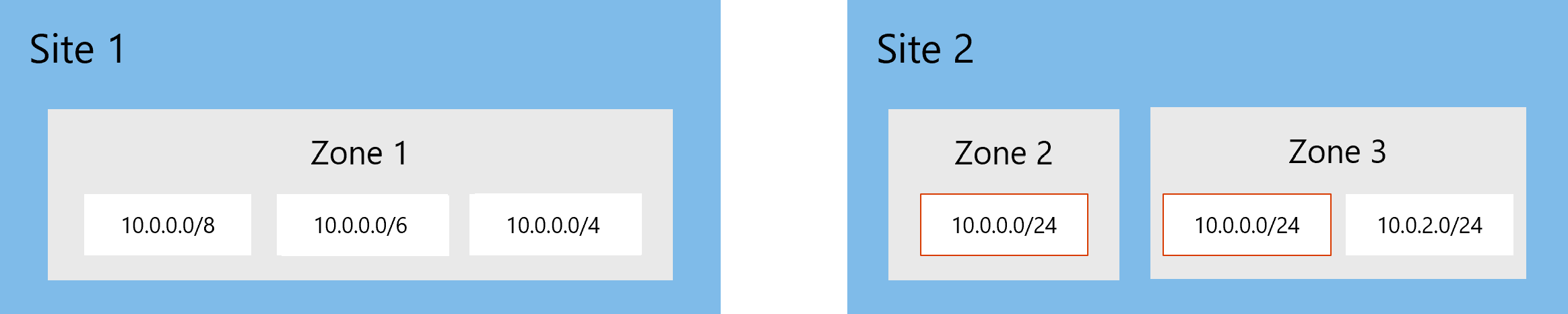

Ebben az esetben javasoljuk, hogy a 2. helyet két különálló zónára különítse el, hogy az ismétlődő IP-címmel rendelkező szegmensekben lévő eszközök ne legyenek helytelenül konszolidálva, és az eszközleltárban különálló és egyedi eszközként legyenek azonosítva.

Például:

A felhasználók megtervezése

Megtudhatja, hogy a szervezetében ki fogja használni a Defender for IoT-t, és hogy mik a használati eseteik. Bár a biztonsági üzemeltetési központ (SOC) és az informatikai személyzet lesz a leggyakoribb felhasználók, előfordulhat, hogy a szervezet más tagjai olvasási hozzáférést igényelnek az Azure-beli vagy helyi erőforrások erőforrásaihoz.

Az Azure-ban a felhasználói hozzárendelések a Microsoft Entra-azonosítójukon és RBAC-szerepköreiken alapulnak. Ha több helyre szegmentálta a hálózatot, döntse el, hogy webhelyenként mely engedélyeket szeretné alkalmazni.

Az OT hálózati érzékelők támogatják a helyi felhasználókat és az Active Directory-szinkronizálásokat is. Ha Az Active Directoryt fogja használni, győződjön meg arról, hogy rendelkezik az Active Directory-kiszolgáló hozzáférési adataival.

For more information, see:

- Microsoft Defender for IoT felhasználói felügyelet

- Azure-felhasználói szerepkörök és engedélyek az IoT Defenderhez

- Helyszíni felhasználók és szerepkörök az IoT-hez készült Defender használatával végzett OT-monitorozáshoz

OT-érzékelő- és felügyeleti kapcsolatok tervezése

A felhőalapú érzékelők esetében határozza meg, hogyan fogja csatlakoztatni az egyes OT-érzékelőket a Defender for IoT-hez az Azure-felhőben, például hogy milyen proxyra lehet szüksége. További információkért lásd az érzékelők Azure-hoz való csatlakoztatásának módszereit.

Ha légi vagy hibrid környezetben dolgozik, és több, helyileg felügyelt OT hálózati érzékelővel rendelkezik, érdemes lehet egy helyszíni felügyeleti konzol üzembe helyezését tervezni a beállítások konfigurálásához és az adatok központi helyről való megtekintéséhez. További információ: Air-apped OT sensor management deployment path.

Helyszíni SSL-/TLS-tanúsítványok tervezése

Javasoljuk, hogy a berendezések folyamatos biztonsága érdekében használjon hitelesítésszolgáltató által aláírt SSL/TLS-tanúsítványt az éles rendszerrel.

Tervezze meg, hogy mely tanúsítványokat és melyik hitelesítésszolgáltatót (CA) fogja használni az egyes OT-érzékelőkhöz, milyen eszközöket fog használni a tanúsítványok létrehozásához, és mely attribútumokat fogja tartalmazni az egyes tanúsítványokban.

További információ: SSL/TLS-tanúsítványkövetelmények a helyszíni erőforrásokhoz.