Rövid útmutató: Belső terheléselosztó létrehozása virtuális gépek terheléselosztásához az Azure CLI használatával

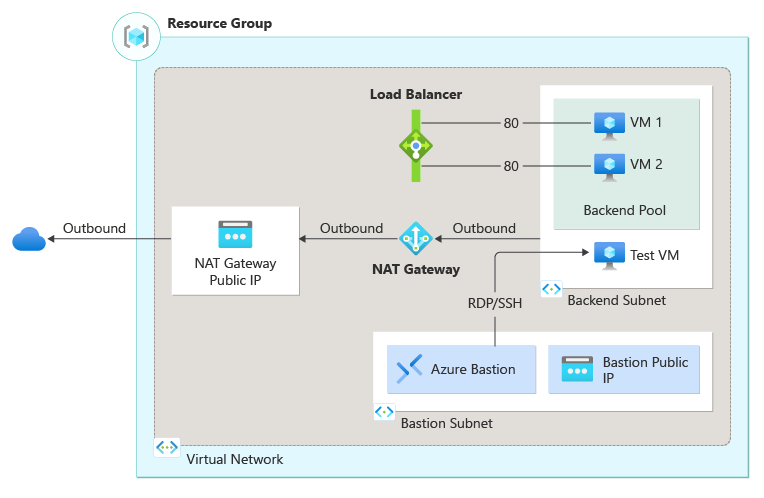

Az Azure Load Balancer használatának első lépései az Azure CLI használatával egy belső terheléselosztó és két virtuális gép létrehozása. További erőforrások például az Azure Bastion, a NAT Gateway, a virtuális hálózat és a szükséges alhálózatok.

Ha nem rendelkezik Azure-előfizetéssel, első lépésként hozzon létre egy ingyenes Azure-fiókot.

Előfeltételek

Használja a Bash-környezetet az Azure Cloud Shellben. További információ: A Bash rövid útmutatója az Azure Cloud Shellben.

Ha inkább helyi cli-referenciaparancsokat szeretne futtatni, telepítse az Azure CLI-t. Ha Windows vagy macOS rendszert használ, fontolja meg az Azure CLI Docker-tárolóban való futtatását. További információ: Az Azure CLI futtatása Docker-tárolóban.

Ha helyi telepítést használ, jelentkezzen be az Azure CLI-be az az login parancs futtatásával. A hitelesítési folyamat befejezéséhez kövesse a terminálon megjelenő lépéseket. További bejelentkezési lehetőségekért lásd : Bejelentkezés az Azure CLI-vel.

Amikor a rendszer kéri, először telepítse az Azure CLI-bővítményt. További információ a bővítményekről: Bővítmények használata az Azure CLI-vel.

Futtassa az az version parancsot a telepített verzió és a függő kódtárak megkereséséhez. A legújabb verzióra az az upgrade paranccsal frissíthet.

- Ehhez a rövid útmutatóhoz az Azure CLI 2.0.28-s vagy újabb verziója szükséges. Ha Az Azure Cloud Shellt használja, a legújabb verzió már telepítve van.

Erőforráscsoport létrehozása

Az Azure-erőforráscsoport egy logikai tároló, amelyben üzembe helyezheti és kezelheti az Azure-erőforrásokat.

Hozzon létre egy erőforráscsoportot az az group create paranccsal.

az group create \

--name CreateIntLBQS-rg \

--location westus2

Belső terheléselosztó létrehozásakor a rendszer egy virtuális hálózatot konfigurál a terheléselosztó hálózataként.

A virtuális hálózat létrehozása

A virtuális gépek üzembe helyezése és a terheléselosztó tesztelése előtt hozza létre a támogató virtuális hálózatot és alhálózatot. A virtuális hálózat és az alhálózat tartalmazza a cikk későbbi részében üzembe helyezett erőforrásokat.

Hozzon létre egy virtuális hálózatot az az network vnet create használatával.

az network vnet create \

--resource-group CreateIntLBQS-rg \

--location westus2 \

--name myVNet \

--address-prefixes 10.1.0.0/16 \

--subnet-name myBackendSubnet \

--subnet-prefixes 10.1.0.0/24

Azure Bastion-gazdagép létrehozása

Ebben a példában egy Azure Bastion-gazdagépet hoz létre. A cikk későbbi részében az Azure Bastion-gazdagépet használjuk a virtuális gépek biztonságos kezeléséhez és a terheléselosztó üzembe helyezésének teszteléséhez.

Fontos

Az óránkénti díjszabás a Bastion üzembe helyezésének pillanatától kezdődik, a kimenő adathasználattól függetlenül. További információ: Díjszabás és termékváltozatok. Ha a Bastiont egy oktatóanyag vagy teszt részeként helyezi üzembe, javasoljuk, hogy a használat befejezése után törölje ezt az erőforrást.

Megerősített nyilvános IP-cím létrehozása

Az az network public-ip create használatával hozzon létre nyilvános IP-címet az Azure Bastion-gazdagép számára.

az network public-ip create \

--resource-group CreateIntLBQS-rg \

--name myBastionIP \

--sku Standard \

--zone 1 2 3

Megerősített alhálózat létrehozása

Alhálózat létrehozásához használja az az network vnet subnet create (az network vnet subnet create ) parancsot.

az network vnet subnet create \

--resource-group CreateIntLBQS-rg \

--name AzureBastionSubnet \

--vnet-name myVNet \

--address-prefixes 10.1.1.0/27

A megerősített gazdagép létrehozása

Az az network bastion create használatával hozzon létre gazdagépet.

az config set extension.use_dynamic_install=yes_without_prompt

az network bastion create \

--resource-group CreateIntLBQS-rg \

--name myBastionHost \

--public-ip-address myBastionIP \

--vnet-name myVNet \

--location westus2 \

--only-show-errors \

--no-wait

Az Azure Bastion-gazdagép üzembe helyezése eltarthat néhány percig.

A terheléselosztó létrehozása

Ez a szakasz részletesen ismerteti a terheléselosztó következő összetevőinek létrehozását és konfigurálását:

Egy előtérbeli IP-készlet, amely fogadja a bejövő hálózati forgalmat a terheléselosztón

Egy háttérBELI IP-készlet, amelyben az előtérkészlet elküldi a terheléselosztásos hálózati forgalmat

A háttérbeli virtuálisgép-példányok állapotát meghatározó állapotadat-mintavétel

Terheléselosztó-szabály, amely meghatározza, hogyan oszlik el a forgalom a virtuális gépek között

A terheléselosztó erőforrásának létrehozása

Hozzon létre egy belső terheléselosztót az az network lb create használatával.

az network lb create \

--resource-group CreateIntLBQS-rg \

--name myLoadBalancer \

--sku Standard \

--vnet-name myVNet \

--subnet myBackendSubnet \

--backend-pool-name myBackEndPool \

--frontend-ip-name myFrontEnd

Az állapotminta létrehozása

Az állapotadat-mintavétel ellenőrzi az összes virtuálisgép-példányt, hogy biztosan tud-e hálózati forgalmat küldeni.

A sikertelen mintavétel-ellenőrzéssel rendelkező virtuális gépek törlődnek a terheléselosztóból. A virtuális gép a hiba megoldásakor visszakerül a terheléselosztóba.

Hozzon létre egy állapotmintát az az network lb probe create használatával.

az network lb probe create \

--resource-group CreateIntLBQS-rg \

--lb-name myLoadBalancer \

--name myHealthProbe \

--protocol tcp \

--port 80

Terheléselosztási szabály létrehozása

A terheléselosztó-szabály a következőket határozza meg:

Előtérbeli IP-konfiguráció a bejövő forgalomhoz

A háttérBELI IP-készlet a forgalom fogadásához

A szükséges forrás- és célport

Hozzon létre egy terheléselosztási szabályt az az network lb rule create paranccsal.

az network lb rule create \

--resource-group CreateIntLBQS-rg \

--lb-name myLoadBalancer \

--name myHTTPRule \

--protocol tcp \

--frontend-port 80 \

--backend-port 80 \

--frontend-ip-name myFrontEnd \

--backend-pool-name myBackEndPool \

--probe-name myHealthProbe \

--idle-timeout 15 \

--enable-tcp-reset true

Hálózati biztonsági csoport létrehozása

Standard terheléselosztó esetén a háttérkészlet virtuális gépeinek hálózati adapterekkel kell rendelkezniük, amelyek egy hálózati biztonsági csoporthoz tartoznak.

Hálózati biztonsági csoport létrehozásához használja az az network nsg create parancsot.

az network nsg create \

--resource-group CreateIntLBQS-rg \

--name myNSG

Biztonságicsoport-szabály létrehozása

Hálózati biztonsági csoportszabály létrehozásához használja az az network nsg rule create parancsot.

az network nsg rule create \

--resource-group CreateIntLBQS-rg \

--nsg-name myNSG \

--name myNSGRuleHTTP \

--protocol '*' \

--direction inbound \

--source-address-prefix '*' \

--source-port-range '*' \

--destination-address-prefix '*' \

--destination-port-range 80 \

--access allow \

--priority 200

Háttérkiszolgálók létrehozása

Ebben a szakaszban a következőt hozza létre:

Két hálózati adapter a virtuális gépekhez

Két virtuális gép, amelyet kiszolgálóként kell használni a terheléselosztóhoz

Hálózati adapterek létrehozása a virtuális gépekhez

Hozzon létre két hálózati adaptert az az network nic create használatával.

array=(myNicVM1 myNicVM2)

for vmnic in "${array[@]}"

do

az network nic create \

--resource-group CreateIntLBQS-rg \

--name $vmnic \

--vnet-name myVNet \

--subnet myBackEndSubnet \

--network-security-group myNSG

done

A virtuális gépek létrehozása

Hozza létre a virtuális gépeket az az vm create paranccsal.

array=(1 2)

for n in "${array[@]}"

do

az vm create \

--resource-group CreateIntLBQS-rg \

--name myVM$n \

--nics myNicVM$n \

--image win2022datacenter \

--admin-username azureuser \

--zone $n \

--no-wait

done

A virtuális gépek üzembe helyezése eltarthat néhány percig.

Feljegyzés

Az Azure alapértelmezett kimenő hozzáférési IP-címet biztosít azokhoz a virtuális gépekhez, amelyek vagy nincsenek hozzárendelve nyilvános IP-címhez, vagy egy belső alapszintű Azure-terheléselosztó háttérkészletében találhatók. Az alapértelmezett kimenő hozzáférési IP-mechanizmus olyan kimenő IP-címet biztosít, amely nem konfigurálható.

Az alapértelmezett kimenő hozzáférési IP-cím le van tiltva az alábbi események egyike esetén:

- A virtuális géphez nyilvános IP-cím van hozzárendelve.

- A virtuális gép egy standard terheléselosztó háttérkészletébe kerül kimenő szabályokkal vagy anélkül.

- Egy Azure NAT Gateway-erőforrás van hozzárendelve a virtuális gép alhálózatához.

A virtuálisgép-méretezési csoportok rugalmas vezénylési módban történő használatával létrehozott virtuális gépek nem rendelkeznek alapértelmezett kimenő hozzáféréssel.

Az Azure-beli kimenő kapcsolatokról további információt az Alapértelmezett kimenő hozzáférés az Azure-ban és a Kimenő kapcsolatok forráshálózati címfordításának (SNAT) használata című témakörben talál.

Virtuális gépek hozzáadása a háttérkészlethez

Adja hozzá a virtuális gépeket a háttérkészlethez az az network nic ip-config address-pool add használatával.

array=(VM1 VM2)

for vm in "${array[@]}"

do

az network nic ip-config address-pool add \

--address-pool myBackendPool \

--ip-config-name ipconfig1 \

--nic-name myNic$vm \

--resource-group CreateIntLBQS-rg \

--lb-name myLoadBalancer

done

NAT-átjáró létrehozása

Ha kimenő internet-hozzáférést szeretne biztosítani a háttérkészlet erőforrásaihoz, hozzon létre egy NAT-átjárót.

Nyilvános IP-cím létrehozása

Az az network public-ip create használatával hozzon létre egyetlen IP-címet a kimenő kapcsolathoz.

az network public-ip create \

--resource-group CreateIntLBQS-rg \

--name myNATgatewayIP \

--sku Standard \

--zone 1 2 3

NAT-átjáró-erőforrás létrehozása

Az az network nat gateway create használatával hozza létre a NAT-átjáró erőforrását. Az előző lépésben létrehozott nyilvános IP-cím a NAT-átjáróhoz van társítva.

az network nat gateway create \

--resource-group CreateIntLBQS-rg \

--name myNATgateway \

--public-ip-addresses myNATgatewayIP \

--idle-timeout 10

NAT-átjáró társítása alhálózattal

Konfigurálja a virtuális hálózat forrásalhálózatát úgy, hogy egy adott NAT-átjáróerőforrást használjon az az network vnet alhálózati frissítéssel.

az network vnet subnet update \

--resource-group CreateIntLBQS-rg \

--vnet-name myVNet \

--name myBackendSubnet \

--nat-gateway myNATgateway

Teszt virtuális gép létrehozása

Hozza létre a hálózati adaptert az az network nic create használatával.

az network nic create \

--resource-group CreateIntLBQS-rg \

--name myNicTestVM \

--vnet-name myVNet \

--subnet myBackEndSubnet \

--network-security-group myNSG

Hozza létre a virtuális gépet az az vm create használatával.

az vm create \

--resource-group CreateIntLBQS-rg \

--name myTestVM \

--nics myNicTestVM \

--image Win2019Datacenter \

--admin-username azureuser \

--no-wait

Előfordulhat, hogy várnia kell néhány percet, amíg a virtuális gép üzembe lesz helyezve.

Az IIS telepítése

Az az vm extension set használatával telepítse az IIS-t a háttérbeli virtuális gépekre, és állítsa be az alapértelmezett webhelyet a számítógép nevére.

array=(myVM1 myVM2)

for vm in "${array[@]}"

do

az vm extension set \

--publisher Microsoft.Compute \

--version 1.8 \

--name CustomScriptExtension \

--vm-name $vm \

--resource-group CreateIntLBQS-rg \

--settings '{"commandToExecute":"powershell Add-WindowsFeature Web-Server; powershell Add-Content -Path \"C:\\inetpub\\wwwroot\\Default.htm\" -Value $($env:computername)"}'

done

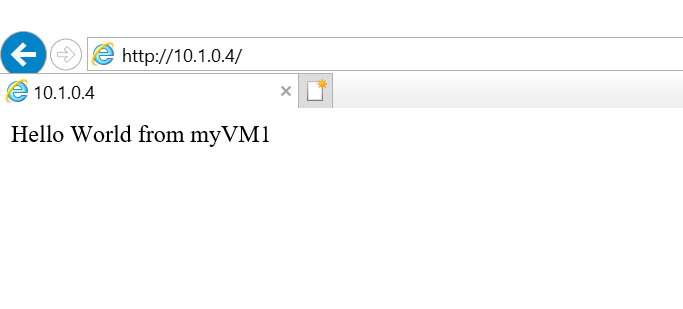

A terheléselosztó tesztelése

Az Áttekintés lapon keresse meg a terheléselosztó privát IP-címét. A bal oldali menüben válassza a Minden szolgáltatás>minden erőforrás>myLoadBalancer elemét.

A myLoadBalancer áttekintésében másolja ki a magánhálózati IP-cím melletti címet. Ha a privát IP-cím nem látható, válassza a Továbbiak lehetőséget.

A bal oldali menüben válassza a Minden szolgáltatás>minden erőforrás lehetőséget. Az erőforrások listájában a CreateIntLBQS-rg erőforráscsoportban válassza a myTestVM elemet.

Az Áttekintés lapon válassza a Connect>Bastion lehetőséget.

Adja meg a virtuális gép létrehozásakor megadott felhasználónevet és jelszót.

Nyissa meg az Internet Explorert a myTestVM-en.

Adja meg az előző lépés IP-címét a böngésző címsorába. Az IIS-webkiszolgáló alapértelmezett lapja megjelenik a böngészőben.

Az erőforrások eltávolítása

Ha az erőforrásokra már nincs szükség, az az group delete paranccsal távolítsa el az erőforráscsoportot, a terheléselosztót és az összes kapcsolódó erőforrást.

az group delete \

--name CreateIntLBQS-rg

Következő lépések

Ebben a rövid útmutatóban:

Belső terheléselosztót hozott létre

Csatolt két virtuális gép

A terheléselosztó forgalmi szabályának és állapotmintájának konfigurálása

A terheléselosztó tesztelése

Az Azure Load Balancerről a következő témakörben olvashat bővebben: