Azure VPN-ügyfél konfigurálása – Microsoft Entra ID-hitelesítés – Linux (előzetes verzió)

Ez a cikk segítséget nyújt az Azure VPN-ügyfél linuxos számítógépen (Ubuntu) történő konfigurálásához, hogy VPN Gateway pont–hely (P2S) VPN és Microsoft Entra ID-hitelesítés használatával csatlakozzon egy virtuális hálózathoz. A pont–hely kapcsolatokról további információt a Pont–hely kapcsolatok című témakörben talál.

A cikkben szereplő lépések a Microsoft Entra ID-hitelesítésre vonatkoznak a Microsoft által regisztrált Azure VPN-ügyfélalkalmazással a társított alkalmazásazonosítóval és célközönségértékekkel. Ez a cikk nem vonatkozik a bérlő régebbi, manuálisan regisztrált Azure VPN-ügyfélalkalmazására. További információ: Tudnivalók a pont–hely VPN – Microsoft Entra ID-hitelesítésről.

Bár lehetséges, hogy a Linuxhoz készült Azure VPN-ügyfél más Linux-disztribúciókon és kiadásokon is működik, a Linuxhoz készült Azure VPN-ügyfél csak a következő kiadásokban támogatott:

- Ubuntu 20.04

- Ubuntu 22.04

Előfeltételek

Végezze el a pont–hely kiszolgáló konfigurációjának lépéseit. Lásd: P2S VPN-átjáró konfigurálása a Microsoft Entra ID-hitelesítéshez.

Munkafolyamat

Az Azure VPN Gateway P2S-kiszolgáló konfigurációjának befejezése után a következő lépések a következők:

- Töltse le és telepítse a Linuxhoz készült Azure VPN-ügyfelet.

- Importálja az ügyfélprofil beállításait a VPN-ügyfélbe.

- Hozzon létre egy kapcsolatot.

Az Azure VPN-ügyfél letöltése és telepítése

Az alábbi lépésekkel letöltheti és telepítheti a Linuxhoz készült Azure VPN-ügyfél legújabb verzióját.

Feljegyzés

Csak az Ubuntu 20.04-es vagy 22.04-es verziójának adattárlistáját adja hozzá. További információkért tekintse meg a Microsoft-termékek linuxos szoftveradattárát.

# install curl utility

sudo apt-get install curl

# Install Microsoft's public key

curl -sSl https://packages.microsoft.com/keys/microsoft.asc | sudo tee /etc/apt/trusted.gpg.d/microsoft.asc

# Install the production repo list for focal

# For Ubuntu 20.04

curl https://packages.microsoft.com/config/ubuntu/20.04/prod.list | sudo tee /etc/apt/sources.list.d/microsoft-

ubuntu-focal-prod.list

# Install the production repo list for jammy

# For Ubuntu 22.04

curl https://packages.microsoft.com/config/ubuntu/22.04/prod.list | sudo tee /etc/apt/sources.list.d/microsoft-

ubuntu-jammy-prod.list

sudo apt-get update

sudo apt-get install microsoft-azurevpnclient

A VPN-ügyfélprofil konfigurációs csomagjának kinyerése

Az Azure VPN-ügyfélprofil konfigurálásához töltse le a VPN-ügyfélprofil konfigurációs csomagját az Azure P2S-átjáróból. Ez a csomag tartalmazza a VPN-ügyfél konfigurálásához szükséges beállításokat.

Ha az Előfeltételek szakaszban említett P2S-kiszolgáló konfigurációs lépéseit használta, már létrehozta és letöltötte a SZÜKSÉGES VPN-profilkonfigurációs fájlokat tartalmazó VPN-ügyfélprofil-konfigurációs csomagot. Ha konfigurációs fájlokat kell létrehoznia, tekintse meg a VPN-ügyfélprofil konfigurációs csomagjának letöltését.

Ha a P2S-átjáró konfigurációja korábban a régebbi, manuálisan regisztrált alkalmazásazonosító-verziók használatára lett konfigurálva, a P2S-konfiguráció nem támogatja a Linux VPN-ügyfelet. Lásd az Azure VPN-ügyfél Microsoft által regisztrált alkalmazásazonosítóját.

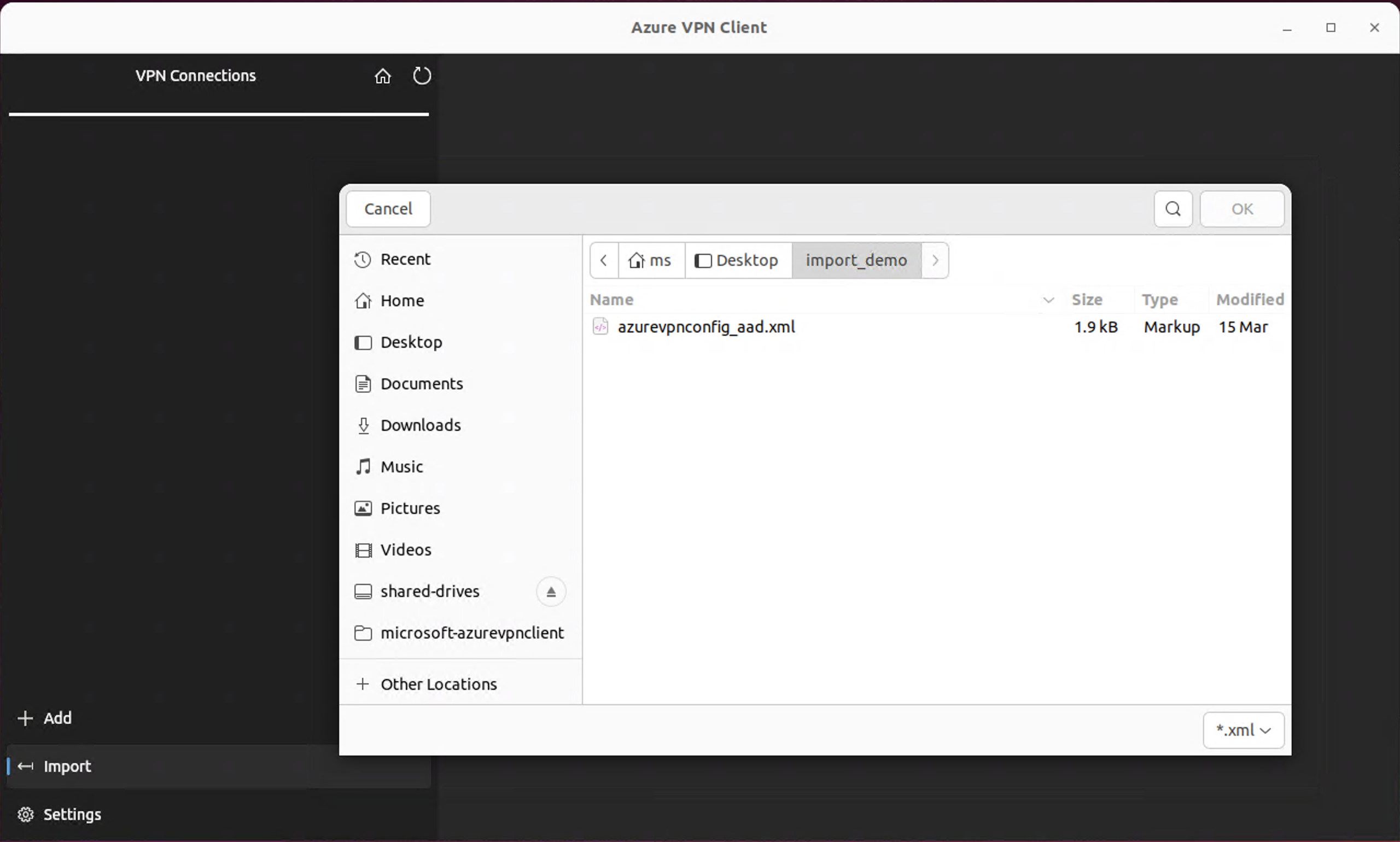

Keresse meg és bontsa ki a VPN-ügyfélprofil konfigurációs csomagját tartalmazó zip-fájlt. A zip fájl tartalmazza az AzureVPN mappát. Az AzureVPN mappában a azurevpnconfig_aad.xml vagy a azurevpnconfig.xml fájl jelenik meg attól függően, hogy a P2S-konfiguráció több hitelesítési típust is tartalmaz-e. A .xml fájl tartalmazza a VPN-ügyfélprofil konfigurálásához használt beállításokat.

Profilkonfigurációs fájlok módosítása

Ha a P2S-konfiguráció egyéni célközönséget használ a Microsoft által regisztrált alkalmazásazonosítóval, a csatlakozáskor hibaüzenet jelenhet meg AADSTS650057 . A hitelesítés újrapróbálkozása általában megoldja a problémát. Ez azért történik, mert a VPN-ügyfélprofilnak szüksége van az egyéni célközönség-azonosítóra és a Microsoft-alkalmazásazonosítóra is. Ennek elkerülése érdekében módosítsa a profilkonfigurációt .xml fájlt úgy, hogy az tartalmazza az egyéni alkalmazásazonosítót és a Microsoft-alkalmazásazonosítót is.

Feljegyzés

Ez a lépés egyéni célközönségértéket használó P2S-átjárókonfigurációkhoz szükséges, és a regisztrált alkalmazás a Microsoft által regisztrált Azure VPN-ügyfélalkalmazás-azonosítóhoz van társítva. Ha ez nem vonatkozik a P2S-átjáró konfigurációra, kihagyhatja ezt a lépést.

Az Azure VPN-ügyfél konfigurációjának .xml fájl módosításához nyisson meg egy szövegszerkesztőt, például a Jegyzettömbet.

Ezután adja hozzá az applicationid értékét, és mentse a módosításokat. Az alábbi példa az alkalmazásazonosító értékét mutatja be a következőhöz

c632b3df-fb67-4d84-bdcf-b95ad541b5c8: .Példa

<aad> <audience>{customAudienceID}</audience> <issuer>https://sts.windows.net/{tenant ID value}/</issuer> <tenant>https://login.microsoftonline.com/{tenant ID value}/</tenant> <applicationid>c632b3df-fb67-4d84-bdcf-b95ad541b5c8</applicationid> </aad>

Ügyfélprofil konfigurációs beállításainak importálása

Ebben a szakaszban konfigurálja az Azure VPN-ügyfelet Linuxhoz.

Az Azure VPN-ügyféloldalon válassza az Importálás lehetőséget.

Válassza a Profil importálása lehetőséget, és keresse meg a profil xml-fájljának megkeresését. Válassza ki a fájlt. Ha a fájl ki van jelölve, válassza az OK gombot.

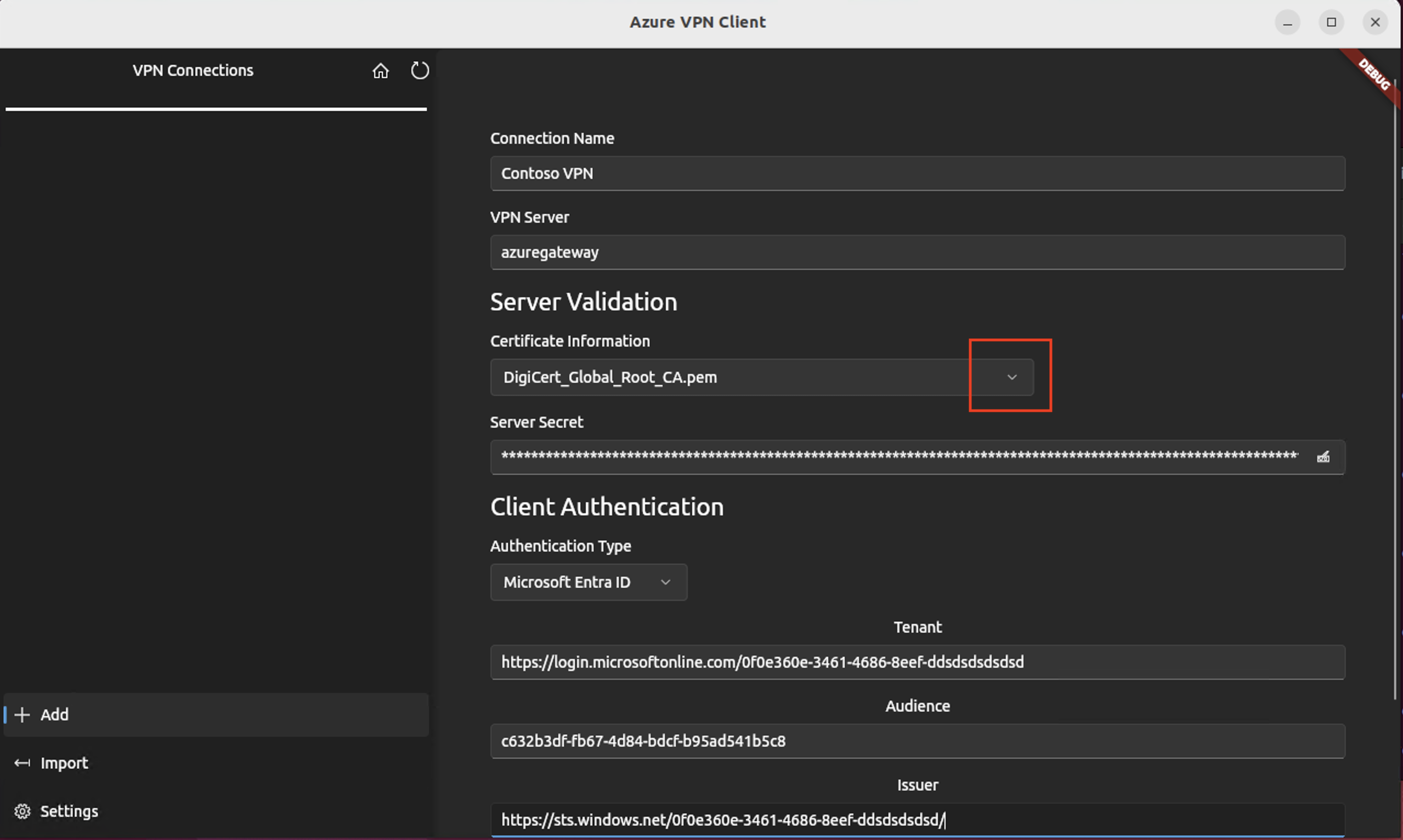

Tekintse meg a kapcsolatprofil adatait. Módosítsa a Tanúsítványinformáció értéket az alapértelmezett DigiCert_Global_Root G2.pem vagy DigiCert_Global_Root_CA.pem érték megjelenítéséhez. Ne hagyja üresen.

Ha a VPN-ügyfélprofil több ügyfélhitelesítést is tartalmaz, az ügyfél-hitelesítéshez válassza a Hitelesítés típusa lehetőséget a Microsoft Entra-azonosítóhoz.

A Bérlő mezőben adja meg a Microsoft Entra-bérlő URL-címét. Győződjön meg arról, hogy a bérlői URL-cím végén nincs

\fordított perjel. A perjel megengedett.A bérlőazonosító struktúrája a következő:

https://login.microsoftonline.com/{Entra TenantID}A Célközönség mezőben adja meg az alkalmazásazonosítót (alkalmazásazonosítót).

Az Azure Public alkalmazásazonosítója a következő:

c632b3df-fb67-4d84-bdcf-b95ad541b5c8. Ehhez a mezőhöz az egyéni alkalmazásazonosítót is támogatjuk.A Kiállító mezőben adja meg a Biztonságos jogkivonat szolgáltatás URL-címét. Adjon meg egy záró perjelet a Kiállító érték végén. Ellenkező esetben a kapcsolat meghiúsulhat.

Példa:

https://sts.windows.net/{AzureAD TenantID}/A mezők kitöltésekor kattintson a Mentés gombra.

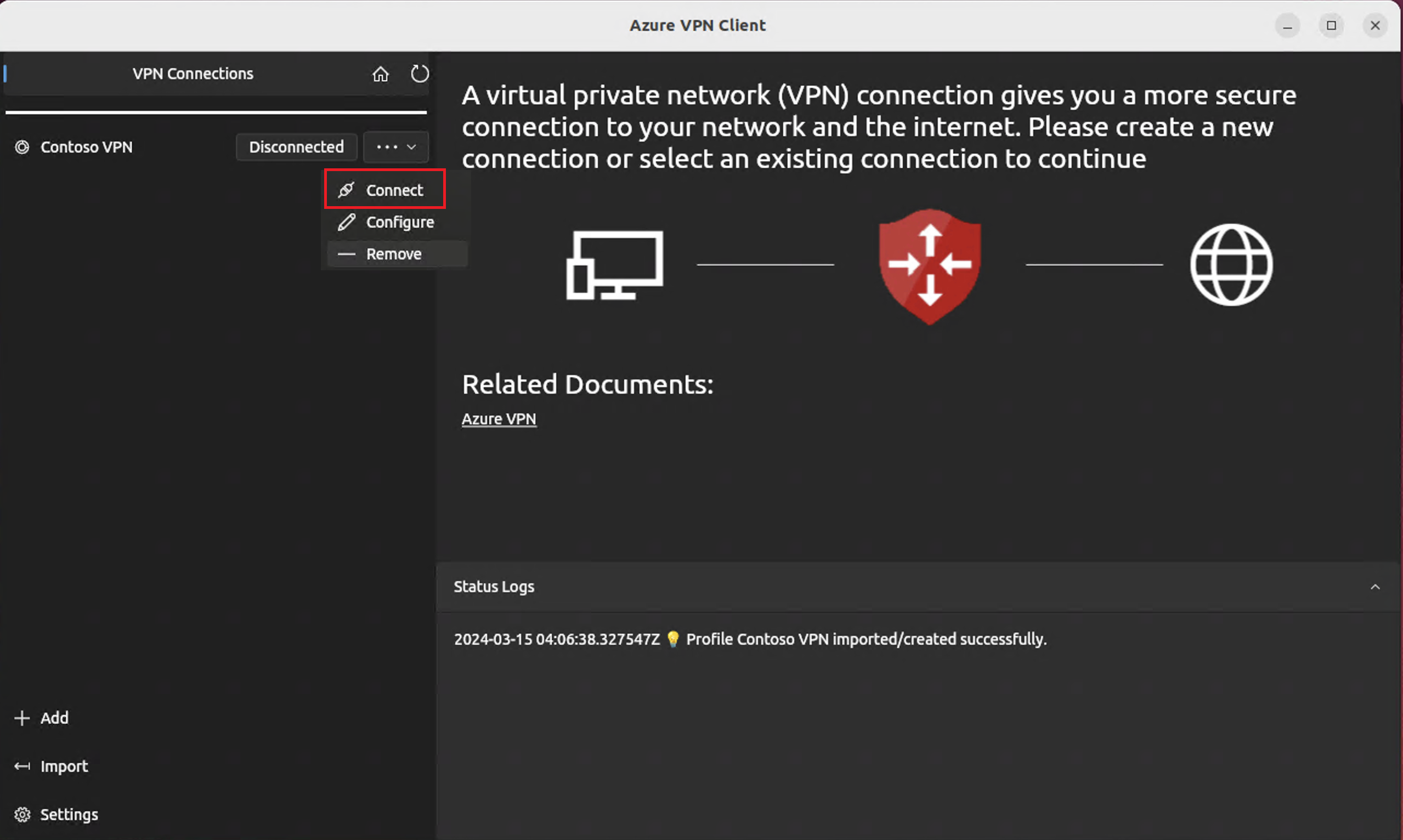

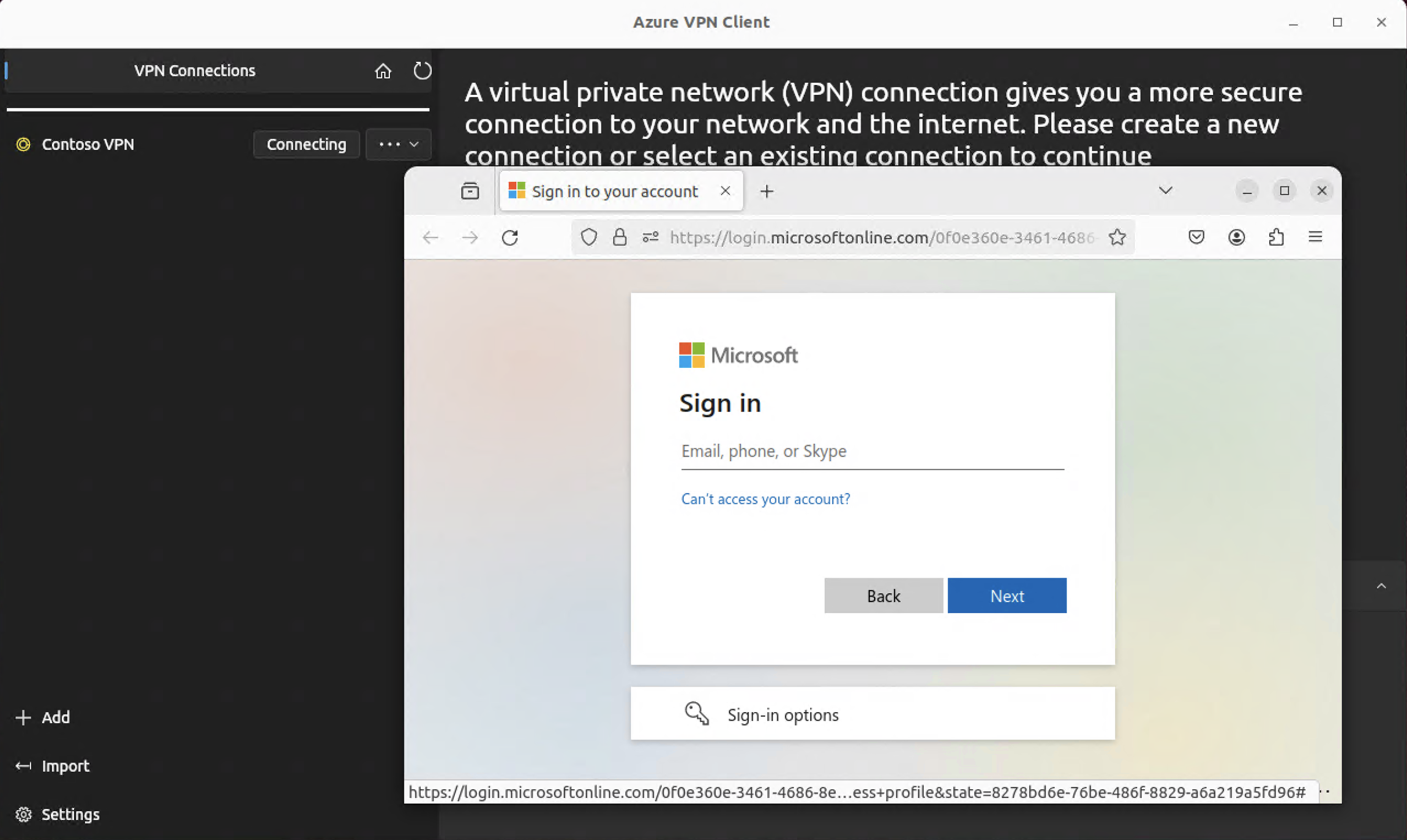

A VPN-kapcsolatok panelen válassza ki a mentett kapcsolatprofilt. Ezután a legördülő menüben kattintson a Csatlakozás gombra.

A webböngésző automatikusan megjelenik. Adja meg a Microsoft Entra-azonosító hitelesítéséhez szükséges felhasználónevet/jelszót, majd csatlakozzon.

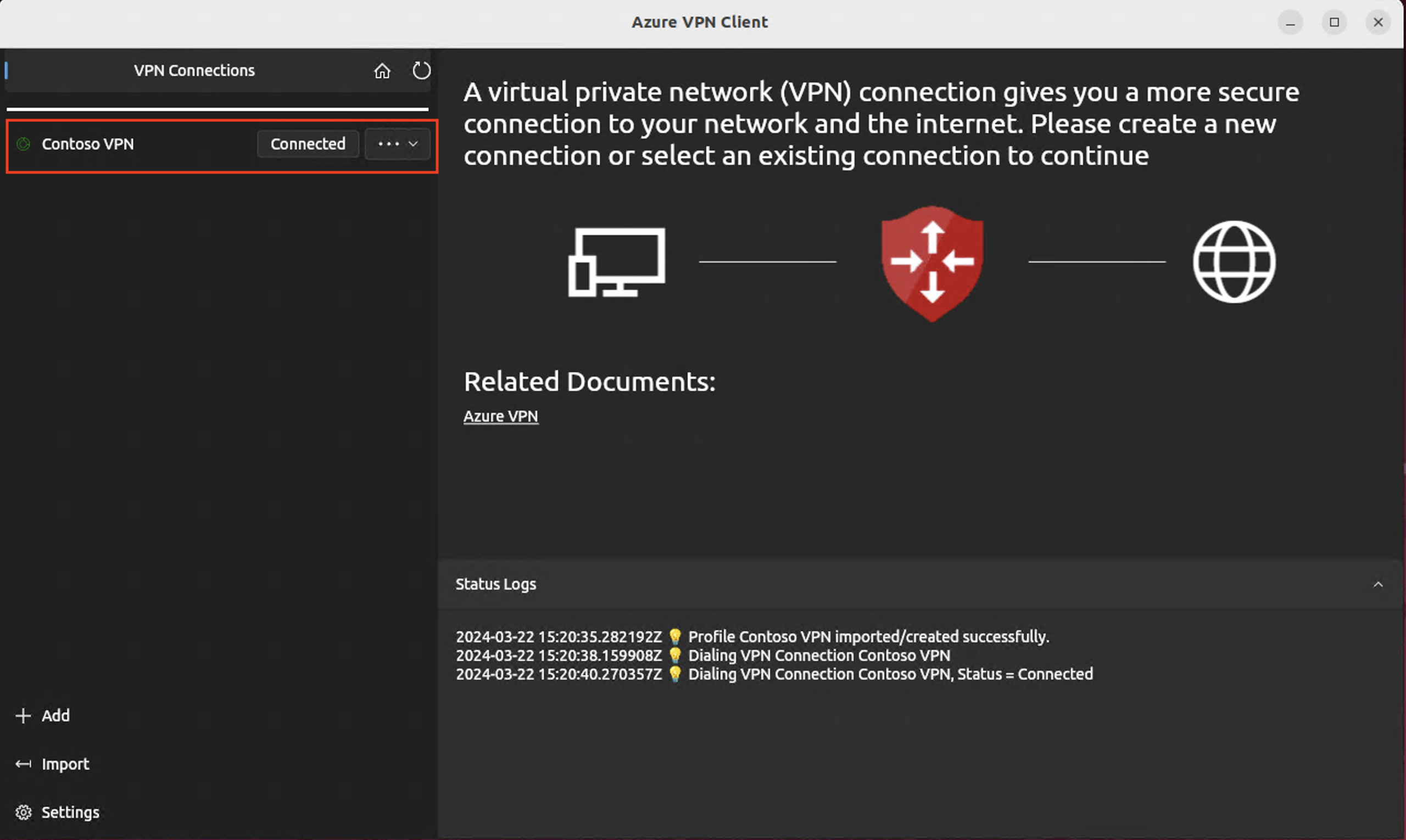

Ha a kapcsolat sikeresen befejeződött, az ügyfél zöld ikont, az Állapotnaplók ablakban pedig a Status = Connected értéket jeleníti meg.

A csatlakozás után az állapot a Csatlakoztatott állapotra változik. Ha le szeretne választani a munkamenetről, a legördülő menüben válassza a Leválasztás lehetőséget.

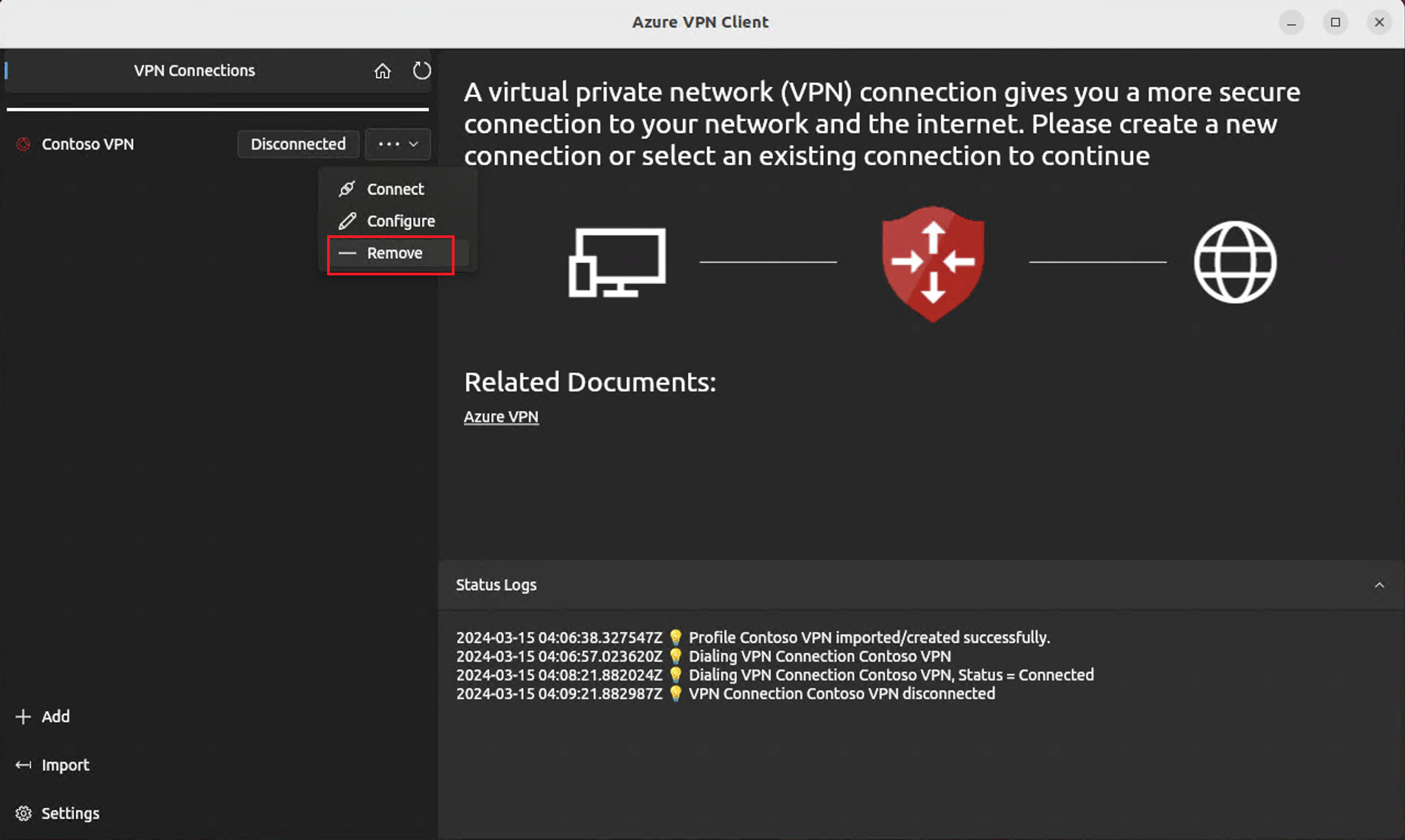

VPN-ügyfélprofil törlése

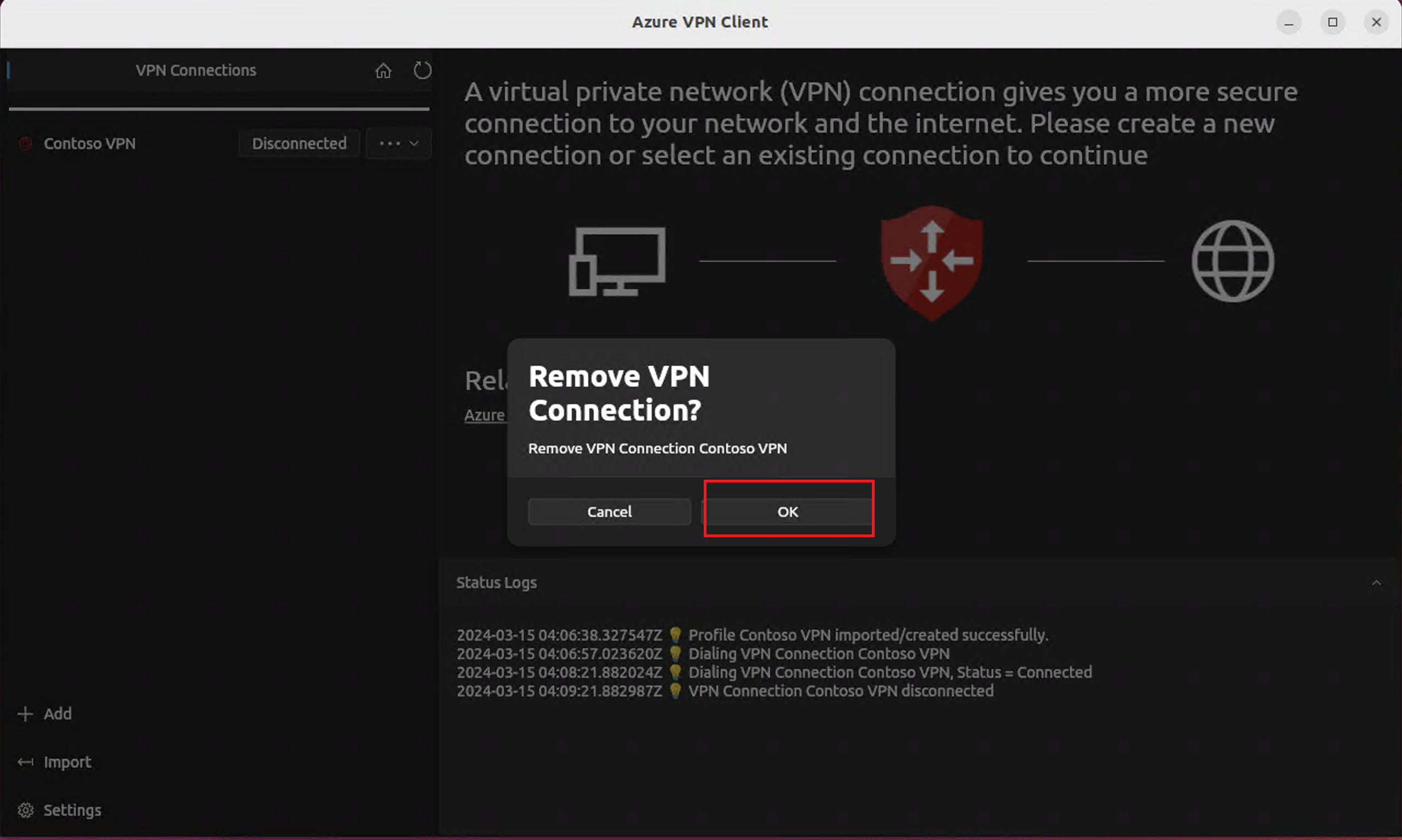

Az Azure VPN-ügyfélen válassza ki az eltávolítani kívánt kapcsolatot. Ezután a legördülő menüben válassza az Eltávolítás lehetőséget.

A VPN-kapcsolat eltávolítása?gombra kattintva válassza az OK gombot.

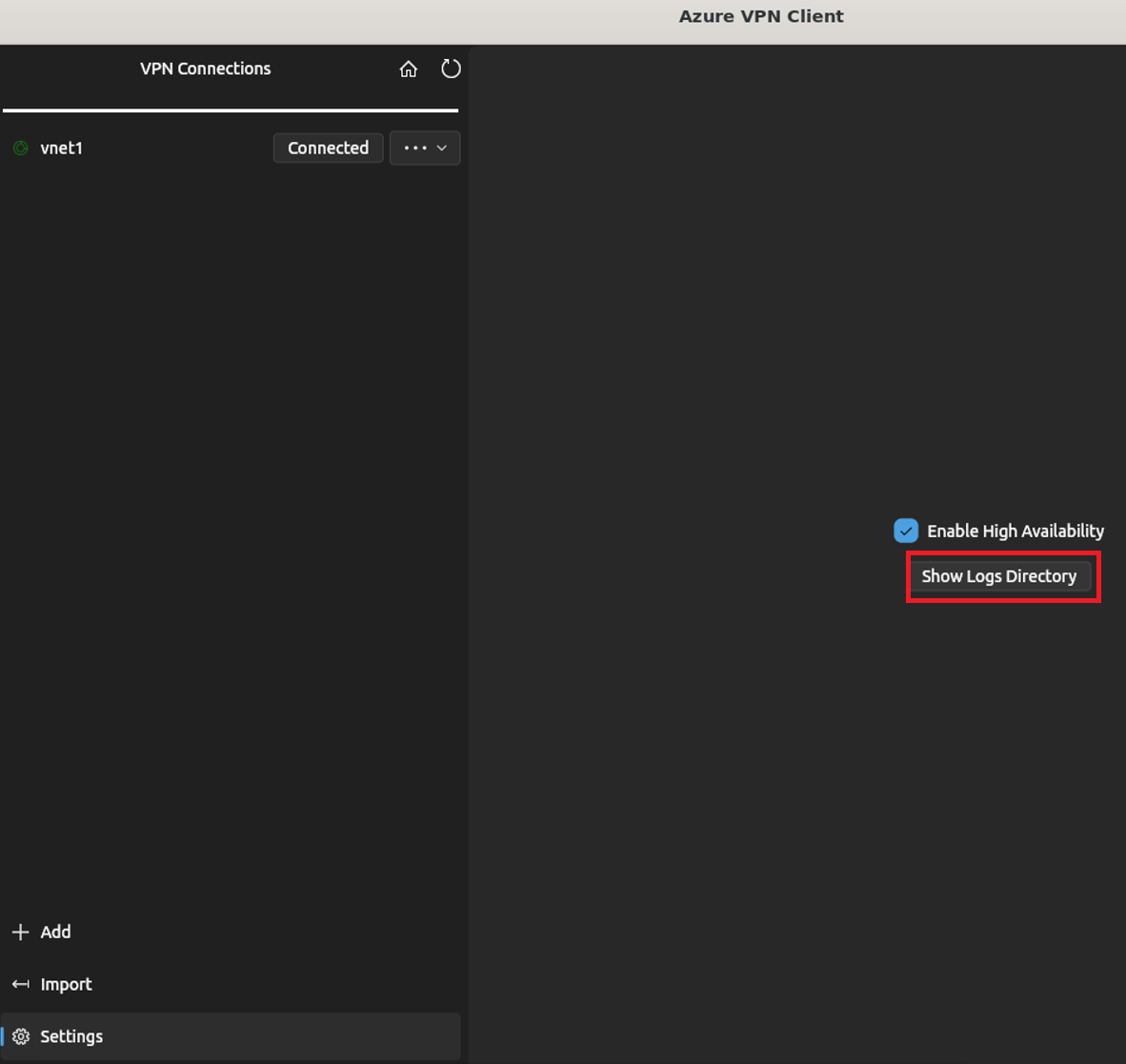

Naplók ellenőrzése

A problémák diagnosztizálásához használhatja az Azure VPN-ügyfélnaplókat.

Az Azure VPN-ügyfélben válassza a Beállítások lehetőséget. A jobb oldali panelen válassza a Naplók könyvtár megjelenítése lehetőséget.

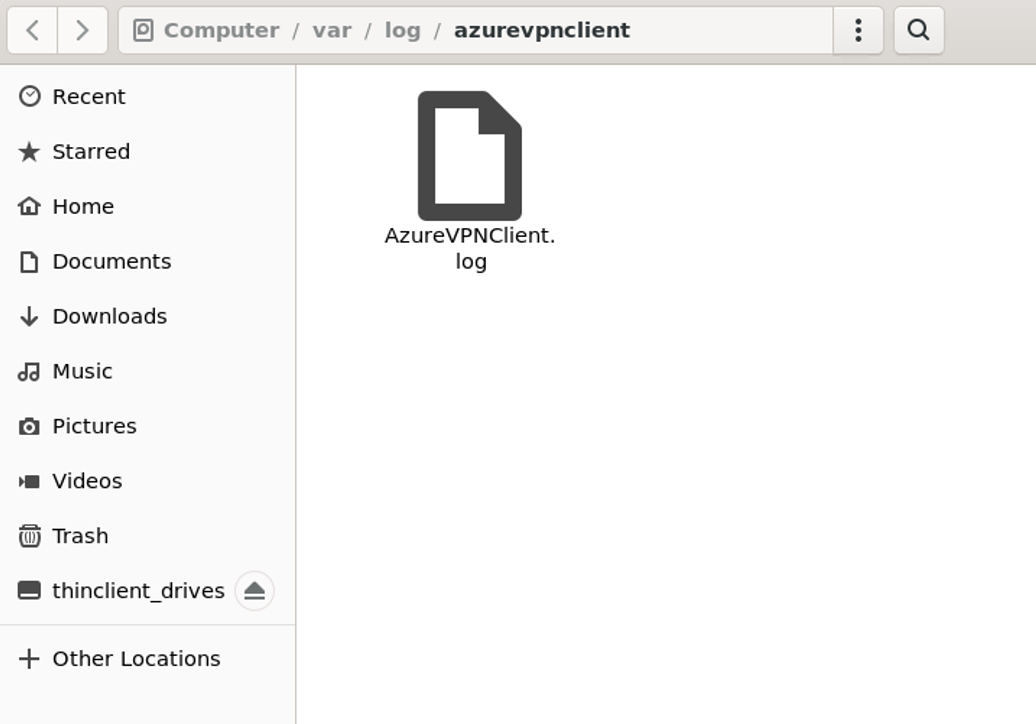

A naplófájl eléréséhez nyissa meg a /var/log/azurevpnclient mappát, és keresse meg a AzureVPNClient.log fájlt.

Következő lépések

A VPN Gatewayről további információt a VPN Gateway gyakori kérdéseiben talál.

A pont–hely kapcsolatokról további információt a Pont–hely kapcsolatok című témakörben talál.