Megjegyzés

Az oldalhoz való hozzáféréshez engedély szükséges. Megpróbálhat bejelentkezni vagy módosítani a címtárat.

Az oldalhoz való hozzáféréshez engedély szükséges. Megpróbálhatja módosítani a címtárat.

Ahogy a szervezetek egyre inkább felhőszolgáltatásokat vezetnek be, az erőforrásokhoz való biztonságos és hatékony hozzáférés biztosítása kiemelt fontosságúvá válik. A FinOps Hubs rugalmas lehetőségeket kínál az adathálózathoz való nyilvános vagy privát hozzáférés támogatására az igényeitől függően. Ez az útmutató bemutatja, hogyan működnek az egyes adathozzáférési lehetőségek, és hogyan konfigurálhatja a privát hálózatkezelést az adatok biztonságos eléréséhez a FinOps Hubsban.

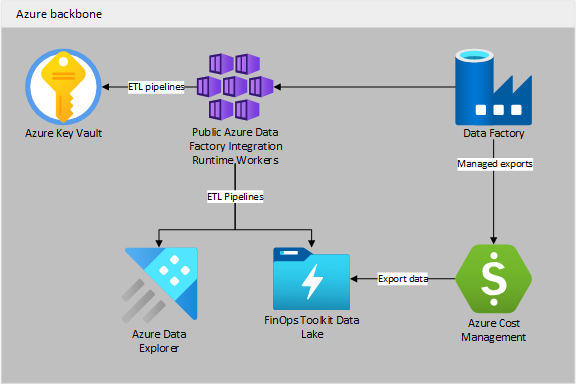

A nyilvános hozzáférés működése

A FinOps Hubs nyilvános hozzáférésének jellemzői a következők:

- A hozzáférés a szerepköralapú hozzáférés-vezérlés (RBAC) és a transport layer security (TLS) által titkosított kommunikáció segítségével történik.

- A tároló nyilvános IP-címeken keresztül érhető el (a tűzfal nyilvánosra van állítva).

- Az Adatkezelő (ha telepítve van) nyilvános IP-címeken keresztül érhető el (a tűzfal nyilvánosra van állítva).

- A Key Vault nyilvános IP-címeken keresztül érhető el (a tűzfal nyilvánosra van állítva).

- Az Azure Data Factory a nyilvános integrációs modul használatára van konfigurálva.

A privát hozzáférés működése

A privát hozzáférés biztonságosabb megoldás, amely a FinOps Hubs-erőforrásokat elkülönített hálózaton helyezi el, és korlátozza a privát hálózatkezelésen keresztüli hozzáférést:

- A nyilvános hálózati hozzáférés alapértelmezés szerint le van tiltva.

- A tároló privát IP-címmel és megbízható Azure-szolgáltatásokkal érhető el – a tűzfal alapértelmezettként elutasításra van állítva, a megbízható listán szereplő szolgáltatásokra való kivétellel.

- Az "Adat Explorer" (ha üzembe van helyezve) privát IP-címen keresztül érhető el – a tűzfal alapértelmezés szerint megtagadásra van állítva, kivétel nélkül.

- A Key Vault privát IP-címmel és megbízható Azure-szolgáltatásokkal érhető el – a tűzfal alapértelmezett megtagadási értékre van állítva a megbízható listában szereplő szolgáltatások megkerülésével.

- Az Azure Data Factory a nyilvános integrációs modul használatára van konfigurálva, ami segít csökkenteni a költségeket.

- A virtuális hálózat üzembe helyezése biztosítja, hogy az összes összetevő közötti kommunikáció az üzembe helyezés során és a futtatókörnyezetben privát maradjon.

Vegye figyelembe, hogy a privát hálózatkezelés többletköltséggel jár a hálózati erőforrások, a kapcsolatok és a dedikált számítási feladatok számára az Azure Data Factoryben. Részletes költségbecslésért tekintse meg az Azure díjkalkulátorát.

A hálózati hozzáférési beállítások összehasonlítása

Az alábbi táblázat a FinOps Hubsban elérhető hálózati hozzáférési lehetőségeket hasonlítja össze:

| Összetevő | Nyilvános | Privát | Előny |

|---|---|---|---|

| Storage | Interneten keresztül elérhető¹ | Hozzáférés a FinOps hub hálózathoz, a társított hálózatokhoz (például a vállalati virtuális hálózathoz) és a megbízhatónak tekintett Azure-szolgáltatásokhoz | Az adatok csak akkor érhetők el, ha a munkahelyen vagy a vállalati VPN-en dolgoznak |

| Azure Data Explorer | Interneten keresztül elérhető¹ | Hozzáférés a FinOps hub hálózathoz, a társított hálózatokhoz (például a vállalati virtuális hálózathoz) és a megbízhatónak tekintett Azure-szolgáltatásokhoz | Az adatok csak akkor érhetők el, ha a munkahelyen vagy a vállalati VPN-en dolgoznak |

| Kulcstároló | Interneten keresztül elérhető¹ | Hozzáférés a FinOps hub hálózathoz, a társított hálózatokhoz (például a vállalati virtuális hálózathoz) és a megbízhatónak tekintett Azure-szolgáltatásokhoz | A kulcsok és titkos kódok soha nem érhetők el a nyílt interneten keresztül |

| Azure Data Factory | Nyilvános számítási készletet használ | Felügyelt integrációs futtatókörnyezet egy privát hálózatban a Data Explorerrel, a tárhellyel és a kulcstartóval | Minden adatfeldolgozás a hálózaton belül történik |

| Virtual Network | Nincs használatban | A FinOps hub forgalma egy izolált virtuális hálózaton belül történik | Minden privát marad; ideális szabályozott környezetekhez |

¹ Bár az erőforrások az interneten keresztül érhetők el, a hozzáférést továbbra is szerepköralapú hozzáférés-vezérlés (RBAC) védi.

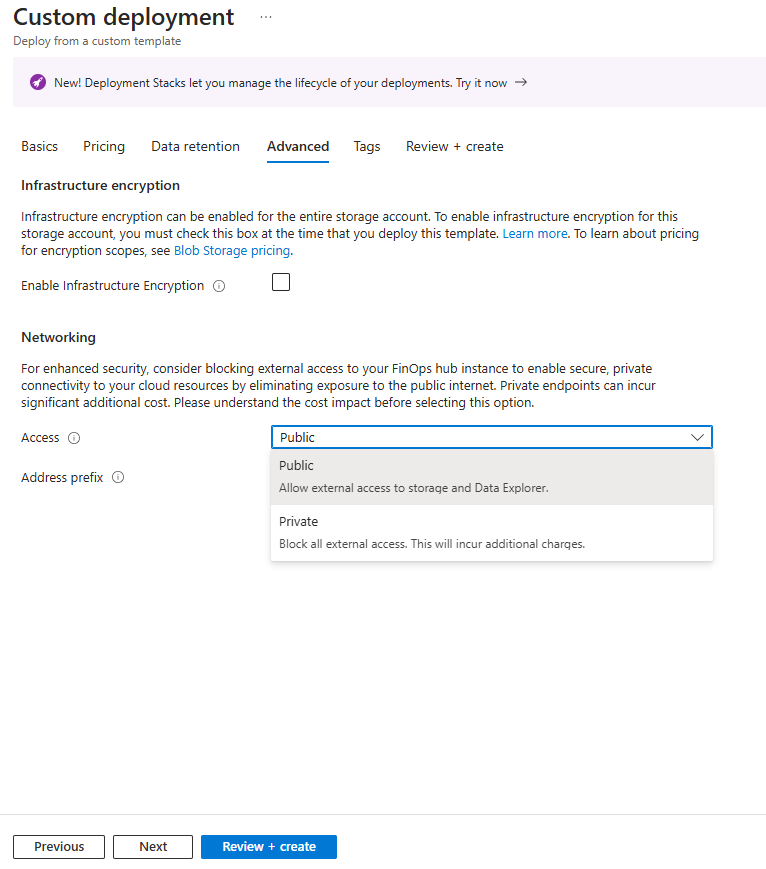

Privát hálózat engedélyezése

Ha új vagy meglévő FinOps Hub-példány telepítésekor szeretné engedélyezni a privát hálózatkezelést, állítsa AccessPrivát a Speciális lapon.

A privát hozzáférés engedélyezése előtt tekintse át ezen a lapon a hálózatkezelési adatokat, hogy megismerje a központi példányhoz való csatlakozáshoz szükséges további konfigurációt. Ha engedélyezve van, a FinOps Hub-példány nem érhető el, amíg a hálózati hozzáférés nincs konfigurálva a FinOps Hub-példányon kívül. Javasoljuk, hogy ossza meg ezt a hálózati rendszergazdával, hogy az IP-címtartomány megfeleljen a hálózati szabványoknak, és tisztában legyenek azzal, hogyan csatlakoztathatja a hubpéldányt a meglévő hálózathoz.

Privát hálózat eltávolítása

Ha csökkentenie kell a költségeket, vagy egyszerűsítenie kell a FinOps Hub üzembe helyezését, eltávolíthatja a magánhálózatot, és visszaállhat a nyilvános hozzáférésre. Ez a módosítás a következő lesz:

- A virtuális hálózat és a kapcsolódó hálózati költségek eltávolítása

- Privát végpontok és DNS-zónák letiltása

- A Storage, a Data Explorer és a Key Vault konfigurálása nyilvános hozzáférés engedélyezéséhez.

- Az Azure Data Factory visszaváltása a nyilvános integrációs modulra

Figyelmeztetés

A privát hálózatkezelés eltávolítása jelentős változás, amely hatással lesz a FinOps Hub elérésére. A folytatás előtt győződjön meg arról, hogy minden érintett tisztában van a biztonsági következményekkel.

A privát hálózatkezelés eltávolításának lépései

Az áttűnés megtervezése:

- A központot jelenleg magánhálózaton keresztül elérő összes felhasználó és rendszer azonosítása

- A módosítással kapcsolatos egyeztetés a hálózati rendszergazdákkal

- Karbantartási időszak ütemezése, mivel a központ ideiglenesen elérhetetlen lesz az átállás során.

Frissítse a FinOps Hub üzembe helyezését:

Két lehetősége van a FinOps hub újratelepítésére nyilvános hozzáféréssel.

1. lehetőség: Újra üzembe helyezés a meglévő telepítés alapján

- Lépjen a FinOps Hub-erőforráscsoportra az Azure Portalon

- Ugrás az erőforráscsoport Központi telepítések lapjára

- Az eredeti FinOps Hub-telepítés megkeresése és megnyitása

- Kattintson az Ismételt üzembe helyezés gombra

- A Speciális lapon állítsa be a Nyilvános hozzáférés lehetőséget

- Tekintse át az összes többi beállítást, hogy biztosan a kívánt módon maradjanak

- A frissített konfiguráció üzembe helyezése

2. lehetőség: Az eszközkészlet legújabb verziójának üzembe helyezése

- A FinOps eszközkészlet legújabb aktuális verziójának telepítése

- Használja ugyanazt az erőforráscsoportnevet, központnevet és Data Explorer-fürtnevet, mint a meglévő üzembe helyezést

- Ezek az értékek az eredeti központi telepítési sablonból vagy a központi tárfiók config.json fájljából kérhetők le

- A Speciális lapon állítsa be a Nyilvános hozzáférés lehetőséget

- Helyezze üzembe ugyanazzal a konfigurációval a meglévő központ frissítéséhez.

Ellenőrizze a módosításokat:

- Győződjön meg arról, hogy a tárfiókok, az Adatkezelő és a Key Vault nyilvános végpontokon keresztül érhetők el

- Adathozzáférés tesztelése a Power BI-ból és más csatlakoztatott rendszerekből

- Ellenőrizze, hogy az Azure Data Factory-folyamatok továbbra is sikeresen futnak-e

Hálózati erőforrások törlése (nem kötelező):

- Miután meggyőződött arról, hogy a központ megfelelően működik a nyilvános hozzáféréssel, törölheti a hálózati erőforrásokat, hogy ne merüljenek fel hálózati költségek.

- A függőségi ütközések elkerülése érdekében törölje az erőforrásokat a következő sorrendben:

- Privát végpontok

- Privát DNS-zónák

- Virtuális hálózati és hálózati biztonsági csoportok (NSG-k)

- Legyen óvatos az erőforrások manuális törlésekor – győződjön meg arról, hogy más rendszerek nem használják őket

Az Azure Data Factory által felügyelt integrációs modul eltávolítása (nem kötelező):

- Ha engedélyezve lett a privát hálózatkezelés, az Azure Data Factory egy felügyelt integrációs modult hozott létre a biztonságos adatfeldolgozáshoz

- A felügyelt integrációs futtatókörnyezet elhagyása nem fogja megszakítani a funkciót, de folyamatos költségeket jelent

- A felügyelt integrációs modul eltávolítása:

- Lépjen az Azure Data Factory-példányra az Azure Portalon

- Ugrás a Kezelés> integrációs futtatókörnyezetek opcióhoz.

- Azonosítsa a privát hálózatokhoz létrehozott felügyelt integrációs futtatókörnyezeteket (általában a központi példány neve alapján vannak elnevezve)

- Ha már nincs rá szükség, állítsa le és törölje a felügyelt integrációs modult

- Ellenőrizze, hogy az adatfolyamok továbbra is működnek-e a nyilvános integrációs modullal

- Csak olyan felügyelt integrációs futtatókörnyezetek eltávolítása, amelyek kifejezetten a FinOps Hub privát hálózatkezelési beállításához lettek létrehozva

Megjegyzés:

A privát hálózatkezelés eltávolítása után a FinOps Hub adatai az interneten keresztül is elérhetők lesznek, de továbbra is szerepköralapú hozzáférés-vezérléssel (RBAC) és átviteli rétegbeli biztonsággal (TLS) lesznek védve. Tekintse át a szervezet biztonsági szabályzatait, és győződjön meg arról, hogy ez megfelel a követelményeknek.

Biztonsági javaslatok:

- Ellenőrizze a tárfiókok és az Azure Data Explorer-fürtök biztonsági beállításait, hogy azok igazodjanak a biztonsági követelményekhez

- Fontolja meg hálózati biztonsági csoportok (NSG-k) vagy tűzfalszabályok használatát a jól ismert IP-címek, például a vállalati tűzfal, a VPN-végpontok vagy az adott irodai helyek hozzáférésének korlátozásához

- Tekintse át és konfigurálja a tárfiók hálózati hozzáférési szabályait, hogy szükség esetén korlátozza a megbízható hálózatokhoz való hozzáférést

- Ellenőrizze, hogy az Azure Data Explorer-fürt hálózati beállításai megfelelően vannak-e konfigurálva a hozzáférési követelményekhez

FinOps Hub virtuális hálózat

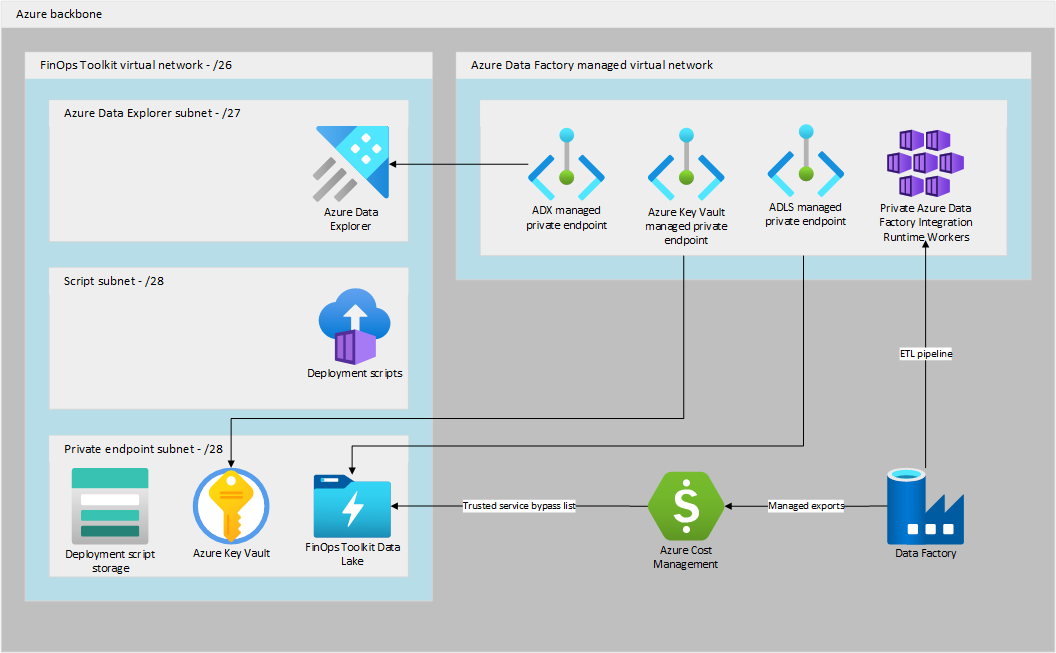

A privát hozzáférés kiválasztásakor a FinOps Hub-példány tartalmaz egy virtuális hálózatot, hogy a különböző összetevők közötti kommunikáció privát maradjon.

- A virtuális hálózat bármilyen alhálózatméret lehet /8 és /26 között, és legalább /26 (64 IP-cím) szükséges. Az alapértelmezett érték a /26, amely elősegíti az IP-címek megőrzését, valamint a konténerszolgáltatások (a szkriptek futtatásakor használatos) és a Data Explorer számára szükséges minimális alhálózati méretek biztosítását.

- Az IP-tartomány az üzembe helyezés időpontjában állítható be, és alapértelmezés szerint a 10.20.30.0/26. Válasszon nagyobb alhálózatot (például /24 vagy kisebb), ha további címtérre van szüksége az olyan szolgáltatásokhoz, mint a Power BI VNet Data Gateway.

Ha szükséges, létrehozhatja a virtuális hálózatot, alhálózatokat, és igény szerint társviszonyt létesíthet a központi hálózattal a FinOps Hubs üzembe helyezése előtt, ha megfelel az alábbi követelményeknek:

- A virtuális hálózatnak legalább /26 méretűnek kell lennie (64 IP-cím), de akár /8 méretű is lehet (16 777 216 IP-cím).

- A névnek

<HubName>-vNetkell lennie. - A virtuális hálózatot három alhálózatra kell osztani, a megadott szolgáltatásdelegálásokkal:

- privát végpontok alhálózata (/28) – nincs konfigurálva szolgáltatásdelegálás; privát végpontokat üzemeltet a tároláshoz és a kulcstárhoz.

- szkriptes alhálózat (/28) – a tárolószolgáltatásokhoz rendelve, szkriptek futtatására az üzembe helyezés során.

- dataExplorer-subnet (/27) – delegálva az Azure Data Explorerbe.

Privát végpontok és DNS

A különböző FinOps Hub-összetevők közötti kommunikáció TLS használatával van titkosítva. Ahhoz, hogy a TLS-tanúsítvány érvényesítése sikeres legyen a privát hálózatkezelés használatakor, megbízható tartománynévrendszer (DNS) névfeloldása szükséges. A DNS-zónák, a privát végpontok és a DNS-bejegyzések garantálják a névfeloldást a FinOps Hub és a komponensei között.

- privatelink.blob.core.windows.net – az üzembehelyezési szkriptek által használt Adatkezelőhöz és tároláshoz

- privatelink.dfs.core.windows.net – a Data Explorer és a FinOps-adatokat, valamint a folyamatkonfigurációt üzemeltető adat-tó esetében

- privatelink.table.core.windows.net – az Adatfelderítőhöz

- privatelink.queue.core.windows.net – az Adatfelderítő számára

- privatelink.vaultcore.azure.net – Az Azure Key Vaulthoz

- privát kapcsolat. {location}.kusto.windows.net – az Adatfeltáróhoz

Fontos

A FinOps Hub virtuális hálózat DNS-konfigurációjának módosítása nem ajánlott. A FinOps Hub-összetevők megbízható névfeloldást igényelnek az üzembe helyezésekhez és a frissítések sikerességéhez. A Data Factory-folyamatok megbízható névfeloldást is igényelnek az összetevők között.

Hálózati társviszony-létesítés, útválasztás és névfeloldás

A privát hozzáférés kiválasztásakor a FinOps Hub-példány egy izolált küllős virtuális hálózaton lesz üzembe helyezve. A FinOps Hub virtuális hálózatához való privát kapcsolat engedélyezésére több lehetőség is létezik, többek között a következőkre:

- A FinOps Hub hálózatának összekapcsolása egy másik Azure-beli virtuális hálózattal.

- A FinOps Hub hálózatának összekapcsolása egy Azure vWAN-központtal.

- A FinOps Hub hálózati címterének kiterjesztése és VPN-átjáró üzembe helyezése.

- A FinOps Hub hálózati címterének kiterjesztése és Egy Power BI-adatátjáró üzembe helyezése.

- Lehetőséget biztosít a vállalati tűzfalak és VPN IP-tartományai számára a nyilvános interneten keresztüli hozzáférésre a tárolási és Data Explorer tűzfalakon keresztül.

Ha a FinOps Hub-adatokat egy meglévő virtuális hálózatból szeretné elérni, konfiguráljon A rekordokat a meglévő virtuális hálózatban a tárolóhoz vagy az Adatkezelőhöz való hozzáféréshez. CNAME rekordokra is szükség lehet a DNS-megoldástól függően.

| Kötelező | Név | Leírás |

|---|---|---|

| Szükséges | < >storage_account_name.privatelink.dfs.core.windows.net | Rekord a tárterület eléréséhez |

| Választható | < >storage_account_name.dfs.core.windows.net | CNAME a tároló A rekordhoz |

| Szükséges | < >data_explorer_name.privatelink.<>azure_location.kusto.windows.net | Rekord az Adatfelderítő eléréséhez |

| Választható | < >data_explorer_name.<>azure_location.kusto.windows.net | CNAME az Adatkezelő A rekordjára |

Fontos

Ha privát végpontokat használ egy Power BI-adatátjáróval együtt, győződjön meg arról, hogy az Azure Data Explorer-fürt teljes tartománynevét (például clustername.region.kusto.windows.net) használja a rövidített verzió helyett (például clustername.region). Ez biztosítja, hogy a magánvégpont névfeloldása a várt módon működjön.

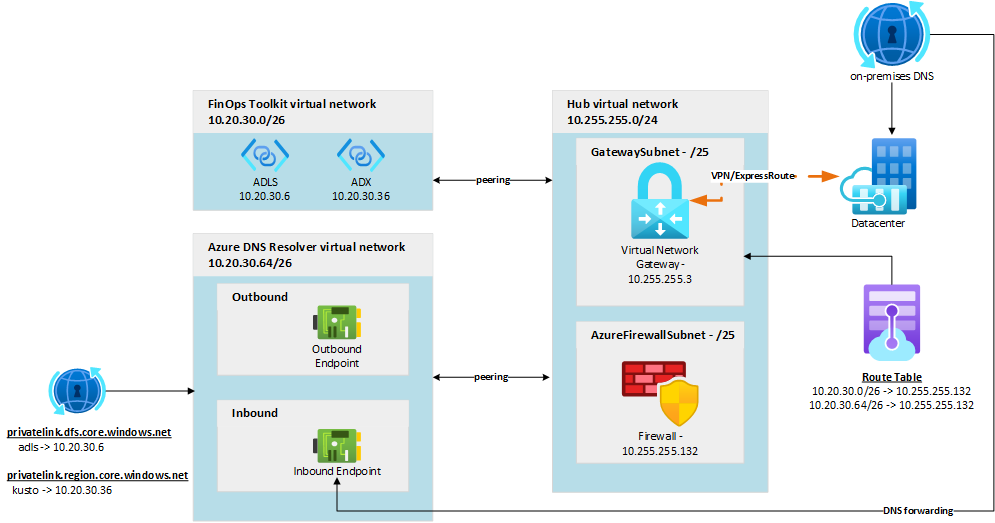

Példa hálózati társviszony-létesítésre

Ebben a példában:

- A FinOps Hub virtuális hálózata hálózati központhoz van társítva.

- Az Azure-tűzfal központi útválasztóként működik.

- A megbízható névfeloldás biztosítása érdekében a tároló és az Adatkezelő DNS-bejegyzései hozzáadódnak az Azure DNS Resolverhez.

- A hálózati átjáró alhálózatához egy útvonaltábla van csatolva, amely biztosítja, hogy a helyszíni forgalom irányíthasson a csatlakoztatott vNet felé.

Ez a hálózati topológia az Azure-hoz készült felhőbevezetési keretrendszer és a Azure Architecture CenterHub-Spoke hálózati architektúra útmutatását követi.

Visszajelzés küldése

Kérem, tájékoztasson minket egy gyors visszajelzéssel arról, hogyan haladunk. Ezeket a felülvizsgálatokat a FinOps-eszközök és -erőforrások fejlesztésére és bővítésére használjuk.

Ha valami konkrétat keres, szavazzon egy meglévőre, vagy hozzon létre egy új ötletet. Ossza meg ötleteit másokkal, hogy több szavazatot kapjon. A legtöbb szavazattal rendelkező ötletekre összpontosítunk.