Adathalászat elleni házirendek a Microsoft 365-ben

Tipp

Tudta, hogy ingyenesen kipróbálhatja az Office 365-höz készült Microsoft Defender XDR 2. csomag funkcióit? Használja az Office 365-höz készült Defender 90 napos próbaverzióját a Microsoft Defender portál próbaverzióinak központjában. Itt megtudhatja, hogy ki regisztrálhat, és mik a próbaverzió feltételei.

Az adathalászat elleni védelmi beállítások konfigurálására szolgáló házirendek az Exchange Online-postaládákkal rendelkező Microsoft 365-szervezetekben, az Exchange Online-postaládákat nem tartalmazó különálló Exchange Online Védelmi (EOP) szervezetekben és az Office 365-höz készült Microsoft Defender szervezetekben érhetők el.

Példák az Office 365-höz készült Microsoft Defender szervezetekre:

- Microsoft 365 Nagyvállalati E5 csomag, Microsoft 365 Oktatási A5 csomag stb.

- Microsoft 365 Enterprise

- Microsoft 365 Vállalati verzió

- Az Office 365-höz készült Microsoft Defender bővítményként

Tipp

A cikk kiegészítőjeként tekintse meg a Security Analyzer beállítási útmutatót az ajánlott eljárások áttekintéséhez és a védelem megerősítéséhez, a megfelelőség javításához és a kiberbiztonsági környezetben való magabiztos navigáláshoz. A környezeten alapuló testreszabott felhasználói élmény érdekében a Microsoft 365 Felügyeleti központban elérheti a Security Analyzer automatikus beállítási útmutatóját .

Az EOP adathalászat elleni házirendjei és az Office 365-höz készült Defender adathalászat elleni házirendjei közötti magas szintű különbségeket az alábbi táblázat ismerteti:

| Kiemelés | Adathalászat elleni házirendek az EOP-ban |

Adathalászat elleni házirendek az Office 365-höz készült Defenderben |

|---|---|---|

| Alapértelmezett szabályzat automatikus létrehozása | ✔ | ✔ |

| Egyéni szabályzatok létrehozása | ✔ | ✔ |

| Gyakori szabályzatbeállítások* | ✔ | ✔ |

| Hamis beállítások | ✔ | ✔ |

| Első kapcsolatfelvétel biztonsági tippje | ✔ | ✔ |

| Megszemélyesítési beállítások | ✔ | |

| Speciális adathalászati küszöbértékek | ✔ |

* Az alapértelmezett házirendben a házirend neve és leírása írásvédett (a leírás üres), és nem adhatja meg, hogy a házirend kire vonatkozik (az alapértelmezett házirend az összes címzettre vonatkozik).

Az adathalászat elleni szabályzatok konfigurálásához tekintse meg az alábbi cikkeket:

- Adathalászat elleni házirendek konfigurálása az Exchange Online Védelmi szolgáltatásban

- Adathalászat elleni házirendek konfigurálása az Office 365-höz készült Microsoft Defenderben

A cikk további része az EOP és az Office 365-höz készült Defender adathalászat elleni házirendjeiben elérhető beállításokat ismerteti.

Tipp

A cikk kiegészítőjeként javasoljuk, hogy használja a Végponthoz készült Microsoft Defender automatikus beállítási útmutatóját , amikor bejelentkezik a Microsoft 365 Felügyeleti központba. Ez az útmutató a környezet alapján testre szabja a felhasználói élményt. Ha az ajánlott eljárásokat bejelentkezés és automatikus beállítási funkciók aktiválása nélkül szeretné áttekinteni, tekintse meg a Microsoft 365 beállítási útmutatóját.

Gyakori szabályzatbeállítások

Az EOP-ban és az Office 365-höz készült Defenderben az adathalászat elleni házirendekben az alábbi házirend-beállítások érhetők el:

Név: Nem nevezheti át az alapértelmezett adathalászat elleni házirendet. Miután létrehozott egy egyéni adathalászati házirendet, nem nevezheti át a házirendet a Microsoft Defender portálon.

Leírás Az alapértelmezett adathalászati házirendhez nem adhat leírást, de hozzáadhatja és módosíthatja a létrehozott egyéni házirendek leírását.

Felhasználók, csoportok és tartományok, valamint A felhasználók, csoportok és tartományok kizárása: A címzett szűrői azonosítják a belső címzetteket, amelyekre a szabályzat vonatkozik. Az egyéni szabályzatokban legalább egy feltétel szükséges. A feltételek és kivételek nem érhetők el az alapértelmezett házirendben (az alapértelmezett szabályzat az összes címzettre vonatkozik). A következő címzettszűrőket használhatja feltételekhez és kivételekhez:

- Felhasználók: Egy vagy több postaláda, levelezési felhasználó vagy levelezési partner a szervezetben.

-

Csoportok:

- A megadott terjesztési csoportok vagy levelezési biztonsági csoportok tagjai (a dinamikus terjesztési csoportok nem támogatottak).

- A megadott Microsoft 365-csoportok.

- Tartományok: A Microsoft 365 egy vagy több konfigurált elfogadott tartománya . A címzett elsődleges e-mail-címe a megadott tartományban van.

Feltételt vagy kivételt csak egyszer használhat, de a feltétel vagy kivétel több értéket is tartalmazhat:

Ugyanazon feltétel vagy kivétel több értéke használja a VAGY logikát (például <címzett1> vagy <címzett2>):

- Feltételek: Ha a címzett megfelel valamelyik megadott értéknek, a rendszer alkalmazza rájuk a szabályzatot.

- Kivételek: Ha a címzett megfelel valamelyik megadott értéknek, a szabályzat nem lesz alkalmazva rájuk.

A különböző kivételtípusok VAGY logikát használnak (például <a címzett1 vagy a csoport1>>tagja vagy a tartomány1 tagja).<>< Ha a címzett megfelel valamelyik megadott kivételértéknek, a szabályzat nem lesz alkalmazva rájuk.

A különböző feltételek az AND logikát használják. A címzettnek meg kell felelnie az összes megadott feltételnek ahhoz, hogy a szabályzat vonatkozni lehessen rájuk. Konfigurálhat például egy feltételt a következő értékekkel:

- Felhasználók:

romain@contoso.com - Csoportok: Vezetők

A szabályzatot csak akkor alkalmazza a

romain@contoso.comrendszer, ha ő is tagja a Vezetők csoportnak. Ellenkező esetben a szabályzat nem vonatkozik rá.- Felhasználók:

Tipp

A Felhasználók, csoportok és tartományok beállításai között legalább egy elemnek meg kell jelennie az egyéni adathalászat-ellenes házirendekben ahhoz, hogy azonosítsa azokat az üzenet címzetteket, amelyekre a szabályzat vonatkozik. Az Office 365-höz készült Defender adathalászat elleni szabályzatai megszemélyesítési beállításokat is biztosítanak, ahol megadhatja azokat a feladó e-mail-címeket vagy feladói tartományokat, amelyek megszemélyesítés elleni védelmet kapnak a jelen cikk későbbi részében leírtak szerint.

Hamis beállítások

A hamisítás akkor történik, ha egy e-mail feladói címe (az e-mail ügyfelekben látható feladói cím) nem egyezik meg az e-mail-forrás tartományával. A hamisítással kapcsolatos további információkért lásd: Hamisítás elleni védelem a Microsoft 365-ben.

A következő hamisítási beállítások érhetők el az EOP és az Office 365-höz készült Defender adathalászat elleni házirendjeiben:

Hamisintelligencia engedélyezése: Be- vagy kikapcsolja a hamis felderítést. Javasoljuk, hogy hagyja bekapcsolva.

Ha a hamis felderítés engedélyezve van, a hamisítottintelligencia-megállapítás olyan hamis feladókat jelenít meg, amelyeket a hamisintelligencia automatikusan észlelt és engedélyezett vagy letiltott. Manuálisan felülbírálhatja a hamisintelligencia-ítéletet, hogy engedélyezze vagy letiltsa az észlelt hamisított feladókat a megállapításból. Ha azonban így tesz, a hamisított feladó eltűnik a hamisítottintelligencia-megállapításból, és csak a Bérlői engedélyezési/letiltott listák lap Hamisított feladók lapján jelenik meg a címenhttps://security.microsoft.com/tenantAllowBlockList?viewid=SpoofItem. Vagy manuálisan is létrehozhat engedélyezési vagy letiltott bejegyzéseket a hamisított feladók számára a bérlői engedélyezési/blokkolási listában, még akkor is, ha a hamisintelligencia-megállapítás nem észleli őket. További információért olvassa el az alábbi témaköröket:

- Hamisintelligencia-megállapítások az EOP-ban

- Hamisított feladók a bérlő engedélyezési/blokkolási listájában

Megjegyzés:

- A hamisítás elleni védelem engedélyezve van a Standard és a Szigorú előre beállított biztonsági házirendekben, és alapértelmezés szerint engedélyezve van az alapértelmezett adathalászat elleni házirendben és a létrehozott új egyéni adathalászat elleni házirendekben.

- Nem kell letiltania az hamisítás elleni védelmet, ha az MX rekord nem a Microsoft 365-höz mutat; A továbbfejlesztett szűrést az összekötők esetében engedélyezi. Útmutatásért lásd: Továbbfejlesztett szűrés összekötőkhöz az Exchange Online-ban.

- A hamisítás elleni védelem letiltása csak az implicit hamisítás elleni védelmet tiltja le az összetett hitelesítési ellenőrzések ellen. Az hamisítás elleni védelem és a forrástartomány DMARC-szabályzatának (

p=quarantinevagyp=rejecta DMARC TXT rekordban) konfigurációja által érintett explicitDMARC-ellenőrzésekről a Hamisítás elleni védelem és a küldő DMARC-szabályzatok című szakaszban olvashat bővebben.

Nem hitelesített feladójelzők: A Biztonsági tippek & jelzők szakaszban csak akkor érhetők el, ha a hamis felderítés be van kapcsolva. Tekintse meg a részleteket a következő szakaszban.

Műveletek: A letiltott hamis feladóktól érkező (hamis hamisítási intelligencia által automatikusan blokkolt (összetett hitelesítési hiba és rosszindulatú szándék) vagy a bérlői engedélyezési/letiltási listában manuálisan letiltott üzenetek esetén megadhatja az üzeneteken végrehajtandó műveletet is:

Üzenetek áthelyezése a címzettek Levélszemét mappáiba: Ez az alapértelmezett érték. Az üzenet a postaládába kerül, és a Levélszemét mappába kerül. További információ: Levélszemét-beállítások konfigurálása Exchange Online-postaládákban a Microsoft 365-ben.

Az üzenet karanténba helyezése: Az üzenetet a kívánt címzettek helyett karanténba helyezi. A karanténról az alábbi cikkekben talál további információt:

- Karantén a Microsoft 365-ben

- Karanténba helyezett üzenetek és fájlok kezelése rendszergazdaként a Microsoft 365-ben

- Karanténba helyezett üzenetek keresése és kiadása felhasználóként a Microsoft 365-ben

Ha az Üzenet karanténba helyezése lehetőséget választja, kiválaszthatja azt a karanténszabályzatot is, amely a hamisintelligencia-védelem által karanténba helyezett üzenetekre vonatkozik. A karanténszabályzatok meghatározzák, hogy a felhasználók mit tehetnek a karanténba helyezett üzenetekhez, és hogy kapnak-e karanténértesítéseket. További információ: Karanténszabályzat anatómiája.

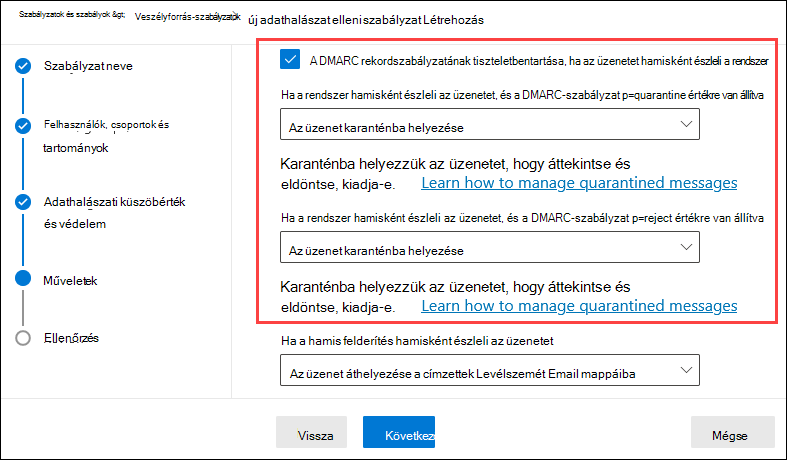

Hamis adatok védelme és a feladó DMARC-szabályzatai

Az adathalászat elleni házirendekben szabályozhatja, hogy a feladó DMARC-házirendjeinek vagy p=reject értékeit betartsa-e p=quarantine a rendszer. Ha egy üzenet nem felel meg a DMARC-ellenőrzéseknek, külön műveleteket p=quarantine adhat meg a feladó DMARC-szabályzatában vagy p=reject azokban. A következő beállításokra van szükség:

A DMARC rekordszabályzatának tiszteletben tartása, ha az üzenetet hamisként észleli a rendszer: Ez a beállítás bekapcsolja a feladó DMARC-szabályzatának betartását az explicit e-mail-hitelesítési hibák esetén. Ha ezt a beállítást választja, a következő beállítások érhetők el:

-

Ha a rendszer hamisként észleli az üzenetet, és a DMARC-szabályzat p=quarantine értékre van állítva: Az elérhető műveletek a következők:

- Az üzenet karanténba helyezése

- Az üzenet áthelyezése a címzettek Levélszemét mappáiba

-

Ha a rendszer hamisként észleli az üzenetet, és a DMARC-szabályzat p=reject értékre van állítva: Az elérhető műveletek a következők:

- Az üzenet karanténba helyezése

- Az üzenet elutasítása

Ha az Üzenet karanténba helyezése műveletként lehetőséget választja, a rendszer a hamisintelligencia-védelemhez kiválasztott karanténszabályzatot használja.

-

Ha a rendszer hamisként észleli az üzenetet, és a DMARC-szabályzat p=quarantine értékre van állítva: Az elérhető műveletek a következők:

A hamis felderítés és a küldő DMARC-szabályzatok közötti kapcsolatot az alábbi táblázat ismerteti:

| A DMARC-szabályzat bekapcsolva | A DMARC-szabályzat kikapcsolva | |

|---|---|---|

| Hamis intelligencia bekapcsolva | Külön műveletek az implicit és explicit e-mail-hitelesítési hibák esetén:

|

A Ha az üzenetet hamisként észleli az adathalászat elleni szabályzat hamisítás elleni felderítési művelete, az implicit és explicit e-mail-hitelesítési hibákra egyaránt használható. Az explicit e-mail-hitelesítési hibák figyelmen kívül hagyják p=quarantinea DMARC-szabályzatban szereplő , p=reject, p=nonevagy egyéb értékeket. |

| Hamis intelligencia kikapcsolva | Az implicit e-mail-hitelesítési ellenőrzések nem használatosak. Explicit e-mail-hitelesítési hibák:

|

Az implicit e-mail-hitelesítési ellenőrzések nem használatosak. Explicit e-mail-hitelesítési hibák:

|

Megjegyzés:

Ha a Microsoft 365 tartomány MX rekordja egy külső szolgáltatásra vagy eszközre mutat, amely a Microsoft 365 előtt helyezkedik el, a Honor DMARC-házirend-beállítás csak akkor lesz alkalmazva, ha a bejövő üzeneteket fogadó összekötő esetében engedélyezve van a Továbbfejlesztett szűrés az összekötőkhöz .

Az ügyfelek az alábbi módszerekkel felülbírálhatják a Honor DMARC-házirend-beállítást adott e-mailekre és/vagy feladókra vonatkozóan:

- A rendszergazdák vagy a felhasználók felvehetik a feladókat a felhasználó postaládájának Megbízható feladók listájára.

- A rendszergazdák a hamisintelligencia-megállapítással vagy a bérlői engedélyezési/tiltólistával engedélyezhetik a hamisított feladótól érkező üzeneteket.

- A rendszergazdák létrehoznak egy Exchange-alapú levélforgalmi szabályt (más néven átviteli szabályt) minden olyan felhasználó számára, aki engedélyezi az üzeneteket az adott feladók számára.

- A rendszergazdák exchange-alapú levelezési szabályt hoznak létre minden felhasználó számára az elutasított e-mailek esetében, amelyek nem tették lehetővé a szervezet DMARC-házirendjét.

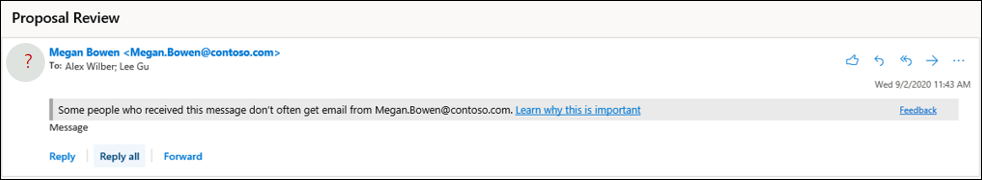

Nem hitelesített feladójelzők

A nem hitelesített feladójelzők az EOP-ban és az Office 365-höz készült Defenderben az adathalászat elleni házirendek Biztonsági tippek & jelzők című szakaszában elérhető hamisítási beállítások részét képezik. A következő beállítások csak akkor érhetők el, ha a hamis felderítés be van kapcsolva:

Nem hitelesített feladók hamisításának megjelenítése (?): Kérdőjelet ad a feladó fényképéhez a Feladó mezőben, ha az üzenet nem ad át SPF- vagy DKIM-ellenőrzéseket, és az üzenet nem ad át DMARC- vagy összetett hitelesítést. Ha ez a beállítás ki van kapcsolva, a kérdőjel nem lesz hozzáadva a feladó fényképéhez.

"via" címke megjelenítése: Hozzáadja a "via" címkét (chris@contoso.comfabrikam.com keresztül) a Feladó mezőben, ha a Feladó cím tartománya (az e-mail ügyfelekben megjelenő üzenetküldő) eltér a DKIM-aláírásban vagy a MAIL FROM címben szereplő tartománytól. További információ ezekről a címekről: Az e-mail-üzenetek szabványainak áttekintése.

Ha meg szeretné akadályozni, hogy a kérdőjel vagy a "via" címke hozzá legyen adva adott feladók üzeneteihez, a következő lehetőségek állnak rendelkezésére:

- Engedélyezze a hamisított feladót a hamisintelligencia-megállapításban , vagy manuálisan a bérlői engedélyezési/blokkolási listában. A hamisított feladó engedélyezése megakadályozza, hogy a "via" címke megjelenjen a feladótól érkező üzenetekben, még akkor is, ha a " via" címke megjelenítése beállítás be van kapcsolva a házirendben.

-

Konfigurálja az e-mail-hitelesítést a küldő tartományhoz.

- A feladó fényképén szereplő kérdőjel esetében az SPF vagy a DKIM a legfontosabb.

- A "via" címke esetében ellenőrizze, hogy a DKIM-aláírásban szereplő tartomány vagy a MAIL FROM cím megegyezik-e (vagy a tartomány altartománya) a Feladó címben.

További információ: Gyanús üzenetek azonosítása a Outlook.com és a Webes Outlookban

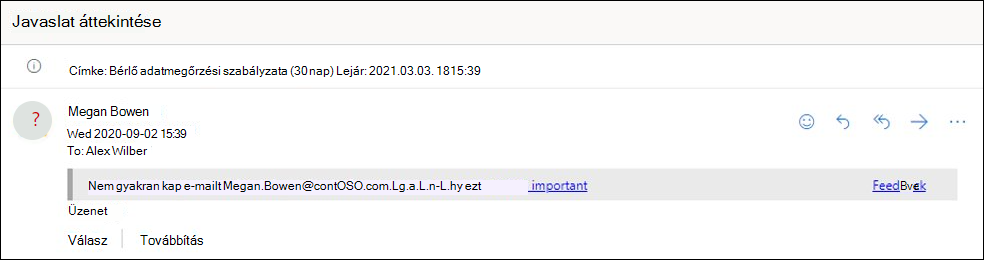

Első kapcsolatfelvétel biztonsági tippje

Az Első kapcsolatfelvétel biztonsági tipp megjelenítése beállítás az EOP-ban és az Office 365-höz készült Defender szervezetekben érhető el, és nem függ a hamis felderítés és a megszemélyesítés elleni védelem beállításaitól. A biztonsági tipp a következő esetekben jelenik meg a címzetteknek:

- Amikor először kap üzenetet egy feladótól

- Gyakran nem kapnak üzeneteket a feladótól.

Ez a képesség további védelmi réteget biztosít a lehetséges megszemélyesítési támadások ellen, ezért javasoljuk, hogy kapcsolja be.

Az első kapcsolatbiztonsági tippet az üzenet X-Forefront-Antispam-Report fejlécében lévő mező 9,25-ös SFTY értéke vezérli. Ez a funkció felváltja az olyan levélforgalmi szabályok (más néven átviteli szabályok) létrehozásának szükségességét, amelyek egy X-MS-Exchange-EnableFirstContactSafetyTip nevű fejlécet adnak hozzá az üzenetek értékéhez Enable , bár ez a képesség továbbra is elérhető.

Az üzenet címzettjeinek számától függően az első kapcsolatfelvételi biztonsági tipp az alábbi értékek valamelyike lehet:

Egyetlen címzett:

Gyakran nem kap e-mail-címet az e-mail-címről<>.

Több címzett:

Vannak, akik ezt az üzenetet kapják, gyakran nem kapnak e-mailt az e-mail-címről<>.

Megjegyzés:

Ha az üzenetnek több címzettje van, megjelenik-e a tipp, és kinek alapul a többségi modell. Ha a címzettek többsége soha nem vagy nem gyakran kap üzeneteket a feladótól, akkor az érintett címzettek a Néhány személy, akik megkapták ezt az üzenetet... tippet kapják. Ha aggódik, hogy ez a viselkedés az egyik címzett kommunikációs szokásait teszi elérhetővé egy másiknak, ne engedélyezze az első kapcsolatfelvételi biztonsági tippet, és ne használja tovább az e-mail-forgalom szabályait és az X-MS-Exchange-EnableFirstContactSafetyTip fejlécet.

Az első kapcsolatbiztonsági tippet nem bélyegezi az S/MIME által aláírt üzenetekbe.

Kizárólagos beállítások az adathalászat elleni házirendekben az Office 365-höz készült Microsoft Defenderben

Ez a szakasz azokat a házirend-beállításokat ismerteti, amelyek csak az Office 365-höz készült Defender adathalászat elleni házirendjeiben érhetők el.

Megjegyzés:

Az Office 365-höz készült Defender alapértelmezett adathalászat elleni házirendje hamis védelemmel és postaláda-intelligenciával szolgál az összes címzett számára. Az egyéb elérhető megszemélyesítésvédelmi funkciók és speciális beállítások azonban nincsenek konfigurálva vagy engedélyezve az alapértelmezett szabályzatban. Az összes védelmi funkció engedélyezéséhez módosítsa az alapértelmezett adathalászat elleni házirendet, vagy hozzon létre további adathalászat elleni házirendeket.

Megszemélyesítési beállítások az adathalászat elleni házirendekben az Office 365-höz készült Microsoft Defenderben

A megszemélyesítés az, ahol a feladó vagy a feladó e-mail-tartománya az üzenetben hasonlít egy valódi feladóhoz vagy tartományhoz:

- A tartomány contoso.com például ćóntoso.com.

- A felhasználó megszemélyesítése a felhasználó megjelenítendő nevének és e-mail-címének kombinációja. Például Valeria Barrios (vbarrios@contoso.com) lehet megszemélyesítve Valeria Barrios néven, de egy másik e-mail-címmel.

Megjegyzés:

A megszemélyesítés elleni védelem hasonló tartományokat keres. Ha például a tartománya contoso.com, különböző legfelső szintű tartományokat (.com, .biz stb.), de olyan tartományokat is keresünk, amelyek még némileg hasonlóak is. Contosososo.com vagy contoabcdef.com például contoso.com megszemélyesítési kísérletének tekinthetők.

A megszemélyesített tartomány egyébként megbízhatónak minősülhet (a tartomány regisztrálva van, e-mail-hitelesítési DNS-rekordok vannak konfigurálva stb.), kivéve, ha a tartomány célja a címzettek megtévesztése.

A következő szakaszokban ismertetett megszemélyesítési beállítások csak az Office 365-höz készült Defender adathalászat elleni házirendjeiben érhetők el.

Tipp

Az észlelt megszemélyesítési kísérletek részletei a megszemélyesítési megállapításban érhetők el. További információ: Megszemélyesítési megállapítások az Office 365-höz készült Defenderben.

Felhasználói megszemélyesítés elleni védelem

A felhasználói megszemélyesítés elleni védelem megakadályozza, hogy bizonyos belső vagy külső e-mail-címek üzenetküldőként legyenek megszemélyesítve. Például egy e-mailt kap a vállalat alelnökétől, amely arra kéri, hogy küldjön neki néhány belső céginformációt. Megtennéd? Sokan gondolkodás nélkül küldenének választ.

Védett felhasználók használatával belső és külső feladói e-mail-címeket adhat hozzá a megszemélyesítés elleni védelemhez. A felhasználók megszemélyesítése elleni védelem alatt álló feladók listája eltér azoknak a címzetteknek a listájától, amelyekre a házirend vonatkozik (az alapértelmezett házirend összes címzettje; a Felhasználók, csoportok és tartományok beállításban konfigurált címzettek listája a Közös házirend-beállítások szakaszban).

Megjegyzés:

Az adathalászat elleni házirendekben legfeljebb 350 felhasználót adhat meg a felhasználói megszemélyesítés elleni védelemhez.

A felhasználói megszemélyesítés elleni védelem nem működik, ha a feladó és a címzett korábban e-mailben kommunikált. Ha a feladó és a címzett soha nem kommunikált e-mailben, az üzenet megszemélyesítési kísérletként azonosítható.

"Az e-mail-cím már létezik" hibaüzenet jelenhet meg, ha megpróbál hozzáadni egy felhasználót a felhasználói megszemélyesítés elleni védelemhez, ha az e-mail-cím már meg van adva a felhasználói megszemélyesítés elleni védelemhez egy másik adathalászat elleni szabályzatban. Ez a hiba csak a Defender portálon fordul elő. Nem jelenik meg a hiba, ha a Megfelelő TargetedUsersToProtect paramétert használja a New-AntiPhishPolicy vagy a Set-AntiPhishPolicy parancsmagokban az Exchange Online PowerShellben.

Alapértelmezés szerint a feladók e-mail-címei nincsenek megszemélyesítés elleni védelemre konfigurálva, sem az alapértelmezett házirendben, sem az egyéni szabályzatokban.

Ha belső vagy külső e-mail-címeket ad hozzá a Felhasználók listához a védelem érdekében , a feladóktól érkező üzeneteket megszemélyesítés elleni védelem ellenőrzi. Az üzenet megszemélyesítésének ellenőrzése akkor történik, ha az üzenetet olyan címzettnek küldi el, akire a házirend vonatkozik (az alapértelmezett házirend minden címzettje; Felhasználók, csoportok és tartományok címzettjei egyéni házirendekben). Ha a rendszer megszemélyesítést észlel a feladó e-mail-címében, a megszemélyesített felhasználókra vonatkozó művelet lesz alkalmazva az üzenetre.

Észlelt felhasználói megszemélyesítési kísérletek esetén a következő műveletek érhetők el:

Ne alkalmazzon semmilyen műveletet: Ez az alapértelmezett művelet.

Az üzenet átirányítása más e-mail-címekre: Az üzenetet a kívánt címzettek helyett a megadott címzetteknek küldi el.

Üzenetek áthelyezése a címzettek Levélszemét mappájába: Az üzenet a postaládába kerül, és a Levélszemét mappába kerül. További információ: Levélszemét-beállítások konfigurálása Exchange Online-postaládákban a Microsoft 365-ben.

Az üzenet karanténba helyezése: Az üzenetet a kívánt címzettek helyett karanténba helyezi. A karanténról az alábbi cikkekben talál további információt:

- Karantén a Microsoft 365-ben

- Karanténba helyezett üzenetek és fájlok kezelése rendszergazdaként a Microsoft 365-ben

- Karanténba helyezett üzenetek keresése és kiadása felhasználóként a Microsoft 365-ben

Ha az Üzenet karanténba helyezése lehetőséget választja, kiválaszthatja azt a karanténszabályzatot is, amely a felhasználói megszemélyesítés elleni védelem által karanténba helyezett üzenetekre vonatkozik. A karanténszabályzatok határozzák meg, hogy a felhasználók mit tehetnek a karanténba helyezett üzenetekhez. További információ: Karanténszabályzat anatómiája.

Kézbesítse az üzenetet, és adjon hozzá további címeket a Titkos másolat sorhoz: Kézbesítse az üzenetet a címzetteknek, és csendesen kézbesítse az üzenetet a megadott címzetteknek.

Üzenet törlése kézbesítés előtt: Törölje csendesen a teljes üzenetet, beleértve az összes mellékletet is.

Tartomány megszemélyesítése elleni védelem

A tartomány megszemélyesítése elleni védelem megakadályozza , hogy a feladó e-mail-címében szereplő egyes tartományok megszemélyesítése meg legyen adva. Például az összes saját tartománya (elfogadott tartományok) vagy adott egyéni tartományok (a tulajdonában lévő tartományok vagy partnertartományok). A megszemélyesítéstől védett feladói tartományok eltérnek azoknak a címzetteknek a listájától, amelyekre a házirend vonatkozik (az alapértelmezett házirend minden címzettje; a Felhasználók, csoportok és tartományok beállításban konfigurált címzettek a Közös házirend-beállítások szakaszban).

Megjegyzés:

Az adathalászat elleni házirendekben legfeljebb 50 egyéni tartományt adhat meg a tartomány megszemélyesítésének védelméhez.

A megadott tartományokban lévő feladóktól érkező üzeneteket megszemélyesítés elleni védelem ellenőrzi. Az üzenet megszemélyesítésének ellenőrzése akkor történik, ha az üzenetet olyan címzettnek küldi el, akire a házirend vonatkozik (az alapértelmezett házirend minden címzettje; Felhasználók, csoportok és tartományok címzettjei egyéni házirendekben). Ha a rendszer megszemélyesítést észlel a feladó e-mail-címének tartományában, a tartomány megszemélyesítésére vonatkozó művelet lesz alkalmazva az üzenetre.

Alapértelmezés szerint nincsenek megszemélyesítés elleni védelemre konfigurált feladótartományok sem az alapértelmezett házirendben, sem az egyéni szabályzatokban.

Az észlelt tartományszemélyesítési kísérletek esetén a következő műveletek érhetők el:

Ne alkalmazzon semmilyen műveletet: Ez az alapértelmezett érték.

Az üzenet átirányítása más e-mail-címekre: Az üzenetet a kívánt címzettek helyett a megadott címzetteknek küldi el.

Üzenetek áthelyezése a címzettek Levélszemét mappájába: Az üzenet a postaládába kerül, és a Levélszemét mappába kerül. További információ: Levélszemét-beállítások konfigurálása Exchange Online-postaládákban a Microsoft 365-ben.

Az üzenet karanténba helyezése: Az üzenetet a kívánt címzettek helyett karanténba helyezi. A karanténról az alábbi cikkekben talál további információt:

- Karantén a Microsoft 365-ben

- Karanténba helyezett üzenetek és fájlok kezelése rendszergazdaként a Microsoft 365-ben

- Karanténba helyezett üzenetek keresése és kiadása felhasználóként a Microsoft 365-ben

Ha az Üzenet karanténba helyezése lehetőséget választja, kiválaszthatja azt a karanténszabályzatot is, amely a tartományi megszemélyesítés elleni védelem által karanténba helyezett üzenetekre vonatkozik. A karanténszabályzatok határozzák meg, hogy a felhasználók mit tehetnek a karanténba helyezett üzenetekhez. További információ: Karanténszabályzat anatómiája.

Kézbesítse az üzenetet, és adjon hozzá további címeket a Titkos másolat sorhoz: Kézbesítse az üzenetet a címzetteknek, és csendesen kézbesítse az üzenetet a megadott címzetteknek.

Üzenet törlése kézbesítés előtt: Csendesen törli a teljes üzenetet, beleértve az összes mellékletet is.

Postaládaintelligencia-megszemélyesítés elleni védelem

A postaláda-intelligencia mesterséges intelligenciát (AI) használ a felhasználói e-mail-minták meghatározásához a gyakori névjegyekkel.

Például Gabriela Laureano (glaureano@contoso.com) a vállalat vezérigazgatója, ezért védett feladóként adja hozzá a felhasználók számára a házirend beállításainak védelmére című témakörben. A szabályzat egyes címzettjei azonban rendszeresen kommunikálnak egy gabriela laureano (glaureano@fabrikam.com) nevű szállítóval. Mivel ezek a címzettek rendelkeznek a kapcsolati előzményekkel, glaureano@fabrikam.coma postaláda-intelligencia nem azonosítja az üzeneteket glaureano@fabrikam.com a címzettek megszemélyesítési kísérleteként glaureano@contoso.com .

Megjegyzés:

A postaládaintelligencia-védelem nem működik, ha a feladó és a címzett korábban e-mailben kommunikált. Ha a feladó és a címzett soha nem kommunikált e-mailben, az üzenet a postaláda-intelligencia megszemélyesítési kísérleteként azonosítható.

A postaláda-intelligenciának két konkrét beállítása van:

- Postaláda-intelligencia engedélyezése: A postaláda-intelligencia be- és kikapcsolása. Ez a beállítás segít megkülönböztetni az AI-t a megbízható és a megszemélyesített feladóktól. Alapértelmezés szerint ez a beállítás be van kapcsolva.

- Intelligencia engedélyezése a megszemélyesítés elleni védelemhez: Ez a beállítás alapértelmezés szerint ki van kapcsolva. Használja a postaláda-intelligencia által tanult kapcsolati előzményeket (gyakori partnerek és névjegyek nélkül is), hogy megvédje a felhasználókat a megszemélyesítési támadásoktól. Ahhoz, hogy a postaláda-intelligencia műveletet hajthasson végre az észlelt üzeneteken, ezt a beállítást és a Postaládaintelligencia engedélyezése beállítást is be kell kapcsolni.

A postaládaintelligencia által észlelt megszemélyesítési kísérletek esetén a következő műveletek érhetők el:

- Ne alkalmazzon semmilyen műveletet: Ez az alapértelmezett érték. Ennek a műveletnek ugyanaz az eredménye, mint amikor a Postaláda-intelligencia engedélyezése be van kapcsolva, de az Intelligens megszemélyesítés elleni védelem engedélyezése ki van kapcsolva.

- Az üzenet átirányítása más e-mail-címekre

- Az üzenet áthelyezése a címzettek Levélszemét mappáiba

- Az üzenet karanténba helyezése: Ha ezt a műveletet választja, kiválaszthatja a postaládaintelligencia-védelem által karanténba helyezett üzenetekre vonatkozó karanténszabályzatot is. A karanténszabályzatok meghatározzák, hogy a felhasználók mit tehetnek a karanténba helyezett üzenetekhez, és hogy kapnak-e karanténértesítéseket. További információ: Karanténszabályzat anatómiája.

- Az üzenet kézbesítése és egyéb címek hozzáadása a Titkos másolat sorhoz

- Üzenet törlése kézbesítés előtt

Megszemélyesítés biztonsági tippjei

A megszemélyesítés biztonsági tippjei akkor jelennek meg a felhasználók számára, ha az üzeneteket megszemélyesítési kísérletként azonosítják. A következő biztonsági tippek érhetők el:

Felhasználói megszemélyesítés biztonsági tippjének megjelenítése: A Feladó cím a felhasználói megszemélyesítés elleni védelemben megadott felhasználót tartalmazza. Csak akkor érhető el, ha a Felhasználók védelmének engedélyezése be van kapcsolva és konfigurálva van.

Ezt a biztonsági tippet az üzenet X-Forefront-Antispam-Report fejlécében található mező 9,20

SFTYértéke vezérli. A szöveg a következőt írja:Ez a feladó hasonló ahhoz, aki korábban e-mailt küldött Önnek, de lehet, hogy nem az a személy.

Tartomány megszemélyesítésének biztonsági tippje: A Feladó cím egy tartomány megszemélyesítés elleni védelemben megadott tartományt tartalmaz. Csak akkor érhető el, ha a Tartományok védelmének engedélyezése be van kapcsolva és konfigurálva van.

Ezt a biztonsági tippet az üzenet X-Forefront-Antispam-Report fejlécében található mező 9,19

SFTYértéke vezérli. A szöveg a következőt írja:Előfordulhat, hogy ez a feladó a szervezetéhez társított tartományt személyesít meg.

Felhasználói megszemélyesítés szokatlan karaktereinek megjelenítése biztonsági tipp: A Feladó cím szokatlan karakterkészleteket (például matematikai szimbólumokat és szöveget, illetve kis- és nagybetűk kombinációját) tartalmaz a felhasználói megszemélyesítés elleni védelemben megadott feladóban. Csak akkor érhető el, ha a Felhasználók védelmének engedélyezése be van kapcsolva és konfigurálva van. A szöveg a következőt írja:

Az e-mail-cím

<email address>váratlan betűket vagy számokat tartalmaz. Javasoljuk, hogy ne használja ezt az üzenetet.

Megjegyzés:

A biztonsági tippek nem jelennek meg a következő üzenetekben:

- S/MIME által aláírt üzenetek.

- A szervezeti beállítások által engedélyezett üzenetek.

Megbízható feladók és tartományok

A megbízható feladók és a tartomány kivételt képeznek a megszemélyesítés elleni védelem beállításai alól. A megadott feladóktól és feladói tartományoktól érkező üzeneteket a szabályzat soha nem minősíti megszemélyesítésen alapuló támadásnak. Más szóval a védett feladókra, védett tartományokra vagy postaládaintelligencia-védelemre vonatkozó művelet nincs alkalmazva ezekre a megbízható feladókra vagy feladói tartományokra. A listák maximális korlátja 1024 bejegyzés.

Megjegyzés:

A megbízható tartománybejegyzések nem tartalmazzák a megadott tartomány altartományait. Minden altartományhoz hozzá kell adnia egy bejegyzést.

Ha a microsoft 365-ös rendszerüzenetek a következő feladóktól származnak megszemélyesítési kísérletként, hozzáadhatja a feladókat a megbízható feladók listájához:

noreply@email.teams.microsoft.comnoreply@emeaemail.teams.microsoft.comno-reply@sharepointonline.com

Speciális adathalászati küszöbértékek az adathalászat elleni házirendekben az Office 365-höz készült Microsoft Defenderben

Az alábbi speciális adathalászati küszöbértékek csak az Office 365-höz készült Defender adathalászat elleni házirendjeiben érhetők el. Ezek a küszöbértékek szabályozzák a gépi tanulási modellek üzenetekre való alkalmazásának érzékenységét az adathalászati ítélet meghatározásához:

- 1 – Standard: Ez az alapértelmezett érték. Az üzeneten végrehajtott művelet súlyossága attól függ, hogy mennyire megbízható az üzenet adathalászat (alacsony, közepes, magas vagy nagyon megbízható). Az adathalászként nagyon nagy megbízhatósággal azonosított üzenetek esetében például a legsúlyosabb műveletek vannak alkalmazva, míg az alacsony megbízhatóságú adathalászként azonosított üzenetekre kevésbé súlyos műveletek vonatkoznak.

- 2 – Agresszív: A nagy megbízhatósággal adathalászként azonosított üzeneteket úgy kezeli a rendszer, mintha nagyon nagy megbízhatósággal azonosították volna őket.

- 3 – Agresszívebb: Az adathalászként közepes vagy magas szintű megbízhatósággal azonosított üzeneteket úgy kezelik, mintha nagyon nagy megbízhatósággal azonosították volna őket.

- 4 – Legagresszívabb: Az alacsony, közepes vagy magas szintű megbízhatósággal adathalászként azonosított üzeneteket úgy kezeli a rendszer, mintha nagyon nagy megbízhatósággal azonosították volna őket.

A beállítás növelésével nő a téves pozitívok (rosszként megjelölt jó üzenetek) esélye. Az ajánlott beállításokról további információt az Adathalászat elleni szabályzat beállításai az Office 365-höz készült Microsoft Defenderben című témakörben talál.

Visszajelzés

Hamarosan elérhető: 2024-ben fokozatosan kivezetjük a GitHub-problémákat a tartalom visszajelzési mechanizmusaként, és lecseréljük egy új visszajelzési rendszerre. További információ: https://aka.ms/ContentUserFeedback.

Visszajelzés küldése és megtekintése a következőhöz: