Megjegyzés

Az oldalhoz való hozzáféréshez engedély szükséges. Megpróbálhat bejelentkezni vagy módosítani a címtárat.

Az oldalhoz való hozzáféréshez engedély szükséges. Megpróbálhatja módosítani a címtárat.

Microsoft Defender több millió egyedi jelzést korrelál az aktív zsarolóprogram-kampányok vagy más kifinomult támadások azonosításához a környezetben, nagy megbízhatósággal. Amíg egy támadás folyamatban van, a Defender megszakítja a támadást azáltal, hogy automatikusan tartalmazza a támadó által az automatikus támadás megszakítása során használt feltört eszközöket.

Az automatikus támadáskimaradás korlátozza a korai oldalirányú mozgást, és csökkenti a támadások általános hatását, a kapcsolódó költségektől a termelékenység csökkenéséig. Ezzel egy időben a biztonsági műveleti csapatokat teljes mértékben felügyeli a vizsgálat, a szervizelés és az eszközök online állapotba hozása terén.

Ez a cikk áttekintést nyújt az automatizált támadások megszakításáról, és hivatkozásokat tartalmaz a következő lépésekre és egyéb erőforrásokra.

Tipp

Ez a cikk a támadások megszakításának működését ismerteti. A képességek konfigurálásához lásd: Támadáskimaradási képességek konfigurálása Microsoft Defender.

Az automatikus támadás megszakításának működése

Az automatikus támadáskimaradás célja, hogy a folyamatban lévő támadásokat visszafogja, korlátozza a szervezet eszközeire gyakorolt hatást, és több időt biztosítson a biztonsági csapatok számára a támadás teljes körű elhárítására. A támadás megszakítása a kiterjesztett észlelési és reagálási (XDR) jelek teljes körét használja, figyelembe véve a teljes támadást, hogy az incidens szintjén járjon el. Ez a képesség ellentétben áll az ismert védelmi módszerekkel, például a megelőzéssel és a blokkolással, egyetlen biztonsági résre utaló jelzés alapján.

Bár számos XDR- és biztonsági vezénylési, automatizálási és reagálási (SOAR) platform teszi lehetővé az automatikus válaszműveletek létrehozását, az automatikus támadáskimaradás be van építve, és a Microsoft biztonsági kutatóinak és fejlett AI-modelljeinek megállapításait felhasználva ellensúlyozza a speciális támadások összetettségét. Az automatikus támadási zavar a különböző forrásokból érkező jelek teljes kontextusát figyelembe veszi a feltört eszközök meghatározásához.

Az automatikus támadás megszakítása három fő fázisban működik:

- A Microsoft Defender segítségével számos különböző forrásból származó jeleket egyetlen, megbízható incidensbe lehet korrelálni végpontok, identitások, e-mail- és együttműködési eszközök, valamint SaaS-alkalmazások elemzésével.

- Azonosítja a támadó által vezérelt és a támadás terjesztésére használt eszközöket.

- Automatikusan válaszműveleteket hajt végre a megfelelő Microsoft Defender termékeken, hogy valós időben tartalmazzák a támadást az érintett objektumok elszigetelésével és letiltásával.

Ez a játékváltó képesség korlátozza a fenyegetés szereplője korai előrehaladását, és jelentősen csökkenti a támadás általános hatását, a kapcsolódó költségektől a termelékenység csökkenéséig.

Hogyan hozza létre a Defender az automatikus művelet megbízhatóságát?

A biztonsági csapatok habozhatnak, amikor a rendszerek automatikus műveleteket hajtanak végre, mert a válaszműveletek hatással lehetnek az üzleti műveletekre. Az automatikus támadáskimaradás a magas pontosságú jelek és az incidensszintű korreláció segítségével oldja meg ezt a problémát az e-mailekből, identitásokból, alkalmazásokból, dokumentumokból, eszközökből, hálózatokból és fájlokból származó valós adatok között.

Az automatikus támadási zavarba vetett bizalom a detektor pontosságát jelenti, amelyet a jel-zaj arány (SNR) mér. Elszigetelési műveletek esetén a Defender 99%-os vagy magasabb megbízhatósági szintet tart fenn a valós éles adatok alapján. A Defender az egyes detektorok találatait számos mutató alapján értékeli ki, hogy a gépi tanulási kimenetek, a munkaterhelések közötti korreláció és a szakértő által vezetett incidensbesorolás kombinálásával osztályozza a valódi pozitív és hamis pozitív értékeket.

A Defender naplózási módban ellenőrzi az érzékelőket a széles körű kiadás előtt, és fokozatosan csak a szigorú minőségi követelményeknek megfelelő detektorokat helyezi üzembe. Ennek a folyamatnak az a célja, hogy alacsonyan tartsa a téves pozitív értékeket, miközben fenntartja az aktív támadások hatékony megszakítását. A megszakításérzékelők folyamatos és dinamikus kiértékelése biztosítja az észlelés minőségét és megbízhatóságát.

A Microsoft biztonsági szakértői folyamatosan ellenőrzik a fennakadási tevékenységeket, figyelik az anomáliákat, és felmérik a hatásukat, hogy idővel megőrizzék a magas észlelési minőséget.

Emellett a biztonsági csapat minden automatikus műveletet visszavonhat, így ön teljes mértékben kézben tarthatja a környezetét. További információ: Az automatikus támadáskimaradási művelet részletei és eredményei.

Hogyan használja a támadási zavar a mesterséges intelligenciát?

A támadáskimaradást okozó AI a Microsoft Defender csomagban fejlesztett, célhoz kötött modellek és detektorok együttesét használja. Ezek a képességek több adatforrás használatával vannak betanítva és hangolva, beleértve a következőket:

- A Defender számítási feladatának korrelált telemetriai adatai

- Microsoft fenyegetésfelderítés

- Korábbi incidensek és incidens utáni elemzések a Microsoft ügyfeleitől

A platform több gépi tanulási megközelítést használ, beleértve a gráfmodelleket, a megnövelt döntési fákat, a neurális hálózatokat és a dedikált kis nyelvi modelleket (SLM-eket) az észlelési minőség és a műveleti pontosság javítása érdekében.

A modell és a detektor minősége folyamatos mérnöki és ellenőrzési ciklusokkal tartható fenn, nem egyetlen statikus kiadási ponttal. A széles körű bevezetés előtt az új detektorok szigorú előzetes ellenőrzésen és szakaszos üzembe helyezésen mennek keresztül. A folyamatos minőséget az AI-döntések szakértői áttekintése és a rendellenes viselkedés 24-szeres működési reagálási lefedettsége támogatja.

Automatizált válaszműveletek

Az automatikus támadáskimaradás Microsoft-alapú XDR-válaszműveleteket használ. Ilyen műveletek például a következők:

Eszköz tartalmaz – Végponthoz készült Microsoft Defender képességei alapján ez a művelet egy gyanús eszköz automatikus elszigetelése, amely blokkolja az adott eszközzel folytatott bejövő/kimenő kommunikációt.

- Emellett a Végponthoz készült Defender automatikusan tartalmaz olyan rosszindulatú IP-címeket, amelyek felderítetlen/nem előkészített eszközökhöz vannak társítva, hogy blokkolják az oldalirányú mozgást és a titkosítási tevékenységeket a végponthoz készült Defender által előkészített/felderített eszközökön. Ezt az Ip-cím tartalmazza (előzetes verzió) szabályzatával teszi meg. Emellett a kritikus fontosságú objektumok IP-címei is automatikusan meghatározott blokkoló mechanizmusokkal vannak elzárva , hogy megállítsa a támadás terjedését a termelékenység csökkenésének elkerülése mellett.

Eszköz elkülönítése (előzetes verzió) – Végponthoz készült Microsoft Defender képességei alapján ez a művelet automatikusan elkülöníti a feltört eszközt a hálózattól, amikor az incidenselemzés nagy megbízhatósággal jelzi, hogy az eszközt aktív lábtartásként használják. A hálózati forgalom nagy része le van tiltva, amíg az eszköz a szükséges biztonsági szolgáltatásokhoz csatlakozik a vizsgálathoz és a szervizeléshez. Az elkülönítés időkorlátos, és csak az incidensben érintett eszközökre terjed ki. A biztonsági operátorok a vizsgálat befejezése után bármikor feloldhatják az elkülönítést.

Felhasználó letiltása – Microsoft Defender for Identity képességei alapján ez a művelet egy feltört fiók automatikus felfüggesztése, amely megakadályozza a további sérüléseket, például az oldalirányú mozgást, a rosszindulatú postaláda használatát vagy a kártevők végrehajtását.

A Defender for Identity lehetővé teszi a szervizelési műveleteket az Active Directory, a Microsoft Entra ID és az integrált identitásszolgáltatók felhasználói számára. A Felhasználó letiltása művelet eltérően viselkedik attól függően, hogy a felhasználó hogyan van üzemeltetve a környezetben.

- Ha a felhasználói fiók az Active Directoryban van üzemeltetve: A Defender for Identity aktiválja a letiltási felhasználói műveletet a Defender for Identity érzékelőt futtató tartományvezérlőkön.

- Ha a felhasználói fiók az Active Directoryban van üzemeltetve, és szinkronizálva van a Microsoft Entra ID: A Defender for Identity aktiválja a felhasználói művelet letiltását az előkészített tartományvezérlők használatával. A támadási zavar a felhasználói fiókot is letiltja a Microsoft Entra ID.

- Ha a felhasználói fiókot csak Microsoft Entra ID (natív felhőbeli fiók) üzemelteti: Az Identitáshoz készült Defender egy Microsoft által felügyelt vállalati alkalmazással hajtja végre a felhasználói művelet letiltását Microsoft Entra ID. Ez az alkalmazás a fiók letiltása előtt ellenőrzi a bejelentkezett felhasználó hozzárendelt szerepköreit és engedélyeit szerepköralapú hozzáférés-vezérléssel (RBAC).

A vállalati alkalmazás neve

Microsoft Defender for Identityés az alkalmazásazonosítót60ca1954‑583c‑4d1f‑86de‑39d835f3e452használja. A régebbi bérlőkben ez az alkalmazás a következőként jelenhet meg:Radius Aad Syncer.Megjegyzés:

A felhasználói fiók letiltása a Microsoft Entra ID-ben nem függ a Microsoft Defender for Identity üzembe helyezésétől.

Felhasználót tartalmaz – Végponthoz készült Microsoft Defender képességei alapján ez a válaszművelet automatikusan gyanús identitásokat tartalmaz ideiglenesen, hogy megakadályozza a Végponthoz készült Defender előkészített eszközeivel folytatott bejövő kommunikációval kapcsolatos oldalirányú mozgást és távoli titkosítást.

A Végponthoz készült Defender kikényszeríti a felhasználói elszigetelést a végpontrétegben, és nem tiltja le a fiókot az identitásszolgáltatóban. A Végponthoz készült Defender blokkolja a támadók feltört identitásainak használatát a védett eszközökön, és korlátozza a hitelesítésen alapuló hozzáférést, a fájlrendszer-hozzáférést és a hálózati kommunikációs útvonalakat.

Ez a művelet részletes szinten alkalmazza a vezérlőket, hogy a Microsoft célzottan célozhassa meg a támadásokkal kapcsolatos tevékenységeket, és ahol csak lehetséges, megőrizhesse a normál üzleti kommunikációt.

További információt a javítási műveletek a Microsoft Defender-ben című témakörben talál.

Annak azonosítása, hogy mikor történik támadási fennakadás a környezetben

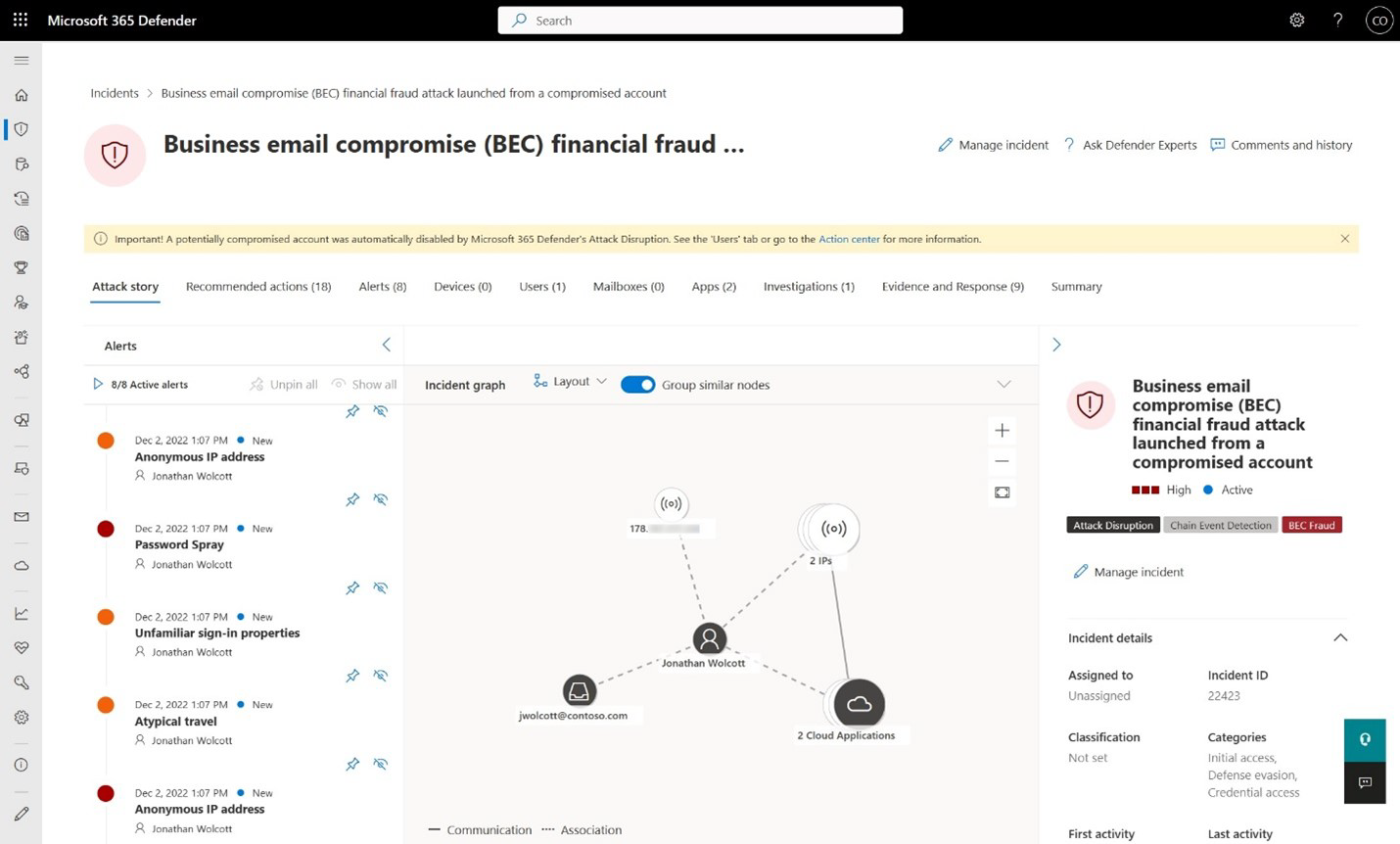

A Microsoft Defender incidensoldal a támadási történeten keresztül tükrözi az automatikus támadáskimaradási műveleteket, valamint a sárga sáv által jelzett állapotot (1. ábra). Az incidens egy dedikált megszakítási címkét jelenít meg, kiemeli az incidensgráfban található objektumok állapotát, és hozzáad egy műveletet a Műveletközponthoz.

1. ábra. Incidensnézet, amely a sárga sávot mutatja, ahol az automatikus támadás megszakítása történt

1. ábra. Incidensnézet, amely a sárga sávot mutatja, ahol az automatikus támadás megszakítása történt

A Microsoft Defender felhasználói élmény mostantól további vizuális jelzéseket is tartalmaz, amelyek biztosítják az automatikus műveletek láthatóságát. Ezeket a következő felületeken találhatja meg:

Az incidenssorban:

- Az érintett incidensek mellett megjelenik egy Támadási fennakadás nevű címke

Az incidens oldalán:

- A attack disruption (Támadás megszakítása) címke

- Sárga szalagcím az oldal tetején, amely kiemeli az elvégzett automatikus műveletet

- Az aktuális eszköz állapota akkor jelenik meg az incidens grafikonján, ha egy műveletet hajtanak végre egy objektumon, például letiltott fiókon vagy eszközben

- A Tevékenységek lap Szabályzat állapota oszlopa (Előzetes verzió) az incidenshez kapcsolódó összes művelet és szabályzat aktuális állapotát mutatja. Szűrés szolgáltató szerint: Támadáskimaradás és szabályzatállapot: Aktív, Inaktív, Nincs állapot a megszakítási szabályzatok állapotának megtekintéséhez.

API-val:

A rendszer hozzáad egy (támadáskimaradási) sztringet az incidensek címének végéhez, amely nagy valószínűséggel automatikusan megszakad. Például:

BEC pénzügyi csalás támadás indított egy feltört számla (támadás megszakítása)

További információ: A támadás megszakításának részletei és az eredmények megtekintése.

Következő lépések

- Automatikus támadás megszakításának konfigurálása

- Részletek és eredmények megtekintése

- E-mail-értesítések lekérése válaszműveletekhez

Tipp

Szeretne többet megtudni? Lépjen kapcsolatba a Microsoft biztonsági közösségével a technikai közösségünkben: Microsoft Defender XDR Tech Community.