A kockázatok kivizsgálásának módja

Az Identity Protection jelentéskészítést biztosít a szervezeteknek az identitáskockázatok vizsgálatához a környezetükben. Ezek a jelentések közé tartoznak a kockázatos felhasználók, a kockázatos bejelentkezések, a kockázatos számítási feladatok identitásai és a kockázatészlelések. Az események vizsgálata kulcsfontosságú a biztonsági stratégia gyenge pontjainak jobb megértéséhez és azonosításához. Ezek a jelentések lehetővé teszik az események letöltését a következő helyen: . CSV formátuma vagy integrációja más biztonsági megoldásokkal, például dedikált SIEM-eszközzel a további elemzéshez.

A szervezetek kihasználhatják a Microsoft Graph API-integráció előnyeit az adatok más olyan forrásokkal való összesítéséhez, amelyekhez szervezetként hozzáférhetnek.

A három jelentés a Microsoft Entra Felügyeleti központ>Protection>Identity Protection szolgáltatásában található.

A jelentések navigálása

Minden jelentés elindul a jelentés tetején látható időszakra vonatkozó összes észlelés listájával. Minden jelentés lehetővé teszi az oszlopok hozzáadását vagy eltávolítását a rendszergazdai beállítások alapján. A rendszergazdák dönthetnek úgy, hogy letöltik az adatokat a fájlba. CSV vagy . JSON formátum. A jelentések a jelentés tetején található szűrőkkel szűrhetők.

Az egyes bejegyzések kijelölése további bejegyzéseket is engedélyezhet a jelentés tetején, például a bejelentkezés biztonságosként vagy biztonságosként való megerősítését, a felhasználó biztonságának megerősítését vagy a felhasználói kockázat megszüntetését.

Az egyes bejegyzések kijelölése egy részletablakot bont ki az észlelések alatt. A részletek nézet lehetővé teszi a rendszergazdák számára az egyes észlelések kivizsgálását és a műveletek végrehajtását.

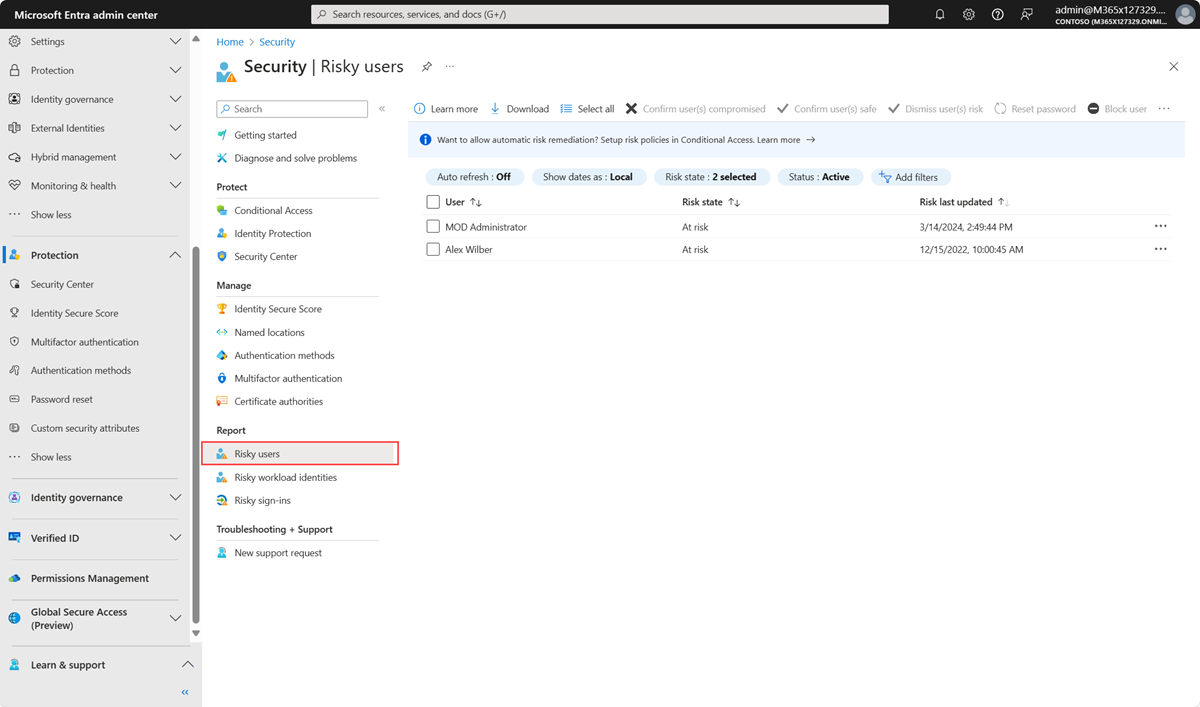

Kockázatos felhasználók

A kockázatos felhasználókról szóló jelentés felsorolja az összes olyan felhasználót, akinek a fiókjai jelenleg vagy biztonsági kockázatnak vannak kitéve. A kockázatos felhasználókat ki kell vizsgálni és orvosolni kell az erőforrásokhoz való jogosulatlan hozzáférés megakadályozása érdekében.

Mitől kockázatos egy felhasználó?

A felhasználó kockázatos felhasználóvá válik, ha:

- Legalább egy kockázatos bejelentkezésük van.

- Egy vagy több kockázat észlelhető a felhasználó fiókjában, például a kiszivárgott hitelesítő adatok.

Hogyan vizsgálhatja meg a kockázatos felhasználókat?

A felhasználók kockázatos bejelentkezéseinek megtekintéséhez és kivizsgálásához válassza a "Legutóbbi kockázatos bejelentkezések" lapot vagy a "Kockázatos bejelentkezések felhasználók" hivatkozást.

A felhasználói fiók kockázatainak megtekintéséhez és vizsgálatához válassza a "Bejelentkezéshez nem kapcsolódó észlelések" lapot vagy a "Felhasználó kockázatészlelései" hivatkozást.

A Kockázatelőzmények lap az összes olyan eseményt is megjeleníti, amely az elmúlt 90 nap felhasználói kockázati változásához vezetett. Ez a lista olyan kockázatészleléseket tartalmaz, amelyek megnövelték a felhasználó kockázatát, és a rendszergazdai szervizelési műveleteket, amelyek csökkentették a felhasználó kockázatát. Tekintse meg a felhasználó kockázatának változását.

A kockázatos felhasználók jelentésében szereplő információk alapján a rendszergazdák a következő információkat találják:

- Mely felhasználók vannak veszélyben, milyen kockázatokat orvosoltak, vagy a kockázatokat elbocsátották?

- Az észlelések részletei

- Az összes kockázatos bejelentkezés előzményei

- Kockázati előzmények

A rendszergazdák ezután dönthetnek úgy, hogy műveletet hajtanak végre ezeken az eseményeken. A rendszergazdák a következő lehetőségek közül választhatnak:

- A felhasználói jelszó alaphelyzetbe állítása

- Felhasználói biztonság megerősítése

- Felhasználói kockázat elvetése

- Felhasználó bejelentkezésének letiltása

- A Microsoft Defender for Identity további használatának vizsgálata

A hatókör ismertetése

- Érdemes lehet létrehozni egy ismert utazóadatbázist a frissített szervezeti utazási jelentésekhez, és használni azt az utazási tevékenységek kereszthivatkozására.

- Adjon hozzá vállalati VPN-eket és IP-címtartományokat nevesített helyekhez a hamis pozitív értékek csökkentése érdekében.

- Tekintse át a naplókat az azonos jellemzőkkel rendelkező hasonló tevékenységek azonosításához. Ez a jel több feltört fiókra utalhat.

- Ha vannak olyan gyakori jellemzők, mint az IP-cím, a földrajzi hely, a siker/hiba stb., érdemes lehet letiltani ezeket a feltételeket egy feltételes hozzáférési szabályzattal.

- Tekintse át, hogy melyik erőforrás sérülhet meg, például a lehetséges adatletöltéseket vagy a felügyeleti módosításokat.

- Önkiszolgáló szervizelési szabályzatok engedélyezése feltételes hozzáféréssel

- Ha azt látja, hogy a felhasználó más kockázatos tevékenységeket hajtott végre, például nagy mennyiségű fájlt tölt le egy új helyről, ez a jel erős jelzés egy lehetséges kompromisszumra.

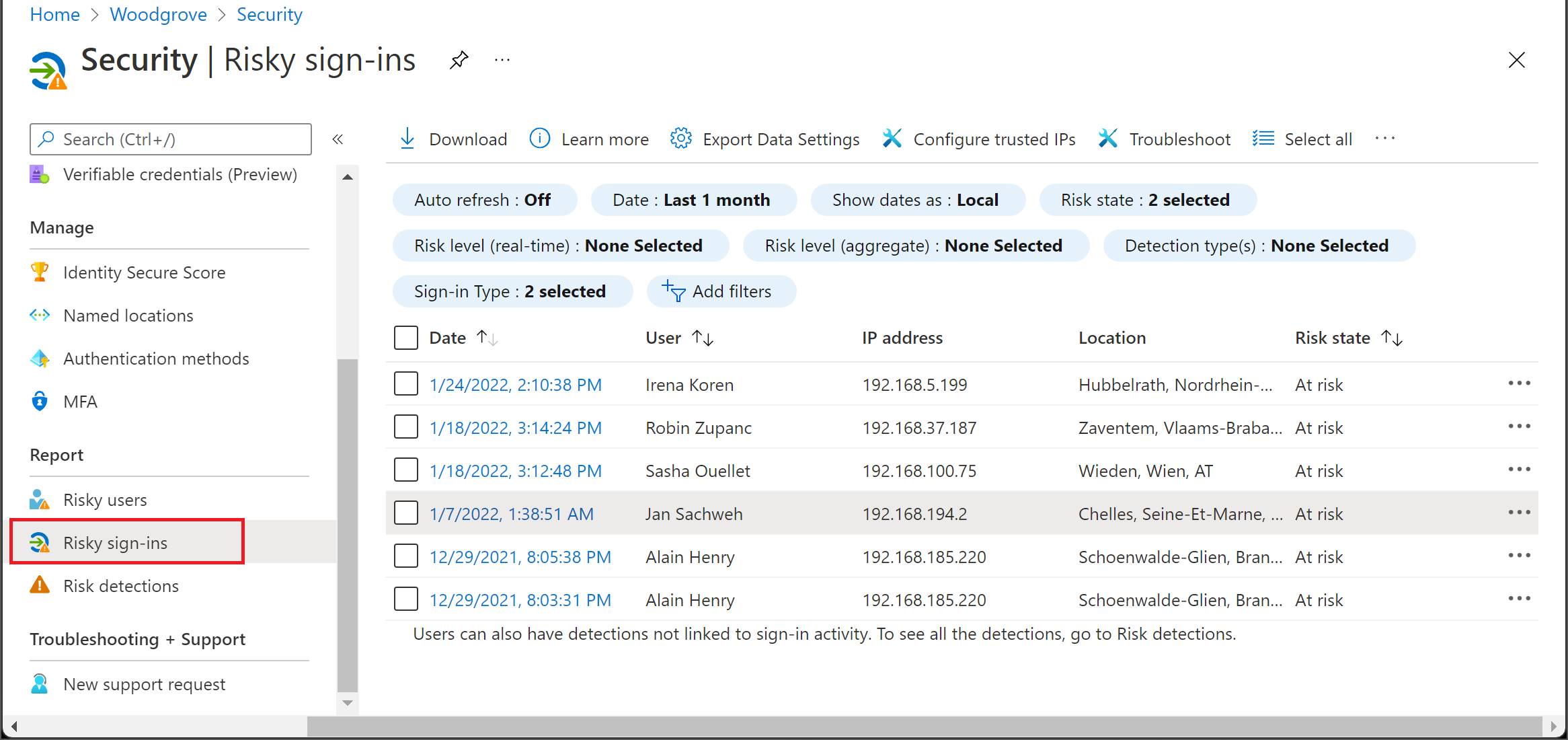

Kockázatos bejelentkezések

A kockázatos bejelentkezések jelentés az elmúlt 30 napra (egy hónapra) szűrhető adatokat tartalmaz.

A kockázatos bejelentkezési jelentés által biztosított információk birtokában a rendszergazdák a következő információkat találják:

- Mely bejelentkezések minősülnek veszélyeztetettnek, megerősítettnek, biztonságosnak, elutasítottnak vagy szervizeltnek.

- A bejelentkezési kísérletekhez kapcsolódó valós idejű és összesített kockázati szintek.

- Aktivált észlelési típusok

- Feltételes hozzáférési szabályzatok alkalmazása

- MFA részletei

- Eszközadatok

- Application information (Alkalmazásadatok)

- Helyadatok

A rendszergazdák ezután dönthetnek úgy, hogy műveletet hajtanak végre ezeken az eseményeken. A rendszergazdák a következő lehetőségek közül választhatnak:

- Bejelentkezési biztonság megerősítése

- Jogosult bejelentkezés megerősítése

Feljegyzés

Az Identity Protection kiértékeli az összes hitelesítési folyamat kockázatát, legyen az interaktív vagy nem interaktív. A kockázatos bejelentkezési jelentés mostantól interaktív és nem interaktív bejelentkezéseket is mutat. A nézet módosításához használja a "bejelentkezési típus" szűrőt.

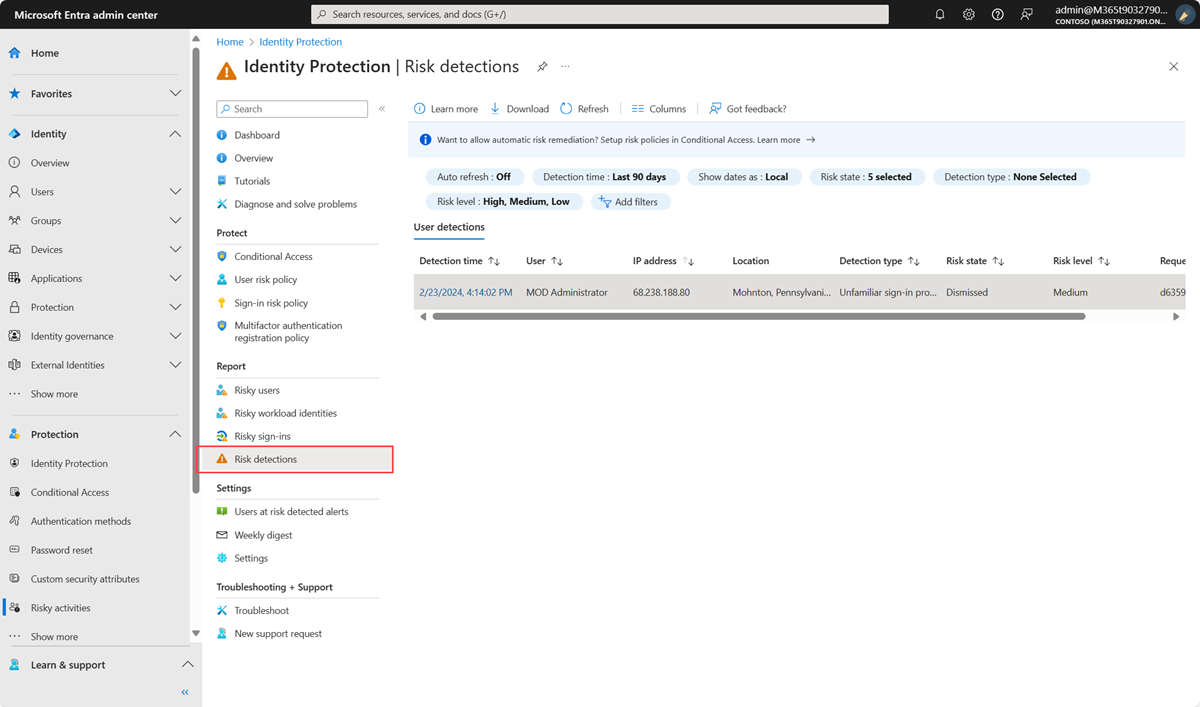

Kockázatészlelések

A kockázatészlelési jelentés az elmúlt 90 napra (három hónapra) szűrhető adatokat tartalmaz.

A kockázatészlelési jelentés által biztosított információk birtokában a rendszergazdák a következő információkat találják:

- Információk az egyes kockázatészlelésekről, beleértve a típust is.

- Egyidejűleg kiváltott egyéb kockázatok

- Bejelentkezési kísérlet helye

- A Felhőhöz készült Microsoft Defender-alkalmazások további részleteire mutató hivatkozás.

A rendszergazdák ezután dönthetnek úgy, hogy visszatérnek a felhasználó kockázati vagy bejelentkezési jelentéséhez, hogy műveleteket hajtsanak végre az összegyűjtött információk alapján.

Feljegyzés

Rendszerünk észlelheti, hogy a kockázati felhasználói kockázati pontszámhoz hozzájáruló kockázati esemény hamis pozitív volt, vagy a felhasználói kockázatot szabályzatkényszerítéssel, például MFA-kérés végrehajtásával vagy jelszómódosítással orvosolták. Ezért a rendszer elveti a kockázati állapotot, és az "AI által megerősített bejelentkezés biztonságos" kockázati részlete felszínre kerül, és a továbbiakban nem járul hozzá a felhasználó kockázatához.

Vizsgálati keretrendszer

A szervezetek a következő keretrendszerek használatával kezdhetik meg a gyanús tevékenységek vizsgálatát. A vizsgálatokhoz szükség lehet a szóban forgó felhasználóval folytatott beszélgetésre, a bejelentkezési naplók áttekintésére vagy az auditnaplók áttekintésére, hogy néhányat említsünk .

- Ellenőrizze a naplókat, és ellenőrizze, hogy a gyanús tevékenység normális-e az adott felhasználó számára.

- Tekintse meg a felhasználó korábbi tevékenységeit, beleértve legalább az alábbi tulajdonságokat, hogy megállapítsa, az adott felhasználó esetében normálisak-e.

- Alkalmazás

- Eszköz – Regisztrálva van vagy megfelel az eszköznek?

- Hely – A felhasználó más helyre utazik, vagy több helyről fér hozzá az eszközökhöz?

- IP-cím

- Felhasználói ügynök sztringje

- Ha rendelkezik hozzáféréssel más biztonsági eszközökhöz, például a Microsoft Sentinelhez, ellenőrizze a megfelelő riasztásokat, amelyek nagyobb problémát jelezhetnek.

- A Microsoft 365 Defenderhez hozzáféréssel rendelkező szervezetek más kapcsolódó riasztások és incidensek, valamint a MITRE ATT&CK-lánc segítségével követhetik a felhasználói kockázati eseményeket.

- Válassza ki a felhasználót a Kockázatos felhasználók jelentésben.

- Jelölje ki a három pontot (...) az eszköztáron, majd válassza a Vizsgálat a Microsoft 365 Defenderrel lehetőséget.

- Tekintse meg a felhasználó korábbi tevékenységeit, beleértve legalább az alábbi tulajdonságokat, hogy megállapítsa, az adott felhasználó esetében normálisak-e.

- Lépjen kapcsolatba a felhasználóval, és ellenőrizze, hogy felismeri-e a bejelentkezést. Az olyan módszerek, mint az e-mail vagy a Teams, veszélybe kerülhetnek.

- Győződjön meg az ön által megadott adatokról, például:

- Alkalmazás

- Eszköz

- Hely

- IP-cím

- Győződjön meg az ön által megadott adatokról, például:

Fontos

Ha azt gyanítja, hogy egy támadó megszemélyesítheti a felhasználót, alaphelyzetbe állíthatja a jelszavát, és MFA-t hajthat végre; tiltsa le a felhasználót, és vonja vissza az összes frissítési és hozzáférési jogkivonatot.

A Microsoft Entra fenyegetésintelligencia-észlelések vizsgálata

A Microsoft Entra Threat Intelligence kockázatészlelésének vizsgálatához kövesse az alábbi lépéseket:

Ha további információ jelenik meg az észleléshez:

- A bejelentkezés gyanús IP-címről történt:

- Ellenőrizze, hogy az IP-cím gyanús viselkedést mutat-e a környezetben.

- Az IP-cím sok hibát okoz a felhasználó vagy a címtárban lévő felhasználók számára?

- Az IP-cím forgalma váratlan protokollból vagy alkalmazásból származik, például az Exchange örökölt protokolljaiból?

- Ha az IP-cím egy felhőszolgáltatónak felel meg, zárja ki, hogy nincsenek ugyanabból az IP-címből futó megbízható vállalati alkalmazások.

- Ez a fiók jelszópermetes támadás áldozata volt:

- Ellenőrizze, hogy a címtárban lévő többi felhasználó nem azonos támadás célpontja-e.

- Vannak-e olyan bejelentkezések, amelyek hasonló atipikus mintákkal rendelkeznek az észlelt bejelentkezés során ugyanazon az időkereten belül? A jelszóspray-támadások szokatlan mintázatokat jelenhetnek meg a következő esetekben:

- Felhasználói ügynök sztringje

- Alkalmazás

- Protokoll

- IP-címek/ASN-tartományok

- Bejelentkezések időpontja és gyakorisága

- Ezt az észlelést egy valós idejű szabály aktiválta:

- Ellenőrizze, hogy a címtárban lévő többi felhasználó nem azonos támadás célpontja-e. Ezt a szabályhoz hozzárendelt TI_RI_#### szám tartalmazza.

- A valós idejű szabályok védelmet nyújtanak a Microsoft fenyegetésfelderítése által azonosított új támadások ellen. Ha a címtárban több felhasználó is ugyanannak a támadásnak a célpontja volt, vizsgálja meg a bejelentkezés egyéb attribútumainak szokatlan mintáit.

Kockázat vizsgálata a Microsoft 365 Defenderrel

Azok a szervezetek, amelyeknél a Microsoft 365 Defender és a Microsoft Defender for Identity van, extra értéket kapnak az Identity Protection-jelekből. Ez az érték fokozott korreláció formájában jelenik meg a szervezet más részeiből származó más adatokkal, valamint extra automatizált vizsgálat és válasz formájában.

A Microsoft 365 Defender biztonsági szakemberei és rendszergazdái a következő területekről létesíthetnek kapcsolatot gyanús tevékenységekkel:

- Riasztások a Defender for Identity szolgáltatásban

- Microsoft Defender végponthoz

- Microsoft Defender for Cloud

- Microsoft Defender for Cloud Apps

A Gyanús tevékenységek a Microsoft 365 Defenderrel való vizsgálatáról a Microsoft Defender eszközeinek vizsgálata identitáshoz és incidensek kivizsgálása a Microsoft 365 Defenderben című cikkben talál további információt.

Ezekről a riasztásokról és azok szerkezetéről további információt a biztonsági riasztások ismertetése című cikkben talál.

Vizsgálat állapota

Amikor a biztonsági személyzet megvizsgálja a Microsoft 365 Defender és a Defender for Identity kockázatait, a portálon és AZ API-kban a következő állapotokat és okokat adja vissza az Identity Protectionnek.

| A Microsoft 365 Defender állapota | Microsoft 365 Defender besorolás | Microsoft Entra ID-védelem kockázati állapot | Kockázat részletei a Microsoft Entra ID-védelem |

|---|---|---|---|

| Új | Téves riasztás | Megerősített biztonság | M365DAdminDismissedDetection |

| Új | Jóindulatú igaz pozitív | Megerősített biztonság | M365DAdminDismissedDetection |

| Új | Valódi pozitív | Megerősített biztonsági rés | M365DAdminDismissedDetection |

| Folyamatban | Nincs beállítva | Kockázatos | |

| Folyamatban | Téves riasztás | Megerősített biztonság | M365DAdminDismissedDetection |

| Folyamatban | Jóindulatú igaz pozitív | Megerősített biztonság | M365DAdminDismissedDetection |

| Folyamatban | Valódi pozitív | Megerősített biztonsági rés | M365DAdminDismissedDetection |

| Feloldva | Nincs beállítva | Elvetve | M365DAdminDismissedDetection |

| Feloldva | Téves riasztás | Megerősített biztonság | M365DAdminDismissedDetection |

| Feloldva | Jóindulatú igaz pozitív | Megerősített biztonság | M365DAdminDismissedDetection |

| Feloldva | Valódi pozitív | Kijavítva | M365DAdminDismissedDetection |

Következő lépések

Visszajelzés

Hamarosan elérhető: 2024-ben fokozatosan kivezetjük a GitHub-problémákat a tartalom visszajelzési mechanizmusaként, és lecseréljük egy új visszajelzési rendszerre. További információ: https://aka.ms/ContentUserFeedback.

Visszajelzés küldése és megtekintése a következőhöz: